تأمين البنية التحتية لتكنولوجيا المعلومات الخاصة بك باستخدام حل الإدارة السحابية لمعلومات الأمان والأحداث

تخزين وإدارة سجلات الشبكة الخاصة بك من السحابة باستخدام Log360 Cloud من ManageEngine.

ابدأ تجربتك المجانية لمدة 30 يومًا!

مزايا استخدام حل Log360 Cloud بوصفه الإدارة السحابية لمعلومات الأمان والأحداث لديك

- الوصول إلى بيانات السجل وإدارتها من أي مكان

- توسعة نطاق بنية شبكتك دون القلق بشأن حجم السجل

- ضبط تكنولوجيا المعلومات الموازية من خلال تتبع استخدام التطبيق غير المخوّل

- تخفيض الإنفاق على تخزين السجل

- جمع السجلات من البيئتين المحلية والسحابية (خدمات أمازون ويب).

- تدقيق الأحداث الأمنية وتلبية متطلبات تكنولوجيا المعلومات بسهولة

تثق أكثر من 280,000 مؤسسة في 190 دولة في ManageEngine لإدارة تكنولوجيا المعلومات لديهم

ما هو حل الإدارة السحابية لمعلومات الأمان والأحداث؟

يوفر حل إدارة معلومات الأمان والأحداث السحابي السحابي وظائف إدارة معلومات الأمان والأحداث بوصفها خدمة. تؤّمن حلول الإدارة السحابية لمعلومات الأمان والأحداث الشبكة الخاصة بك وتقدم معلومات حول التهديدات وتوفر وحدة تحكم لكشف الوقائع الأمنية وترتيبها حسب الأولوية وحلها، كما تساعد تلك الحلول في الامتثال للالتزامات التنظيمية-جميعها من السحابة. توفر حلول الإدارة السحابية لمعلومات الأمان والأحداث مرونة وسهولة أكبر عند إدارة الأمن السيبراني للبيئتين المحلية والسحابية.

يمثل Log360 Cloud حل سحابي لإدارة معلومات الأمان والأحداث من ManageEngine يهدف إلى تقديم إدارة شاملة للرؤية والأمن على مستوى البيئتين المحلية والسحابية في منصة واحدة.

التأكد من أمن الشبكة كليًا وتلبية احتياجات الامتثال من خلال إدارة معلومات الأمان والأحداث من Log360 Cloud

- تحليلات الأمن السحابي

- الكشف عن التهديدات بحسب القاعدة

- تحليلات التهديدات

- الامتثال السحابي

- تدقيق Active Directory في الوقت الفعلي

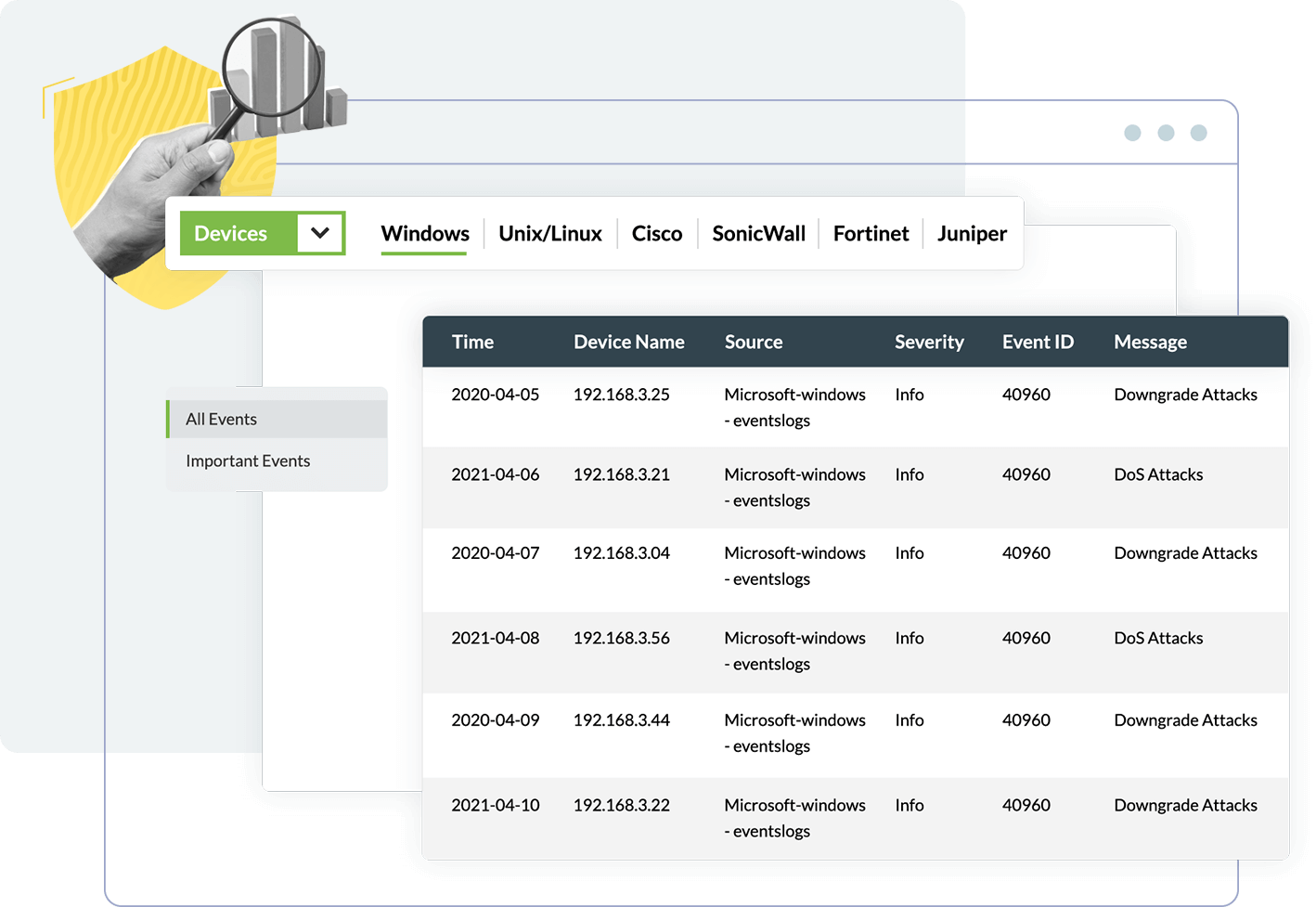

تحليلات الأمن السحابي

لا تسمح للأنشطة المشبوهة بأن تمر دون ملاحظة

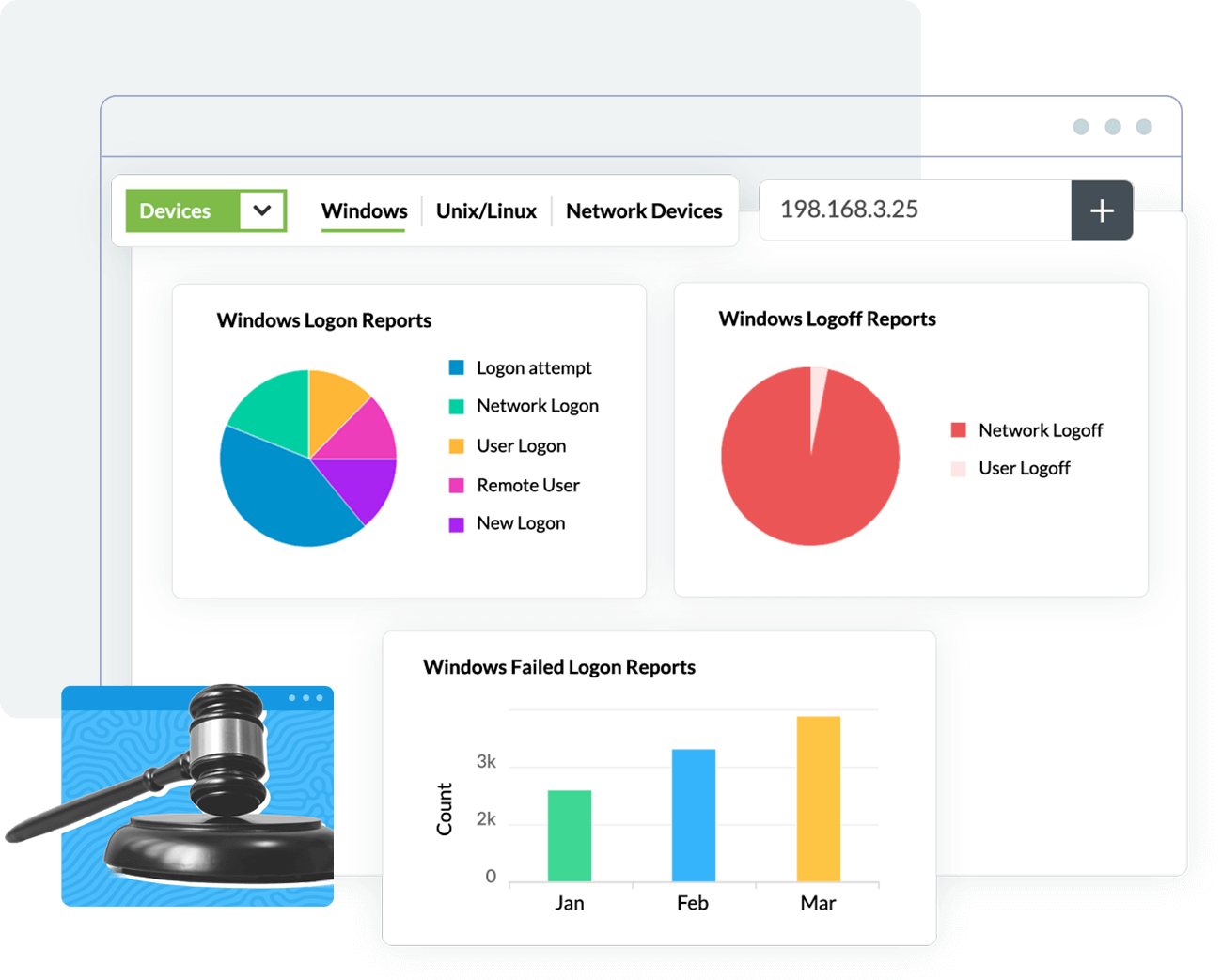

يقدم Log360 Cloud رؤية شاملة لأمن شبكتك في الوقت الفعلي متضمنة العديد من لوحات المعلومات المُحدّثة تلقائيًا والبيانية. تكوين رؤية شاملة بشأن بيئة تكنولوجيا المعلومات من أي مكان باستخدام العديد من لوحات المعلومات الأمنية.

باستخدام Log360 Cloud، يمكنك:

- إصدار تقارير أولية بشأن الأمن متضمنة تفاصيل حول من الفاعل ومتى وأين

- تحديد مواعيد تقديم التقارير إلى بريدك الوارد.

- إعداد تنبيهات قريبة في الوقت الفعلي للأحداث الأمنية مخصصة بحسب البيئة الخاصة بك.

- ترتيب التنبيهات حسب الأولوية وإعداد تنبيهات بحسب الحد.

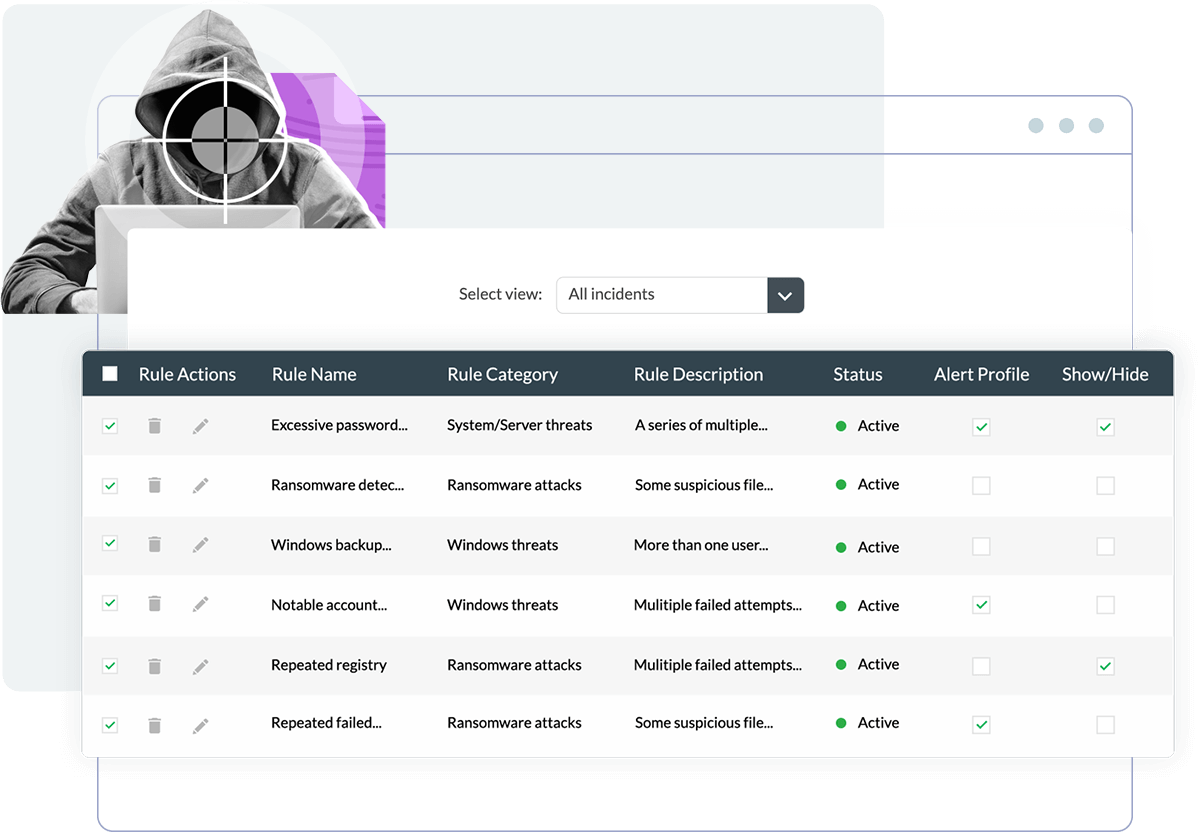

الكشف عن التهديدات بحسب القاعدة

اكتشاف التهديدات المستندة إلى القواعد باستخدام وحدة ارتباط قوية

يتم إجراء الكشف عن التهديدات المستندة إلى القواعد من خلال تطبيق مجموعة من القواعد ومراقبة ما إذا كانت الأحداث في الشبكة تتوافق مع معايير القاعدة. هذه التقنية معروفة جيدًا وتستخدم على نطاق واسع للكشف عن التهديدات المعروفة ومؤشرات التسوية، مثل هجمات القوة الغاشمة وهجمات برامج الفدية.

يحتوي Log360 Cloud على محرك ارتباط قوي يتيح لك:

- أنشئ تنبيهات قائمة على القواعد للتهديدات المعروفة ومؤشرات التسوية والمزيد.

- احصل على إشعار عند اكتشاف نشاط ضار معروف في شبكتك.

- احصل على عرض جدول زمني لترتيب الأحداث لكل تهديد محتمل تم تحديده.

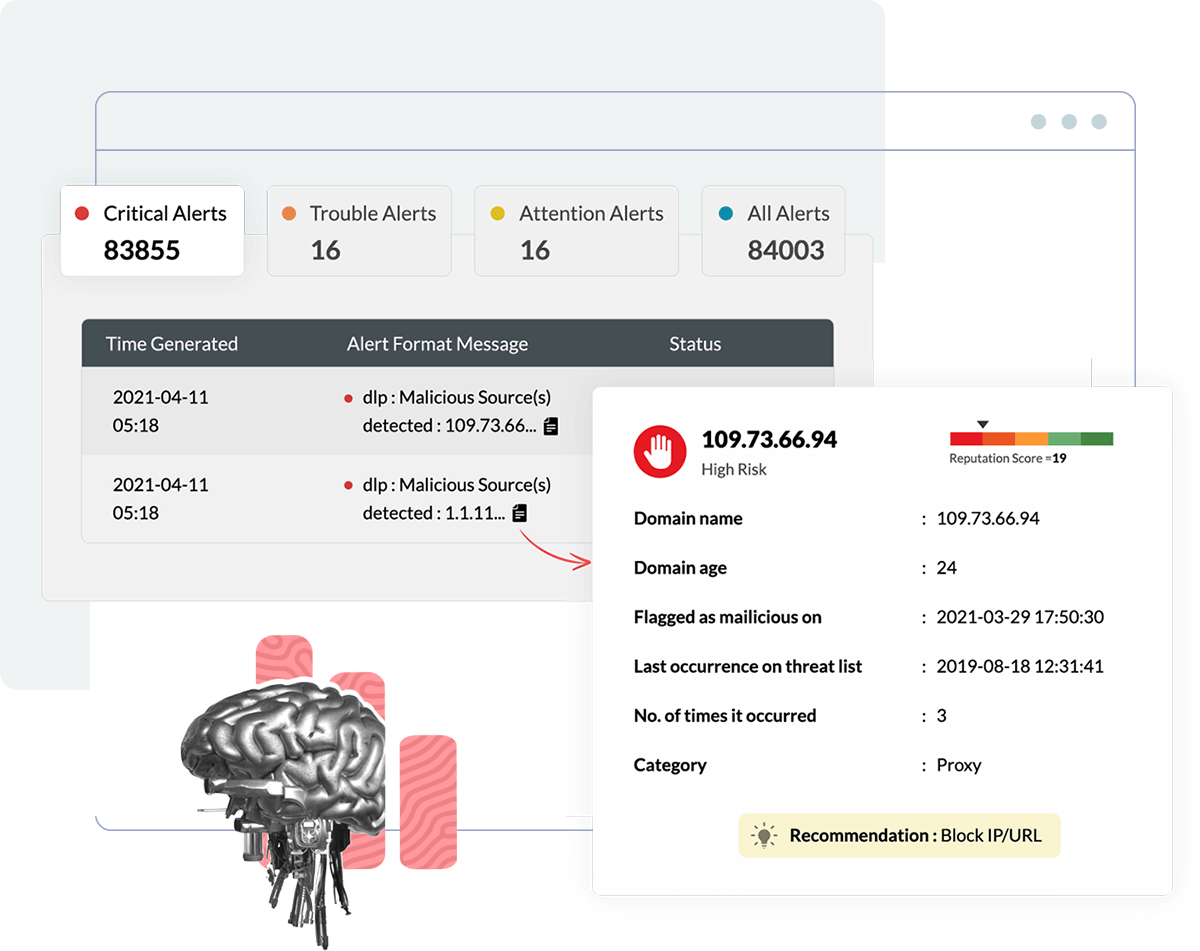

تحليلات التهديد

استخبارات التهديدات التي تم تكوينها مسبقًا وتحليلات التهديدات المتقدمة

تعد معلومات التهديدات مستودعًا للمعلومات حول جميع التهديدات المعروفة في جميع أنحاء العالم. وبفضل قدرتها على توفير سياق لتسجيل البيانات، فإن استقصاء التهديدات يمكّن المؤسسات من تحديد المؤشرات التي يجب منحها الأولوية وما يجب تجاهله.

يأتي Log360 Cloud مزودًا بوحدة معلومات التهديدات التي تم تكوينها بالكامل والتي تقوم تلقائيًا بتحديث بيانات التهديد من خلاصات التهديدات التجارية والمفتوحة المصدر الموثوقة. كما أن لديها وظيفة إضافية متقدمة لتحليلات التهديدات التي تأتي مع قائمة منقحة من عناوين IP وعناوين URL والمجالات الضارة مع نقاط سمعة توضح مدى خطورة التهديد المحتمل.

مع Log360 Cloud، يمكنك:

- احصل على معلومات محدثة عن عناوين URL وعناوين IP الضارة ونتائج سمعتها.

- يتم إعلامك عندما يتفاعل مصدر ضار مع بيئة تكنولوجيا المعلومات الخاصة بك.

الامتثال السحابي

تقارير الامتثال الجاهزة للتدقيق وتنبيهات الانتهاك

غالبًا ما يُطلب من المؤسسات إثبات الالتزام بمعايير ولوائح الأمان المختلفة أثناء عمليات تدقيق الامتثال من خلال إنتاج التقارير المقابلة، والاحتفاظ ببيانات السجل على مدى فترات طويلة، ومراقبة الانتهاكات لضمان عدم خروج أعمالهم عن الامتثال.

يساعد نظام إدارة الامتثال على القيام بكل هذا، مما يتيح لك أن تكون على قمة لعبة الامتثال الخاصة بك طوال الوقت. تحتوي Log360 Cloud على نظام إدارة الامتثال المتكامل لمساعدتك في تلبية متطلبات الامتثال للتفويضات التنظيمية مثل PCI DSS وFISMA وGLBA وSOX وHIPAA وISO 27001

مع Log360 Cloud، يمكنك:

- احصل على قوالب تقارير جاهزة للتدقيق.

- مراقبة الامتثال على لوحات المعلومات المخصصة.

تدقيق Active Directory في الوقت الفعلي

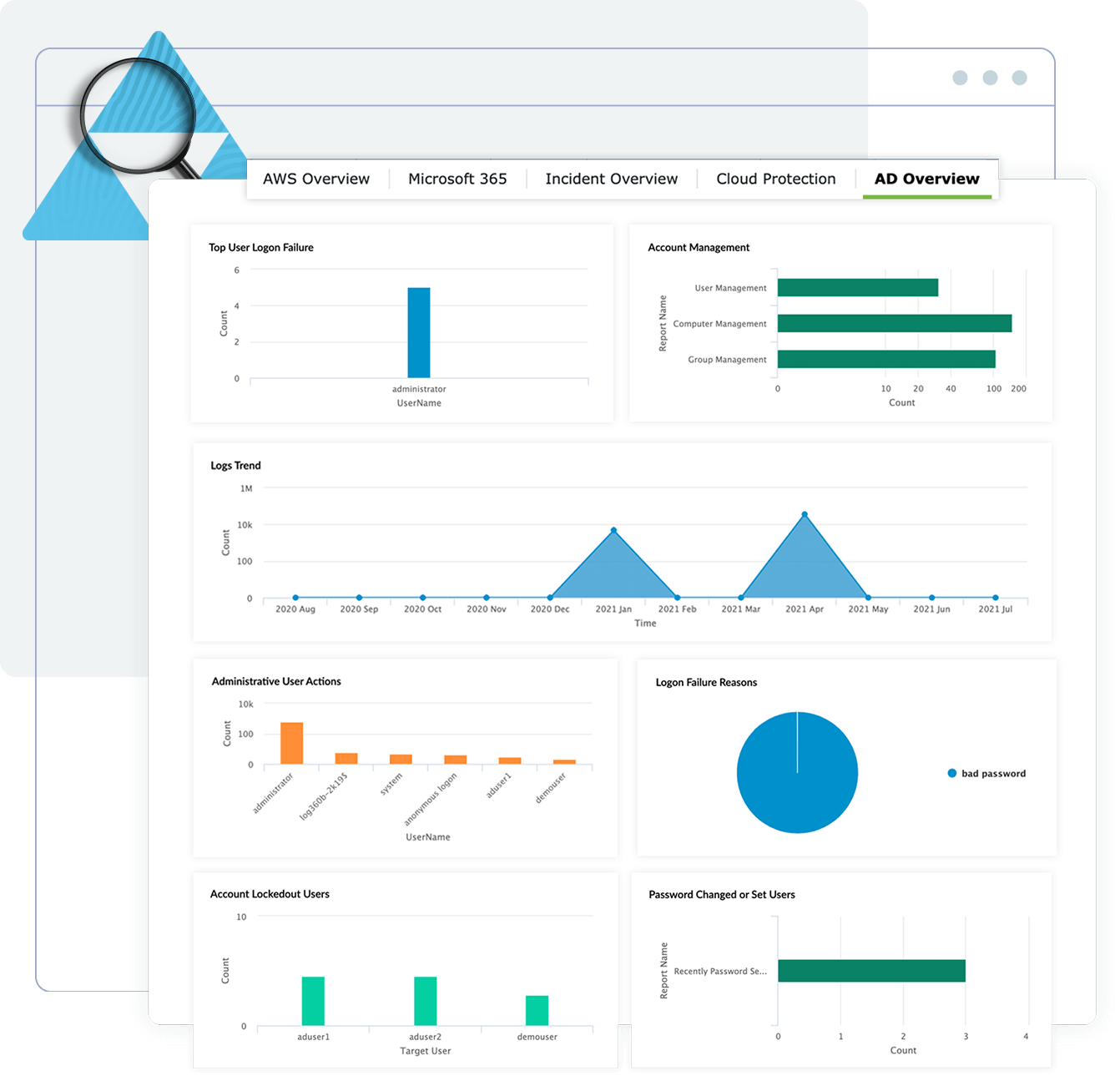

اجعل Active Directory الخاص بك تحت المراقبة

يتعرض Active Directory الخاص بك لخطر دائم من تغييرات التكوين غير المصرح بها. كما أنه هدف سهل للمهاجمين نظرًا لبنيته المعقدة وثغراته التي يسهل استغلالها. لذلك، من الضروري متابعة أنشطة الإعلان ومراقبة التغييرات في الوقت الفعلي.

يساعدك Log360 Cloud على تحقيق رؤية كاملة لبيئة AD مع راحة السحابة. يمكنك الحصول على لوحات معلومات تفاعلية وتقارير محددة مسبقًا وتنبيهات فورية لتبسيط تدقيق AD الخاص بك.

مع Log360 Cloud، يمكنك:

- إنشاء تقارير وتنبيهات في الوقت الفعلي حول جميع التغييرات التفصيلية على كائنات AD.

- تتبع نشاط تسجيل دخول المستخدم وخروجه، وتلقي تنبيهات في الوقت الفعلي بشأن أنشطة تسجيل الدخول المشبوهة.

- تتبع جميع الأنشطة التي تتضمن تغييرات على المستخدمين وأجهزة الكمبيوتر ومجموعات الأمان ومجموعات التوزيع والوحدات التنظيمية وكائنات نهج المجموعة (GPO).

- راقب إجراءات المسؤول للحماية من إساءة استخدام الامتيازات وتصعيد الامتيازات والحركات الجانبية.

- ربط إجراءات AD مع أحداث الشبكة الأخرى للكشف عن التهديدات الموسعة.

هل أنت أحد مقدمي الخدمات الأمنية المُدارة؟

عزز خدماتك الأمنية بالاستعانة بإصدار Log360 Cloud MSSP المخصص لمقدمي الخدمات الأمنية المُدارة. استعن بإدارة مركزية للسجلات وتحليل التهديدات وإدارة الامتثال على نطاق واسع.

جرّب مجانًاFREE WEBINAR

What you need to know before choosing a cloud SIEM solution

September 28 2PM AEST

عزز وضعك في الأمن السيبراني مع إدارة معلومات الأمان والأحداث من السحابة.

- وسيط أمان الوصول إلى السحابة من السحابة

- إعداد سجل خدمات أمازون ويب

- التخزين السحابي للسجلات

- إدارة الوقائع

- التحقيق في التهديدات

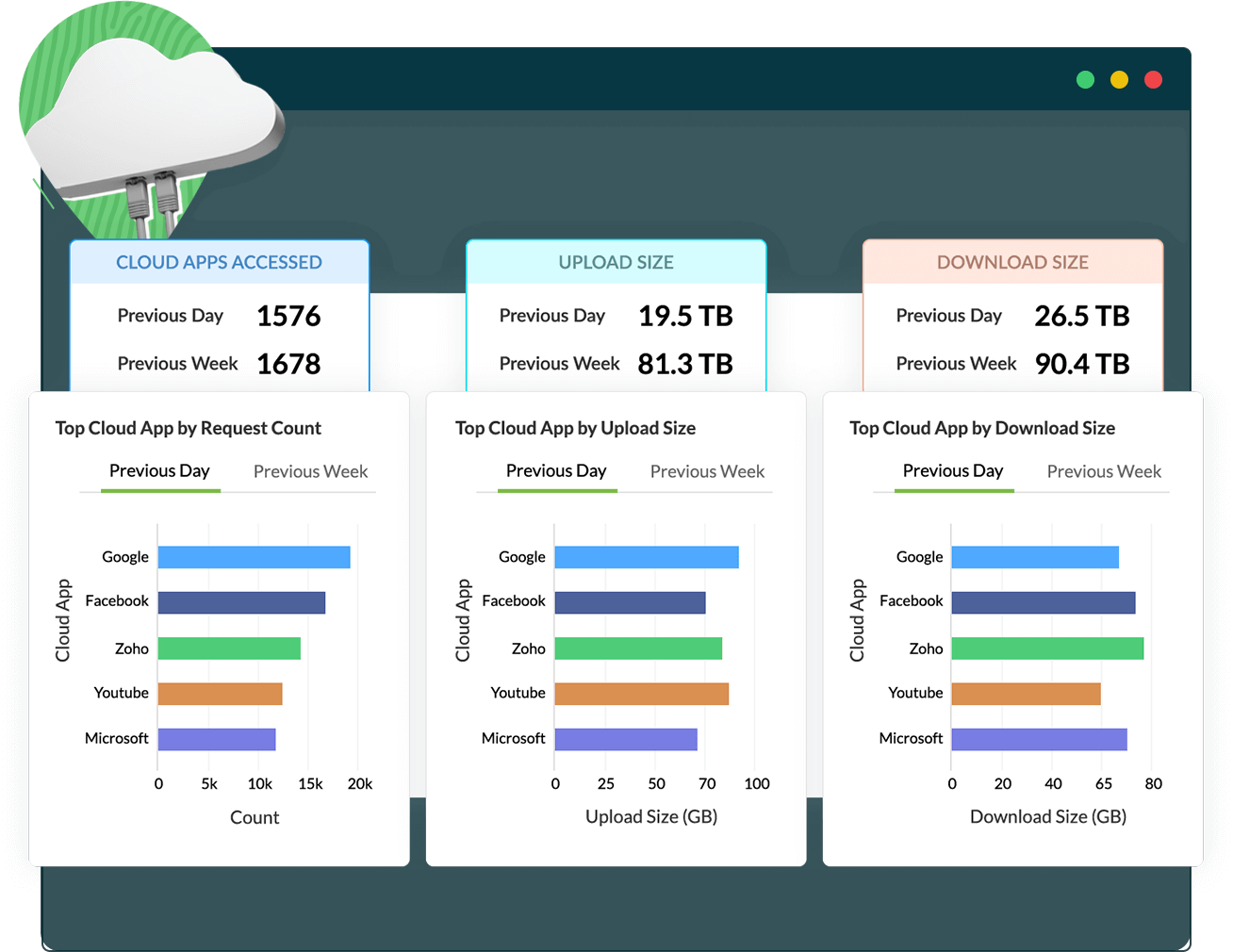

وسيط أمان الوصول إلى السحابة من السحابة

تطبيق وسيط أمان الوصول إلى السحابة لمراقبة استخدام تطبيقات السحابة

تُعد مراقبة استخدام تطبيق السحابة أمرًا أساسيًا لتنظيم الوصول إلى البيانات الحساسة في السحابة. يقلل استخدام التطبيق غير المخوّل أو تكنولوجيا المعلومات الموازية من رؤية نشاط المستخدم مما يُسهّل على مصادر التهديد التسلل من خلال مخططاتهم الشنيعة براحة.

يمدُك وسيط أمان الوصول إلى السحابة بالقدرة على اكتشاف التطبيقات الموازية وأكبر مستخدمين لهم. مع حل الإدارة السحابية لمعلومات الأمان والأحداق مثل حل Log360 Cloud، يمكن استخدام هذه البيانات في بناء سياق أكبر حول أنشطة مصادر التهديد مما يسهّل عملية اكتشاف الأفعال الضارة في الشبكة الخاصة بك.

باستخدام Log360 Cloud، يمكنك:

- إجراء مراقبة لتكنولوجيا المعلومات الموازية

- تتبع استخدام التطبيقات السحابية

- الحصول على رؤى على مستوى التطبيق والمستخدمين.

- تتبع استخدام التطبيق غير المُخوّل ثم حظر التطبيقات.

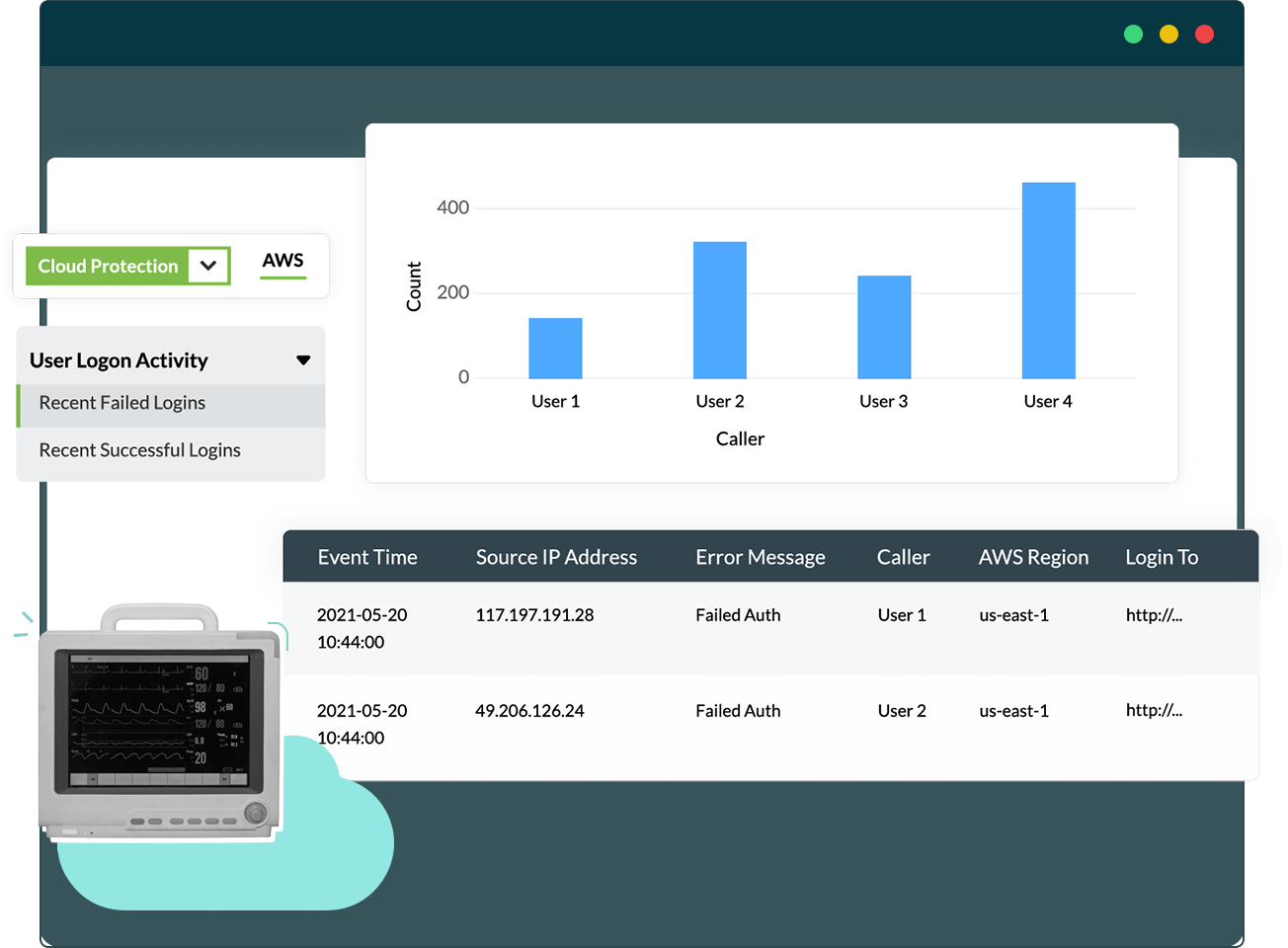

إعداد سجل خدمات أمازون ويب

مراقبة البيئة السحابية لخادم الويب الخاص بأمازون

تسجل سجلات CloudTrail لخادم الويب الخاص بأمازون، وسجلات الوصول إلى خادم S3، وسجلات الوصول المرنة لموازنة التحميل (ELB) الوصول إلى البيانات وتحتوي على تفاصيل كل طلب، مثل نوع الطلب والموارد المحددة في الطلب ووقت وتاريخ تقديم الطلب. تمت معالجتها ومسار الطلب وحجم حركة المرور. تعتبر هذه السجلات ذات قيمة كبيرة في فهم أنماط الوصول إلى البيانات، وإجراء عمليات تدقيق الأمان، وتحليل أخطاء التكوين الخاطئ، والمزيد.

يدعم Log360 Cloud جمع السجلات بدون وكيل لثلاثة أنواع من سجلات خادم ويب أمازون: سجلات CloudTrail لخادم الويب أمازون، وسجلات S3 لخادم الويب أمازون، وسجلات الوصول إلى ELB. كما يوفر:

- لوحات معلومات تفاعلية لجميع الأنواع الثلاثة لسجلات خادم الويب الخاص بأمازون.

- تقارير تصنيفية لنشاط تسجيل دخول المستخدم، وتدقيق تغيير الملفات، وتغييرات تكوين جدار الحماية، والنشاط السحابي الخاص الافتراضي، ونشاط IAM، وغير ذلك الكثير.

- وظيفة البحث عبر الشبكة لمطابقة معايير سجل محددة.

- بالقرب من التنبيه في الوقت الحقيقي للأحداث الهامة.

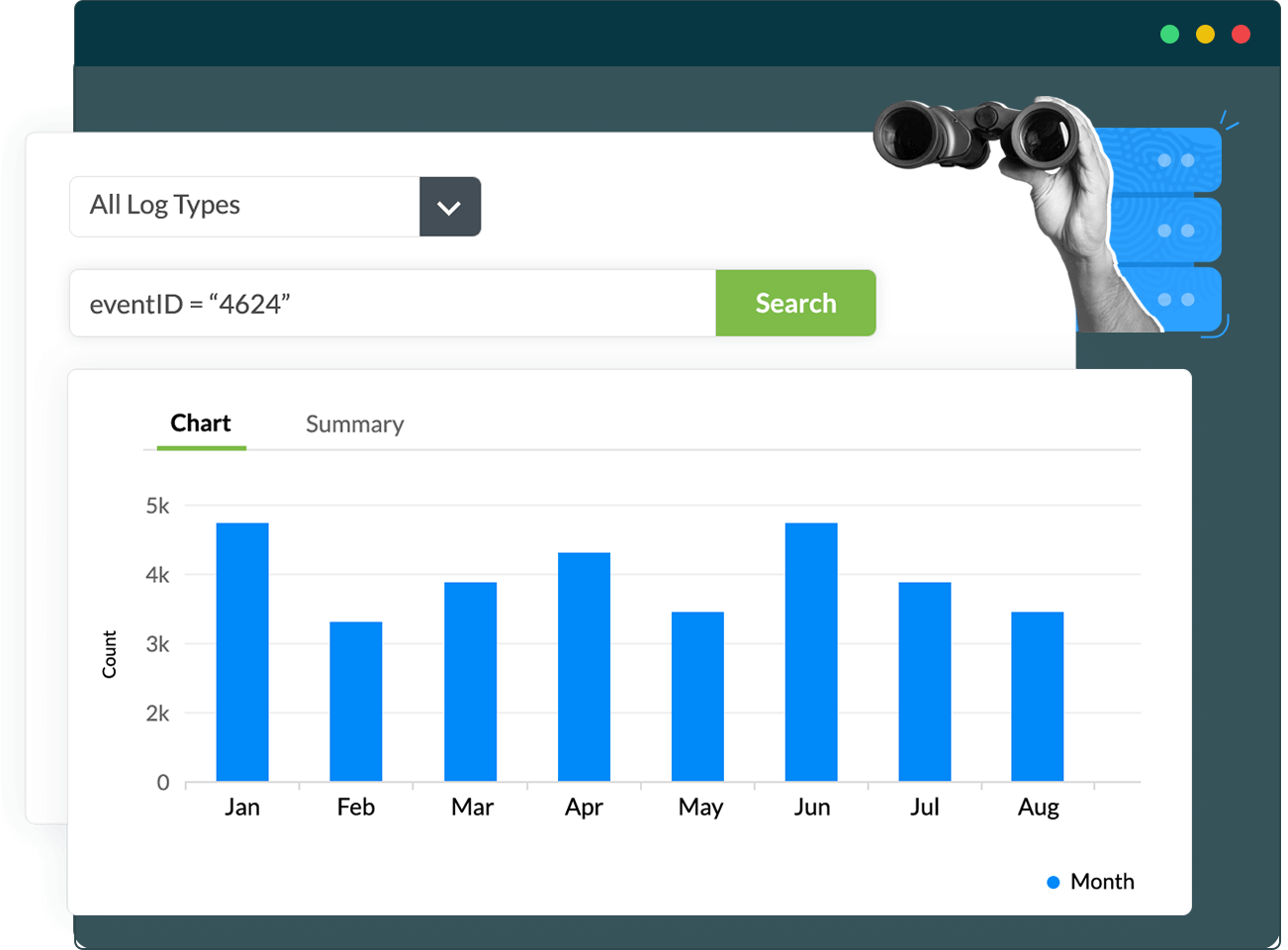

التخزين السحابي للسجلات

تخزين جميع سجلاتك والبحث فيها وأرشفتها وإدارتها

قم بتجميع السجلات من الأجهزة المهمة وتخزينها بشكل آمن على النظام الأساسي السحابي الخاص بنا. يتيح لك Log360 Cloud أرشفة السجلات كما هو مطلوب، من أجل الامتثال وأغراض أخرى.

يحتوي Log360 Cloud أيضًا على وظيفة بحث سهلة الاستخدام ومرنة تتنقل بسرعة إلى السجلات الأولية وتسترجع النتائج لاستعلام البحث الخاص بك. يمكن أن تتكون معايير البحث من أحرف بدل، وعبارات، وعوامل تشغيل منطقية. يمكن لمسؤول الأمان البحث حسب معرف الحدث أو الخطورة أو المصدر أو اسم المستخدم أو عنوان IP أو مجموعة من كل ذلك لتلبية أي متطلبات بحث.

يتيح لك Log360 Cloud ما يلي:

- إجراء عمليات بحث عالية السرعة باستخدام الاستعلامات المستندة إلى SQL.

- قم بإجراء عمليات بحث بالحرف البدل والعبارة والمنطقية والمجمعة والمتنوعة.

- حفظ عمليات البحث للرجوع إليها في المستقبل.

- أرشفة وتخزين السجلات للامتثال.

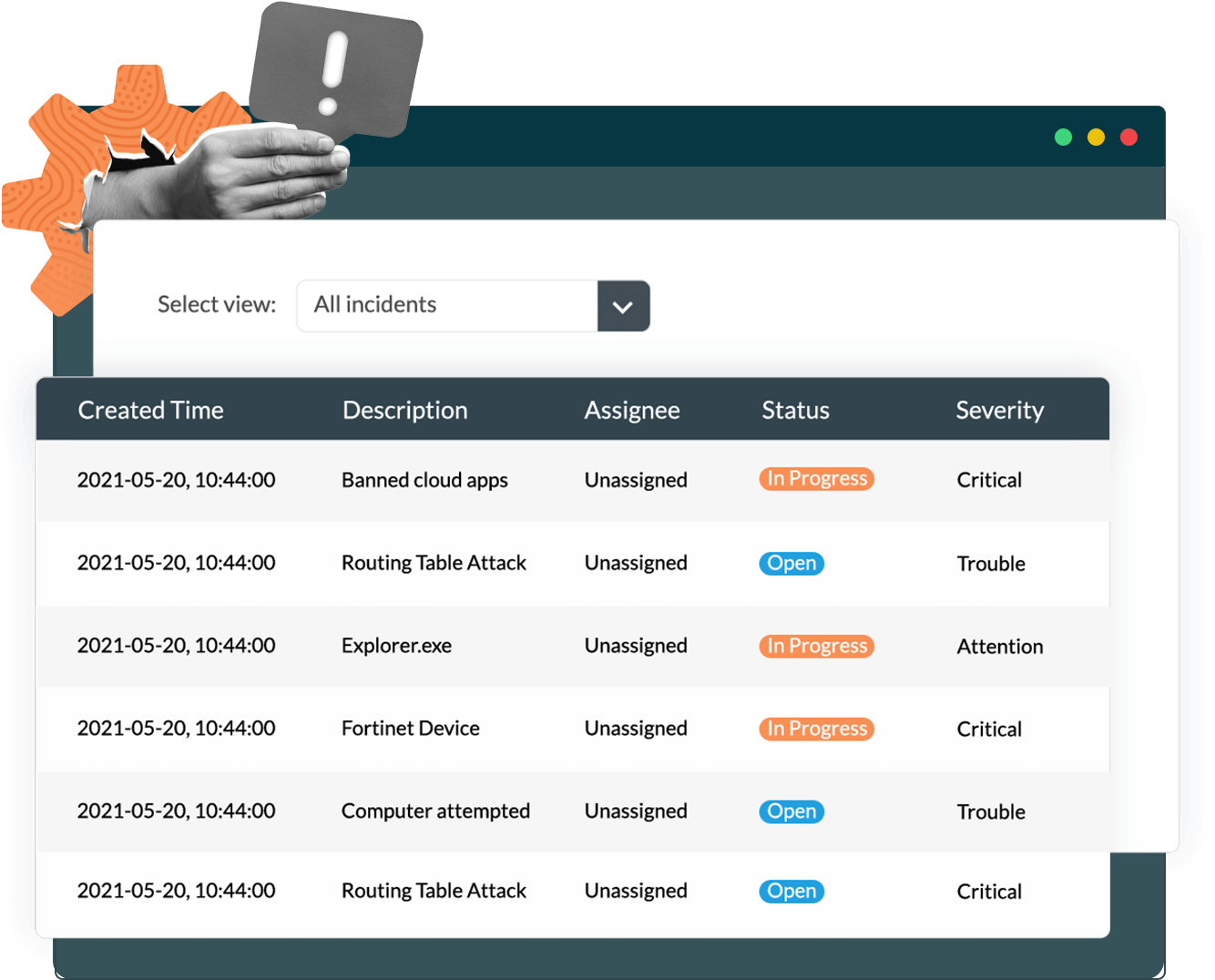

إدارة الحوادث

تحديد وإدارة الحوادث من السحابة

إدارة الحوادث هي عملية تحديد الحوادث في شبكتك وتعيينها وحلها. قدرات إدارة الحوادث في Log360 Cloud تأكد من أنك تتعامل مع أي حادث أمني يهمك بطريقة منهجية وبسهولة. يمكن لمسؤولي الأمن تعيين الحوادث للفنيين وتتبع تقدمهم. يمكنهم أيضًا إعداد قواعد التعيين تلقائيًا لتعيين التذاكر للمشكلات الهامة تحت مراقبتهم.

تساعدك Log360 Cloud على تسريع عملية حل الحوادث. أنت تستطيع:

- قم بتحديد الحوادث وتعيينها للفنيين، وتتبع حالة الحل داخل الحل.

- قم بإعادة توجيه الحوادث إلى أدوات إصدار التذاكر التابعة لجهات خارجية مثل ServiceDesk Plus وZendesk وKayako.

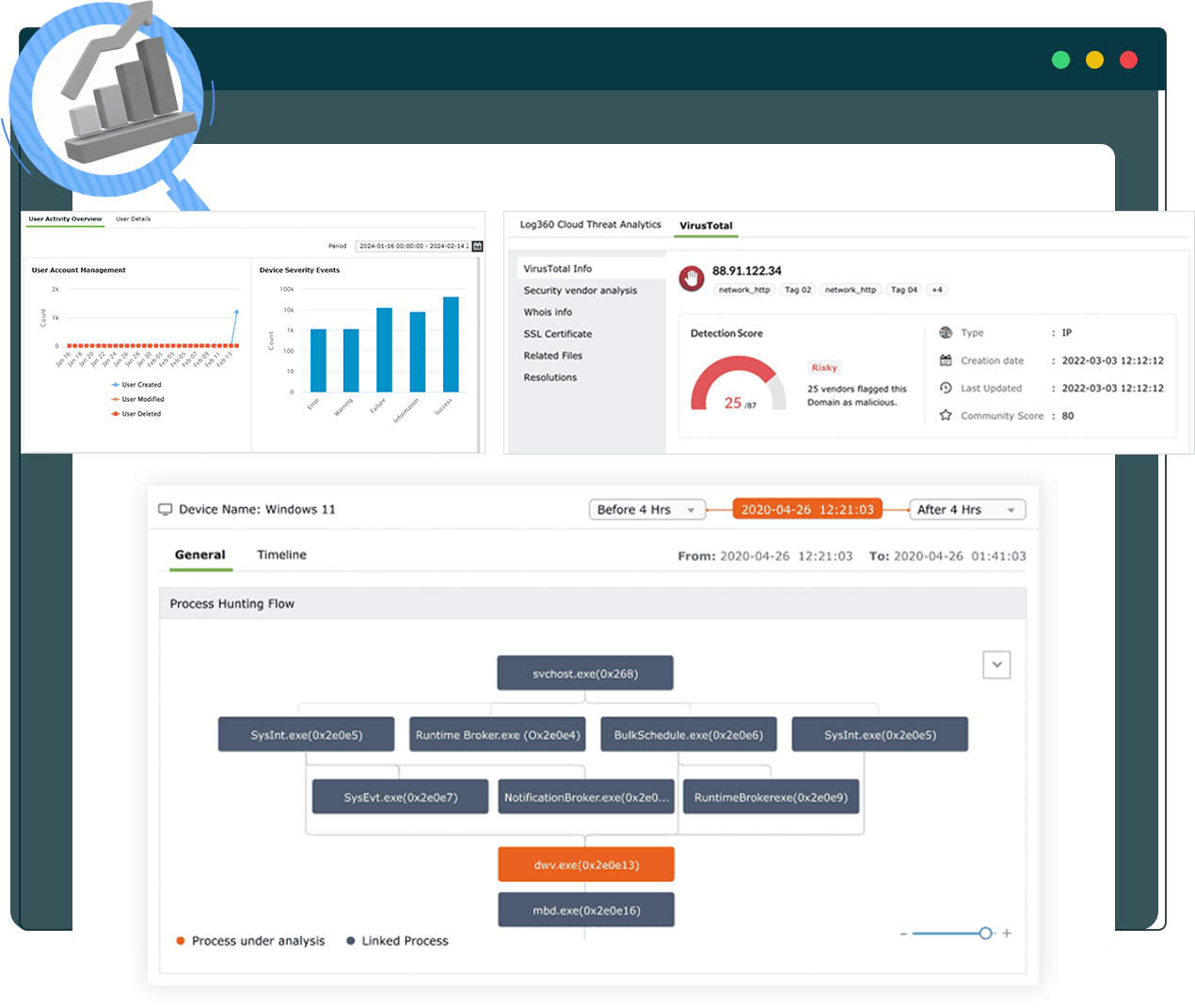

التحقيق في التهديدات

قم بمطاردة التهديدات والتحقيق فيها باستخدام Incident Workbench

تقليل الوقت المستغرق للتحقق من صحة الحوادث الأمنية، والمطاردة والتحقيق بكفاءة التهديدات مع Log360 Cloud جدول عمل الحوادث وحدة تحكم تحليلية حصرية للكيانات الرقمية الأساسية مثل المستخدمين والأجهزة والعمليات ومصادر التهديد الخارجية. تشتمل طاولة عمل الحادث على عمليات التكامل التالية

- نظرة عامة على نشاط المستخدم

- تحليلات التهديدات المتقدمة بما في ذلك خلاصات التهديدات الخارجية مثل VirusTotal

- عملية صيد الأشجار

أضف ملفات تعريف تحليلية متعددة، واحفظ المثيل كدليل في وحدة تحكم إدارة الحوادث.

تعرف على المزيد حول التحقيق في التهديدات

ابدأ بالحصول على 50 جيجا بايت مجانًا

دون استخدام بطاقتك الائتمانية.

0$

مساحة تخزين 50 جيجا بايت

- مساحة تخزين 50 جيجا بايت

- الاحتفاظ بالتخزين لمدة 15 يومًا

- الاحتفاظ بالبحث لمدة 7 أيام

300$

مساحة تخزين 75 جيجا بايت

+- الاحتفاظ بالتخزين لمدة 90 يومًا

- الاحتفاظ بالبحث لمدة 30 أيام

- 20 ملف تنبيه

الخدمات الإضافية

995$

150 جيجا بايت مساحة تخزين

+- الاحتفاظ بالتخزين لمدة 180 يومًا

- الاحتفاظ بالبحث لمدة 60 أيام

- 50 ملف تنبيه

- 10 قواعد ارتباط

- توجيه السجل

الخدمات الإضافية

1995$

150 جيجا بايت مساحة تخزين

+- الاحتفاظ بمساحة التخزين القابلة للتخصيص للمستخدم

- الاحتفاظ بالبحث لمدة 90 أيام

- 70 ملف تنبيه

- 20 قواعد ارتباط

- توجيه السجل

الخدمات الإضافية

للحصول على مساحة تخزين لأكثر من 20,000 جيجا بايت (20 تيرا بايت)، يُرجى التواصل مع فريق المبيعات على ( sales@manageengine.com)

Supported log sources

الأسئلة الأكثر شيوعًا بشأن إدارة معلومات الأمان والأحداث Log360 Cloud:

ما تعريف إدارة معلومات الأمان والأحداث بوصفها خدمة؟

تُعد إدارة معلومات الأمان والأحداث بوصفها خدمة حلاً سحابيًا يوفر تحليلاً في الوقت الفعلي للتنبيهات الأمنية التي تصدرها الأجهزة والتطبيقات المتنوعة في الشبكة.

تشمل أبرز الميزات:

- جمع وتراكم السجلات من مصادر متعددة

- الكشف عن التهديدات والتنبيه بها في الوقت الفعلي

- قدرات الاستجابة المؤتمتة للوقائع

- إعداد تقارير الامتثال وإدارته

- إدارة مقدم الخدمات للبنية التحتية للسحابة القابلة للانتشار

تنفي الإدارة السحابية لمعلومات الأمان والأحداث حاجة المؤسسات إلى صيانة بنية تحتية محلية معقدة لإدارة معلومات الأمان والأحداث مما يوفر حلاً أمنيًا أكثر مرونة وفعالية من حيث التكلفة.

متى يتعين على المؤسسات تفضيل الإدارة السحابية لمعلومات الأمان والأحداث على الإدارة المحلية لمعلومات الأمان والأحداث؟

يتعين على المؤسسات تفضيل الإدارة السحابية لمعلومات الأمان والأحداث على الإدارة المحلية لمعلومات الأمان والأحداث عند حدوث السيناريوهات التالية:

- محدودية موارد تكنولوجيا المعلومات: عند قلة الخبرة الداخلية في إدارة البنية التحتية المعقدة لإدارة معلومات الأمان والأحداث.

- الاعتبارات المتعلقة بالتكلفة: لتجنب النفقات الرأسمالية المقدمة الكبيرة نظير تراخيص الأجهزة والبرامج.

- متطلبات قابلية الانتشار: بالنسبة للشركات التي تشهد نموًا سريعًا أو طلب متذبذب.

- القوى العاملة الموزعة: لتقديم أفضل دعم للموظفين في العديد من المواقع.

- استخدام أسرع: عند الحاجة إلى تطبيق قدرات إدارة معلومات الأمان والأحداث على وجه السرعة.

- الرغبة في إجراء تحديثات مستمرة: للاستفادة من أحدث معلومات التهديدات وتحديثات الميزات دون التدخل اليدوي.

- متطلبات الامتثال: لتلبية المعايير التنظيمية التي تتطلب إدارة فعالة للسجل ومراقبة الأمن بسهولة أكبر.

لاتخاذ قرار الاختيار بين الإدارة السحابية لمعلومات الأمان والأحداث والإدارة المحلية لمعلومات الأمان والأحداث، يُرجى قراءة مدونتنا التفصيلية في هذا الشأن من هنا.

كيف يمكن أن يضمن حل Log360 Cloud أمن بيانات السجل الخاص بي؟

يستخدم حل Log360 Cloud العديد من طبقات الأمن لحماية بيانات السجل الحساسة الخاصة بك:

- التشفير: يتم تشفير جميع البيانات سواء الساكنة أو المنقولة باستخدام بروتوكولات تشفير متوافقة مع معايير القطاع.

- ضوابط الوصول: يتم تطبيق ضوابط الوصول بحسب الدور صارمة ومصادقة متعددة العوامل لمنع الوصول غير المصرّح به.

- عزل البيانات: يتم فصل بيانات كل عميل لضمان خصوصية البيانات.

- الامتثال: تلتزم الخدمة بمعايير الامتثال الرئيسية، بما يشمل معايير أيزو/أي إي سي 27001، 27017، 27018؛ وضوابط النظام والتنظيم 2 (SOC 2) (بما يشمل ضوابط النظام والتنظيم 2 + قانون قابلية نقل التأمين الصحي والمساءلة (HIPAA))، وضوابط النظام والتنظيم 1 (SOC 1) (معيار بيان حول معايير التزامات المصادقة 18 (SSAE 18) والمعيار الدولي لارتباطات التأكيد 3402 النوع 2 (ISAE 3402)، ومعيار الأيزو 9001:2015.

- عمليات التدقيق المنتظمة: تُجرى عمليات تدقيق أمنية واختبار الاختراق بانتظام لتحديد الثغرات المحتملة ومعالجتها.

- التكرار: تُنسخ البيانات على مستوى العديد من مراكز البيانات الآمنة لضمان توفرها بشكل كبير وقدرات التعافي من الكوارث.

- واجهات برمجة التطبيقات الآمنة: تستخدم جميع عمليات التكامل ونقل البيانات واجهات برمجة التطبيقات الآمنة بالإضافة إلى آليات المصادقة المناسبة.

- المراقبة: استمرار مراقبة البنية التحتية السحابية بحثًا عن أي تجاوزات أمنية أو تهديدات محتملة.

ابدأ باستخدام

إدارة سجل سحابي آمنة في دقائق

- سجّل مجانًا دون استخدام بطاقتك الائتمانية.

- طلب عرض تجريبي