- Recursos

- Benefícios

- Perguntas frequentes

- Próxima etapa

Recursos

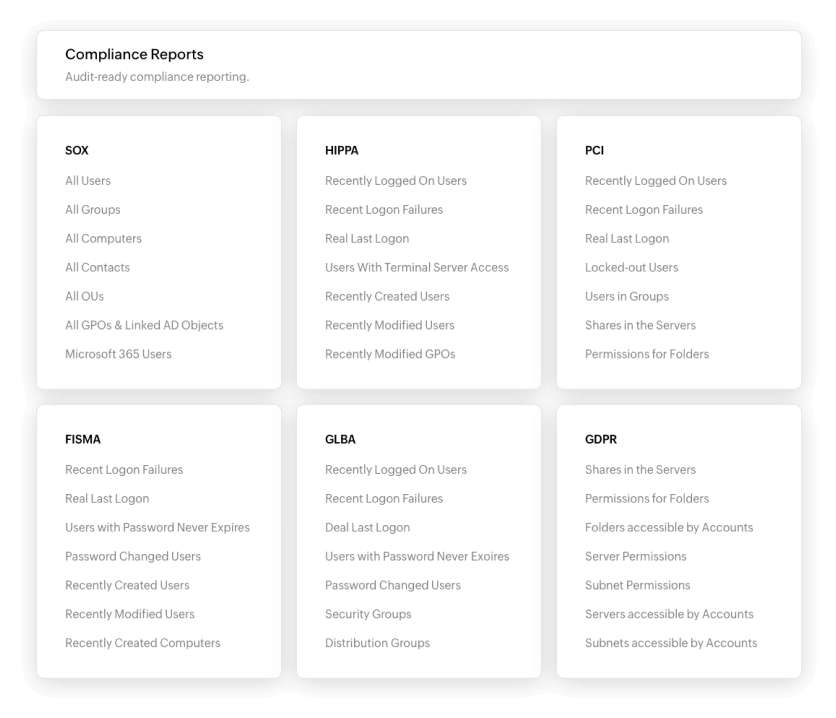

Utilize auditorias de conformidade do TI em tempo real

- Automatize a geração de relatórios de conformidade para as principais auditorias, incluindo SOX, HIPAA, PCI DSS, FISMA, GLBA e ISO 2700, habilitando alertas de violações em tempo real a fim de garantir correções imediatas.

- Identifique e solucione problemas com base nas demandas da sua empresa, gerando relatórios personalizáveis e preparando-se proativamente para auditorias externas.

- Adote uma rotina de avaliação dos registros de atividade do sistema, incluindo logs de auditoria, relatórios de acesso e relatórios de rastreamento de incidentes de segurança.

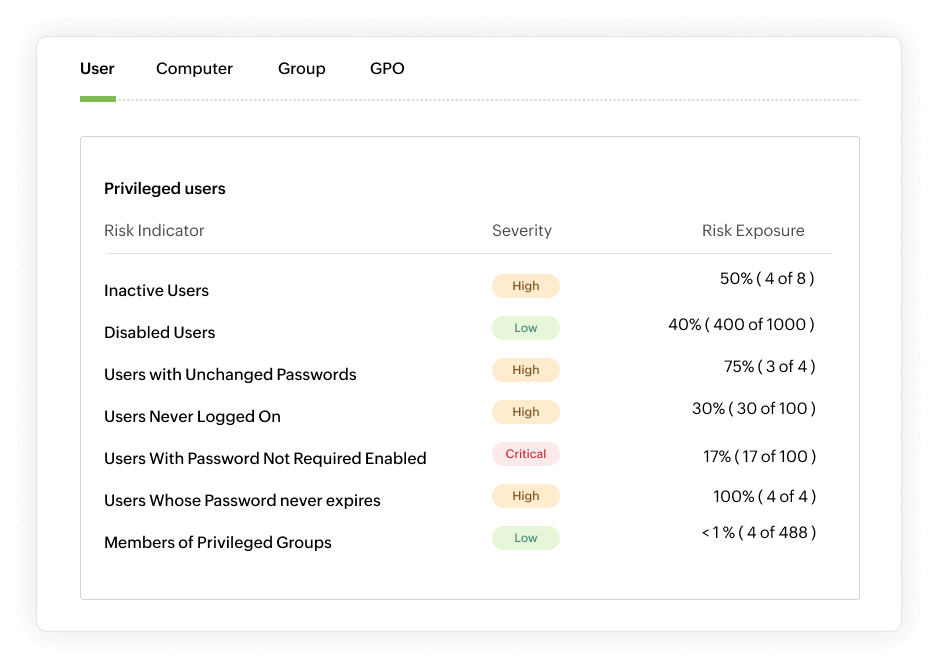

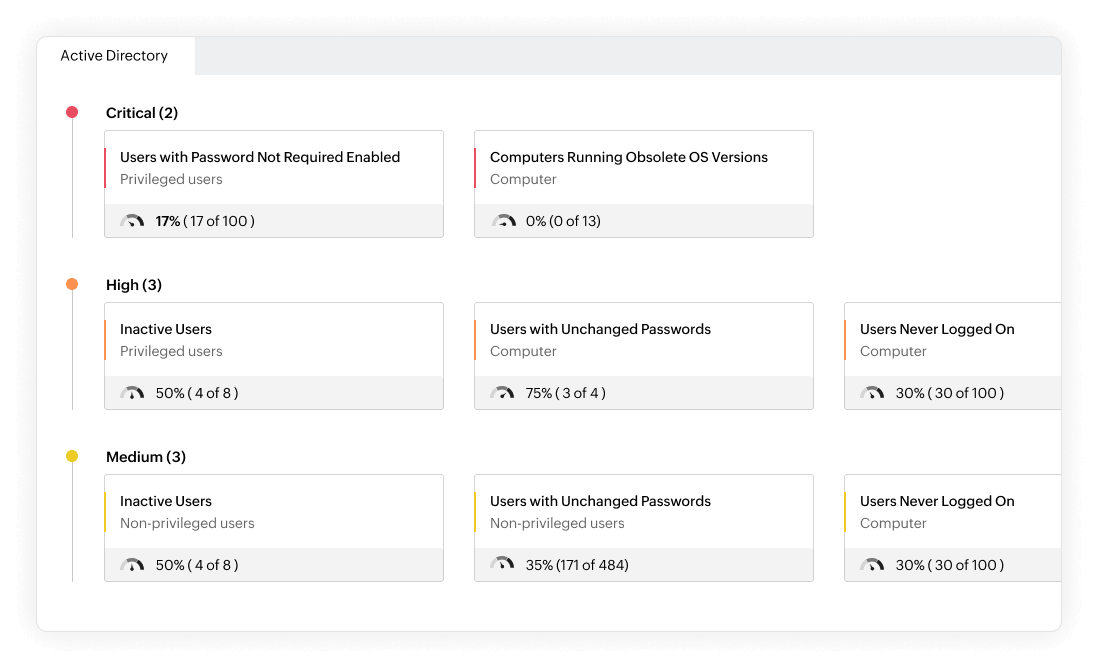

Avaliação de riscos de identidade

- Obtenha uma visualização completa do nível de segurança do seu AD e Microsoft 365 com o relatório de avaliação de riscos de identidade, que contém uma classificação geral de risco gerada a partir dos indicadores de risco da sua empresa.

- Utilize o analisador de superfície de ataque (ASA) para detectar ataques de acesso a credenciais como Kerberoasting, Golden Ticket e DCSync; ataques de movimentação lateral como Pass-the-Hash e Pass-the-Ticket; e ataques de elevação de privilégios como RID Hijacking.

- Elimine os potenciais riscos à segurança usando machine learning (ML) para detectar anomalias na atividade do usuário, como logons atípicos, escalações de privilégio ou alterações suspeitas em arquivos/processos.

Cumpra os requisitos de governança, risco e conformidade (GRC)

- Realize campanhas de certificação de acesso para manter o controle dos seus processos de gerenciamento de acessos e eliminar o risco de acessos não autorizados ou violações de dados.

- Visualize caminhos de acesso privilegiado do AD, identifique cadeias de privilégio e falhas de configuração suspeitas e priorize correções mapeando permissões desnecessárias ou excessivas para reduzir o risco de ataques de elevação de privilégios.

- Restaure rapidamente dados e sistemas essenciais após incidentes de segurança, minimizando os tempos de inatividade e o risco de perda de dados para preservar a continuidade dos negócios.

Vantagens de um modelo consistente de conformidade e gerenciamento de riscos

Monitoramento da conformidade em tempo real

Com a auditoria de alterações em tempo real do AD360, você pode garantir a confiabilidade e integridade de seus arquivos, permitindo que as empresas abordem problemas de conformidade de forma proativa e antecipando-se às auditorias externas.

Identificação de vulnerabilidades

As funções de gerenciamento de riscos do AD360 realizam avaliações e categorizações de riscos e utilizam os recursos de UEBA para identificar vulnerabilidades na rede, facilitando a eliminação proativa dos riscos.

Visualização completa de riscos

Atender às demandas de GRC com o AD360 fornece uma melhor visão dos indicadores de riscos, permitindo uma avaliação contínua para se alinhar às estruturas de segurança, legais e regulamentares e manter a continuidade dos negócios.

Relatórios de avaliação de riscos

Com a avaliação de riscos de identidade do AD360, você pode gerenciar acessos, contas e ações privilegiadas, o que possibilita monitorar ativamente objetos e perfis de usuários em risco e adotar medidas no momento correto para gerenciá-los.

Perguntas frequentes

De que forma o recurso de auditoria contínua do AD360 mantém a confiabilidade e segurança dos arquivos?

A solução adota o modelo de "auditoria contínua" para personalizar relatórios de auditoria, garantindo a confiabilidade e integridade dos arquivos, e ajuda a identificar e processar problemas de conformidade em tempo real, antecipando-se às auditorias externas.

O AD360 pode ajudar na avaliação e gerenciamento de riscos?

A função "Avaliação de riscos de identidade" do AD360 permite realizar avaliações de riscos, localizar vulnerabilidades e gerar relatórios da avaliação de riscos. Também ajuda a gerenciar acessos e contas privilegiados.

Como o AD360 ajuda a identificar e eliminar comportamentos incomuns do usuário?

Ele usa a análise de comportamento de usuários e entidades (UEBA) para detectar comportamentos incomuns dos usuários, receber alertas de anomalias e facilitar a certificação de acessos baseados em risco.

Qual é a importância da autenticação contextual baseada em risco no AD360?

Nele, a autenticação contextual baseada em risco configura o controle de acesso com base em fatores como endereço IP, geolocalização, tipo de equipamento e tempo de acesso, ajudando a medir possíveis vulnerabilidades para gerar pontuações de risco.

Que vantagens você pode esperar da solução de conformidade e gerenciamento de riscos do AD360?

A solução de conformidade e gerenciamento de riscos da solução possibilita auditoria contínua, avaliação de riscos e identificação de comportamentos incomuns do usuário. Dessa forma, ajuda a manter a conformidade e aumentar a segurança.