-

Com a auditoria nativa do AD

-

Com o ADAudit Plus

É assim que o ADAudit Plus pode ajudá-lo a encontrar a origem das tentativas de login malsucedidas

Etapa 1: Habilite a "Auditar política de login" no Active Directory.

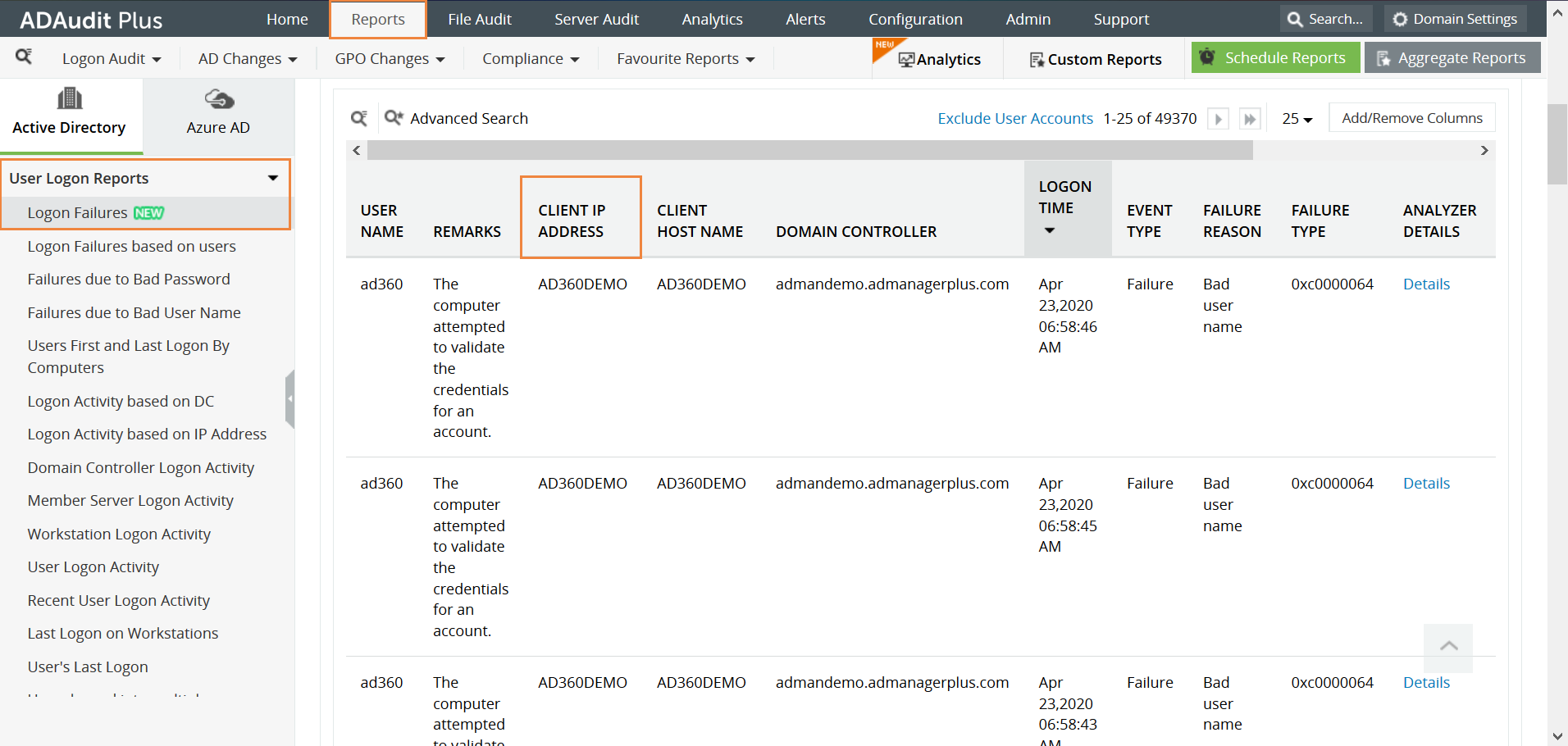

Etapa 2: Inicie o ADAudit Plus

Encontre a guia Relatórios e navegue até Relatórios de login do usuário e clique em Logins com falha.

Isso irá gerar um relatório detalhado que inclui o endereço IP, horário de login, controlador de domínio e o motivo da falha no login. Esse relatório ajudará o administrador a decidir se a falha no login deve ser considerada uma ameaça à segurança.

Veja como você pode encontrar a origem das tentativas de login malsucedidas no AD nativo.

-

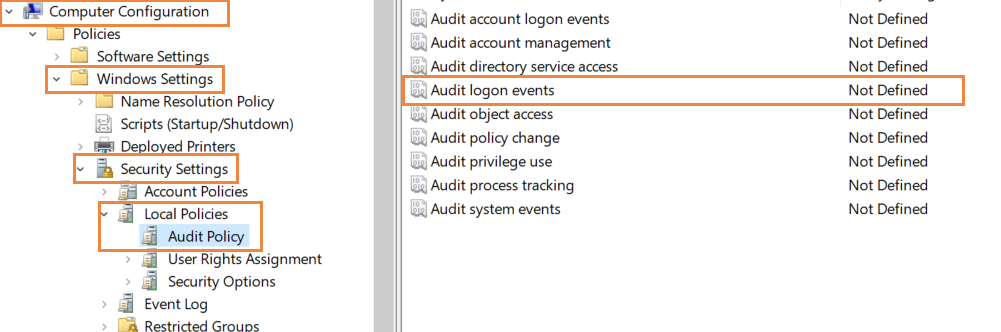

Etapa 1: Habilite "Auditar eventos de login"

Abra o "Gerenciador de servidor" em seu servidor Windows

Em "Gerenciar", selecione "Gerenciamento de Política de grupo" para visualizar o "Console de gerenciamento de Política de grupo".

Navegue até Floresta>Domínio>Seu domínio>Controladores de domínio

Crie um novo objeto de Política de grupo ou edite um GPO existente.

No editor de Política de grupo, navegue até Configuração do computador > Configurações do Windows > Configurações de segurança > Políticas locais > Política de auditoria.

-

Em Políticas de auditoria, selecione "Auditar eventos de login" e habilite-o para "falha".

-

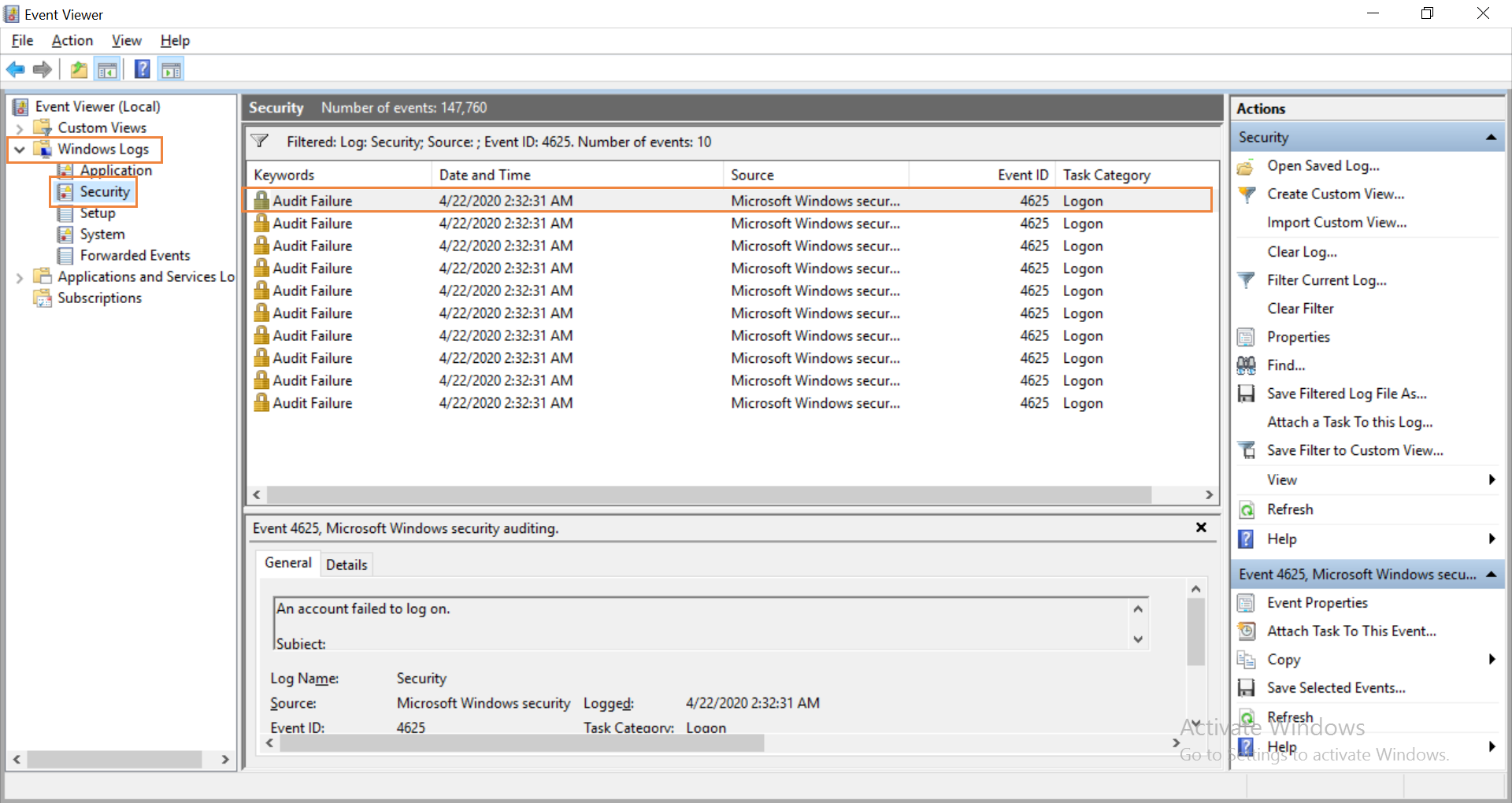

Etapa 2: Use o Visualizador de eventos para encontrar a origem de eventos de login com falha

O Visualizador de eventos agora registrará um evento sempre que houver uma falha na tentativa de login no domínio. Procure o ID de evento 4625, que é acionado quando uma falha de login é registrada.

Abra o Visualizador de eventos no Active Directory e navegue até Logs do Windows> Segurança. O painel central lista todos os eventos que foram configurados para auditoria. Você terá que passar pelos eventos registrados para procurar tentativas de login com falha. Depois de encontrá-los, você pode clicar com o botão direito no evento e selecionar Propriedades do evento para obter mais detalhes. Na janela que se abre, você pode encontrar o endereço IP do dispositivo a partir do qual o login foi tentado.

A auditoria nativa está se tornando complicada?

Simplifique a auditoria e a geração de relatórios do Active Directory com o ADAudit Plus.

Obtenha sua avaliação gratuita Avaliação completamente funcional de 30 dias