Economize tempo automatizando tarefas complexas, e regulares de gerenciamento de endpoints e de segurança com o Endpoint Central

Obtenha a Zia, sua própria assistente de voz com inteligência artificial com a aplicação móvel Endpoint Central

Use comandos de voz para executar tarefas rotineiras de gerenciamento de endpoints e de segurança, como:

- Verificar, detectar e implementar patches faltantes.

- Executar verificações de ativos e aplicar licenças.

- Desinstalar software e bloquear executáveis inválidos.

- Proibir o uso do software.

- Estabelecer conexões remotas.

- Desligar e ligar computadores remotamente.

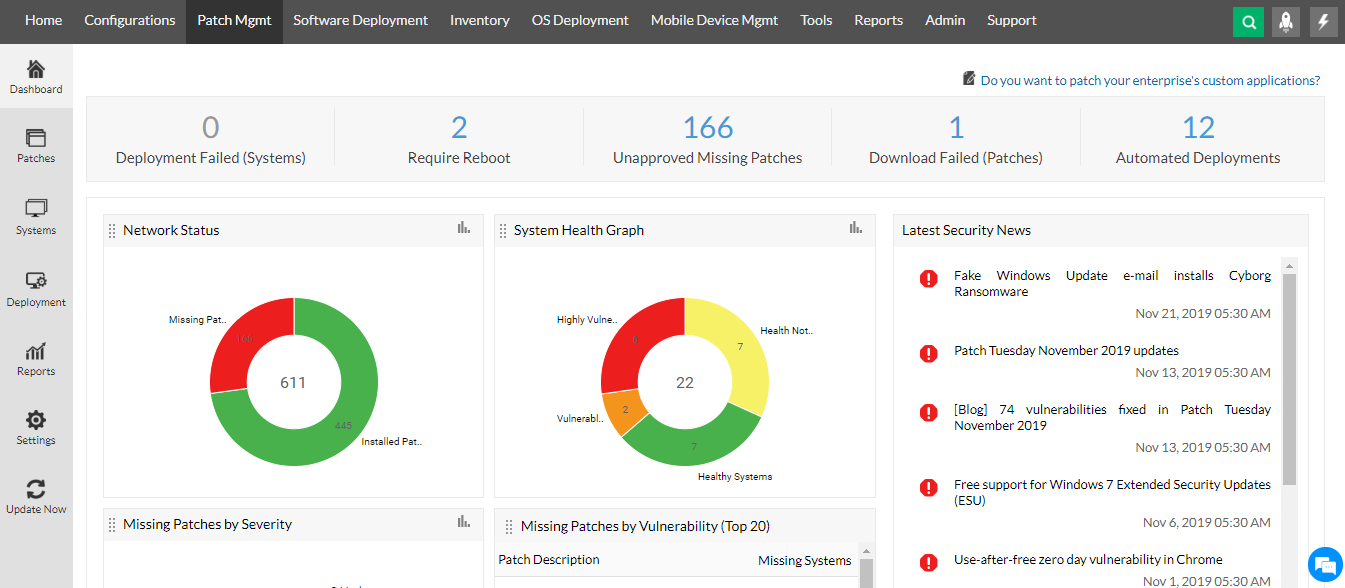

Obtenha insights em tempo real sobre lacunas de segurança em sua empresa de TI

Supere sua estratégia convencional de segurança de endpoints e minimize ciberataques sofisticados com dados perspicazes. Visualize sistemas críticos, detecte vulnerabilidades nos dispositivos e obtenha uma visão geral do estado atual da segurança dos endpoints, juntamente com recomendações para garantir a higiene cibernética e a conformidade.

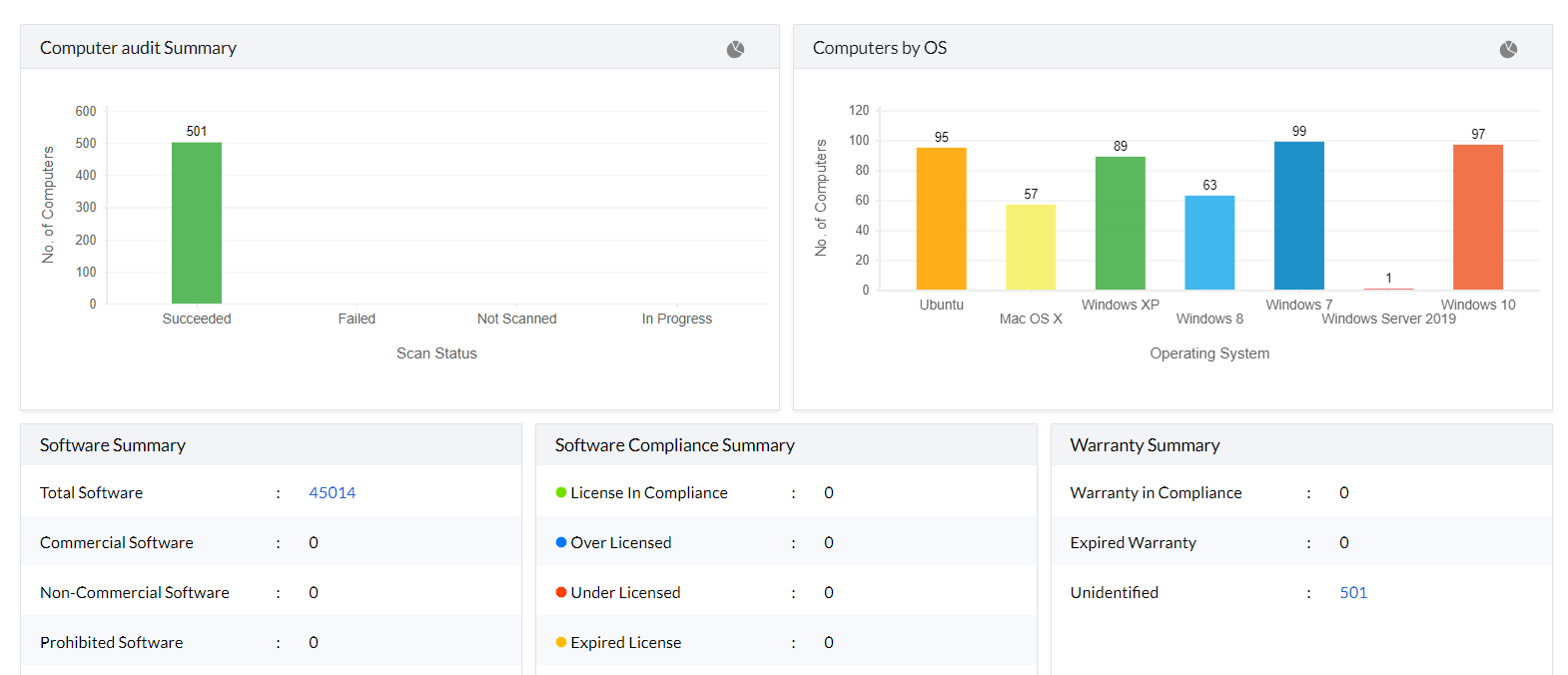

Seja o primeiro a saber quando houver uma mudança no inventário de software ou de hardware em sua rede

Toda vez que há uma mudança no inventário de sua rede, o Endpoint Central notifica você sobre essa atividade por e-mail com base em suas preferências.

- Detecte quando um usuário final instala um software proibido ou conecta qualquer hardware externo

- Receba alertas sobre o status das licenças de software, desde a conformidade até a expiração

- Saiba quando um usuário está ficando sem espaço livre em disco

- E muito mais.

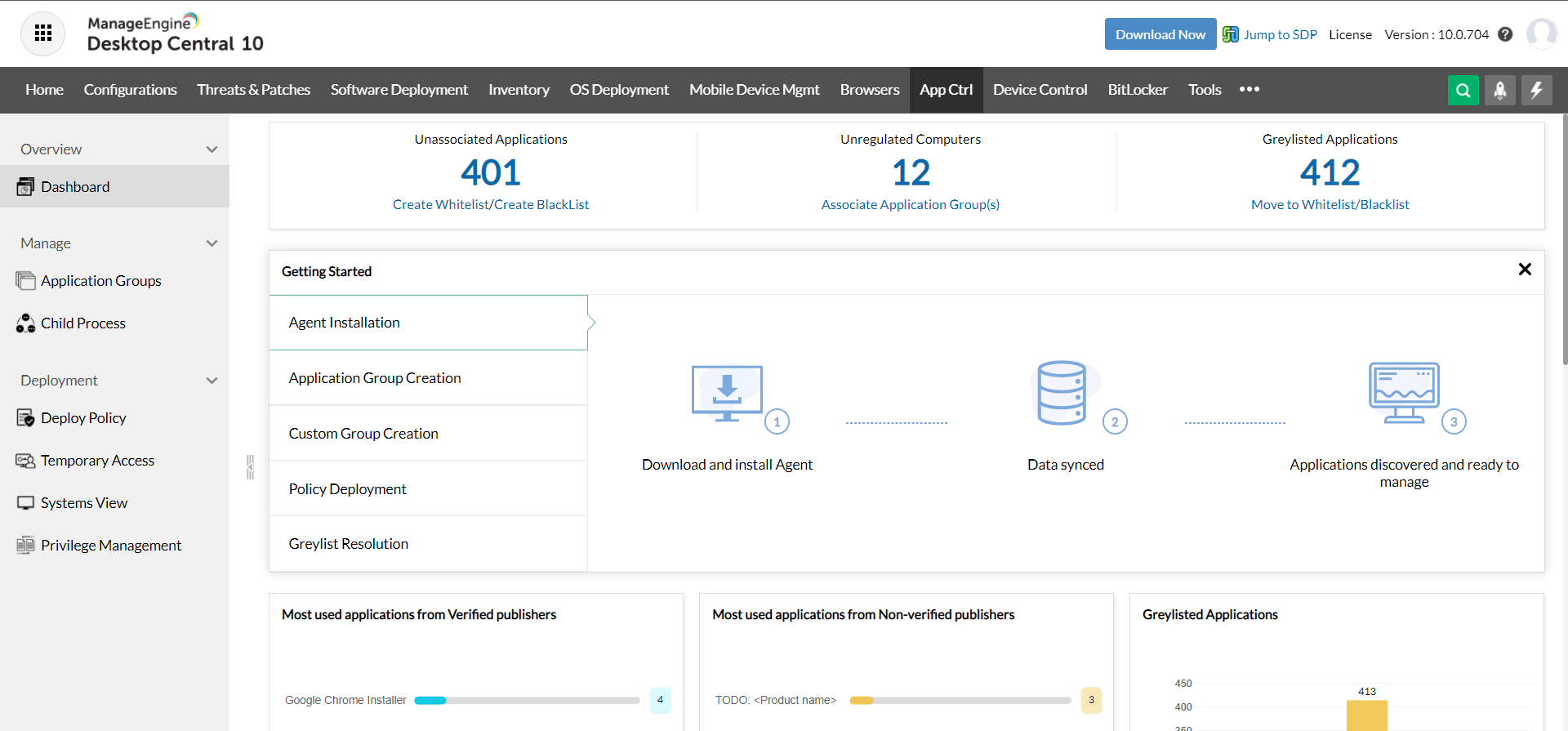

Elimine a invasão por malware e a perda de dados filtrando aplicações

Aumente a produtividade sem comprometer a segurança, verificando as aplicações usadas por seus usuários finais. Aprove ou negue aplicações, agrupe-as e conceda permissões seletivas com base nas necessidades de seus usuários finais.