Definindo Alvos

Após definir a configuração, ela deve ser implantada nas estações de trabalho cliente de destino. As estações de trabalho cliente de destino devem ser definidas individualmente para as configurações. Definir os alvos envolve selecionar vários tipos de alvos indicados abaixo:

Os alvos devem ser definidos para implantar a Configuração nas máquinas da rede. Ao adicionar uma configuração ou coleção de configurações, você encontrará uma etapa para Definição de Alvos. Esta seção explica o procedimento para definir o alvo para uma configuração ou coleção de configurações.

Para definir os alvos para implantar a configuração ou coleção, os alvos devem ser adicionados à Lista de Alvos. Um alvo pode ser adicionado, removido ou modificado na Lista de Alvos.

Há dois tipos de configurações que você pode implantar no Endpoint Central:

- Configuração do Computador

- Configuração do Usuário

Configuração do Computador

Este tipo de configuração é aplicado no nível do sistema e afeta o computador independentemente de qual usuário esteja conectado. Exemplos incluem instalar software, implantar patches ou modificar configurações em nível de sistema.

Selecionando Alvos de um Domínio

Para adicionar computadores e usuários de destino de um domínio baseado no Active Directory, siga as etapas abaixo:

- Na guia Alvo 1, selecione um Domínio na lista.

- Agora você pode prosseguir para refinar seus alvos usando o ícone Filtro, que permite especificar os alvos de segundo nível após escolher o Domínio.

Você pode implantar a configuração em qualquer um dos seguintes:

- Site - para implantar a configuração para todos os usuários/computadores desse site.

- Escritório Remoto - para implantar a configuração para todos os usuários/computadores desse Escritório Remoto.

- Unidade Organizacional - para implantar a configuração para todos os usuários/computadores dessa OU.

- Grupo - para implantar a configuração para todos os usuários/computadores desse Grupo.

- Usuário/Computador - para implantar a configuração para os usuários/computadores especificados.

- Endereços IP - para implantar a configuração para os Endereços IP especificados.

- Grupo Personalizado - para implantar a configuração para todos os usuários/computadores do Grupo Personalizado selecionado.

- Grupo Personalizado Dinâmico - para implantar a configuração para todos os computadores desse grupo personalizado dinâmico.

- Intervalo de IP - para implantar a configuração para todos os computadores pertencentes a esse intervalo de IP.

- Arquitetura do Processador - para implantar a configuração para todos os computadores que possuem essa Arquitetura do Processador.

- Sistema Operacional - para implantar a configuração para todos os computadores com esse Sistema Operacional.

- Tipo de Máquina - para implantar a configuração para todos os computadores com esse tipo de máquina.

- Após adicionar os computadores de destino, você pode especificar os critérios de filtragem para excluir determinados tipos de usuários/computadores da aplicação da configuração. Especifique os critérios conforme necessário.

- Clique em Adicionar Mais Alvos e repita as etapas 1 a 3 para adicionar mais alvos.

Observação: Se você desejar implantar a configuração para usuários/computadores em domínios diferentes, use o botão Adicionar Mais Alvos para adicionar alvos de vários domínios.

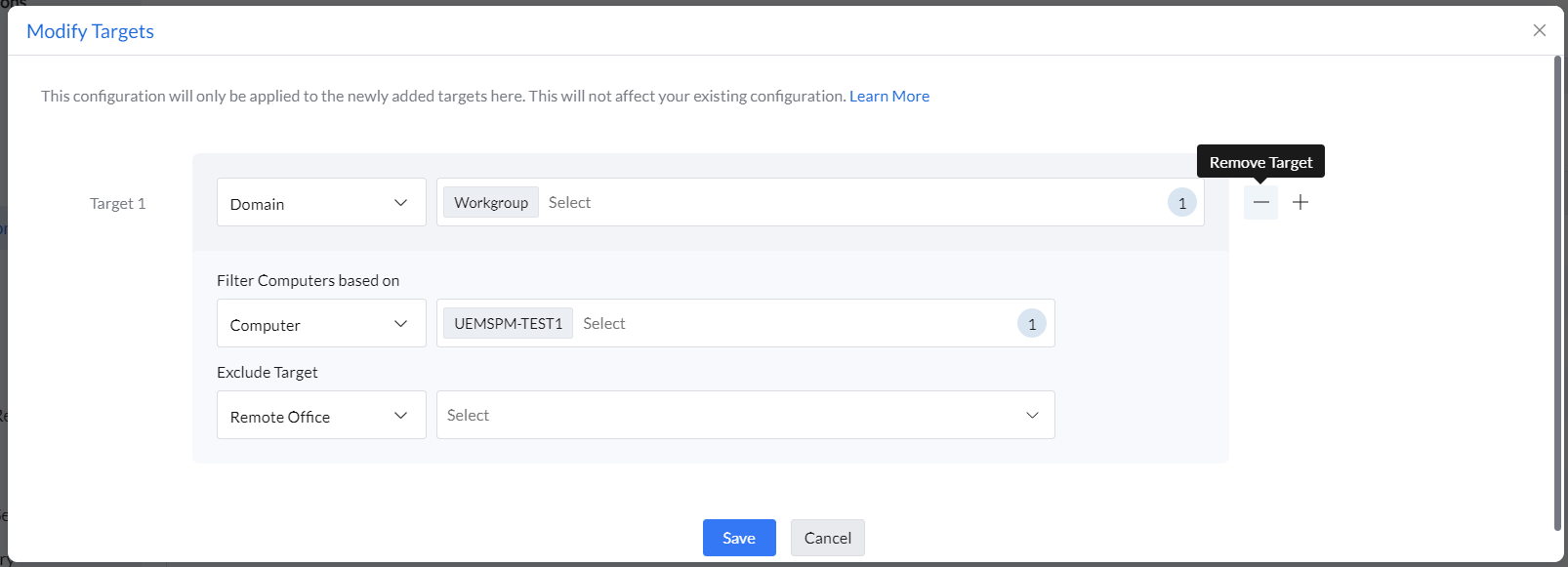

Selecionando Alvos de um Grupo de Trabalho

Para adicionar computadores e usuários de destino de um grupo de trabalho, siga as etapas abaixo:

- Selecione um grupo de trabalho na lista.

- Você pode implantar a configuração em qualquer um dos seguintes:

- Escritório Remoto - para implantar a configuração para todos os usuários/computadores desse Escritório Remoto.

- Computador - para implantar a configuração para os usuários/computadores especificados.

- Endereços IP - para implantar a configuração para os Endereços IP especificados.

- Grupo Personalizado - para implantar a configuração para todos os usuários/computadores do Grupo Personalizado selecionado.

- Grupo Personalizado Dinâmico - para implantar a configuração para todos os computadores desse grupo personalizado dinâmico.

- Intervalo de IP - para implantar a configuração para todos os computadores pertencentes a esse intervalo de IP.

- Arquitetura do Processador - para implantar a configuração para todos os computadores que possuem essa Arquitetura do Processador.

- Sistema Operacional - para implantar a configuração para todos os computadores com esse Sistema Operacional.

- Tipo de Máquina - para implantar a configuração para todos os computadores com esse tipo de máquina.

- Após adicionar os computadores de destino, você pode especificar os critérios de filtragem para excluir determinados tipos de usuários/computadores da aplicação da configuração. Especifique os critérios conforme necessário.

- Clique em Adicionar Mais Alvos e repita as etapas 1 a 3 para adicionar mais alvos.

Observação: Se você desejar implantar a configuração para usuários/computadores em diferentes grupos de trabalho, use o botão Adicionar Mais Alvos para adicionar alvos de vários grupos de trabalho.

Selecionando Alvos em Escritórios Remotos

Para adicionar computadores e usuários de destino de escritórios remotos, siga as etapas abaixo:

- Na guia Alvo 1, selecione um Escritório Remoto na lista.

- Agora você pode prosseguir para refinar seus alvos usando o ícone Filtro, que permite especificar os alvos de segundo nível após escolher o Escritório Remoto.

- Você pode implantar a configuração em qualquer um dos seguintes:

- Domínio - para implantar a configuração para todos os usuários/computadores desse domínio.

- Site - para implantar a configuração para todos os usuários/computadores desse site.

- Unidade Organizacional - para implantar a configuração para todos os usuários/computadores dessa OU.

- Grupo - para implantar a configuração para todos os usuários/computadores desse Grupo.

- Usuário/Computador - para implantar a configuração para os usuários/computadores especificados.

- Endereços IP - para implantar a configuração para os Endereços IP especificados.

- Grupo Personalizado - para implantar a configuração para todos os usuários/computadores do Grupo Personalizado selecionado.

- Grupo Personalizado Dinâmico - para implantar a configuração para todos os computadores desse grupo personalizado dinâmico.

- Intervalo de IP - para implantar a configuração para todos os computadores pertencentes a esse intervalo de IP.

- Arquitetura do Processador - para implantar a configuração para todos os computadores que possuem essa Arquitetura do Processador.

- Sistema Operacional - para implantar a configuração para todos os computadores com esse Sistema Operacional.

- Tipo de Máquina - para implantar a configuração para todos os computadores com esse tipo de máquina.

- Após adicionar os computadores de destino, você pode especificar os critérios de filtragem para excluir determinados tipos de usuários/computadores da aplicação da configuração. Especifique os critérios conforme necessário.

- Clique em Adicionar Mais Alvos e repita as etapas 1 a 3 para adicionar mais alvos.

Observação: Se você desejar implantar a configuração para usuários/computadores em diferentes escritórios remotos, use o botão Adicionar Mais Alvos para adicionar alvos de vários domínios.

Filtrar o alvo selecionado

Você pode excluir determinadas partes da rede que não exigem a implantação da configuração. Isso é opcional ao definir os alvos. O Endpoint Central oferece a opção de excluir partes da rede Windows. Selecione a caixa de seleção Excluir Alvo para visualizar as opções disponíveis:

Excluir se o Tipo de Alvo for

Os tipos de alvo podem ser excluídos selecionando o alvo no campo Selecione o tipo de alvo e defina. Os tipos de alvo que estiverem em uma hierarquia inferior ao alvo selecionado podem ser excluídos, ou seja, selecione o domínio/escritório remoto necessário. Defina os alvos necessários e depois defina as exclusões. O tipo de alvo pode ser excluído usando o botão Procurar. Clique no botão Procurar ao lado dos tipos de alvo necessários no campo Excluir se o Tipo de Alvo for para abrir a janela Navegador de Rede. Selecione o tipo de alvo a ser excluído da implantação da configuração e clique no botão Selecionar . Este campo é obrigatório. O tipo de alvo pode ser qualquer um dos seguintes (varia com base nas opções de alvo selecionadas):

- Filial - Os escritórios de filial a serem excluídos

- Domínio - Os domínios a serem excluídos

- Unidade Organizacional - As OUs a serem excluídas

- Grupo - Os grupos a serem excluídos

- Computador - Os computadores a serem excluídos

- Endereço IP - Os Endereços IP a serem excluídos

- Intervalo de IP - O intervalo de Endereços IP a ser excluído

- Grupo Personalizado - Os grupos personalizados a serem excluídos

Excluir se o Sistema Operacional for

Os alvos com um sistema operacional Windows específico podem ser excluídos da implantação da configuração. Selecione as opções no campo Excluir se o Sistema Operacional for que devem ser excluídas da implantação da configuração.

Excluir se o Tipo de Máquina for

Os alvos com tipos específicos de máquina, como Notebook, Tablet PC, Desktop, Membro Server, TermServClient ou Controlador de Domínio, podem ser excluídos da implantação da configuração. Selecione as opções no campo Excluir se o Tipo de Máquina for que devem ser excluídas da implantação da configuração.

Configuração do Usuário

Esta configuração é aplicada no nível do usuário e é específica para perfis de usuário individuais. Ela entra em vigor quando o usuário de destino faz login em qualquer computador dentro do escopo definido. Exemplos incluem definir o papel de parede da área de trabalho, configurar perfis do Outlook ou configurar atalhos da área de trabalho.

Exclusão e inclusão baseadas em computador na configuração do usuário:

Ao configurar definições baseadas no usuário, pode haver cenários em que determinados computadores precisem ser excluídos ou incluídos na aplicação dessas configurações durante o login do usuário. O Endpoint Central permite que você defina tanto exclusões quanto inclusões baseadas em computador para ajustar com precisão quais computadores devem ou não receber as configurações com base em diferentes critérios. O recurso de exclusão ajuda a impedir que as configurações sejam aplicadas a computadores específicos, enquanto o recurso de inclusão garante que as configurações sejam aplicadas apenas aos sistemas desejados. Essa flexibilidade ajuda a garantir que as configurações sejam aplicadas exatamente como pretendido.

Categorias de Alvo:

Você pode filtrar usuários usando um filtro de segundo nível e incluir ou excluir ainda mais computadores específicos para a implantação da configuração. Isso garantirá que a configuração seja aplicada apenas quando os usuários fizerem login nos computadores incluídos, e será ignorada nos computadores excluídos.

Para facilitar isso, os alvos de segundo nível são divididos em dois:

- Alvos de usuário - Permite selecionar usuários de um escritório remoto específico ou do alvo principal do domínio.

- Domínio

- Usuário

- Grupo Personalizado de Usuários

- Alvos de computador - onde critérios de computadores específicos nos quais os usuários selecionados fazem login podem ser adicionados.

- Computador

- Domínio

- Grupo Personalizado

- Grupo Personalizado Dinâmico

- Endereço IP

- Intervalo de IP

- Arquitetura do Processador

- Sistema Operacional

- Tipo de Máquina

Cenários de Configuração

Vários cenários em que filtros de usuário e computador podem ser aplicados são mencionados na tabela abaixo

Para implementar exclusões baseadas em computador, há vários cenários de configuração que você pode usar ao definir os alvos de inclusão e exclusão para usuários e computadores. Abaixo estão os cenários nos quais essas exclusões podem ser aplicadas.

| Inclusão de Alvo de Usuário | Exclusão de Alvo de Usuário | Alvo de Usuário vazio | |

|---|---|---|---|

| Inclusão de Alvo de Computador | Se o grupo de usuários u1 no alvo principal mt1 fizer login no grupo de computadores c1, aplique a configuração. | Se qualquer usuário, exceto o grupo de usuários u1 no alvo principal mt1, fizer login no grupo de computadores c1, aplique a configuração. | Se qualquer usuário no alvo principal mt1 fizer login no grupo de computadores c1, aplique a configuração |

| Exclusão de Alvo de Computador | Se o grupo de usuários u1 no alvo principal mt1 fizer login em todos os computadores, exceto no grupo de computadores c1, aplique a configuração. | Se qualquer usuário, exceto o grupo de usuários u1 no alvo principal mt1, fizer login em quaisquer computadores que não pertençam ao grupo de computadores c1, aplique a configuração. | Se qualquer usuário no alvo principal mt1 fizer login em quaisquer computadores que não pertençam ao grupo de computadores c1, aplique a configuração |

| Alvo de computador vazio | Se o grupo de usuários u1 no alvo principal mt1 fizer login em qualquer computador, aplique a configuração. | Se qualquer usuário, exceto o grupo de usuários u1 no alvo principal mt1, fizer login em qualquer computador, aplique a configuração. | Se qualquer usuário no alvo principal mt1 fizer login em quaisquer computadores, aplique a configuração. |

Observação para a edição Professional: O usuário pode ser selecionado como o próprio Alvo Principal.

Modificar um Alvo

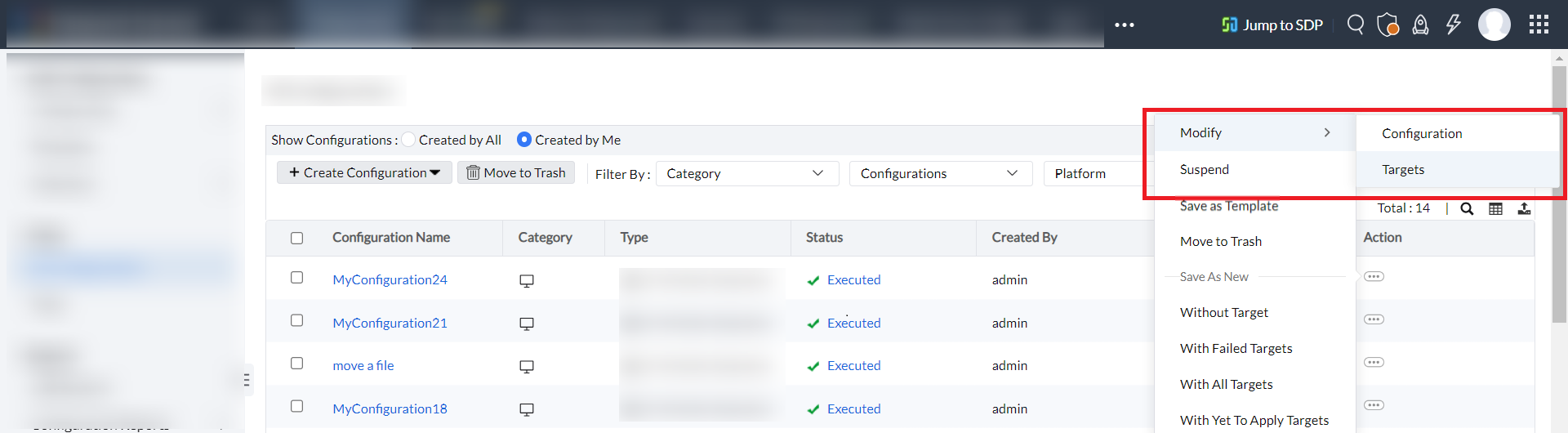

Para modificar alvos em uma configuração, siga as etapas abaixo:

- Selecione o botão Ações na Configuração em que você deseja modificar os Alvos.

- Selecione Modificar > Alvos, faça as alterações necessárias conforme necessário e clique em Salvar para modificar o Alvo.

Remover um Alvo

Para remover alvos em uma configuração, siga as etapas abaixo:

- Selecione o botão Ações na Configuração da qual você deseja remover determinados Alvos.

- Selecione Modificar > Alvos e clique no botão de sinal de menos "-" próximo à guia Alvo para remover o alvo.