- Credit Union of Denver vem utilizando o EventLog Analyzer por mais de quatro anos para o monitoramento de atividades de usuários internos. O EventLog Analyzer agrega valor na relação custo-benefício como uma ferramenta forense de rede e para due diligence regulatória. Este produto pode rapidamente ser dimensionado para atender às necessidades dos nossos negócios dinâmicos.Benjamin ShumakerVice-presidente de TI/ISOCredit Union of Denver

- O que mais gosto na aplicação é a interface de usuário bem estruturada e os relatórios automatizados. É uma imensa ajuda para os técnicos de rede monitorarem todos os dispositivos em um único painel. Os relatórios pré-configurados são uma obra de arte inteligente.Joseph Graziano, MCSE CCA VCPEngenheiro de Rede SêniorCitadel

- O EventLog Analyzer é uma boa solução de alerta e geração de relatórios de logs de eventos para as nossas necessidades de tecnologia da informação. Ele reduz o tempo gasto na filtragem de logs de eventos e fornece notificações quase em tempo real de alertas definidos administrativamente.Joseph E. VerettoEspecialista em Revisão de Operações

Agência de Sistemas de InformaçãoFlorida Department of Transportation - Os logs de eventos do Windows e Syslogs dos dispositivos constituem uma sinopse em tempo real do que está acontecendo em um computador ou rede. O EventLog Analyzer é uma ferramenta econômica, funcional e fácil de usar que me permite saber o que está acontecendo na rede ao enviar alertas e relatórios, tanto em tempo real quanto agendados. É uma aplicação premium com um sistema de detecção de intrusão de software.Jim LloydGerente de Sistemas da InformaçãoFirst Mountain Bank

ManageEngine em 2022 Gartner® Quadrante Mágico&comércio; para gerenciamento de eventos e informações de segurança (SIEM). Baixe uma cópia gratuita.

Gerenciamento de logs, auditoria e gerenciamento de conformidade de TI facilitados.

Colete, monitore e analise logs e cumpra os mandatos regulatórios.

O EventLog Analyzer tem a confiança de mais de

10000 clientes

Gerenciamento de logs e muito mais

- Gerenciamento de

logs de

segurança - Auditoria do

dispositivo de

rede - Análise de logs de aplicação

do aplicativo - Gerenciamento de

logs do

servidor - Gerenciamento de

eventos de

segurança - Gerenciamento

de do

servidor - TODOS OS RECURSOS

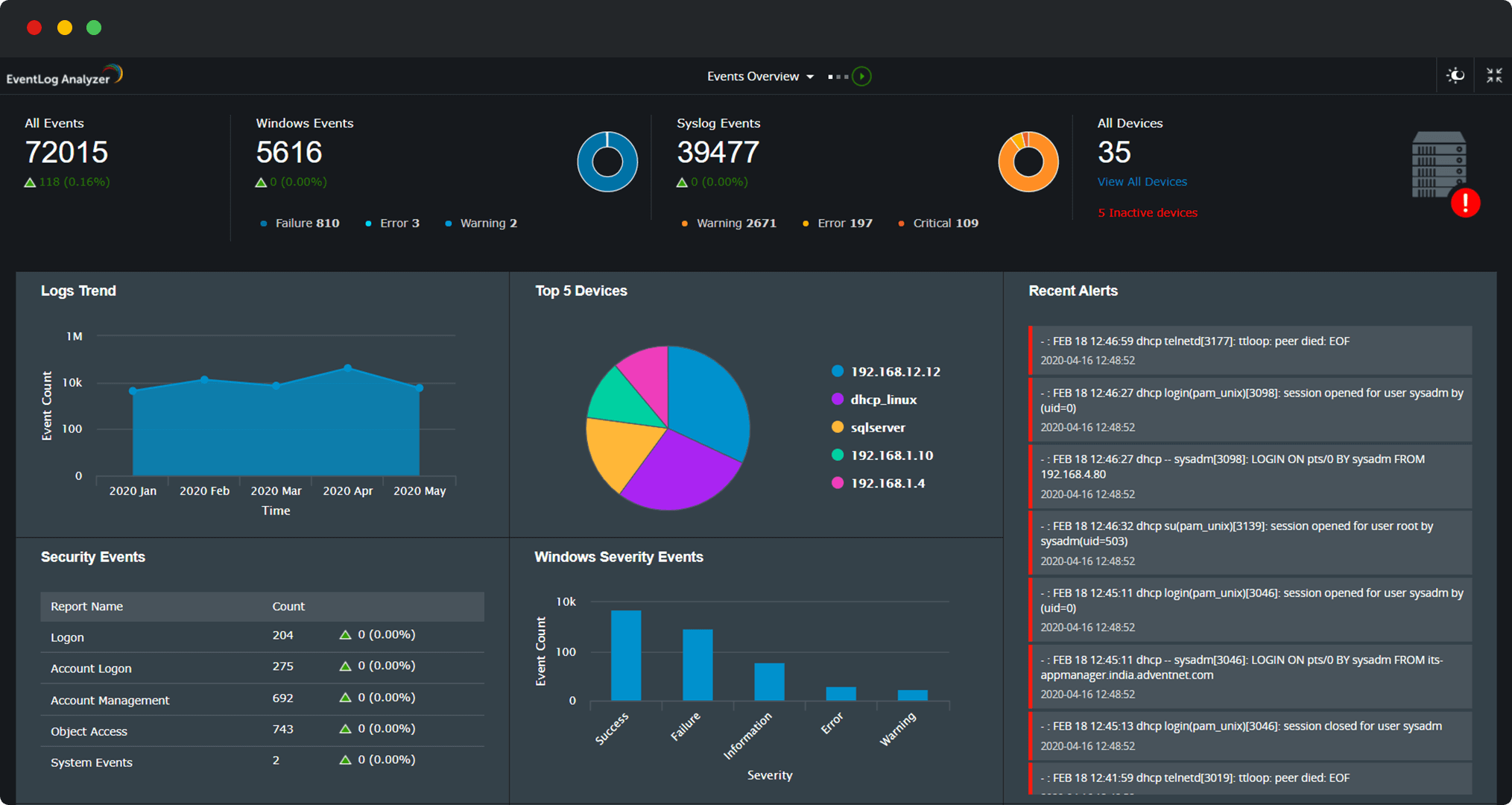

Gerenciamento de logs de segurança: Não deixe passar nenhum log

Colete, gerencie, analise, correlacione e pesquise dados de logs de mais de 750 fontes imediatamente usando coleta de logs sem agente, coleta de logs baseada em agente e importação de logs. Além disso, analise qualquer formato de log legível por humanos com o analisador de logs personalizado do EventLog Analyzer, que lê e extrai campos automaticamente e permite marcar campos adicionais para uma melhor análise de formatos de logs de aplicativos sem suporte ou de terceiros. O servidor syslog integrado do EventLog Analyzer configura e coleta automaticamente syslogs de dispositivos de rede, permite realizar análises de syslog e fornece informações detalhadas sobre eventos de segurança.

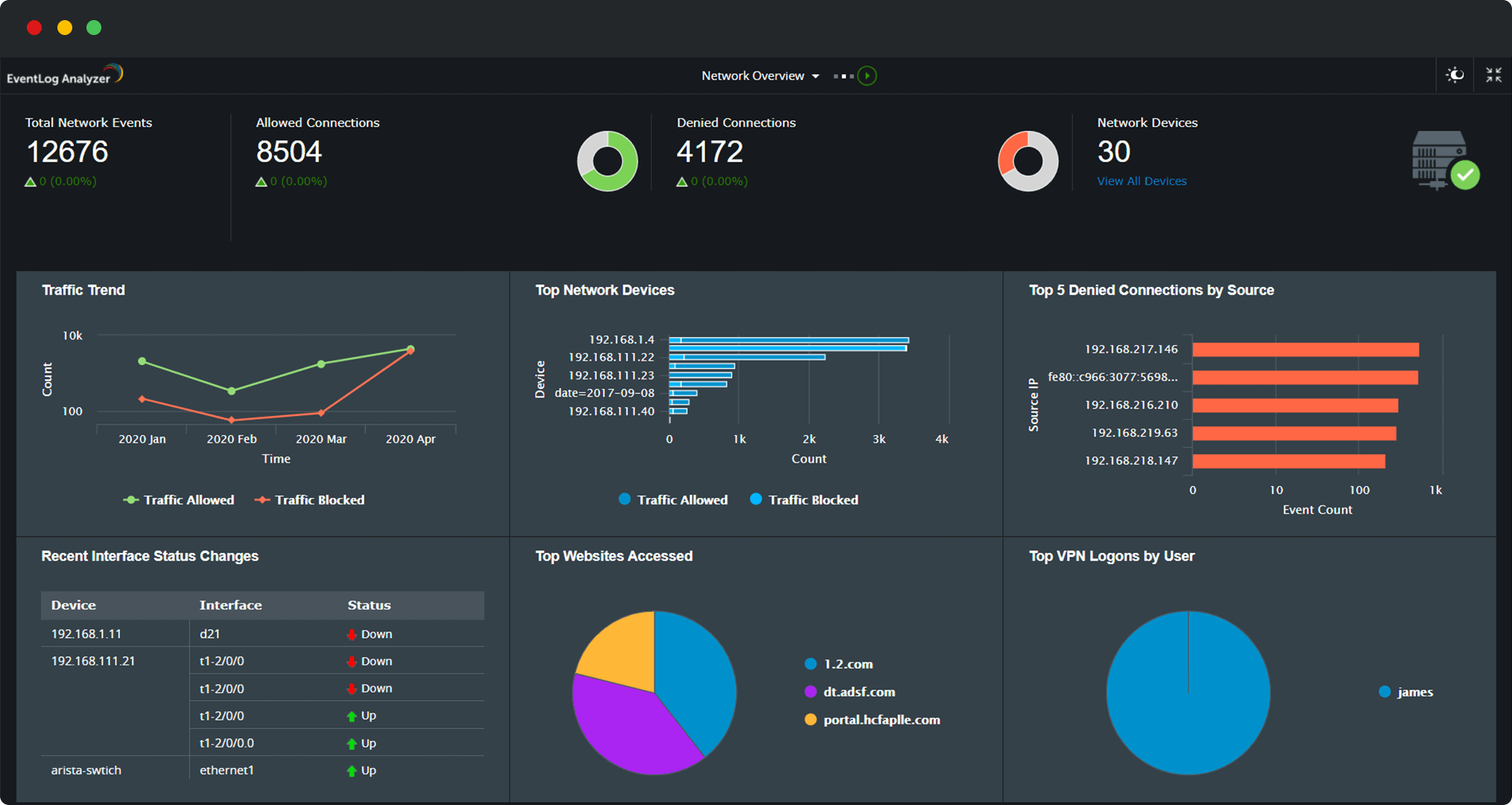

Saber maisMonitoramento de dispositivo de rede: Comece com a segurança do perímetro

Proteja seu perímetro de rede contra invasões auditando dados de logs de dispositivos de perímetro, incluindo roteadores, switches, firewall e IDSs e IPSs. Obtenha informações valiosas sobre políticas de segurança de firewall e alterações de regras, logons e logoffs de usuários administradores (incluindo logons com falha) em dispositivos de perímetro críticos, alterações em contas de usuários críticos e muito mais. Identifique o tráfego de entrada e saída de fontes maliciosas e bloqueie-o em tempo real com fluxos de trabalho predefinidos.

Saber maisAnálise de logs de aplicação: Proteja o que é importante

Monitore alterações críticas, detecte roubo de dados, identifique ataques e rastreie o tempo de inatividade em suas aplicações essenciais aos negócios, como bancos de dados e servidores web por meio da auditoria de logs de aplicações.

O EventLog Analyzer é uma ferramenta de monitoramento de atividade de banco de dados que ajuda a garantir a confidencialidade e integridade de seu banco de dados.

- Auditoria de banco de dados do SQL: Rastreie as atividades DML e DDL, audite as alterações da conta do usuário e as atividades do servidor SQL, localize ataques como injeção de SQL, visualize bloqueios de conta e muito mais.

- Auditoria de banco de dados da Oracle: Monitore acessos e atividades de usuários, audite alterações de contas de administrador e atividades críticas em servidores e muito mais.

Gerenciamento de logs do servidor: Garanta a segurança completa do servidor

Monitore seus servidores e rastreie alterações críticas neles em tempo real. Gerencie logs de servidor para seus servidores SQL, terminais, servidores Oracle, servidores de impressão e outros servidores web. Com os mecanismos de detecção de ameaças do EventLog Analyzer, é mais fácil detectar ameaças de segurança relacionadas ao servidor, incluindo ataques de verificação de porta, acesso não autorizado a contas que contêm dados corporativos confidenciais e atividades suspeitas em dispositivos. Você também pode monitorar o desempenho do servidor e resolver problemas operacionais.

Saber maisGerenciamento de eventos de segurança: Monitore eventos de segurança em sua rede

Colete, rastreie, monitore e relate eventos relacionados à segurança em sua rede. O EventLog Analyzer é um software de gerenciamento de eventos de segurança que analisa informações de eventos de segurança detectados e fornece técnicas sofisticadas de resposta a ameaças com fluxos de trabalho automatizados. Você também pode demonstrar conformidade com modelos prontos para auditoria para regulamentações como HIPAA, GDPR, PCI-DSS, SOX e muito mais.

Saber maisGerenciamento de logs do servidor web

Audite, gerencie e rastreie logs do servidor web

O EventLog Analyzer é uma ferramenta de análise de logs que funciona como um:

- Analisador de logs do IIS: Audite eventos do servidor web do Microsoft Internet Information Services (IIS), erros de segurança, alterações de configuração e muito mais. Saiba mais

- Analisador de logs do Apache: Monitore eventos do servidor web Apache, erros de segurança, informações sobre ataques e muito mais.Saiba mais

- Analisador de logs do DHCP: Rastreie eventos críticos do servidor DHCP; auditoria concedidas, renovadas ou locações negadas; e muito mais.Saiba mais/a>

Análise de segurança e muito mais

- FIM

- Correlação

- Inteligência contra ameaças

- Gerenciamento de incidentes

- Pesquisa

- Conformidade

- Investigação de ameaças

MONITORAMENTO DE INTEGRIDADE DOS ARQUIVOS Garanta a segurança de dados confidenciais

Proteja os dados confidenciais de sua organização contra acesso não autorizado, modificações, ameaças de segurança e violações. Com o recurso de monitoramento de integridade de arquivos do EventLog Analyzer, você pode rastrear quaisquer alterações feitas em arquivos ou pastas que contenham dados confidenciais em tempo real para detectar rapidamente incidentes críticos de segurança e garantir a integridade dos dados.

Analise profundamente os acessos a arquivos e pastas, alterações de permissão e alterações de valor de dados em servidores de arquivos Windows e servidores Linux.

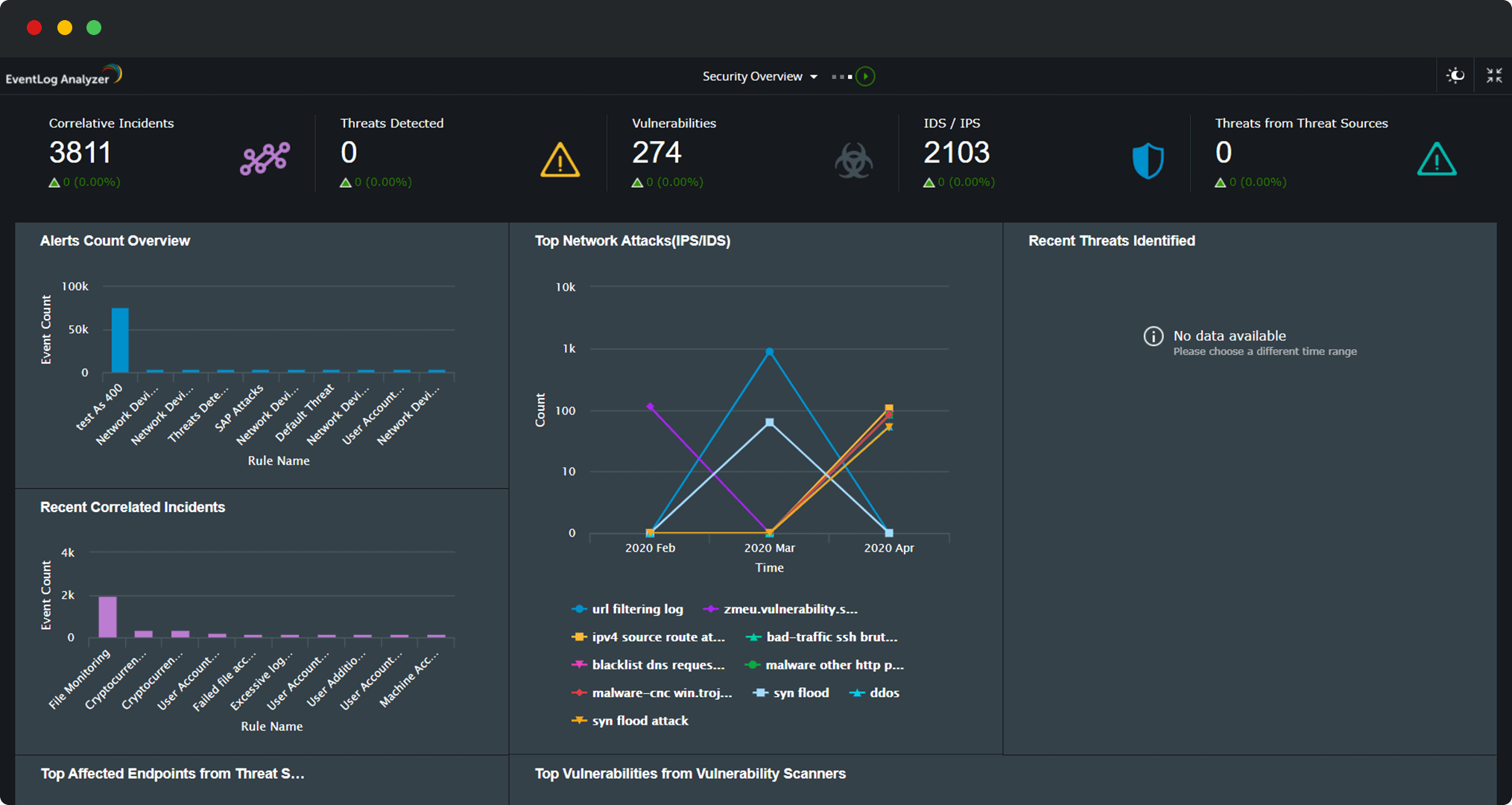

Saiba maisUM MECANISMO DE CORRELAÇÃO DE EVENTOS EM TEMPO REAL: Correlacione eventos díspares com segurança

Detecte tentativas de ataque e rastreie possíveis ameaças de segurança correlacionando dados de logs de dispositivos em toda a rede com regras predefinidas e um criador de regras de correlação personalizado de drag-and-drop. Seja alertado em tempo real sobre ameaças de segurança, como ataques de força bruta, roubo de dados, ataques de injeção de SQL e instalação de software suspeito correlacionando dados de diferentes fontes de logs.

Obtenha informações sobre eventos de segurança que acionaram uma regra de correlação na forma de uma linha do tempo do incidente. Associe uma regra ou ação de correlação com perfis de fluxo de trabalho para neutralizar imediatamente a ameaça à segurança.

Saiba maisINTELIGÊNCIA AVANÇADA CONTRA AMEAÇAS Use feeds contextuais de ameaças para melhor segurança

Identifique endereços IP, URLs ou interações de domínio maliciosos com sua rede em tempo real correlacionando automaticamente dados de logs de dispositivos em sua rede com feeds de ameaças examinados usando nosso banco de dados global integrado de ameaças de IP e análises avançadas de ameaças.

A plataforma de inteligência contra ameaças do EventLog Analyzer é atualizada automaticamente diariamente para ajudá-lo a ficar por dentro das ameaças e defender sua rede dos ataques mais recentes. Obtenha insights sobre a categoria de ameaças, a pontuação de reputação da fonte maliciosa e muito mais com o complemento avançado de análise de ameaças.

Saiba maisGERENCIAMENTO DE INCIDENTES INTEGRADO Empregue automação para resolução de ameaças

Gerencie incidentes de segurança com eficiência e acelere o processo de resolução atribuindo tickets automaticamente a seus técnicos ou administradores usando regras predefinidas. Para cada incidente detectado, gere tickets em ferramentas de ITSM centralizadas com as integrações de software de suporte técnico. Acelere a resolução de ameaças usando fluxos de trabalho de incidentes automatizados que reduzem as ameaças de segurança instantaneamente.

Saiba maisUM MECANISMO DE PESQUISA PODEROSO Use a análise forense para descobrir brechas de segurança

Pesquise terabytes de dados brutos de log e encontre exatamente o que está procurando com a funcionalidade de pesquisa de logs do EventLog Analyzer. Realize pesquisas básicas usando curingas, frases e operadores booleanos junto com pesquisas agrupadas e pesquisas de intervalo.

Use o criador de consultas avançado para criar automaticamente consultas complexas usando opções de pesquisa interativas baseadas em cliques e muito mais. Salve os resultados da pesquisa como relatórios de incidentes e salve as consultas como Perfis de alerta para conduzir com eficiência a análise da causa raiz e evitar que ataques do mesmo tipo ocorram novamente.

Saiba maisGestão integrada de conformidade Atenda facilmente às demandas de conformidade

Simplifique sua auditoria de conformidade de TI com modelos de relatório predefinidos para vários mandatos regulatórios, incluindo PCI DSS HIPAA FISMA GDPR SOX e ISO 27001. Exporte relatórios de conformidade abrangentes em qualquer formato, ajuste os modelos de relatório de auditoria de conformidade existentes ou crie relatórios de conformidade personalizados para atender às exigências das futuras regulamentações de TI. Arquive dados de log por períodos personalizados para atender aos requisitos cruciais de arquivamento de log.

Saiba maisCONSOLE UNIFICADO DE INVESTIGAÇÃO CIBERNÉTICA Investigue e busque ameaças proativamente com o Incident Workbench

Aumente a eficiência na validação de incidentes de segurança e na condução de investigações completas de ameaças aproveitando o Incident Workbench do EventLog Analyzer. Esta plataforma analítica especializada concentra-se em entidades digitais essenciais, como usuários, processos e fontes externas de ameaças, oferecendo dados contextuais adicionais e avaliação de riscos. Os usuários podem simplesmente apontar e sondar essas entidades e adicioná-las ao console analítico à medida que percorrem diferentes painéis do EventLog Analyzer.

O Incident Workbench incorpora as seguintes integrações:

- UEBA para análise de usuários (é necessária integração com o Log360)

- Análise avançada de ameaças com feeds de ameaças externas, como VirusTotal

- Árvores de caça a processos

Adicione vários perfis analíticos e salve a instância como evidência no console de gerenciamento de incidentes.

Saiba MaisProcurando uma solução de gerenciamento de logs? O EventLog Analyzer está disponível em 3 edições

EDIÇÃO GRATUITA

Download gratuito- Oferece suporte para até 5 fontes de logs

- Nunca expira

- Coleta e arquivamento centralizado de logs

- Relatórios com base na pesquisa de logs

- Relatórios de conformidade

- Recursos de análises periciais de logs

PREMIUM

Experimente agora- Oferece suporte de 10 a 1.000 fontes de logs, e inclui:

- Coleta e arquivamento centralizado de logs

- Relatórios com base na pesquisa de logs

- Relatórios de conformidade

- Recursos de análises periciais de logs

DISTRIBUÍDO

Experimente agora- Oferece suporte a 50 fontes de logs até fontes de logs ilimitadas

- Inclui todos os recursos da edição premium e oferece suporte

- Ambiente escalável

- Arquitetura do coletor central distribuída

- Monitoramento de várias localizações geográficas

- Relatórios específicos do site

- Rebranding do cliente web para exibições específicas do cliente

Deseja gerenciar seus logs na nuvem?

Clique aqui para uma comparação detalhada entre a versão local e a versão em nuvem.

Você é um MSSP? Confira nossa edição MSSP do EventLog Analyzer

Saiba maisO que nossos clientes dizem

Empresas de todos os portes confiam no EventLog Analyzer para gerenciar dados de logs com eficiência, atender às demandas regulatórias e proteger sua rede.

Tim Trerise (Gerente de TI)

Cooperativa de Crédito Cristão da América

5 motivos para escolher o EventLog Analyzer

Processamento de logs em alta velocidade

Processamento de logs em alta velocidade

Processa dados de logs a 25.000 logs/segundo para detectar ataques em tempo real e realizar análises periciais rápidas para reduzir o impacto de uma violação.

Gerenciamento abrangente de logs

Gerenciamento abrangente de logs

Coleta, analisa, correlaciona, pesquisa e arquiva dados de logs de mais de 700 fontes de logs. Inclui um analisador de logs personalizado para analisar qualquer formato de log legível por humanos.

Auditoria de segurança em tempo real

Auditoria de segurança em tempo real

Audita logs de dispositivos de perímetro de rede, atividades de usuários, alterações de contas de servidor, acessos de usuários e muito mais para atender às necessidades de auditoria de segurança.

Detecção e mitigação instantâneas de ameaças

Detecção e mitigação instantâneas de ameaças

Descubra ameaças de segurança com mecanismos avançados de detecção de ameaças, como correlação de eventos e análise de feed de ameaças, e reduza-as usando fluxos de trabalho automatizados.

Gerenciamento de conformidade

Gerenciamento de conformidade

Atenda aos requisitos de conformidade regulamentar com relatórios de conformidade predefinidos para PCI DSS, FISMA, GLBA, SOX, HIPAA, ISO 27001 e outros.