- Página inicial

- Guia de registro de logs

- Melhores práticas para registro de logs no Windows

Melhores práticas para registro de logs no Windows

Nesta página

- O que é o registro de logs no Windows?

- Melhores práticas para registro de logs no Windows

- Etapas para configurar políticas de auditoria

O que é o registro de logs no Windows?

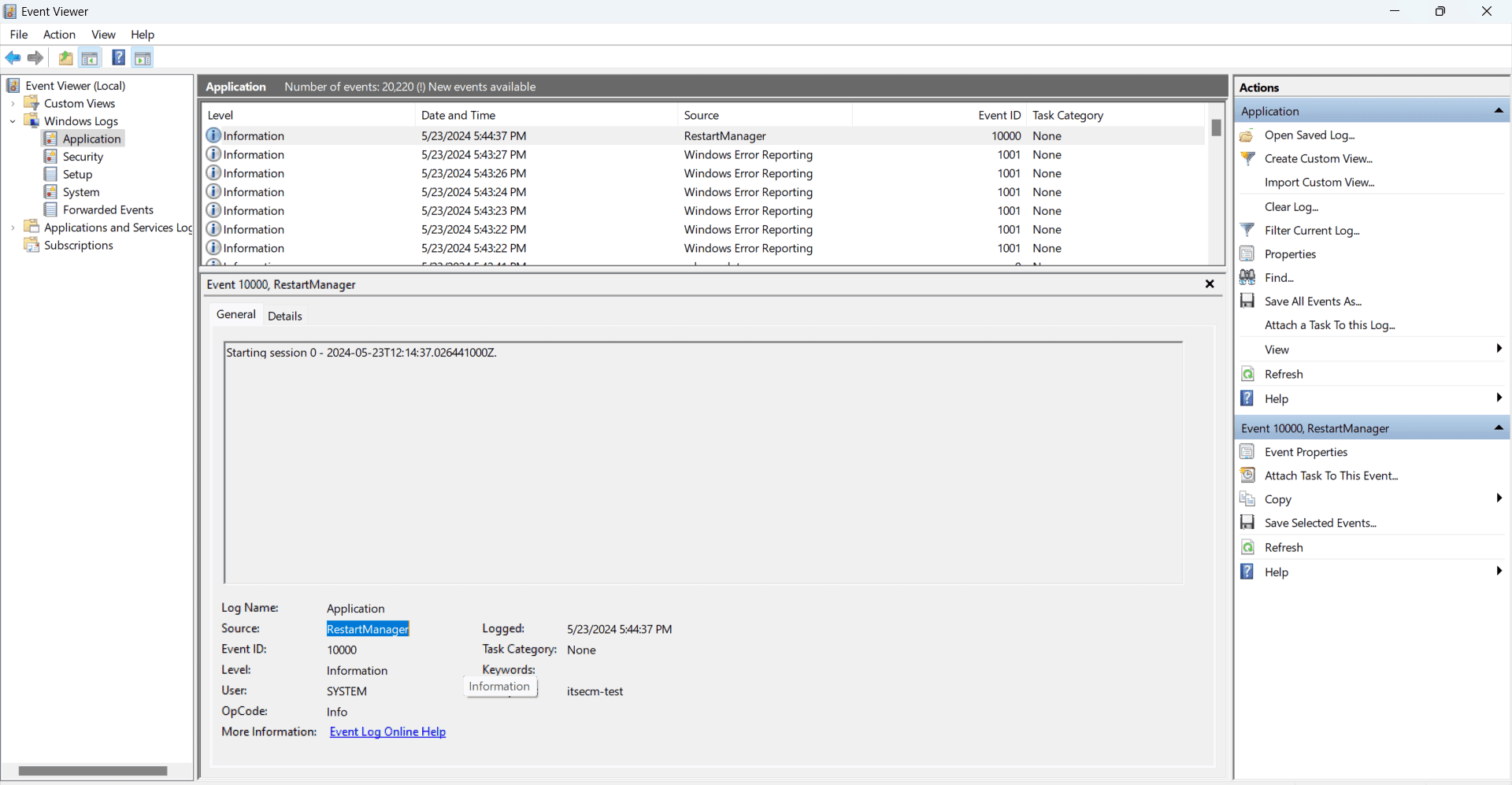

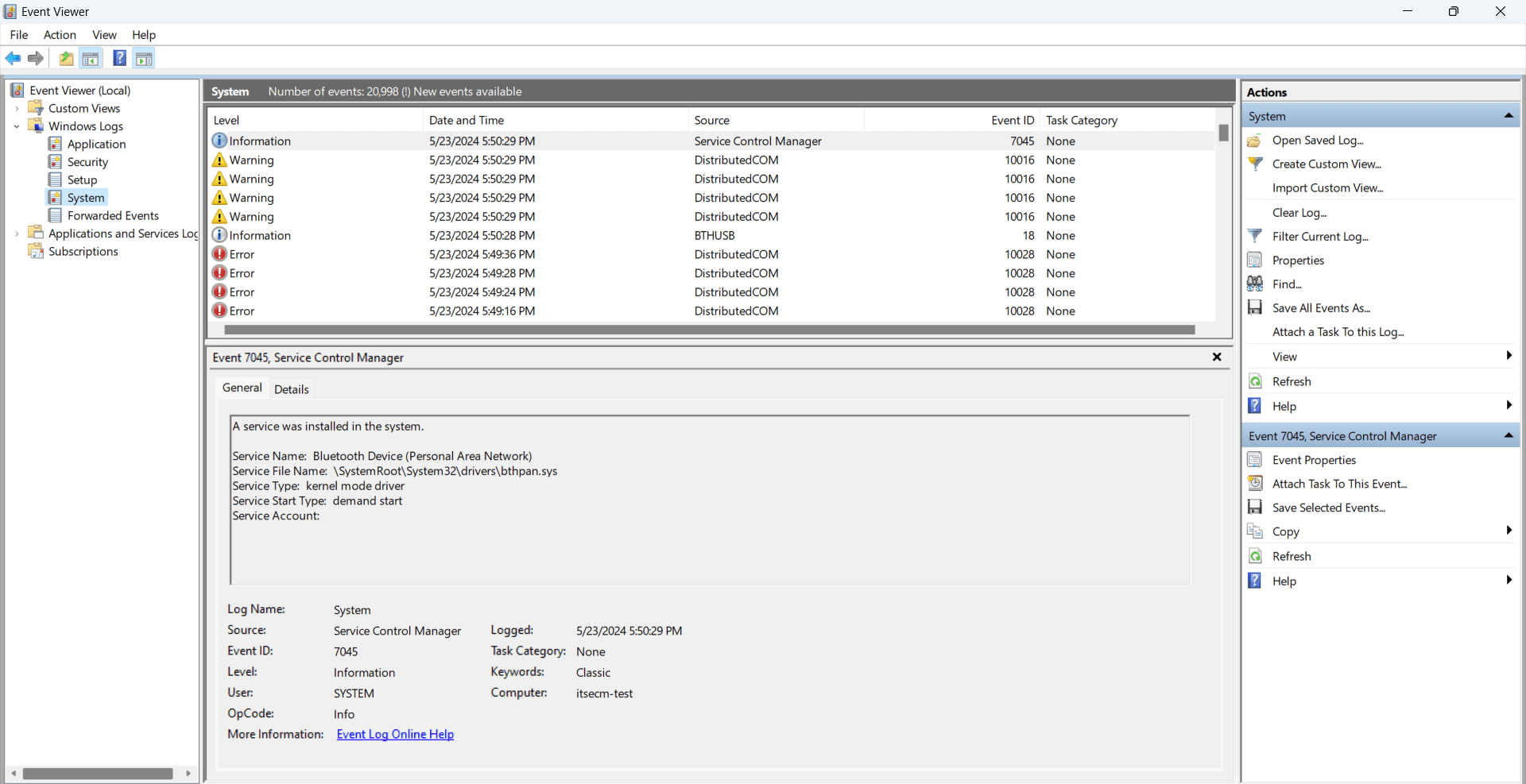

Os logs de eventos do Windows fornecem informações valiosas por meio do registro detalhado de todas as atividades no sistema operacional Windows, desde ações do usuário até atividades de processo. Esses logs documentam meticulosamente as operações do sistema, erros, comportamentos de software, incidentes de segurança e mudanças administrativas.

Ao manter logs completos, o registro de logs no Windows possibilita que os administradores assegurem que o sistema permaneça seguro e opere com eficiência. No entanto, tendo em vista o grande volume de eventos gerados, é crucial implementar as melhores práticas para extrair o máximo valor de seus logs, fazendo com que eles sejam indispensáveis para solução de problemas, execução de análises de segurança e manutenção da integridade do sistema.

Melhores práticas para registro de logs de eventos no Windows

A implementação das melhores práticas para registro de logs de eventos no Windows é essencial para manter um ambiente de TI eficiente, seguro e bem gerenciado. Aqui estão algumas diretrizes importantes para otimizar o registro de logs de eventos no Windows:

1. Habilitar registro de logs abrangente no Windows

Para habilitar o registro de logs abrangente, certifique-se de que os logs de configuração documentem todas as atividades de instalação e configuração. Use logs de eventos encaminhados para enviar logs de vários sistemas para um servidor central. Crie logs personalizados para aplicações específicas para coletar informações detalhadas. Para servidores web, inclua logs do IIS (para monitorar transações HTTPS, erros e eventos de segurança) e logs do Apache (para abranger logs de erros, logs de acesso e logs personalizados).

2. Configurar políticas de auditoria

Certifique-se de habilitar os logs que são cruciais para o seu ambiente. Esses geralmente incluem logs de segurança, de sistema e de aplicações. Defina as configurações de log para coletar todas as informações necessárias, como auditorias de falha em logs de segurança, que podem ser críticas para identificar tentativas de acesso não autorizado.

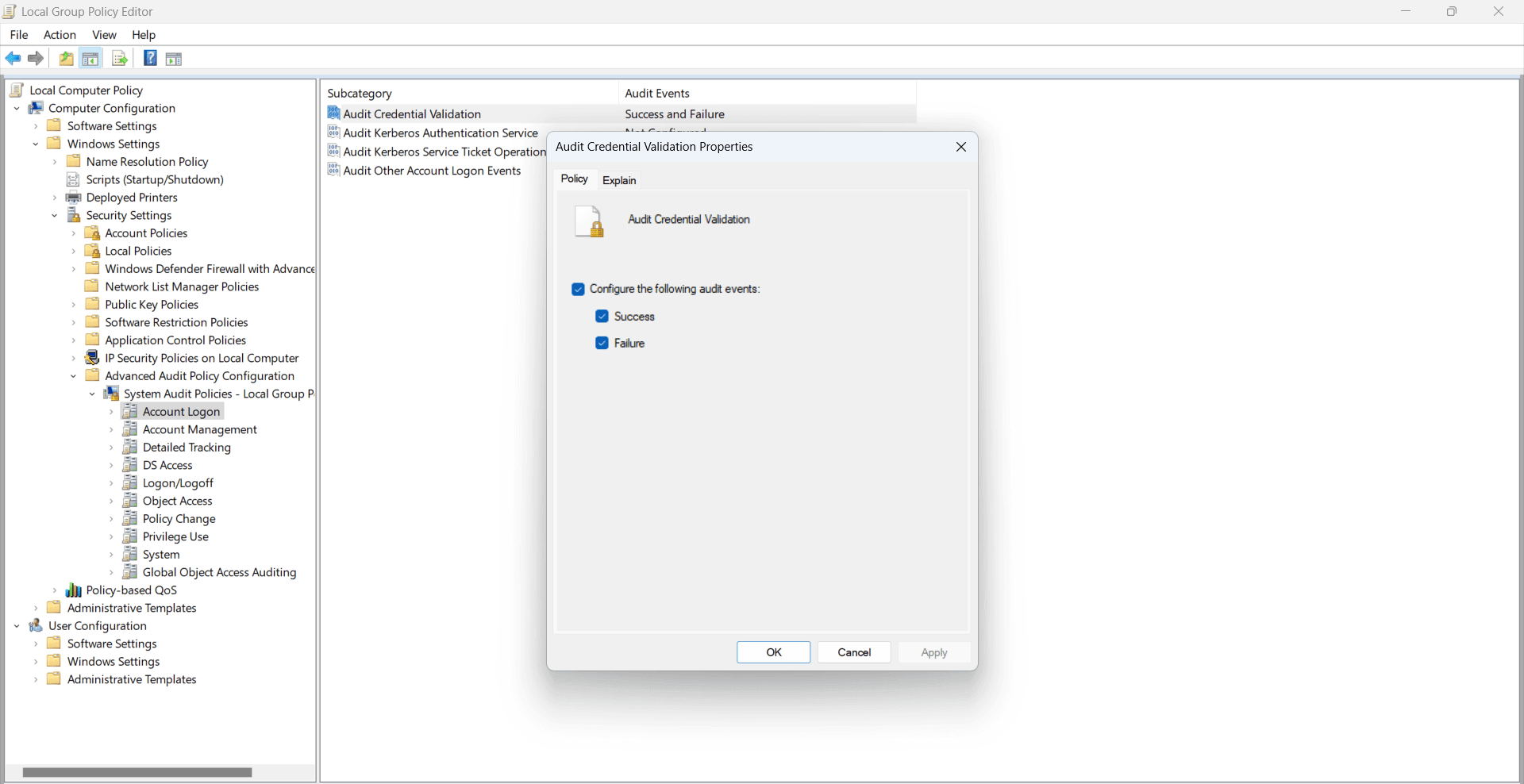

Etapas para configurar políticas de auditoria

Para configurar políticas de auditoria em um computador Windows, siga estas etapas:

- No controlador de domínio, clique no menu Start, vá para Windows Administrative Tools e selecione Group Policy Management.

- Selecione sua floresta (forest) e domínio no Gerenciamento de políticas do Grupo, clique com o botão direito do mouse em Default Domain Policy ou crie uma nova política e clique em Edit.

- Na árvore do console, navegue até Computer Configuration > Policies > Windows Settings > Security Settings > Advanced Audit Policy Configuration > System Audit Policies.

- Clique duas vezes na política que deseja modificar.

- Na janela de propriedades, clique com o botão direito do mouse na subcategoria relevante e selecione Properties.

- Escolha se deseja registrar sucesso, falha ou ambos, marcando as caixas apropriadas de acordo com seus requisitos de auditoria e, então, clique em OK.

3. Reter e arquivar logs

Estabeleça e implemente políticas de retenção de logs que estejam em conformidade com os requisitos de seus negócios e regulamentos. Determine por quanto tempo os logs precisam ser mantidos com base na criticidade das informações e nos requisitos legais.

4. Centralizar o registro de logs

Se o seu ambiente possui diversos servidores e sistemas, use uma solução de gerenciamento de logs centralizada como o EventLog Analyzer da ManageEngine para coletar, armazenar e analisar logs de todas as fontes em um só lugar. Isso simplifica o monitoramento e a análise, facilitando a detecção de padrões ou problemas em toda a sua infraestrutura.

5. Padronizar formatos de logs

Use formatos estruturados como JSON ou XML para entradas de log para assegurar a consistência e facilitar a análise sintática e a análise. Além disso, defina e use modelos consistentes para logs de aplicações personalizados para manter a uniformidade e aumentar a clareza e a usabilidade dos dados de logs.

6. Revisar e analisar logs regularmente

Monitore proativamente os logs em busca de atividades incomuns ou anomalias. As ferramentas automatizadas podem ajudar a sinalizar eventos que divergem dos padrões normais, possibilitando respostas mais rápidas a possíveis problemas.

7. Proteger informações de logs

Certifique-se de que os logs estejam protegidos contra acesso não autorizado e manipulação. Isso inclui definir permissões para restringir o acesso a logs, usar criptografia para dados de logs em repouso e em trânsito e armazenar logs em um local seguro.

8. Configurar alertas para eventos críticos

Configure alertas para eventos críticos que exigem atenção imediata, como violações de segurança, falhas do sistema ou erros críticos de aplicações. Isso possibilita respostas rápidas a possíveis ameaças ou problemas.

9. Assegurar a sincronização de tempo

Use o Protocolo de tempo da rede para sincronizar todos os sistemas com a mesma fonte de tempo para manter timestamps precisos em seus logs.

10. Documentar e cumprir com a conformidade

Mantenha uma documentação completa de suas políticas, procedimentos e configurações de registro de logs. Essa documentação é vital para auditorias e para garantir a conformidade com políticas internas e regulamentos externos.

Ao implementar essas melhores práticas, você consegue obter uma visão abrangente do desempenho e da integridade de seus sistemas. Isso ajuda na identificação e mitigação proativas de ameaças à segurança, na rápida resolução de problemas do sistema e na redução do tempo de inatividade. A utilização de ferramentas como Windows Event Viewer, System Monitor, PowerShell e EventLog Analyzer podem transformar logs de eventos do Windows em ativos críticos para monitoramento de segurança, solução de problemas operacionais e conformidade com regulamentos e padrões.

Qual é o próximo passo?

Experimente o registro de logs no Windows de maneira descomplicada com o EventLog Analyzer

BaixarObter um orçamento