Experimente a cibersegurança como nunca antes com o SIEM.

357

2103

274

3210

O que uma solução SIEM pode fazer por você?

O Log360 é uma solução SIEM unificada com recursos DLP e CASB integrados que detecta, prioriza, investiga e responde a ameaças de segurança. Ele combina inteligência contra ameaças, detecção de anomalias baseadas em machine learning e técnicas para detectar ataques sofisticados, assim oferecendo um console de gerenciamento de incidentes para remediar com eficácia as ameaças detectadas. O Log360 fornece visibilidade de segurança holística em redes locais, na nuvem e híbridas com seus recursos intuitivos e avançados de análise e monitoramento de segurança.

O que você pode fazer com o Log360?

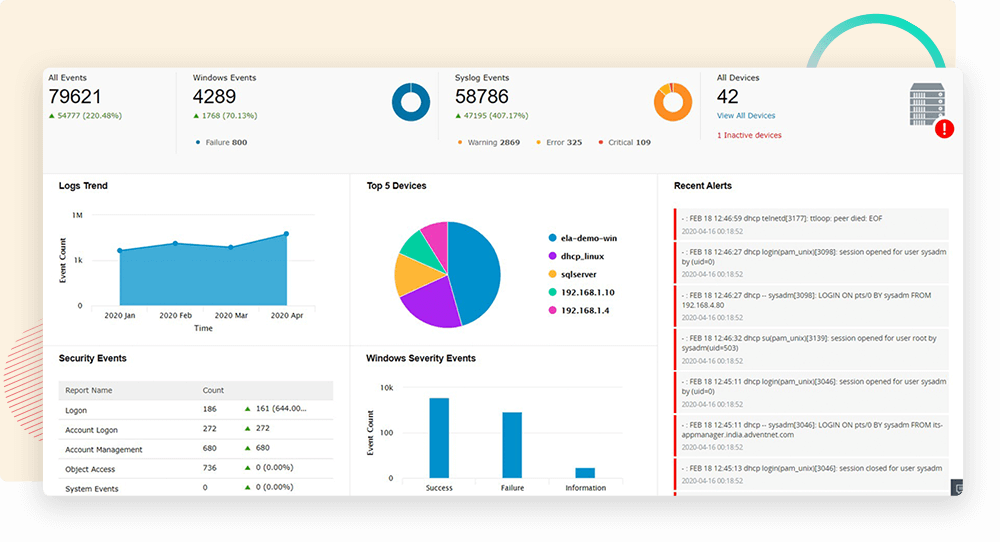

Gerenciamento de logs: Não deixe passar nenhum log

Saiba mais- Colete logs de várias fontes, incluindo dispositivos de usuário final, servidores, dispositivos de rede, firewalls e sistemas antivírus e de prevenção contra invasões.

- Analise os logs facilmente em painéis que exibem informações na forma de gráficos e relatórios intuitivos, que ajudam a descobrir ataques, detectar comportamentos suspeitos de usuários e impedir possíveis ameaças.

- Avalie o impacto dos incidentes de segurança conduzindo uma análise pós-ataque e identifique o padrão de ataque para interromper os ataques em andamento por meio da análise forense de logs.

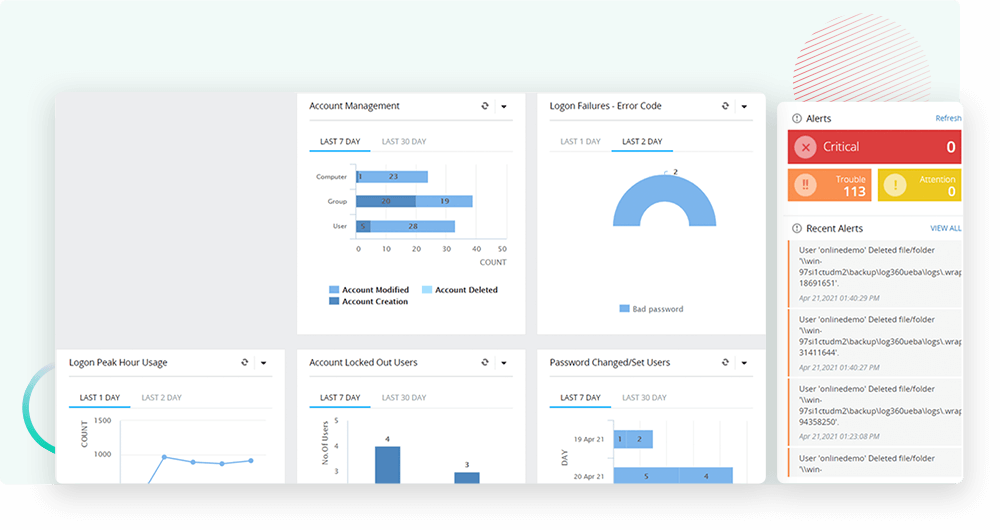

Auditoria de alterações do Active Directory: A chave para a segurança do AD

Saiba maisMonitore e audite alterações críticas do Active Directory em tempo real. Utilize informações detalhadas sobre objetos do AD, rastreie o comportamento suspeito do usuário, monitore alterações críticas em grupos e unidades organizacionais (UOs) e muito mais para atenuar proativamente as ameaças à segurança.

Gerenciamento completo de incidentes: Segurança por meio de inteligência acionável

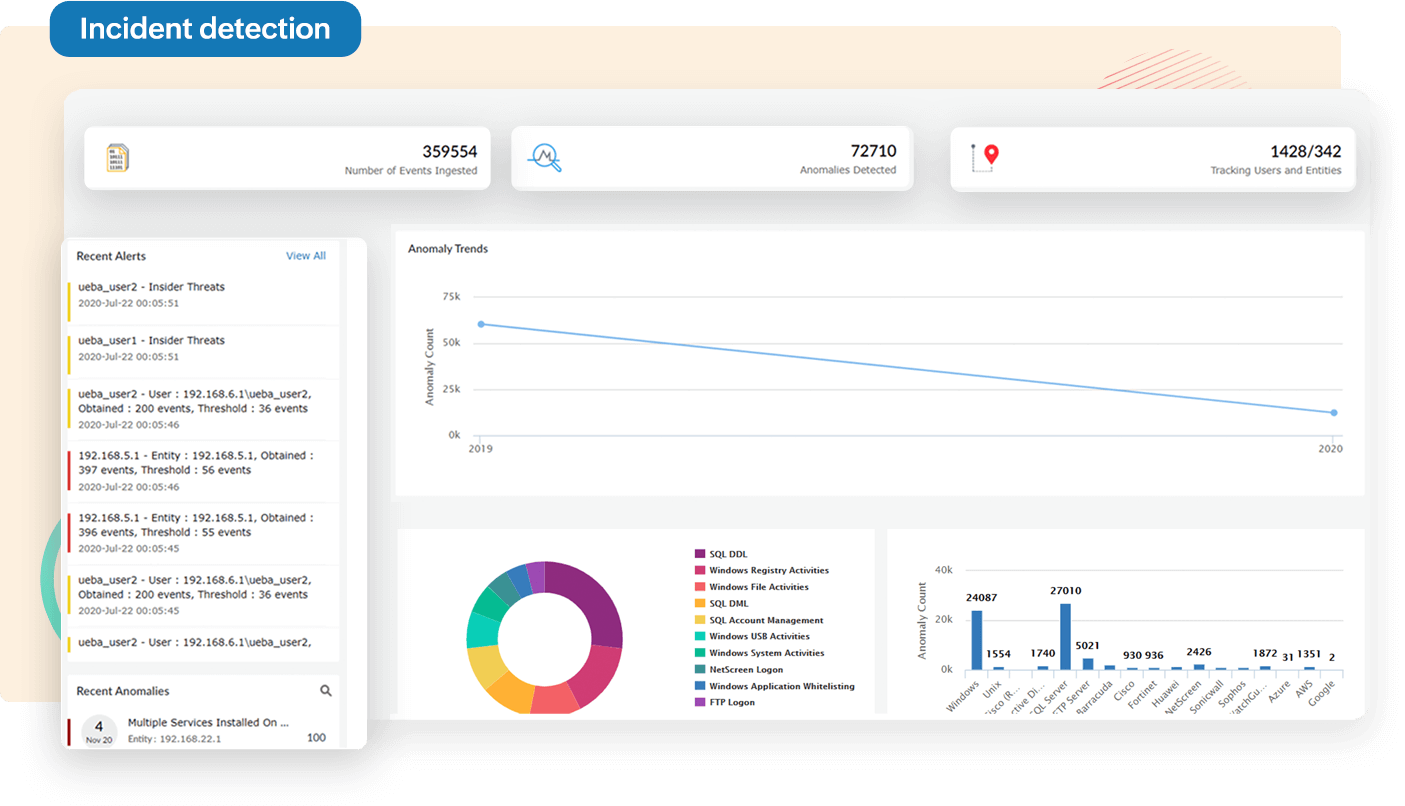

Detecção de incidentes

Saiba maisDetecte incidentes de segurança ou violações de dados que representem um desafio para sua organização usando:

-

Mecanismo de correlação de eventos em tempo real

Aproveite as informações críticas de diferentes eventos de segurança para identificar ameaças à segurança -

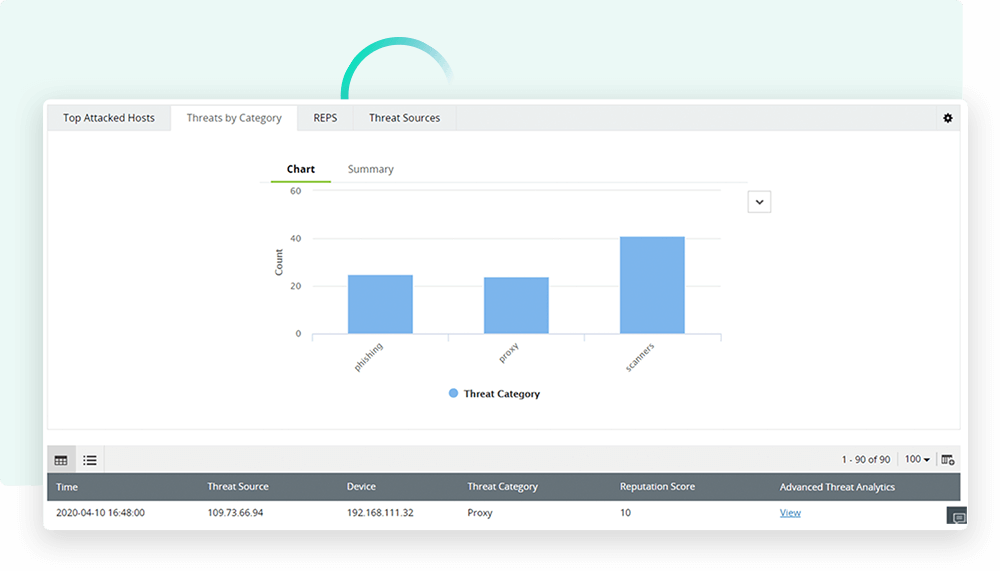

Inteligência contra ameaças

Receba alertas sobre endereços IP e URLs na lista de bloqueio reconhecidos de feeds baseados em STIX/TAXII e reduza possíveis ataques. -

Análise de comportamento de usuário e entidade (UEBA)

Aproveite as mudanças comportamentais de usuários e entidades para identificar atividades anômalas em sua rede. -

Análise de ameaças

Utilize a tecnologia avançada de análise de ameaças (ATA) para analisar dados de logs e detectar atividades suspeitas em sua rede.

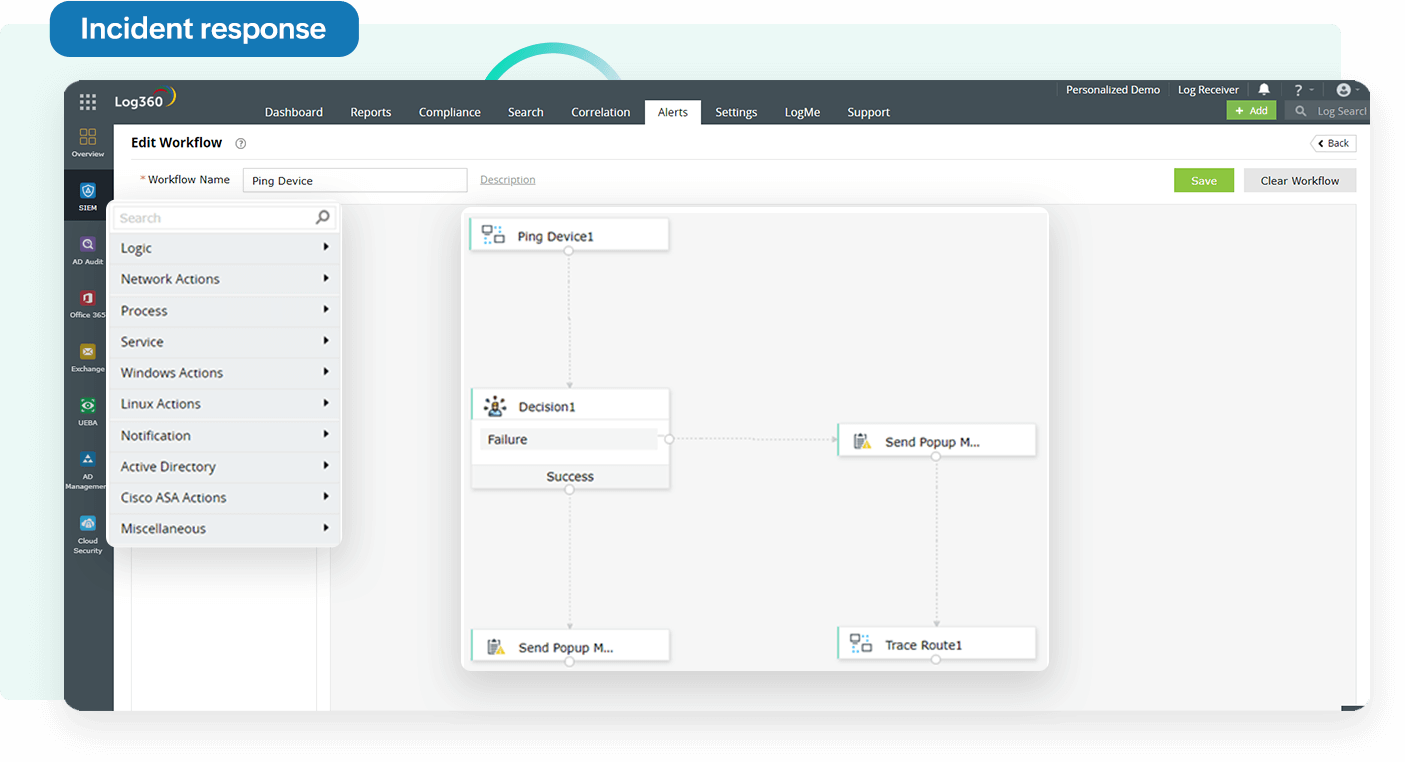

Resposta a incidentes

Saiba maisResponda às ameaças de segurança de forma rápida e eficaz.

-

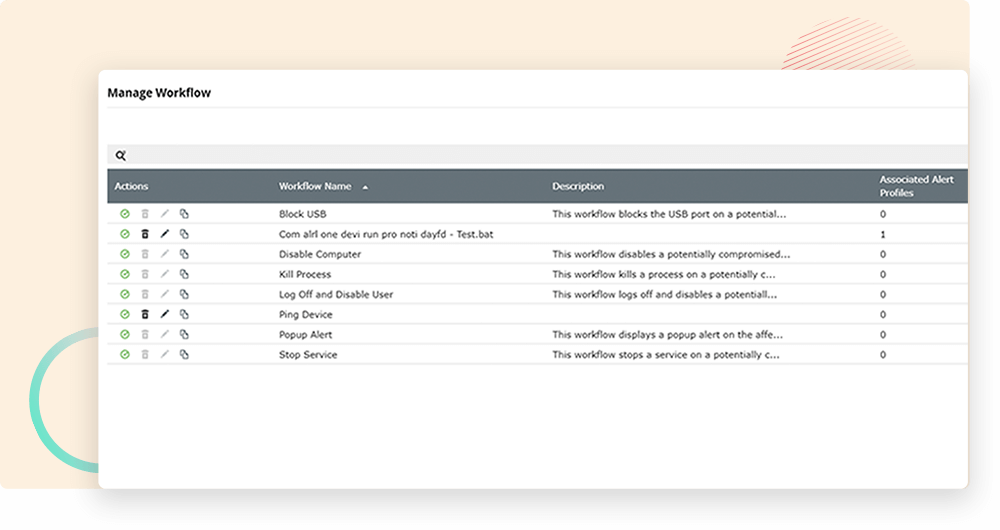

Fluxo de trabalho de incidentes

Utilize um sistema de resposta automatizado que defina um conjunto de ações quando acionado por um determinado incidente.

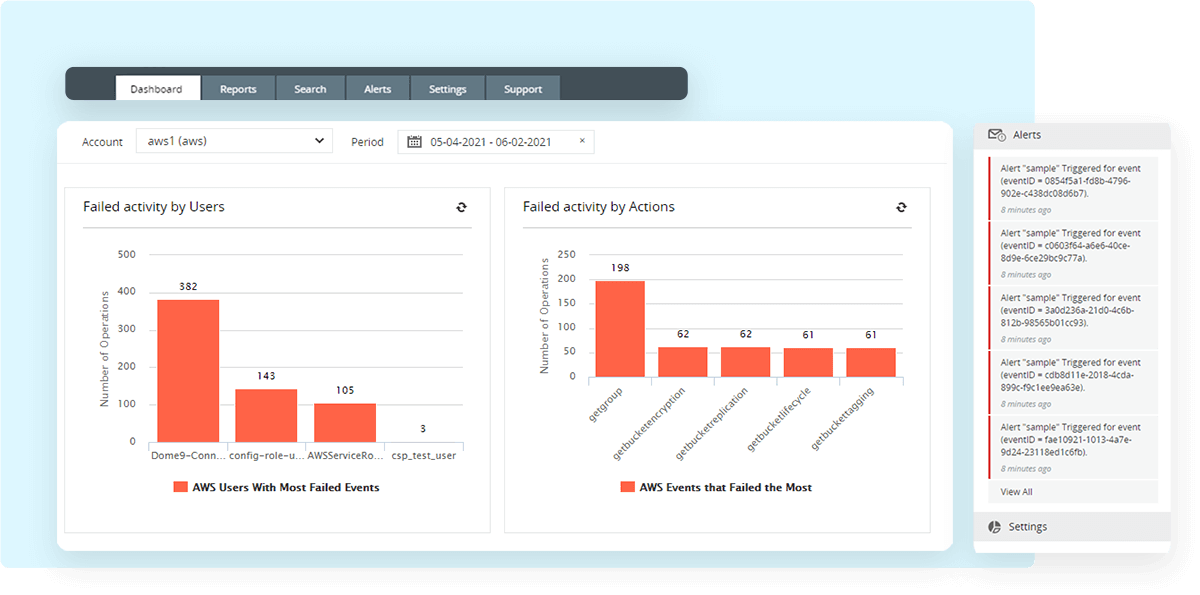

Segurança na nuvem: Níveis mais altos de segurança

Saiba maisObtenha visibilidade de suas infraestruturas de nuvem AWS, Azure, Salesforce e Google Cloud Platform. Garanta a segurança dos dados na nuvem monitorando alterações em seus usuários, grupos de segurança de rede, nuvem privada virtual (VPC), alterações de permissão e muito mais que ocorrem em seu ambiente de nuvem em tempo real

Orquestração, automação e resposta de segurança (SOAR): O melhor do gerenciamento de tempo

Saiba maisCompile todos os dados de segurança de diferentes plataformas, como Exchange Server, Microsoft 365, IaaS, PaaS, SaaS, dispositivos de rede locais, servidores, aplicativos e muito mais em um único console. Acelere a resolução de ameaças automatizando sua resposta a incidentes detectados usando opções de fluxo de trabalho.

Caça à ameaças: Segurança em profundidade

Saiba maisPesquise proativamente ameaças de segurança avançadas e criminosos cibernéticos à espreita em sua rede utilizando um sistema de resposta a eventos em tempo real que o alerta sobre eventos críticos e oferece opções de pesquisa de logs para detectar e interromper atividades maliciosas.

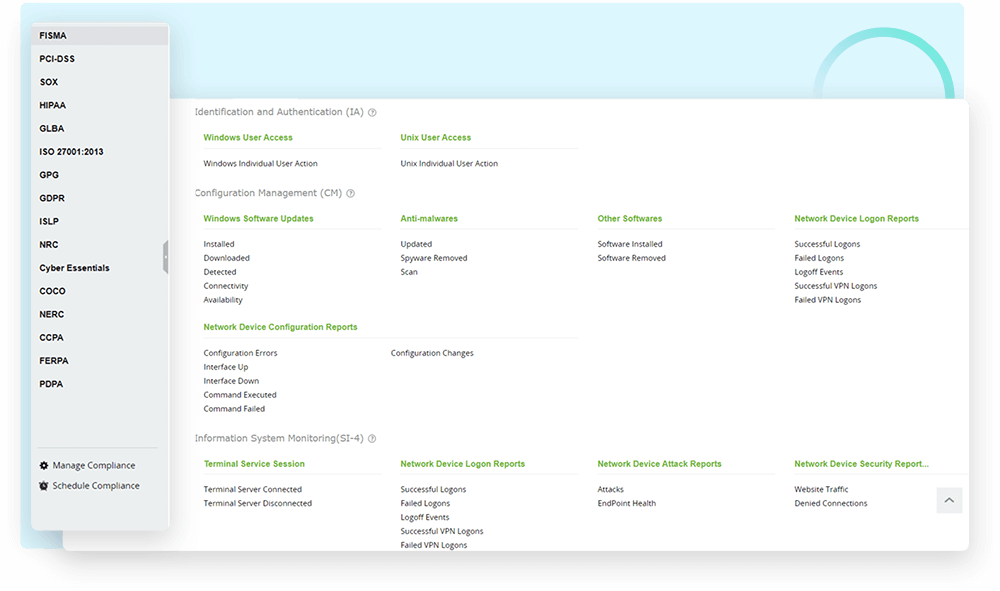

Gerenciamento de conformidade: Exigências de conformidade facilitadas

Saiba maisCumpra vários mandatos regulatórios, como HIPAA para assistência médica, PCI DSS e GLBA para finanças, FISMA para agências federais dos EUA, ISO 27001, SOX e muitos outros usando modelos de relatório prontos para auditoria e alertas de violação de conformidade.

Cinco motivos

O Log360 é a melhor solução

SIEM para o seu SOC

Detecção instantânea de ameaças

Descubra ameaças de segurança com precisão com as várias técnicas do Log360, como correlação de logs de eventos, análise de feed de ameaças para identificar IPs e URLs maliciosos e aprendizado de máquina combinado com análise de comportamento do usuário para identificar ameaças internas.

Redução de ataques

Reduza as ameaças de segurança de forma eficaz automatizando sua resposta a incidentes e criando fluxos de trabalho de incidentes sincronizados com alertas. Acelere a redução de ameaças integrando o processo com soluções de ITSM para garantir a responsabilidade pela resolução de incidentes.

Monitoramento de segurança em tempo real

Monitore todos os eventos de segurança compilados de suas máquinas Windows e Linux/Unix; servidores web IIS e Apache; bancos de dados SQL e Oracle; e dispositivos de segurança de perímetro, como roteadores, switches, firewalls, sistemas de detecção de intrusão e sistemas de prevenção de intrusão em tempo real por meio de painéis interativos, relatórios prontos para uso e gráficos.

Gerenciamento integrado de conformidade

Monitore e analise seus dados de logs quanto a violações de segurança e atenda aos requisitos de conformidade regulatória com relatórios de conformidade para PCI DSS, FISMA, GLBA, SOX, HIPAA, ISO 27001 e muito mais.

Caça proativa à ameaças

Encontre agentes mal-intencionados e possíveis ataques ocultos que escaparam de suas defesas de segurança iniciais, aproveitando informações sobre táticas, técnicas e procedimentos (TTP) dos invasores e análises avançadas de ameaças.

Ficou interessado?

O que nossos clientes dizem

-

O Log360 facilitou meu trabalho. Os relatórios e alertas em tempo real garantem que eu não precise gastar muito tempo me preocupando com ameaças

Victor, administrador de segurança de TI da SHM,

Londres. -

O Log360 nos ajuda a integrar os componentes e armazenar logs em um único local. Precisávamos de uma solução para manter a conformidade e também conhecer as ameaças ao nosso ambiente e o Log360 parece ser a ferramenta certa. Desde a avaliação da compra, sempre encontramos novos recursos que achamos mais úteis.

Kumar B, Consultor sênior

de segurança, setor de TI -

O Log360 é uma solução completa para todas as necessidades em auditoria de eventos! Subcomponentes como EventLog Analyzer e ADAuditPlus são realmente úteis durante revisões e auditorias.

Arvind Kumar, responsável pela segurança de TI,

HCL Technologies, Noida -

O Log360 fornece dados básicos de login e tentativas de falha de login em uma plataforma centralizada. A solução é boa para fins de auditoria e por motivos de conformidade. Funciona em vários sistemas e plataformas.

Bruce K,

Diretor de operações de TI e aquisição global da web