Ferramenta de auditoria de segurança de rede

Manter um ambiente de rede seguro é fundamental. Auditorias regulares de segurança de rede desempenham um papel essencial para alcançar esse objetivo. Essas auditorias examinam sistematicamente sua rede em busca de vulnerabilidades, configurações incorretas e falhas de segurança. Tradicionalmente, as auditorias manuais eram a norma. No entanto, essa abordagem, além de ser demorada e propensa a erros, pode resultar na negligência de falhas de segurança críticas.

Ferramentas de auditoria de segurança de rede, ou softwares de auditoria de segurança de rede, oferecem uma solução automatizada para esse desafio. Ao simplificar o processo de auditoria, essas ferramentas permitem que os administradores de rede obtenham uma compreensão abrangente da postura de segurança da sua rede. Isso permite que eles identifiquem e corrijam ameaças potenciais antes que possam ser exploradas por invasores.

Escolher a ferramenta de auditoria de rede certa é essencial. O Network Configuration Manager se destaca como uma poderosa ferramenta tudo-em-um para auditoria de segurança de rede. Ele oferece um grupo abrangente de recursos projetados para simplificar e automatizar auditorias de segurança de rede. Isso capacita os administradores de rede a se anteciparem a ameaças potenciais e garantirem a segurança contínua de sua rede.

Benefícios de usar uma ferramenta de auditoria de segurança de rede

As ferramentas de auditoria de rede oferecem inúmeras vantagens em relação às auditorias manuais, tornando-se ativos indispensáveis para os administradores de rede. Aqui estão alguns benefícios principais:

- Eficiência e automação: Auditorias manuais geralmente são demoradas e exigem muito esforço. As ferramentas de auditoria de segurança de rede automatizam grande parte do processo, permitindo que os administradores utilizem seu tempo de forma mais eficiente.

- Maior precisão: As auditorias manuais são suscetíveis a erros humanos, o que pode resultar em vulnerabilidades não identificadas. O software de auditoria de segurança de rede utiliza varreduras automatizadas e procedimentos padronizados, garantindo uma avaliação mais consistente e precisa.

- Visibilidade abrangente: O software de auditoria de rede pode escanear toda a infraestrutura de rede de forma completa, fornecendo insights detalhados sobre sua postura de segurança. Essas ferramentas identificam dispositivos, configurações, vulnerabilidades e possíveis falhas de segurança que podem passar despercebidas em uma análise manual.

- Priorização e correção: Muitas ferramentas de auditoria de segurança de rede priorizam as vulnerabilidades com base na gravidade e no potencial de exploração, permitindo que os administradores tratem rapidamente os problemas mais críticos e aloquem recursos de forma eficiente para a correção.

- Gerenciamento de conformidade: Auditorias de segurança de rede são frequentemente necessárias para garantir a conformidade com regulamentações do setor ou políticas internas de segurança. Essas ferramentas facilitam o processo de conformidade ao gerar relatórios que demonstram a adesão a padrões específicos de segurança.

- Detecção proativa de ameaças: Varreduras regulares com software de auditoria de rede ajudam a identificar vulnerabilidades antes que sejam exploradas por invasores, permitindo que os administradores adotem medidas proativas para manter uma postura de segurança robusta.

- Economia de custos: Embora haja um investimento inicial na ferramenta de auditoria de rede, os benefícios a longo prazo — como maior segurança, redução do tempo de inatividade e correção mais rápida de falhas — podem gerar uma economia significativa ao longo do tempo.

Você pode aproveitar todos esses benefícios utilizando o Network Configuration Manager como sua ferramenta de auditoria de segurança de rede.

Recursos do software de auditoria de rede, Network Configuration Manager

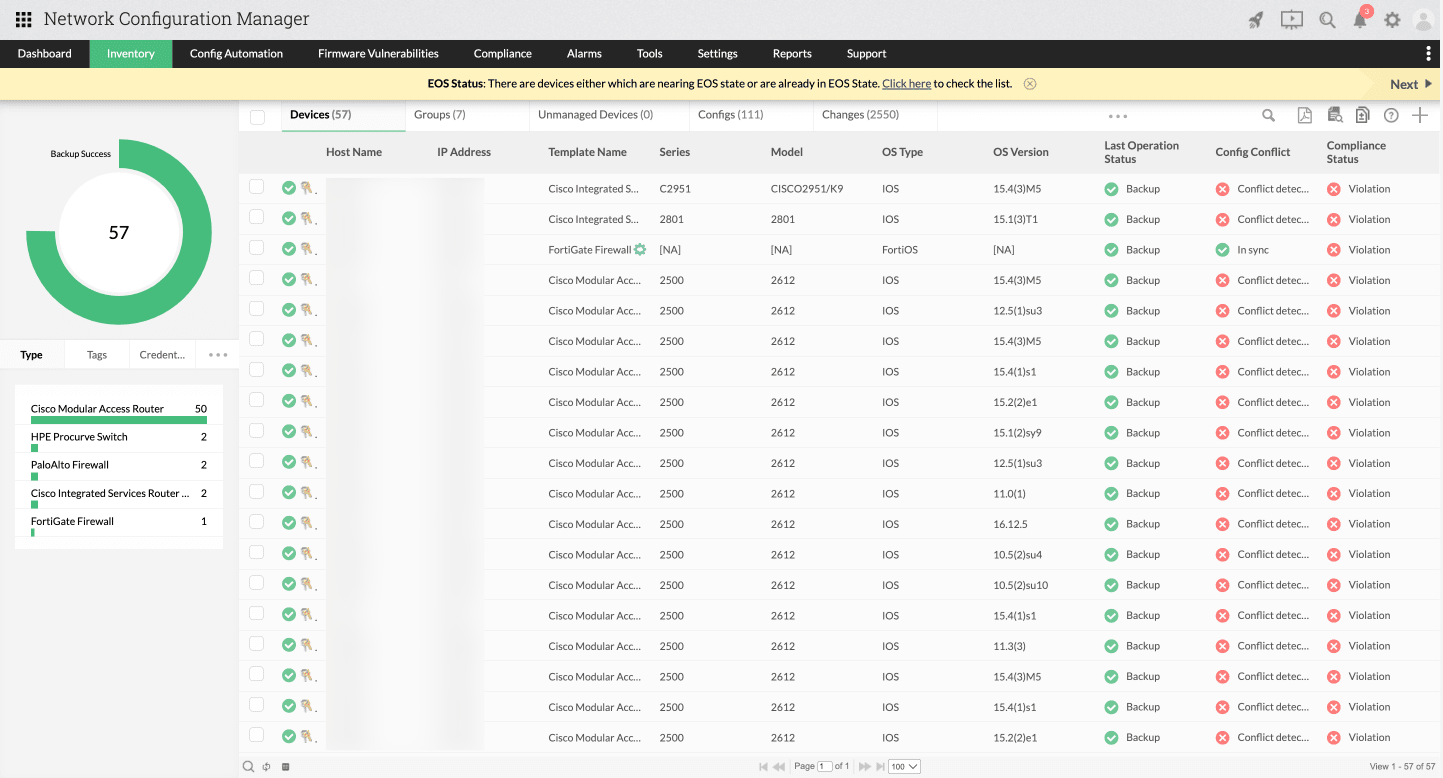

Descoberta de ativos e inventário

O Network Configuration Manager oferece um inventário completo dos seus ativos, com detalhes essenciais como nome do host, endereço IP, status de conflito de configuração, status de conformidade, status de backup e muito mais. Isso ajuda os administradores a identificar rapidamente dispositivos com problemas durante as auditorias de rede.

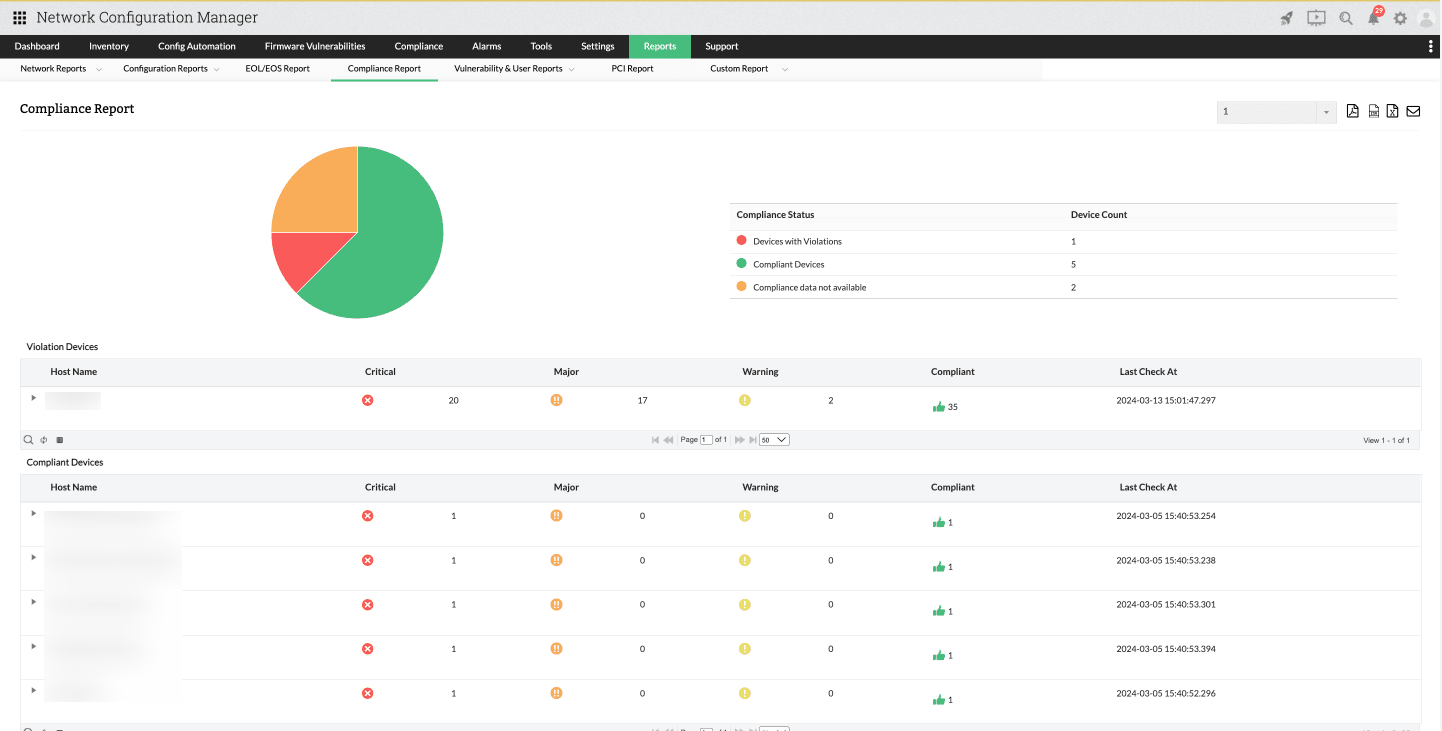

Auditoria de conformidade

A auditoria de conformidade é crucial na infraestrutura de rede, pois é o principal meio para identificar vulnerabilidades de segurança. O Network Configuration Manager oferece um relatório de conformidade dedicado, em tempo real, com informações sobre os dispositivos que estão em conformidade ou em violação. Para cada dispositivo, você pode investigar mais a fundo e identificar violações específicas de políticas, níveis de severidade (crítico, grave e aviso) etc.

Acessar a política violada fornece informações detalhadas sobre as regras que foram descumpridas, permitindo que você implemente Configlets para fins de correção. Isso simplifica a auditoria de conformidade para os administradores e ajuda a fechar possíveis brechas de segurança, prevenindo desastres.

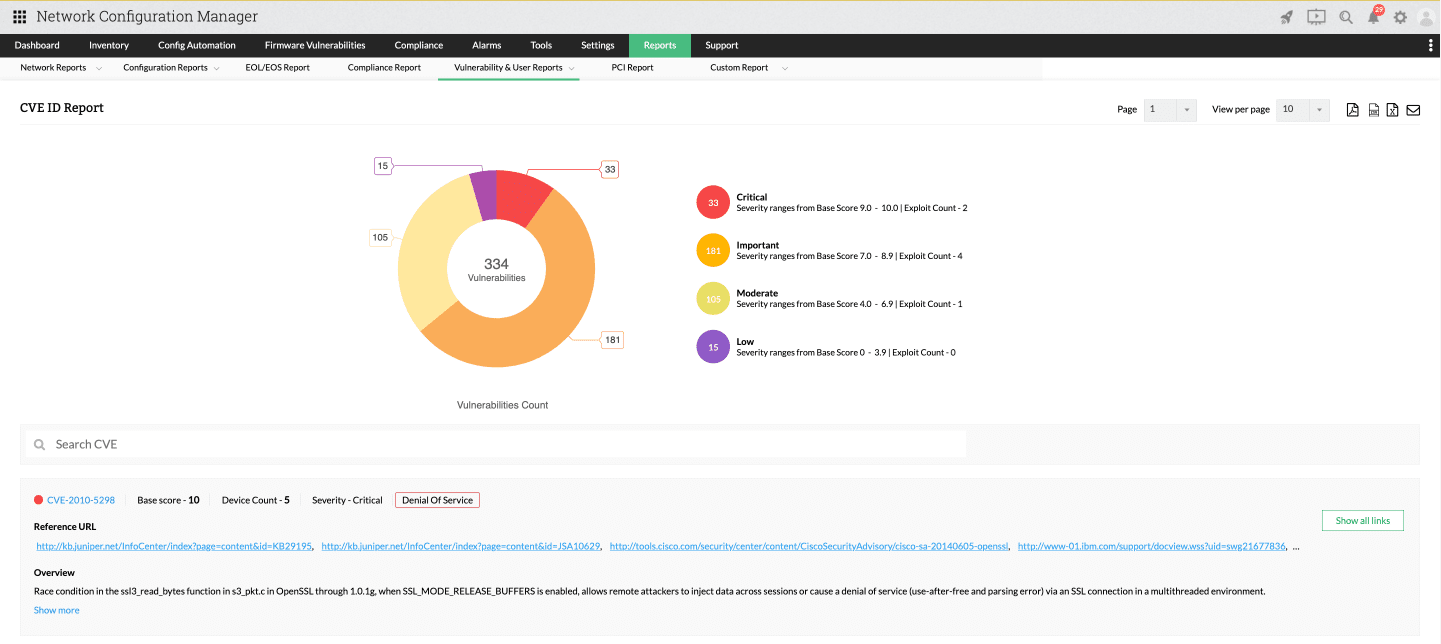

Gerenciamento de vulnerabilidades de firmware

O firmware dos dispositivos é crítico e representa outra possível vulnerabilidade de segurança que pode ser explorada por invasores. Auditar o firmware de cada dispositivo em busca de possíveis ameaças é praticamente impossível em um ambiente manual. No entanto, com o Network Configuration Manager, você tem acesso a um recurso dedicado de gerenciamento de firmware. Esse recurso fornece uma lista abrangente dos dispositivos vulneráveis, juntamente com seu ID CVE, pontuação base, nível de severidade e links para possíveis patches. Além disso, você pode utilizar relatórios específicos de vulnerabilidades como relatório por ID CVE, relatório de dispositivos expostos, relatório de versões de firmware, tendência de correções de vulnerabilidades e histórico de vulnerabilidades por dispositivo para auditoria de rede facilitada.

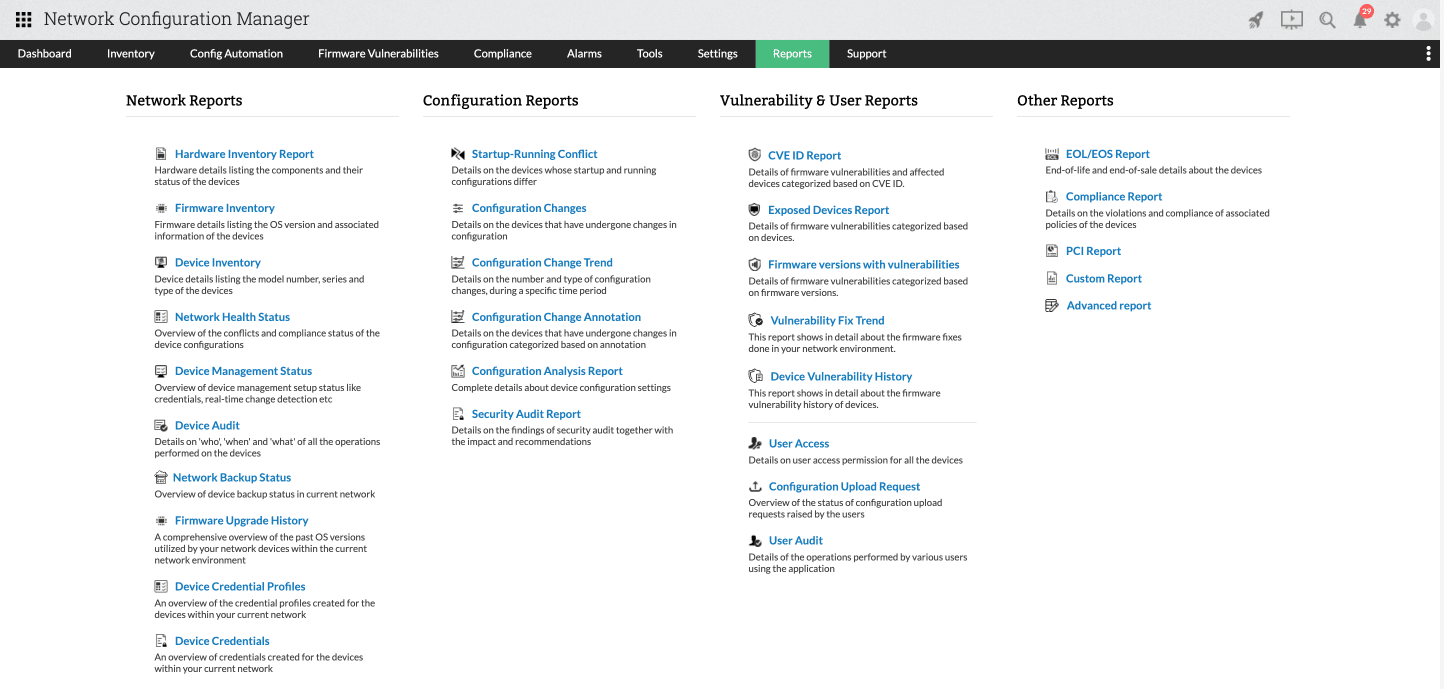

Geração de relatórios e análises

Os relatórios são fundamentais para a auditoria, pois oferecem dados detalhados sobre cada métrica da sua infraestrutura de rede. O Network Configuration Manager facilita a auditoria de segurança de rede ao garantir que nenhuma anomalia passe despercebida, oferecendo cerca de 26 tipos de relatórios, incluindo relatórios de conformidade e vulnerabilidades.

Por que o Network Configuration Manager da ManageEngine é o software ideal para auditoria de rede?

Selecionar o software de auditoria de rede adequado é crucial para garantir a segurança da rede, a conformidade e a eficiência operacional. O Network Configuration Manager (NCM) da ManageEngine oferece uma solução robusta que simplifica as auditorias, ao mesmo tempo em que fornece recursos avançados e automação. Veja por que o NCM é a escolha ideal para auditar sua infraestrutura de rede:

1. Suporte abrangente a diversos fornecedores

O NCM oferece suporte a uma ampla variedade de dispositivos de rede, incluindo switches, roteadores e firewalls de fornecedores líderes do mercado. Essa versatilidade faz dele a ferramenta de auditoria de rede ideal para organizações com ambientes de rede heterogêneos, garantindo auditorias simplificadas sem a necessidade de alternar entre diferentes ferramentas.

Backups automatizados de configuração para auditorias sem complicações

Um dos principais desafios nas auditorias é gerenciar configurações atualizadas. O recurso de backup automatizado do NCM garante que as configurações dos dispositivos sejam salvas de forma consistente, fornecendo dados prontos para auditoria, reduzindo o esforço manual e acelerando o processo.

3. Monitoramento de mudanças em tempo real e alertas

Desvios de configuração e mudanças não autorizadas podem gerar vulnerabilidades significativas. O NCM monitora continuamente as configurações e fornece alertas em tempo real para quaisquer mudanças. Esse recurso proativo torna as auditorias mais eficazes ao sinalizar possíveis problemas no momento em que ocorrem.

4. Gerenciamento de conformidade e políticas

As ferramentas de auditoria de conformidade integradas do NCM garantem que sua rede esteja alinhada com normas regulatórias como PCI-DSS, HIPAA ou com políticas internas personalizadas. Ao gerar relatórios detalhados de conformidade, o NCM ajuda você a identificar violações e fornece etapas práticas para corrigi-las utilizando configlets pré-configurados.

5. Gerenciamento de vulnerabilidades de firmware

Firmware desatualizado é uma fonte comum de falhas de segurança. O NCM, um software de auditoria de segurança de rede, inclui a verificação de vulnerabilidades em firmwares, o mapeamento dessas vulnerabilidades aos respectivos CVEs e a sugestão de patches relevantes. Esse recurso ajuda os administradores a se anteciparem a ameaças potenciais.

6. Relatórios prontos para auditoria

Com mais de 25 relatórios personalizáveis, o NCM simplifica as auditorias ao fornecer insights acionáveis. De relatórios de inventário a avaliações de conformidade e resumos de vulnerabilidades, esses relatórios garantem uma visão abrangente do status de segurança e conformidade da sua rede.

7. Controle de acesso aprimorado com RBAC (controle de acesso baseado em funções)

O controle de acesso baseado em funções (RBAC) garante que apenas pessoas autorizadas possam acessar ou modificar configurações. Esse recurso fortalece os processos de auditoria ao garantir que os controles de acesso apropriados estejam em vigor, minimizando o risco de ações não autorizadas.

Pronto para auditar suas configurações de rede com facilidade? Experimente o Network Configuration Manager gratuitamente, agende uma demo personalizada com nossos especialistas em produtos e receba um orçamento detalhado com base nos seus requisitos.