Analisando uma ameaça de malware

Este documento descreve um processo passo a passo para investigar e lidar com uma possível intrusão por malware utilizando o recurso Antivírus Next-Gen do Ransomware Protection Plus. Análises oportunas e precisas são essenciais para determinar com exatidão a extensão de uma violação de segurança e implementar as medidas corretivas adequadas.

Compreendendo o alerta

O mecanismo de detecção de ameaças sinalizou uma atividade suspeita na sua rede. Para avaliar a situação com precisão, é fundamental verificar a natureza da intrusão antes de categorizá-la como uma violação.

Momento da intrusão

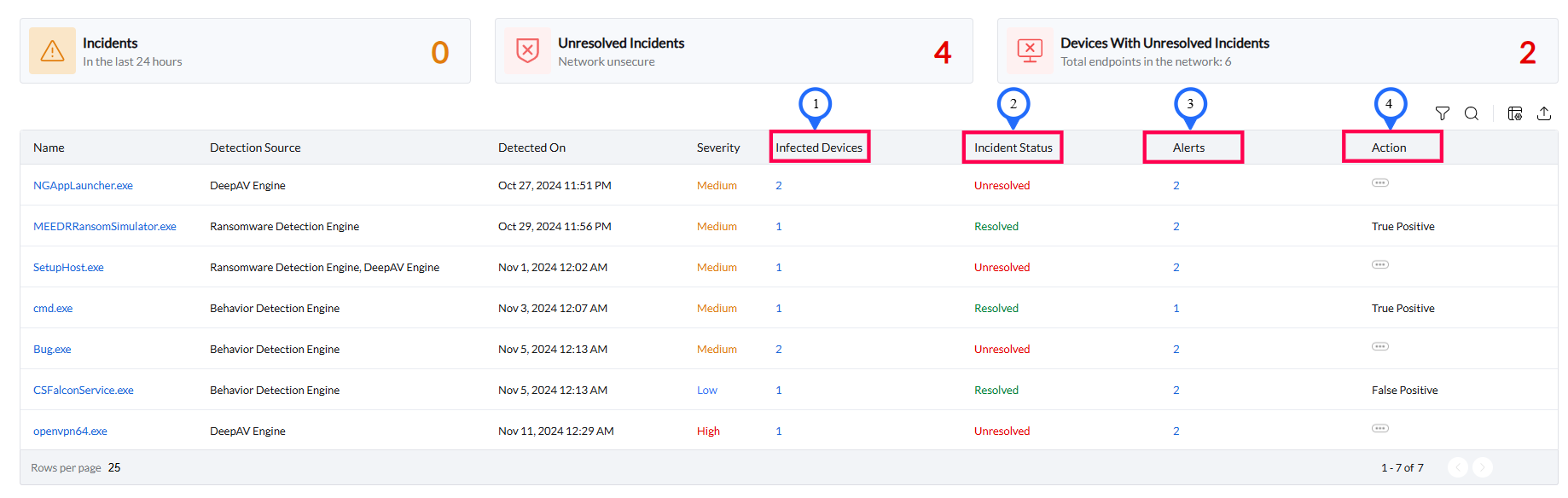

Utilize a guia incidentes para obter informações-chave:

- Dispositivos infectados: Número de dispositivos afetados

- Status do incidente: Estágio de resolução

- Detectado em: Horário da intrusão

- Alertas: Número de alertas gerados

- Ação: Opção para categorizar a intrusão como positivo verdadeiro/falso

Analisando o alerta recebido

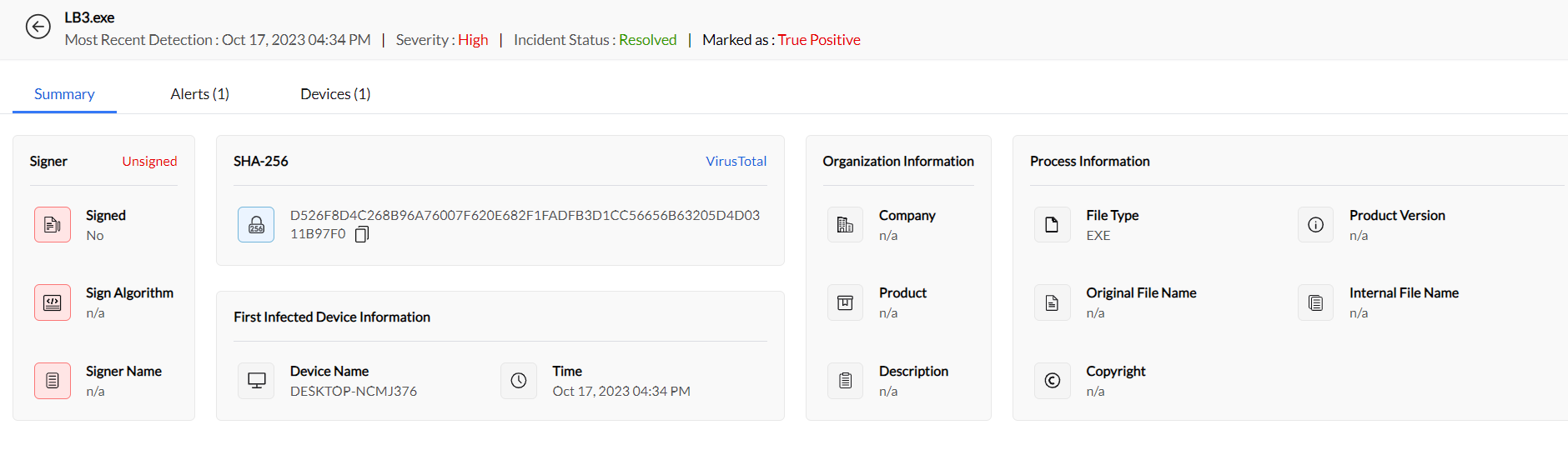

Clique no incidente e acesse a seção Resumo para visualizar os detalhes cruciais do incidente.

Para o primeiro nível de análise:

- Verifique a autenticidade da assinatura da aplicação para detectar qualquer possível adulteração ou modificação não autorizada.

- Confirme a validade do valor SHA-256 consultando o site VirusTotal para verificar possíveis indícios de atividade maliciosa.

- Recupere informações sobre o primeiro dispositivo infectado, incluindo detalhes e horário, para acompanhar e analisar o incidente de forma eficaz.

- Utilize os detalhes organizacionais e do processo para avaliar a credibilidade do alerta, distinguindo entre positivos verdadeiros e falsos.

- O alerta recebido pode ser ainda classificado com base nas configurações como:

- Incidente detectado

- Incidente prevenido

- Intrusão bloqueada

| Parâmetro | Incidente detectado | Incidente prevenido | Intrusão bloqueada |

|---|---|---|---|

| Status inicial | Incidente foi detectado. | Incidente foi prevenido com sucesso. | Tentativa de intrusão foi bloqueada. |

| Urgência | Atenção urgente é necessária. | Sem urgência imediata, pois o incidente foi prevenido. | Atenção urgente pode ser necessária, mas a intrusão foi bloqueada. |

| Ação do usuário necessária | Investigar e rotular a intrusão como positivo verdadeiro/falso. | Análise adicional pode ser realizada para reforçar a segurança. | Ação imediata do usuário pode ser necessária, já que a intrusão foi bloqueada. |

| Medidas proativas | Investigar e rotular a intrusão para garantir a segurança do sistema. | Reforçar medidas de segurança com base em análises adicionais. | Prevenir e bloquear a intrusão, garantindo a estabilidade da rede. |

| Ação de acompanhamento | Modificar configurações para permitir prevenção/bloqueio em futuros incidentes. | Investigar detalhes adicionais para reforçar medidas de segurança. | Monitorar possíveis incidentes futuros. |

| Modificações em arquivos | Restaurar o dispositivo ao estado anterior ao malware, se houver modificações em arquivos. | Nenhuma ação necessária | Restaurar o dispositivo ao estado anterior ao malware, se houver modificações em arquivos. |

| Estabilidade do sistema | Possível impacto na integridade e segurança do sistema. | A segurança e estabilidade do sistema estão garantidas. | A integridade e segurança do sistema são mantidas. |

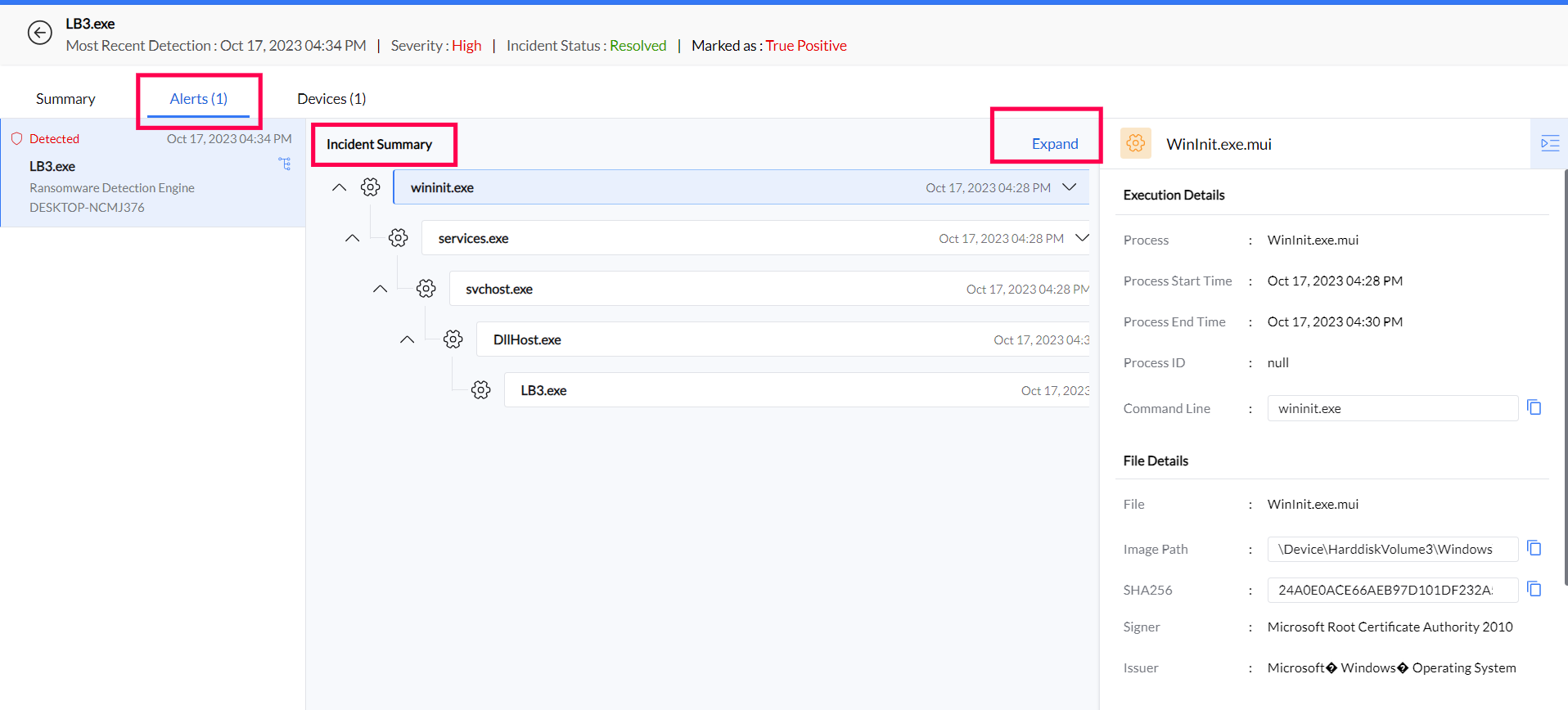

Para o segundo nível de análise:

Expanda o resumo do incidente na guia alertas. Obtenha informações detalhadas examinando a origem do processo, os processos filhos e as ferramentas de linha de comando. Clicar em um processo filho fornece informações detalhadas, incluindo o valor SHA, caminho da imagem e detalhes da linha de comando.

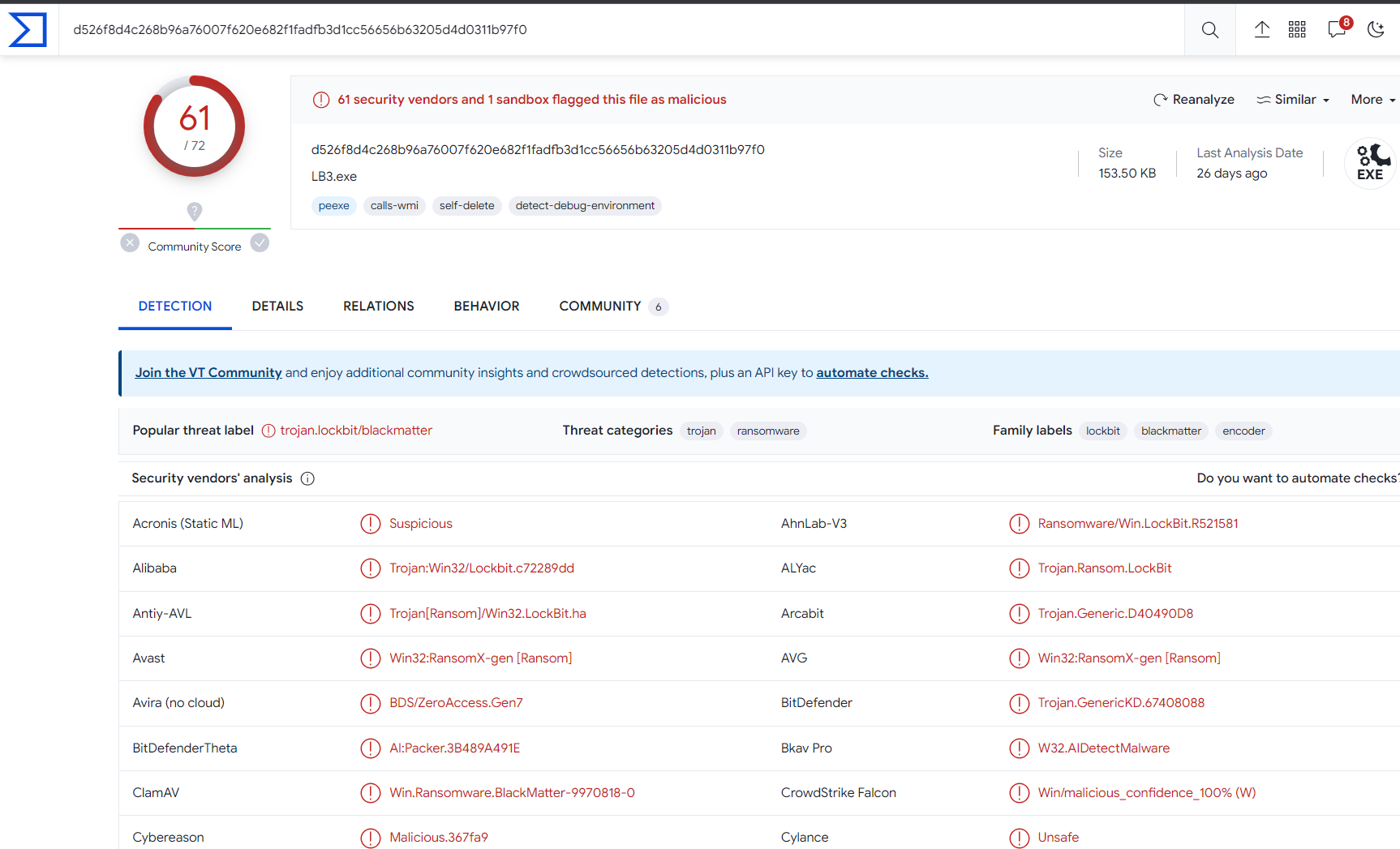

Verificação no VirusTotal

- Verdadeiro positivo::

A validação por meio do VirusTotalpode confirmar o hash como um positivo verdadeiro, oferecendo evidências conclusivas de uma tentativa de infiltração por malware. Ele realiza uma análise abrangente com vários mecanismos de antivírus para examinar arquivos em busca de ameaças potenciais. Após a verificação, tome medidas proativas de segurança colocando o dispositivo infectado em quarentena.

Prossiga para isolar o dispositivo infectado..

- Incerto/sem resultados::

Clicar no VirusTotal pode, às vezes, fornecer resultados incertos ou nenhum resultado. Nesses casos, é necessário realizar uma investigação adicional.

- Acesse remotamente ou verifique manualmente o dispositivo afetado.

- Procure por atividade incomum no disco, novas contas, sinais de ransomware e criptografia de arquivos.

- Se for um positivo verdadeiro, prossiga com o plano de resposta a incidentes.

- Se for um falso positivo, consulte aqui para marcá-lo como falso positivo.