O que é um ataque de phishing?

Phishing é um tipo de ataque cibernético no qual hackers roubam informações confidenciais dos usuários ao enviar e-mails fraudulentos convincentes ou mensagens contendo links maliciosos disfarçados. Há muitos tipos de ataques de phishing populares, especificamente phishing por e-mail, spear phishing, whaling, smishing e vishing.

Um estudo da Valimail, empresa de segurança de e-mail, indica que aproximadamente três bilhões de e-mails maliciosos são enviados diariamente, o que representa quase 1% de todos os e-mails enviados.

Como e por que os ataques de phishing são bem-sucedidos?

O phishing, ao contrário da maioria dos ataques cibernéticos, interage diretamente com os usuários e explora a sua falta de discernimento. No caso de outros ataques cibernéticos, como ataques de força bruta e de dicionário, os administradores de TI podem intervir e implementar mecanismos para se defenderem contra eles. No entanto, no phishing, o sucesso do ataque e a segurança de uma organização dependem exclusivamente dos usuários e sua capacidade de distinguir e evitar estes ataques.

Os ataques de phishing são concebidos de maneira inteligente para enganar os usuários. Para garantir que exista um certo grau de verdade nas mensagens, os atacantes acrescentam desinformação a essa mistura — como criar um cenário falso que menciona os nomes corretos de pessoas ou locais associados à vítima visada. Os e-mails ou mensagens de phishing visam criar um senso de urgência nos usuários. Em pânico, os usuários não conseguem validar a autenticidade e lógica da mensagem e são vítimas do ataque.

O que é MFA resistente a phishing e como ela funciona?

A autenticação multifator (MFA) resistente a phishing (MFA) é uma tecnologia de verificação de identidade que não é suscetível a ataques de phishing. Isso ocorre já que, ao contrário dos métodos tradicionais de MFA, como OTPs por SMS e notificações push, a MFA resistente a phishing não exige ação do usuário, removendo o elemento humano vulnerável do processo de autenticação multifator.

A estratégia Zero Trust do Governo Federal dos EUA fala sobre duas tecnologias de MFA resistentes a phishing: o padrão FIDO2 WebAuthn e smart cards PIV. Essas tecnologias utilizam princípios de criptografia assimétrica e respondem apenas a solicitações de autenticação válidas, enquanto verificam a intenção do usuário durante todo o processo de autenticação.

O padrão FIDO foi criado pela FIDO Alliance, um consórcio sem fins lucrativos composto por diversas organizações em todo o mundo. Na tecnologia de autenticação baseada em FIDO2, o provedor de identidade (IdP) cria um par de chaves criptográficas exclusivo, também conhecido como criptografia assimétrica ou de chave pública, para o dispositivo (dispositivo móvel ou token especial, como YubiKey) no qual um usuário se inscreve. Com base neste par de chaves, o IdP pode conhecer e confiar no dispositivo, e todas as comunicações de e para o dispositivo serão reconhecidas como legítimas e não provenientes de um agente malicioso. Porém, como há a possibilidade de o dispositivo ser roubado, além desse processo, a autenticação biométrica é obrigatória. Isso significa que, do ponto de vista do usuário, a autenticação biométrica será percebida como o único método de verificação de identidade envolvido.

O padrão de verificação de identidade pessoal (PIV) é muito semelhante ao padrão FIDO2 e usa smart cards para fornecer MFA segura e resistente a phishing.

MFA resistente a phishing com o ADSelfService Plus

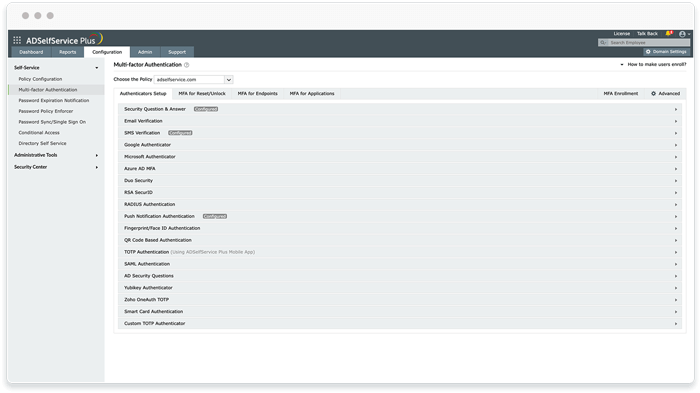

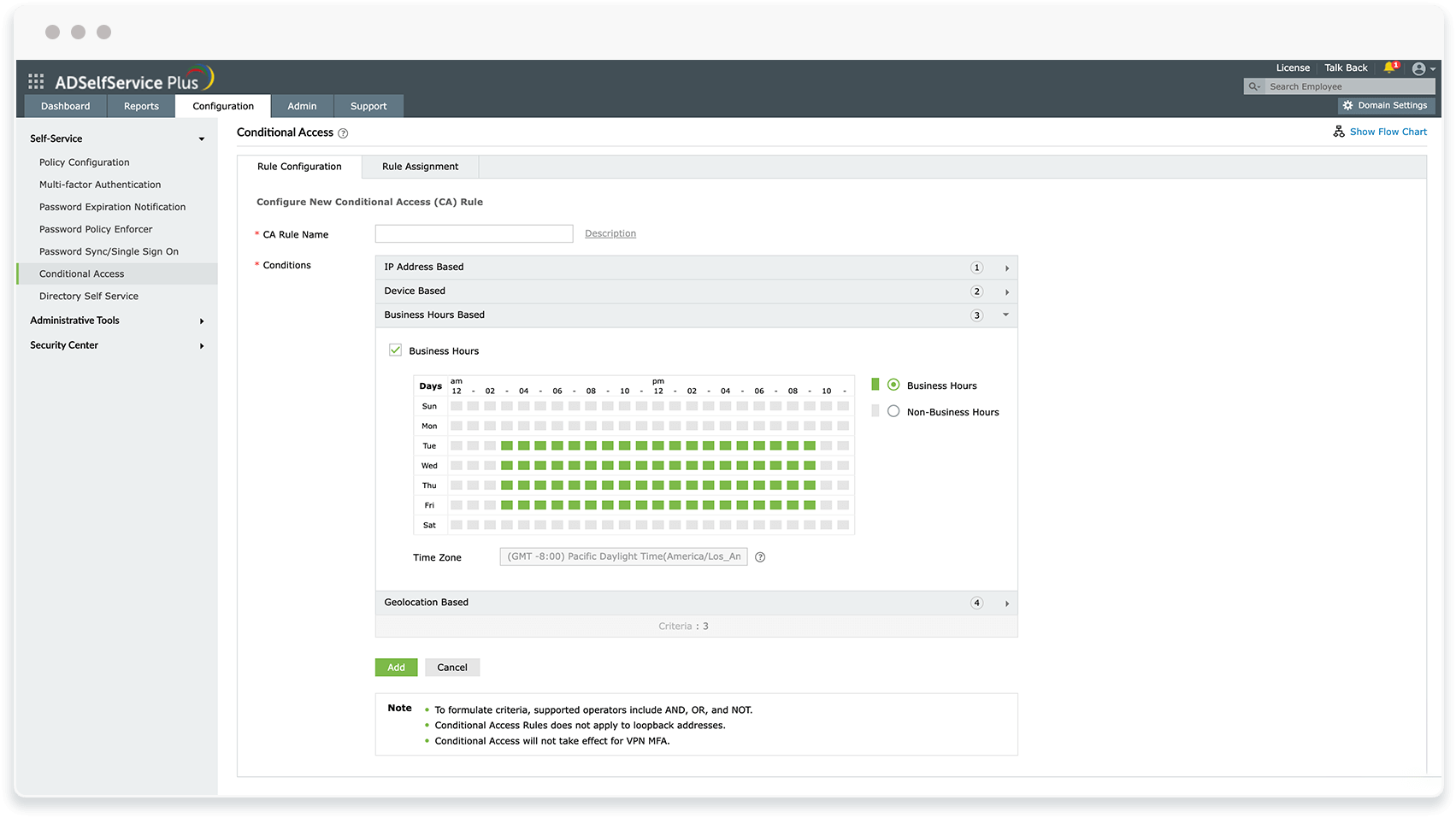

O ADSelfService Plus da ManageEngine oferece MFA adaptativa com 20 autenticadores diferentes, incluindo o autenticador FIDO2 resistente a phishing. Você pode implantar a MFA para proteger logins de aplicações locais e em nuvem, máquinas, VPNs, OWA e atividades de gerenciamento de senhas de autoatendimento. Com o ADSelfService Plus, você pode personalizar o fluxo de autenticação de MFA para diferentes contas de usuário com base nas suas UOs e associações de grupo, para que possa proteger contas e atividades privilegiadas contra ameaças cibernéticas de maneira mais rígida.

Vários autenticadores de MFA

Acesso condicional

Benefícios da implementação da MFA resistente a phishing usando o ADSelfService Plus

Todos os access points são protegidos com MFA

Implemente a MFA resistente a phishing para seus usuários que efetuam o login em endpoints, aplicações locais e na nuvem, VPNs, e OWAs.

Vários autenticadores personalizáveis

Personalize a MFA para usuários com base nos seus privilégios e selecione entre 20 autenticadores diferentes para fazer isso.

Cumprimento das normas regulatórias

Faça com que sua organização cumpra vários padrões regulatórios, incluindo NIST SP 800-63B, PCI DSS, and HIPAA.

Torne sua organização imune a invasões de contas usando a MFA adaptativa

Faça seu teste grátisO ADSelfService Plus também suporta

MFA adaptativa

Habilite a MFA baseada no contexto com 19 fatores de autenticação diferentes para logins de endpoints e aplicações.

Saiba maisLogin único corporativo

Permita que os usuários acessem todas as aplicações empresariais com um fluxo de autenticação único e seguro.

Saiba maisHabilitação do trabalho remoto

Melhore o trabalho remoto com atualizações de credenciais em cache, logins seguros e gerenciamento de senhas móveis.

Saiba maisIntegrações poderosas

Estabeleça um ambiente de TI eficiente e seguro por meio da integração com ferramentas de SIEM, ITSM e IAM.

Saiba maisAutoatendimento empresarial

Delegue atualizações de perfis e assinaturas de grupo aos usuários finais e monitore essas ações de autoatendimento com fluxos de trabalho de aprovação.

Saiba maisZero Trust

Create a Zero Trust environment with advanced identity verification techniques and render your networks impenetrable to threats.

Saiba mais