Inhalt:

Der erste Schritt beim Verfolgen, wer Dateien von Ihren Dateiservern löschte, besteht darin, das Auditing auf den Weg zu bringen. Durch Auditing können Sie Windows mitteilen, welche speziellen Änderungen Sie überwachen möchten, damit nur solche Ereignisse im Sicherheitsprotokoll aufgezeichnet werden.

Zum Aktivieren des Auditings objektzugriffrelevanter Ereignisse führen Sie die folgenden Schritte aus:

A. Überwachungsrichtlinien definieren.

- 1 Führen Sie die Datei gpmc.msc (Group Policy Management Console – Gruppenrichtlinienmanagement-Konsole) aus.

- 2 Erstellen Sie ein neues Gruppenrichtlinienobjekt.

- 3 Klicken Sie auf Bearbeiten, wechseln Sie dann zu Computerkonfiguration > Richtlinien > Windows-Einstellungen > Sicherheitseinstellungen > Erweiterte Überwachungsrichtlinienkonfiguration > Überwachungsrichtlinien.Unter Überwachungsrichtlinien finden Sie spezifische Einstellungen zum Objektzugriff.

Objektzugriff:

- Dateisystemaudit > Definieren > Erfolg und Fehlschlag.

- Manipulationsaudit > Definieren > Erfolg und Fehlschlag.

- 4 Um das neue GPO mit Ihrer Domäne zu verknüpfen, klicken Sie mit der rechten Maustaste auf „Ihre Domäne“, wählen Sie „Vorhandenes GPO verknüpfen“ und wählen Sie das von Ihnen erstellte GPO aus.

B. System-Zugriffssteuerungsliste (SACL) definieren.

- 1 Wechseln Sie zur Dateifreigabe, klicken Sie mit der rechten Maustaste, wählen Sie Eigenschaften. Im Sicherheit-Register wechseln Sie zu Erweitert > Auditing, anschließend klicken Sie auf Hinzufügen.

- 2 Ein weiteres Fenster erscheint, in dem Sie folgende Auswahlen treffen: Prinzipal: Jeder. Typ: Alle. Gilt für: Diesen Ordner, Unterordner und Dateien.

- 3 Wählen Sie dann Erweiterte Berechtigungen: Unterordner und Dateien löschen, Löschen.

Zum Anzeigen der Ereignisse öffnen Sie die Ereignisanzeige, wechseln dort zu Windows-Protokolle > Sicherheit. Hier finden Sie Details zu sämtlichen Ereignissen, zu denen Sie Auditing aktivierten. An dieser Stelle können Sie die Größe des Sicherheitsprotokolls definieren, auch auswählen, ob ältere Elemente überschrieben werden sollen, damit aktuelle Ereignisse auch dann aufgezeichnet werden, wenn das Protokoll eigentlich voll ist.

Verständnis der Ereignis-IDs im Zusammenhang mit der Anmeldung und dem Löschen von Dateien

-

Ereignis-ID 4663 – Es wurde versucht, auf ein Objekt zuzugreifen

Die Ereignis-ID 4663 zeigt an, dass eine bestimmte Operation für ein Objekt durchgeführt wurde. Bei dem Objekt kann es sich um ein Dateisystem, einen Kernel, ein Registrierungsobjekt oder ein Dateisystemobjekt auf einem Wechseldatenträger oder einem Gerät handeln.

-

Ereignis-ID 4660 – Ein Objekt wurde gelöscht

Die Ereignis-ID 4660 wird generiert, wenn ein Objekt gelöscht wird. Bei dem Objekt kann es sich um ein Dateisystem, einen Kernel oder ein Registrierungsobjekt handeln. Dieses Ereignis enthält nicht den Namen des gelöschten Objekts. Weitere Informationen

Gemeinsame Identifikatoren, die erforderlich sind, um diese Ereignisse miteinander zu verknüpfen, sind übereinstimmende Prozess-IDs und Handle-IDs sowohl für die Ereignis-ID 4663 als auch für die Ereignis-ID 4660. Dies hilft dabei, das Objekt zu identifizieren, das aus den Details in Ereignis 4663 gelöscht wurde.

Einschränkungen nativer Auditing-Tools

- Es gibt kein zentrales Repository für alle Änderungsprotokolle. Protokolle zu Datei- und Ordneraktivitäten werden nur im Sicherheitsprotokoll einzelner Computer (Workstations oder Windows-Server) aufgezeichnet.

- Windows-Sicherheitsprotokolle unterliegen einer Größenbeschränkung, was ein großes Sicherheitsrisiko darstellen kann.

- Windows bietet keine Ereignisberichterstattung, und aufgrund der unzureichenden Suchfilter ist die Ursachenanalyse eine Herausforderung.

- Das Fehlen eines robusten Echtzeit-Systems zur Benachrichtigung über Vorfälle und zur Reaktion auf Bedrohungen ist eine erhebliche Einschränkung.

Eine einfachere Möglichkeit, um festzustellen, wer eine Datei von Ihren Dateiservern gelöscht hat.

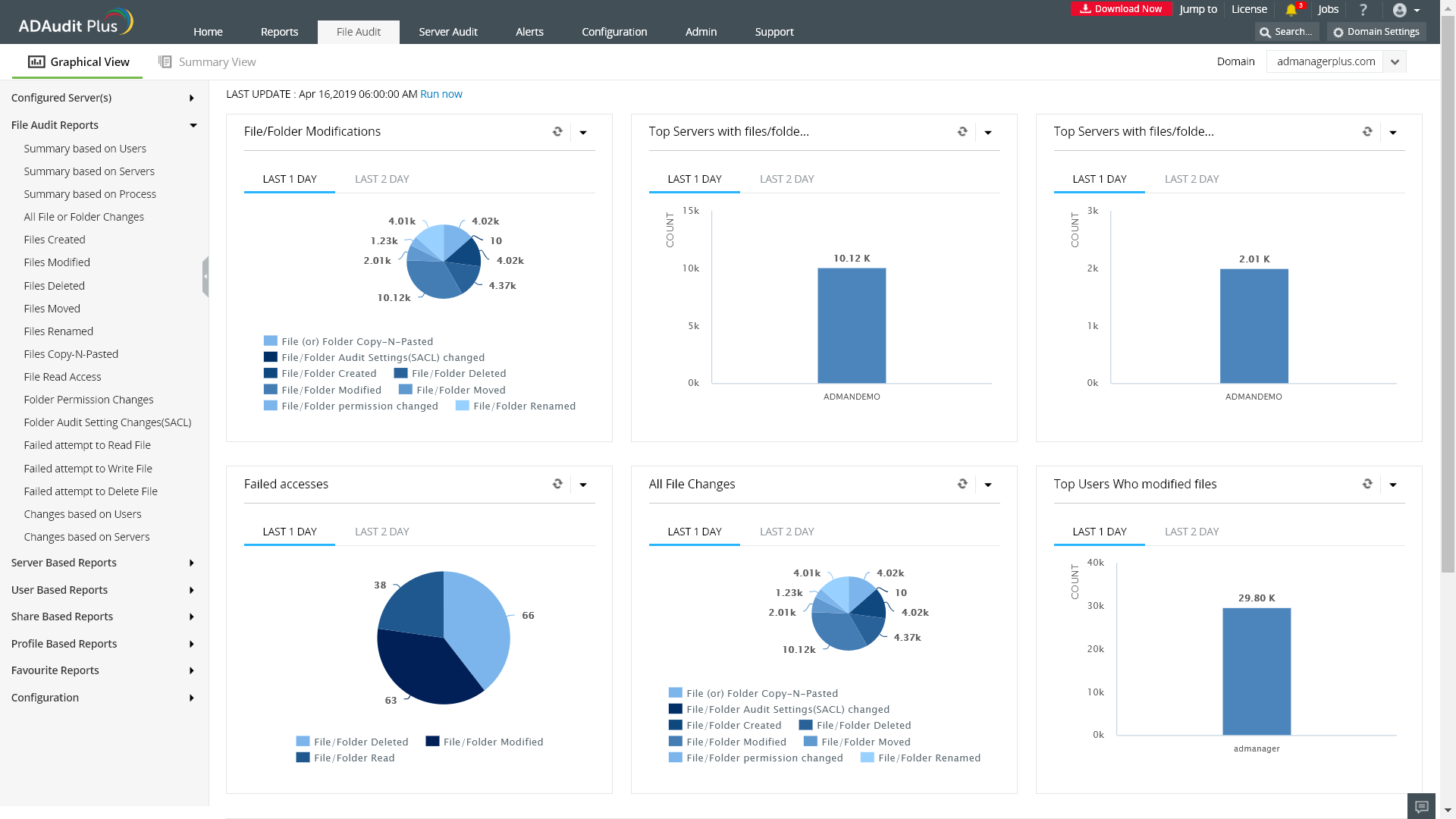

Ein Tool wie ADAudit Plus überprüft Windows-Dateiserver, Failover-Cluster, NetApp- und EMC-Speichergeräte, um Änderungen an Dateien und Ordnern zu dokumentieren. Es hilft auch bei der Überwachung von Systemkonfigurationen, Programmdateien und Ordneränderungen, um die Dateiintegrität in Ihrem Netzwerk sicherzustellen.

Mit ADAudit Plus können Sie sofort Berichte zu folgenden Punkten anzeigen:

- Gelesene Dateien.

- Dateischreibaktionen.

- Geänderte Dateien.

- Erstellte, gelöschte, verschobene, umbenannte und kopierte und eingefügte Dateien.

- Änderungen an Berechtigungen.

- Synology und Hitachi

- Fehlgeschlagene Zugriffsversuche und mehr.

Diese Informationen werden Ihnen über eine leicht verständliche Weboberfläche präsentiert, die statistische Daten mit Diagrammen, Grafiken sowie in Listendarstellung mit vorgefertigten und maßgeschneiderten Berichten darstellt.

Detaillierte Grafiken und Berichte zu sämtlichen Windows-Servern im Handumdrehen – mit ADAudit Plus.