Active Directory (oder kurz AD) prüft die Echtheit von Nutzern anhand einer passenden Kombination von Nutzernamen und Kennwörtern, also anhand von Angaben, die nur AD und dem Nutzer selbst bekannt sind. Falls Nutzer ihre Kennwörter vergessen, gibt es für diese keine Möglichkeit, auf interne Ressourcen zuzugreifen, sofern dem System nicht ausreichende Autorisierungsdaten (wie alte Kennwörter, Antworten auf Sicherheitsfragen) zur Verfügung gestellt werden – sofern nicht eine SB-Kennwortlösung zur Verfügung steht.

Systemadministratoren können Kennwörter von Nutzerkonten per Mausklick rücksetzen, auch ohne das alte Kennwort zu kennen. Solche Eingriffe werden als kritische Ereignisse erachtet, müssen permanent überwacht werden, damit potentielle Angreifer nicht ohne Weiteres Administratorzugriff auf Domänenebene erhalten können.

Windows zeichnet sämtliche Versuche zur Kennwortrücksetzung unter der Ereignis-ID 4724 im Sicherheitsprotokoll auf. Erfahren Sie mehr zur Ereignis-ID 4724, erfahren Sie bei dieser Gelegenheit auch, wie Ihnen ADAudit Plus bei der Überwachung dieses Ereignisses sowie weiterer potenziell bösartiger Aktivitäten unter die Arme greift.

Die folgenden Schritte helfen Ihnen, mit nativen Werkzeugen herauszufinden, wer Kennwörter von Nutzerkonten in Active Directory zurücksetzte.

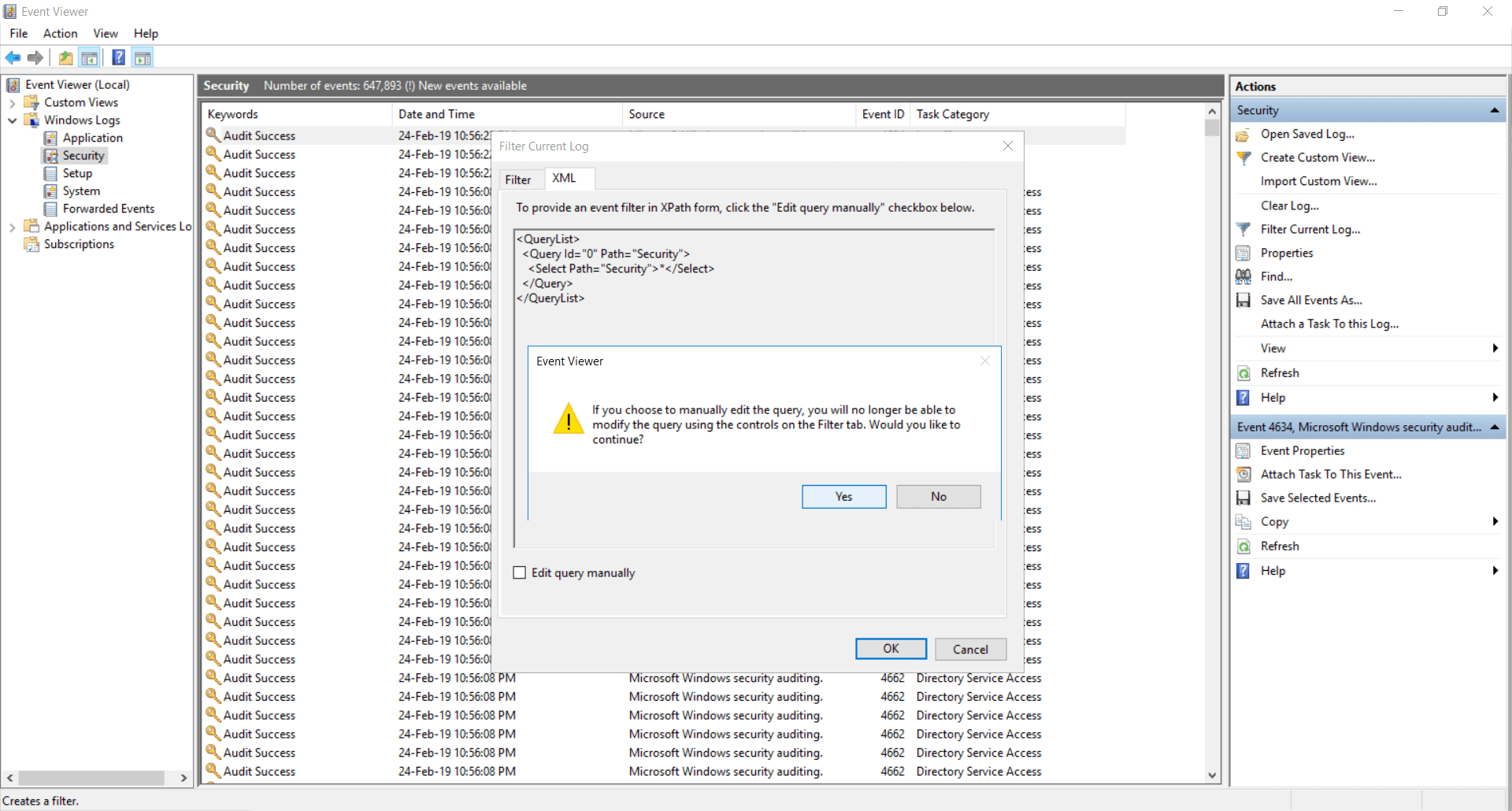

Wechseln Sie zur Windows-Ereignisanzeige → Windows-Protokolle → Sicherheit.

Unter Aktionen im rechten Bereich wählen Sie Aktuelles Protokoll filtern..., danach wechseln Sie zum XML-Register. Markieren Sie das Kontrollkästchen Manuell bearbeiten, klicken Sie dann auf Ja.

Abbildung 1. Sicherheitsprotokolle mit einer spezifischen Abfrage filtern

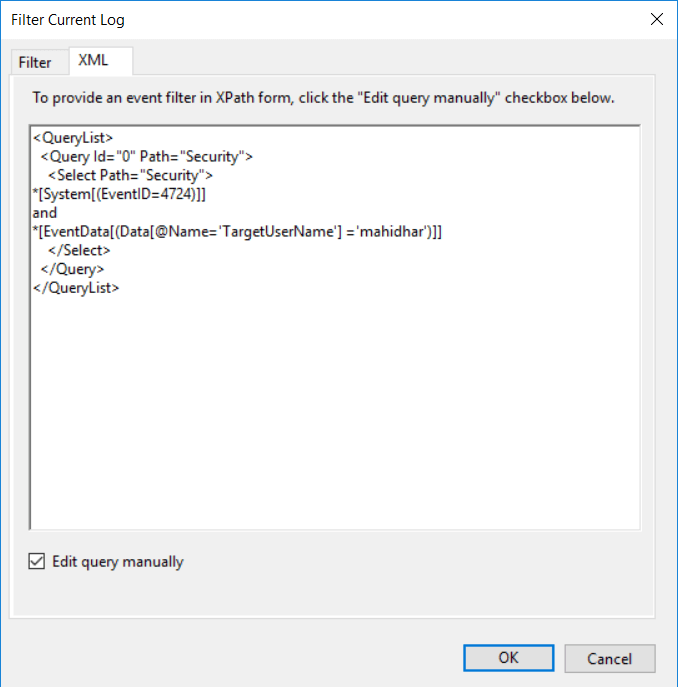

Abbildung 2. Bearbeiten Sie die spezifische Anfrage manuell.

Auf diese Weise können Sie eine maßgeschneiderte manuelle Abfrage erstellen.

<QueryList>

<Query Id="0" Path="Security">

<Select Path="Security">

*[System[(EventID=4724)]] and *[EventData[(Data[@Name='TargetUserName'] ='NAME_OF_THE_USER_WHO'S_PASSWORD_WAS_RESET)]]

</Select>

</Query>

</QueryList>

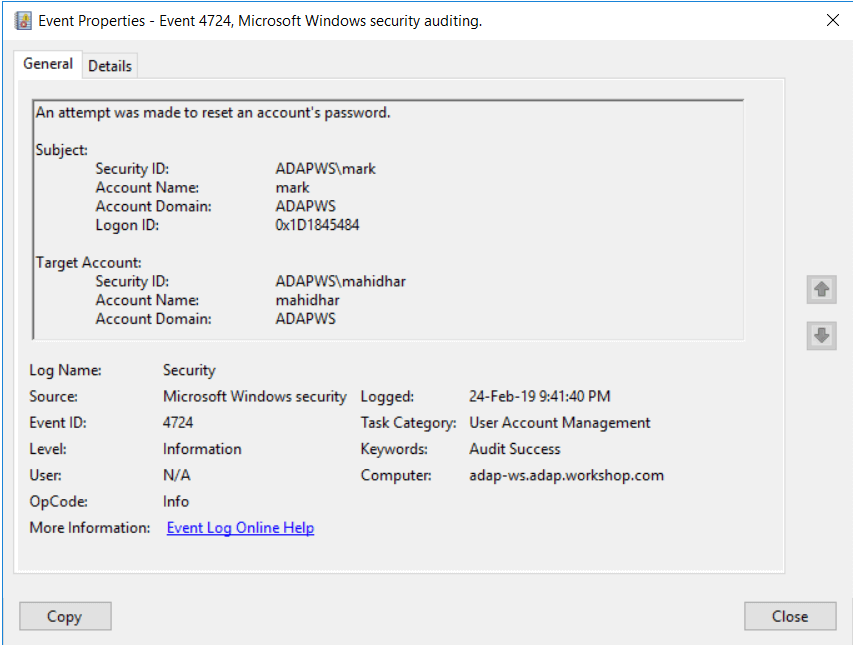

Abbildung 3. Ereignis-ID 4724 – Es wurde versucht, das Kennwort eines Kontos zurückzusetzen

Wie im obigen Beispiel entspricht der Kontoname dem Nutzer, welcher das Kennwort zurücksetzte.

Wenn Sie in Ihrer Umgebung mit mehreren Domänencontrollern (DCs) arbeiten, müssen Sie sich die Sicherheitsprotokolle jedes einzelnen Domänencontrollers anschauen, wenn Sie nichts übersehen wollen: Leider werden die in der Ereignisanzeige angezeigten Details nicht über sämtliche DCs repliziert. Die Erstellung von Schnappschüssen, die sämtliche mit einem bestimmten Konto ausgeführten Aktionen zeigen, ist beim Einsatz nativer Werkzeuge eine komplexe und zeitraubende Aufgabe. Eine bessere Möglichkeit besteht darin, einen Blick in vordefinierte Berichte zu werfen und die darin enthaltenen Daten zu exportieren; oder sich gleich per SMS oder E-Mail über solche Ereignisse benachrichtigen lassen. Dinge, die sich mit ADAudit Plus leicht umsetzen lassen.

Schauen Sie sich an, wie Sie ADAudit Plus effektiv bei der Verfolgung von Nutzeran- und -abmeldungen, Dateiserveraktivitäten, beim Audit von AD-Nutzern und -Gruppen und mehr unterstützt. Laden Sie sich eine kostenlose 30-tägige Probeversion, herunter oder probieren Sie ADAudit Plus gleich jetzt im Rahmen einer kostenlosen Onlinedemo aus.