Die Ereignis-ID 4625 ist ein Eintrag im Windows-Sicherheitsprotokoll, der immer dann erscheint, wenn ein Anmeldeversuch fehlschlägt. Er erfasst Details wie das Benutzerkonto, den Zeitpunkt des Versuchs, den Anmeldetyp, den Ursprungsarbeitsplatz oder die IP-Adresse und den Grund für den Fehlschlag. Das Ereignis wird auf dem Computer oder Domänencontroller aufgezeichnet, auf dem die Anmeldung versucht wurde.

Fehlgeschlagene Anmeldungen in AD mögen wie harmlose Tippfehler erscheinen, können jedoch auch ein Anzeichen für die ersten Anzeichen einer Kompromittierung eines Kontos sein. Für Administratoren ist es unerlässlich, die Ursache dieser fehlgeschlagenen Anmeldeversuche schnell zu ermitteln und festzustellen, wer versucht hat, sich anzumelden, wann der Versuch stattgefunden hat und woher er kam.

Auf dieser Seite werden zwei effektive Methoden zur Untersuchung fehlgeschlagener Anmeldeversuche vorgestellt. Zunächst erfahren Sie, wie Sie mit dem nativen Windows-Ereignisprotokoll manuell die Ereignis-ID 4625 suchen und interpretieren können, in der alle fehlgeschlagenen Anmeldeversuche protokolliert werden. Anschließend stellen wir Ihnen einen schnelleren und effizienteren Ansatz mit ManageEngine ADAudit Plus vor, der die Erfassung, Korrelation und Berichterstellung von Ereignissen automatisiert.

Warum die Verfolgung fehlgeschlagener Anmeldungen wichtig ist

- Erkennen Sie Brute-Force-Versuche und Passwort-Spray-Aktivitäten frühzeitig.

- Identifizieren Sie Fehlkonfigurationen wie Dienste oder geplante Aufgaben, die mit veralteten Anmeldedaten ausgeführt werden.

- Beschleunigen Sie die Reaktion auf Vorfälle und Compliance-Untersuchungen mit klaren Prüfpfaden.

- Native Überwachung

- ADAudit Plus

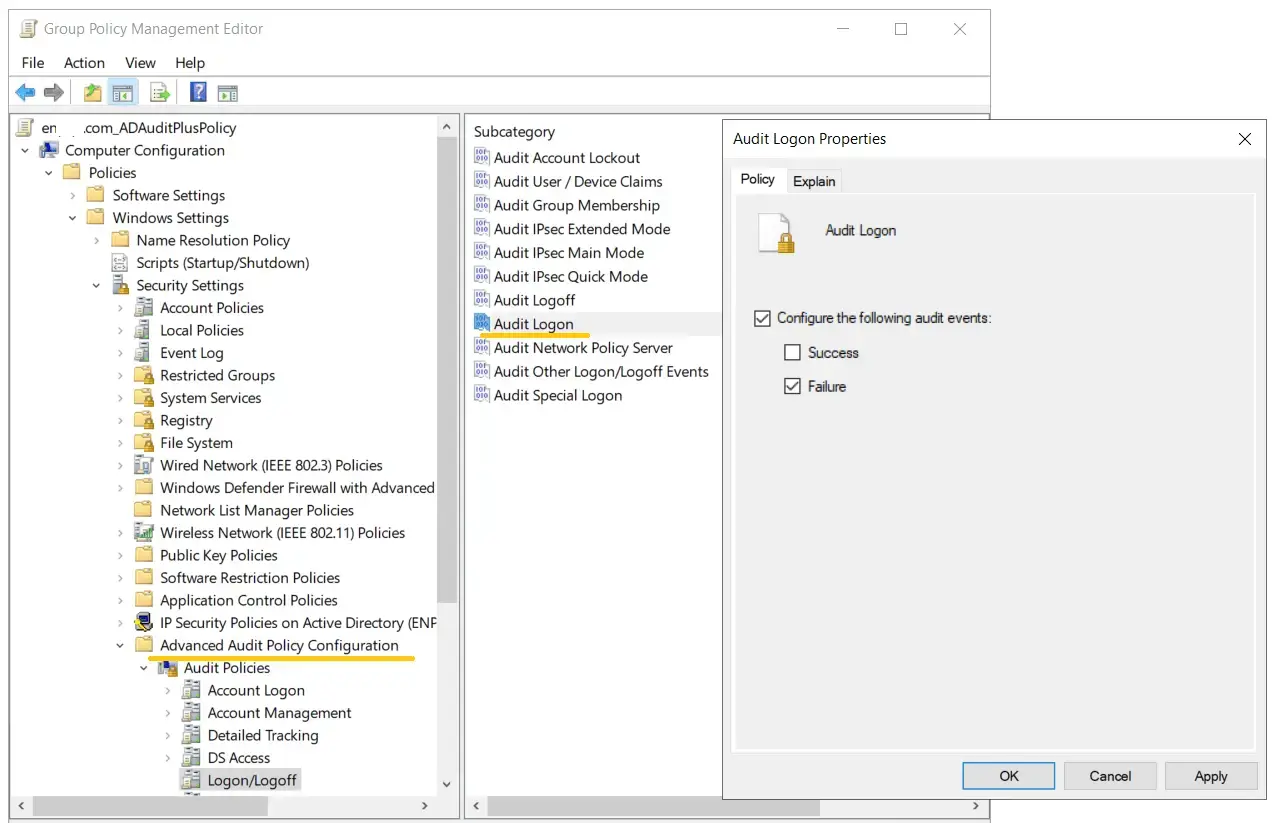

Schritte zum Aktivieren der Überwachung von Anmeldefehlern mithilfe von Gruppenrichtlinien:

- Öffnen Sie die Gruppenrichtlinien-Verwaltungskonsole (GPMC) oder führen Sie den Befehl gpmc.msc aus.

- Wenn Sie alle Konten in der Domäne überwachen möchten, klicken Sie mit der rechten Maustaste auf den Domänennamen und klicken Sie auf GPO in dieser Domäne erstellen und hier verknüpfen. Wenn Sie Konten in einer bestimmten Organisationseinheit (OU) überwachen möchten, klicken Sie mit der rechten Maustaste auf die OU und klicken Sie auf GPO in dieser Domäne erstellen und hier verknüpfen.

- Geben Sie einen aussagekräftigen Namen für die GPO ein, klicken Sie mit der rechten Maustaste darauf, wählen Sie Bearbeiten und navigieren Sie zu Computerkonfiguration > Richtlinien > Windows-Einstellungen > Sicherheitseinstellungen > Erweiterte Überwachungsrichtlinienkonfiguration > Überwachungsrichtlinien > Anmelden/Abmelden > Anmeldeüberwachung. Aktivieren Sie im Fenster Eigenschaften von Anmeldeüberwachung das Kontrollkästchen Fehler (die Auswahl von „Erfolgreich“ ist optional) und klicken Sie auf OK.

- Kehren Sie zur GPMC zurück, klicken Sie mit der rechten Maustaste auf die Organisationseinheit oder Domäne, in der das GPO verknüpft wurde, und klicken Sie auf Gruppenrichtlinie aktualisieren. Dieser Schritt stellt sicher, dass die neuen Gruppenrichtlinieneinstellungen sofort angewendet werden, anstatt auf die nächste geplante Aktualisierung zu warten.

Sobald die oben genannten Schritte abgeschlossen sind, werden Anmeldefehler als Ereignisprotokolle aufgezeichnet und können in der Ereignisanzeige angezeigt werden, indem Sie die folgenden Schritte ausführen.

Schritte zum Auffinden der Ursache für fehlgeschlagene Anmeldeversuche in der Windows-Ereignisanzeige:

- 1. Öffnen Sie die Ereignisanzeige. Navigieren Sie im linken Bereich zu Windows-Protokoll > Sicherheit.

- 2. Navigieren Sie im rechten Fensterbereich zu „Sicherheit > Aktuelles Protokoll filtern“.

- 3. Geben Sie im Popup-Fenster die Zahl 4625 in das Feld <Alle Ereignis-IDs> ein. Daraufhin wird eine Liste mit allen Vorkommen der Ereignis-ID 4625 angezeigt. Doppelklicken Sie auf die Ereignis-ID, um deren Eigenschaften anzuzeigen.

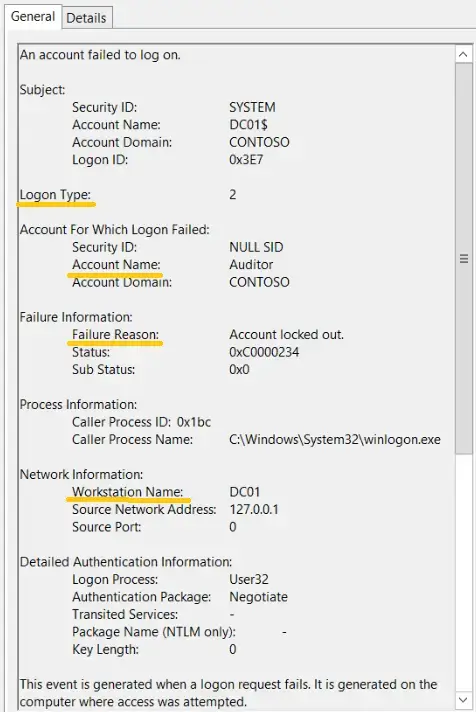

Wichtige Informationen, die aus der Ereignis-ID 4625 abgeleitet werden können, sind unter anderem:

- Kontoname: Name des Benutzers.

- Hinzufügen...

- Anmeldetyp: Wie der Zugriff versucht wurde.

- Arbeitsstationsname: NetBIOS-Name des Computers.

- Quellnetzwerkadresse: IP-Adresse des Computers.

Der Arbeitsstationsname und die Quellnetzwerkadresse helfen gemeinsam dabei, festzustellen, woher der fehlgeschlagene Versuch stammt.

Die häufigsten Anmeldetypen:

| Code | Bedeutung | Typisches Szenario |

|---|---|---|

| 2 | Interaktiv | Lokale Konsolenanmeldung |

| 3 | Netzwerk | über das Netzwerk (z. B. SMB, zugeordnete Laufwerke) |

| 7 | Entsperren | Entsperren der Workstation |

| 10 | RemoteInteraktiv | RDP-/Remotedesktop-Anmeldung |

| 11 | ZwischengespeichertInteraktiv | Zwischengespeicherte Domänenanmeldung (z. B. Laptops) |

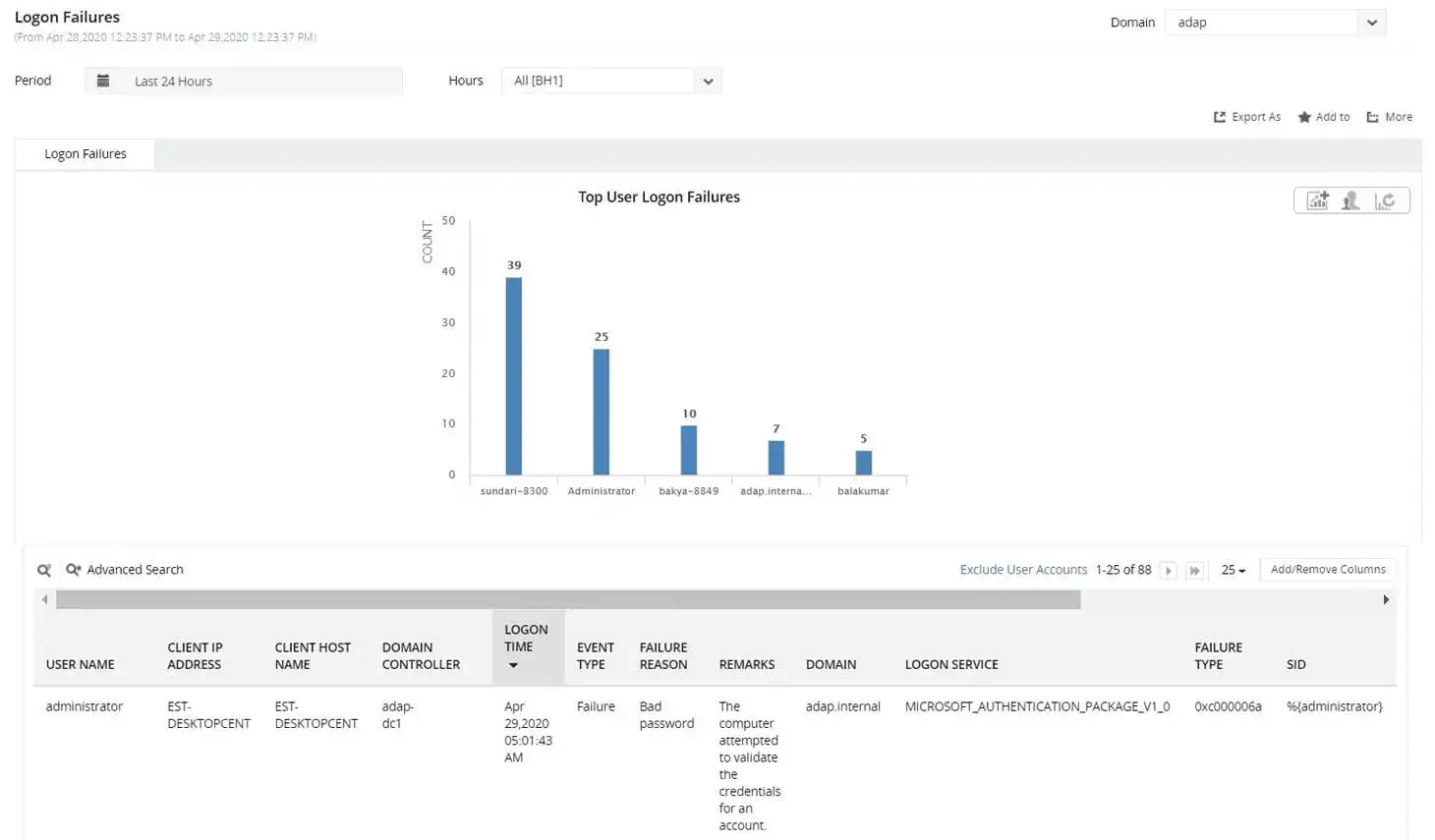

Schritte zum Auffinden der Ursache für fehlgeschlagene Anmeldeversuche mit ADAudit Plus:

- Stellen Sie sicher, dass „Audit Logon Failure” (Anmeldefehler protokollieren) über GPO aktiviert ist.

- Laden Sie ADAudit Plus herunter und installieren Sie es.

- Melden Sie sich bei ADAudit Plus an und navigieren Sie zu "Active Directory“ > "Auditing“ > "User Logon Reports“ > "Logon Failures“.

Wählen Sie die Domäne und den Zeitraum aus. Filtern Sie den Bericht nach Benutzer, Client-IP-Adresse, Hostname, Domänencontroller, Zeitbereich oder Fehlerursache, um die Ursache für die fehlgeschlagene Anmeldung schnell zu identifizieren.

Schließen Sie die Lücken in der nativen Überwachung mit ADAudit Plus

Die native Windows-Überwachung erfordert Fachwissen, ist zeitaufwändig und verfügt nicht über alle erforderlichen Funktionen, sodass Tools von Drittanbietern wie ADAudit Plus unverzichtbar sind. ADAudit Plus bietet folgende Vorteile:

- Zentrale Überwachung: Sammelt Protokolle von allen Computern ohne die Komplexität der Windows-Ereignisweiterleitung.

- Bedrohungsabwehr: Erkennt verdächtige Muster wie mehrere fehlgeschlagene Anmeldeversuche, gefolgt von einem erfolgreichen Anmeldeversuch, mithilfe von Korrelation und maschinellem Lernen, im Gegensatz zu den begrenzten Ereigniswarnungen des Taskplaners.

- Compliance-Berichterstattung: Konsolidiert fragmentierte Ereignisdaten zu einem vollständigen Prüfpfad und hilft bei der Erfüllung von Compliance-Anforderungen.

Weitere Informationen darüber, wie ADAudit Plus Unternehmen dabei hilft, die Einschränkungen der nativen Windows-Audit-Tools zu überwinden, finden Sie in diesem E-Book.

Eine Komplettlösung für alle Ihre Anforderungen in den Bereichen IT-Auditierung, Compliance und Sicherheit

ADAudit Plus bietet Funktionen wie Änderungsüberwachung, Anmeldeüberwachung, Dateiverfolgung, Compliance-Berichterstellung, Angriffsflächenanalyse, automatisierte Reaktion sowie Sicherung und Wiederherstellung für verschiedene IT-Systeme.

FAQ

Der Anmeldetyp 10 (RemoteInteractive) weist in der Regel auf eine Remote Desktop Protocol (RDP)-Sitzung hin. Der Anmeldetyp 3 (Netzwerk) hingegen wird häufiger für die Dateifreigabe oder den netzwerkbasierten Zugriff verwendet, bei denen keine aktive Desktop-Sitzung vorliegt.

Ja, ADAudit Plus kann fehlgeschlagene Anmeldevorgänge von allen konfigurierten Computern in Ihrer Domäne erfassen. Mit dem Bericht „Anmeldefehler“ können Sie schnell feststellen, wo wiederholte Anmeldefehler auftreten, und verstehen, warum sie auftreten. In vielen Fällen liegt das Problem an Diensten, zugeordneten Laufwerken oder geplanten Aufgaben, die noch veraltete Anmeldedaten verwenden.

Erleben Sie

ADAudit Plus kostenlos

Mit ADAudit Plus können Sie:

- vollständige Transparenz über Anmeldungen erhalten,

- die Anwesenheit Ihrer Mitarbeiter überwachen,

- Angriffe wie Kerberoasting erkennen,

- Anmelde-Audit-Trails erstellen

- und vieles mehr.