*Für diese Funktionen nutzen Sie das Dateianalyse-Modul von DataSecurity Plus.

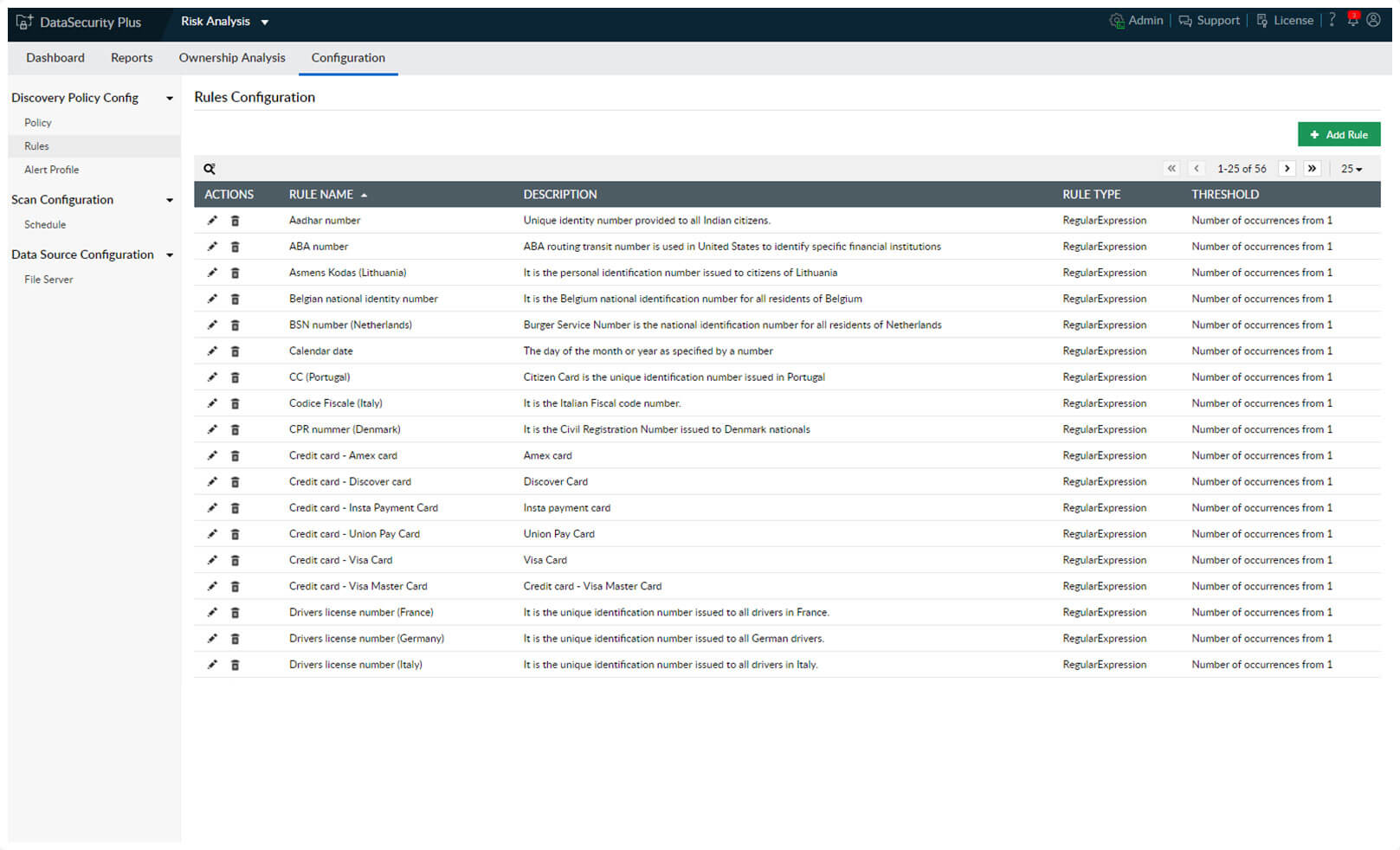

Mehr zur DateianalyseMit mehr als fünfzig vorkonfigurierten Regeln können Sie ganz einfach PII/ePHI erkennen, darunter Personalausweisnummern, Kreditkartennummern, Führerscheine und mehr.

Damit Ihre Organisation die verschiedensten IT-Vorschriften einhält, können Sie bei Bedarf neue Datenerkennungsregeln hinzufügen.

1. Keine toten Winkel: Mit mehr als fünfzig vorkonfigurierten Regeln können Sie ganz einfach PII-/ePHI-Daten erkennen, darunter Personalausweisnummern, Kreditkartennummern, Führerscheine und mehr.

2. Anpassbare Regeln zur Datenerkennung: Damit Ihre Organisation die verschiedensten IT-Vorschriften einhält, können Sie bei Bedarf neue Datenerkennungsregeln hinzufügen.

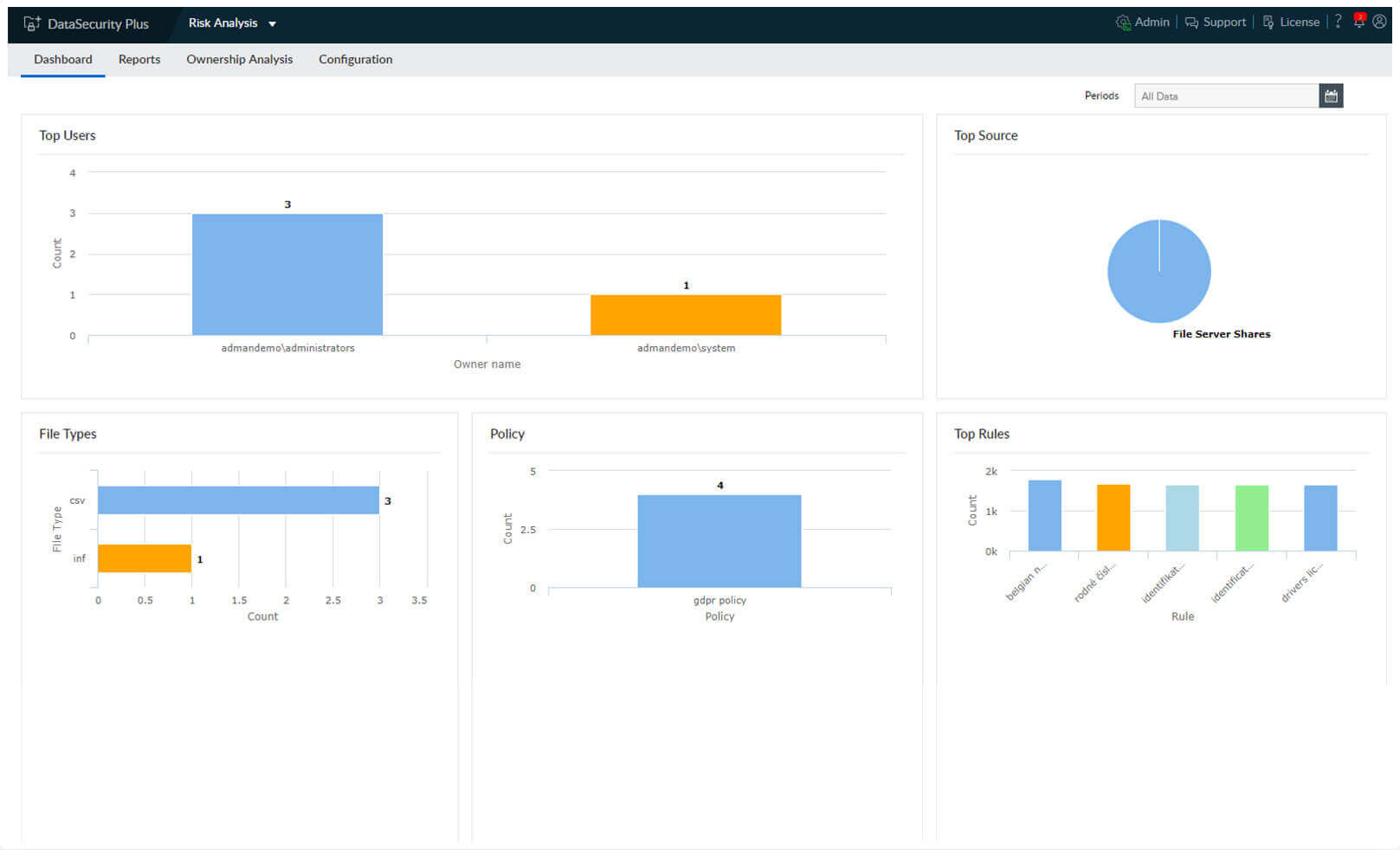

Finden Sie heraus, ob die erkannten Daten gegen gesetzliche Vorgaben verstoßen, mit Informationen zu den Nutzern sowie zu den Servern mit den häufigsten Verstößen.

1. Analysieren und Klassifizieren von Daten: Finden Sie heraus, ob die erkannten Daten gegen gesetzliche Vorgaben verstoßen, mit Informationen zu den Nutzern sowie zu den Servern mit den häufigsten Verstößen.

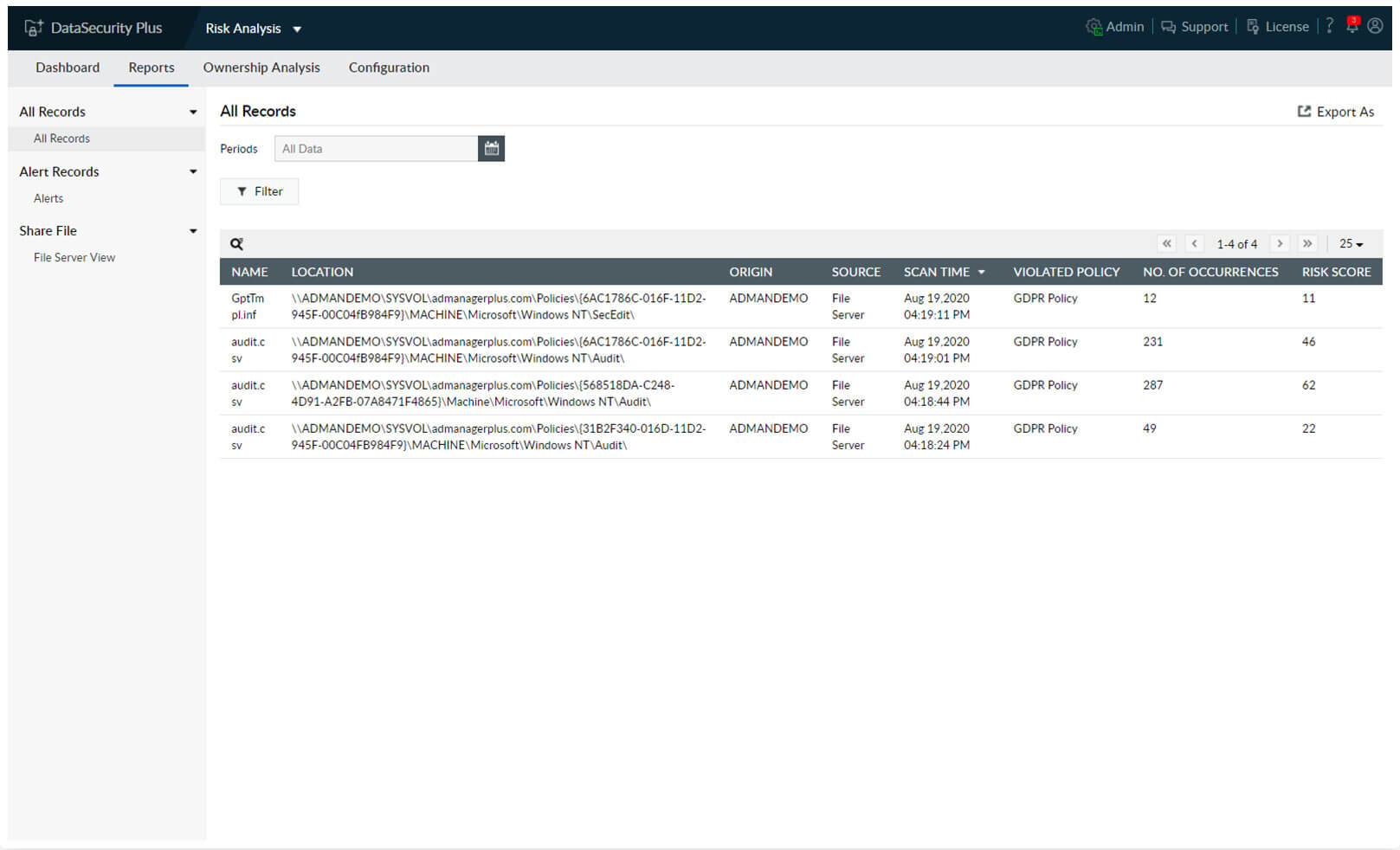

Pflegen Sie detaillierte Aufzeichnungen aller erkannten vertraulichen Daten. So können Sie die Compliance mit verschiedenen IT-Vorschriften nachweisen, wie PCI DSS, DSGVO und mehr.

1. Detaillierte Berichte: Pflegen Sie detaillierte Aufzeichnungen aller erkannten vertraulichen Daten. So können Sie die Compliance mit verschiedenen IT-Vorschriften nachweisen, wie PCI DSS, DSGVO und mehr.

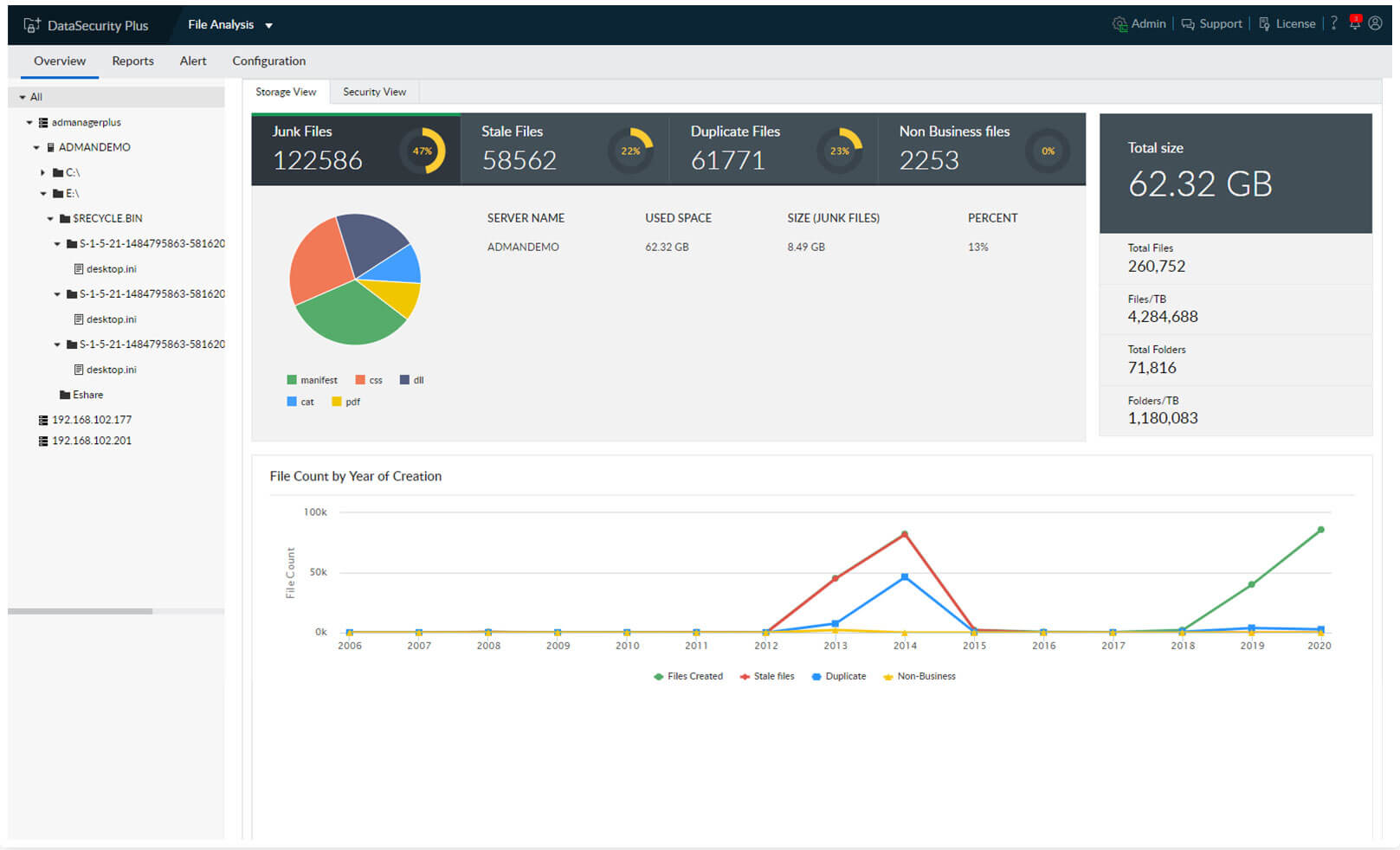

Verwenden Sie die Komponente zur Dateianalyse, um kontextbezogene Informationen zu vertraulichen Dateien zu erhalten, wie Größe, Alter, und den Personen mit Zugriff darauf.

1. Effektive Risikoanalyse: Verwenden Sie die Komponente zur Dateianalyse, um kontextbezogene Informationen zu vertraulichen Dateien zu erhalten, wie Größe, Alter, und den Personen mit Zugriff darauf.

Sie können alle Dateiserver-Zugriffe und -Änderungen überwachen, analysieren sowie Berichte dazu erstellen.

Mehr dazuErkennen, stören und verhindern Sie Lecks vertraulicher Daten an Endpunkten wie USB-Laufwerken und E-Mail.

Mehr dazuAnalysieren Sie Dateien und erkennen Sie unnötige Daten, um Speicherplatz freizuräumen.

Mehr dazu