- Schnelle Links

- Multi-Faktor-Authentifizierung

- Active Directory MFA

- Endpunkt-Multifaktorauthentifizierung

- Windows-Anmeldung MFA

- Zwei-Faktor-Authentifizierung

- Bedingter Zugang

- Offline-MFA

- FIDO2 MFA

- Passwortlose Authentifizierung

- MFA für VPN-Anmeldungen

- MFA für OWA-Anmeldungen

- MFA für Microsoft 365-Benutzer

- Gerätebasierte MFA

- MFA für Cloud-Anwendungen

- Adaptive MFA

- Passwortverwaltung

- Passwort zurücksetzen per Selbstbedienung

- Selbstbedienungs-Konto freischalten

- Benachrichtigungen über den Ablauf von Passwörtern

- Passwort-Synchronisierung

- Durchsetzung von Passwortrichtlinien

- Webbasierte Domain-Passwortänderung

- Aktualisierung der im Cache gespeicherten Anmeldeinformationen

- Passwortverwaltung und Sicherheit

- Einmalige Anmeldung

- Befähigung zur Fernarbeit

- Selbstbedienung für Unternehmen

- Null Vertrauen

- Integrationen

- Sicherheit

Was ist die NIS-2-Richtlinie?

Die NIS-2-Richtlinie legt EU-weite Cybersicherheitsvorschriften fest und baut auf der ursprünglichen Richtlinie zur Netz- und Informationssicherheit (NIS) auf. Ihr vorrangiges Ziel ist die Vereinheitlichung der Cybersicherheitsmaßnahmen in allen EU-Mitgliedstaaten, um einen einheitlichen Ansatz zum Schutz der digitalen Infrastruktur zu fördern. Mit NIS-2 sollen die Bemühungen in der gesamten EU zur Bekämpfung der zunehmenden Bedrohung durch Cyberangriffe durch die Förderung bewährter Verfahren und einheitlicher Sicherheitsstandards aufeinander abgestimmt werden.

Um die NIS-2-Richtlinie einzuhalten, müssen Unternehmen die in den folgenden Abschnitten beschriebenen Sicherheitsanforderungen umsetzen.

Neue organisatorische Anforderungen der NIS-2-Richtlinie

Die NIS-2-Richtlinie zielt darauf ab, die Widerstandsfähigkeit Europas gegenüber aktuellen und neuen Cyberbedrohungen zu verbessern, indem sie neue Vorschriften für Unternehmen in den folgenden vier Hauptbereichen einführt:

- Risikomanagement

Unternehmen müssen Maßnahmen zu Themen wie Vorfallmanagement, stärkere Sicherheit der Lieferkette, verbesserte Netzwerksicherheit, bessere Zugriffskontrolle und Verschlüsselung ergreifen, um Cyberrisiken zu minimieren.

- Unternehmerische Verantwortung

Die Unternehmensleitung ist verpflichtet, Cybersicherheitsschulungen zu überwachen, zu genehmigen und daran teilzunehmen. Wenn Sicherheitsvorfälle nicht ordnungsgemäß behandelt werden, kann das Managementteam mit Strafen belegt werden.

- Meldepflichten

Wesentliche und wichtige Unternehmen müssen bedeutende Sicherheitsvorfälle innerhalb der in der NIS-2 festgelegten spezifischen Meldefristen, wie z. B. der „Frühwarnpflicht“ innerhalb von 24 Stunden, unverzüglich melden.

- Geschäftskontinuität

Unternehmen müssen einen Plan zur Aufrechterhaltung des Geschäftsbetriebs für schwerwiegende Cybervorfälle erstellen, der die Wiederherstellung des Systems, Notfallverfahren und die Einrichtung eines Krisenreaktionsteams umfasst.

Die 10 mindestens erforderlichen Sicherheitsmaßnahmen der NIS-2-Richtlinie

Über die vier Schlüsselbereiche hinaus verlangt die NIS-2 von wesentlichen und wichtigen Unternehmen die Umsetzung dieser grundlegenden Sicherheitsmaßnahmen, die auf bestimmte Cyberbedrohungen abzielen:

- Umfassende Risikobewertung

Unternehmen müssen über Risikobewertungen und Sicherheitsrichtlinien verfügen, die auf ihre Informationssysteme zugeschnitten sind. Diese Bewertungen sollten potenzielle Bedrohungen, Schwachstellen, die Sensibilität der Daten, die Systemarchitektur und Angriffsvektoren gründlich bewerten.

- Erweiterte Authentifizierung

Unternehmen müssen bei Bedarf Maßnahmen wie MFA, kontinuierliche Authentifizierungslösungen und Textverschlüsselung implementieren.

- Plan zur Reaktion auf Vorfälle

Es muss ein Vorfallreaktionsplan entwickelt werden, um potenzielle Sicherheitsverletzungen schnell zu beheben. Dieser sollte schnelle Maßnahmen zur Risikominderung und zum Schutz sensibler Daten vor unbefugtem Zugriff oder Kompromittierung enthalten.

- Sicherheitseffektivität

Unternehmen müssen Richtlinien festlegen, um die Wirksamkeit ihrer Sicherheitsmaßnahmen regelmäßig zu bewerten. Dazu gehören routinemäßige Prüfungen zur Bewertung der Sicherheitsprotokolle, zur Identifizierung von Schwachstellen und zur Sicherstellung der Gesamtstärke Ihrer Sicherheitsinfrastruktur.

- Zugriffskontrollmanagement

Für Mitarbeiter, die Zugriff auf sensible Daten haben, müssen Sicherheitsverfahren implementiert und Richtlinien für den Datenzugriff festgelegt werden. Unternehmen müssen einen Überblick über alle relevanten Ressourcen behalten, um sicherzustellen, dass diese effektiv genutzt und verwaltet werden.

- Verschlüsselungsrichtlinien

Es müssen Richtlinien für die Verwendung von Kryptografie und Verschlüsselung zur Verwaltung sensibler Daten erstellt werden, in denen Richtlinien zum Schutz von gespeicherten, übertragenen und verarbeiteten Daten festgelegt sind.

- Notfallwiederherstellung

Es muss ein Backup- und Wiederherstellungsplan entwickelt werden, um den Geschäftsbetrieb nach einem Sicherheitsangriff aufrechtzuerhalten. Es müssen regelmäßige Backups durchgeführt und eine Strategie für die Verwaltung des Zugriffs auf IT-Systeme während und nach einem Vorfall festgelegt werden.

- Sicherheitsmaßnahmen

Unternehmen müssen die sichere Beschaffung, Entwicklung und den sicheren Betrieb von Systemen gewährleisten und Richtlinien für die Verwaltung und Meldung von Schwachstellen festlegen.

- Risikomanagement in der Lieferkette

Unternehmen müssen strenge Sicherheitsmaßnahmen für Lieferketten implementieren, die auf die Schwachstellen der einzelnen direkten Lieferanten zugeschnitten sind, und das allgemeine Sicherheitsniveau aller Lieferanten bewerten.

- Cybersicherheitsschulungen

Unternehmen müssen sowohl Führungskräfte als auch Mitarbeiter schulen, um deren Verständnis für Cybersicherheit zu verbessern.

Erfüllen Sie die Anforderungen der NIS-2-Richtlinie mit ADSelfService Plus

| NIS-2-Anforderung | Beschreibung der Anforderung | Wie ADSelfService Plus zur Erfüllung der Anforderung beiträgt |

| Maßnahmen zum Risikomanagement im Bereich Cybersicherheit | ||

| Article 21.2.g | Grundlegende Cyberhygiene-Praktiken und Cybersicherheitsschulungen müssen implementiert werden. | ADSelfService Plus fördert eine gute Passwort-Hygiene durch strenge Passwortrichtlinien mit Einstellungen für Passwortlänge, Verwendung von Sonderzeichen, Zeichenwiederholungen und Einschränkungen für gängige Muster. Diese Einstellungen werden bei jeder Änderung und Zurücksetzung des Passworts durch den Endbenutzer durchgesetzt und durch starke MFA-Methoden gesichert. Außerdem wird eine Bewertung der Passwortstärke angezeigt und die Mitarbeiter werden über die Regeln für die Passwortkomplexität informiert, damit sie verstehen, was ein sicheres Passwort ausmacht, und entsprechend wählen können. |

| Article 21.2.i | Personalsicherheit, Zugriffskontrollrichtlinien und Ressourcenverwaltung müssen implementieren. | Mit ADSelfService Plus können Sie Bedingungen konfigurieren, um Zugriffsentscheidungen basierend auf IP-Adresse, Geolokalisierung, Zugriffszeitpunkt und verwendetem Gerät zu automatisieren. Sie können auch strenge MFA-Einstellungen basierend auf AD-Organisationseinheiten und Gruppen konfigurieren, um sicherzustellen, dass nur autorisierte Benutzer nach erfolgreicher Identitätsprüfung auf die erforderlichen Ressourcen zugreifen können. |

| Article 21.2.j | MFA oder Lösungen zur kontinuierlichen Authentifizierung (z. B. gesicherte Sprach-, Video- und Textkommunikation) und gesicherte Notfallkommunikationssysteme innerhalb der Organisation müssen verwendet werden, sofern dies angemessen ist. | ADSelfService Plus bietet eine starke, adaptive MFA mit 20 verschiedenen Authentifizierungsfaktoren, darunter Fast Identity Online (FIDO)-Passkeys und biometrische Daten, um Identitäten und Ressourcen innerhalb des Systems zu schützen. Sie können zwei oder mehr MFA-Faktoren konfigurieren, wobei alle Faktoren erfolgreich sein müssen, bevor der Zugriff gewährt wird. |

Adaptive MFA und starke Kennwortrichtlinien von ADSelfService Plus

ADSelfService Plus bietet adaptive MFA und starke Kennwortrichtlinien, die sicherstellen, dass die Identitäten in Ihrem Unternehmen für eine umfassende Zero-Trust-Umgebung effektiv geschützt sind. Im Folgenden sind einige Highlights der Funktionen von ADSelfService Plus zur Durchsetzung von Kennwortrichtlinien und der adaptiven MFA aufgeführt:

- Durchsetzung von Passwortverlauf und -komplexität: Stärken Sie Passwörter, indem Sie den Passwortverlauf bei der nativen Passwortzurücksetzung in der Windows Active Directory-Benutzer- und Computerkonsole (Active Directory Users and Computers console, ADUC) durchsetzen. Stellen Sie sicher, dass Passwörter Groß- und Kleinbuchstaben, Sonderzeichen und Ziffern enthalten.

- Verbot schwacher Passwörter: Blockieren Sie durchgesickerte oder schwache AD-Passwörter, Muster und Palindrome.

- MFA für Anwendungen und Endpunkte: Sichern Sie den Benutzerzugriff auf Unternehmensdaten, indem Sie MFA für Endpunkte wie Computer, Unternehmensanwendungen, VPNs, RDPs und OWAs aktivieren.

- Mehrere MFA-Authentifikatoren: Wählen Sie aus einer Reihe von 20 verschiedenen MFA-Authentifikatoren wie FIDO-Passkeys, biometrischen Daten und YubiKey-Authentifikatoren, um die Identität der Benutzer zu überprüfen.

- Einfache Konfiguration: Vereinfachen Sie den MFA-Registrierungsprozess für Administratoren und Benutzer mithilfe von Schnellregistrierungsoptionen wie E-Mail- oder Push-Benachrichtigungen und CSV-Dateiimporten und erzwingen Sie unterschiedliche MFA-Methoden für Benutzer basierend auf OUs und Gruppen.

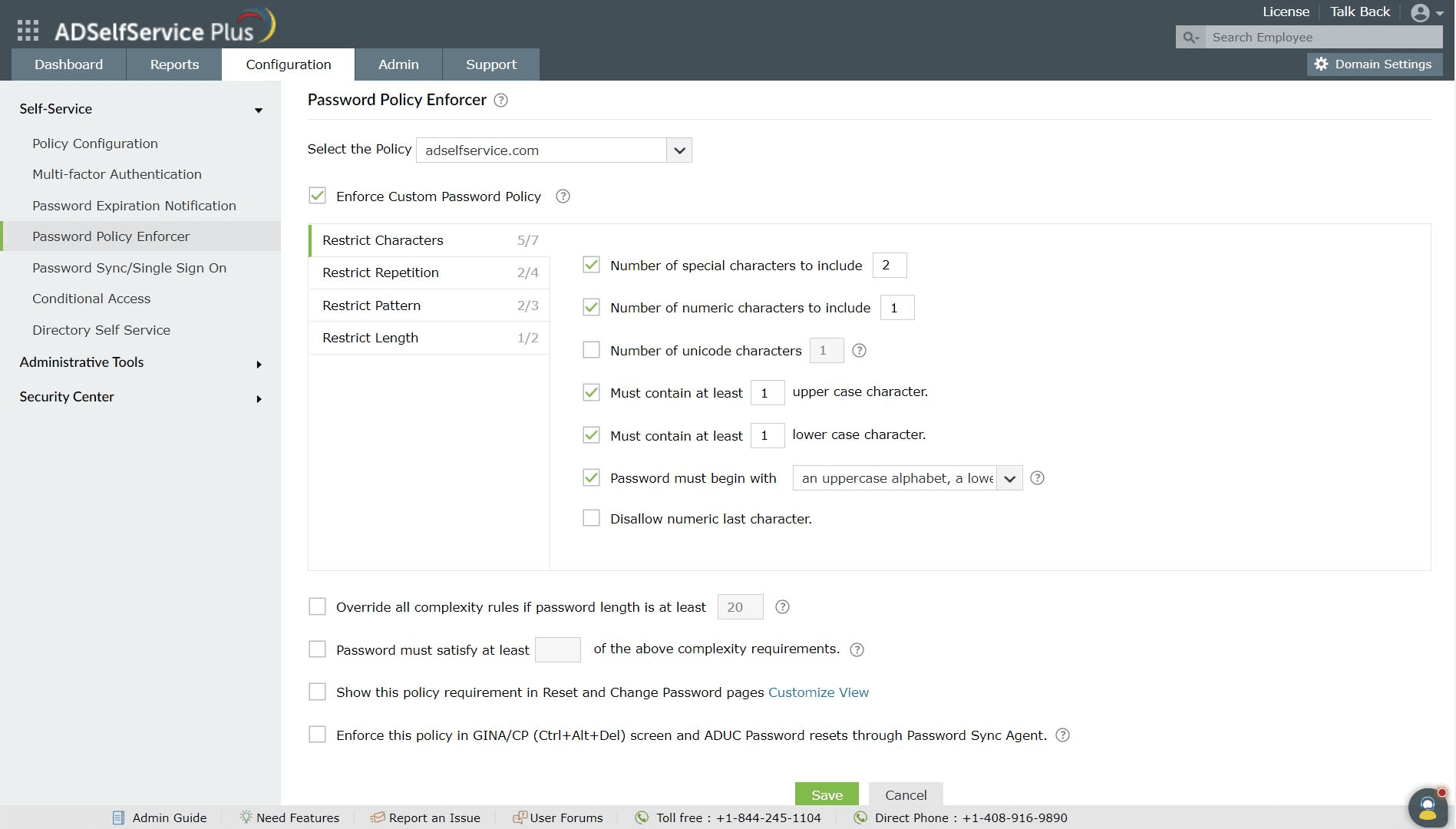

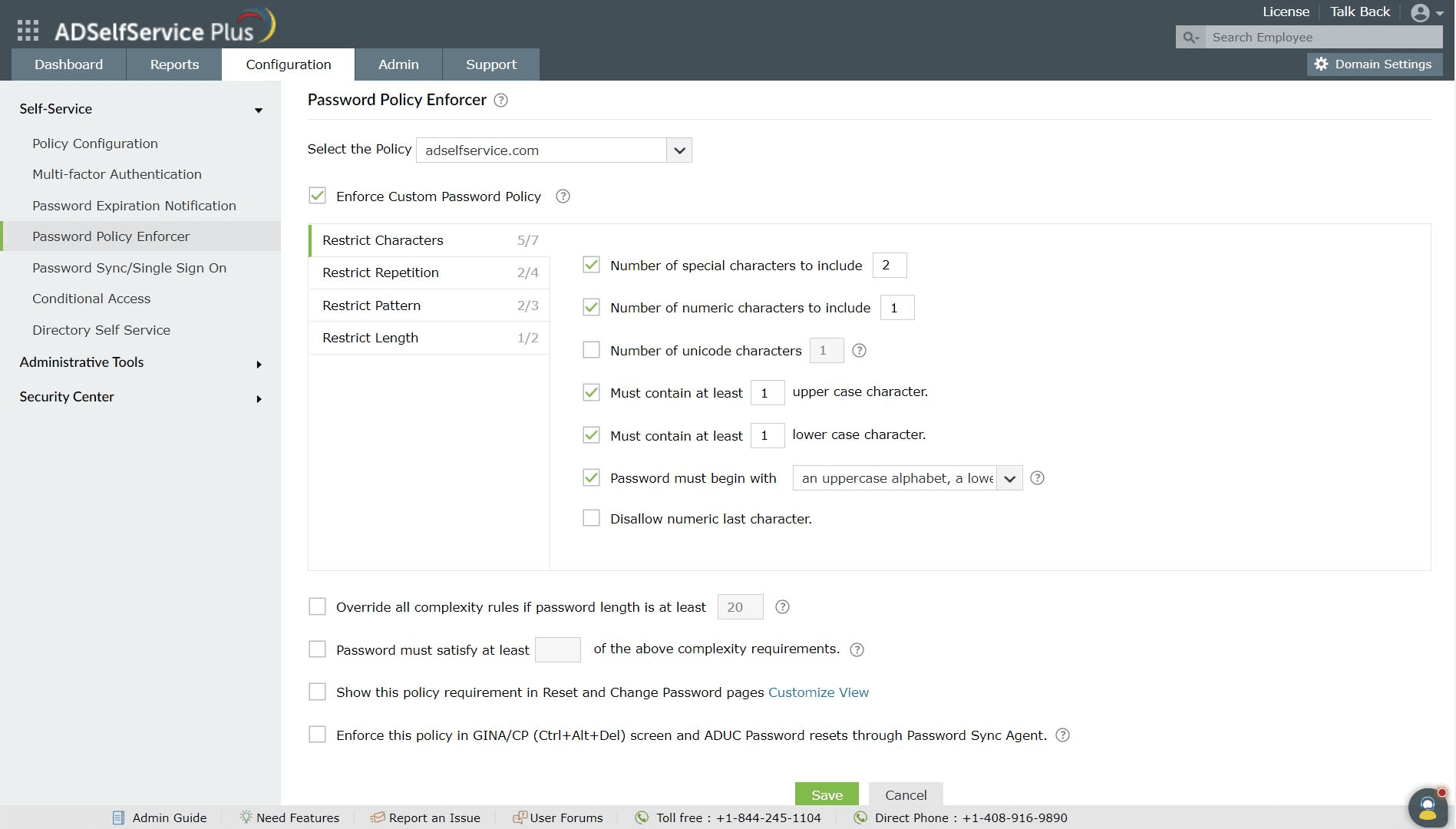

Passwortrichtlinien-Enforcer

Konfigurieren Sie die Mindestlänge für Passwörter und die Verwendung von alphanumerischen Zeichen in Passwörtern.

Verhindern Sie, dass Benutzer bei der Passworterstellung eines ihrer letzten vier Passwörter wiederverwenden.

Wählen Sie die Mindestanzahl an Komplexitätsanforderungen, die die Passwörter Ihrer Benutzer gemäß den Sicherheitsanforderungen Ihres Unternehmens erfüllen müssen.

Konfigurieren Sie die Mindestlänge für Passwörter und die Verwendung von alphanumerischen Zeichen in Passwörtern.

Verhindern Sie, dass Benutzer bei der Passworterstellung eines ihrer letzten vier Passwörter wiederverwenden.

Wählen Sie die Mindestanzahl an Komplexitätsanforderungen, die die Passwörter Ihrer Benutzer gemäß den Sicherheitsanforderungen Ihres Unternehmens erfüllen müssen.

MFA

Sichern Sie den Benutzerzugriff auf alle Unternehmensanwendungen und Endpunkte in Ihrem Netzwerk mithilfe von MFA.

Wählen Sie aus 20 verschiedenen Authentifikatoren, um die Identität Ihrer Benutzer zu überprüfen.

Sichern Sie den Benutzerzugriff auf alle Unternehmensanwendungen und Endpunkte in Ihrem Netzwerk mithilfe von MFA.

Wählen Sie aus 20 verschiedenen Authentifikatoren, um die Identität Ihrer Benutzer zu überprüfen.

Vorteile der Verwendung von ADSelfService Plus zur Einhaltung der NIS-2-Anforderungen

- Starke MFA-Techniken

Implementieren Sie adaptive MFA-Techniken wie bedingten Zugriff und anpassbare Vertrauensoptionen, um Benutzer anhand ihres Standorts, ihrer IP-Adresse und ihres Gerätetyps zu authentifizieren.

- Fein abgestimmte Flexibilität

Erzwingen Sie unterschiedliche MFA-Einstellungen für Benutzer mit unterschiedlichen Zugriffsebenen auf sensible Unternehmensdaten basierend auf ihren OUs oder Gruppen.

- Erhöhte Passwortsicherheit

Sorgen Sie für umfassenden Schutz vor Cyberangriffen mit Hilfe von starken Passwortrichtlinien, die Passphrasen vorschreiben und gängige Passwortmuster einschränken.

- Einhaltung gesetzlicher Standards

Stellen Sie sicher, dass Ihr Unternehmen nicht nur die NIS-2-Richtlinie, sondern auch die Compliance-Vorgaben von NIST SP 800-63B, HIPAA, PCI DSS, CJIS, SOX und der DSGVO erfüllt.

Highlights von ADSelfService Plus

Passwort-Selbstverwaltung

Entlasten Sie Windows AD-Benutzer von langwierigen Helpdesk-Anrufen, indem Sie ihnen die Möglichkeit geben, Passwörter selbst zurückzusetzen und Konten selbst zu entsperren.

Multi-Faktor-Authentifizierung

Aktivieren Sie kontextbasierte MFA mit 20 verschiedenen Authentifizierungsfaktoren für Endpunkte, Anwendungen, VPN, OWA und RDP-Anmeldungen.

Eine Identität mit Single Sign-On

Erhalten Sie nahtlosen Zugriff auf über 100 Cloud-Anwendungen mit nur einem Klick. Mit Enterprise Single Sign-On (SSO) können Benutzer mit ihren Windows AD-Anmeldedaten auf alle ihre Cloud-Anwendungen zugreifen.

Benachrichtigungen über das Ablaufen von Passwörtern und Konten

Benachrichtigen Sie Windows AD-Benutzer per E-Mail und SMS über das bevorstehende Ablaufen ihrer Passwörter und Konten.

Passwortsynchronisierung

Synchronisieren Sie Windows AD-Benutzerkennwörter und Kontoänderungen automatisch über mehrere Systeme hinweg, darunter Microsoft 365, Google Workspace, IBM iSeries und mehr.

Durchsetzung von Passwortrichtlinien

Starke Passwörter widerstehen verschiedenen Hackerangriffen. Erzwingen Sie die Einhaltung konformer Passwörter durch Windows AD-Benutzer, indem Sie Anforderungen an die Passwortkomplexität anzeigen.