Første gang en bruger indtaster sit domænebrugernavn og sin adgangskode på sin arbejdsstation, kontakter arbejdsstationen en lokal domænecontroller (DC) og anmoder om en TGT (ticket-granting ticket). Hvis brugernavnet og adgangskoden er gyldige, og brugerkontoen består status- og begrænsningstjekket, tildeler domænecontrolleren en TGT og logfører hændelses-ID 4768 (godkendelsesbillet accepteret).

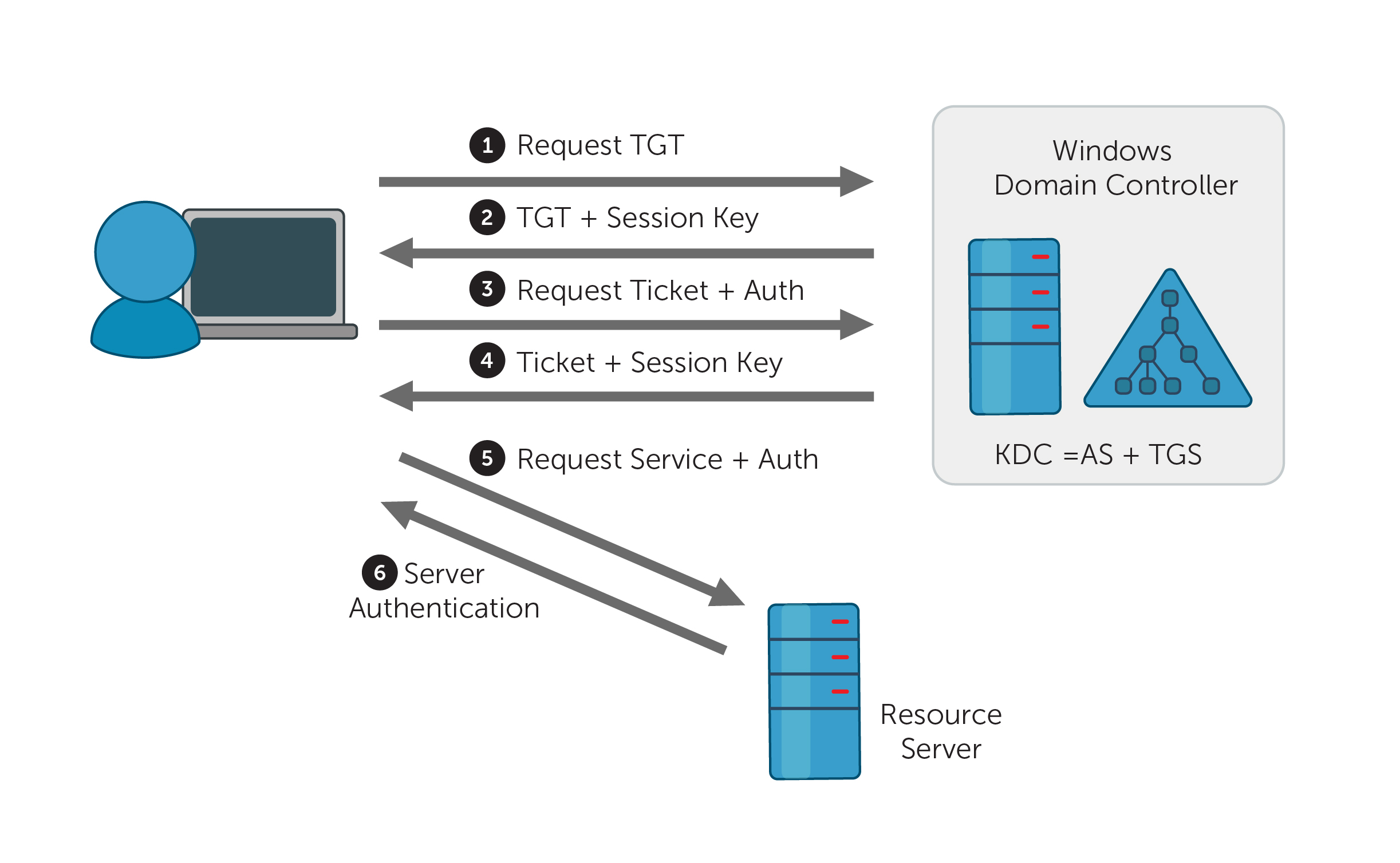

Figur 1. Kerberos-godkendelse.

Windows registrerer hændelses-ID 4771 (F), hvis anmodningen om en billet (trin 1 i figur 1) mislykkedes; denne hændelse registreres kun på DC'er. Hvis problemet opstod under forhåndsgodkendelse (trin 2, 3 eller 4 i figur 1), registrerer Windows hændelse 4768 i stedet.

| Bit | Flagnavn | Beskrivelse |

|---|---|---|

| 0 | Reserveret | - |

| 1 | Forwardable (kan videresendes) | Dette flag er kun for TGT'er. Dette fortæller den billetudstedende tjeneste, at den kan udstede en ny TGT med en anden netværksadresse baseret på den præsenterede TGT. |

| 2 | Forwarded (videresendt) | Dette flag angiver enten, at en TGT er blevet videresendt, eller at der blev udstedt en billet fra en videresendt TGT. |

| 3 | Proxiable | Dette flag er kun for TGT'er. Dette fortæller den billetudstedende tjeneste, at den kan udstede billetter med en netværksadresse, der er anderledes end den i TGT'en. |

| 4 | Proxy | Dette flag angiver, at netværksadressen i billetten er anderledes end den, der står i den TGT, der blev brugt til at få billetten. |

| 5 | Allow-postdate (tillad-fremdatering) | Dette flag angiver, at den billet, der skal udstedes, skal have sit MAY-POSTDATE-flag sat. Det må kun sættes ved den første anmodning eller i en efterfølgende anmodning, hvis den TGT, som det er baseret på, også har sit MAY-POSTDATE-flag sat. Fremdaterede billetter understøttes ikke i KILE (Microsoft Kerberos Protocol Extension). |

| 6 | Postdated (fremdateret) | Dette flag angiver, at dette er en anmodning om en fremdateret billet. Denne mulighed vil kun blive godkendt, hvis den TGT, som den er baseret på, har sit MAY-POSTDATE-flag sat. Den resulterende billet får også sat sit INVALID-flag, og dette flag kan nulstilles ved en efterfølgende anmodning til KDC'et, efter starttidspunktet i billetten er nået. Fremdaterede billetter understøttes ikke i KILE (Microsoft Kerberos Protocol Extension). |

| 7 | Invalid (ugyldig) | Dette flag angiver, at en billet er ugyldig, hvilket betyder, at den skal valideres af nøgledistributionscentret (KDC) før brug. Applikationsservere skal afvise billetter, som har dette flag sat. |

| 8 | Renewable (fornybar) | Dette flag bruges sammen med felterne End Time og Renew Till til at få billetter med lang levetid fornyet regelmæssigt i KDC'et. |

| 9 | Initial | Dette flag angiver, at en billet blev udstedt med godkendelsestjenestens (AS) udveksling og ikke udstedt på baggrund af en TGT. |

| 10 | Pre-authent (forhåndsgodkend) | Dette flag angiver, at klienten blev godkendt af KDC'et, før der blev udstedt en billet. Dette flag indikerer normalt tilstedeværelsen af en godkender i billetten, men det kan også indikere tilstedeværelsen af legitimationsoplysninger, der blev taget fra et chipkortlogin. |

| 11 | Opt-hardware-auth | Dette flag var oprindeligt beregnet til at angive, at der blev brugt hardwareunderstøttet godkendelse under forhåndsgodkendelse. Dette flag anbefales ikke længere i Kerberos V5-protokollen. KDC'er må ikke udstede en billet med dette flag sat. Ligeledes bør KDC'er ikke bevare dette flag, hvis det blev sat af et andet KDC. |

| 12 | Transited-policy-checked (transited-politik-tjekket) | Dette flag angiver, at KILE ikke må tjekke for transited domæner på servere eller et KDC. Applikationsservere skal ignorere flaget TRANSITED-POLICY-CHECKED. |

| 13 | Ok-as-delegate (ok-som-delegeret) | KDC'et skal sætte OK-AS-DELEGATE-flaget, hvis der er tillid til, at tjenestekontoen må delegere. |

| 14 | Request-anonymous (anmod-om-anonym) | KILE bruger ikke dette flag. |

| 15 | Name-canonicalize (kanoniser navn) | Hvis dette flag er sat til "sand", vil de første billetanmodninger til KDC'et anmode om kanonisering af klientens principalnavn, og svar med andre klientprincipaler end den ønskede principal vil blive accepteret. Standardværdien er "falsk". |

| 16-25 | Bruges ikke | - |

| 26 | Disable-transited-check (deaktiver-transited-tjek) | Som standard vil KDC'et tjekke transited-feltet i en TGT mod politikken for det lokale realm, før det udsteder afledte billetter baseret på TGT'en. Hvis dette flag er sat i anmodningen, vil feltet "transited" ikke blive kontrolleret. Anmodninger udstedt uden dette tjek vil blive markeret med en nulstillet (0) værdi af TRANSITED-POLICY-CHECKED-flaget, hvilket fortæller applikationsserveren, at transited-feltet skal tjekkes lokalt. KDC'er opfordres til, men er ikke forpligtet til, at respektere DISABLE-TRANSITED-CHECK-indstillingen. Dette flag bør ikke bruges, da flaget Transited-policy-checked ikke understøttes af KILE. |

| 27 | Fornybar-ok | Dette flag angiver, at en fornybar billet vil blive accepteret, hvis en billet med den ønskede levetid ikke kan leveres på anden vis. I så fald kan en fornybar billet udstedes med en renew-till-værdi, der er lig med den ønskede sluttid. Værdien af renew-till-feltet kan stadig begrænses af lokale grænser eller grænser valgt af den enkelte principal eller server. |

| 28 | Enc-tkt-in-skey | Denne indstilling bruges kun af den billetudstedende tjeneste. Indstillingen ENC-TKT-IN-SKEY angiver, at billetten til slutserveren skal krypteres med sessionsnøglen fra den ekstra TGT, der er angivet. |

| 29 | Bruges ikke | - |

| 30 | Renew (forny) | Dette flag angiver, at den aktuelle anmodning er om fornyelse. Billetten leveret til denne anmodning er krypteret med den hemmelige nøgle for den server, hvor den er gyldig. Denne indstilling vil kun blive respekteret, hvis den billet, der fornys, har sit RENEWABLE-flag sat, og hvis tiden i dens renew-till-felt ikke er overskredet. Den billet, der fornys, sendes i padata-feltet som en del af godkendelsesheaderen. |

| 31 | Validate (valider) | Dette flag angiver, at det er en anmodning om at validere en fremdateret billet. Denne indstilling bruges kun af den billetudstedende tjeneste, men den må ikke bruges, da fremdaterede billetter ikke understøttes af KILE. |

| Kode | Kodenavn | Beskrivelse | Mulige årsager |

|---|---|---|---|

| 0x10 | KDC_ERR_PADATA_TYPE_NOSUPP | KDC understøtter ikke PADATA-typen (forhåndsgodkendelsesdata). | Chipkortlogin forsøges, og det rigtige certifikat kan ikke findes. Det kan ske, fordi der forespørges hos den forkerte certificeringsmyndighed (CA), eller fordi den rigtige CA ikke kan kontaktes med henblik på at få domænecontrollergodkendelsescertifikater til DC'en. Det kan også ske, når en DC ikke har et certifikat installeret til chipkort. |

| 0x17 | KDC_ERR_KEY_EXPIRED | Adgangskoden er udløbet – ændr adgangskode for at nulstille. | Brugers adgangskode er udløbet. |

| 0x18 | KDC_ERR_PREAUTH_FAILED | Oplysninger om forhåndsgodkendelse var ugyldige. | Der blev angivet en forkert adgangskode. |

| Type | Typenavn | Beskrivelse |

|---|---|---|

| 0 | - | Denne kode angiver et login uden forhåndsgodkendelse. |

| 2 | PA-ENC-TIMESTAMP | Denne kode er den normale type til standardgodkendelse af adgangskode. |

| 11 | PA-ETYPE-INFO | Denne kode sendes af KDC'et i en KRB-ERROR, hvilket indikerer, at der er behov for yderligere forhåndsgodkendelse. Den bruges normalt til at give en klient besked om, hvilken krypteringsnøgle den skal bruges til at kryptere et tidsstempel, når den sender en PA-ENC-TIMESTAMP-forhåndsgodkendelsesværdi. |

| 15 | PA-PK-AS-REP_OLD | Denne kode bruges til godkendelse af login med chipkort. |

| 17 | PA-PK-AS-REP | Denne kode skal også bruges til chipkortgodkendelse, men den forekommer aldrig i visse Active Directory-miljøer. |

| 19 | PA-ETYPE-INFO2 | Denne kode sendes af KDC'et i en KRB-ERROR, hvilket indikerer, at det kræver yderligere forhåndsgodkendelse. Den bruges normalt til at give en klient besked om, hvilken nøgle den skal bruge til kryptering af et krypteret tidsstempel med henblik på at sende en PA-ENC-TIMESTAMP forhåndsgodkendelsesværdi. |

| 20 | PA-SVR-REFERRAL-INFO | Denne kode bruges i KDC-henvisningsbilletter. |

| 138 | PA-ENCRYPTED-CHALLENGE | Denne kode bruges til at indikere login med Kerberos Armoring (FAST). Understøttelse af denne kode startede med Windows Server 2012 og Windows 8. |

| - | Denne kode vises i hændelser med overvågningsfejl. |

Disse oplysninger udfyldes kun ved login med et chipkort. Den er altid tom for hændelses-ID 4771.

Selvom du kan knytte en opgave til sikkerhedsloggen og bede Windows om at sende dig en e-mail, er du begrænset til blot at få en e-mail, når hændelses-ID 4771 genereres. Windows mangler også muligheden for at anvende mere detaljerede filtre, som er nødvendige for at opfylde sikkerhedsanbefalinger.

Med et værktøj som ADAudit Plus kan du ikke blot anvende detaljerede filtre til at fokusere på reelle trusler, du kan også få besked i realtid via SMS.

Udnyt avanceret statistisk analyse og maskinlæringsteknikker til at opdage unormal adfærd i dit netværk.

Opfyld forskellige compliancestandarder som SOX, HIPAA, PCI, FISMA, GLBA og GDPR med compliancerapporter, der er klar til brug.

Gå fra at downloade ADAudit Plus til at modtage underretninger i realtid på mindre end 30 minutter. Med over 200 forudkonfigurerede rapporter og underretninger sørger ADAudit Plus for sikkerhed og compliance i dit Active Directory.

Klik på dette link for at få adgang til guiden.