I dagens verden er data den vigtigste form for valuta en organisation har, og hvordan du administrerer disse data kan være afgørende for din virksomhed. Effektiv sikring af data mod brud kan blive en vanskelig proces i det lange løb. Du har brug for en løsning, der kan administrere alle dine data, beskytte dem og hjælpe med at opfylde standarder for overholdelse.

Log360 hjælper dig med at opnå alt dette og mere til.

Registrering af følsomme data

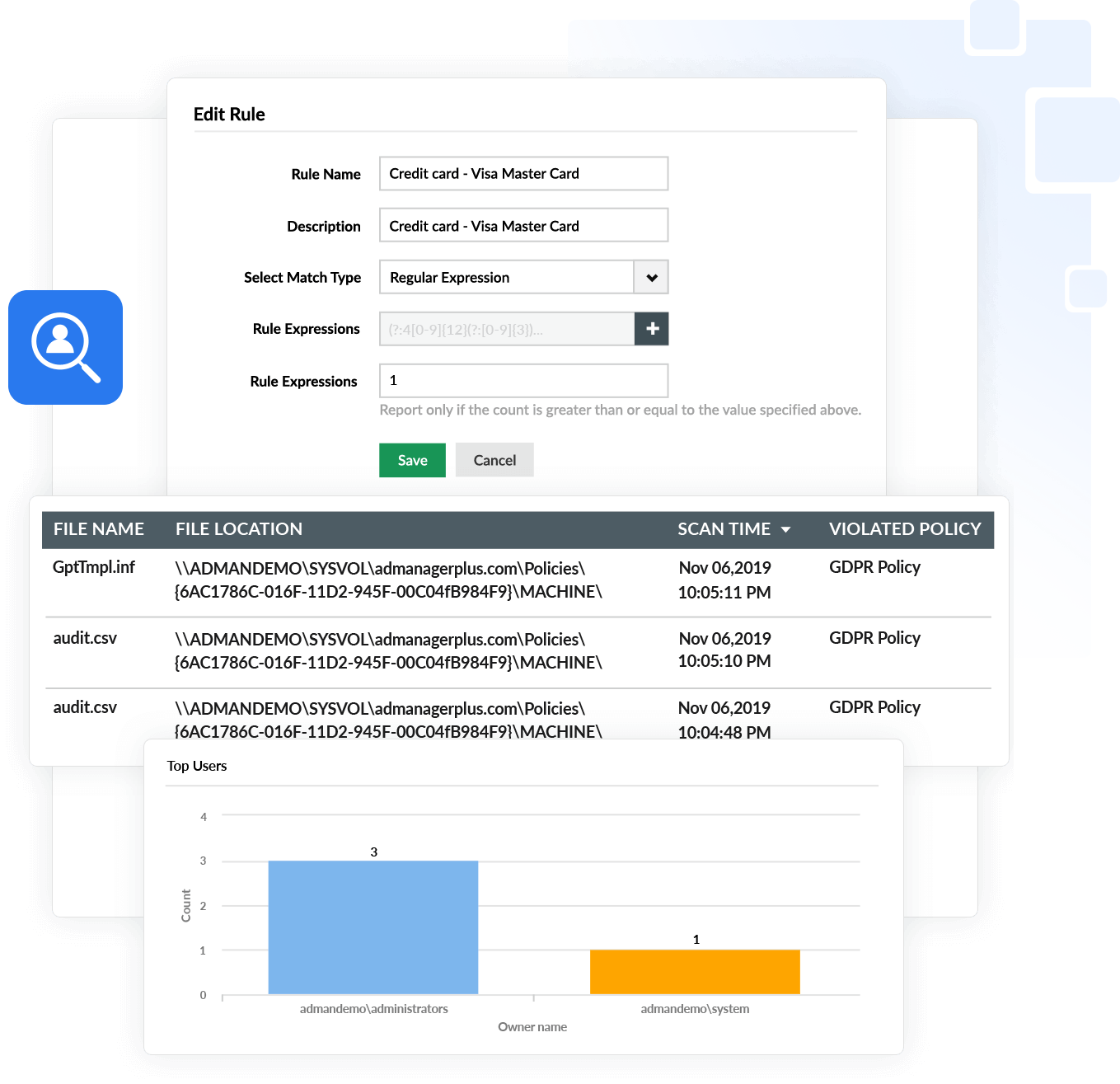

Organisationer er forpligtet til at opbevare store mængder følsomme data fra kundeoplysninger, medarbejderoplysninger, økonomiske data og mere. Ofte gemmer brugere disse data i forskellige systemer i hele netværket. Det første skridt i beskyttelsen af følsomme data er at identificere, hvor de er gemt.

Log360 finder følsomme oplysninger ved hjælp af forudkonfigurerede politikker for dataregistrering. Det giver dig mulighed for at:

- Finde personligt identificerbare oplysninger (PII) såsom e-mailadresser, kreditkortoplysninger og mere.

- Oprette en brugerdefineret politik for dataregistrering for at registrere din organisations følsomme data.

- Definere indholdets følsomhed, og bestem den tilknyttede risiko.

- Automatisere klassificering af filer, der indeholder personligt identificerbare oplysninger og elektronisk beskyttede sundhedsoplysninger (ePHI) for at angive passende sikkerhedspolitikker for højrisikofiler.

Log360 gør det nemt automatisk at registrere følsomme data og

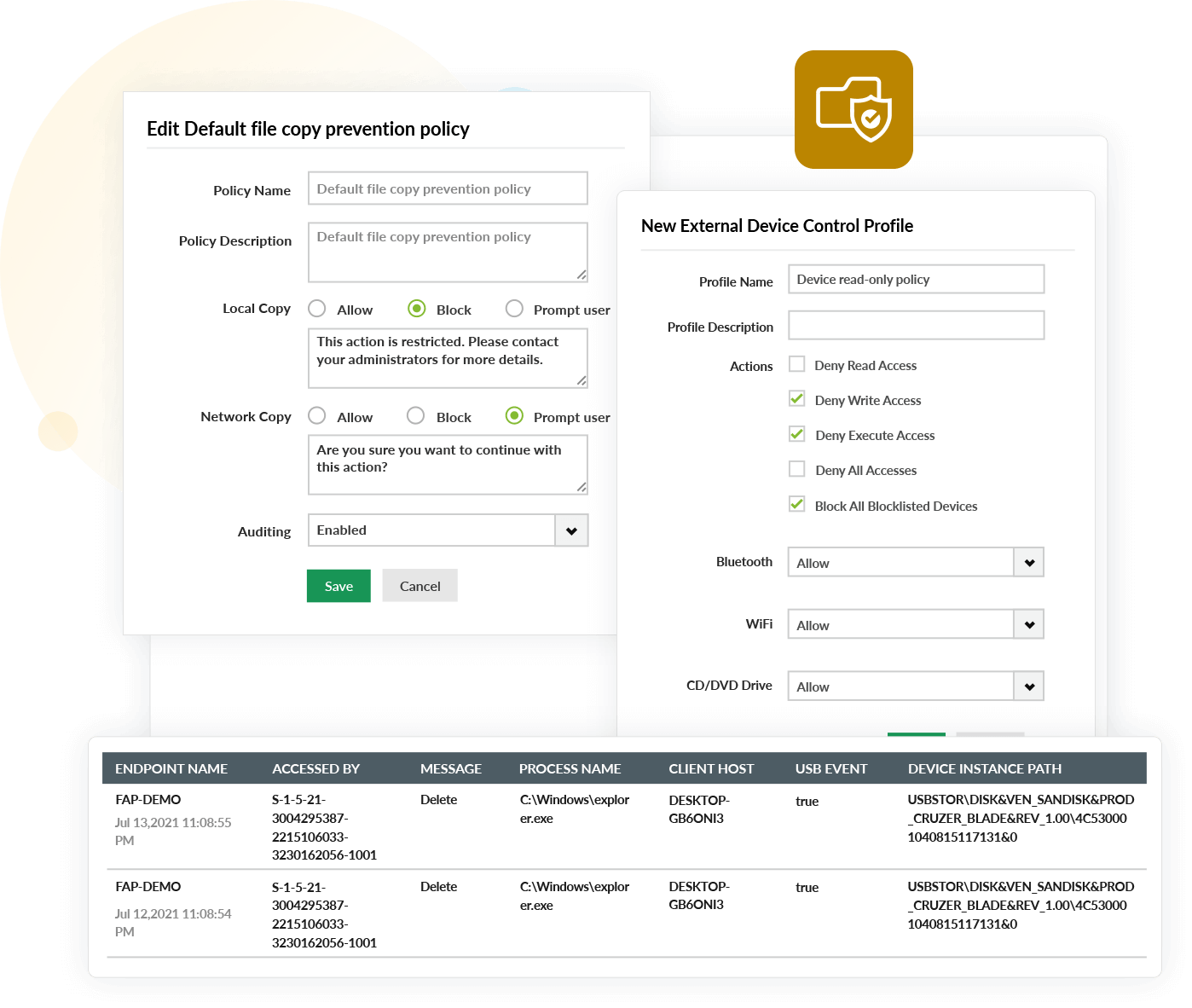

Forebyggelse af datalækage

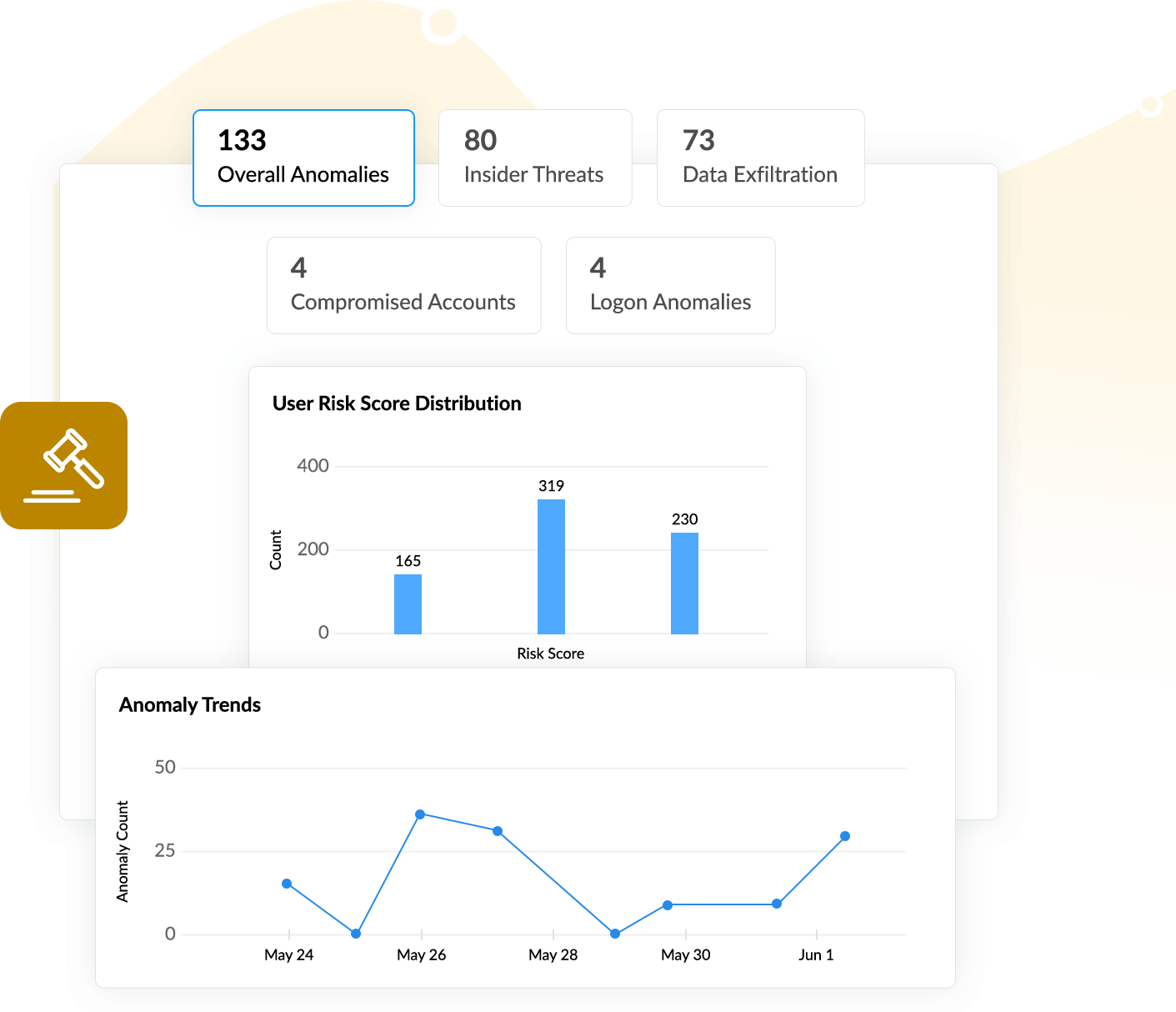

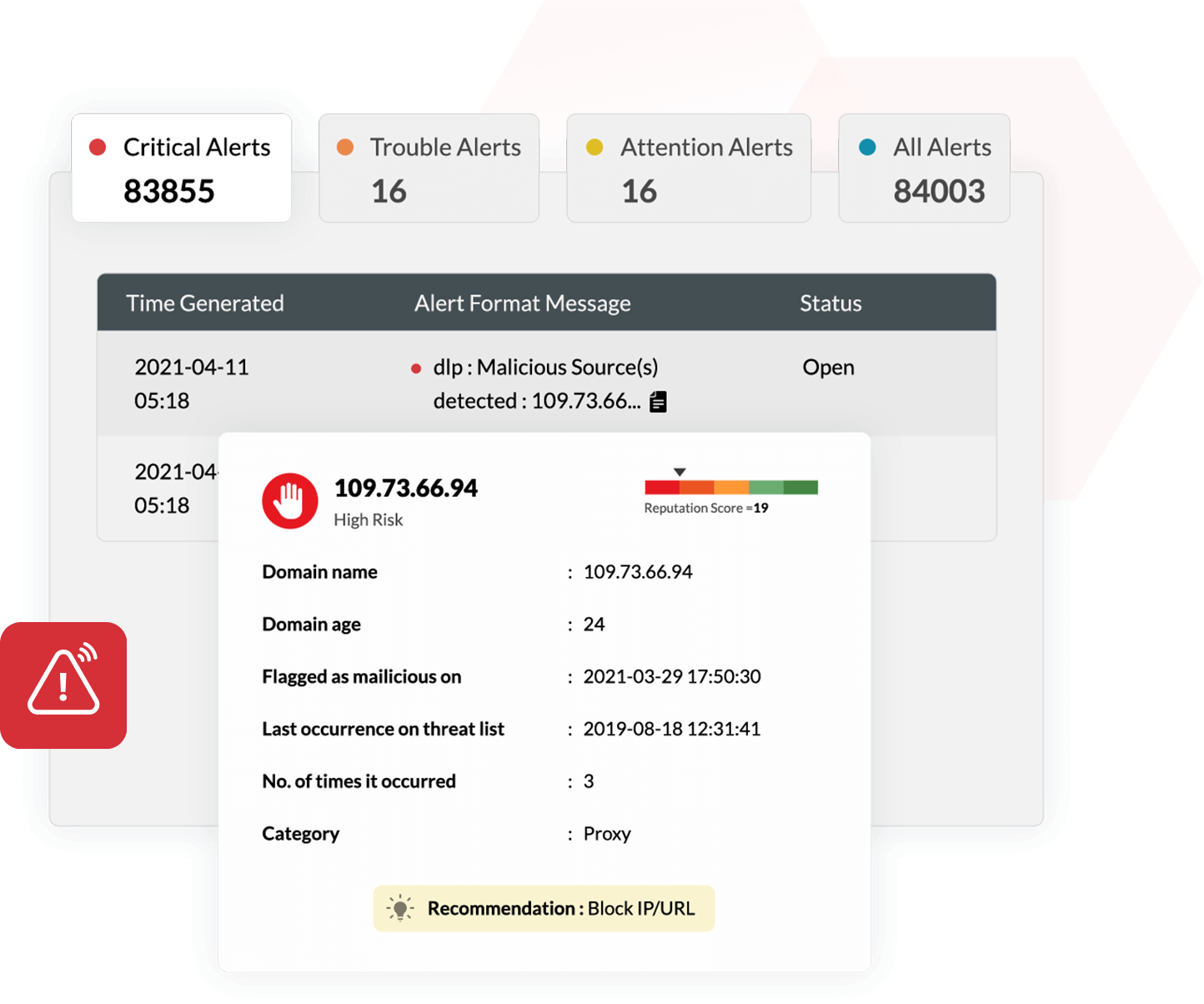

At holde øje med sikkerhedstrusler, der kan føre til et datalækage, vil hjælpe dig med at forhindre skader. Log360 tilbyder muligheder for at:

- Finde unormal brugeradfærd, såsom usædvanlige fil- eller dataadgange ved hjælp af dets maskinlæringsbaserede UEBA-modul.

- Skære ned på ondsindet kommunikation til kommando- og kontrolservere (C&C) for at forhindre følsomme filer i at blive afpresset.

- Få besked om forskellige teknikker til dataudtrækning, herunder udførelse af ondsindede DNS- og tunnelværktøjer, der afpresser og overfører data til C&C-servere.

- Slette og sætte ondsindede filer, der kan stjæle følsomme oplysninger, f.eks. personlige data eller legitimationsoplysninger, i karantæne.

- Blokere USB-porte på ubestemt tid ved registrering af mistænkelig adfærd og forhindr, at data udtrækkes til eksterne enheder.

Er du interesseret i at lære, hvordan Log360 beskytter din virksomhed mod angreb? Få mere at vide.

Risikovurdering af data

Data, der er gemt af en organisation, har forskellige risikoniveauer afhængigt af deres følsomhed. Ved hjælp af Log360 kan du finde følsomme oplysninger og klassificere dem baseret på deres følsomhed for at hjælpe med at opsætte de nødvendige beskyttelsesforanstaltninger.

- Overvåg lagerplaceringer, og scan efter PII.

- Analyser risikoen forbundet med filer ved at inspicere detaljer om mængden og typen af personlige oplysninger, der er indeholdt.

- Automatiser klassificering af filer, der indeholder PII og ePHI for at styrke sikkerheden for vigtige filer.

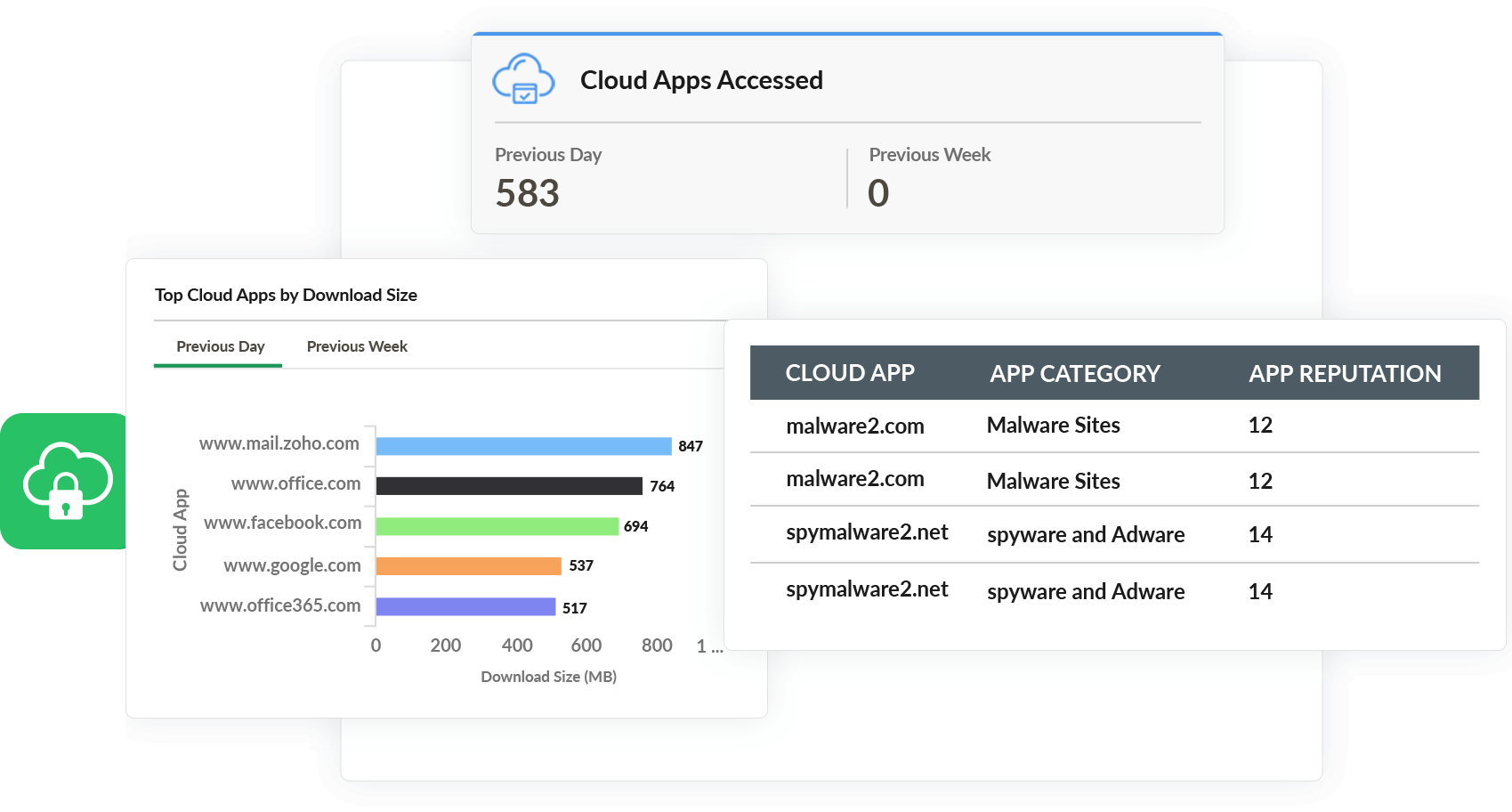

Sikkerhed for cloud-data

Det er endnu mere komplekst at sikre datasikkerhed i cloudmiljøet end det er at beskytte data i det lokale miljø. Kontinuerlig overvågning af brugeradgang, privilegerede brugeraktiviteter og ændringer af sikkerhedskonfigurationer er yderst afgørende for at sikre cloud-data.

Log360 giver dig:

- Dybere synlighed over, hvem der har adgang til hvilke cloud-data.

- Muligheden for at begrænse webtrafik til usikre, ikke-organisationsmæssige cloud-tjenester for at forhindre datalækage.

- Detaljerede rapporter om websteder og adgangsanmodninger.

Få mere at vide om Log360s funktioner til datasikring i din cloud.

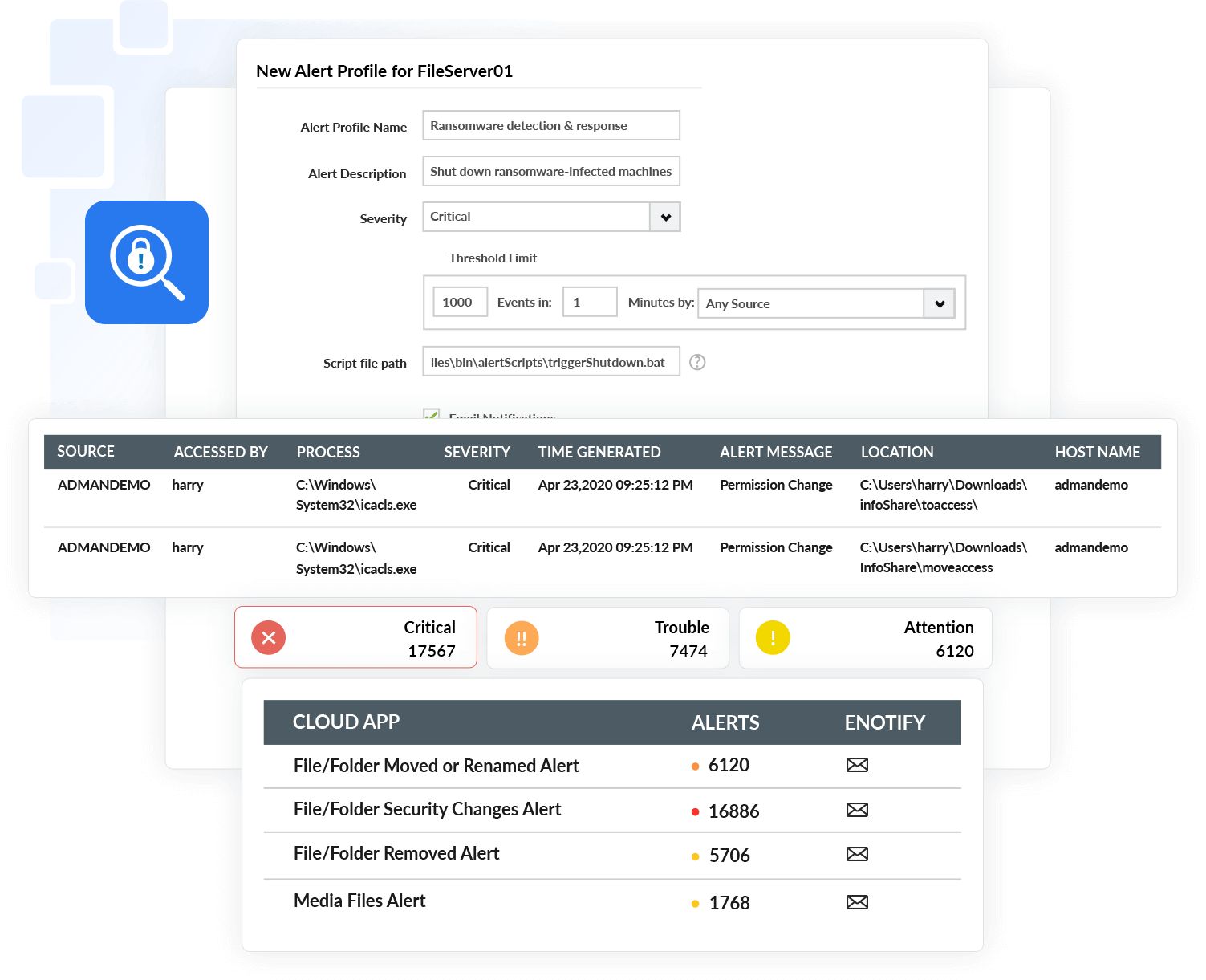

Registrering af ransomware-angreb

Log360 kan hjælpe dig med at forsvare dig mod og stoppe ransomware-angreb ved nøje at overvåge dit netværk for kendte ransomware-angrebsmønstre. Du kan også konfigurere planer til svar på hændelser, der automatisk udløses i tilfælde af et angreb.

Med Log360 kan du:

- Få indsigt i brugeraktiviteter, og registrere unormal adfærd.

- Opdage pludselige stigninger i mistænkelige filaktiviteter såsom filomdøbning, sletning og ændringer af tilladelser, som er nogle af de vigtige indikatorer for et ransomware-angreb.

- Reagere straks på potentielle ransomware-forsøg ved at isolere patient-zero-maskinen og forhindre infektionen i at sprede sig.

Overholdelse af lovmæssig bemyndigelse til sikring af data

Log360 hjælper dig med at overholde forskellig lovgivningsmæssig bemyndigelse ved at give dig mulighed for at:

- Demonstrere din overholdelse af bemyndigelse ved hjælp af revisionsklare skabeloner til overholdelsesrapporter.

- Opdage og opsætte sikkerhedspolitikker for følsomme data med høj risiko.

- Finde dataudtrækning ved hjælp af det regelbaserede og adfærdsbaserede modul til registrering af datalækage.

- Generere hændelsesrapporter inden for få minutter for at undersøge forsøg på datalækage.

- Få besked i realtid om overtrædelser af overholdelse.

Stoppe angribere, der forsøger at stjæle dine følsomme data. Prøv Log360s gratis 30-dages prøveperiode nu.