Efterhånden som angrebsoverfladen udvides, og angreb bliver mere sofistikerede, øges sikkerhedsoperationscentrenes (SOC) opgaver i kampen mod cyberangribere. SOC'er kan styrke en organisations sikkerhedsniveau med en SOAR-platform (sikkerhedsorkestrering, -automatisering og -respons). Denne samling af kompatibel sikkerhedsfokuseret software fremskynder undersøgelse af og reaktion på hændelser. En SOAR-platform øger synligheden af alle sikkerhedsdata, strømliner IT-processer, automatiserer sikkerhedsrelaterede manuelle opgaver, reducerer overflødigt og gentagent arbejde og forbedrer samarbejdet mellem sikkerhedsværktøjer.

Indsaml sikkerhedsdata problemfrit fra forskellige kilder i dit netværk, herunder Active Directory (AD)-brugere, ‑grupper og ‑organisationsenheder, netværksenheder som firewalls, servere og slutpunkter samt programmer som sikkerhedsrisikoscannere, software til forebyggelse af datatab, trusselsprogrammer og meget mere. Log360 giver dataene en meningsfuld sikkerhedskontekst, så sikkerhedshændelser kan identificeres hurtigt og præcist.

Fastlæg ansvaret for løsning af hændelser ved at bruge integration af et anmodningsværktøj til at tildele detekterede hændelser til sikkerhedsadministratorer. Log360 tillader konfiguration af eksterne helpdeskløsninger som ServiceNow, ManageEngine ServiceDesk Plus, Jira Service Desk, Zendesk, Kayako og BMC Remedy Service Desk.

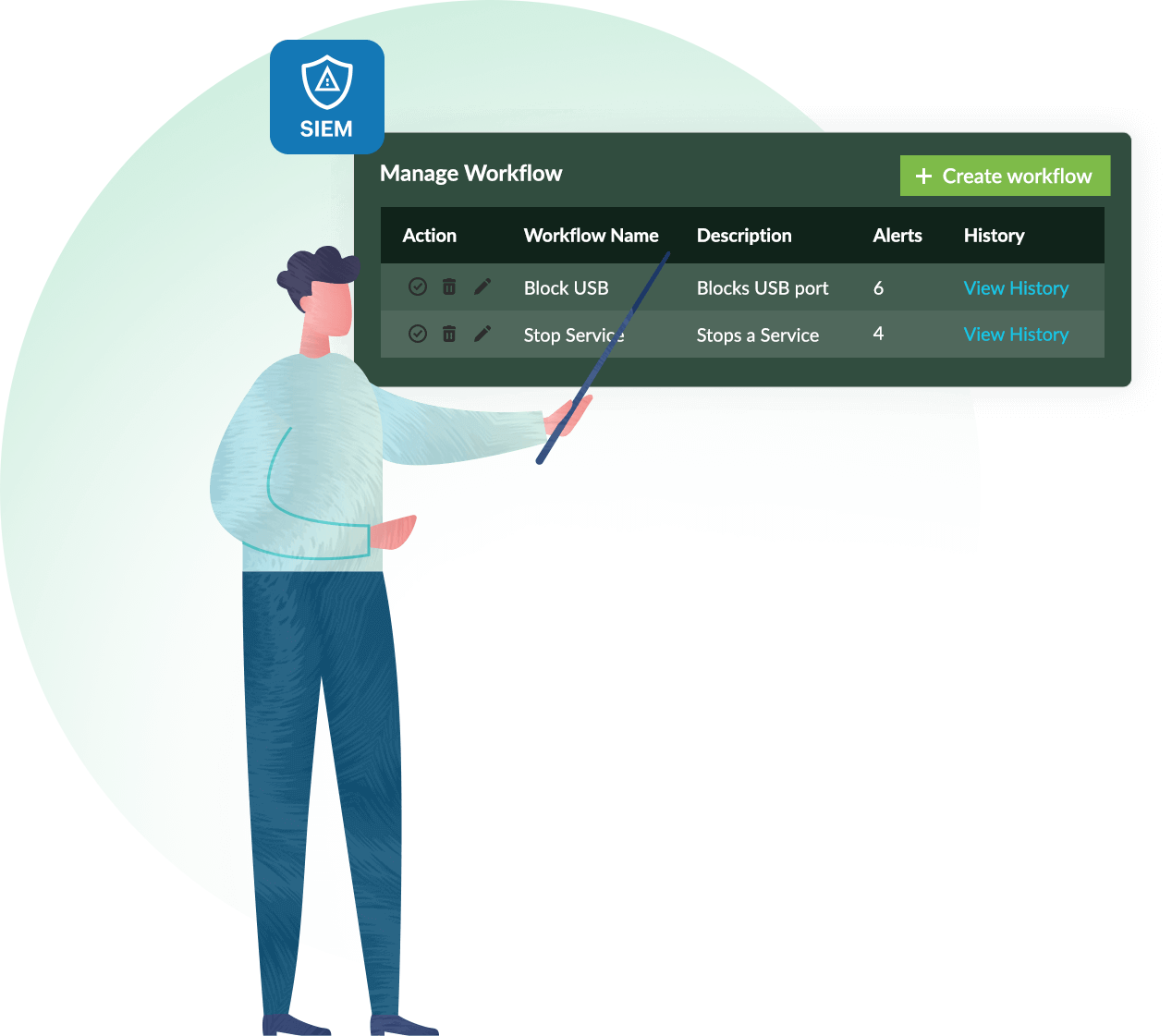

Med forudbyggede arbejdsgange til almindelige scenarier giver Log360 dig mulighed for at automatisere reaktioner på hændelser i alle dine sikkerheds- og IT-processer.

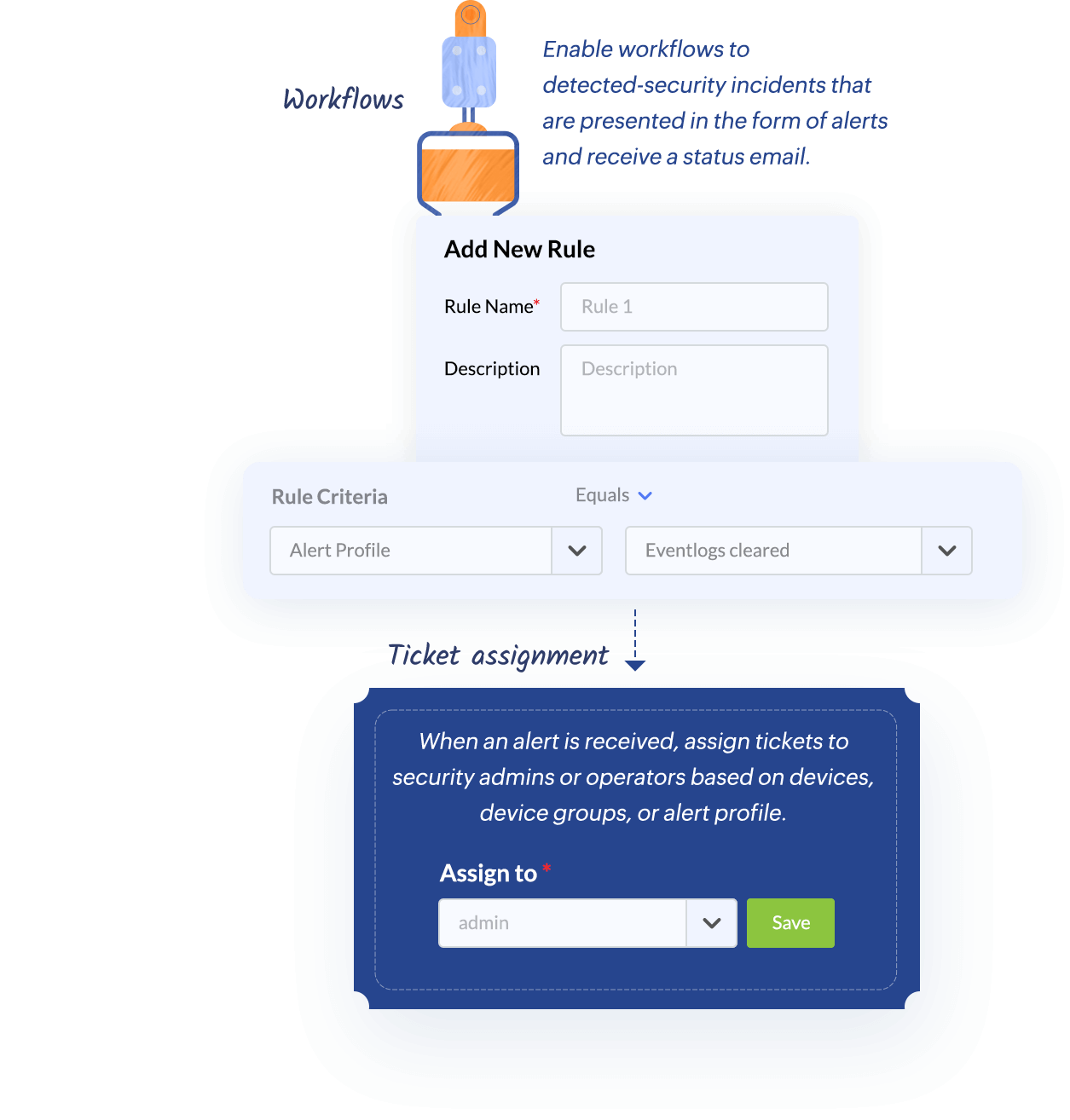

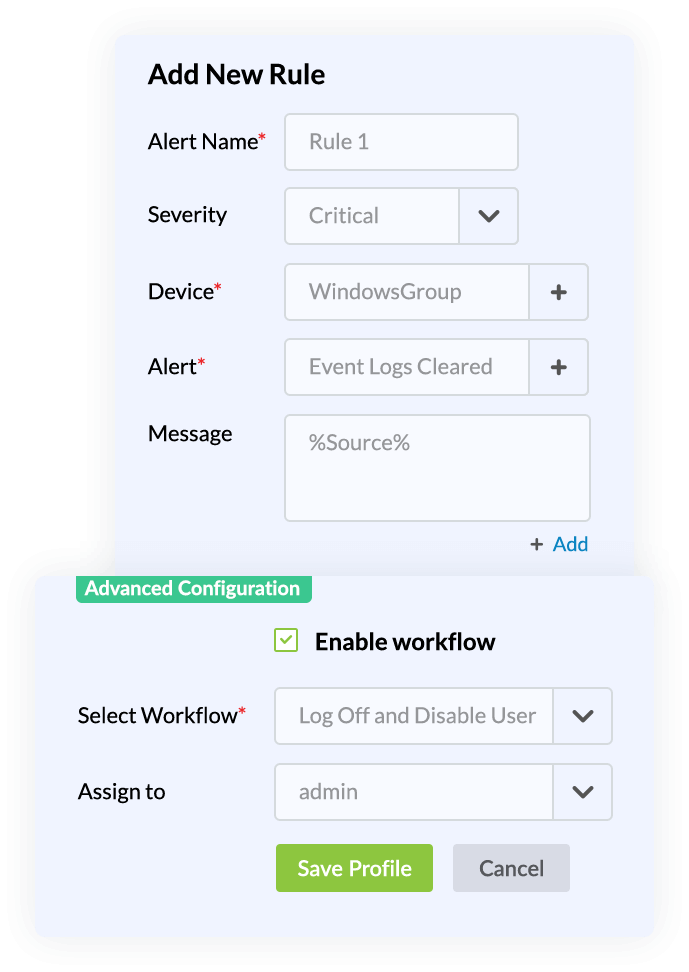

Sørg for, at ingen alvorlige sikkerhedsbrud overses, ved at automatisere tildeling af anmodninger og udførelse af arbejdsgange i Log360. Du kan f.eks. aktivere en arbejdsgang relateret til hændelseslogfiler, som udløser en advarsel og automatisk tildeler en anmodning til en sikkerhedsadministrator.

Log360's styring af reaktioner på hændelser reducerer arbejdsbyrden for dit SOC ved automatisk at udføre en række almindelige afhjælpende foranstaltninger, baseret på den slags sikkerhedsbrud der detekteres i dit miljø. Automatisering af arbejdsgange for hændelser hjælper med at begrænse potentielle langvarige sikkerhedsskader på dit netværk, reducerer reaktionstider for advarsler og øger SOC-effektiviteten, så teamet kan tackle andre udfordringer.

Når advarsler udløses, kan du automatisere arbejdsgange for at afbøde sikkerhedsbrud på netværket, før de forårsager skade eller resulterer i et brud. Log360 har forudbyggede profiler til arbejdsgange, der iværksætter hurtige og præcise sikkerhedsreaktioner. Du kan også knytte arbejdsgange til advarselsprofiler, korrelationsadvarsler og andre sikkerhedsalarmer for at automatisere afhjælpning af trusler.

Automatiser arbejdsgange for hændelser, der forhindrer alvorlige sikkerhedstrusler i at udnytte din organisations aktiver. Det kan du med Log360's hændelsesreaktionsmodul:

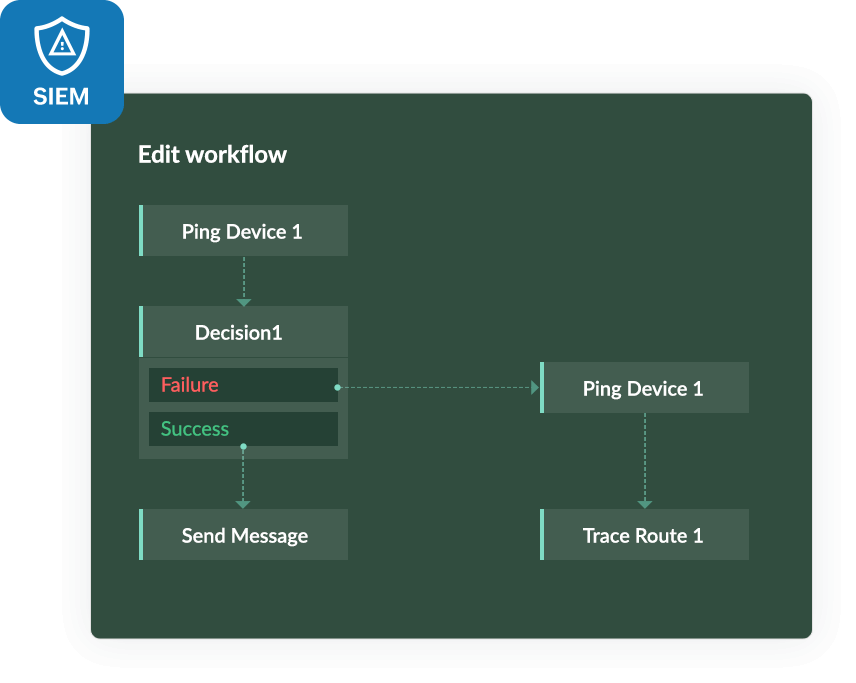

Med Log360 kan du opbygge arbejdsgange for hændelser baseret på dine sikkerhedskrav med generatoren af tilpassede arbejdsgange. Brug det enkle træk og slip-interface til at forbinde fortløbende handlinger, konstruere arbejdsgangen, afhængigt af om den foregående handling var vellykket eller mislykket, udføre tidsforsinkelser og meget mere.

Log360 understøtter problemfri integration af arbejdsgange med forskellige programmer og platforme, herunder

Sikkerhedsorkestrering, -automatisering og -respons (SOAR) er en omfattende cybersikkerhedstilgang, der kombinerer sikkerhedsorkestrering, automatisering og respons på hændelser i en enkelt platform. Det gør det muligt for organisationen at detektere, undersøge og reagere på sikkerhedsbrud på en strømlinet og automatiseret måde.

De tre hovedkomponenter i SOAR er:

SOAR står for sikkerhedsorkestrering, ‑automatisering og ‑respons. SOAR integrerer flere sikkerhedsværktøjer, herunder SIEM, for at automatisere gentagne og manuelle opgaver, hvilket muliggør effektive reaktioner på sikkerhedstrusler. Det giver straks sikkerhedsadministratorer besked om at gribe ind over for trusler og strømliner reaktionsprocesser, hvilket resulterer i hurtig og effektiv detektering og afhjælpning af trusler.

SIEM står for security information and event management. En SIEM-løsning indsamler og analyserer logdata i realtid fra forskellige netværksenheder, servere, domænecontrollere, programmer og meget mere for at identificere unormal adfærd. SIEM-værktøjer giver overvågning, korrelation og analyse af sikkerhedshændelser i realtid og genererer advarsler, når der sker noget mistænkeligt.