- Startside

- SIEM-funktioner

- SOAR

- Reaktion på hændelser

Få hurtigere reaktion på hændelser med Log360

Kom hackere i forkøbet ved at opdage og reagere på sikkerhedsbrud straks med Log360, en samlet SIEM-løsning.

Hændelsesreaktion betyder det, et sikkerhedsdriftscenter gør for at opdage og reagere på et cyberangreb, begrænse eventuel skade og forhindre, at lignende angreb sker igen. Angribere udnytter den tid, det tager et sikkerhedsteam at opdage skadelig aktivitet i deres netværk: Jo længere tid det tager sikkerhedsteamet at opdage og reagere på et brud, jo mere koster det organisationen at udbedre skaderne efter cyberangrebet.

En effektiv hændelsesreaktionsplan kan hjælpe en organisation med at opdage, undersøge og reagere hurtigt på sikkerhedsbrud og dermed undgå dataudtrækning og uoprettelig skade på organisationens omdømme.

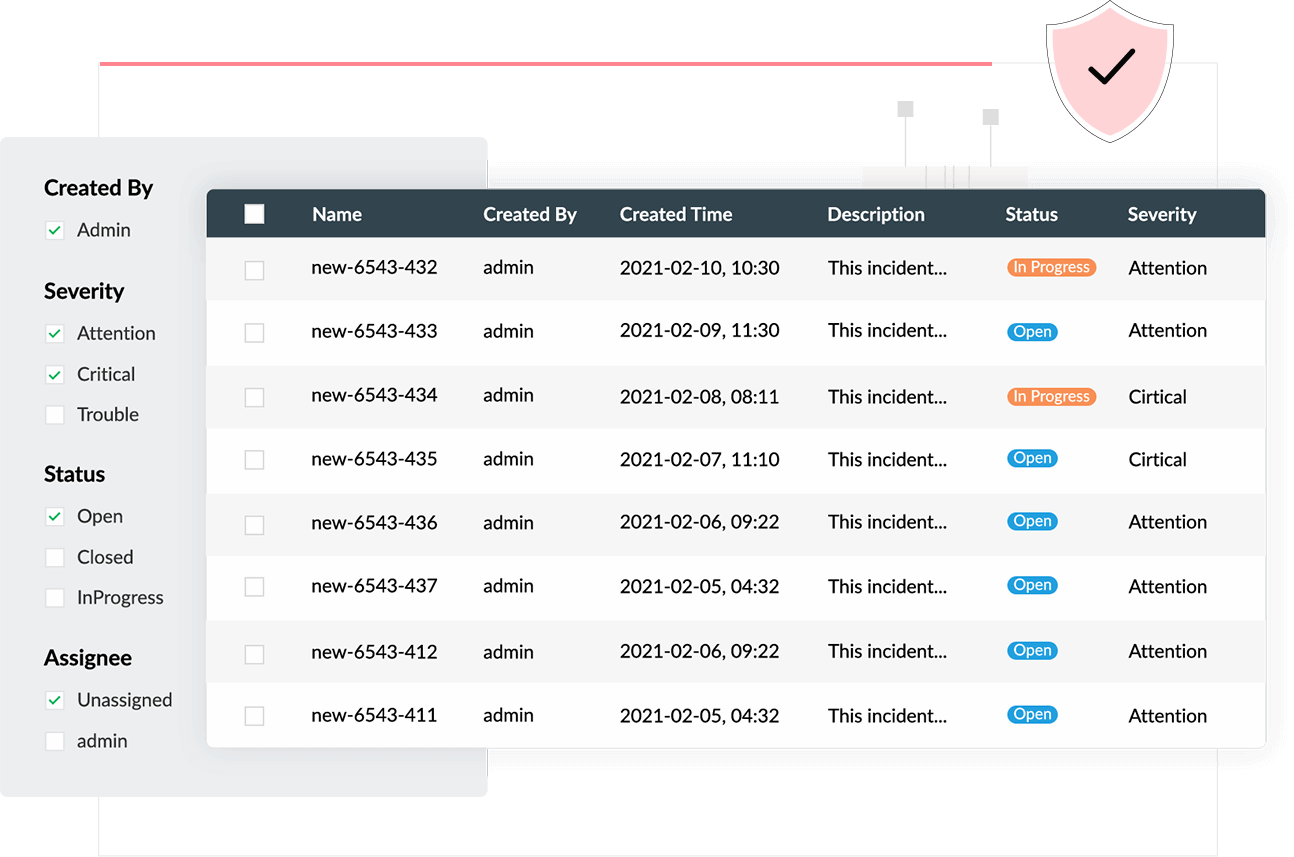

Et intuitivt dashboard til sikkerhedsbrud

Få dybdegående information om hver sikkerhedsbrud i netværket fra Log360's hændelsesdashboard. Med sikkerhedsbrud sorteret efter prioritet og kilde hjælper Log360 dig med at holde styr på hvert enkelt sikkerhedsbrud fra opdagelse til løsning.

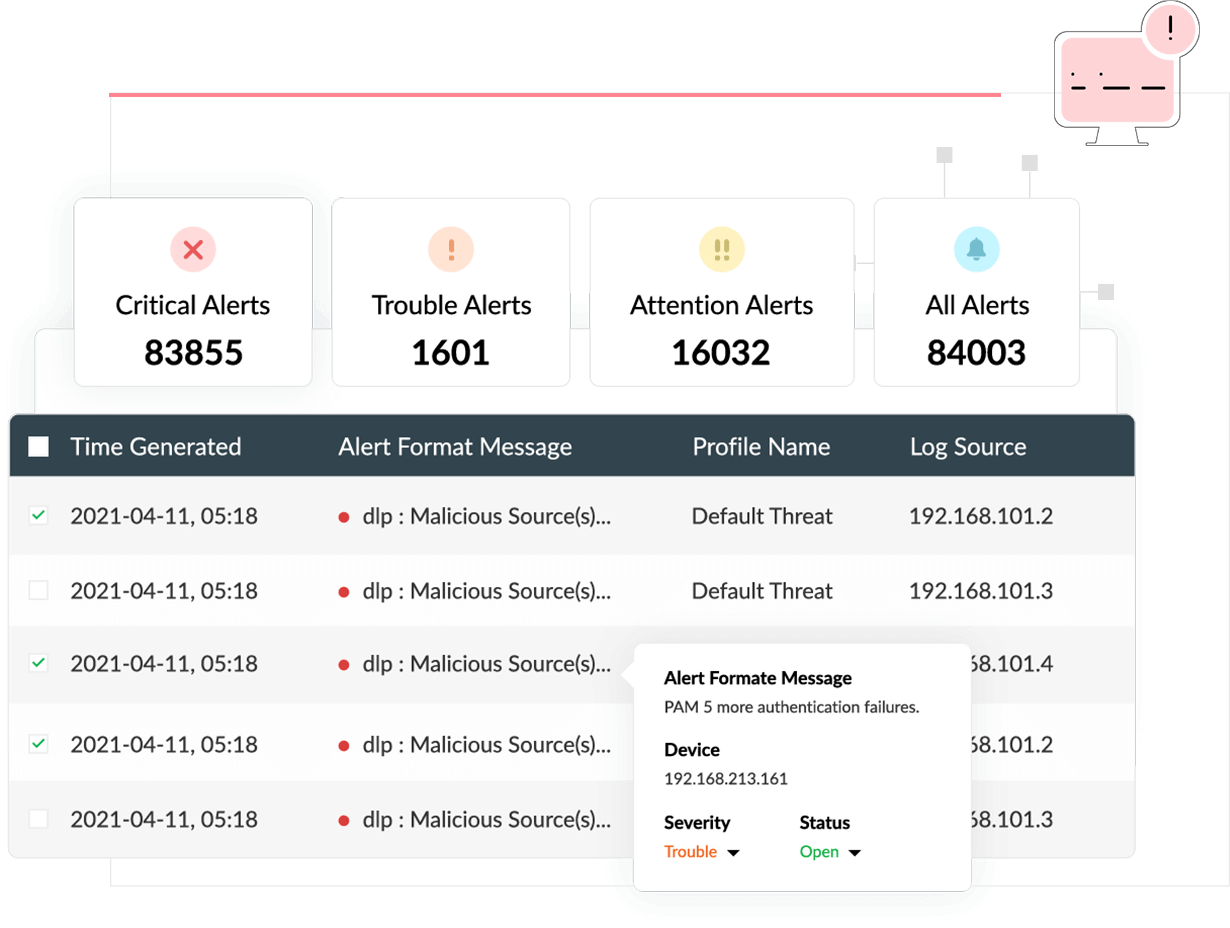

Advarsler og meddelelser i realtid

Få straksmeddelelser via e-mail eller SMS, når der opstår et sikkerhedsbrud i din organisations netværk. Log360 leveres med mere end 1.000 foruddefinerede advarselskriterier, der dækker en lang række sikkerhedsscenarier. Advarsler kategoriseres i tre alvorsgrader (OBS, Problem og Alvorlig), så du kan prioritere højrisikohændelser og løse trusler hurtigere. Log360 giver dig også mulighed for at oprette og tilpasse nye advarselsprofiler efter dine behov.

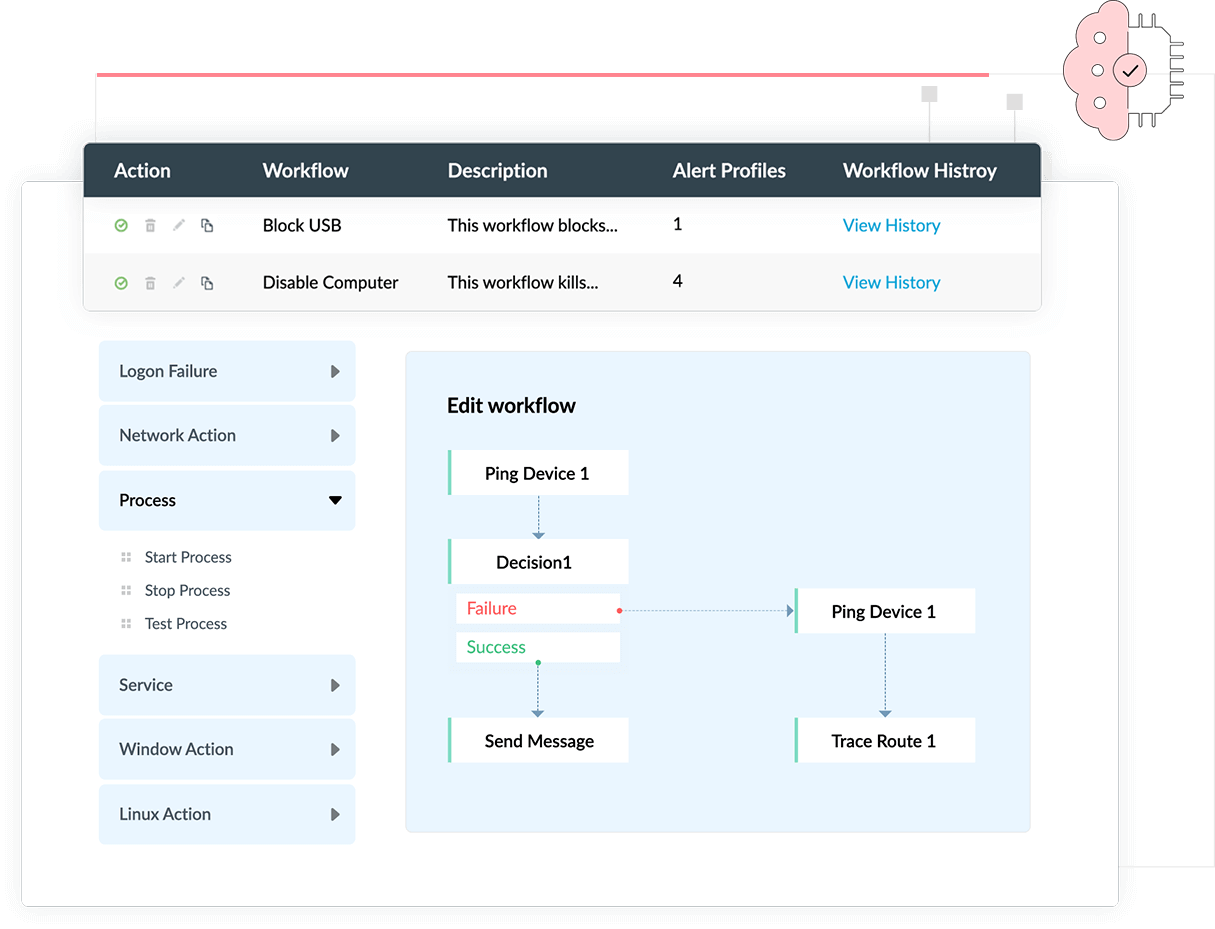

Automatiserede arbejdsgange til hændelsesreaktioner

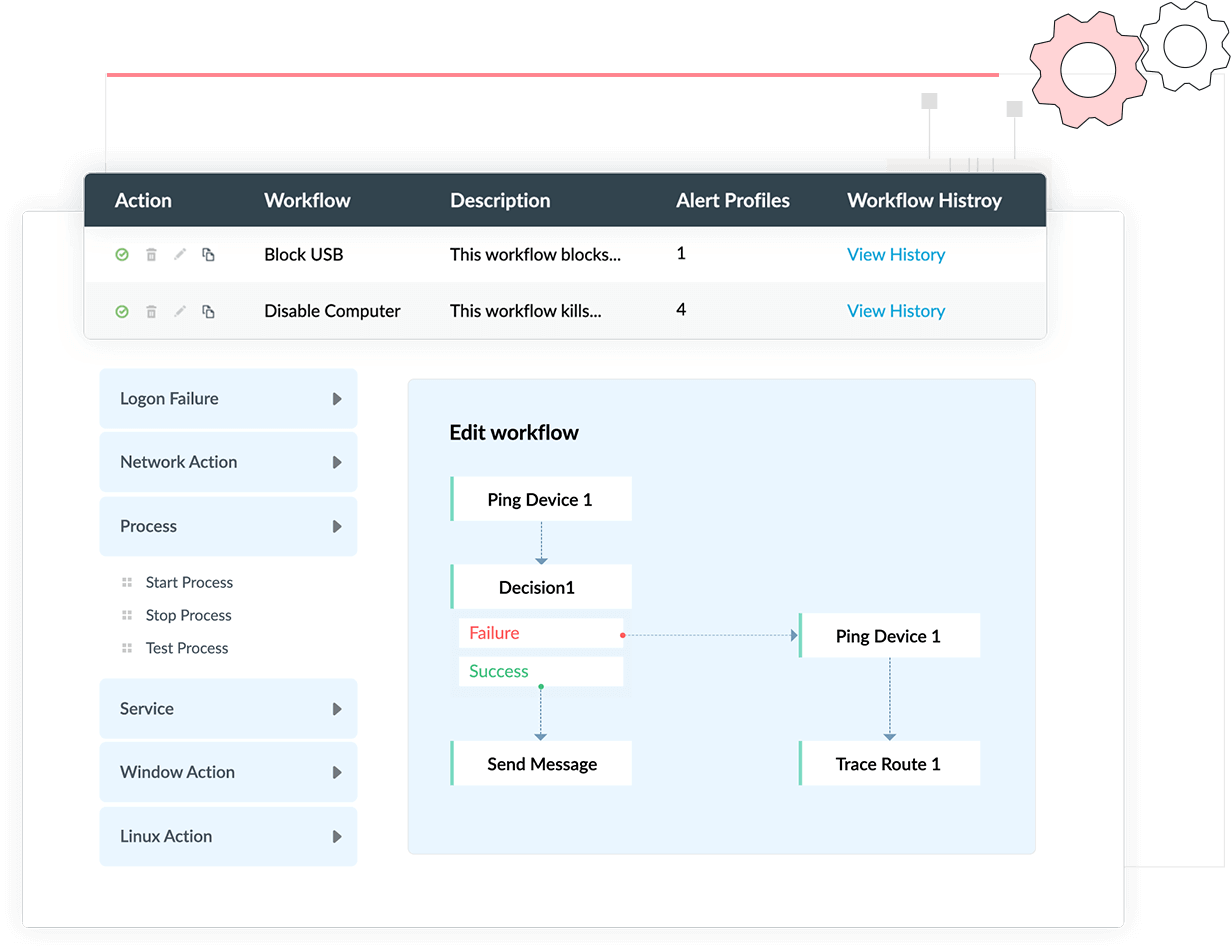

Med Log360 kan du designe tilpassede arbejdsgange med et simpelt træk og slip-interface for at afbøde virkningen af et cyberangreb. Disse hændelsesarbejdsgange udløses automatisk i tilfælde af en advarsel og reagerer øjeblikkeligt på sikkerhedsbrud, før sikkerhedsadministratoren griber ind. Du kan automatisere reaktionshandlinger som at lukke kompromitterede enheder ned, deaktivere USB-porte, ændre firewallregler eller slette kompromitterede brugerkonti.

Arbejdsgange kan også integreres med andre programmer og platforme, herunder:

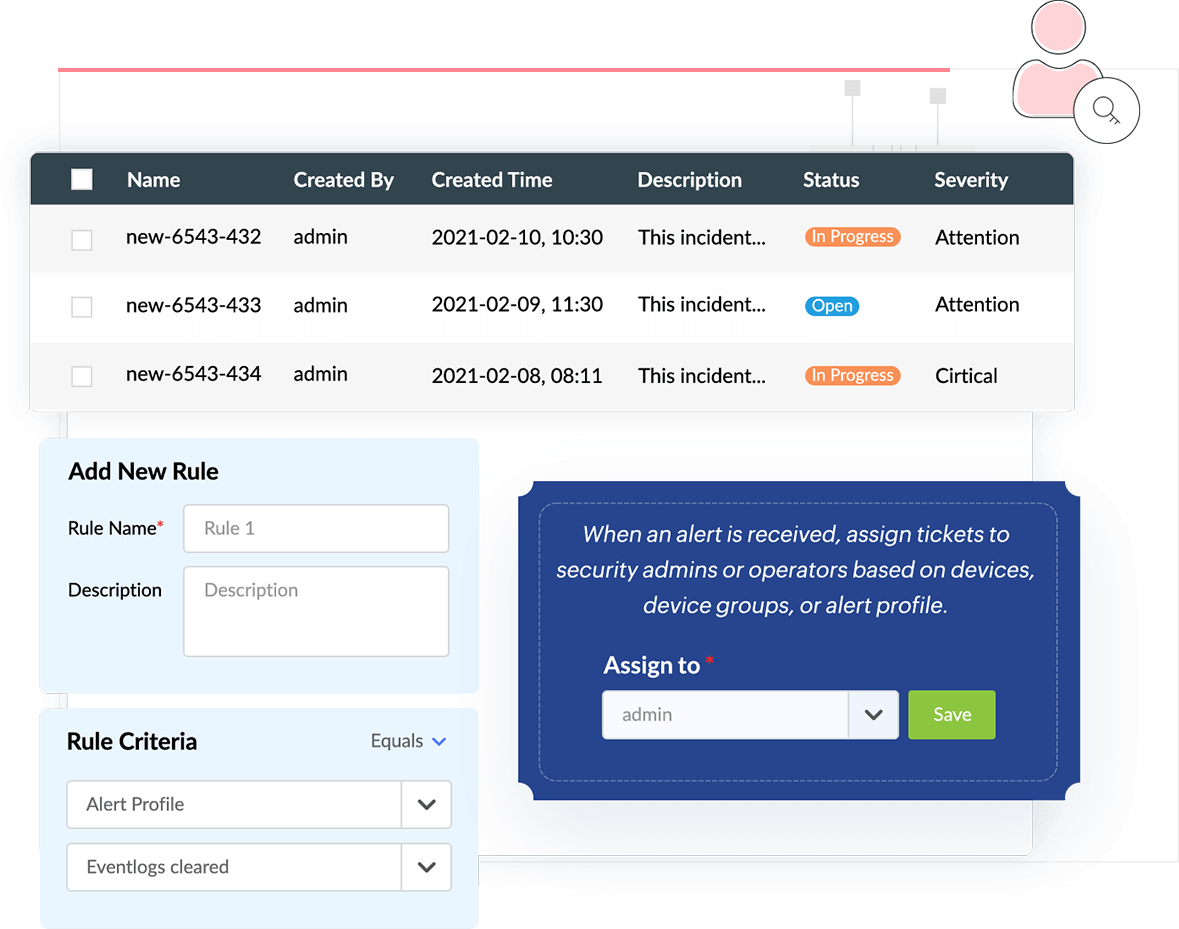

Automatisk tildeling af anmodninger

Log360 genererer automatisk anmodninger, når en advarsel udløses. Anmodningerne tildeles den relevante sikkerhedsadministrator, afhængigt af hvilken enhed eller enhedsgruppe der udløste advarslen. Du kan også følge anmodningens status på hændelsesdashboardet.

Integration med arbejdsgangene i eksterne helpdeskværktøjer

Ud over at kunne oprette anmodninger i Log360-konsollen kan du også integrere Log360 med ekstern helpdesksoftware for automatisk at oprette anmodninger der, når advarsler udløses. Anmodningen kan tildeles en relevant sikkerhedsadministrator i din organisation med henblik på løsning.

Log360 understøtter følgende helpdesksoftware:

Hvorfor vælge Log360 til reaktion på hændelser?

-

Sikkerhedsanalyse

Få dyb indsigt i vigtige netværkshændelser med mere end 1.000 foruddefinerede rapporter. Overhold også IT-forskrifter som PCI DSS, HIPAA og GDPR ved at bruge Log360's foruddefinerede rapportskabeloner, der er klar til revision, eller ved at tilpasse dine egne.

-

Avanceret threat intelligence

Takket være integrationen med open source-trusselsfeeds og kommercielle trusselsfeeds kan Log360's threat intelligence-platform fremskynde opdagelsen af hændelser ved at udsende advarsler i realtid, når en skadelig IP-adresse interagerer med dit netværk.

-

Hændelseskorrelation i realtid

Identificer forskellige angrebsmønstre i dit netværk ved hjælp af Log360's omfattende logkorrelationssystem. Med over 30 indbyggede korrelationsregler og en generator af brugerdefinerede regler hjælper Log360 dig med at opdage netværkstrusler hurtigt.

-

Analyse af bruger- og enhedsadfærd (UEBA)

Log360's UEBA-modul bruger maskinlæringsteknikker til at hjælpe dig med at opdage unormal adfærd i din organisations netværk.