Oplev Log360s

Trevejs-workbench til undersøgelse af trusler

Designet til at opnå effektiv og hurtigere analyse og løsning af trusler

Styring af netværkssikkerhed for virksomheder involverer den cykliske proces med overvågning af hændelser, registrering, bekræftelse af trussel, afhjælpning og proaktiv trusselsjagt. Blandt disse er proaktiv trusselsjagt og bekræftelser af trusler tidskrævende, manuelle processer, der kræver omfattende undersøgelser.

Log360s Incident Workbench giver en avanceret analytisk konsol, der:

- Reducerer betydeligt den tid, der kræves for at indsamle vigtige oplysninger til virkningsfulde undersøgelser.

- Forbedrer undersøgelsesprocessen med ML-drevne kontekstuelle data.

Udforsk, hvad funktionen tilbyder:

Samlet analyse af centrale digitale artefakter

Incident Workbench er undersøgelseskomponenten i Log360s TDIR-programmet (Threat Detection, Investigation, and Response), Vigil IQ. Den giver dig mulighed for at tilføje, sammenligne og analysere centrale digitale enheder som brugere, enheder og processer.

- Undersøgelsesassistenten: Incident Workbench kan aktiveres hvor som helst fra i SIEM-konsollen i Log360, når du bevæger dig på tværs af forskellige oversigter som rapporter, logsøgning, overholdelse, korrelation med flere.

- Forenklet adgang: Det giver fleksibiliteten ved en simpel point-and-probe-mekanisme til at vælge enhver enhed og dykke dybt ned i undersøgelsen med yderligere analytiske data.

Avancerede integrationer

Ud over at forene analyser forbedrer workbench til undersøgelse af trusler også analytiske data med følgende integrationer:

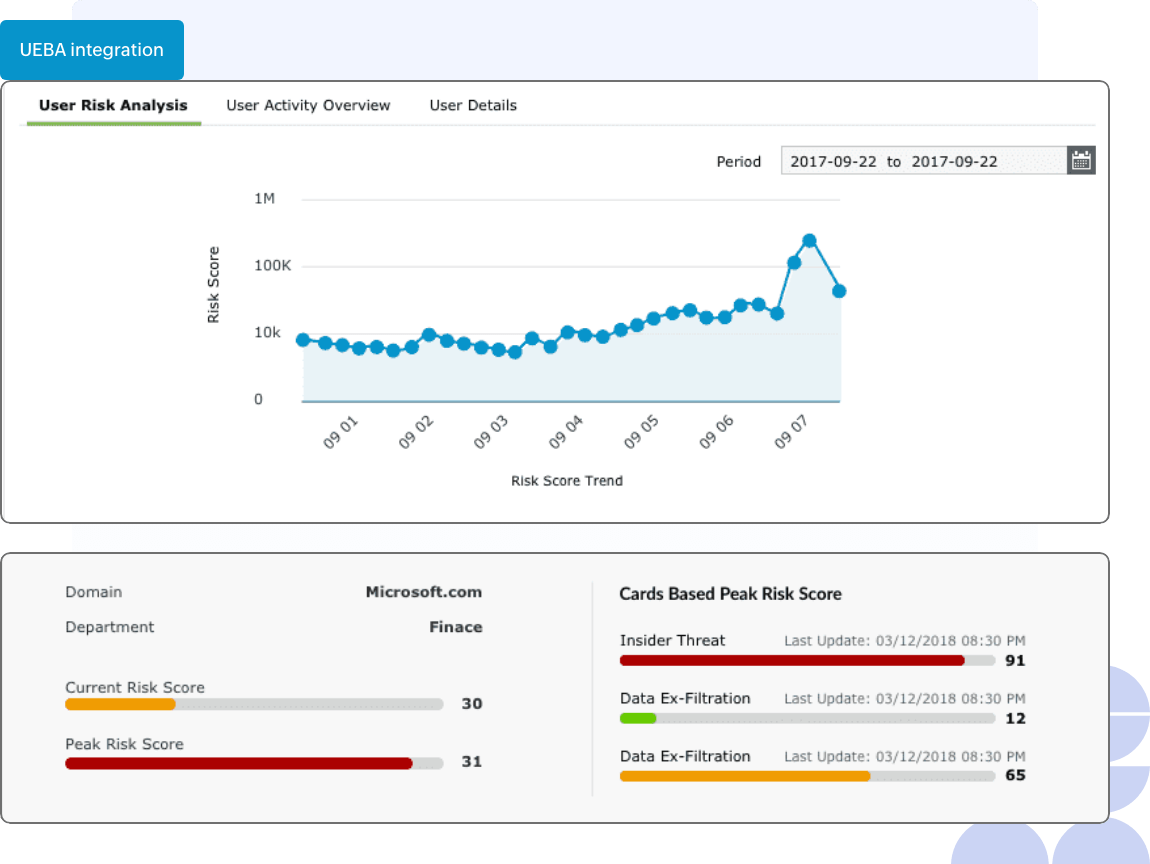

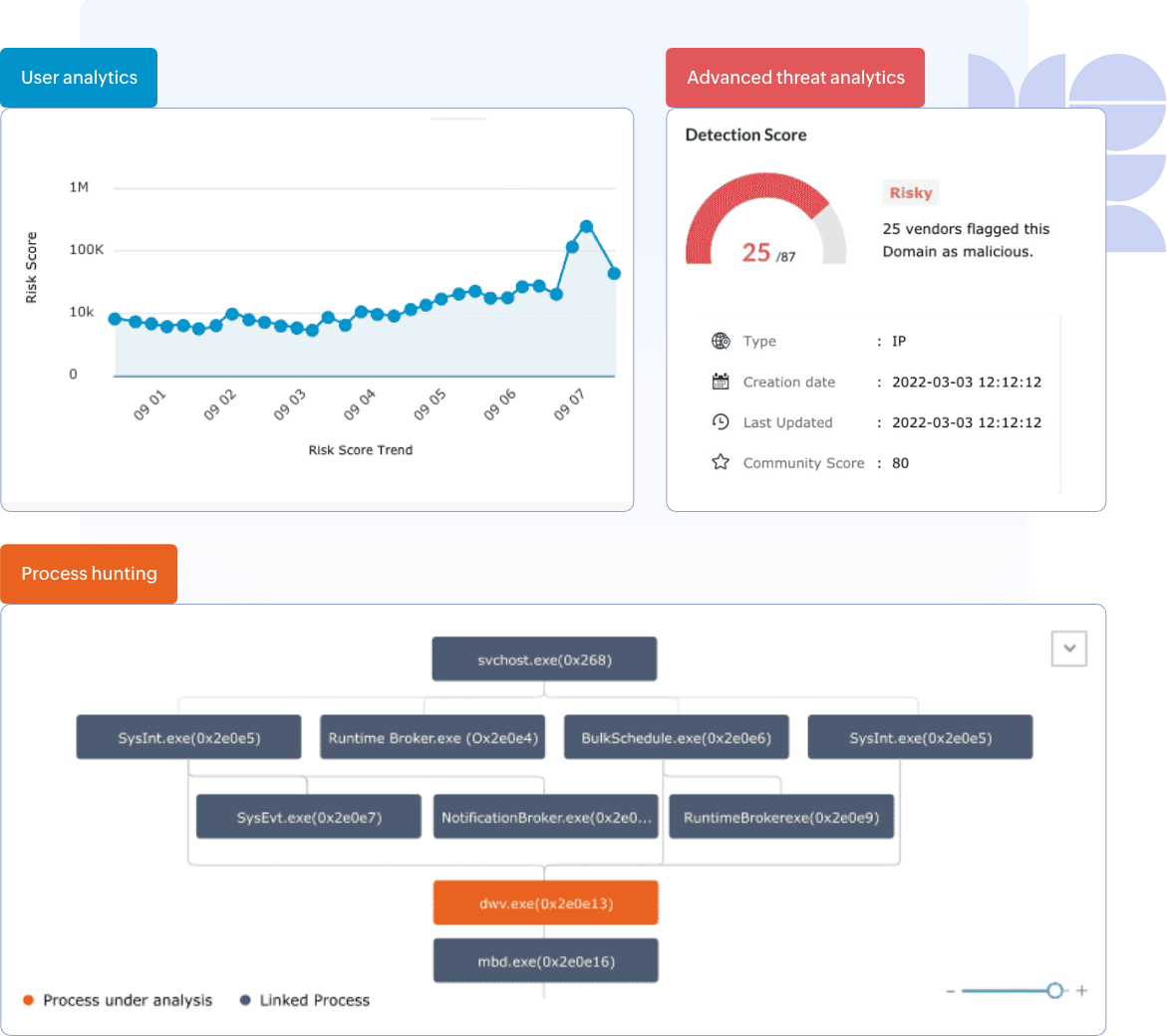

- ML-baseret brugeranalyse Integration: UEBA fra Log360-programpakken

De indarbejdede UEBA-data giver overblik over brugeraktivitet for den valgte periode, adfærdsmæssig risikoanalyse og risikoscore-tendens.

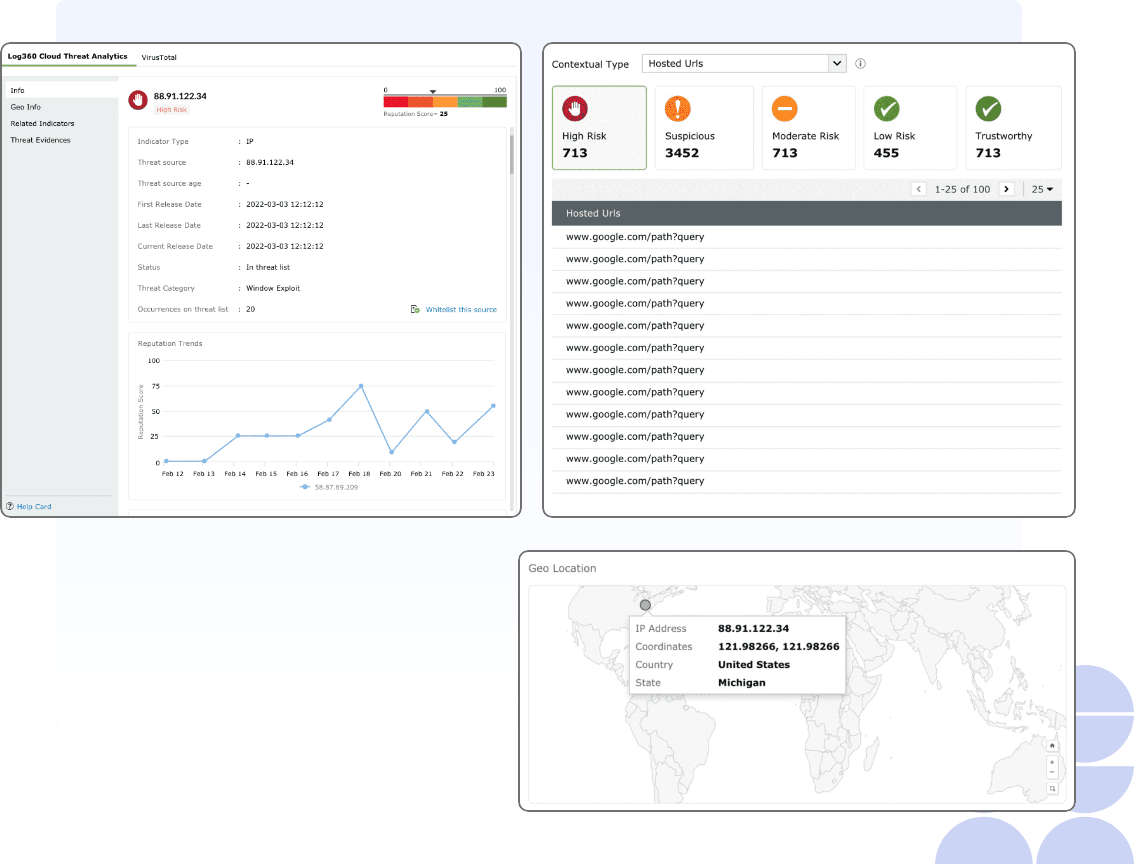

- Avanceret trusselsintelligens Integration: VirusTotal, et tredjepartsværktøj

Analysér IP'er med Log360s avancerede trusselsanalyseintegrationer (ATA), herunder VirusTotal, et af de største live trusselsfeeds, der tilbyder konsoliderede domænerisikoscorer fra flere sikkerhedsleverandører, Whois-oplysninger om trusselskilden og de tilknyttede filer.

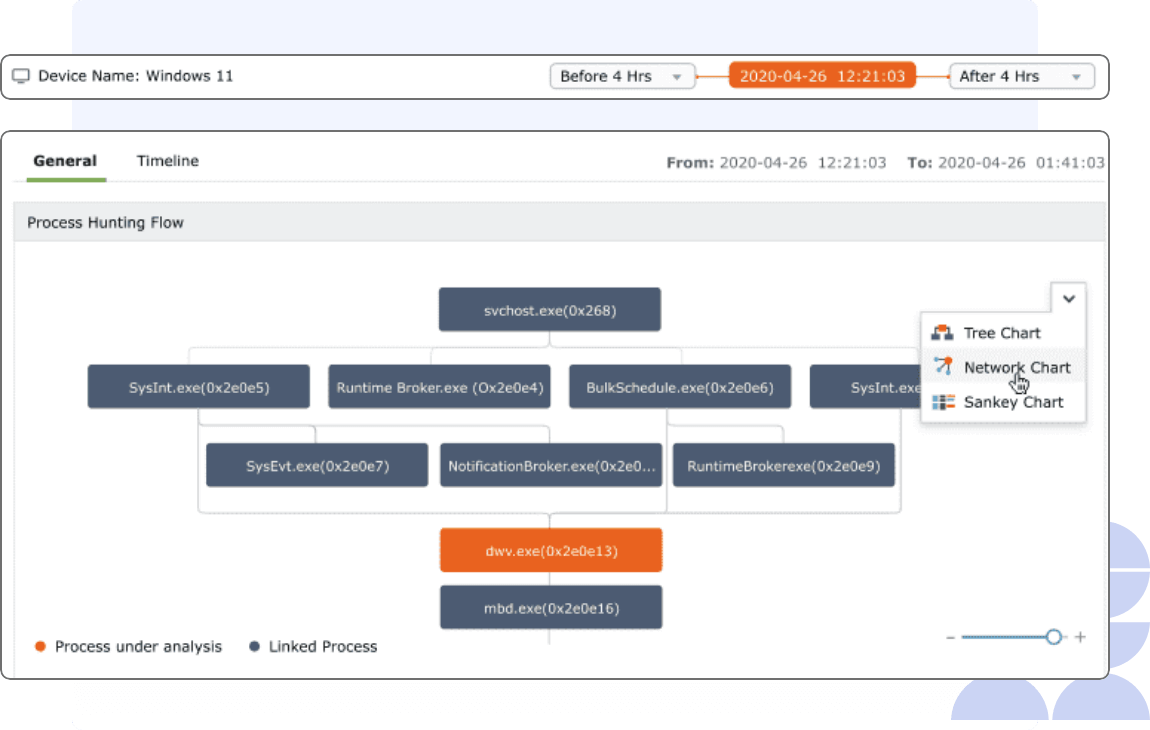

Procesjagt

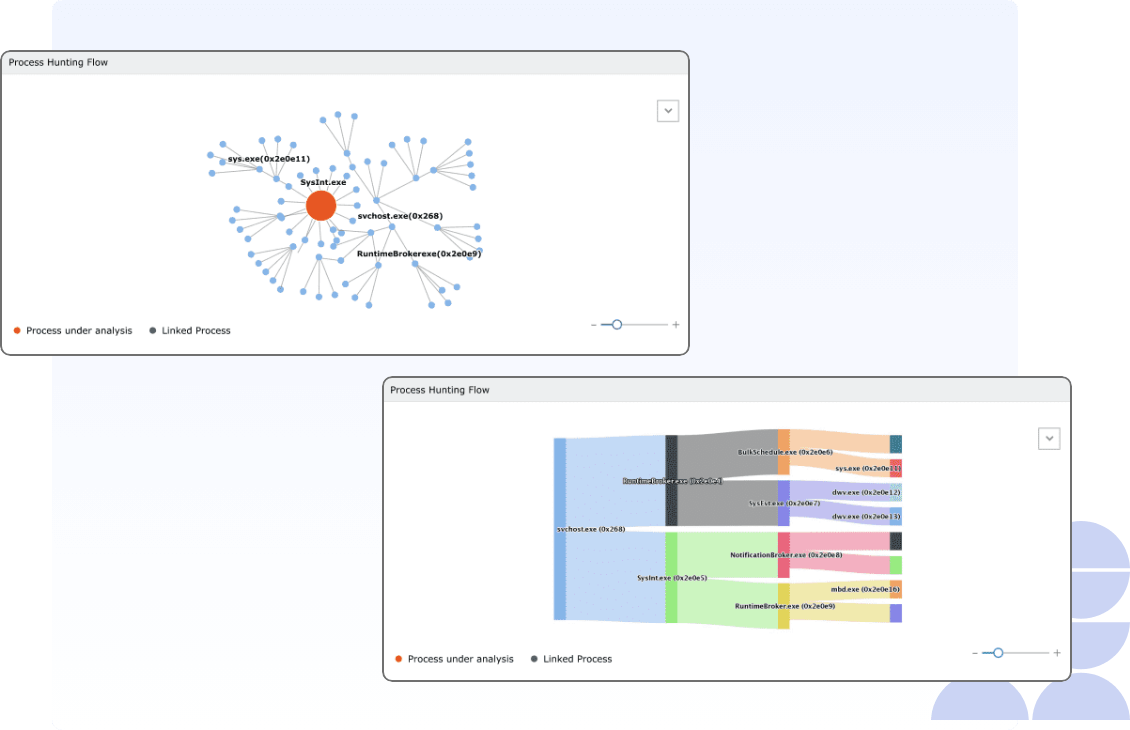

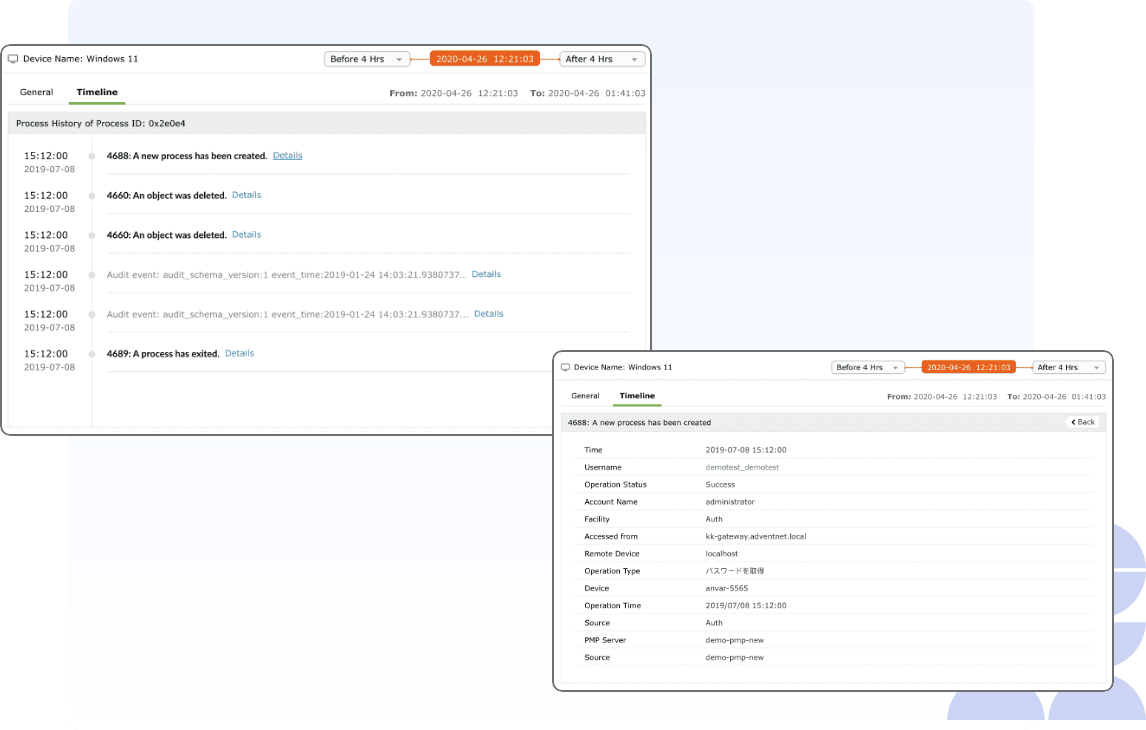

Procesjagt, en afgørende mekanisme til undersøgelse af trusler, der giver kontekstuel information om mistænkelig procesoprettelse, tager ofte en plads på bagsædet på grund af kompleksiteten ved kortlægning af et overordnet-underordnet-hierarki. Log360 løser dette ved at levere visualisering af procesforløbet i workbench til undersøgelse af trusler via grafiske formater, såsom:

- Overordnet-underordnet-hierarki.

- Procesgrupper.

- Procesforløb med Sankey-diagrammer.

Sammen med dette er hændelsestidslinjen og hændelsesoplysningerne også tilgængelige i workbench. Dette reducerer drastisk den tid, det tager sikkerhedsanalytikere at afdække ondsindede aktiviteter ved at undersøge processer.

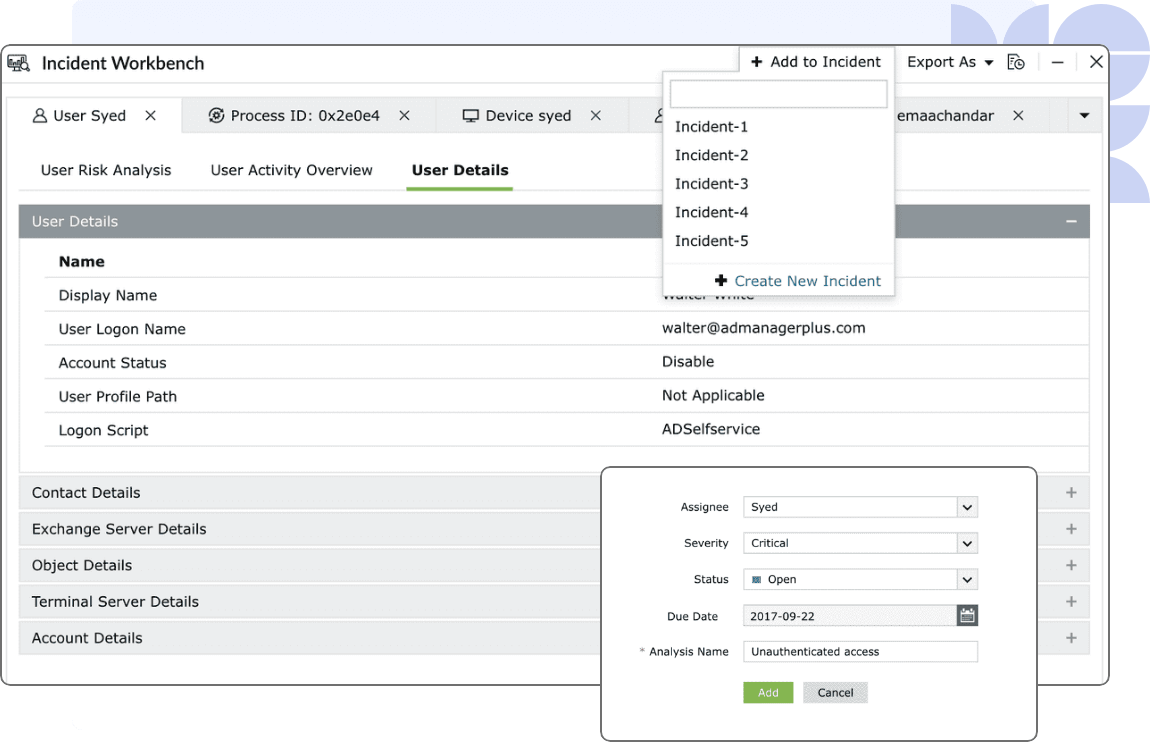

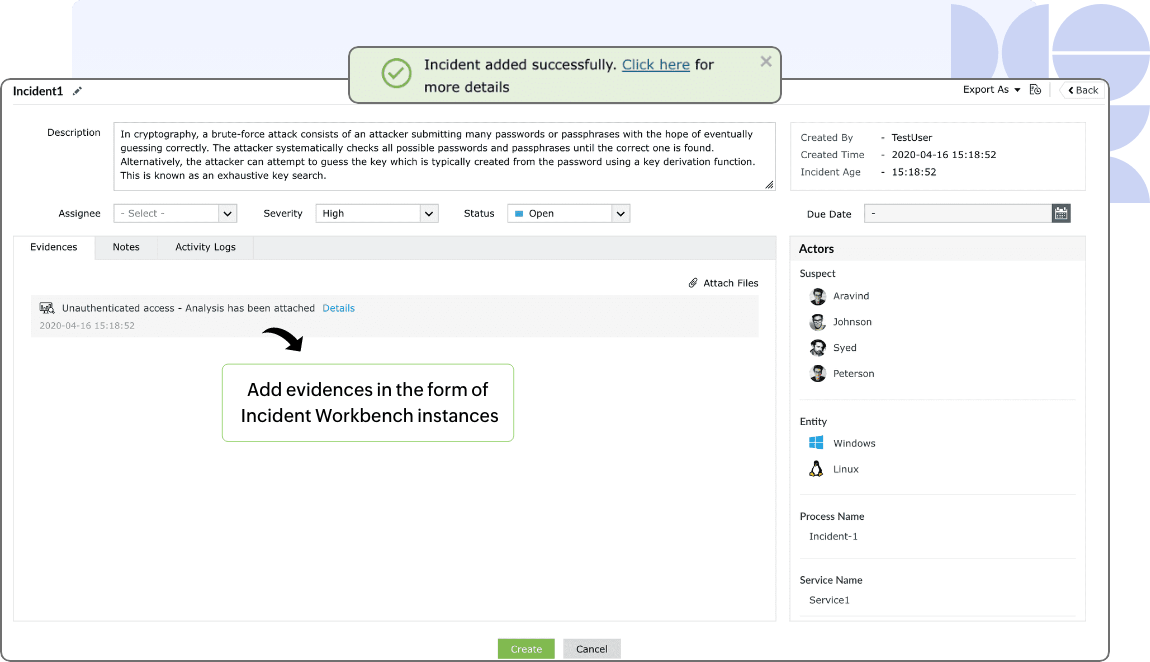

Forbedret opbygning af hændelser

Workbench til undersøgelse af trusler kan også bruges til bevisindsamling ved at tilføje tilfælde af workbench til konsollen håndtering af hændelser. Du kan tilføje op til 20 faner til workbench, der indeholder analytiske data fra forskellige kilder og gemme dem. I stedet for at udfylde hændelser med forskellige rapporter, vil en enkelt visning af workbench vise hele billedet.

Hvorfor vælge Log360 til undersøgelse af trusler?

- Central konsol

- TDIR-programpakke

- Procesjagt

- SOC-fokuseret

Centraliseret konsol til datadrevet undersøgelse

Log360 er en SIEM-programpakke, der bringer sikkerhedsanalyse af virksomhedsnetværk ind i en enkelt centraliseret konsol. Det sikrer datadrevet undersøgelse ved at indhente og analysere logfiler fra 750+ kilder. Den store mængde data er passende samlet for at give virkningsfuld indsigt gennem flere analytiske oversigter.

Avancerede funktioner, der reducerer undersøgelsestiden

En væsentlig del af udførelsen af undersøgelser af trusler involverer at bekræfte de trusler, der rapporteres af SIEM-alarmmoduler. I Log360 justeres advarsler omhyggeligt ved hjælp af den ML-baserede adaptive grænsefunktionalitet, hjulpet af Vigil IQ, for at minimere de falske trusler, der hovedsageligt optager undersøgelsestid og -ressourcer.

Programpakke til procesjagt

Mens workbench til undersøgelse af trusler hjælper med at analysere overordnet-underordnet-hierarkiet, har korrelationsprogrammet 30+ foruddefinerede regler til at identificere mistænkelige processer, der oprettes med illegitime overordnede og underordnede processer. Dette gør Log360 til en komplet programpakke til procesjagt.

SOC-venlig løsning

Med Log360 har analytikere adgang til hundredvis af foruddefinerede rapporter, alarmer og korrelationsregler for en hurtig start, kombineret med fleksibiliteten ved at tilpasse løsningen, så den passer til forskellige miljøer. De konsekvente forbedringer af funktionaliteterne og UX med funktioner som workbench til undersøgelse af trusler gør det til en SOC-venlig løsning med fokus på at løse problemer i realtid.

Ofte stillede spørgsmål

Hvad er undersøgelse af trusler?

Undersøgelse af trusler er den systematiske proces til analysering af og svar på potentielle cybersikkerhedshændelser inden for virksomhedens netværk for at identificere og finde ondsindede aktiviteter eller sårbarheder. Denne proces udføres proaktivt og regelmæssigt for at evaluere netværkets sikkerhedsniveau, også efter opdagelse af brud for at finde årsagen og angrebsstien.

Hvad er udfordringerne i aktiv undersøgelse af trusler?

Her er nogle af de udfordringer, som organisationer står over for i forbindelse med undersøgelse af trusler:

- Udvidet angrebsflade med enorme mængder logdata, der gør det vanskeligt at strømline oplysninger.

- Komplekse sikkerhedsværktøjer, der vanskeliggør konfiguration, overbelastning af funktioner og integrationer og mangel på intuitiv UX.

- Lang tid investeret i at validere alarmer, som for det meste består af falske positiver.

- Mangel på færdigheder og bevidsthed blandt analytikere.

- Investering i for mange sikkerhedsværktøjer, mens deres muligheder underudnyttes.

Hvordan hjælper SIEM-løsninger med undersøgelse af trusler?

SIEM-løsninger som Log360 tilbyder følgende funktioner og fordele til at hjælpe med at undersøge trusler:

- Dataaggregering opnået ved centraliseret logindsamling via agenter og agentløse metoder ved hjælp af API'er.

- Analytiske oversigter med rapporter om netværkshændelser.

- Registrering af uregelmæssigheder via foruddefinerede beskeder, korrelationsregler og UEBA.

- Integrerede trusselsintelligens-feeds.

- Analyse af digitale beviser gennem logsøgningsfunktioner.

- En hændelsesstyringskonsol til at bygge, bekræfte og svare på hændelser.

Sammen med disse hæver Log360s workbench til undersøgelse af trusler mulighederne med en omfattende analytisk konsol, der giver brugerne mulighed for at undersøge data fleksibelt og nå frem til hurtige konklusioner.

Ekspertgennemgang

Planlæg et en-til-en-opkald med vores løsningseksperter for at udforske Log360

Planlæg demo