Mens teknologi, der konstant udvikler sig, er blevet et tegn på fremskridt og har styrket virksomheder, har det også medført adskillige sikkerhedsrisici og avancerede netværkssikkerhedstrusler, som udgør en risiko for organisationers cybersikkerhedsniveau.

Når det drejer sig om at detektere sofistikerede cyberangreb, er traditionelle sikkerhedsforanstaltninger og reaktioner måske ikke tilstrækkelige. Derfor er organisationer nødt til at indføre analyse af bruger- og enhedsadfærd (UEBA) for at kunne detektere og reagere på avancerede trusler.

Afhjælpning af trusler med Log360's UEBA-konsol

Log360 indsamler og analyserer logfiler fra forskellige kilder, f.eks. firewalls, databaseservere, mailservere og slutpunkter, for at forstå brugernes sædvanlige adfærd. Ud fra disse data etableres en baseline. Derefter beregnes en risikoscore baseret på sammenligninger mellem observerede aktiviteter og baselinen. Afvigende adfærd genererer en risikoscore afhængigt af alvorsgraden og udløser efterfølgende en advarsel, så der kan træffes de nødvendige foranstaltninger for at afbøde truslen. Afvigelser identificeres som tidsbaserede, antalsbaserede og mønsterbaserede.

De vigtigste funktioner til at detektere trusler i Log360's UEBA-konsol

Spotting af insidertrusler

Insidertrusler er risici, som brugere i en organisations netværk udgør. Dette omfatter skadelige trusselsaktører, der har til hensigt at skade organisationen ved at stjæle følsomme oplysninger for økonomisk eller personlig vinding. Insidertrusler kan også være uagtsomme brugere, som med deres uforsigtige handlinger uforvarende udsætter netværket for angreb.

Nogle tegn på insidertrusler:

- Unormale ændringer af filtilladelser

- Nye eller usædvanlige forsøg på systemadgang

- Usædvanlige adgangstidspunkter

- Et programs liste over tilladte

- For mange godkendelsesfejl

Log360 overvåger nøje sådanne hændelser, opdager unormal adfærd og advarer IT-administratorer om et muligt angreb. Med Log360 kan du gå et skridt videre med at afbøde trusler med dens konsol til hændelsesadministration.

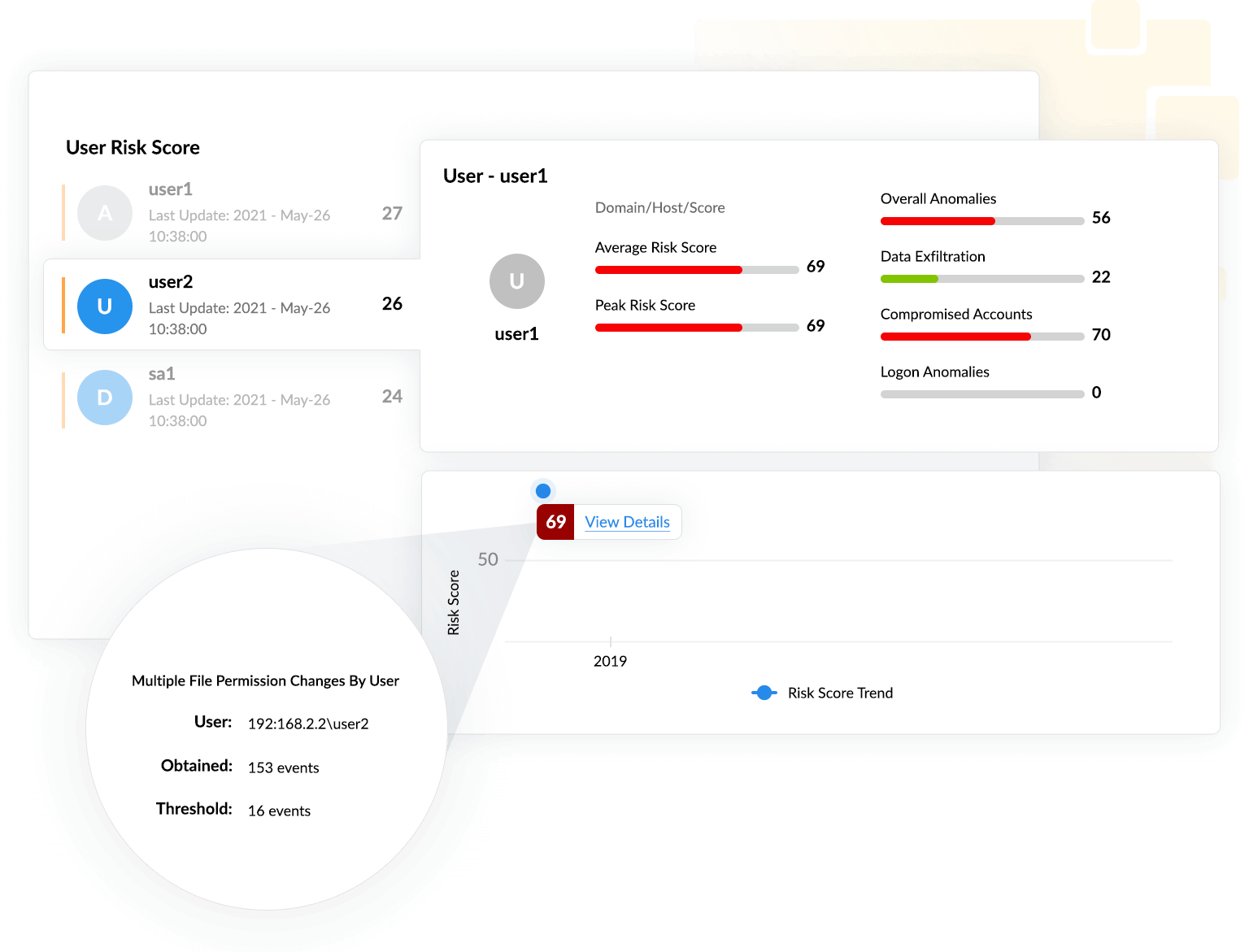

I dette scenarie kan det observeres, at en bruger forsøgte at ændre 153 filtilladelser inden for kort tid, hvilket er højere end den fastsatte baseline på 16. Dette udløser således en antalsanomali og markeres som høj risiko.

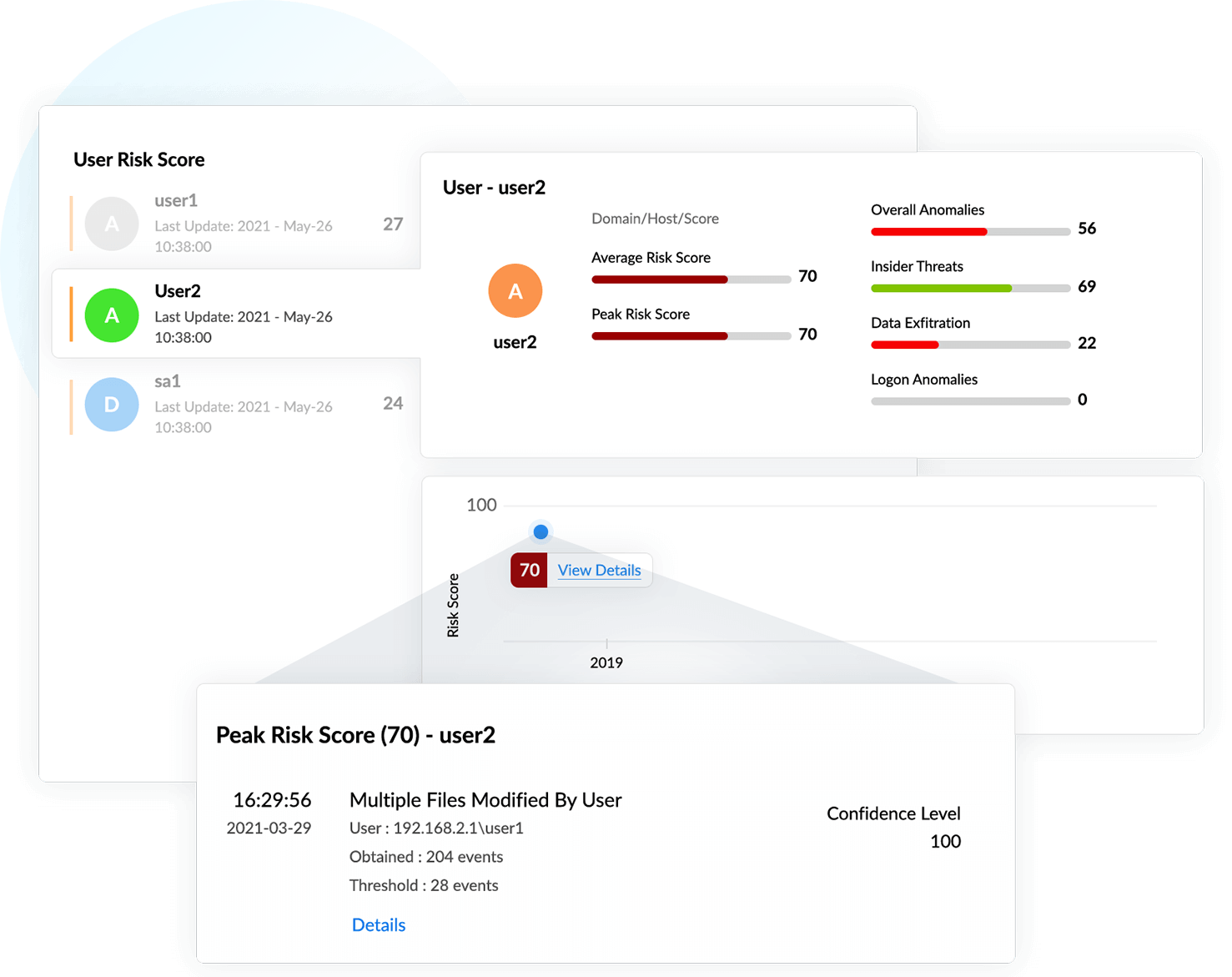

I dette eksempel har en bruger en risikoscore på 70, og Log360 har detekteret et muligt kontokompromitteringsscenarie på grund af flere indikatorer. For eksempel foretog brugeren ændringer i 204 filer i et bestemt tidsrum, hvilket er højere end brugerens normale antal ændringer (28).

Identificering af kontokompromittering

Hvis en angriber får adgang til en legitim brugerkonto, kan kontoen udnyttes til at udføre skadelige aktiviteter, f.eks. installation af skadelig software, hvilket kan føre til yderligere kompromittering. Brugerkonti kan kompromitteres på flere måder, herunder phishing, brute-force-angreb, brugere, der får adgang til usikre netværk, og svage adgangskodepolitikker.

Nogle typiske tegn på kontokompromittering:

- Installation af skadelig software

- Unormal loginaktivitet

- Rydning af hændelseslogfiler

- Gentagne mislykkede logins

Detektering af dataudtrækning

Dataudtrækning er et af de mest almindelige slutmål for de fleste cyberangreb. Kort sagt er dataudtrækning uautoriseret flytning af data fra en organisation til et andet sted. Det påvirker en organisation på flere måder, herunder økonomiske tab, overtrædelser af regler og skade på dens omdømme.

Nogle almindelige tegn på dataudtrækning:

- Forsøg på at få adgang til følsomme filer og mapper

- Tilslutning af flytbare lagringsenheder

- Usædvanlige mønstre for download af filer

- Usædvanlige adgangstidspunkter

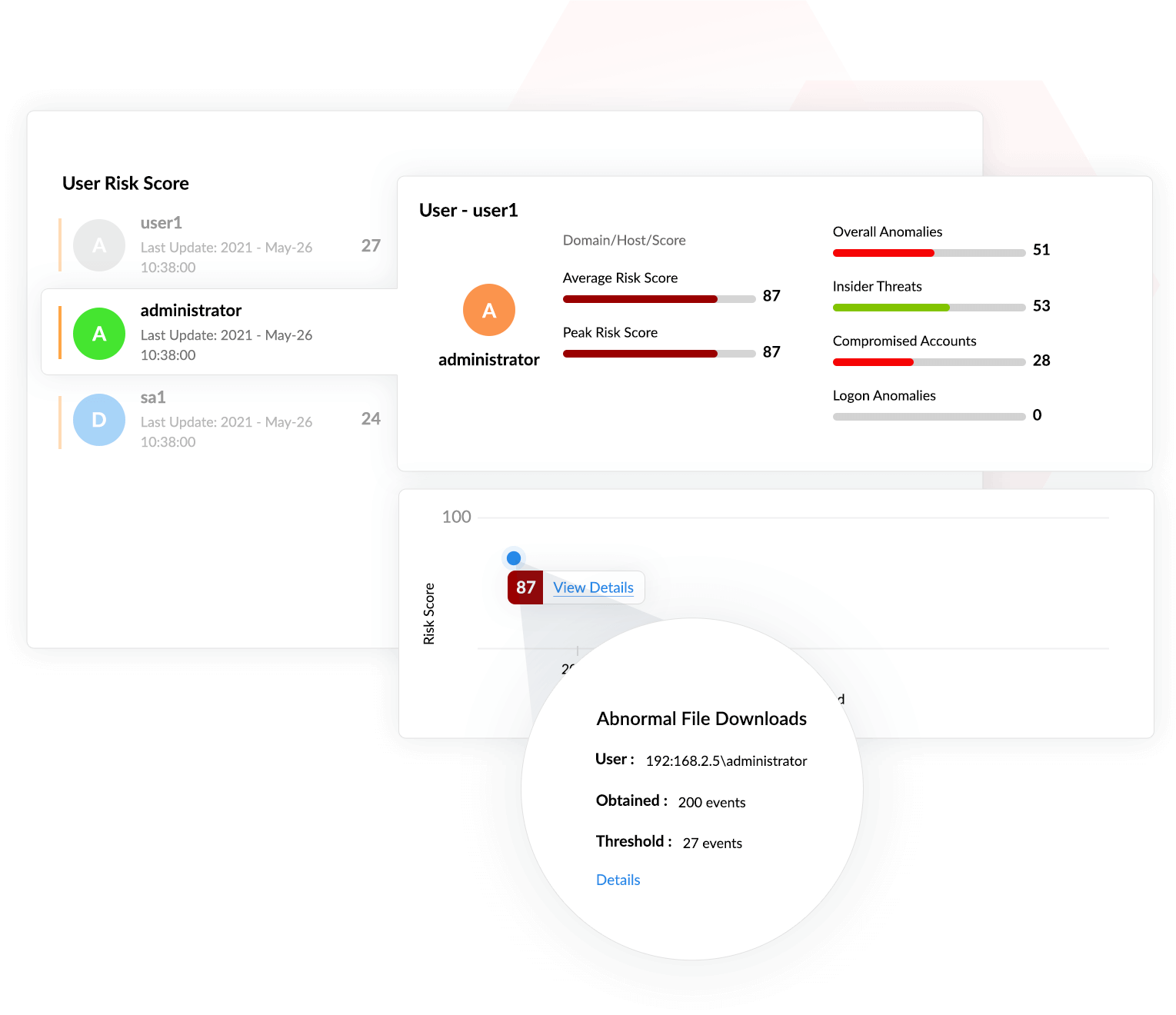

I dette scenarie er brugerens risikoscore beregnet til at være 87. Denne score er en konsekvens af flere hændelser, herunder unormale filoverførsler, et unormalt antal brugerlogins og adskillige mislykkede logins.

Hvorfor passer Log360 bedst til dine UEBA-behov?

- Log360 identificerer, kvalificerer og undersøger trusler, der ellers ville gå ubemærket hen, ved at udtrække flere oplysninger fra de logfiler, der indsamles af SIEM-komponenten, for at give en bedre kontekst.

- Den giver større synlighed i forhold til trusler med sin scorebaserede risikovurdering af brugere og enheder via sit dashboard. Denne tilgang hjælper dig med at afgøre, hvilke trusler der rent faktisk bør undersøges.

- Log360 giver mere kontekst til risikoscoringsprocessen ved at bruge dynamisk peergruppering. Den overvåger brugernes aktiviteter og beregner en risikoscore baseret på hver brugers peergruppe. Hvis en bruger udviser en adfærd, der er unormal for sin virtuelle peergruppe (hvilket resulterer i en høj risikoscore), udsendes der en advarsel.

- Den tilpasser risikoscoringen ved at tildele forskellige faktorer forskellig vægt. På den måde kan du sikre dig, at Log360 er optimeret til maksimal performance, hvilket resulterer i forbedret detektering af trusler.

Ved at kombinere alle disse funktioner hjælper Log360's UEBA-modul dig med at sikre din organisations netværk og forsvare dig mod usædvanlige cybertrusler med lethed. Læs videre for at få mere at vide om de andre hovedfunktioner i Log360.

Download nu