Cómo podemos ayudar

Explora ManageEngine Log360 con una prueba gratuita de 30 días

Su centro de mando SOC para detectar amenazas, no interferencias

ManageEngine Log360:

Vigil IQ, el módulo automatizado de detección, investigación y respuesta ante incidentes (TDIR) de Log360, equipa su centro de operaciones de seguridad (SOC) para combatir proactivamente las amenazas, mejorar la eficiencia y maximizar la postura de seguridad. Aborda los principales retos a los que se enfrentan los SOC con:

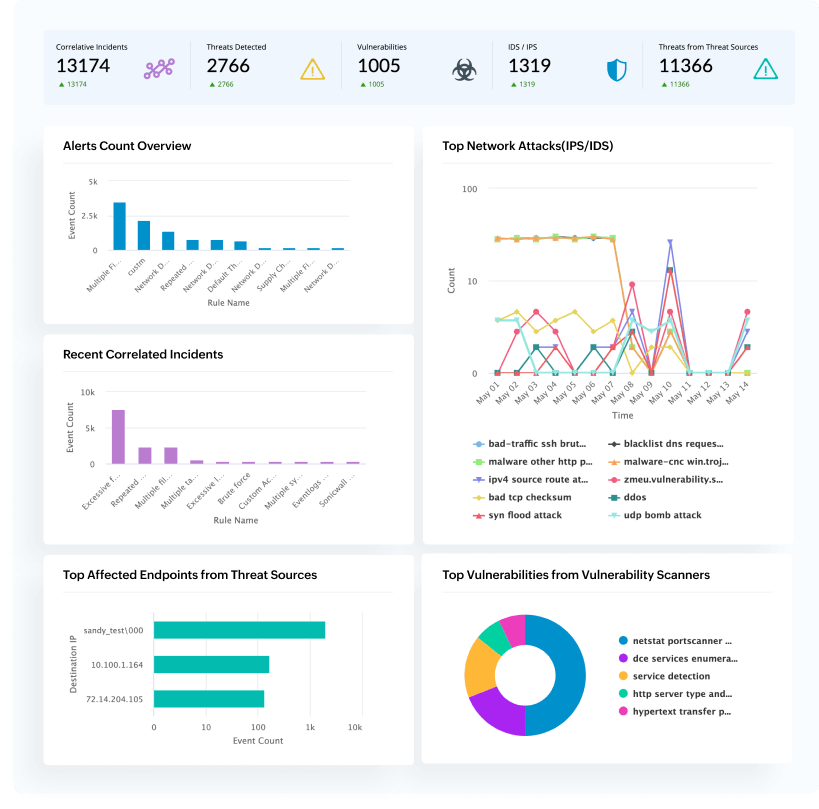

Detenga las violaciones de la seguridad de los datos por parte de intrusos malintencionados, incluso antes de que se produzcan, con un monitoreo proactivo de la web oscura. Busque credenciales y datos personales filtrados en la web oscura. Obtenga información útil sobre las violaciones de seguridad en la web oscura y las filtraciones de credenciales de la cadena de suministro antes de que los atacantes las aprovechen, lo que permitirá a su empresa ir un paso por delante de sus adversarios. Realice una visita guiada por las funciones de monitoreo de la Dark Web.

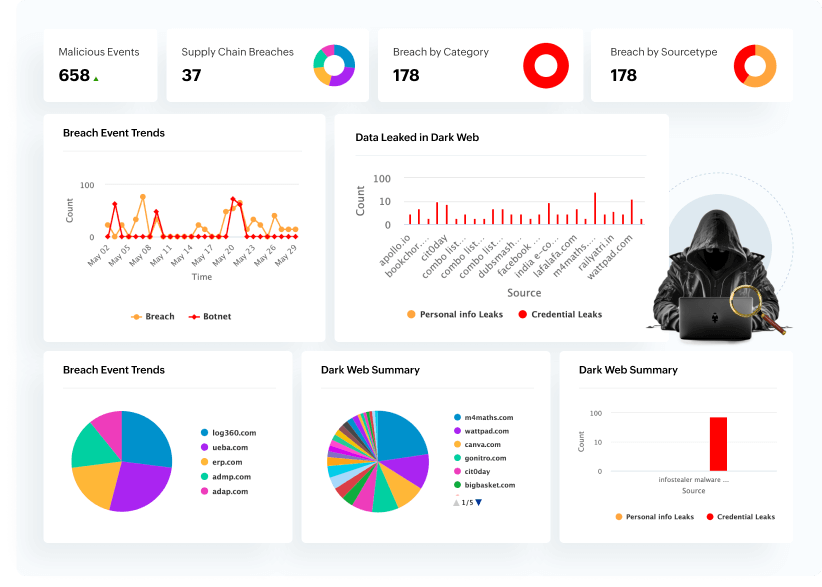

Identifique anomalías que indiquen posibles amenazas basadas en los usuarios con análisis de comportamiento impulsados por IA que se adaptan y analizan continuamente las actividades de los usuarios. El análisis del comportamiento de usuarios y entidades (UEBA) incluye gestión de riesgos integrada para priorizar las actividades sospechosas y detectar tanto amenazas lentas como patrones de ataque complejos. La asignación de identidades de usuario y la agrupación dinámica de pares refinan la precisión de las anomalías con el contexto del usuario.

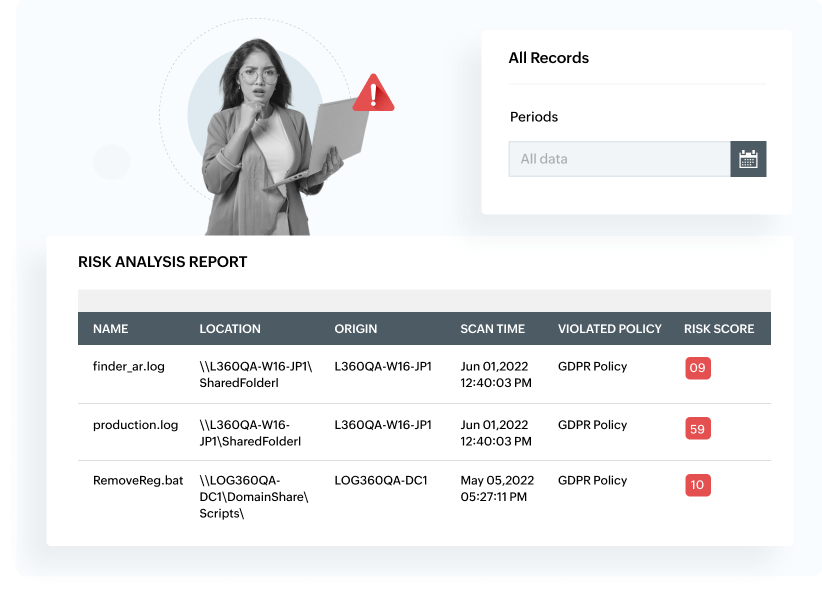

Descubra los datos confidenciales que residen en su red con el descubrimiento electrónico automatizado. Personalice las políticas de detección para analizar su red en busca de datos confidenciales específicos. Clasifique los datos confidenciales en función del riesgo asociado a ellos y del tipo de información personal que contienen para optimizar el control de acceso y la seguridad que deben implementarse para los archivos especificados. Con el monitoreo de integridad, garantizará que los archivos confidenciales que residen en la plataforma Windows y las bases de datos como SQL permanezcan protegidos contra modificaciones accidentales o intencionadas. Evite la exfiltración de datos mediante la detección de anomalías impulsada por IA.

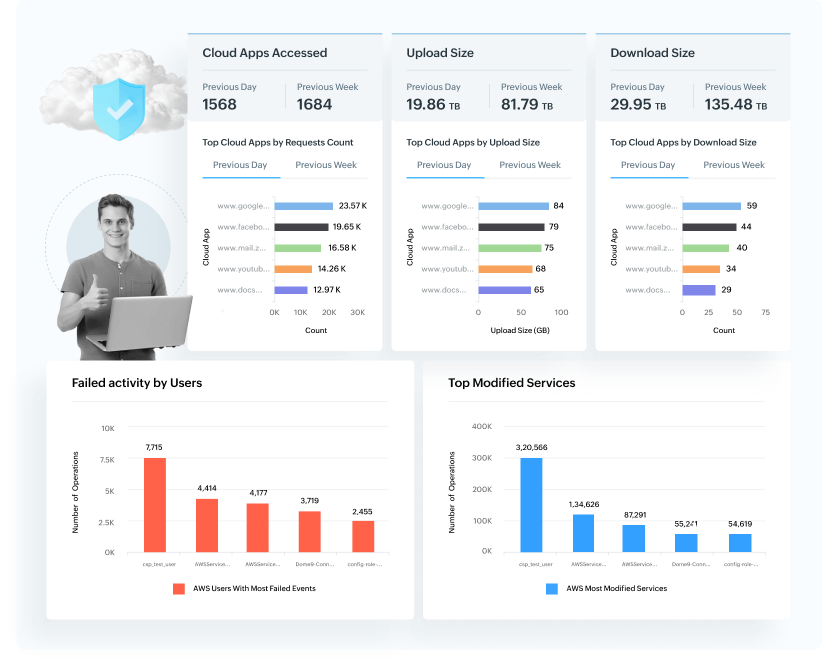

Obtenga información detallada sobre los eventos de seguridad en AWS, Azure, GCP, Salesforce y más con un monitoreo integral de la seguridad en la nube. Descubra la TI oculta, disfrute de una detección, investigación y respuesta más rápidas ante las amenazas en la nube, y cumpla con los requisitos normativos gracias al módulo CASB integrado.

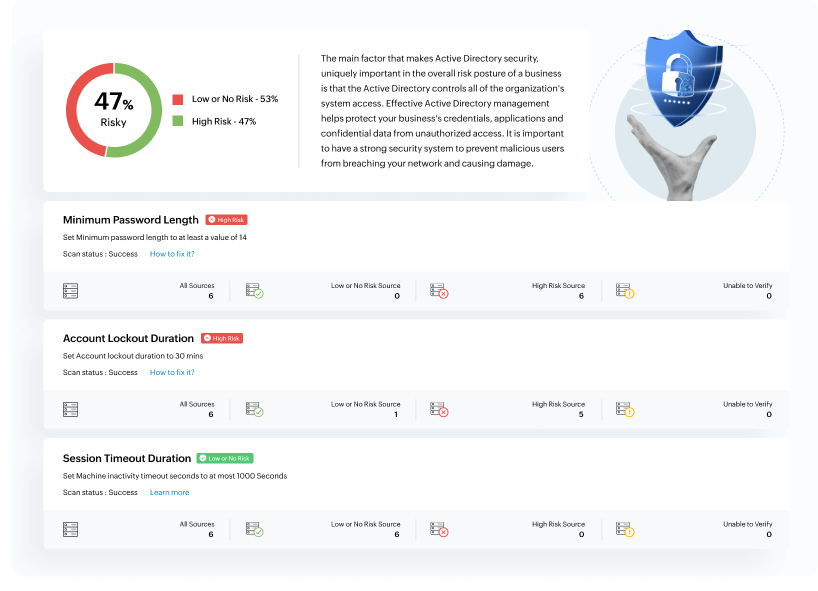

Más informaciónObtenga una visión completa de las posibles vulnerabilidades de seguridad en sus entornos críticos, como Active Directory y servidores MS SQL. La evaluación de la seguridad y la postura de riesgo de Log360 identifica errores de configuración y brechas de seguridad, lo que proporciona una información más profunda de la postura de riesgo de su red y las exposiciones a la superficie de ataque, lo que le permite priorizar y abordar los posibles problemas de seguridad antes de que se conviertan en incidentes.

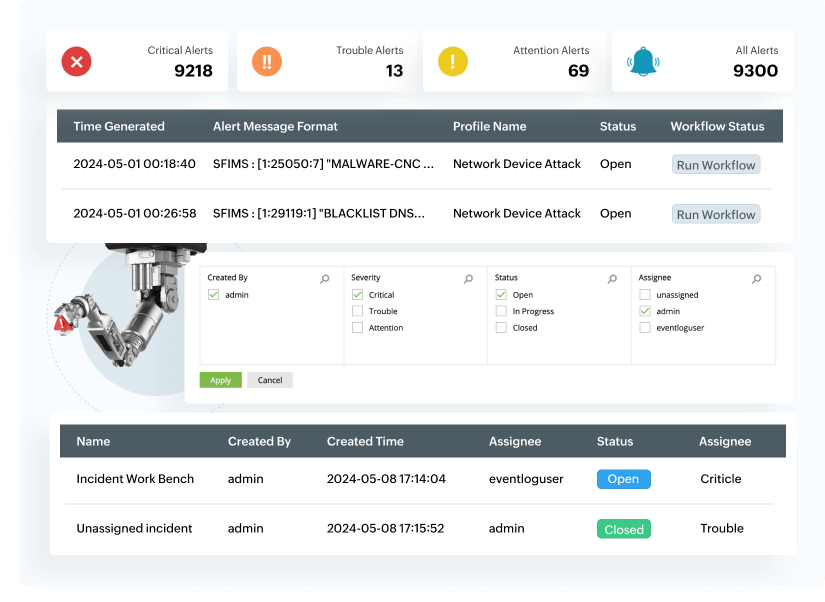

Simplifique las operaciones de seguridad automatizando tareas repetitivas como la asignación de incidentes, el mejoramiento de datos y los flujos de trabajo de investigación. Esto libera a sus analistas de seguridad para que puedan centrarse en las amenazas de alto impacto. Log360 SOAR le permite orquestar flujos de trabajo complejos con manuales estratégicos predefinidos, lo que permite neutralizar rápidamente las amenazas y minimizar los daños. Además, la integración eficiente con su entorno de seguridad existente fomenta un entorno de respuesta colaborativo, garantizando una defensa unificada contra las ciberamenazas.

Descubra cómo Log360 refuerza las operaciones de seguridad y la seguridad de los datos con la detección de amenazas, la investigación en tiempo real y la respuesta automatizada a incidentes.

Recopile, analice sintácticamente, analice, almacene y busque datos de log de manera eficiente desde una única consola, con una rápida velocidad de ingestión y búsqueda de alta velocidad diseñada específicamente para casos de uso de seguridad y cumplimiento. Log360 incluye más de 750 analizadores sintácticos de logs predefinidos y una opción para analizar y desglosar cualquier log legible por humanos con su analizador sintáctico personalizado de logs. La solución mejora los datos de log procedentes de fuentes de inteligencia contra amenazas, la ubicación, la asignación de identidades de usuarios y la agrupación dinámica de pares para el monitoreo de la seguridad.

Obtenga una visibilidad sin precedentes de todo su entorno de TI con Log360. Monitoree fácilmente la infraestructura crítica, desde Active Directory y servidores de bases de datos hasta dispositivos de red, aplicaciones, endpoints e incluso plataformas en la nube como AWS, Azure, GCP y Salesforce. Log360 ingesta datos de todos los rincones de su entorno y los transforma en información útil.

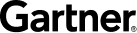

Automatice la inferencia y la generación de información a partir de los datos de log recopilados a través de dashboards analíticos e informes de tendencias. Asigne eventos de seguridad y señales de alerta con el marco de modelado de amenazas MITRE ATT&CK para detectar posibles técnicas de ataque en su entorno. Reciba alertas automáticas sobre posibles intrusiones en la red procedentes de IP, URL y dominios maliciosos con reglas de correlación integradas y preactivadas.

Umbrales inteligentes basados en IA que reducen drásticamente la fatiga por alertas al adaptarse dinámicamente a los cambios en el comportamiento de los usuarios y del sistema. El sistema de doble capa incorpora precisión y exactitud en la detección de amenazas, centrándose únicamente en las amenazas reales y reduciendo los falsos positivos.

Protéjase de las amenazas externas con datos de inteligencia contra amenazas que se actualizan dinámicamente y que incluyen más de 1000 millones de fuentes contra amenazas de nuestros socios tecnológicos de confianza. Aumente la precisión en la detección de amenazas mediante IoC, reputación de IP/URL/dominios y rastreo de la web oscura. Obtenga información contextual, como la geolocalización, la puntuación de reputación de amenazas y mucho más, para acelerar la investigación de amenazas y encontrar amenazas reales.

Los manuales estratégicos optimizan la resolución de alertas rutinarias y la neutralización de amenazas, lo que libera a los analistas para que puedan dedicarse a tareas más complejas. La integración eficiente de ITSM automatiza la gestión de casos, lo que ahorra un tiempo valioso. Las fuentes contra amenazas seleccionadas se correlacionan automáticamente con la correlación de eventos de red con abundante contexto para minimizar los falsos positivos, lo que le permite centrarse en las amenazas reales.

Explora ManageEngine Log360 con una prueba gratuita de 30 días

widgets analíticos

plantillas de cumplimiento listas para auditoría

Casos de uso para la detección precisa de amenazas

Centralice los datos, agilice el cumplimiento y escale fácilmente con una SIEM adaptada a sus necesidades.

Explorar todas las funcionesConsolide todos sus puntos de datos de seguridad en una única consola intuitiva. Log360 actúa como su centro de seguridad, agilizando las investigaciones de amenazas y ofreciendo una interfaz eficiente que le permite tomar decisiones de seguridad basadas en datos con confianza, manteniendo a su empresa un paso por delante de las ciberamenazas.

Log360 le permite navegar por el cumplimiento con confianza. Aproveche las más de 30 plantillas de auditoría preconstruidas para los mandatos más populares, reciba alertas de violación de seguridad en tiempo real y personalice los perfiles para sus políticas de seguridad internas.

Aproveche la agilidad y escalabilidad de implementar una SIEM basada en la nube con Log360. Elimine la necesidad de invertir en hardware por adelantado y disfrute de una ampliación sin esfuerzo para adaptarse a los crecientes volúmenes de datos. El motor de procesamiento de eventos de alta velocidad de Log360 garantiza el análisis en tiempo real, lo que le permite detectar y responder a las amenazas con mayor rapidez, una ventaja fundamental en el dinámico panorama de la seguridad actual.

Adapte los módulos principales, como los análisis de seguridad, el motor de alertas, las reglas de detección y los modelos de anomalías, para que coincidan con su sector, sus objetivos empresariales y sus necesidades de seguridad. Los asistentes de personalización para la creación de reglas de correlación, la generación de informes, la asignación de criterios de alerta, el modelado de anomalías y la generación de informes de auditoría le permiten ajustar de forma óptima el rendimiento de la solución.

Proteja los datos financieros frente a filtraciones, detecte fraudes financieros y cumpla la normativa PCI DSS.

Proteger la información sanitaria de los pacientes y cumplir la HIPAA.

Sin vacíos ni brechas. Proteja las infraestructuras críticas y evite las filtraciones de datos.

Protéjase contra el ransomware, los robos de información personal y proteja su red.

Garantice la seguridad y el cumplimiento de su empresa con Log360. Comience su viaje hacia una mejor gestión de la seguridad.