Examinateur du verrouillage des comptes pour Windows Active Directory.

Vérifiez l'état des verrouillages de comptes et suivez leurs sources à l'aide d'un outil permettant d'examiner les comptes d'utilisateurs Active Directory (AD) verrouillés.

La résolution des problèmes de verrouillage des comptes AD en toute simplicité.

Recevez des notifications de verrouillage de compte.

Détectez les verrouillages de comptes utilisateurs AD en temps réel grâce à des alertes par e-mail et SMS, réduisant ainsi le temps pendant lequel les employés ont leur compte verrouillé.

Recherchez la source du verrouillage d’un compte.

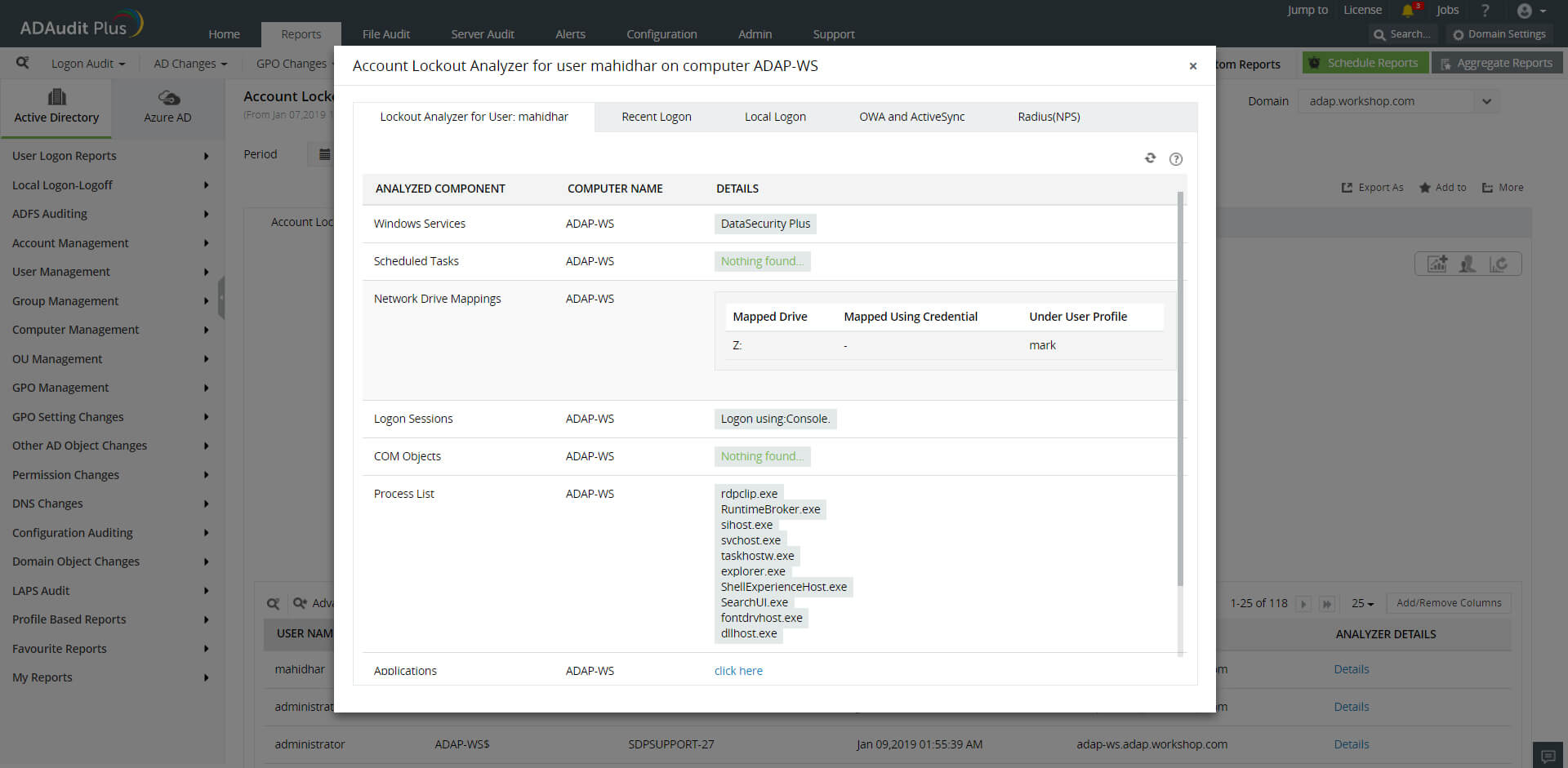

Surveillez les connexions par téléphone portable, les sessions RDP, les services, les tâches planifiées et bien d'autres encore pour détecter les identifiants obsolètes et identifier la source des verrouillages de compte.

Vérifiez l'état du verrouillage du compte.

Affichez les rapports sur le statut de chaque compte verrouillé, l'heure à laquelle le verrouillage s'est produit, et bien plus encore grâce à l'examinateur de verrouillage de compte.

Examinez les verrouillages de comptes avec UBA.

Identifiez les utilisateurs négligents, et même les initiés malveillants potentiels, en suivant les activités de verrouillage anormales grâce à l'analyse du comportement des utilisateurs (UBA).

L’avantage compétitif dont vous avez besoin pour résoudre plus rapidement les problèmes de verrouillages de compte.

Améliorer l’efficacité du support technique

Affichez des rapports contenant toutes les informations requises par le personnel du service d'assistance pour résoudre plus rapidement les problèmes de verrouillage des comptes et minimiser les temps d'arrêt du service.

Atténuez les perturbations des workflows.

Veillez à ce que les décideurs de haut niveau ne voient pas leur compte verrouillé pendant longtemps en exécutant des réponses instantanées et personnalisées aux verrouillages.

Assurez la conformité en toute simplicité.

Respectez les réglementations RGPD, SOX, HIPAA, FISMA, PCI DSS et GLBA en vous assurant que votre stratégie de verrouillage AD est correctement appliquée.

Obtenez une analyse efficace des causes profondes.

Conservez une piste d'audit claire des réinitialisations de mots de passe, des changements de mots de passe et des sources de verrouillage de compte pour rationaliser l'analyse approfondie des incidents de sécurité.

Détectez la source des verrouillages de comptes à partir d'une liste complète de composants Windows.

Suivez facilement les verrouillages de comptes avec l'examinateur de verrouillages de comptes AD d'ADAudit Plus.

Get Your Free Trialfully functional 30-day trialPréserver la sécurité et la conformité de votre Active Directory, de vos serveurs Windows et de vos stations de travail avec ADAudit Plus

Changements d’audit

Recevez des notifications en temps réel sur les changements qui se produisent sur site et Azure Active Directory.

Auditez les serveurs Windows

Surveillez les activités de connexion/déconnexion locales, les changements apportés aux utilisateurs locaux, groupes, droits d'utilisateurs, et bien plus.