Exploitez l’analyse comportementale des utilisateurs pour déceler instantanément des

indices de menace interne comme :

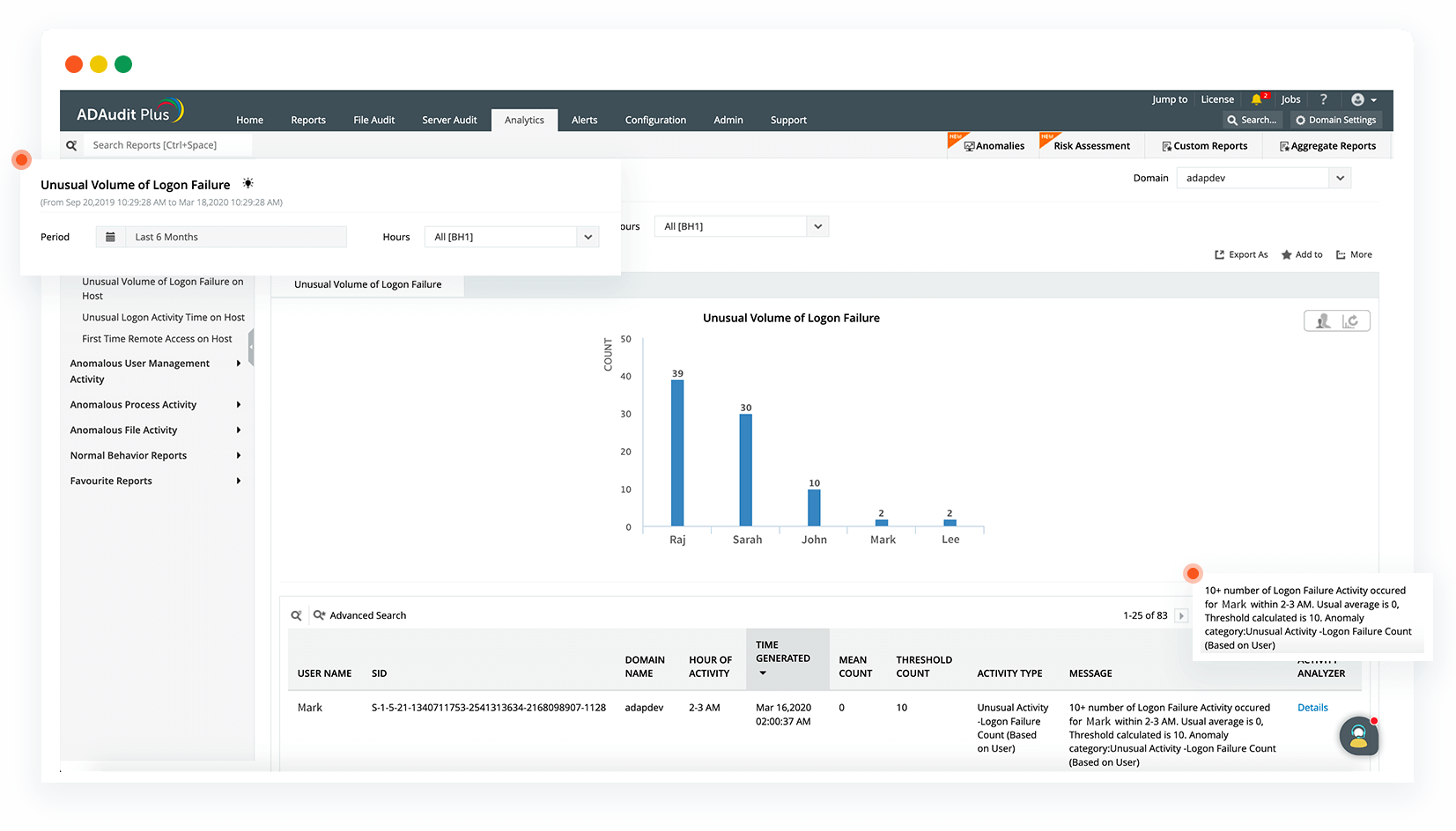

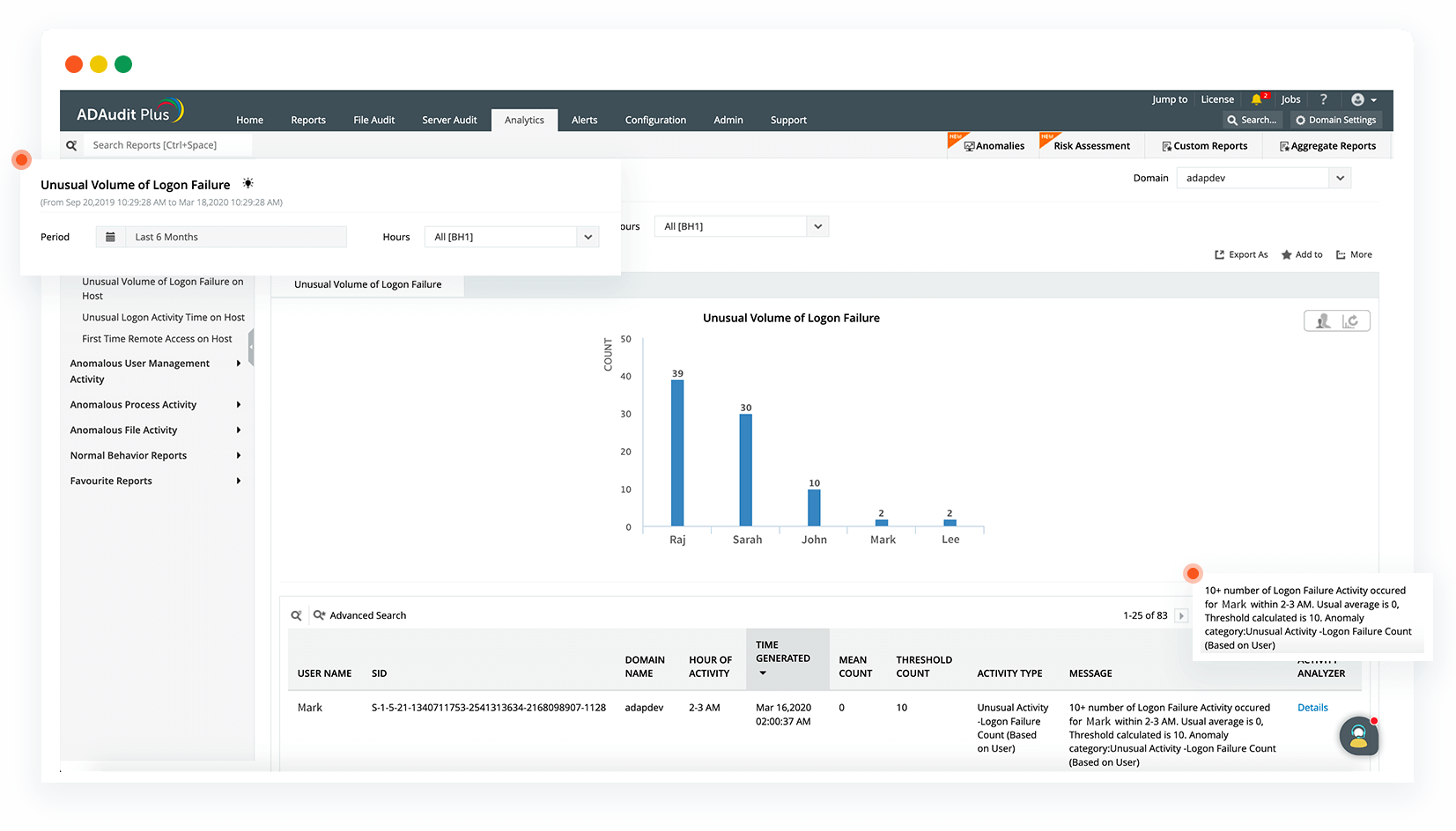

- Échecs de connexion multiples

Identifiez l’origine et la raison de chaque échec de connexion et déterminez les comptes d’utilisateur ayant les pourcentages d’échec les plus élevés.

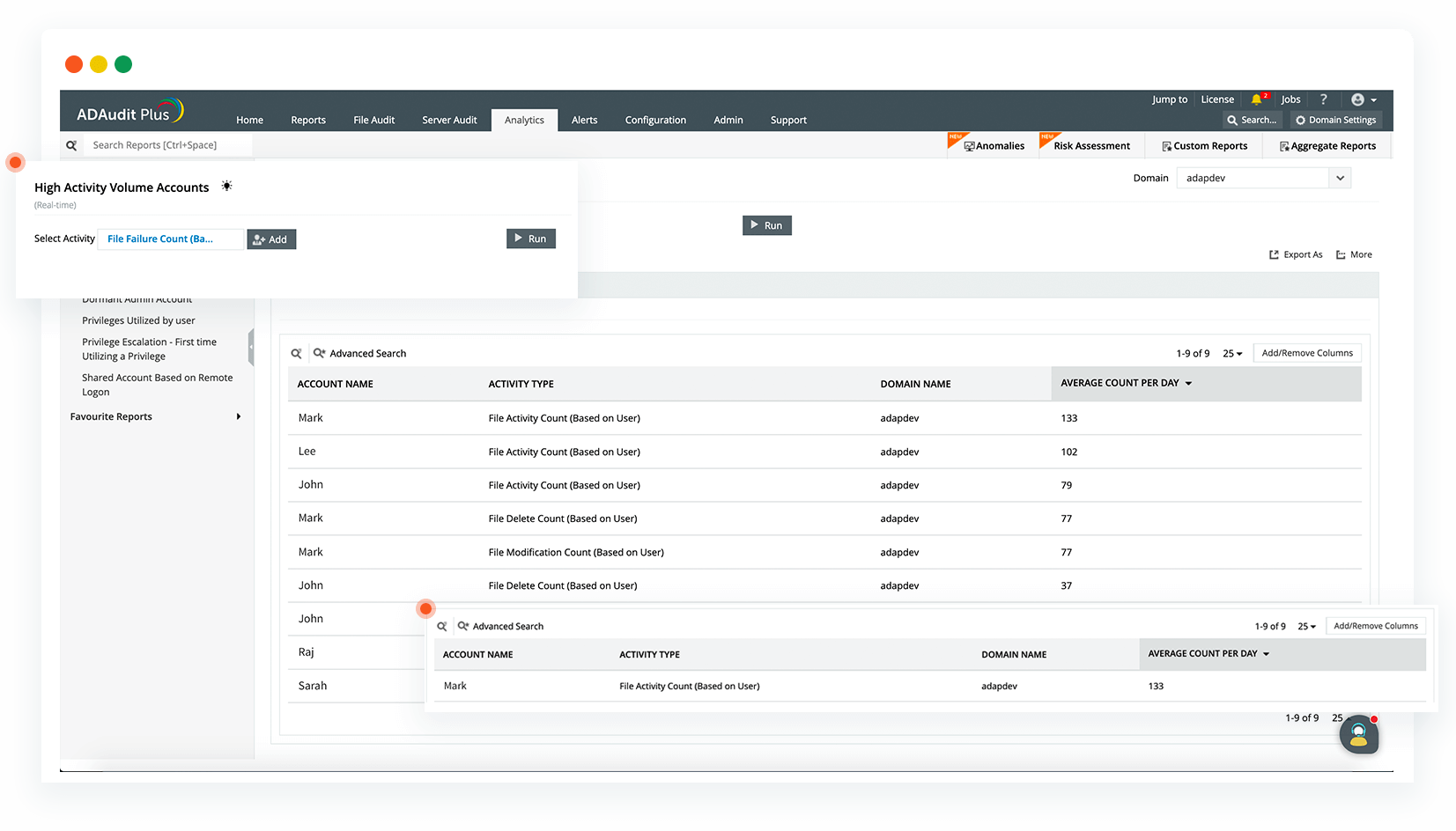

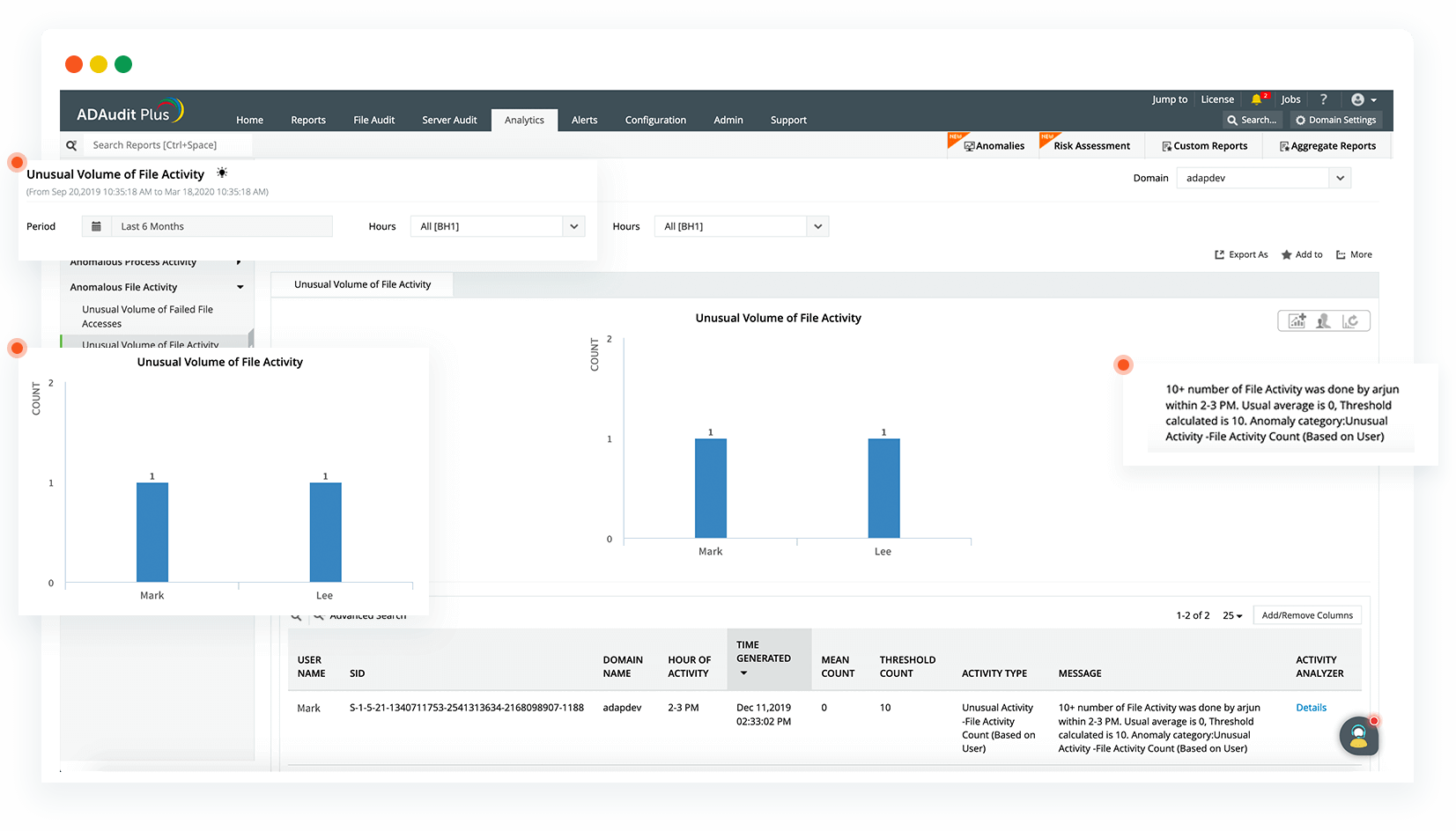

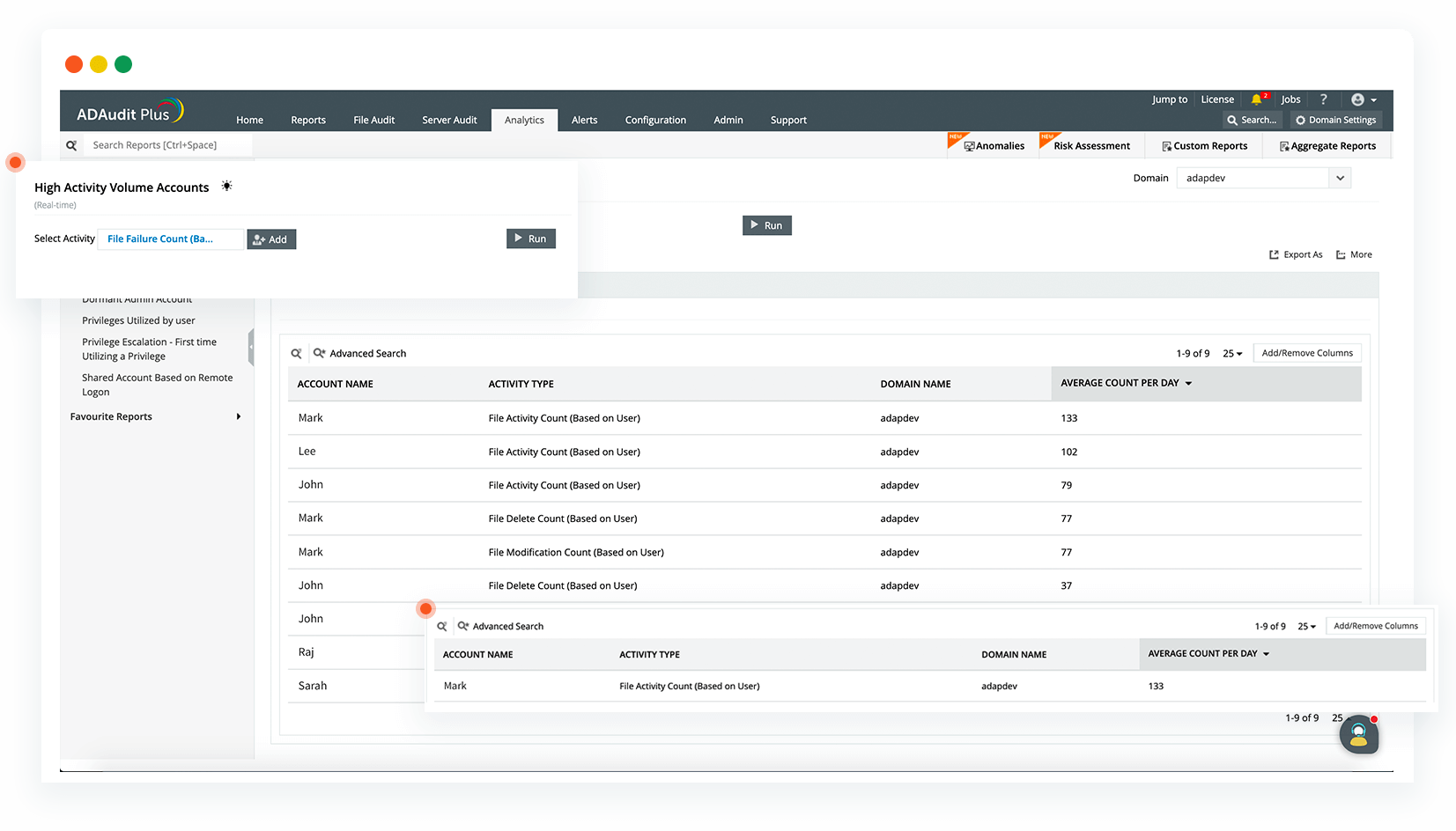

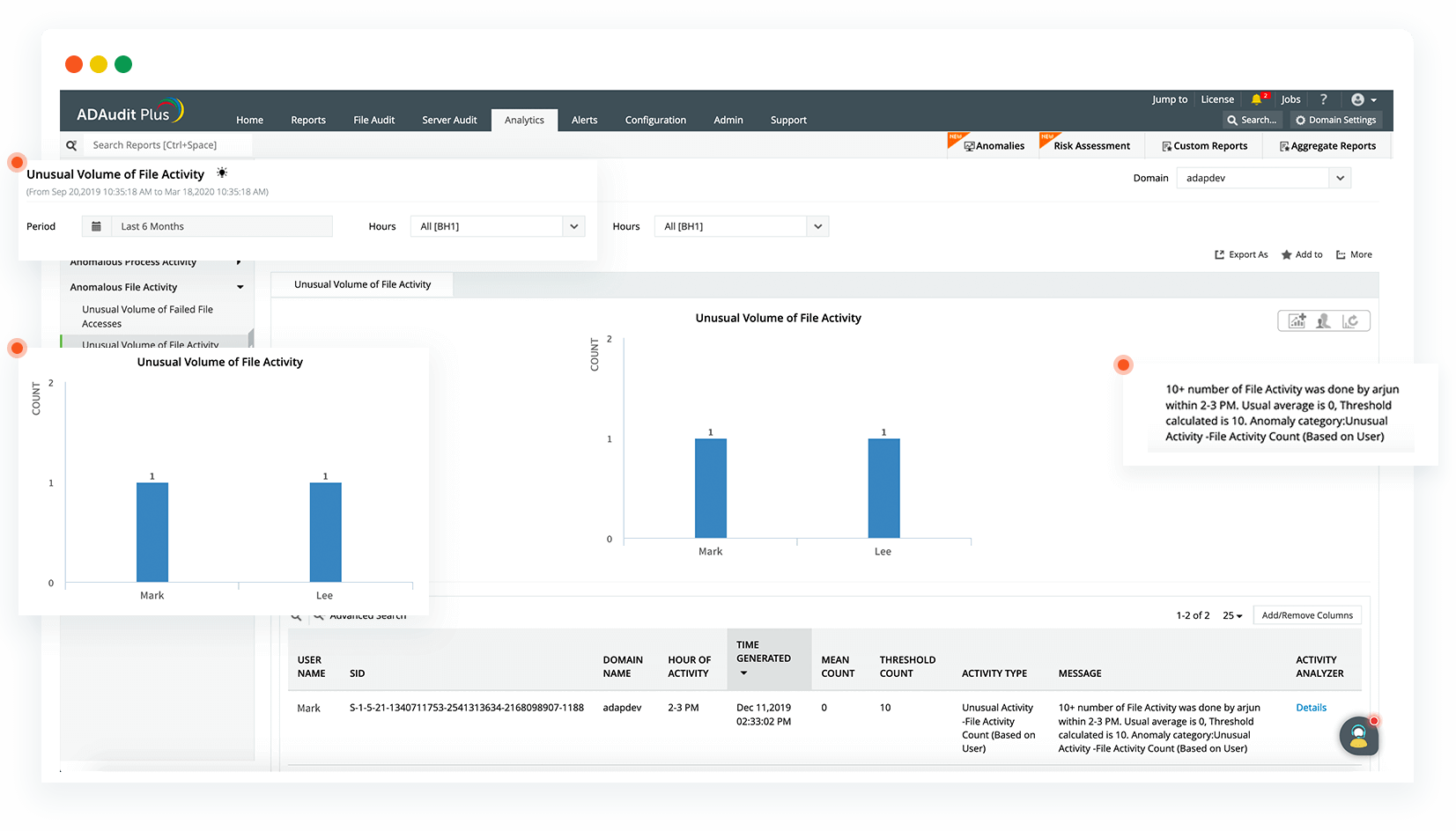

- Anomalies d’activité des utilisateurs

Identifiez une activité suspecte comme un nombre anormalement élevé d’événements ou des opérations de fichier exécutées à un moment inhabituel.

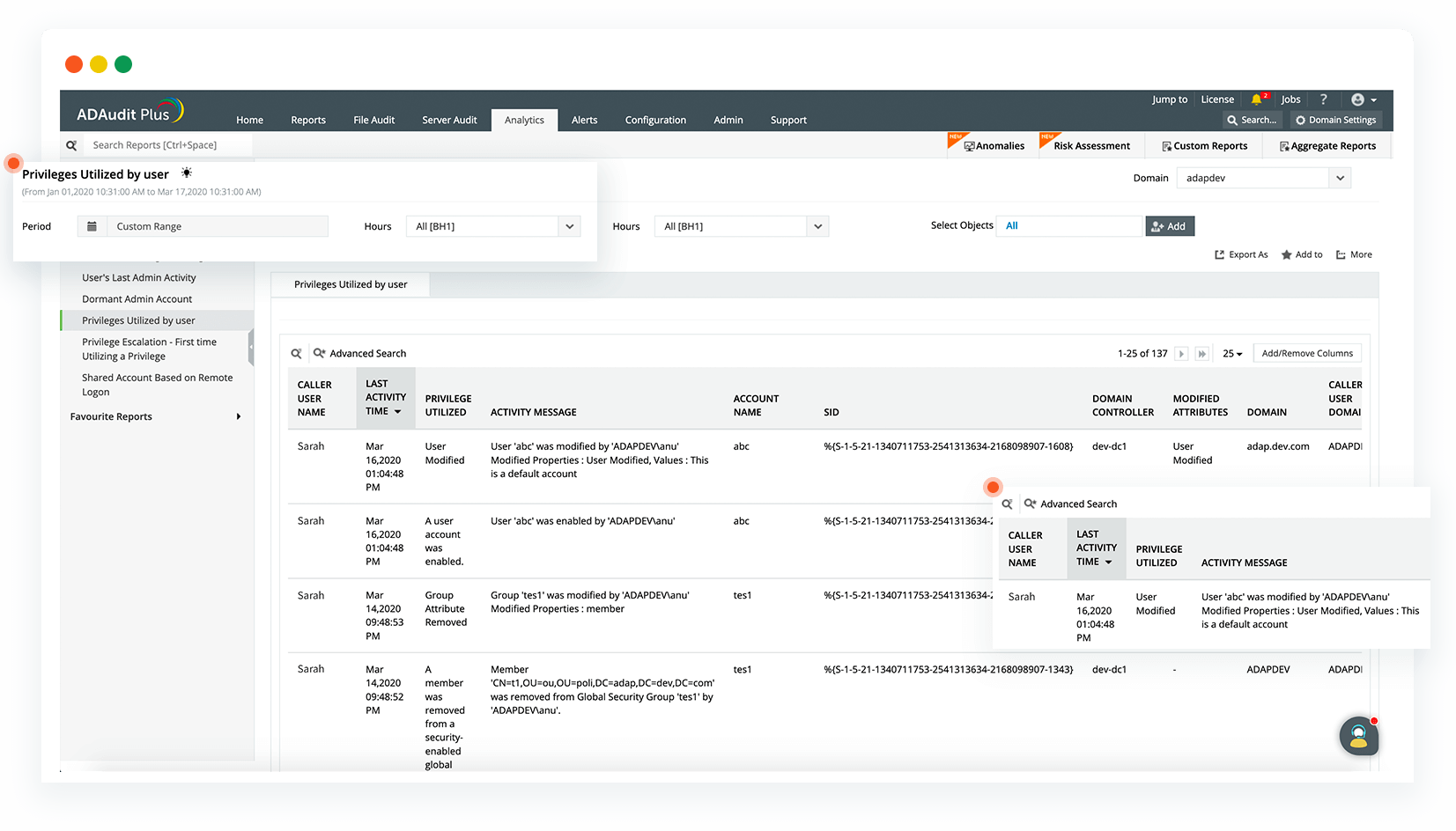

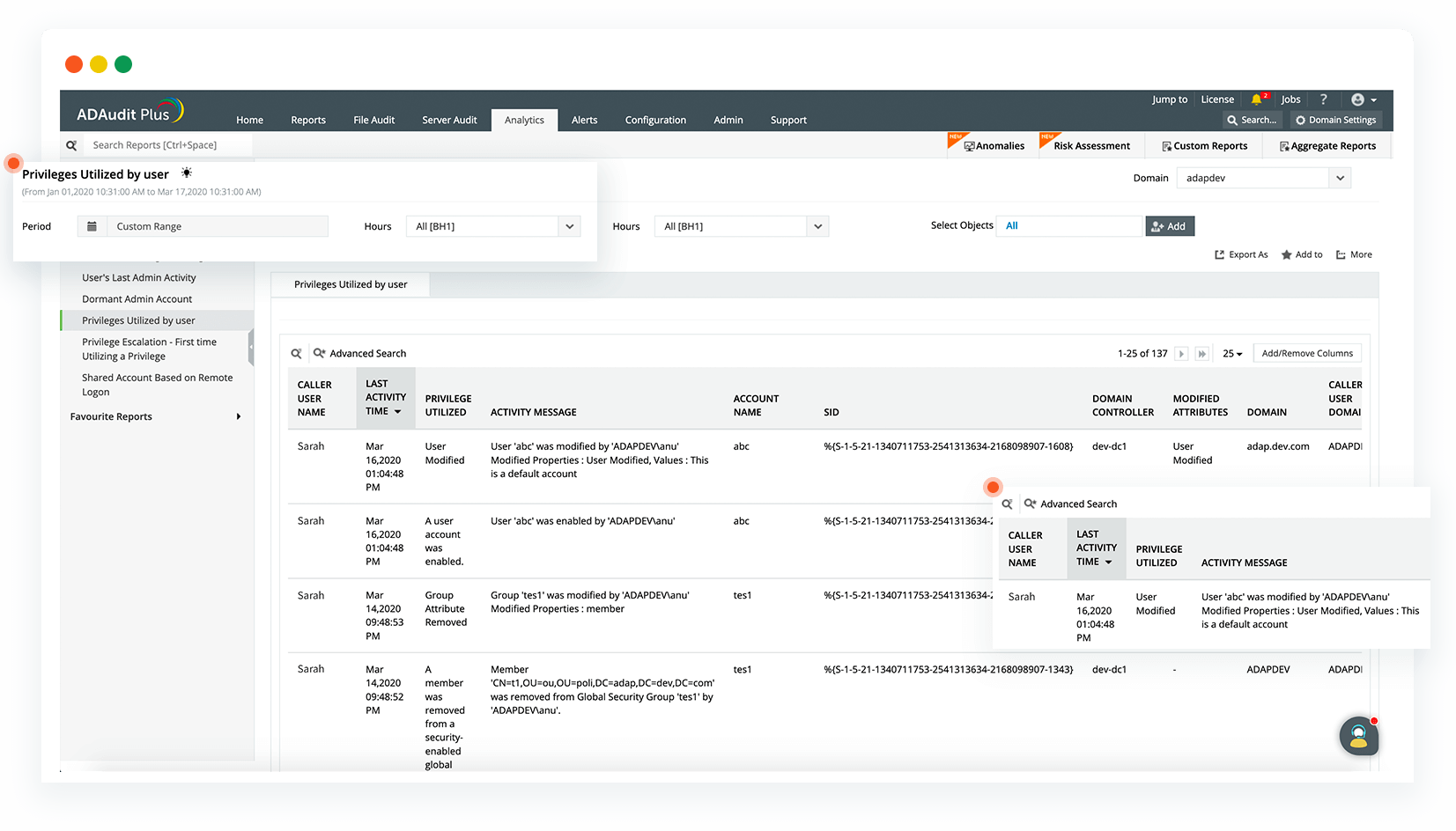

- Réaffectations de privilèges

Vérifiez l’utilisation des privilèges et signalez les événements critiques comme la réinitialisation de mot de passe, la gestion des utilisateurs et la réaffectation de privilèges.

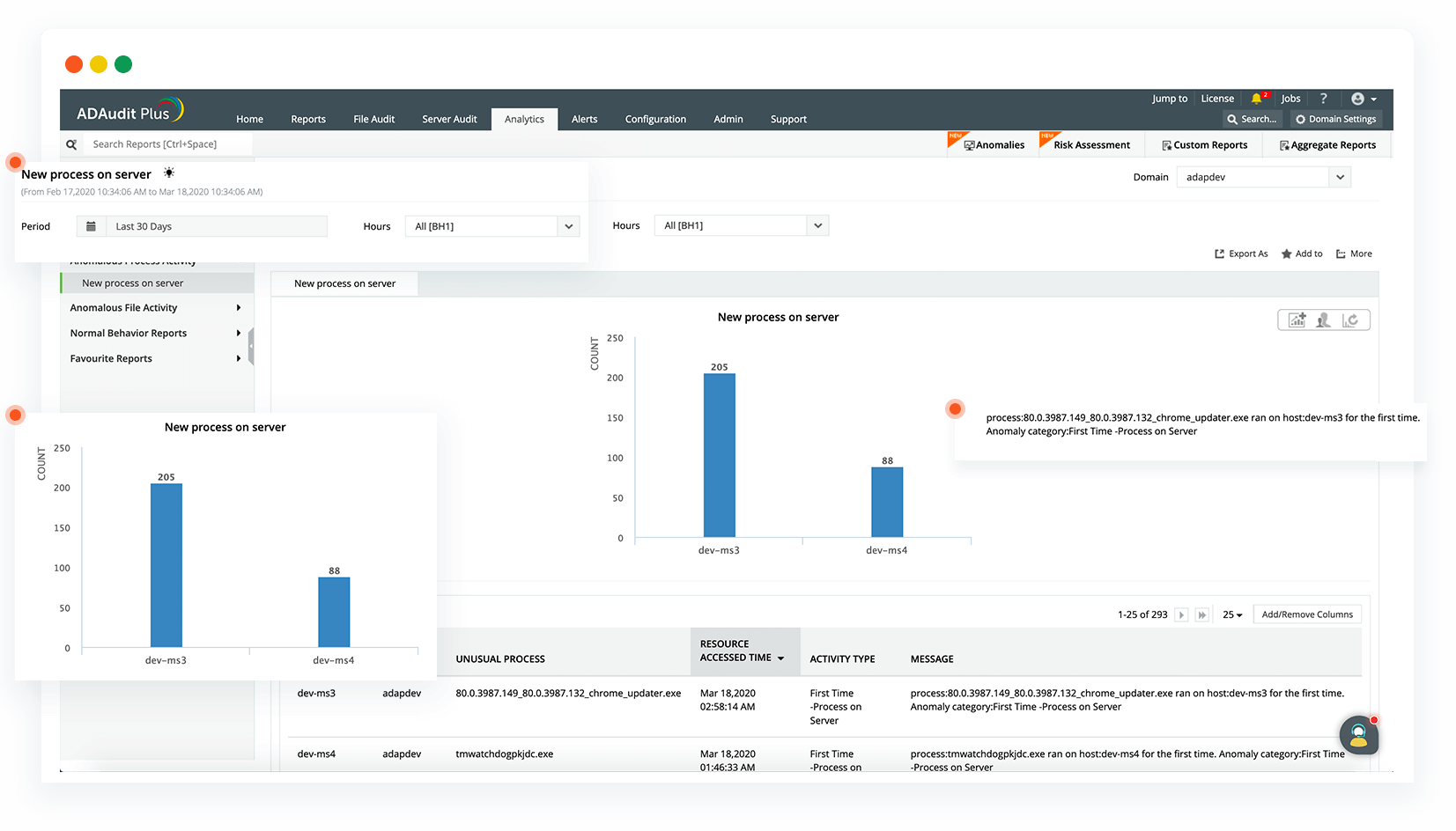

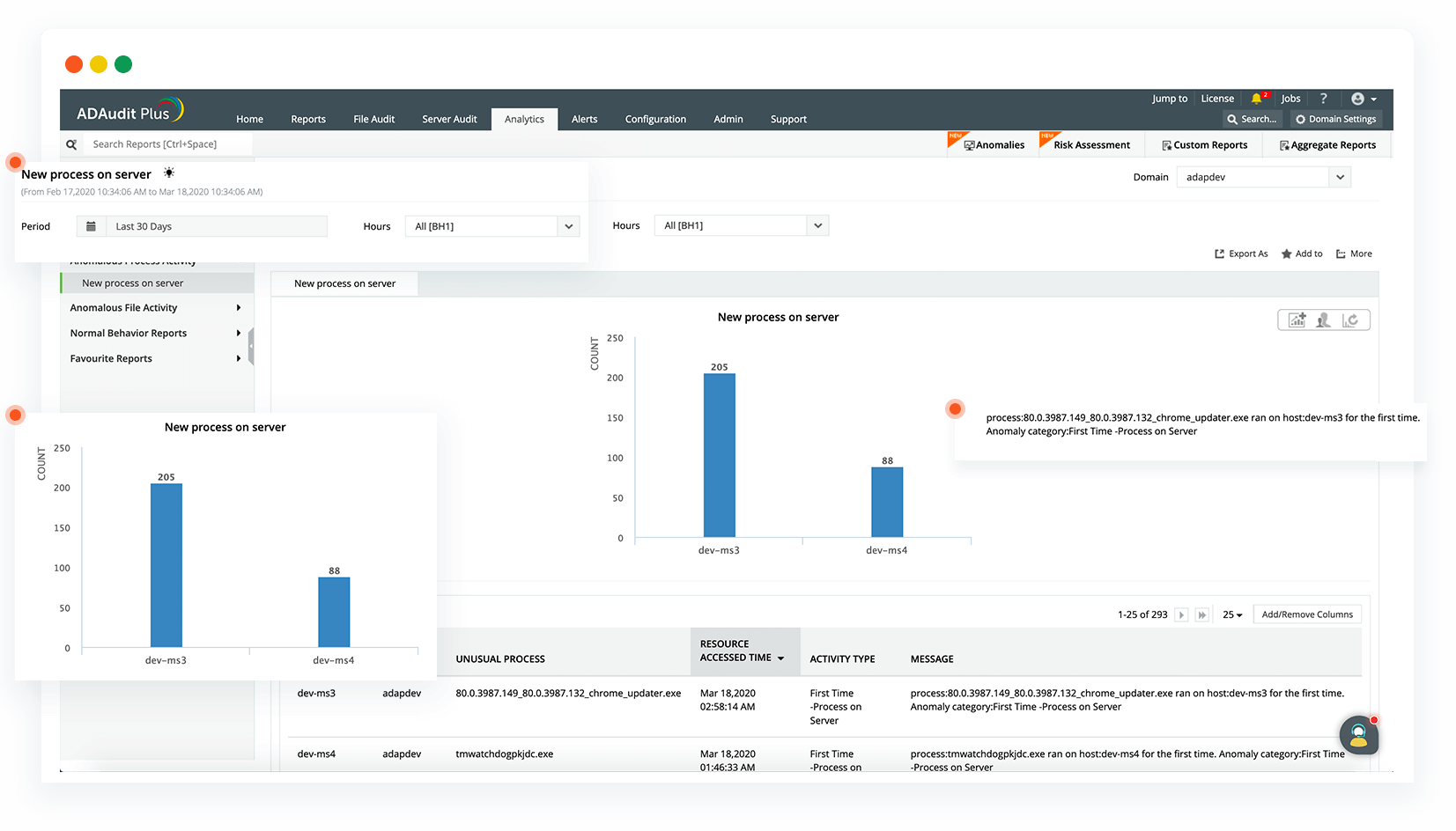

- Mouvement latéral

Détectez les indices de mouvement latéral comme une activité de poste de travail distant anormale, l’exécution de nouveaux processus, etc.

- Utilisation non conforme

Suivez les suppressions de fichier, les modifications non autorisées et les pics anormaux d’accès avec des rapports détaillés de contrôle d’intégrité des fichiers.

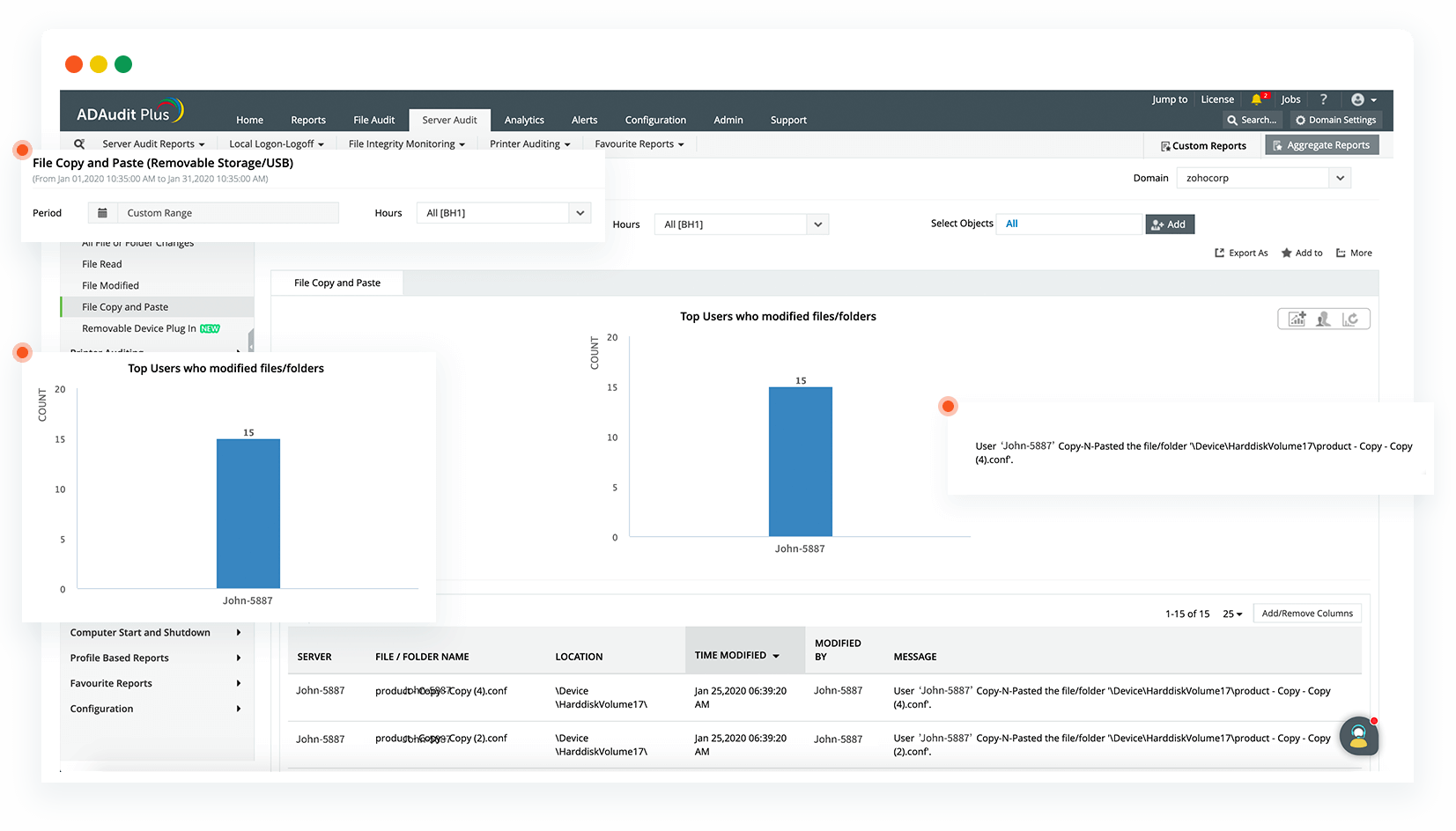

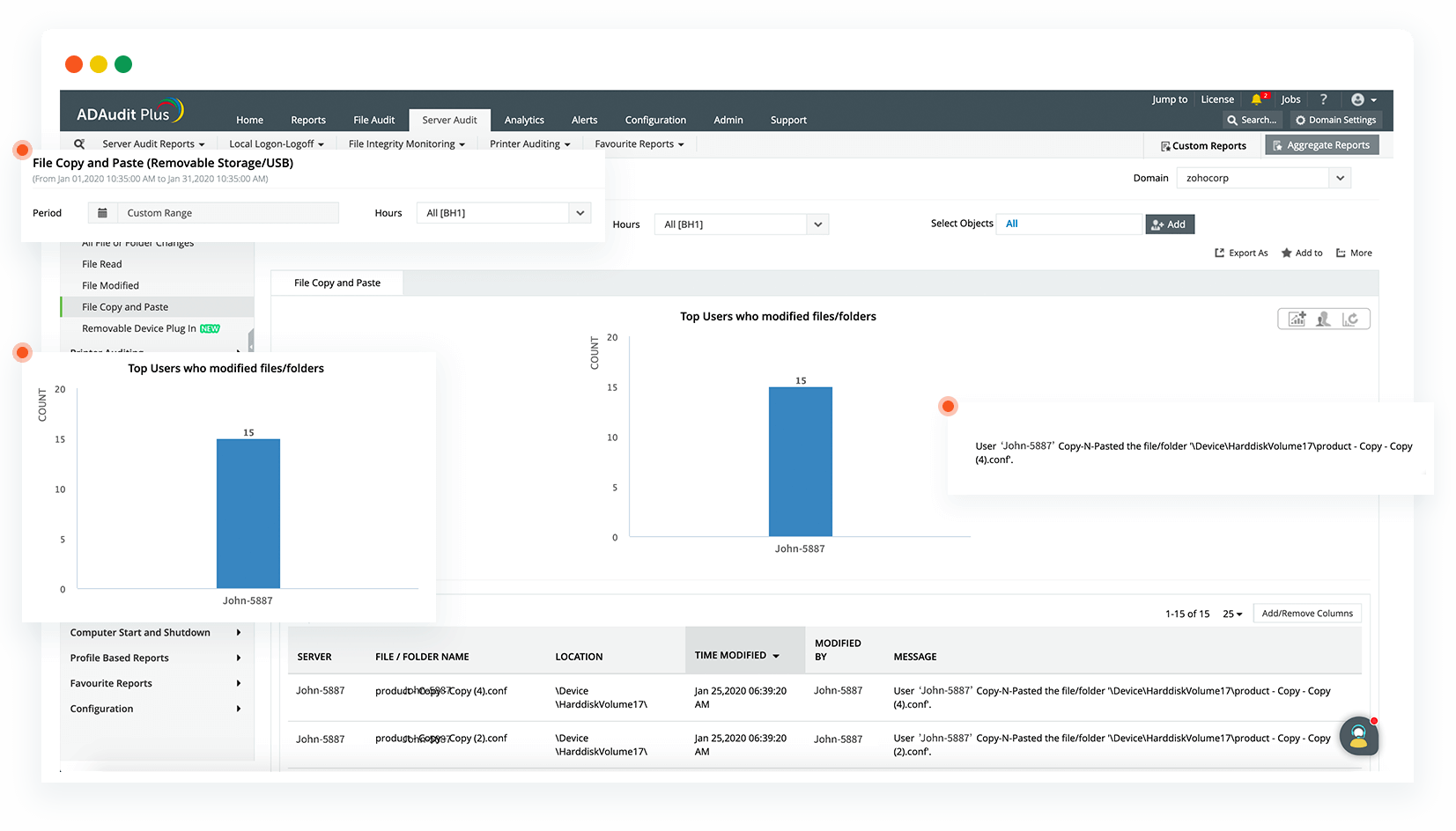

- Exfiltration de données

Détectez les périphériques USB connectés à des contrôleurs de domaine, des serveurs ou des postes de travail et recevez des alertes lorsque des fichiers y sont copiés.

Voici comment l’outil de détection des menaces internes permet de faire face aux risques.

Employés malveillants

Scénario : un administrateur malveillant réinitialise le mot de passe d’un utilisateur sensible et utilise les identifiants pour accéder à des données confidentielles et les exfiltrer. Le lendemain, l’utilisateur sensible est verrouillé en raison d’identifiants devenus obsolètes et il demande un nouveau mot de passe à l’administrateur.

ADAudit Plus permet de suivre la trace de l’attaque interne en examinant les événements critiques comme la réinitialisation de mot de passe effectuée par l’administrateur malveillant, l’activité de poste de travail distant anormale du compte de l’utilisateur sensible et les détails du verrouillage de compte.

Employés négligents

Scénario : un administrateur accorde par erreur des privilèges excessifs à un employé qui les utilise ensuite pour exfiltrer des données sensibles.

ADAudit Plus permet de corréler des rapports sur la réaffectation de privilèges, les utilisateurs effectuant une action privilégiée pour la première fois et des opérations de copie de fichiers sur des périphériques USB pour identifier et corriger rapidement l’erreur.

Employés maladroits

Scénario : un chercheur arrive par mégarde sur un site Web suspect qui installe et exécute un programme malveillant (comme un rançongiciel) dans le réseau.

ADAudit Plus permet de déclencher des alertes lorsqu’un processus inhabituel s’exécute sur un hôte. Si l’exécutable lance une attaque de rançongiciel, ADAudit Plus la détecte instantanément et arrête les machines infectées pour éviter toute dissémination.

Solutions offertes par ADAudit Plus

Analyse comportementale des utilisateurs

Détectez et atténuez les menaces comme les connexions non autorisées, l’abus de privilèges et les programmes malveillants.