Qu’est-ce qu’une attaque de type " pass-the-ticket " ?

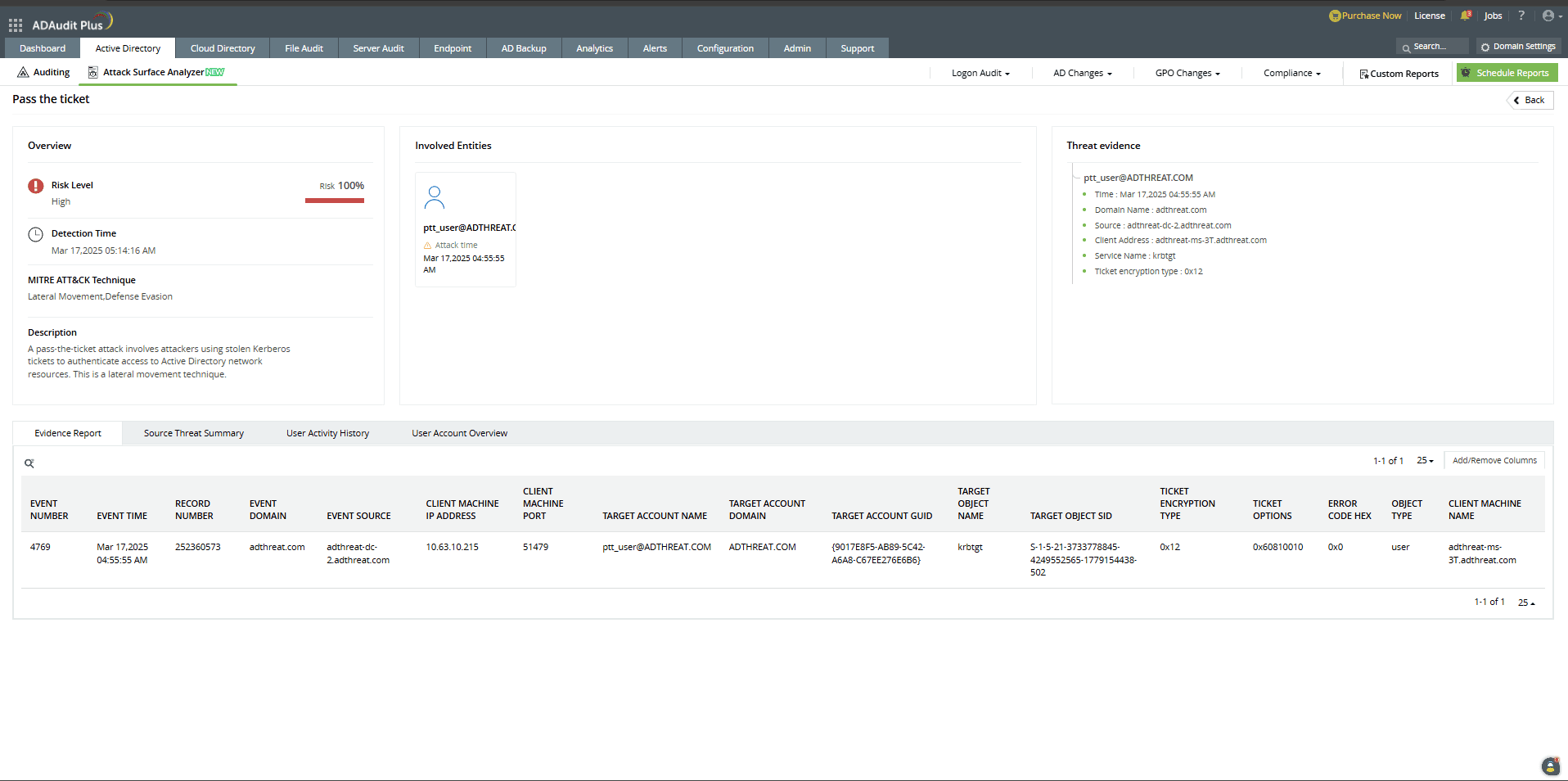

Une attaque de type pass-the-ticket se produit lorsqu’un attaquant vole un ticket Kerberos d’octroi de ticket (TGT) ou un ticket de service (TGS) afin d’accéder illégalement aux systèmes et services d’un réseau. Pour cela, il utilise généralement des logiciels malveillants, des techniques d’extraction de mémoire ou des outils comme Mimikatz pour récupérer les tickets. Avec ces tickets volés, l’attaquant n’a pas besoin du mot de passe ni des identifiants hachés de l’utilisateur : il peut aisément se faire passer pour un utilisateur légitime et effectuer des mouvements latéraux sur le réseau, ce qui en fait une menace sérieuse pour la sécurité de l’entreprise.

Pass-the-ticket vs Pass-the-hash

Les attaques de type pass-the-hash et pass-the-ticket sont toutes deux des méthodes de vol d’identifiants ciblant les mécanismes d’authentification. Elles diffèrent toutefois sur les points suivants :

| Pass-the-ticket | Pass-the-hash |

|---|---|

| Implique le vol et la réutilisation de tickets Kerberos. | Implique le vol et l’utilisation de mots de passe hachés. |

| Ne nécessite pas de hachage de mot de passe, mais l’obtention de tickets de session valides. | Nécessite la capture de hachages NTLM depuis des systèmes compromis. |

| Plus spécifique aux environnements de domaine Windows. | Peut viser plusieurs plateformes, au-delà des domaines Windows. |

Bien que les deux techniques permettent aux attaquants de se déplacer latéralement au sein d’un réseau, les attaques pass-the-ticket sont souvent plus furtives, car elles exploitent des tickets Kerberos valides plutôt que des empreintes d’identifiants.

Exemple d’attaque " Pass-the-ticket "

- Compromission du système : Un attaquant obtient un accès initial à un poste de travail ou à un contrôleur de domaine via un e-mail d’hameçonnage.

- Extraction de tickets : Une fois à l’intérieur du système, il utilise Mimikatz pour extraire tous les tickets Kerberos actifs présents en mémoire.

- Injection de tickets : L’attaquant recherche des tickets Kerberos liés à un compte d’administrateur de domaine. S’il en trouve, il les injecte dans sa propre session afin d’endosser l’identité et les privilèges de l’administrateur.

- Mouvement latéral : Il peut alors accéder légitimement à toutes les ressources auxquelles l’administrateur de domaine a accès, sans jamais avoir eu besoin de ses identifiants.

Comment détecter une attaque de type " pass-the-ticket " ?

En règle générale, une attaque de type pass-the-ticket peut être détectée en surveillant en continu tous les événements Kerberos afin d’identifier des anomalies telles qu’une utilisation inhabituelle des tickets, une réutilisation de tickets, des tickets ayant une durée de vie anormalement longue ou des comportements de connexion suspects.

Principaux événements Windows à surveiller :

Comment se protéger contre les attaques de type " pass-the-ticket " ?

1. Adopter une hygiène stricte en matière d’identifiants

- Appliquer le principe du moindre privilège pour réduire l’exposition.

- Effectuer une rotation régulière des mots de passe et des clés Kerberos.

- Utiliser des comptes de service gérés par des groupes, lorsque c’est possible.

2. Renforcer la journalisation et la surveillance

- Activer l’audit Kerberos avancé dans les journaux d’événements Windows.

- Utiliser des solutions SIEM pour détecter rapidement les anomalies.

3. Déployer des solutions de protection des terminaux

- Mettre en œuvre des outils EDR.

- Activer des protections mémoire pour bloquer les outils d’extraction comme Mimikatz.

4. Segmenter le réseau et contrôler les accès

- Réduire les possibilités de déplacement latéral via des pare-feux internes et une segmentation réseau.

- Exiger l’authentification multifacteur (MFA) pour tous les comptes à privilèges.

Comment ADAudit Plus peut vous aider à détecter et à atténuer les attaques de type " pass-the-ticket " ?

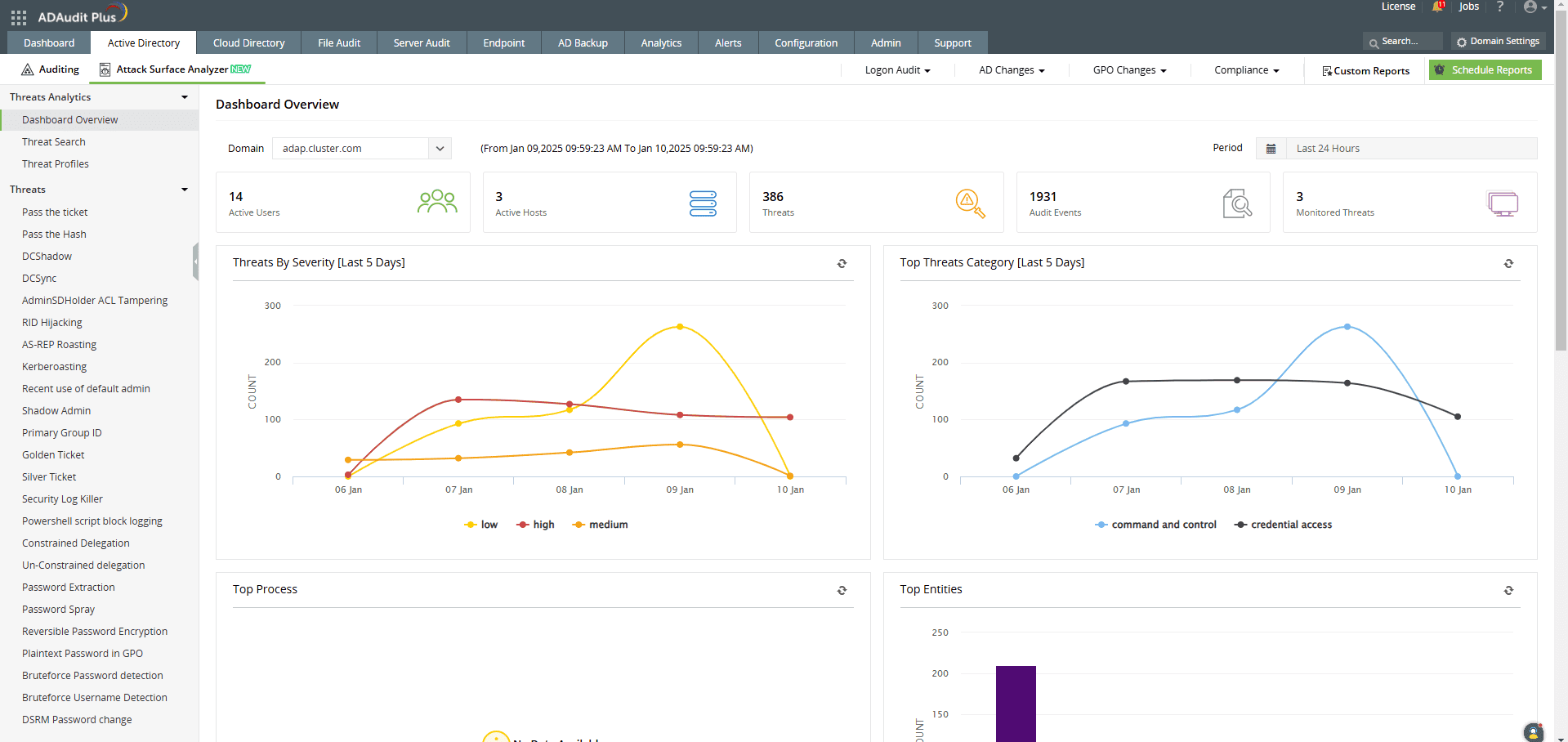

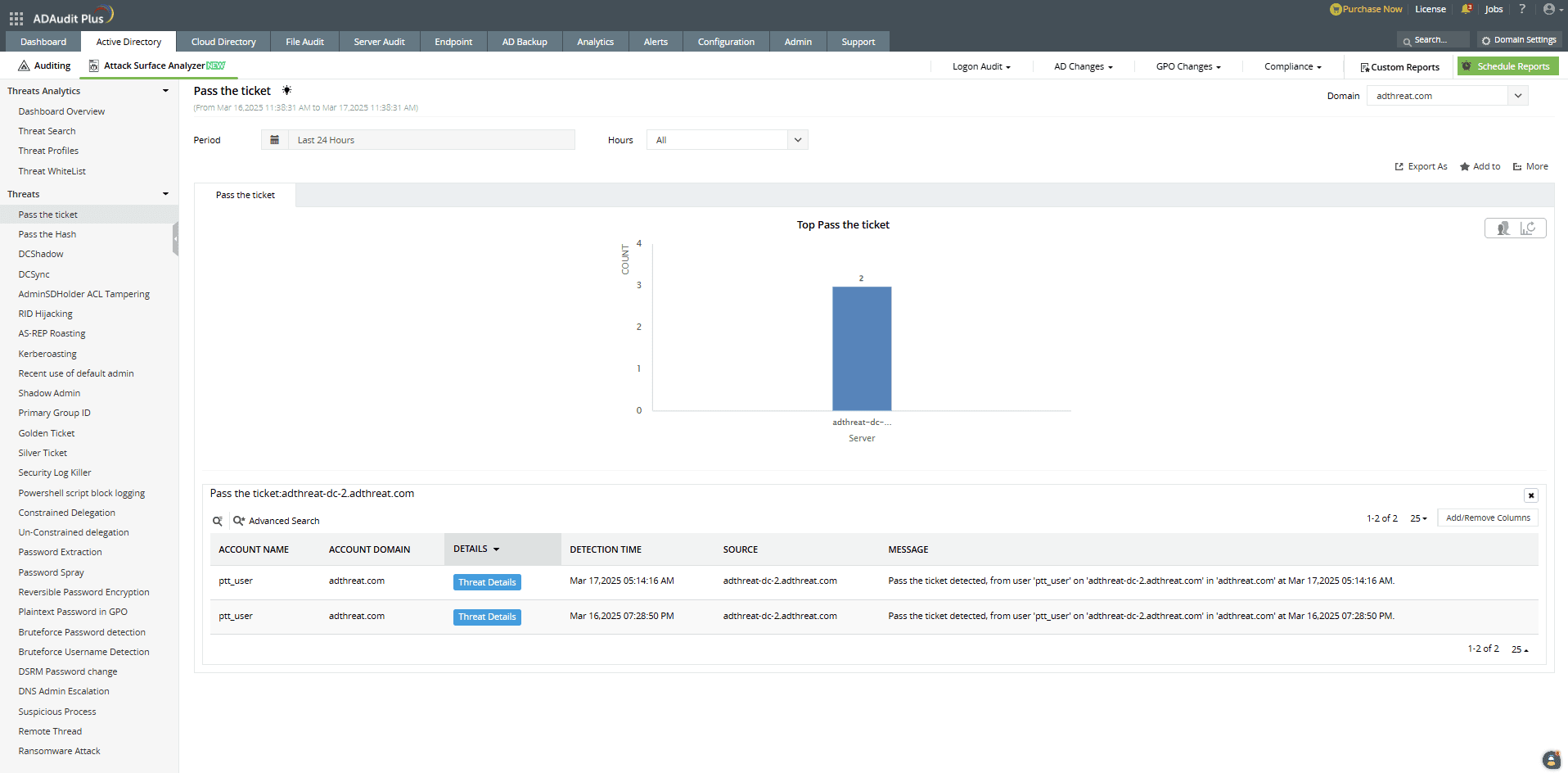

L’analyseur de surface d’attaque d’ADAudit Plus propose des tableaux de bord et des rapports spécialisés qui vous aident à détecter les attaques de type pass-the-ticket et à y répondre en temps réel. Alimenté par des règles exclusives issues du cadre ATT&CK de MITRE, l’analyseur de la surface d’attaque fournit des informations précieuses sur les menaces, vous permettant d’enquêter sur les attaques potentielles en seulement quelques clics.

Commencez dès maintenant à protéger vos ressources Active Directory locales et dans le cloud avec ADAudit Plus.

Détectez plus de 25 types d’attaques AD et identifiez les erreurs de configuration potentielles dans vos environnements Azure, GCP et AWS grâce à l’analyseur de la surface d’attaque.

Voir l’analyseur de la surface d’attaque en actionNous sommes fiers d’avoir été reconnus comme Choix des clients sur Gartner Peer Insights pour la gestion des incidents et des événements de sécurité (SIEM), et ce pour la quatrième année consécutive.