Comment installer des certificats SSL dans Active Directory ?

Les demandes de lecture et d'écriture d'Active Directory sur l'ensemble du réseau peuvent être sécurisées par SSL. Cela nécessite un certificat CA (Certificate Authority). Cet article explique les différentes étapes à suivre pour configurer un certificat SSL dans Active Directory.

Conditions préalables à l'installation de certificats SSL :

- Internet Information Services - IIS est nécessaire avant d'installer les services de certificats Windows.

- Services de certificats de Windows.

Étapes à suivre pour installer un certificat SSL :

Étape 1 : Installer les services de certificats Active Directory

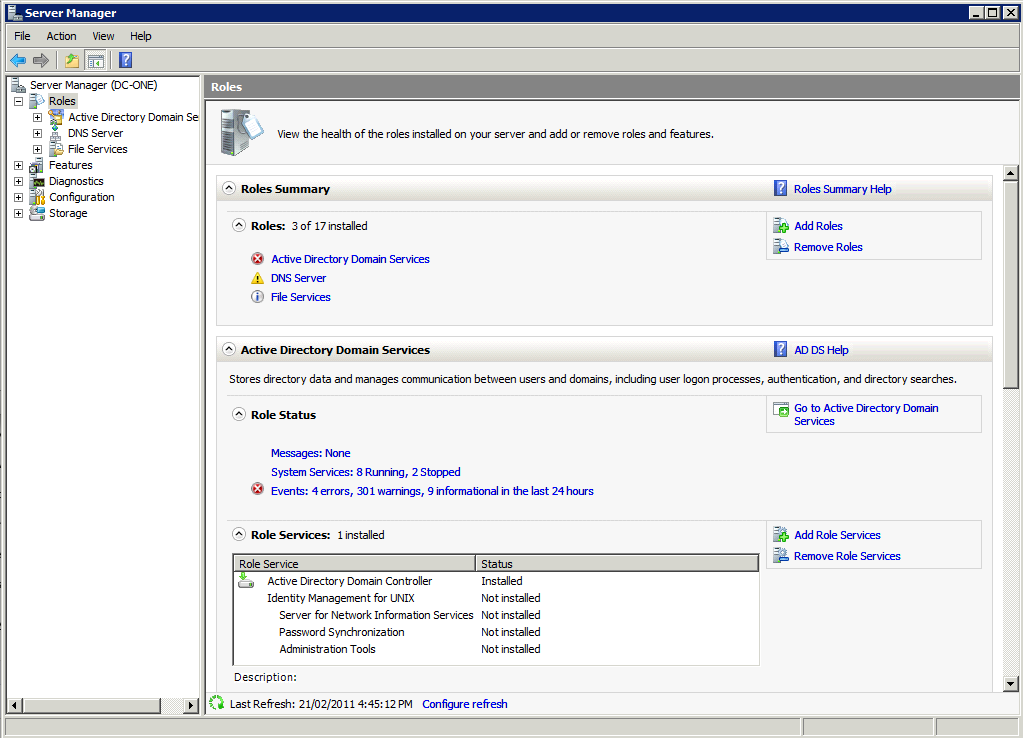

- Connectez-vous à votre serveur Active Directory en tant qu'administrateur.

- Ouvrez le gestionnaire de serveur → Résumé des rôles → Ajouter des rôles.

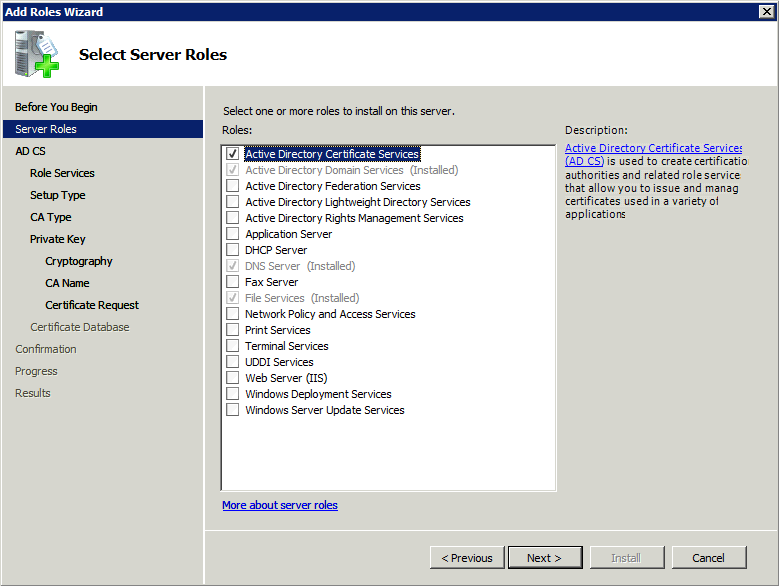

- Dans l'assistant d'ajout de rôles, sélectionnez Rôles de serveur. Dans la liste des options, sélectionnez Services de certificats Active Directory, puis cliquez sur Suivant. Dans l'écran suivant, cliquez à nouveau sur Suivant pour continuer.

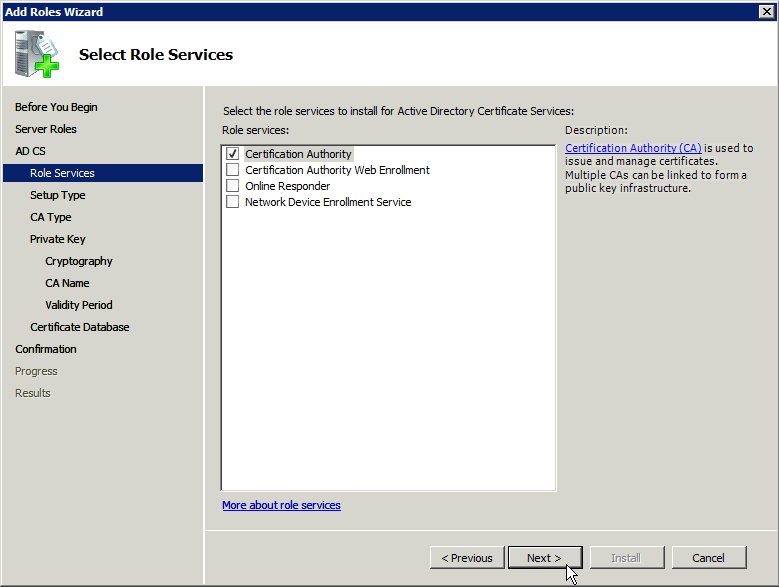

- Sur la page suivante, sélectionnez le service de rôle Autorité de certification pour émettre et gérer les certificats.

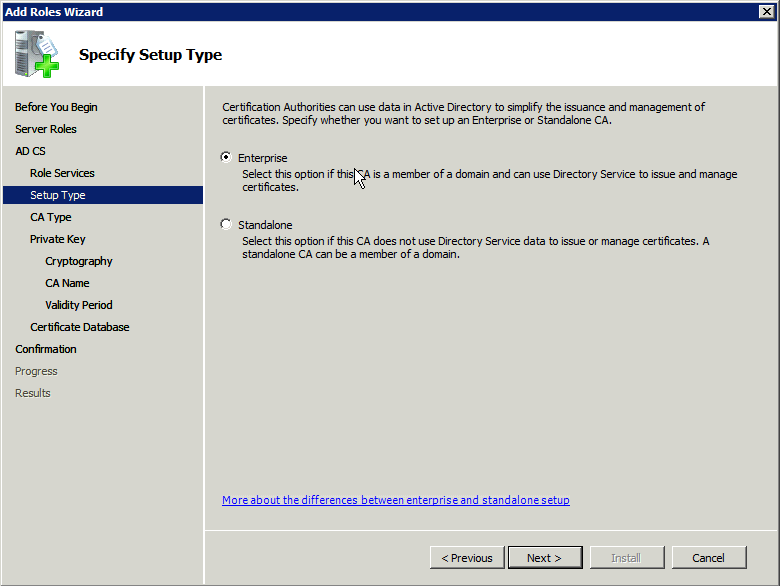

- Dans la page Spécifier le type de configuration, sélectionnez Enterprise car votre serveur fait partie de l'environnement AD. Cliquez sur Suivant.

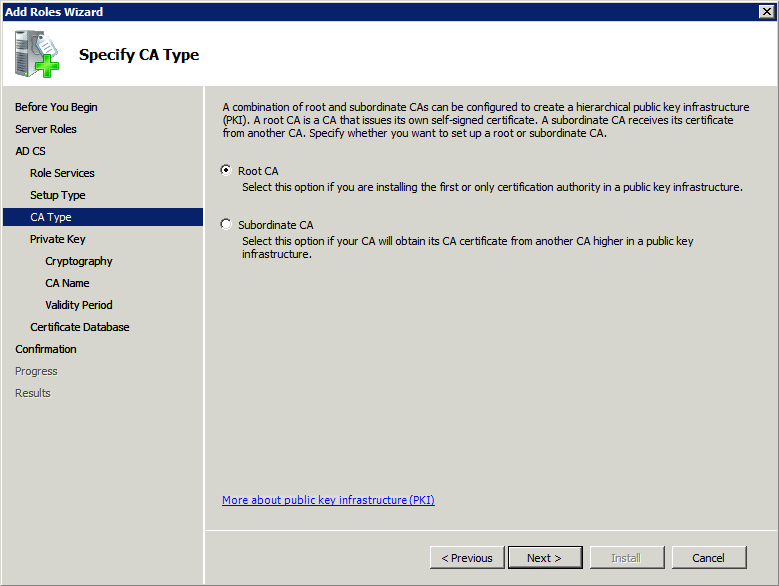

- La page suivante est la page « Spécifier le type AC ». S'il s'agit de votre première AC, sélectionnez AC racine. Sinon, sélectionnez AC subordonnée.

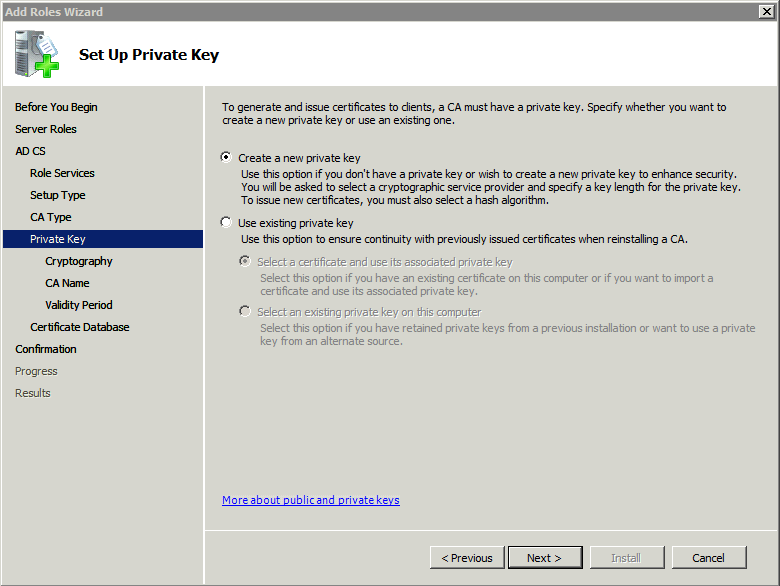

- Définissez la clé privée à utiliser pour cette AC. Comme il s'agit d'une nouvelle AC, sélectionnez « Créer une nouvelle clé privée » puis cliquez sur Suivant. Dans l'écran suivant, cliquez à nouveau sur Suivant pour continuer.

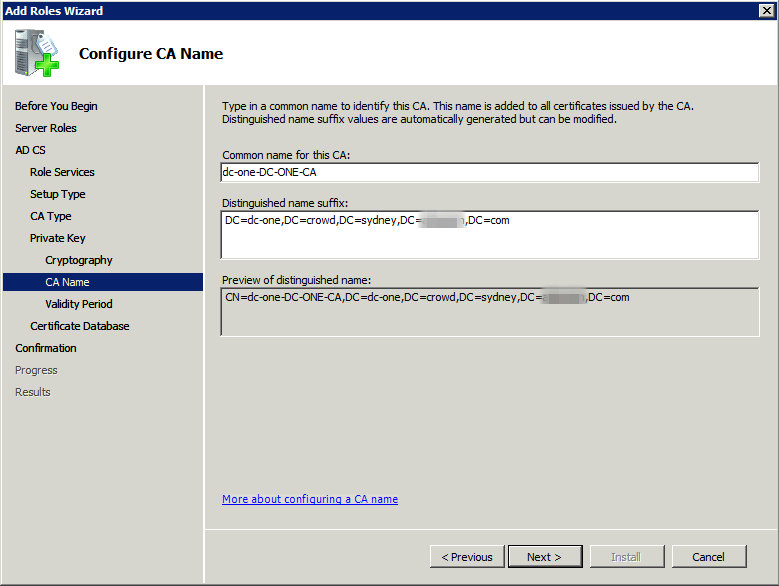

- Sur la page suivante, choisissez un nom commun et un suffixe de nom distinctif pour votre AC. Vérifiez l'aperçu du nom distinctif complet de votre CA, puis cliquez sur Suivant si vous êtes satisfait de vos choix.

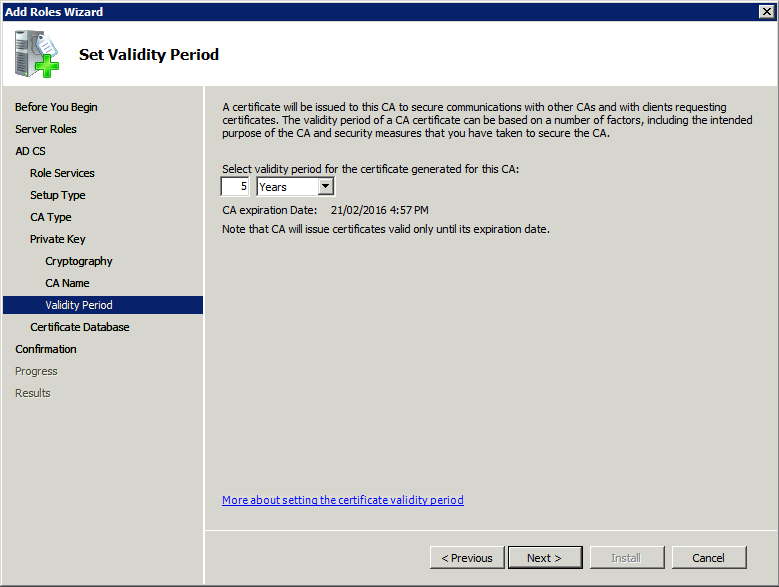

- Dans la page « Définir la validité », acceptez la valeur par défaut ou définissez une période de validité de votre choix. L'AC émet des certificats qui ne sont valables que jusqu'à cette période.

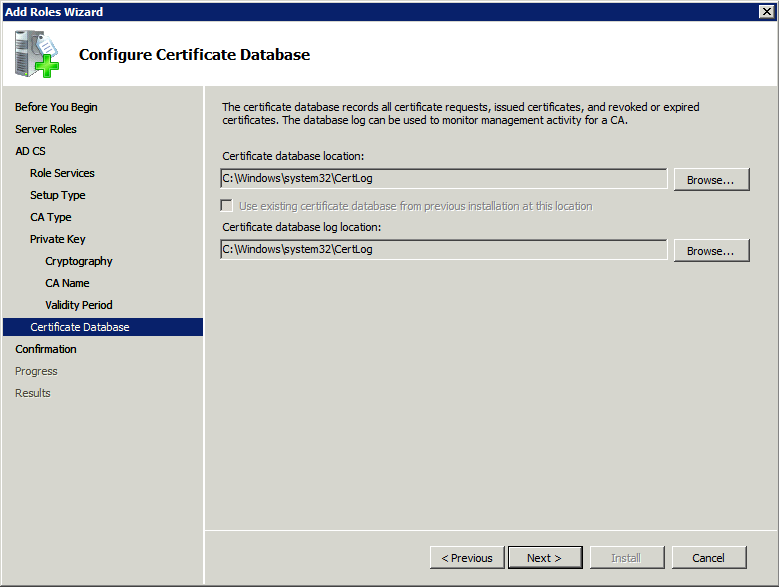

- Sélectionnez un emplacement pour stocker la base de données de certificats et les journaux de la base de données de certificats.

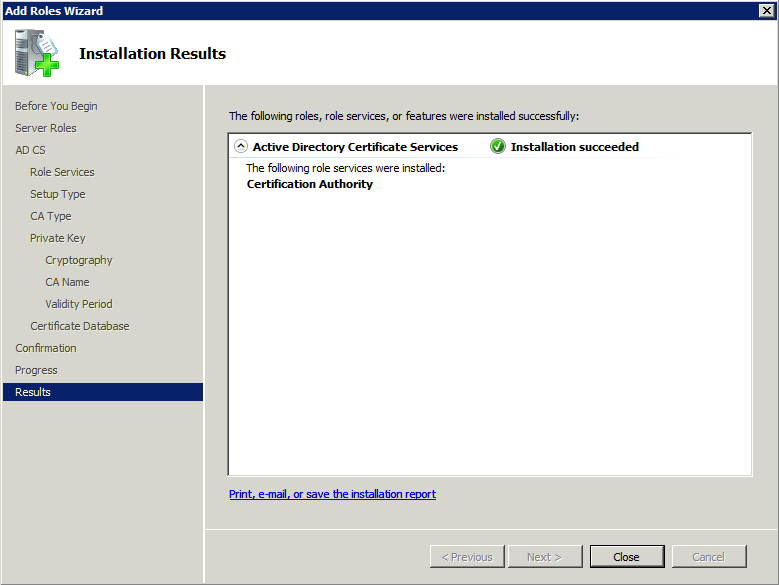

- Confirmez vos configurations d'installation et cliquez sur Installer. Une fois l'installation terminée, fermez l'assistant.

Étape 2 : Obtenir le certificat du serveur

Après avoir installé l'autorité de certification, vous devez maintenant ajouter les certificats SSL qui sont utilisés par vos serveurs d'application à la liste des certificats acceptés.

Le certificat Active Directory est automatiquement généré et stocké à la racine du lecteur C. Pour exporter ce certificat, exécutez cette commande sur le serveur :

certutil -ca.cert client.crt

Étape 3 : Importer le certificat du serveur

Le certificat doit être importé dans votre environnement d'exécution Java pour qu'un serveur d'application puisse faire confiance à votre certificat AD. Le JDK stocke les certificats de confiance dans un fichier appelé keystore. Le fichier keystore par défaut s'appelle cacerts et il est stocké dans le sous-répertoire jre\lib\security de votre installation Java. Exécutez les commandes suivantes sur votre serveur pour importer les certificats.

- Allez dans le répertoire où Java est installé.

cd /d C:\Program Files\Java\jdk1.5.0_12 - Exécutez la commande mentionnée ci-dessous, où server-certificate.crt est le nom du fichier de votre serveur de répertoire.

keytool -importcert -keystore .\jre\lib\security\cacerts -file server-certificate.crt - Saisissez le mot de passe changeit du keystore par défaut lorsque vous y êtes invité.

- Lorsque vous êtes invité à « Faire confiance à ce certificat ? [non] : entrez oui pour confirmer l'importation de la clé :

Entrez le mot de passe du keystore : changeit

Propriétaire : CN=ad01, C=US

Émetteur : CN=ad01, C=US

Numéro de série : 15563d6677a4e9e4582d8a84be683f9

Valide à partir de : Tue Aug 21 01:10:46 ACT 2007 jusqu'au : Tue Aug 21 01:13:59 ACT 2012

Empreintes digitales du certificat :

MD5:D6:56:F0:23:16:E3:62:2C:6F:8A:0A:37:30:A1:84:BE

SHA1:73:73:4E:A6:A0:D1:4E:F4:F3:CD:CE:BE:96:80:35:D2:B4:7C:79:C1

Faire confiance à ce certificat ? [non] : oui

Le certificat a été ajouté au keystore - Modifiez « URL » pour utiliser LDAP sur SSL et utilisez l'option « SSL sécurisé » lorsque vous connectez votre application à votre serveur de répertoire.

Une fois le certificat importé selon les instructions ci-dessus, vous devrez redémarrer l'application pour appliquer les changements effectués.