Audit des modifications de système de stockage NetApp

Suivez les périphériques de stockage NetApp avec ManageEngine ADAudit Plus, un outil d’audit et de suivi des fichiers NetApp. Recevez des rapports détaillés sur l’activité des utilisateurs dans des partages de fichiers NetApp et CIFS, analysez les modifications d’autorisations et automatisez les réponses aux incidents de sécurité.

Points forts de l’audit NetApp avec ADAudit Plus

Audit centralisé des systèmes de stockage NetApp

Suivez qui modifie quoi, quand et d’où en vérifiant chaque tentative d’accès réussie ou avortée à un fichier NetApp (création, modification, déplacement, changement de nom ou suppression).

Suivi des modifications d’autorisations

Vérifiez que les fichiers sensibles font l’objet d’une sécurité adéquate en suivant les modifications d’autorisations et comparant les valeurs de liste de contrôle d’accès (ACL) avant et après l’opération.

Audit CIFS NetApp en temps réel

Surveillez de près les employés qui accèdent à des fichiers ou des dossiers partagés et les modifient dans l’environnement en vérifiant les partages NetApp CIFS en temps réel.

Suivi des modifications NetApp

Recevez des rapports instantanés sur toutes les modifications des systèmes de stockage NetApp ou configurez un calendrier pour obtenir des rapports réguliers sur les modifications les plus importantes.

Garantie de sécurité des systèmes de stockage NetApp et preuve de conformité

Alertes instantanées sur les événements critiques

Déclenchez des alertes instantanées par courrier ou SMS sur les événements critiques comme des pics subits d’activité ou des modifications apportées par un utilisateur donné à un fichier important.

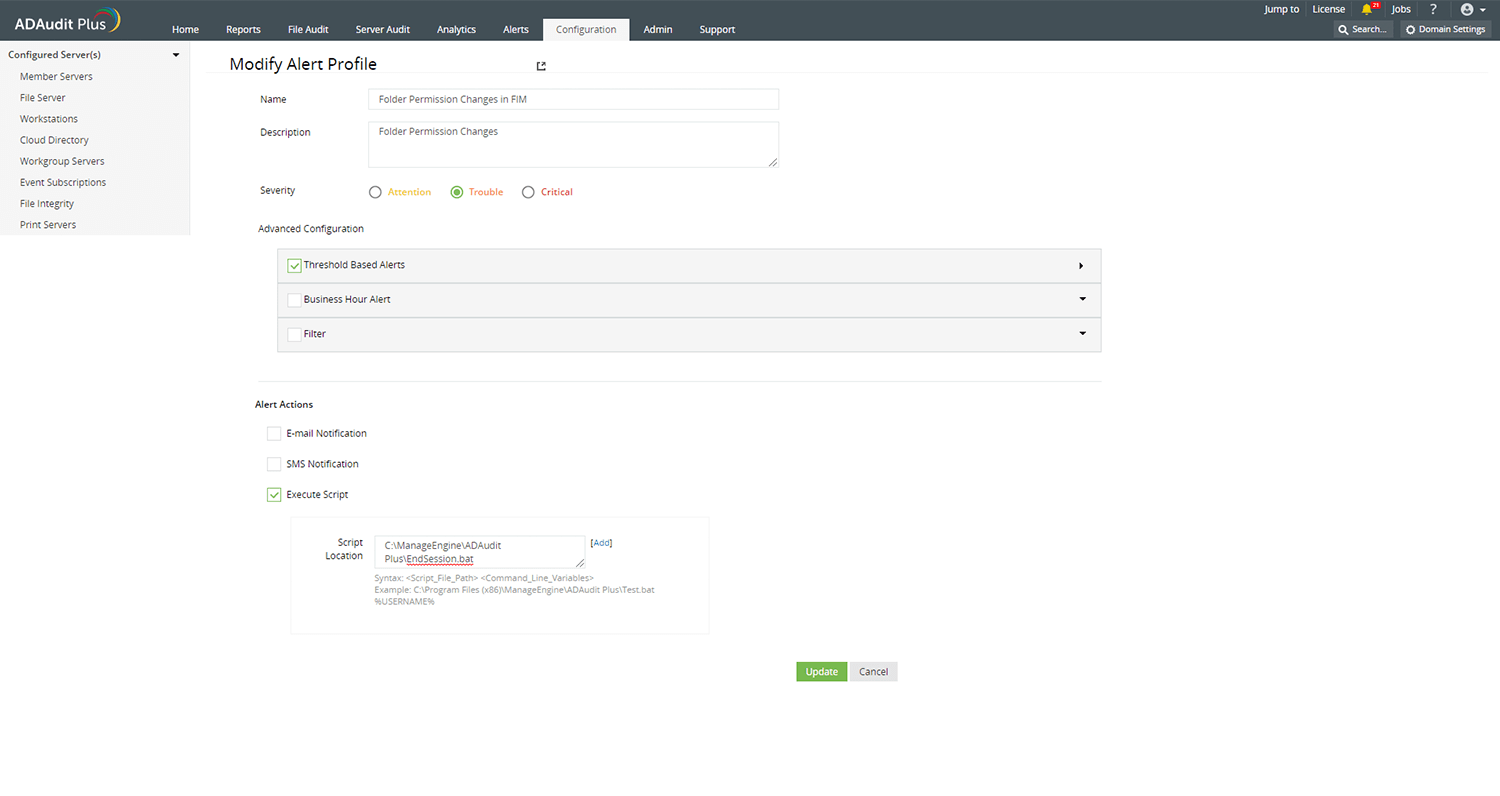

Réponse automatique aux incidents

Prévenez les dommages causés par des intrusions, des attaques de rançongiciel et d’autres menaces de sécurité avec une réaction automatisée sur mesure pour interrompre les sessions d’utilisateur, arrêter les machines, etc.

Détection d’anomalies par analyse comportementale des utilisateurs

Éliminez les lacunes de sécurité et simplifiez la détection des utilisateurs malveillants en vérifiant l’activité anormale de l’environnement NetApp grâce à l’analyse comportementale des utilisateurs.

Rapports de conformité prêts à l’audit

Prouvez le respect de diverses réglementations (PCI DSS, RGPD, HIPAA, ISO 27001, SOX, GLBA, FISMA, etc.) avec des rapports prédéfinis.

Simplifiez l’audit et le suivi NetApp avec ADAudit Plus.

Obtenir une version d’évaluation gratuite totalement fonctionnelle de 30 joursMaintenir la sécurité et la conformité de l’infrastructure (Active Directory, serveurs Windows et postes de travail) avec ADAudit Plus

Audit des modifications GPO

Vérifiez et suivez en temps réel les paramètres GPO modifiés avec les anciennes et les nouvelles valeurs.

Audit des autorisations de fichier

Vérifiez toutes les modifications d’autorisations de fichier et de dossier. Déterminez l’auteur de ces modifications, le moment et l’origine.

Analyse des modifications de fichier

Obtenez un suivi instantané de toutes les modifications et les tentatives d’accès avortées pour les fichiers sensibles.

Analyse forensique

Examinez rapidement les incidents de sécurité avec des données d’audit exactes et exploitables.

Audit des serveurs Windows

Vérifiez et analysez toute l’activité des utilisateurs dans l’environnement de serveurs Windows en temps réel.

Audit des périphériques amovibles

Analysez l’utilisation de périphériques de stockage amovibles comme des clés USB et suivez l’activité des fichiers.

Analyse des imprimantes

Analysez l’utilisation d’imprimantes pour savoir qui a imprimé le contenu des fichiers sensibles sur un réseau Windows.

Audit ADFS

Analysez et suivez les tentatives d’authentification ADFS ayant réussi ou échoué en temps réel.

Audit des postes de travail

Vérifiez, signalez et suivez l’activité sensible des utilisateurs sur les postes de travail en temps réel.