Suivi de l’utilisation d’applications cloud

Suivez le trafic Web de l’organisation pour analyser le taux d’utilisation des applications et l’usage d’applications approuvées ou pas.

Mesure de la menace liée à l’informatique fantôme

Identifiez les collaborateurs qui exposent l’organisation à un risque par leur utilisation d’applications cloud fantômes et suivez l’heure du dernier accès.

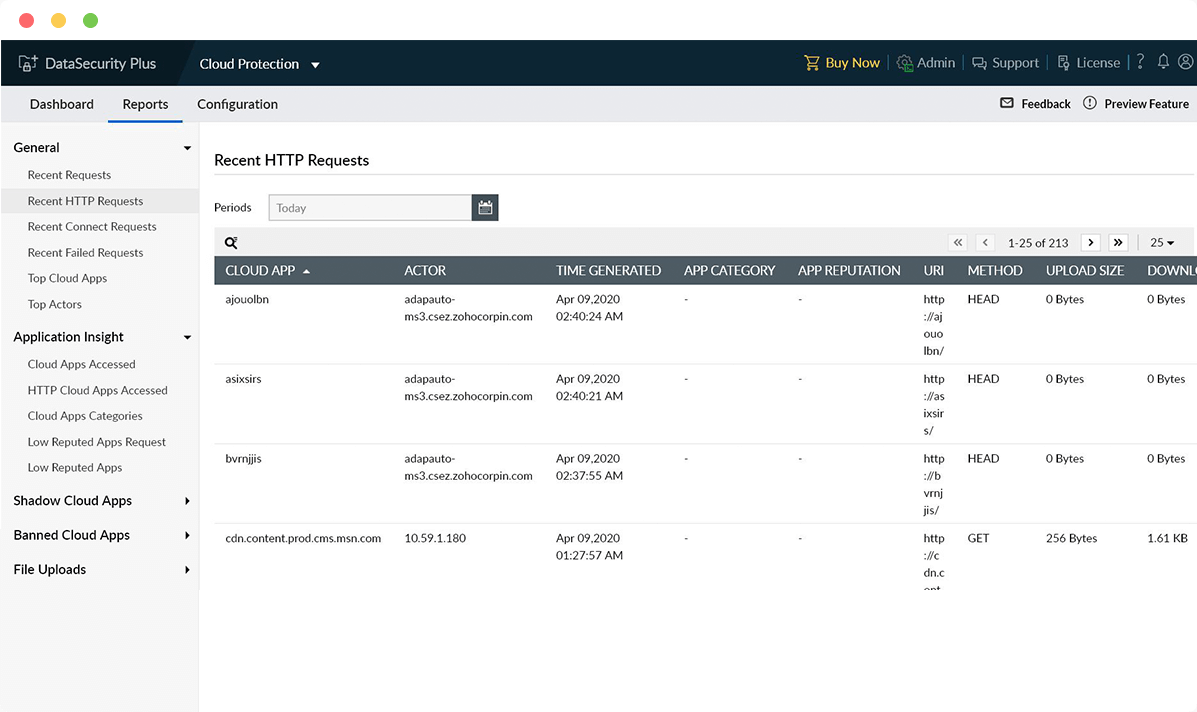

Analyse des requêtes Web

Collectez toutes les requêtes créées, avec des détails sur l’heure d’accès à une application cloud, l’utilisateur, l’indice de réputation de l’application, etc.

Blocage des applications non approuvées

Empêchez votre personnel d’accéder à des données d’entreprise ou d’en télécharger via des applications à haut risque en bloquant son utilisation en temps réel.

Contrôlez l’utilisation d’applications Web avec une solution de protection cloud.