L’audit de base de données est un processus qui consiste à surveiller et à enregistrer les activités liées à une base de données, ainsi qu’à contrôler les accès, dans le but d’assurer la sécurité des données, la conformité aux réglementations et l’intégrité des informations stockées. Cette pratique implique la collecte et l’analyse des événements générés par le système de gestion de base de données (SGBD) et les opérations effectuées sur les données.

En tant qu’élément clé de la sécurité réseau, l’audit des bases de données est indispensable pour protéger les données sensibles de l’entreprise, renforcer les dispositifs de sécurité et assurer la conformité aux exigences réglementaires.

EventLog Analyzer de ManageEngine simplifie l’audit des bases de données en collectant et en surveillant de manière transparente les journaux issus de différents serveurs de bases de données. Cette solution fournit des rapports détaillés et des analyses approfondies de l’activité des bases de données sur des plateformes telles que Microsoft SQL, Oracle, MySQL ou IBM DB2, en corrélant et en analysant les données des journaux. Elle permet également de suivre l’activité des utilisateurs, de gérer les modifications, de surveiller l’état des serveurs et de détecter les attaques ciblant la sécurité des bases de données, telles que les injections SQL.

Voici comment EventLog Analyzer vous aide à auditer de manière proactive vos serveurs de bases de données

Une approche simplifiée pour une gestion efficace des bases de données

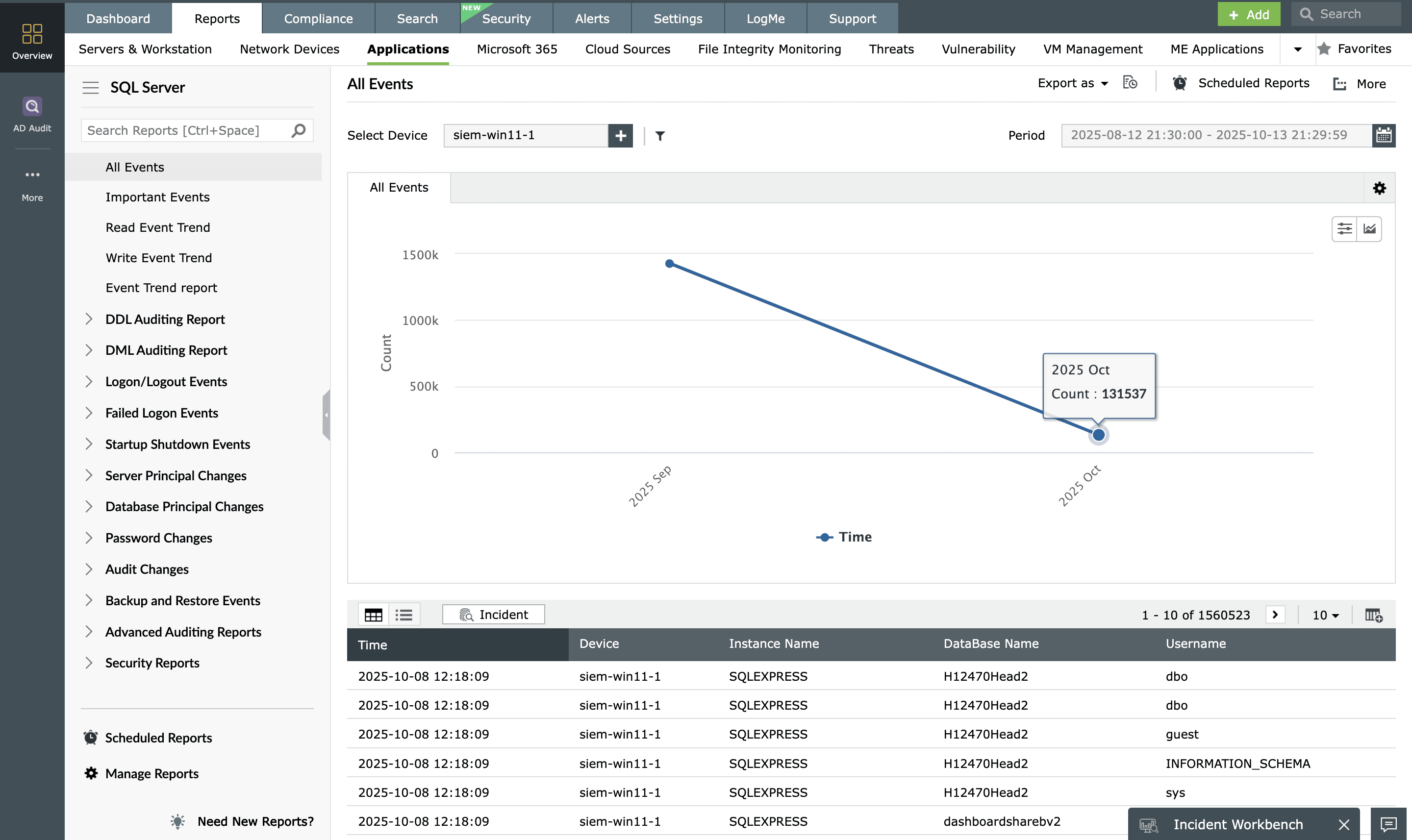

EventLog Analyzer est une solution complète de gestion des journaux de bases de données, qui centralise la collecte des journaux sur l’ensemble de votre réseau. Elle facilite l’analyse des journaux grâce à des rapports prédéfinis couvrant diverses activités liées aux bases de données, notamment la gestion des comptes, les modifications effectuées par les utilisateurs, la sécurité des serveurs, et bien plus encore. En plus de compiler ces rapports, la solution vous alerte en temps réel sur les événements de sécurité grâce à des notifications instantanées. EventLog Analyzer garantit également l’archivage sécurisé des journaux, ajoutant ainsi une couche supplémentaire de protection.

Renforcement de la sécurité par la surveillance des utilisateurs

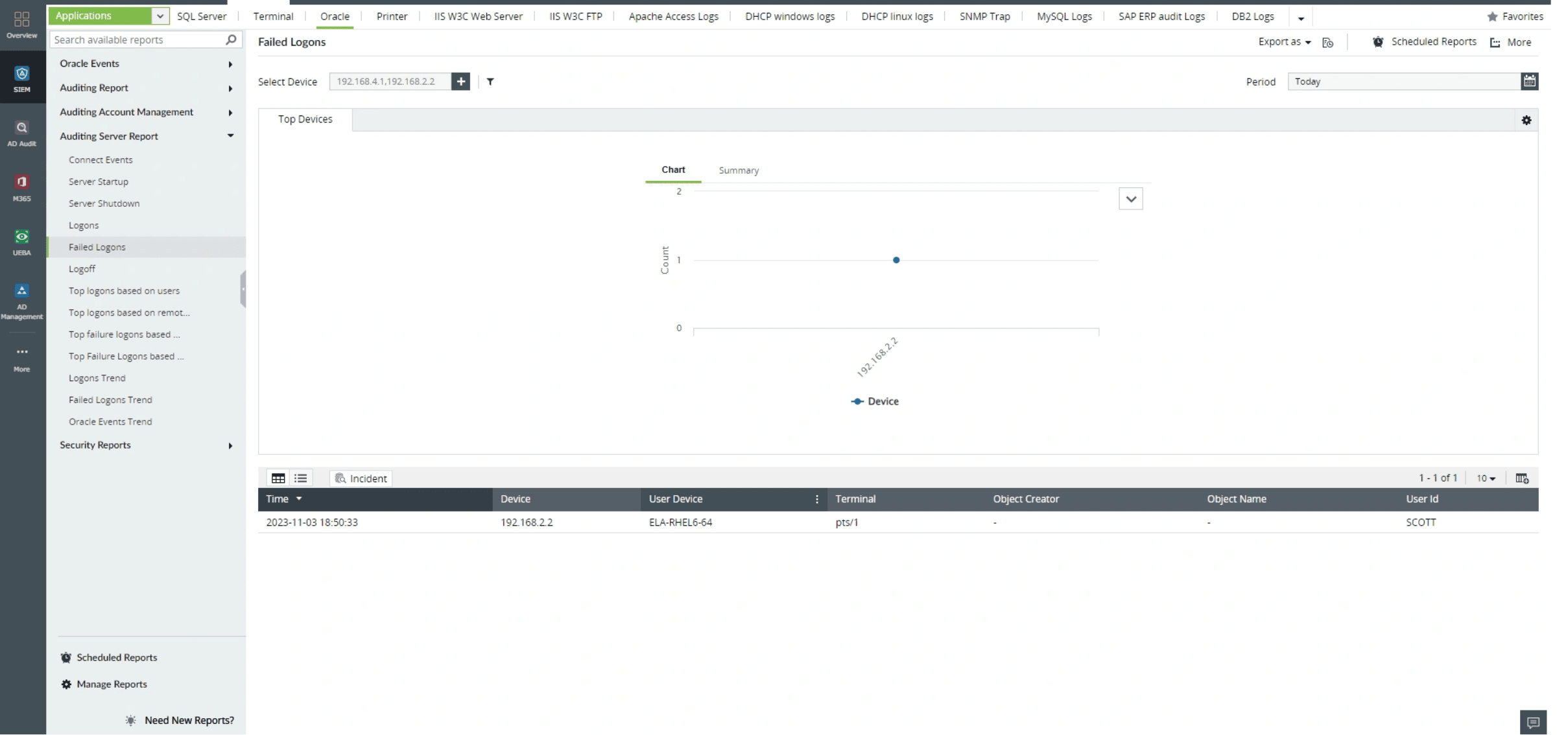

EventLog Analyzer permet une surveillance approfondie des journaux des serveurs de bases de données. Il offre une analyse en temps réel de l’activité des serveurs, des connexions des utilisateurs et des modifications apportées aux comptes et aux autorisations. Il établit une posture de sécurité solide en retraçant les actions des utilisateurs au sein du système : connexions et déconnexions, validation des comptes, changements de configuration, etc. La solution contribue à renforcer la sécurité des bases de données en réagissant rapidement aux événements critiques, offrant ainsi une protection proactive contre les menaces et vulnérabilités potentielles.

Surveillance et audit simplifiés pour la conformité réglementaire

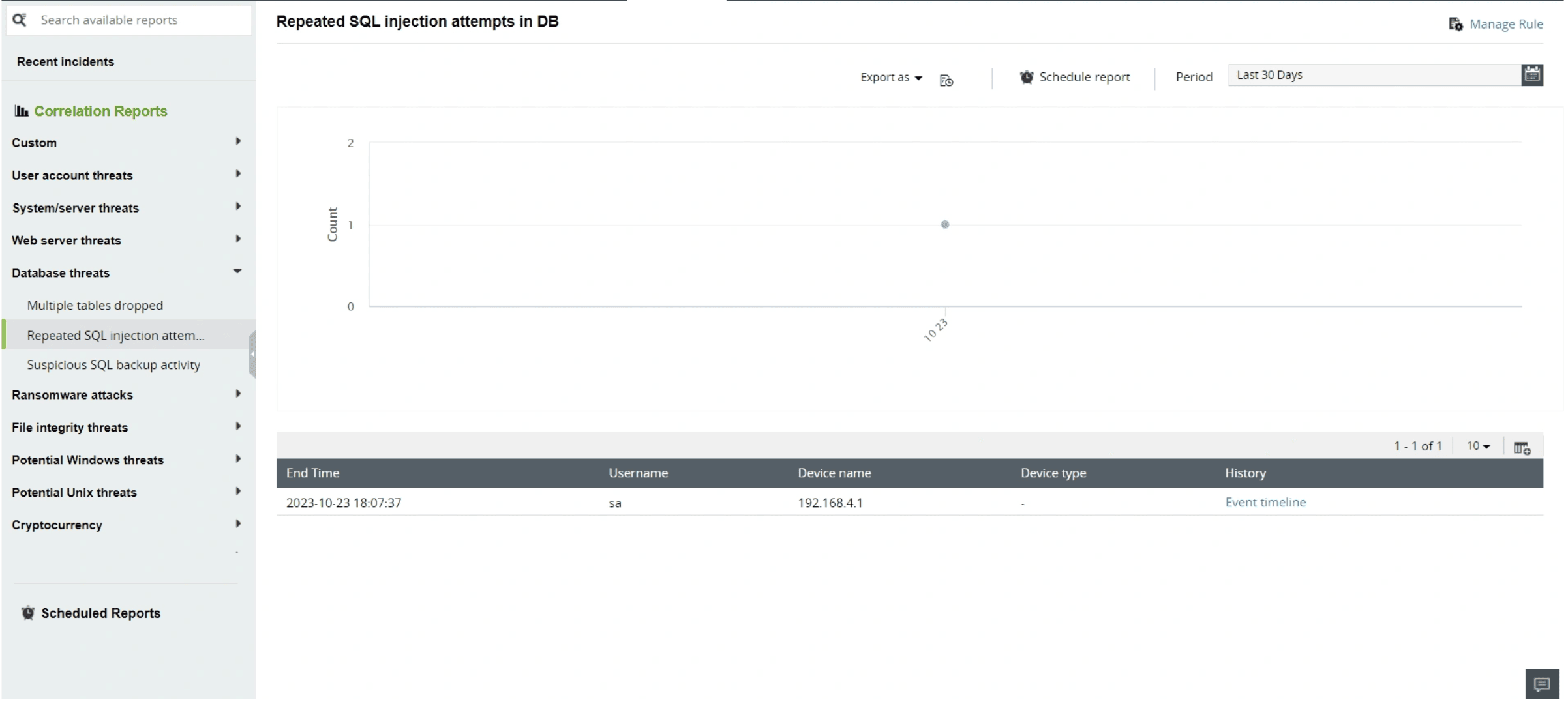

EventLog Analyzer assure une surveillance en temps réel afin de détecter les attaques critiques ciblant les bases de données, telles que les injections SQL. Il conserve une piste d’audit complète pour répondre aux besoins de conformité et d’investigation, identifie les schémas d’attaque complexes via la corrélation d’événements, et fournit des rapports prédéfinis pour répondre aux principales réglementations, notamment HIPAA, PCI DSS, FISMA et SOX.

Évaluation des opérations de vos serveurs de bases de données

EventLog Analyzer offre des capacités d’analyse avancée à travers des rapports spécifiquement conçus pour l’audit des journaux des serveurs de bases de données. Ces rapports fournissent des informations précieuses, telles que les utilisateurs les plus fréquemment connectés ou ceux dont les tentatives de connexion ont échoué le plus souvent, permettant ainsi une meilleure compréhension de l’activité du serveur. Grâce à cette analyse, vous pouvez identifier des modèles et tendances d’utilisation, tirer des enseignements de vos journaux et prendre des décisions éclairées pour améliorer la sécurité et les performances de vos bases de données. Cette approche proactive vous aide à traiter les problèmes en amont et à optimiser les opérations pour plus d’efficacité et de sécurité.

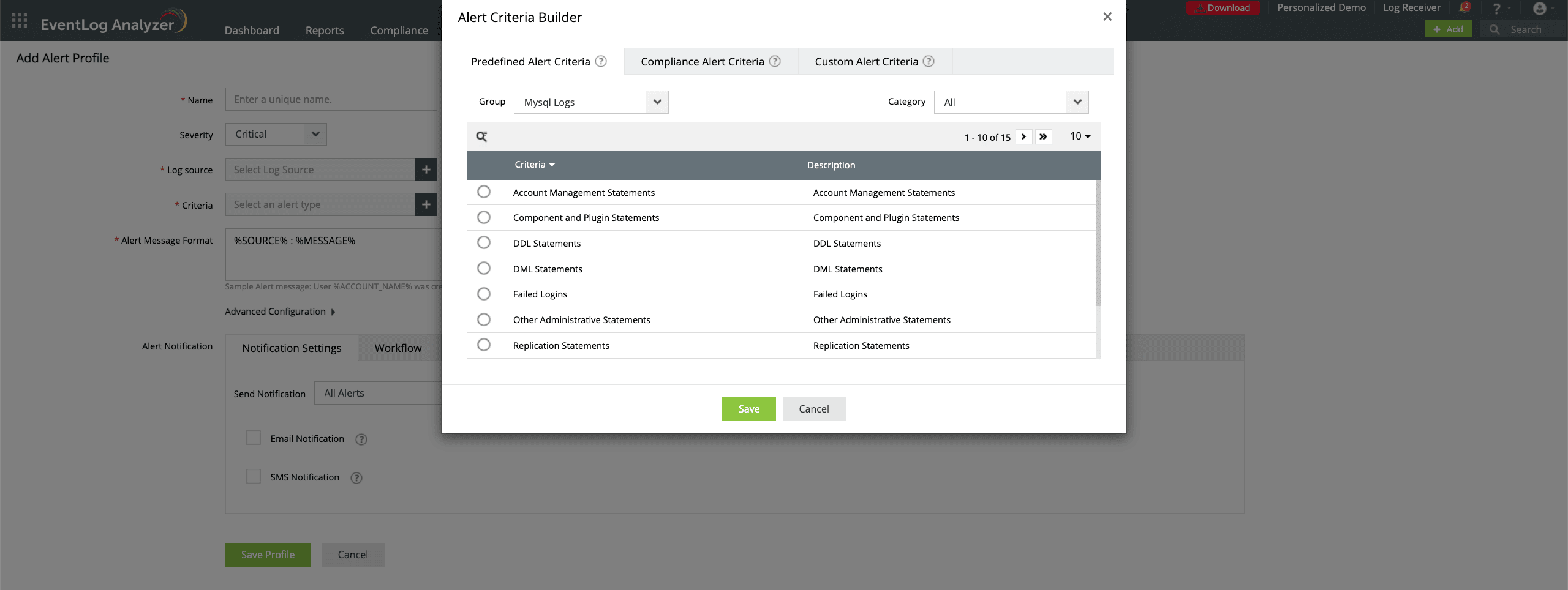

Alertes en temps réel pour une sécurité optimale des bases de données

La surveillance de l’activité des bases de données est essentielle au maintien de la sécurité des données. EventLog Analyzer permet un suivi exhaustif et déclenche des alertes instantanées en cas d’événements critiques, y compris lors de transactions sensibles telles que les modifications DDL et DML. Cette fonctionnalité vous permet d’identifier avec précision qui accède à la base de données et quelles actions sont réalisées, assurant ainsi une traçabilité complète et une intégrité renforcée des données. En détectant rapidement toute activité suspecte ou non autorisée, EventLog Analyzer contribue efficacement à renforcer la sécurité et à garantir la conformité aux normes réglementaires.

Autres solutions fournies par EventLog Analyzer

Audit proactif des bases de données

Surveillez de manière proactive les modifications et les activités critiques des bases de données, telles que la création ou la modification de bases, l’activité des serveurs, ainsi que les opérations au niveau du serveur, comme les démarrages, les arrêts et la création d’objets.

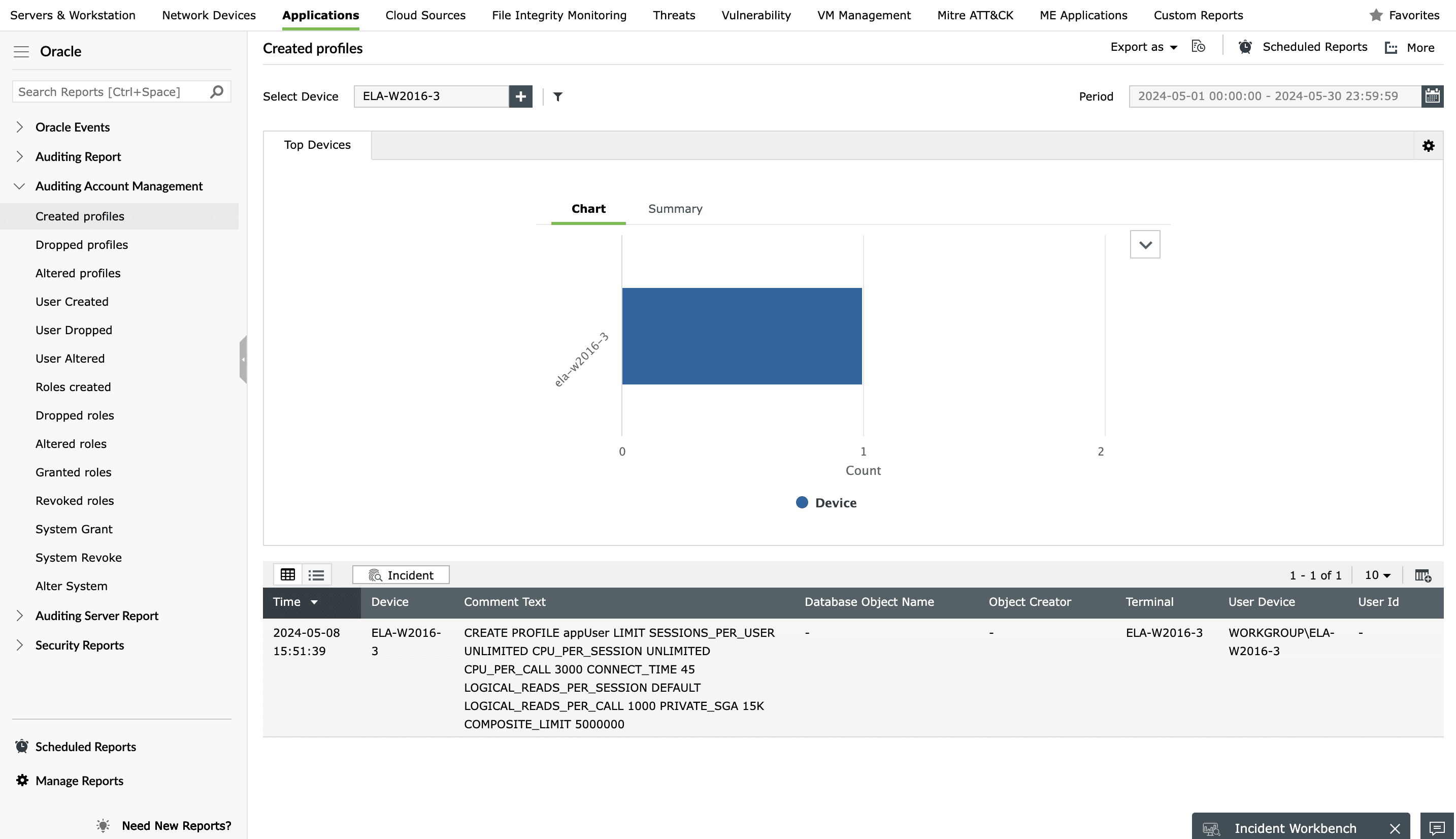

Audit des bases de données Oracle

Auditez efficacement les opérations sur les bases de données Oracle à l’aide de rapports prédéfinis détaillés. Suivez les modifications structurelles, les requêtes exécutées et les changements effectués par les utilisateurs, pour un contrôle total de l’environnement Oracle.

Analyse des journaux

Optimisez l’analyse des journaux grâce à la collecte centralisée, à la surveillance en temps réel et à la corrélation intelligente des événements. Bénéficiez d’alertes personnalisées, de rapports de conformité et du suivi de l’activité des utilisateurs, pour une analyse efficace des journaux indispensable à la détection des menaces et au diagnostic rapide des incidents.

Surveillance complète de l’activité des utilisateurs

Analysez en profondeur les actions des utilisateurs, suivez les sessions et configurez des alertes en temps réel pour détecter les comportements inhabituels. Accédez à des rapports dédiés à la surveillance des utilisateurs privilégiés, à la prévention des fuites de données, à la conformité réglementaire, et exploitez l’analyse historique pour mener des enquêtes approfondies sur les incidents de sécurité.

5 raisons de choisir EventLog Analyzer comme outil de surveillance de votre base de données

1. Surveillance complète de l’activité des utilisateurs

Analysez en profondeur les actions des utilisateurs, suivez les sessions et configurez des alertes en temps réel pour détecter les comportements inhabituels. Accédez à des rapports dédiés à la surveillance des utilisateurs privilégiés, à la prévention des fuites de données, à la conformité réglementaire, et exploitez l’analyse historique pour mener des enquêtes approfondies sur les incidents de sécurité.

2. Analyse forensique avancée

EventLog Analyzer permet des investigations avancées grâce à une analyse historique détaillée, offrant une chronologie précise des événements pour l'examen approfondi des incidents de sécurité.

3. Renforcement de la sécurité des serveurs SQL

Identifiez des schémas d’attaque complexes sur vos serveurs SQL et détectez les menaces potentielles, telles que l’abus de privilèges, le vol d’identifiants ou les tentatives d’injection SQL, afin de prévenir toute compromission.

4. Surveillance approfondie des utilisateurs privilégiés

EventLog Analyzer fournit une visibilité granulaire sur les activités des utilisateurs privilégiés, avec des rapports graphiques détaillés portant sur des événements spécifiques à un périphérique ou centrés sur un utilisateur.

5. Rapports avancés et conformité simplifiée

L’outil intègre des fonctionnalités de reporting avancées avec des modèles prédéfinis couvrant les principales normes réglementaires, telles que HIPAA, PCI DSS, RGPD, FISMA, SOX, SOC 2 entre autres. Cela facilite les démarches de conformité et la préparation aux audits.

Questions fréquemment posées

Pour auditer les données d’une base de données, il est essentiel de définir des objectifs clairs, d’activer l’audit (via les fonctionnalités natives du SGBD ou à l’aide d’outils spécialisés), de sélectionner les éléments à surveiller, puis d’examiner régulièrement les journaux afin de détecter toute activité non autorisée. Il convient également de sécuriser les fichiers d’audit, de générer des rapports de conformité, et d’ajuster la configuration en fonction de l’évolution de la base de données.

L’objectif principal de l’audit d’une base de données est d’assurer la sécurité des données, de garantir la conformité réglementaire et de vérifier l’intégrité des informations. Il permet d’enregistrer systématiquement toutes les actions effectuées sur une base de données et son système de gestion, facilitant ainsi la détection d’anomalies telles que les accès non autorisés, les tentatives de falsification ou les failles de sécurité. Ce processus contribue également à démontrer la conformité aux normes en vigueur, à appuyer les analyses forensiques, et à fournir des informations utiles pour optimiser les performances et la gouvernance des données.

Dans le cadre d’un système de gestion de base de données SQL, l’audit consiste à surveiller et enregistrer les activités afin de :

- Renforcer la sécurité : prévenir les accès non autorisés et les violations de données en suivant les instructions SQL et les commandes exécutées.

- Maintenir la conformité : répondre aux exigences légales et réglementaires spécifiques à votre secteur.

- Établir la responsabilité : attribuer les actions aux utilisateurs concernés pour décourager les comportements malveillants et renforcer la gouvernance des données.

- Faciliter les analyses forensiques : fournir un historique complet des requêtes SQL pour retracer les incidents de sécurité.

Pour mettre en œuvre l’audit des bases de données SQL, il faut activer les fonctions d’audit, capturer les données pertinentes, stocker ces informations dans des journaux sécurisés, analyser ces journaux régulièrement et prendre les mesures correctives nécessaires. Cela peut être réalisé via les outils natifs du SGBD ou à l’aide de solutions tierces, selon la complexité et les exigences de votre environnement.