Analyseur de journaux Cisco ASA

Gestion et analyse des journaux Cisco ASA

Cisco ASA offre les capacités de plusieurs périphériques de sécurité tels que le pare-feu, l'anti-malware, le système de prévention des intrusions (IPS) et les périphériques de réseau privé virtuel (VPN). Le traitement des journaux Cisco ASA est essentiel pour surveiller et recueillir des informations importantes relatives à toutes ces fonctions.

Avec EventLog Analyzer, vous pouvez collecter et analyser les journaux Cisco ASA dans un emplacement central et également vous assurer que tous les journaux sont traités et stockés efficacement et en toute sécurité.

EventLog Analyzer fournit également des rapports et des alertes prêts à l'emploi pour les données de l'analyseur Syslog Cisco ASA. Il fournit des analyses exploitables sur les modèles de trafic réseau, les connexions à distance et les attaques de réseau afin de renforcer la sécurité de votre réseau.

Journalisation Cisco ASA vers le serveur Syslog

Vous pouvez configurer vos périphériques Cisco ASA pour envoyer des journaux à EventLog Analyzer en suivant les étapes suivantes :

- Allez dans Configuration → Configuration de ASA Firepower → Stratégies → Alertes Actions et cliquez sur le menu déroulant Créer une alerte puis choisissez l'option Créer une alerte Syslog.

- Pour les interfaces web, allez dans Stratégies → Alertes Actions. Entrez les valeurs pour le serveur Syslog.

- Nom : Spécifiez le nom qui identifie de façon unique le serveur Syslog.

- Hôte : Spécifiez l'adresse IP/le nom d'hôte du serveur Syslog.

- Port : Spécifiez le numéro de port du serveur Syslog.

- Installation : Sélectionnez n'importe quelle installation configurée sur votre serveur Syslog.

- Gravité : Sélectionnez n'importe quelle gravité configurée sur votre serveur Syslog.

- Balise : Spécifiez le nom de la balise que vous souhaitez voir apparaître avec le message Syslog.

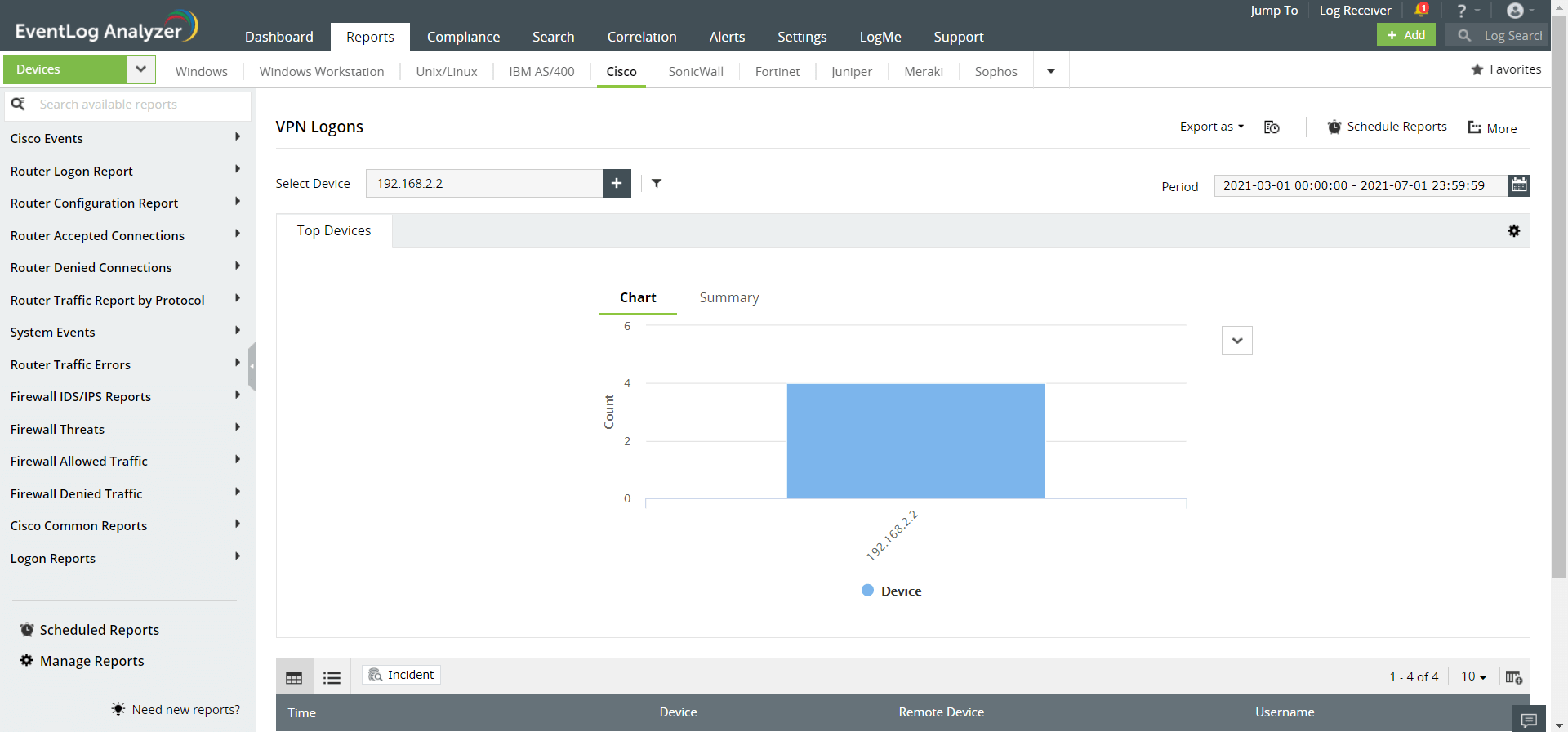

Suivre les accès VPN à votre réseau

Dans un environnement de travail de plus en plus dynamique, les utilisateurs se connectent souvent au réseau de votre entreprise à distance en utilisant un VPN. Si vous utilisez Cisco ASA pour héberger un VPN, EventLog Analyzer vous aide à suivre tous les accès à celui-ci. Les rapports prédéfinis affichent toutes les tentatives de connexion VPN réussies ou échouées, ainsi que les utilisateurs bloqués en raison de l'échec de plusieurs tentatives de connexion VPN. EventLog Analyzer classe également les informations en fonction de l'utilisateur et du périphérique distant utilisé, afin de vous fournir un rapport de tendances.

Les rapports VPN dont vous devez assurer le suivi

Surveiller l'activité des utilisateurs privilégiés

Il est important de surveiller l'activité des administrateurs sur les périphériques de sécurité comme Cisco ASA, car ces périphériques appliquent les stratégies et assurent la sécurité de votre réseau. Un compte piraté ou un administrateur malveillant peut être une catastrophe pour votre organisation.

EventLog Analyzer fournit des rapports pour suivre toutes les connexions de Cisco ASA. Elles sont classées par utilisateur, périphérique distant et port. Vous pouvez également déclencher des alertes pour des activités critiques dans Cisco ASA, comme les modifications des comptes d'utilisateurs et des stratégies de groupe.

Rapports de suivi des comptes privilégiés

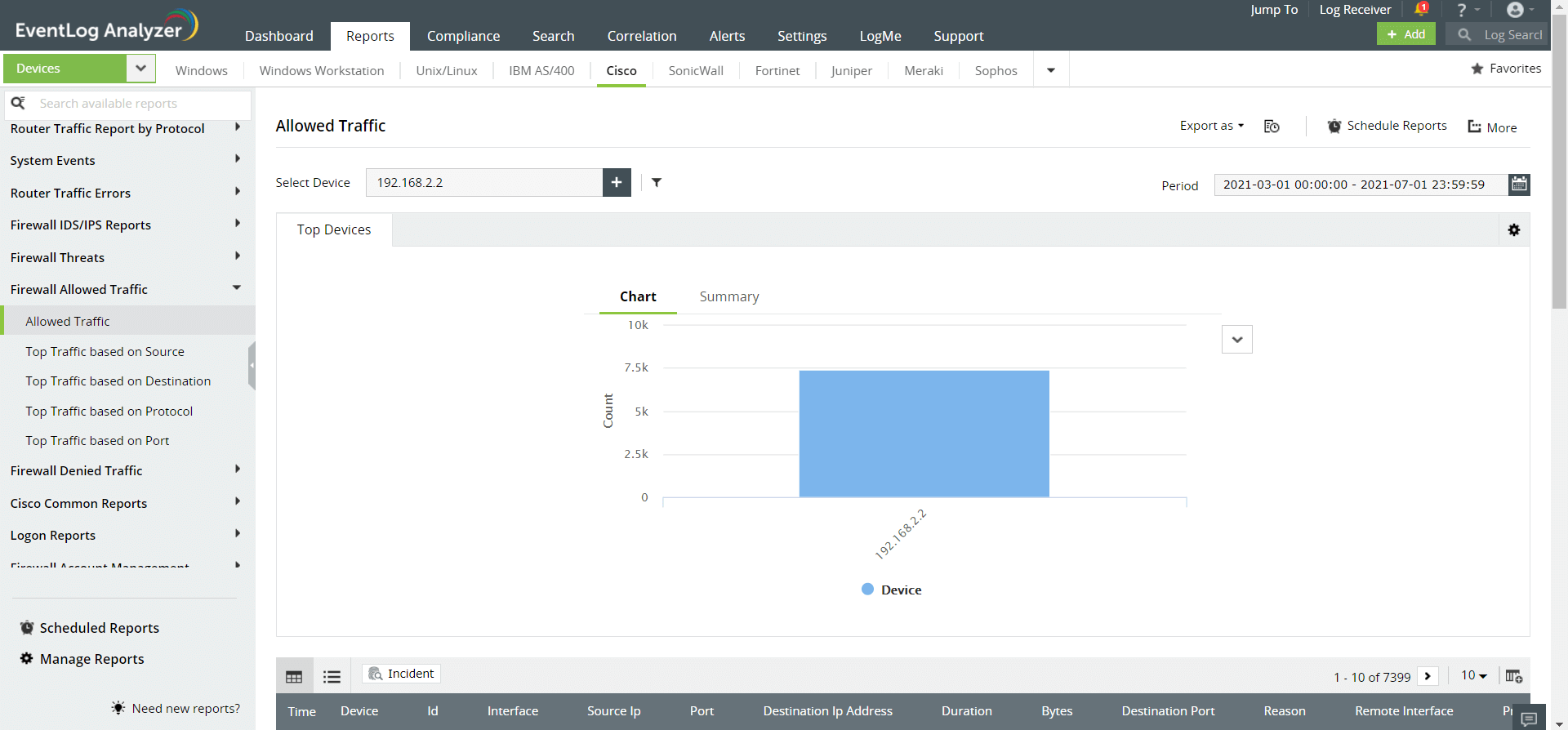

Analyse du trafic Cisco ASA

La surveillance et l'analyse du trafic de votre Cisco ASA sont utiles pour comprendre les activités de votre réseau. Les journaux du pare-feu Cisco ASA vous aident à évaluer les performances de vos stratégies existantes et à apporter des modifications si nécessaire.

Avec les rapports Cisco ASA d'EventLog Analyzer, vous pouvez surveiller le trafic et analyser les modèles de connexions autorisées ou refusées. Vous pouvez également classer les rapports par source, destination, port et protocole.

Rapports pour surveiller le trafic

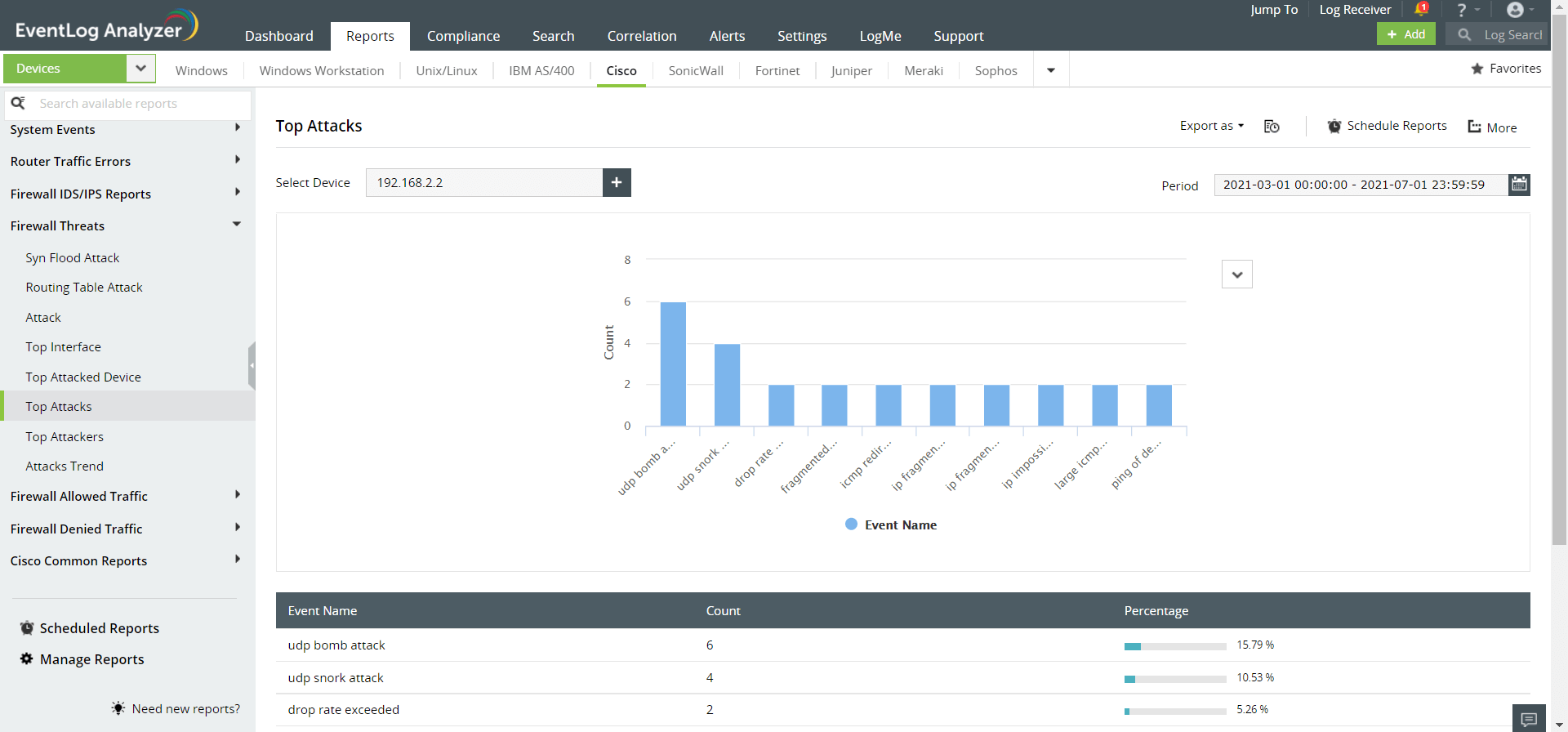

Sécurisez votre réseau contre les attaques

Cisco ASA est capable d'identifier et de bloquer plusieurs attaques réseau courantes, laissant aux administrateurs une mine de données sur les menaces. Cela étant dit, vous devez examiner régulièrement les données de sécurité de votre Cisco ASA afin d'identifier les menaces qui pèsent sur votre réseau.

EventLog Analyzer facilite cette tâche grâce à ses rapports de sécurité Cisco ASA, qui détaillent plusieurs types d'attaques et fournissent des aperçus et des tendances. Avec les outils d’analyse avancée des menaces, vous pouvez identifier les IP, URL et domaines malveillants qui tentent de se connecter à votre réseau et prendre les mesures nécessaires au bon moment.

SIEM

EventLog Analyzer offre des capacités de gestion des journaux, de monitoring d'intégrité de fichier et de corrélation d'événements en temps réel dans une console unique qui contribuent à répondre aux besoins de SIEM, à combattre les atteintes à la sécurité et à empêcher les violations de données.

Gestion de la conformité informatique

Conformez-vous aux exigences rigoureuses des mandats réglementaires, à savoir PCI DSS, FISMA, HIPAA, etc., avec des rapports et des alertes prédéfinis. Personnalisez les rapports existants ou créez de nouveaux rapports pour répondre aux besoins de sécurité interne.

Gestion des journaux Windows

Gérez de façon centralisée les données du journal des événements à partir des appareils Windows, notamment les stations de travail, les serveurs et les serveurs Terminal Server pour répondre aux besoins d'audit. Combattez les atteintes à la sécurité grâce à des alertes en temps réel et à la corrélation d'événements.

Gestion de Syslog

Collectez et analysez les données Syslog des routeurs, commutateurs, pare-feu, identifiants/adresses IP, serveurs Linux/Unix, etc. Obtenez des rapports approfondis pour chaque événement de sécurité. Recevez des alertes en temps réel en cas d'anomalies et de dépassements.

Contrôle d'intégrité des fichiers

Suivez les modifications cruciales des fichiers/dossiers confidentiels avec des alertes en temps réel. Obtenez des détails comme l'auteur de la modification, son objet, sa date et son origine avec des rapports prédéfinis.

Analyse des journaux

Analysez les données de journal provenant de diverses sources dans le réseau. Détectez des anomalies, suivez les événements de sécurité critiques et contrôlez le comportement des utilisateurs avec des rapports prédéfinis, des tableaux de bord intuitifs et des alertes instantanées.