Surveillance des journaux de l’équilibreur de charge F5

F5 Networks, Inc. développe des périphériques qui permettent la mise en place de services d'application et de réseaux de livraison d'applications (ADN). Étant donné que les périphériques F5 jouent un rôle clé dans la livraison, les performances, la disponibilité et la sécurité des applications web, il est essentiel d'auditer les journaux des périphériques F5 pour garantir la sécurité du réseau. Vos périphériques F5 génèrent chaque jour d'énormes volumes de journaux F5, et vous ne pouvez pas les examiner tous vous-même.

ManageEngine EventLog Analyzer simplifie le processus de surveillance et d'audit en passant régulièrement en revue les journaux pour vous, ce qui vous permet de garder un œil sur les événements critiques de votre réseau. EventLog Analyzer offre également un support prêt à l'emploi pour les périphériques F5 en vous fournissant un ensemble complet de rapports prédéfinis et de profils d'alerte ainsi qu'une analyse approfondie et de corrélation.

Outil de surveillance des journaux d’équilibreur de charge F5 EventLog Analyzer

Rapports sur les connexions

Affichez la liste de toutes les connexions réussies aux périphériques, y compris les hôtes et les utilisateurs ayant le plus grand nombre de connexions. Vous pouvez également visualiser la tendance générale des modèles de connexion.

Rapports sur les échecs de connexion

Afficher toutes les tentatives de connexion échouées aux périphériques, hôtes et utilisateurs ayant le plus grand nombre d'échecs de connexion. Vous pouvez également afficher la tendance des modèles de connexion échoués.

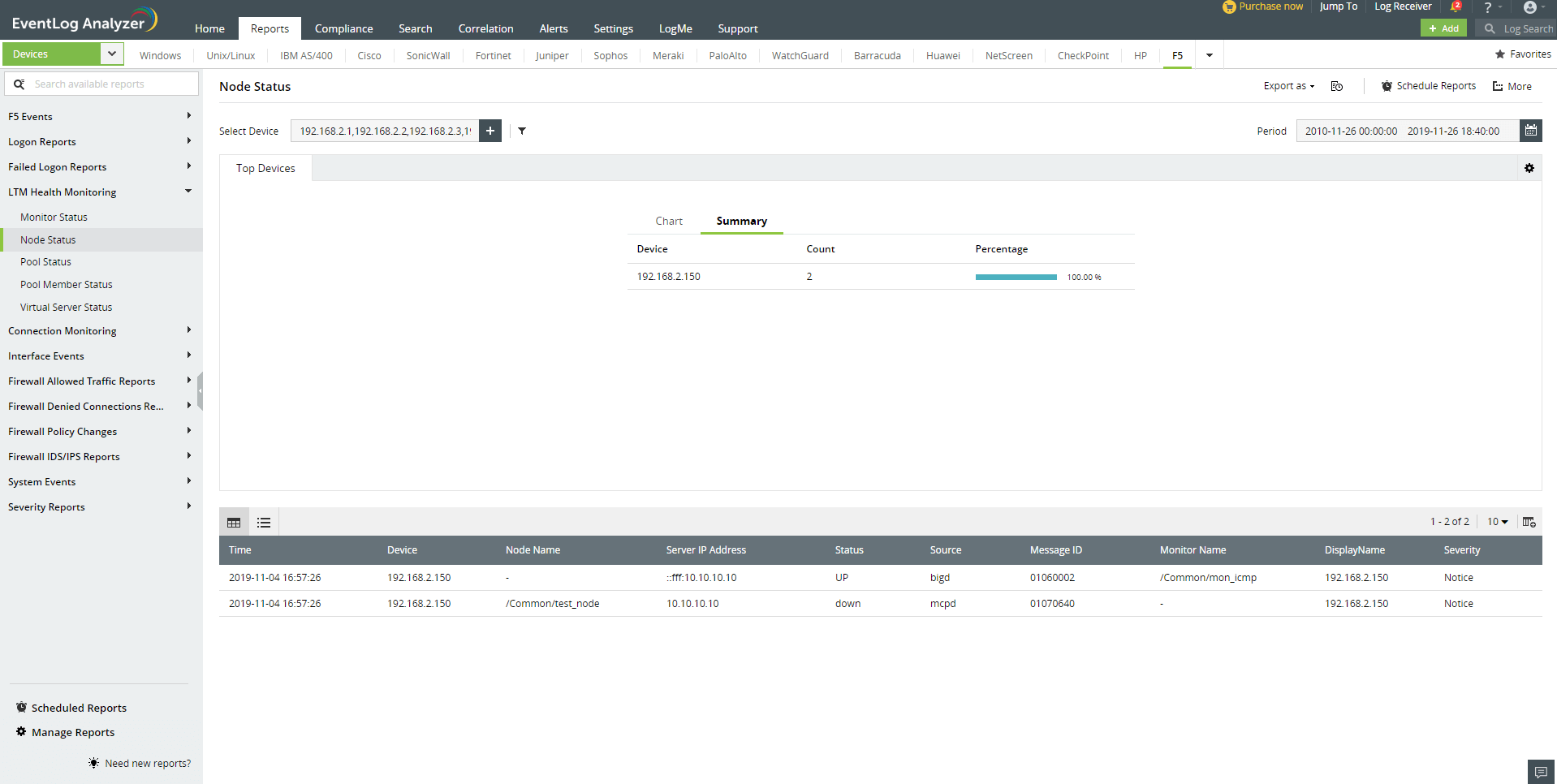

Surveillance de la santé LTM

Surveillez le module Local Traffic Manager (LTM) à l'aide de rapports prêts à l'emploi tels que État du moniteur, État du nœud, État du pool, État membre du pool et État serveur virtuel.

Surveillance des connexions

Ces rapports présentent un aperçu de toutes les connexions réseau à vos périphériques F5.

Événements d'interface

Ces rapports montrent tous les événements liés à l'interface, y compris l'interface en service, l'interface en panne, l'erreur d'interface et les événements Vlan.

Pare-feu Trafic autorisé

Ces rapports présentent une analyse de toutes les connexions passant par le pare-feu F5 et entrant dans votre réseau, ce qui vous permet de surveiller plus facilement les modèles et les tendances du trafic.

Connexions refusées par le pare-feu

Ces rapports, semblables aux rapports sur le trafic autorisé, détaillent toutes les connexions qui se voient refuser l'accès au réseau, vous fournissant également des modèles et des tendances de trafic.

Changements dans la stratégie du pare-feu

Les stratégies de pare-feu décident de la manière dont le trafic réseau entrant et sortant doit être traité. Des initiés mal intentionnés peuvent accéder au réseau en modifiant les stratégies de sécurité utilisées par vos périphériques F5. Grâce aux rapports de gestion des stratégies de pare-feu, vous pouvez surveiller toutes les stratégies ajoutées, supprimées, activées et désactivées dans votre pare-feu F5.

Rapports IDS/IPS sur les pare-feu

Ces rapports dressent la liste des attaques possibles et critiques, et identifient les appareils sources et de destination les plus fréquemment impliqués dans les tentatives d'attaque. Vous pouvez également consulter un rapport sur les tendances des attaques.

Rapports de gravité

Analysez les journaux F5 pour obtenir une image claire des événements qui se produisent dans votre réseau en fonction de leur gravité, par exemple urgence, alerte, critique, erreur, avertissement, notification, information ou débogage.

Événements F5

Consultez la liste des événements importants et de tous les événements qui se déroulent sur votre réseau F5.

Événements système

Gérez les événements liés aux systèmes F5, tels que l'expiration des licences, les coupures de courant, les restaurations, les redémarrages systèmes, les arrêts, les échecs de commande et les changements de configuration.

La fonction de corrélation d'EventLog Analyzer vous aide à trouver le lien manquant entre plusieurs incidents de sécurité apparemment sans rapport. Grâce à de puissantes capacités d'investigation, vous pouvez remonter jusqu'à la cause profonde de ces incidents de sécurité sur votre réseau.

ManageEngine EventLog Analyzer vous fournit :

- Une interface facile à utiliser avec un tableau de bord intuitif.

- Plus de 60 rapports prêts à l'emploi pour les périphériques F5 qui facilitent l'audit de sécurité et de conformité.

- Des modèles de rapports personnalisables pour les journaux de trafic F5 afin de répondre aux besoins des stratégies internes.

- Rapports de conformité personnalisés répondant à des normes de conformité croissantes.

- Alertes par e-mail et SMS en temps réel sur les événements d'intérêt.

- La journalisation de la surveillance F5 et l'analyse approfondie puissante des journaux avec un moteur de recherche de journaux à grande vitesse qui utilise divers algorithmes de recherche, notamment les recherches booléennes, par plage, par joker, par groupe, etc.

SIEM

EventLog Analyzer offre des capacités de gestion des journaux, de monitoring d'intégrité de fichier et de corrélation d'événements en temps réel dans une console unique qui contribuent à répondre aux besoins de SIEM, à combattre les atteintes à la sécurité et à empêcher les violations de données.

Gestion de la conformité informatique

Conformez-vous aux exigences rigoureuses des mandats réglementaires, à savoir PCI DSS, FISMA, HIPAA, etc., avec des rapports et des alertes prédéfinis. Personnalisez les rapports existants ou créez de nouveaux rapports pour répondre aux besoins de sécurité interne.

Gestion des journaux Windows

Gérez de façon centralisée les données du journal des événements à partir des appareils Windows, notamment les stations de travail, les serveurs et les serveurs Terminal Server pour répondre aux besoins d'audit. Combattez les atteintes à la sécurité grâce à des alertes en temps réel et à la corrélation d'événements.

Gestion de Syslog

Collectez et analysez les données Syslog des routeurs, commutateurs, pare-feu, identifiants/adresses IP, serveurs Linux/Unix, etc. Obtenez des rapports approfondis pour chaque événement de sécurité. Recevez des alertes en temps réel en cas d'anomalies et de dépassements.

Contrôle d'intégrité des fichiers

Suivez les modifications cruciales des fichiers/dossiers confidentiels avec des alertes en temps réel. Obtenez des détails comme l'auteur de la modification, son objet, sa date et son origine avec des rapports prédéfinis.

Analyse des journaux

Analysez les données de journal provenant de diverses sources dans le réseau. Détectez des anomalies, suivez les événements de sécurité critiques et contrôlez le comportement des utilisateurs avec des rapports prédéfinis, des tableaux de bord intuitifs et des alertes instantanées.