Comment activer le port SSL dans Exchange Reporter Plus

L'objectif de ce document est de vous aider à configurer la certification SSL dans Exchange Reporter Plus. La certification SSL protège toutes les informations sensibles envoyées entre les navigateurs des utilisateurs et le serveur Exchange Reporter Plus en cryptant et en transmettant les informations dans un canal sécurisé.

Exchange Reporter Plus est un logiciel basé sur le Web, il est donc important de sécuriser la communication entre le navigateur et le serveur de la solution. SSL est une technologie de sécurité standard pour établir un canal sécurisé chiffré de communication entre les navigateurs et les serveurs, elle est également utilisée pour sécuriser la communication d'Exchange Reporter Plus. Ce document explique les points suivants en détail :

Étape 1 : Activation de SSL dans Exchange Reporter Plus

Étape 2 : Création d'un fichier CSR et son envoi à une autorité de certification

- Création d'un fichier KEYSTORE

- Création d'un fichier CSR (certificate signing request, demande de signature de certificat)

- Ajout du certificat signé par l'autorité de certification au magasin de clés

Étape 3 : Association d'Exchange Reporter Plus au certificat signé

Étape 1 : Activation de SSL dans Exchange Reporter Plus

- Connectez-vous à Exchange Reporter Plus avec les informations d'identification d'administrateur.

- Accédez à Paramètres > Admin > Paramètres généraux > Paramètres du produit.

- Sous Paramètres de connexion, cochez la case Activer le port SSL [https].

- Entrez un numéro de port différent (seulement si nécessaire).

- Cliquez sur Enregistrer.

- Redémarrez Exchange Reporter Plus.

Étape 2 : Création d'un fichier CSR et son envoi à une autorité de certification

Exchange Reporter Plus utilise un serveur Tomcat pour lequel des fichiers Keystore (stockage de clés) et CSR (demande de signature de certificat) spécifiques doivent être créés avant de demander des certificats à une autorité de certification. Suivez les étapes ci-dessous :

A. Création d'un fichier KEYSTORE

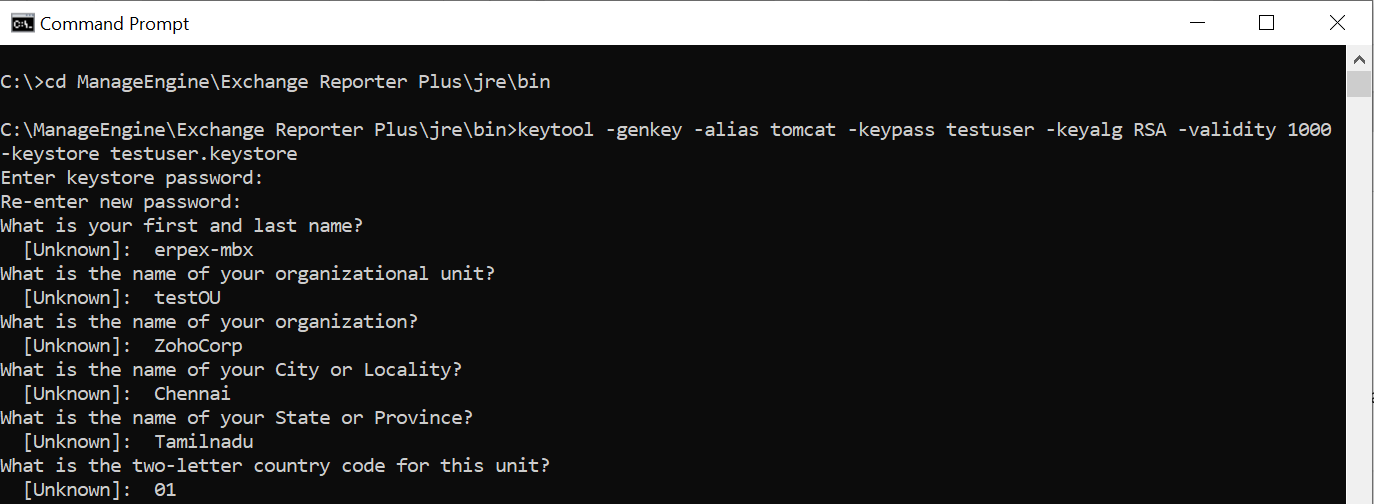

- Ouvrez l'invite de commande.

- Accédez au dossier <répertoire d'installation>\jre\bin, et exécutez la commande suivante : keytool -genkey -alias tomcat -keypass <votre mot de passe de clé> -keyalg RSA -validity 1000 -keystore <nom_keystore>.keystore.

- Après avoir exécuté la commande ci-dessus, vous serez invité à répondre aux questions suivantes :

- Entrez le mot de passe du magasin de clés. (Entrez le mot de passe de la clé que vous avez utilisé dans la commande ci-dessus ou utilisez des caractères simples comme lemodifier à la place.)

- Quels sont vos nom et prénom ? (Vous pouvez fournir ici le nom de l'ordinateur ou le nom de domaine complet (FQDN, fully qualified domain name) du serveur hébergeant Exchange Reporter Plus.)

- Quel est le nom de votre unité organisationnelle ?

- Quel est le nom de votre organisation ?

- Quel est le nom de votre ville ou localité ?

- Quel est le nom de votre État ou province ?

- Quel est le code pays à deux lettres pour cette unité ?

Une fois que vous avez répondu à ces questions, vérifiez que les informations saisies sont correctes pour la création du fichier keystore (de magasin de clés).

B. Création d'un fichier CSR (certificate signing request, demande de signature de certificat)

- Ouvrez l'invite de commande.

- Accédez au dossier <répertoire d'installation>\jre\bin, puis exécutez la commande suivante :

keytool -certreq -alias tomcat -keyalg RSA -keystore < keystore_name >.keystore -file <csr_name>.csr

Remarque : Le fichier CSR doit être envoyé à l'autorité de certification (AC) pour recevoir les fichiers de certificat signés par l'AC. Voyez les étapes dans l'annexe A pour demander un certificat à une autorité de certification interne.

C. Ajout d'un certificat signé par l'autorité de certification au magasin de clés

Remarque : Pour ajouter les certificats SSL signés par l'autorité de certification au magasin de clés, suivez les instructions énumérées ci-dessous pour les fournisseurs spécifiques. Ces instructions peuvent être modifiées en fonction du certificat émis par l'autorité de certification. Assurez-vous de remplacer les exemples de valeurs donnés dans <>.

- Téléchargez et décompressez les fichiers de certificat fournis par votre autorité de certification.

- Ouvrez une invite de commandes avec élévation de privilèges et accédez au dossier <répertoire d'installation>\jre\bin. (Par défaut : C:\ManageEngine\Exchange Reporter Plus\jre\bin.)

- Pour importer le certificat dans un fichier .keystore, exécutez les commandes de la liste ci-dessous (selon votre autorité de certification) :

Ajout d'un certificat signé pour l'autorité de certification : GoDaddy

- keytool -import -alias root -keystore <Keystore_Name>.keystore-trustcacerts -file gd_bundle.crt

- keytool -import -alias cross -keystore <Keystore_Name>.keystore-trustcacerts -file gd_cross_intermediate.crt

- keytool -import -alias intermediate -keystore<Keystore_Name>.keystore-trustcacerts -file gd_intermediate.crt

- keytool -import -alias <Alias Specified when creating the Keystore>-keystore <Keystore_Name>.keystore-trustcacerts -file<CertificateName>.crt

Ajout d'un certificat signé pour l'autorité de certification : Verisign

- keytool -import -alias intermediateCA -keystore <Keystore_Name>.keystore -trustcacerts -file<your_intermediate_certificate_name>.cer

- keytool -import -alias <Alias Specified when creating the Keystore> -keystore<Keystore_Name>.keystore-trustcacerts -file<CertificateName>.cer

Ajout d'un certificat signé pour l'autorité de certification : Comodo

- keytool -import -trustcacerts -alias root -file AddTrustExternalCARoot.crt -keystore <Keystore_Name>.keystore

- keytool -import -trustcacerts -alias addtrust -file UTNAddTrustServerCA.crt -keystore <Keystore_Name>.keystore

- keytool -import -trustcacerts -alias ComtodoUTNServer -file ComodoUTNServerCA.crt -keystore <Keystore_Name>.keystore

- keytool -import -trustcacerts -alias essentialSSL -file essentialSSLCA.crt -keystore <Keystore_Name>.keystore

- keytool -import -trustcacerts -alias <Alias Specified when creating the Keystore>-file <Certificate-Name>.crt-keystore<Keystore_Name>.keystore

Étape 3 : Association d'Exchange Reporter Plus au certificat signé

Les étapes peuvent varier selon que le certificat est destiné à un seul domaine ou à un certificat multidomaine/générique.

A. Pour un certificat SSL d’un domaine unique

Remarque : Si votre certificat est au format CER, CRT, PEM ou un autre, convertissez-le d'abord au format P7B, puis procédez à l'installation. Reportez-vous à l'annexe B pour savoir comment convertir des certificats au format P7B.

Étapes de l'installation du certificat P7B dans Exchange Reporter Plus

- Mettez le fichier P7B dans le <répertoire d’installation>\jre\bin. (Par défaut : C:\ManageEngine\Exchange Reporter Plus\jre\bin.)

- Ouvrez une invite de commande avec élévation de privilèges et accédez à <répertoire d’installation>\jre\bin.

- Exécutez la commande suivante : Keytool -import -alias tomcat -trustcacerts -file cert.p7b -keystore <certificate_file_name>.keystore

- Copiez le fichier keystore dans : <installation directory>\conf (par défaut : C:\ManageEngine\Exchange Reporter Plus\conf).

- Sauvegardez le fichier server.xml dans le répertoire <répertoire d'installation>\conf.

- Modifiez le fichier server.xml en remplaçant la valeur des balises de connecteur SSL suivantes au bas de la page :

- keystoreFile par ./conf/.keystore et

- keystorePasspassword par le mot de passe que vous avez entré lors de la génération de la CSR.

- Enregistrez les changements.

- Redémarrez Exchange Reporter Plus. Si vous pouvez afficher la console de connexion Exchange Reporter Plus sans avertissement du navigateur, vous avez réussi l'installation de votre certificat SSL dans Exchange Reporter Plus.

Par exemple : <Connector SSLEnabled="true"acceptcount="100" clientauth="false" connectiontimeout="20000" debug="0" disableuploadtimeout="true" enablelookups="false" keystorefile="./conf/<certificate_file_name>.keystore" keystorepass="<password>"maxsparethreads="75" maxthreads="150" minsparethreads="25" name="SSL" port="9251" scheme="https" secure="true" sslprotocol="TLS" sslprotocols="TLSv1,TLSv1.1,TLSv1.2"><connector>

B. Pour un certificat multi-domaines ou générique

- Copiez le fichier de certificat PFX/PKCS12 et collez-le dans le répertoire <répertoire d’installation>\conf. (Par défaut : C:\ManageEngine\Exchange Reporter Plus\conf.)

- Ouvrez le fichier server.xml (présent dans le répertoire <répertoire d’installation>\conf) dans un éditeur de texte de votre choix. Allez à la fin du fichier XML et recherchez la balise Connector qui commence par <Connector SSLEnabled ="true » ....../>

- Maintenant, modifiez les valeurs suivantes dans cette balise Connector :

- Redémarrez ExchangeReporter Plus. Si vous pouvez afficher la console de connexion Exchange Reporter Plus sans avertissement du navigateur, vous avez réussi l'installation de votre certificat SSL dans Exchange Reporter Plus.

keystoreFile=”./conf/<certificate_file_name.pfx>”

keystorePass=”<password>”

keystoreType=”PKCS12”

Par ex. <Connector SSLEnabled="true" acceptCount="100" clientAuth="false" connectionTimeout="20000" debug="0" disableUploadTimeout="true" enableLookups="false"

keystoreFile="./conf/<certificate_file_name>.pfx" keystorePass="PASSWORD" keystoreType="PKCS12"

maxSpareThreads="75" maxThreads="150" minSpareThreads="25" name="SSL" port="443" scheme="https" secure="true" sslProtocol="TLS"/>

Annexe A

Requêter un certificat auprès des services de certificats Microsoft (autorité de certification interne)

- Connectez-vous aux services de certificats Microsoft, puis cliquez sur le lien Demander un certificat.

- Cliquez sur Demande de certificat avancée.

- Envoyez une demande de certificat en utilisant un fichier CMC ou PKCS #10 codé en base 64, ou envoyez une demande de renouvellement en utilisant un fichier PKCS #7 codé en base 64.

- Ouvrez le fichier CSR avec un éditeur, copiez le contenu et collez-le sous Demande enregistrée.

- Sélectionnez Serveur Web comme Modèle de certificat.

- Cliquez sur le bouton Envoyer.

- Le certificat est émis lorsque vous cliquez sur le lien Télécharger la chaîne de certificats et sélectionnez les types Certificats PKCS #7. Le nom du fichier téléchargé doit être certnew.p7b.

- Cliquez sur l'onglet Accueil dans le coin supérieur droit, puis cliquez sur le lien Télécharger un certificat d'AC ou un lien CRL pour télécharger le certificat racine de l'AC.

- Cliquez sur le lien Télécharger le certificat de l'AC et enregistrez le certificat racine. Le nom du fichier téléchargé doit être certnew.cer.

- Accédez au répertoire <répertoire d'installation>\jre\bin avec l'invite de commande pour importer le certificat d'AC interne dans le fichier .keystore en exécutant la commande suivante : keytool –import –trustcacerts –alias tomcat –file certnew.p7b –keystore <keystore_name>.keystore.

- Ajoutez le certificat racine de votre AC interne à la liste des AC approuvées dans le fichier Java cacerts en exécutant la commande suivante : keytool -import -alias <internal CA_name> -keystore .. \lib\security\cacerts -file certnew.cer.

Remarque : copiez et collez le fichier de certificat dans le répertoire <répertoire d’installation>\jre\bin.

Remarque : copiez et collez le fichier de certificat dans le répertoire <répertoire d’installation>\jre\bin.

Remarque : ouvrez le fichier certnew.cer pour obtenir le nom de l'AC interne et fournissez un mot de passe approprié lorsque vous y êtes invité(e).

Annexe B

Étapes de conversion des certificats CER, CRT et PEM au format P7B

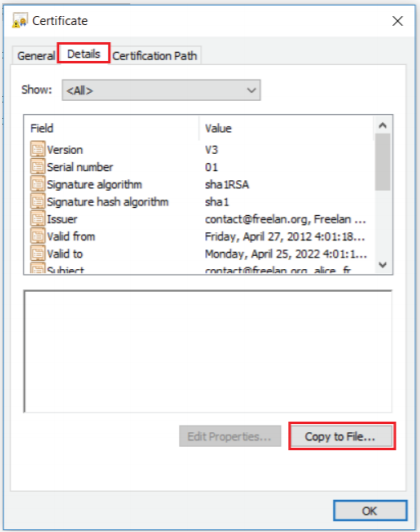

- Double-cliquez sur le certificat de domaine pour l'ouvrir dans la fenêtre Certificat.

- Dans l'onglet Détails, cliquez sur Copier dans un fichier.