Qu'est-ce que l’analyse du pare-feu?

- Analyse du journal du pare-feu

- Analyse des règles de pare-feu

- Analyse de la configuration du pare-feu

- Analyse des alertes de pare-feu

Pourquoi l’analyse du pare-feu est-elle importante?

Un pare-feu est un élément matériel ou logiciel qui contrôle ce qui entre et sort d'un réseau. L'efficacité d'un pare-feu dépend de deux facteurs:

- La vitesse de traitement du pare-feu

- Les règles régissant le pare-feu

Cependant, le problème est que les administrateurs de la sécurité sont confrontés au défi d'équilibrer vitesse et sécurité. Compte tenu de ces contraintes, les pirates exploitent principalement les failles suivantes pour entrer dans les systèmes.

- Règles de pare-feu anciennes ou inutilisées

- Erreurs causées par des utilisateurs internes

- Données non chiffrées

- Shadow IT

La plupart des pare-feu ont une règle «Refuser tout», mais à toutes fins pratiques, cette règle ne peut pas rester au top. Les règles doivent être rédigées en fonction des exigences spécifiques du réseau. Par exemple, si une entreprise autorise ses employés à travailler à domicile, les employés doivent être autorisés à accéder au serveur de l'entreprise via un VPN, ce qui signifie réécrire les règles de pare-feu.

Les pare-feu ont généralement des règles pour le trafic entrant et sortant. Lorsqu'il décide si certaines informations peuvent être envoyées et reçues ou doivent être ignorées, le pare-feu fonde sa décision sur les règles qui ont été créées.

Ce filtrage empêche la plupart des informations malveillantes d'atteindre les ordinateurs. Cependant, la dynamique du réseau peut changer et les destinations qui sont sûres maintenant pourraient devenir malveillantes à l'avenir. Les pirates pourraient infiltrer votre réseau si vous définissez simplement les règles et oubliez complètement votre pare-feu.

L'erreur humaine joue un rôle critique dans les failles de sécurité, et les utilisateurs internes de confiance mais ignorants sont à blâmer. Les cybercriminels sont des experts en matière de piratage d'identités en exploitant l'erreur humaine. Ils peuvent pénétrer dans le système d'un employé via des logiciels malveillants ou des attaques de phishing; certains pirates volent des informations d'identification en glanant des données sur les réseaux sociaux.

Outre les menaces internes involontaires, les employés malveillants qui ont l'intention de voler ou d'endommager les ressources de l'entreprise représentent également un risque important pour la sécurité du réseau. Même ainsi, le plus grand risque vient souvent d'administrateurs informatiques bien intentionnés, dont l'accès complet à l'infrastructure de l'entreprise peut transformer une petite erreur en catastrophe.

Le trafic réseau qui passe par l’interface réseau d’un hôte contient généralement des paires nom d’utilisateur-mot de passe, ainsi que d’autres informations système qui seraient utiles à un pirate informatique. Dans un réseau où les données sont transmises sans cryptage, un intrus ayant un accès physique au réseau peut brancher un analyseur de paquets (également appelé renifleur de paquets) pour analyser le trafic réseau et obtenir les informations nécessaires pour accéder aux autres hôtes du réseau.

Le shadow IT fait référence aux projets informatiques gérés en dehors du service informatique. La plupart des services de shadow IT utilisent le cloud pour fonctionner sous le radar du service informatique. Bien que le shadow IT puisse présenter des gains à court terme, il présente une menace sérieuse pour la sécurité du réseau.

En conclusion, les pirates chercheront toutes les ouvertures dans le pare-feu et exploiteront toutes les vulnérabilités existantes. C’est pourquoi il est important d’utiliser un logiciel d’analyse de pare-feu qui contrôle en permanence non seulement votre pare-feu, mais également tout ce qui concerne votre pare-feu.

Comment Firewall Analyzer agit comme un outil d’analyse de pare-feu

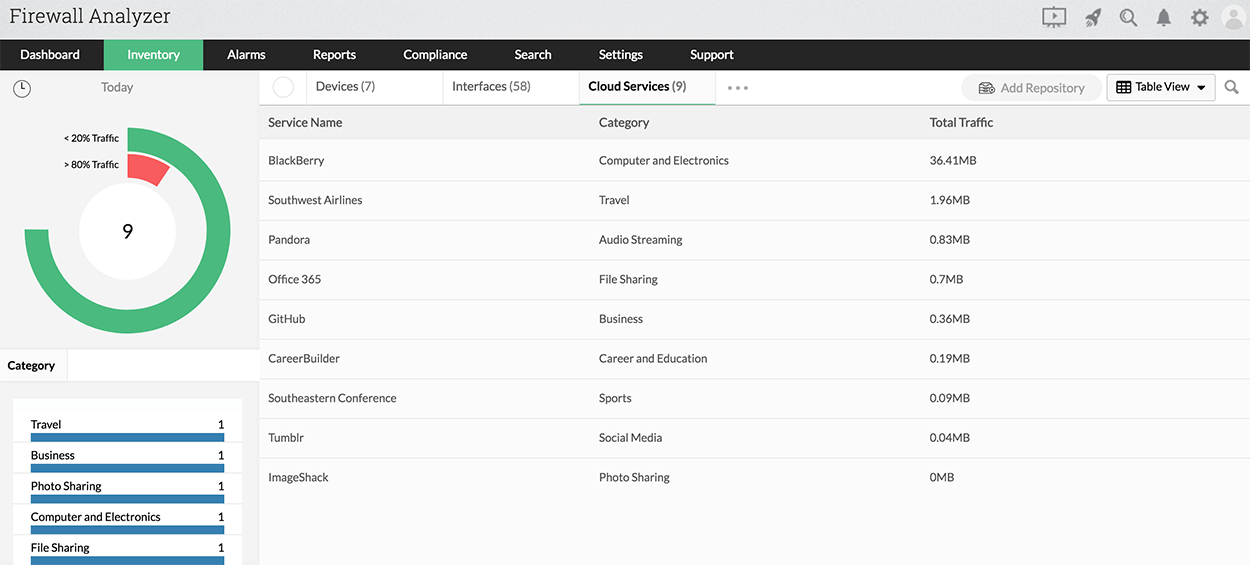

L’analyse du pare-feu couvre tous les utilisateurs internes, les règles, les données transitant par les interfaces, les services cloud compatibles avec le shadow IT et presque tout ce qui a un point de contact avec le pare-feu (agissant ainsi comme un outil d’analyse du pare-feu). Firewall Analyzer propose les rapports d’analyse suivants pour assurer la sécurité de votre pare-feu.

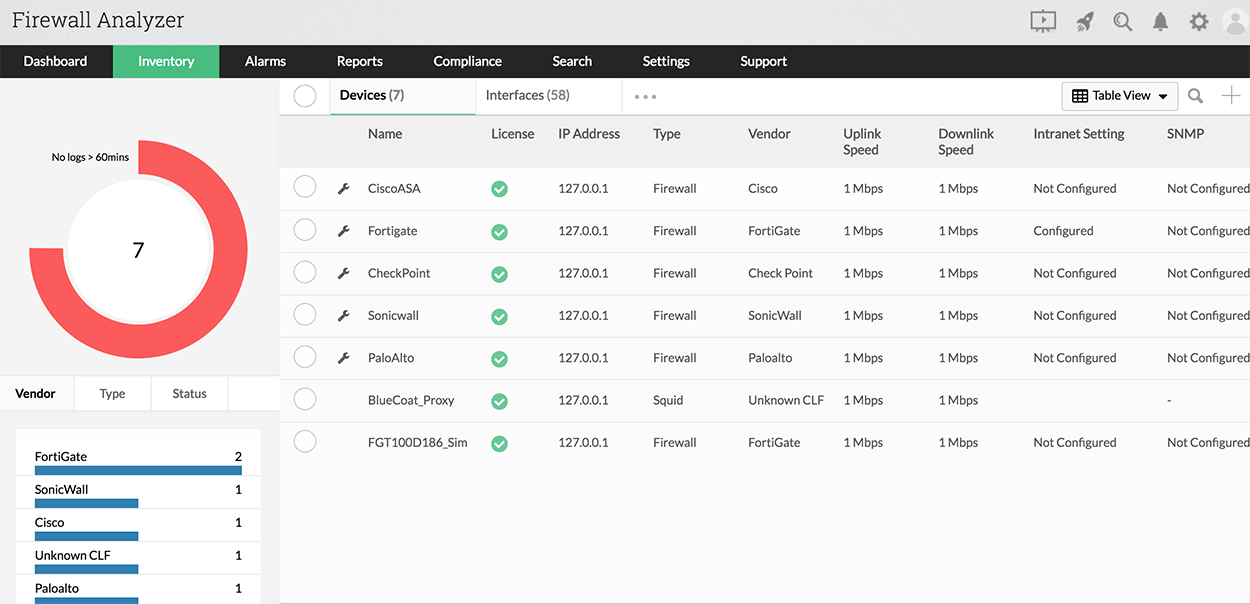

- Firewall Analyzer affiche l'état d'activité de tous les périphériques de pare-feu configurés. Il affiche également le nom du fournisseur, le type de périphérique et l'état du périphérique de pare-feu.

Vous obtenez également une vue complète de tout ce qui se passe sur le pare-feu. Firewall Analyzer fournit des rapports détaillés sur:

- Dispositifs pare-feu, y compris des résumés de haut niveau.

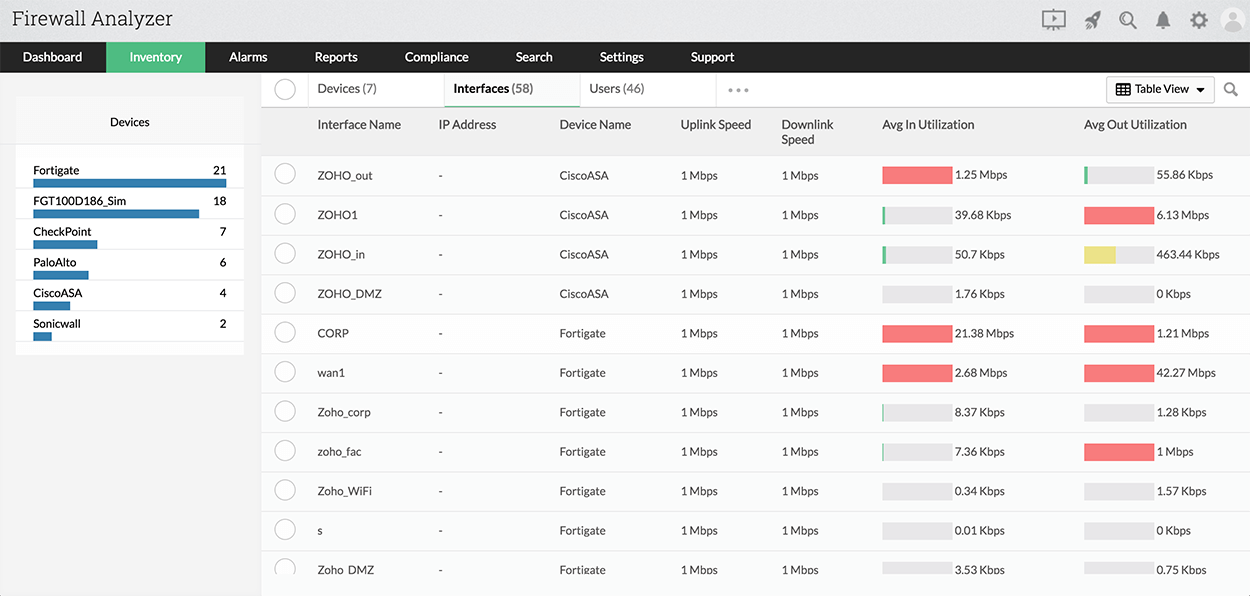

- Le trafic entrant et sortant d'un périphérique pare-feu (moniteur de bande passante du pare-feu).

- Les 10 principales adresses IP hôtes, adresses IP de destination, groupes de protocoles, serveurs internes, sites externes et conversations.

- Trafic accédant aux sites autorisés et essayant d'accéder aux sites refusés.

- Les applications exécutées sur les appareils connectés au pare-feu (moniteur de pare-feu).

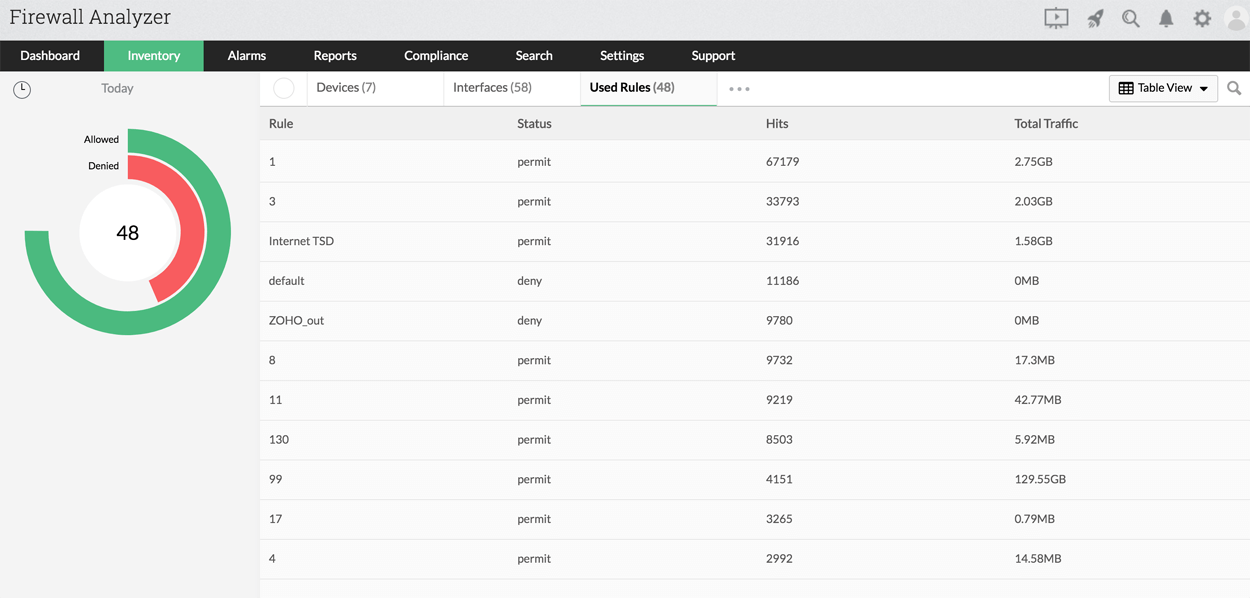

- Tendances d'utilisation des règles de pare-feu, y compris les règles les plus autorisées et les règles les plus refusées déclenchées.

- Statistiques de sécurité, attaques (y compris DDoS et attaques de virus), refus des adresses IP hôtes, refus des adresses IP de destination et refus des ouvertures de session des utilisateurs.

- Les VPN connectés à un dispositif pare-feu.

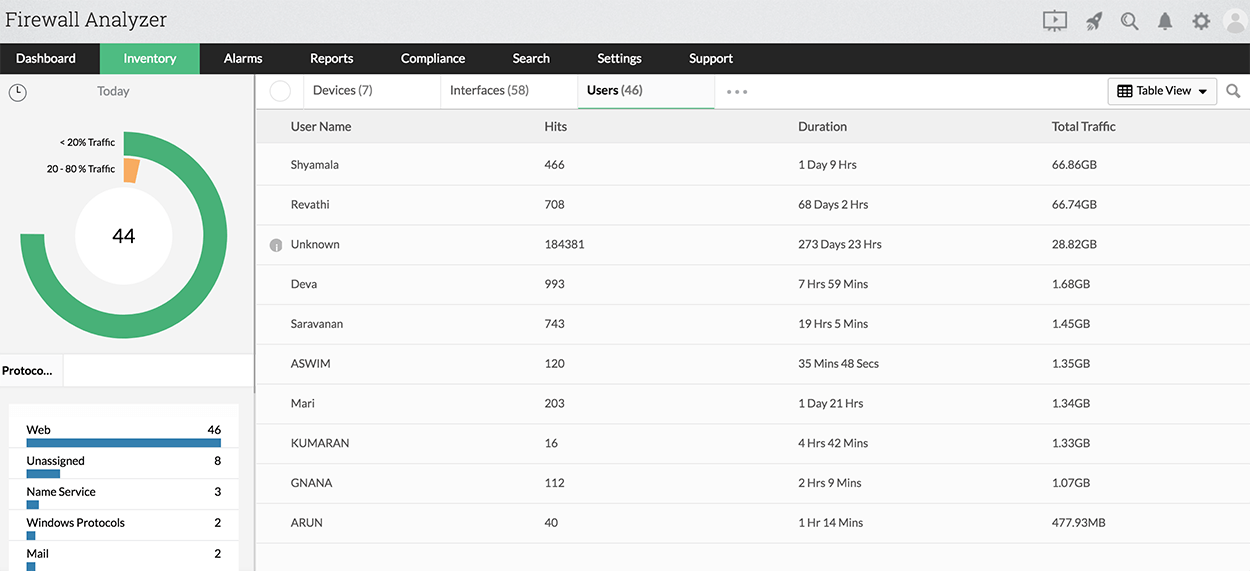

Vous obtenez également une vue complète de tous les utilisateurs générant du trafic via les dispositifs pare-feu (permettant ainsi une analyse efficace du réseau pare-feu). Firewall Analyzer propose des rapports détaillés sur:

- Bande passante totale consommée par les utilisateurs.

- Top 10 des applications utilisées par les utilisateurs.

- Top 10 des services cloud utilisés par les utilisateurs.

- Top 10 des règles utilisées par les utilisateurs.

- URL autorisées pour les utilisateurs.

- URL bloquées pour les utilisateurs.

- Conversations auxquelles les utilisateurs ont participé.

- Détails du protocole et de l'URL pour les utilisateurs.

- Détails VPN de tout utilisateur spécifique.

Vous obtenez également des rapports de trafic en direct sur toutes les interfaces sous les périphériques de pare-feu configurés.

Vous obtenez une image complète de toutes les règles autorisées, des règles refusées et des règles utilisées sous les périphériques de pare-feu. Firewall Analyzer est également livré avec des rapports détaillés sur:

- Utilisation des règles et descriptions des règles.

- Tendances d'utilisation pour une règle spécifique.

Firewall Analyzer rapporte sur:

- Utilisation de la bande passante.

- Utilisateurs, hôtes et applications connectés.

Avec ces rapports détaillés en temps réel, vous pouvez non seulement analyser le trafic du pare-feu, mais également contrôler l'activité du pare-feu dans votre réseau 24x7.