Gestion des adresses IP et des ports de commutation

Le port de commutateur et le module de gestion des adresses IP d'OpManager Nexus vous aident à gérer facilement les commutateurs et l'espace d'adressage IP. Armé d'un ensemble complet de plus de 30 outils, vous pouvez effectuer des tâches d’analyse du réseau telles que la détection d'intrusions provenant de périphériques non autorisés, la vérification de l'utilisation de la bande passante, l’analyse de la disponibilité des périphériques critiques et la sauvegarde des fichiers de configuration Cisco.

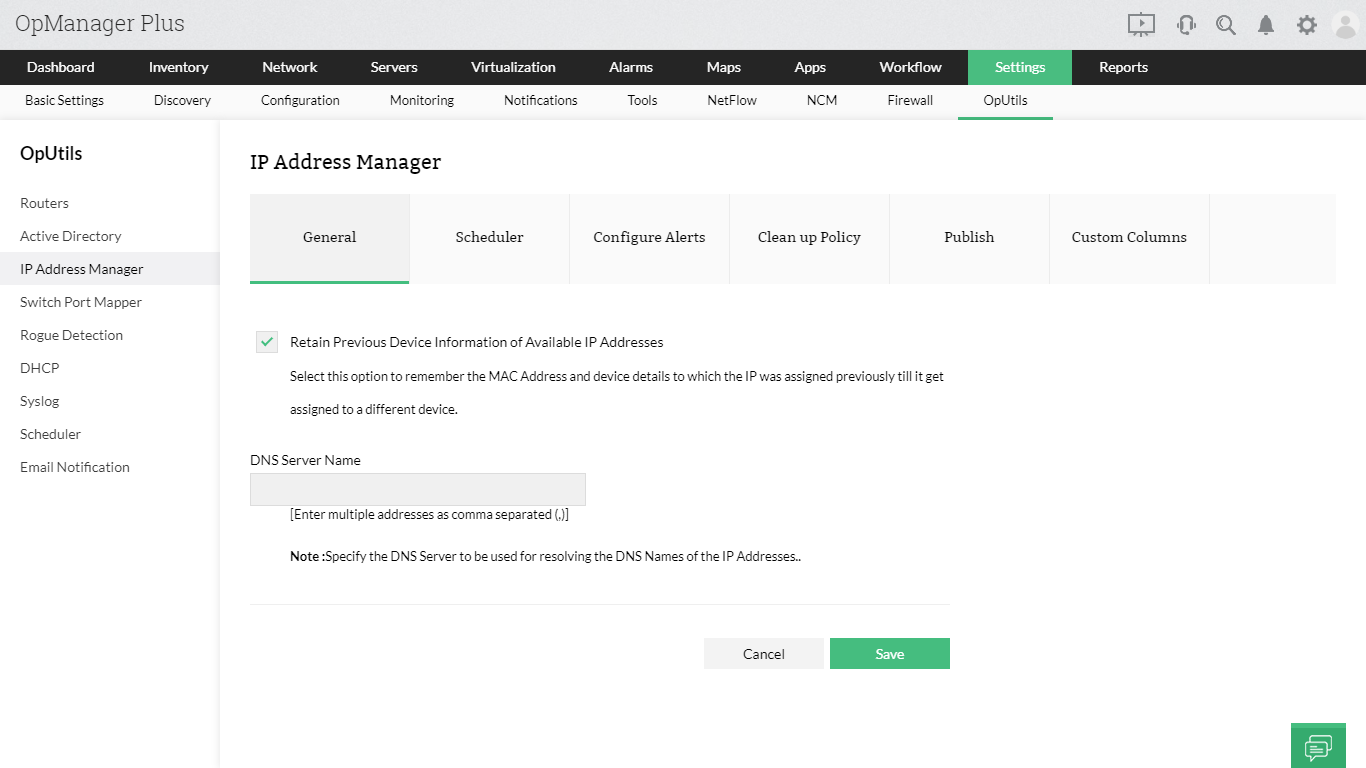

Gestion des adresses IP

Gérez les adresses IP IPv4 et IPv6 et analysez périodiquement les sous-réseaux pour déterminer si une adresse IP est actuellement disponible. OpManager Nexus accepte plusieurs entrées de sous-réseau, vous aidant à analyser l'ensemble de votre réseau pour obtenir l'état de vos adresses IP.

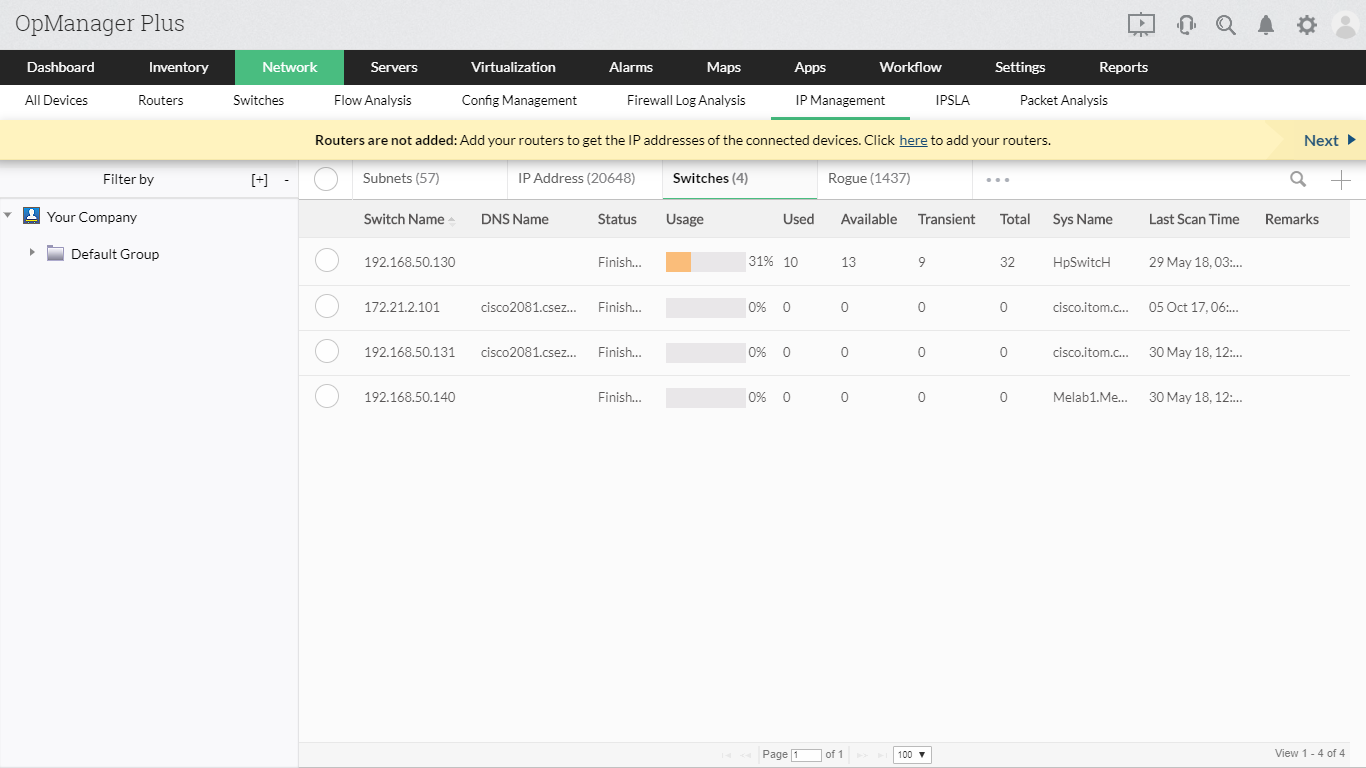

Gestion des ports de commutation

Le mappeur de ports de commutateur d'OpManager Nexus découvre les périphériques connectés à chaque port d'un commutateur spécifié, vous donnant ainsi une visibilité sur l'IP, le MAC, l'état et la disponibilité des ports. Comme il s'agit d'une découverte en temps réel, vous pouvez également afficher l'état opérationnel et la vitesse de chaque port. Le module « Network Switch Port Management » offre :

- Mappage de bout en bout

- Administration basée sur les rôles

- Disposition pour ajouter des commutateurs

- Historique et audit des ports de commutation

- Recherche puissante

- Regroupement et analyse

- Notifications d'alerte

- Rapports

- Outils réseau

- Détection des appareils non fiables

- Détection de périphérique non autorisé

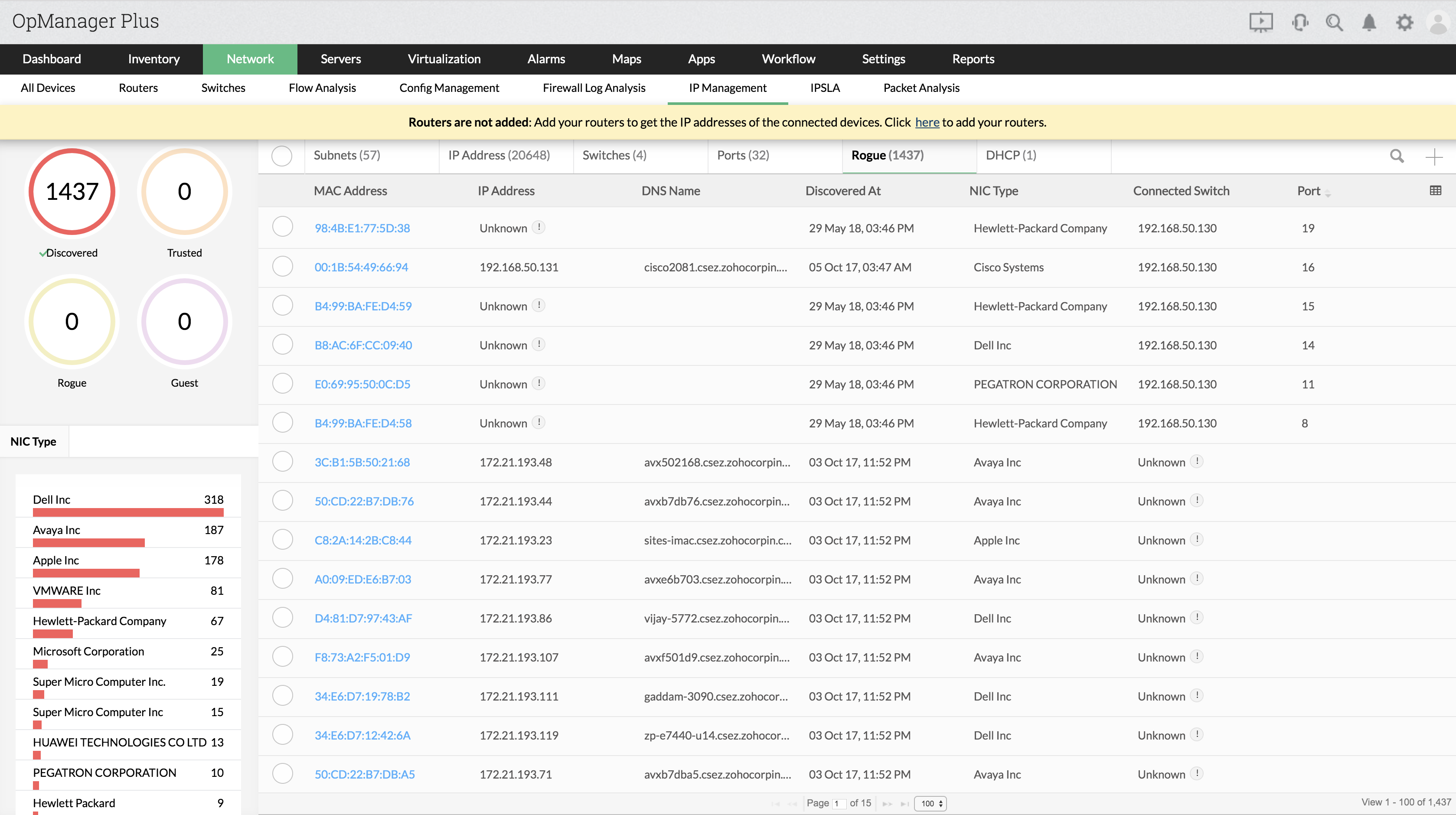

Détection de périphérique non autorisé

OpManager Nexus analyse périodiquement vos routeurs et sous-réseaux pour détecter tout nouveau système ou périphérique. Il répertorie tous les systèmes et appareils qu'il découvre, et vous pouvez les vérifier et les valider.

- Marquez tout système ou appareil détecté comme approuvé, invité ou escroc.

- Recevez des alertes lorsqu'un nouveau système ou périphérique est détecté ou lorsque sa période de validation d'invité expire

- Bloquez des ports de commutateur spécifiques pour empêcher tout accès non autorisé.