La surface d’attaque s’étendant et les attaques gagnant en sophistication, il incombe au centre des opérations de sécurité (SOC) de lutter contre les cybermenaces. Le SOC peut renforcer l’état de sécurité d’une entreprise en utilisant une plateforme d’orchestration de la sécurité, d’automatisation et de réponse aux incidents (SOAR). Cette solution logicielle centralisée accélère l’examen et la réponse aux incidents. Une plateforme SOAR améliore le suivi de toutes les données de sécurité, simplifie les processus, automatise les tâches manuelles, réduit celles redondantes et répétitives et améliore la collaboration entre les outils de sécurité.

Raisons de choisir ManageEngine Log360 comme solution SOAR

Security orchestration

Collectez facilement des données de sécurité de diverses sources dans le réseau comme les utilisateurs, les groupes ou les unités d’organisation Active Directory (AD), des périphériques réseau comme les serveurs, les pare-feux ou les terminaux et des applications comme les analyseurs de vulnérabilités ou les outils de prévention de la perte de données et de détection des menaces. Log360 intègre les données à un contexte utile pour identifier rapidement et précisément les événements de sécurité.

Garantissez la responsabilité en matière de résolution des incidents en utilisant l’intégration à des outils de gestion des tickets pour affecter les incidents détectés à des administrateurs de la sécurité. Log360 aide à configurer des solutions d’assistance externes comme ServiceNow, ManageEngine ServiceDesk Plus, Jira Service Desk, Zendesk, Kayako et BMC Remedy Service Desk.

Automatisation de la sécurité

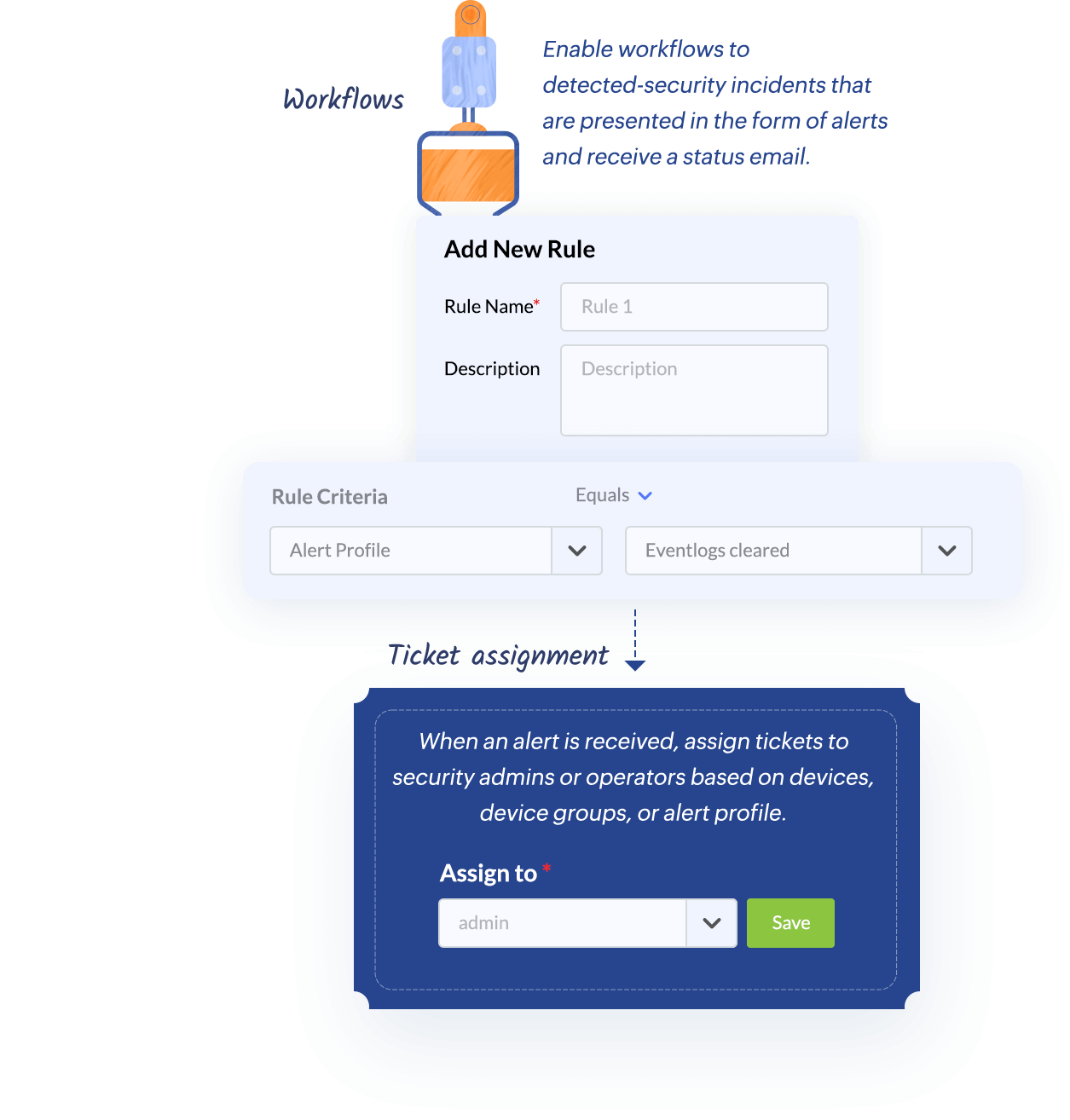

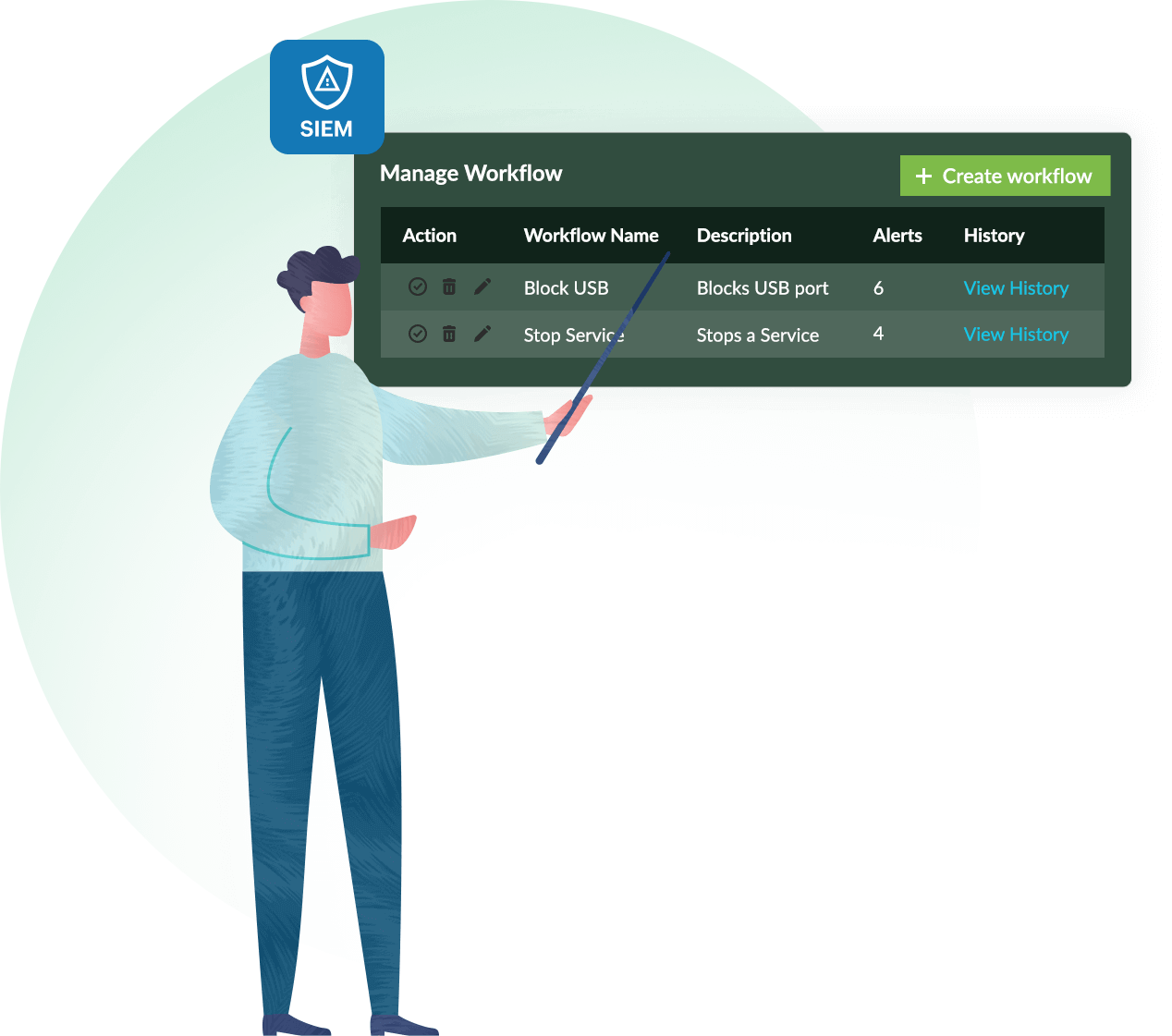

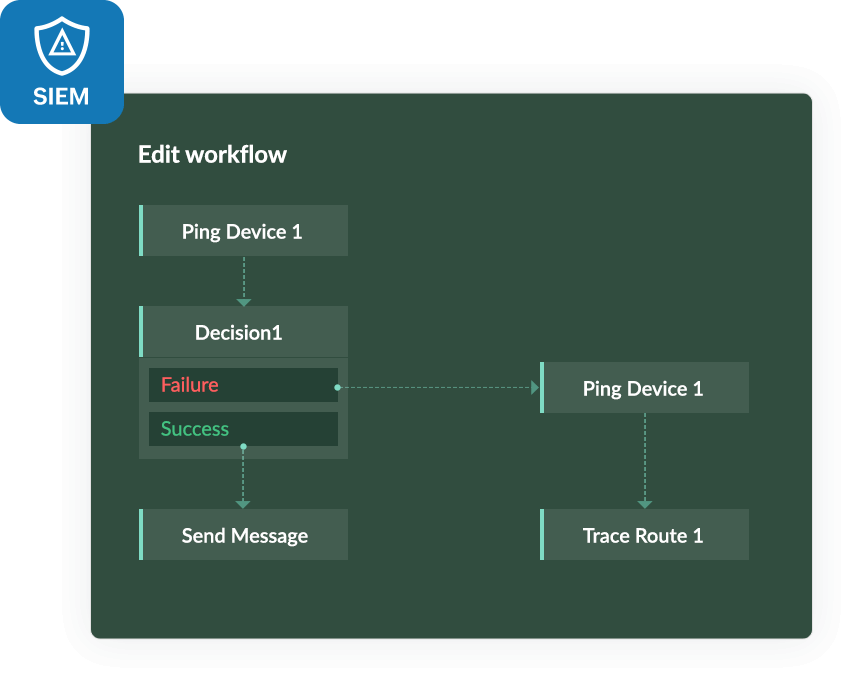

Log360 offre des workflows prédéfinis pour des cas d’usage courants qui permettent d’automatiser la réponse aux incidents dans les processus de sécurité et informatiques.

Veillez à ce qu’aucun incident de sécurité grave n’échappe au suivi en automatisant l’affectation de tickets et l’exécution de workflow dans Log360. Par exemple, activez un workflow lié à des journaux d’événements qui déclenche une alerte et affecte automatiquement un ticket à un administrateur.

Correction de la sécurité

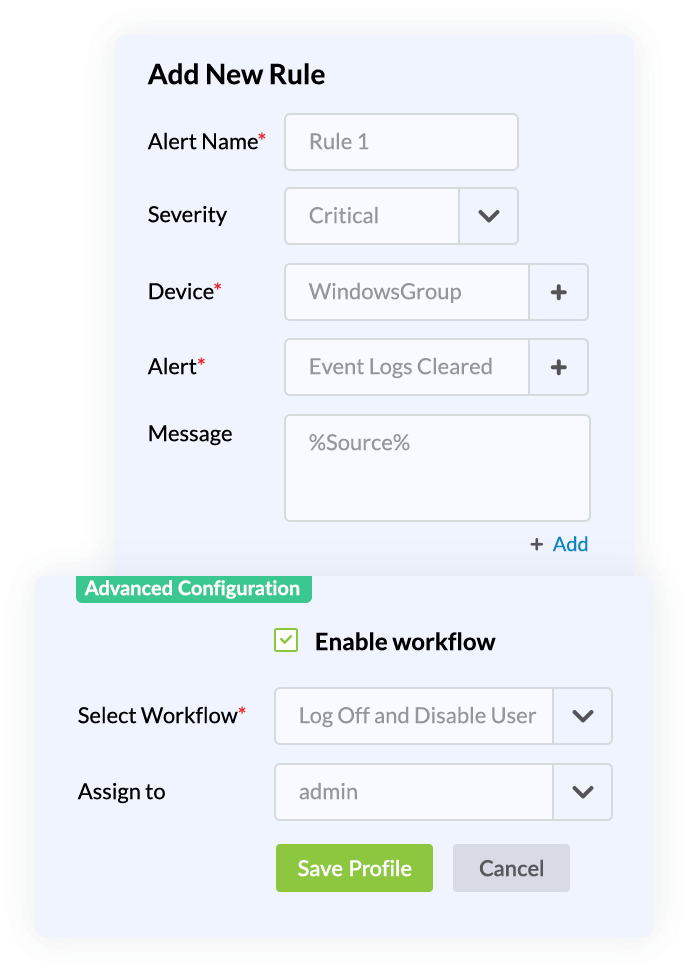

La gestion de la réponse aux incidents de sécurité dans Log360 réduit la charge du SOC en exécutant automatiquement une série de mesures correctives courantes selon le type d’incident détecté dans l’environnement. L’automatisation de workflows d’incidents peut limiter les atteintes durables à la sécurité du réseau, réduire le délai de réponse aux alertes et améliorer l’efficacité du SOC pour que l’équipe se consacre à d’autres tâches.

Lorsque des alertes se déclenchent, les workflows de réponse automatiques évitent que les incidents de sécurité réseau n’engendrent des dommages ou une violation. Log360 offre des profils de workflow prédéfinis pour prendre des mesures de sécurité rapides et ciblées. On peut associer des workflows à des profils d’alerte, des alertes de corrélation et d’autres alarmes de sécurité pour automatiser la réaction aux menaces.

Automatisez des workflows d’incidents pour éviter que les menaces de sécurité n’exploitent les ressources de l’entreprise. Le module de réponse aux incidents de Log360 permet de :

- Désactiver ou supprimer un utilisateur ou ordinateur potentiellement compromis de l’environnement AD.

- Arrêter un processus sur un appareil Windows potentiellement compromis.

- Déconnecter et désactiver un compte d’utilisateur Windows potentiellement compromis.

- Afficher une alerte contextuelle sur l’appareil affecté.

- Arrêter un service sur un appareil potentiellement compromis.

- Envoyer un ping à un appareil pour vérifier la connectivité du réseau.

- Exécuter une fonction de suivi de chemin vers un appareil du réseau pour déterminer le chemin.

- Effectuer des actions de pare-feu Cisco ASA comme l’ajout de règles de trafic entrant et sortant.

- Arrêter ou redémarrer un appareil Linux potentiellement compromis.

- Exécuter un fichier de script défini sur un appareil Linux.

Log360 permet de créer des workflows d’incidents selon les exigences de conformité avec un générateur de workflow personnalisé. Utilisez l’interface interactive simple pour lier des actions consécutives, définir le flux selon la réussite ou l’échec de l’action précédente, établir des temporisations, etc.

Applications prises en charge pour

l’intégration de workflow

Log360 permet une intégration de workflow transparente à différentes applications et plateformes comme :

du réseau

événements de sécurité

sur les menaces

menaces à haut risque

de workflows

de tickets

menaces

Questions fréquemment posées

1. En quoi consiste une solution SOAR ?

Une solution SOAR (orchestration de la sécurité, automatisation et réponse aux incidents) offre une stratégie de cybersécurité globale en unifiant ces trois fonctions dans une seule plateforme. Elle permet à l’entreprise de détecter, d’examiner et de réagir aux incidents de sécurité de façon coordonnée et automatisée.

En voici les trois principaux volets :

- Orchestration de la sécurité: intègre en toute transparence des outils de sécurité, comme des systèmes SIEM, des plateformes de veille sur les menaces et des analyseurs de vulnérabilités, dans une solution de sécurité unifiée. Cette intégration améliore la coordination et communication entre les systèmes, facilite le partage de données et optimise la gestion des workflows et l’exécution des processus de cybersécurité.

- Automatisation de la sécurité : le volet automatisation d’une solution SOAR réduit les tâches de réponse aux incidents manuelles, répétitives et chronophages. En collectant et analysant des données de sécurité, exécutant des mesures correctives et générant des rapports d’incident avec des guides ou workflows prédéfinis, la solution améliore nettement l’efficacité des opérations.

- Correction de la sécurité : offre un cadre bien défini pour gérer la réponse aux incidents. Il rationalise tout le cycle de vie de gestion des incidents, de la détection à la résolution, avec une gestion des dossiers, des outils de collaboration et des canaux de communication.

2. Quels sont les avantages d’une solution SOAR ?

- Rentabilité : automatise les tâches répétitives et simplifie les workflows pour optimiser les ressources et réduire les coûts d’exploitation.

- Flexibilité : intègre facilement les stratégies de sécurité, les processus et les outils actuels pour s’ajuster aux besoins organisationnels précis.

- Évolutivité et efficacité de la gestion des incidents : traite un grand nombre d’incidents sans nuire à l’efficacité et la qualité même si le contexte de sécurité gagne en complexité.

- Meilleure réponse aux incidents : accélère la réponse aux incidents en automatisant les tâches manuelles et répétitives.

- Meilleure collaboration et communication : diffuse et documente parfaitement les mesures prises pour répondre aux incidents.

- Cohérence et normalisation : assure la cohérence et l’uniformité de la gestion des incidents, peu importe l’analyste de sécurité concerné.

3. Quelle est la différence entre SOAR et SIEM ?

SOAR

Acronyme signifiant orchestration de la sécurité, automatisation et réponse aux incidents. Une solution SOAR intègre plusieurs outils de sécurité (par exemple, SIEM) pour automatiser les tâches manuelles et répétitives, d’où une réponse efficace aux menaces de sécurité. Elle informe immédiatement les administrateurs pour qu’ils prennent des mesures contre les menaces et simplifie les processus de résolution, d’où une détection et prévention des menaces rapide et efficace.

SIEM

Acronyme signifiant gestion des événements et des informations de sécurité. Une solution SIEM collecte et analyse les données de journal en temps réel de divers périphériques réseau, serveurs, contrôleurs de domaine, applications, etc. pour identifier un comportement anormal. Les outils SIEM assurent l’analyse en temps réel et la corrélation des événements de sécurité, générant des alertes en cas de problème.