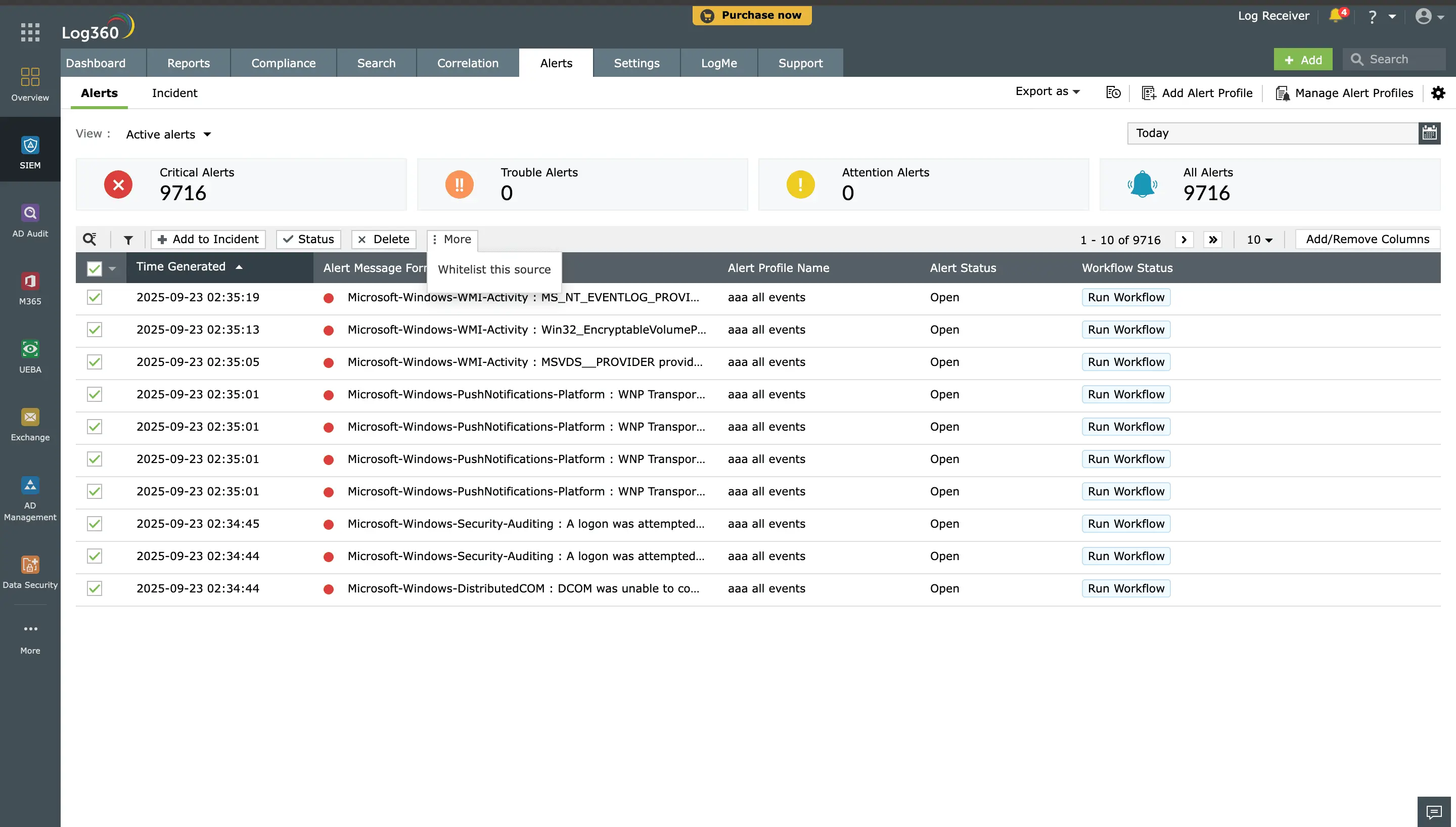

L’exploitation des machines publiques et des vulnérabilités connues reste une méthode que les pirates utilisent pour pénétrer dans un réseau. Grâce aux alertes de menaces prédéfinies de Log360, l’entreprise peut non seulement bloquer la communication provenant d’une source malveillante, mais aussi déclencher automatiquement un workflow pour ajouter des adresses IP en liste rouge au pare-feu et les bloquer définitivement.

Veille sur les menaces dans Log360 : transformer les données externes sur les menaces en outil défensif

Enrichissez chaque alerte avec une veille mondiale. Log360 ingère, normalise et exploite les flux de menaces de plus de dix sources pour y ajouter le contexte essentiel qui permet de distinguer les menaces réelles du bruit de fond, transformant ainsi les indicateurs bruts en mesures de défense concrètes.

Ce que permet Log360

Ingérez et normalisez plus de dix formats de flux de menaces différents, dont STIX/TAXII, CSV, JSON et API, pour intégrer de façon transparente une veille mondiale sur les menaces à la solution SIEM.

Enrichissez les alertes avec des notes de réputation IP, des données de géolocalisation et des IoC connus pour prioriser les incidents selon le risque.

Hiérarchisez les alertes selon le contexte avec la notation des risques, les niveaux de gravité et l’enrichissement de la veille sur les menaces pour veiller à traiter d’abord les menaces critiques.

La veille sur les menaces actualisée en continu permet à l’équipe SOC de repérer les menaces et d’arrêter les violations de données avant leur apparition.

- Intégration de flux de menaces en temps réel

- Mise en œuvre de la veille sur les menaces pour une meilleure détection

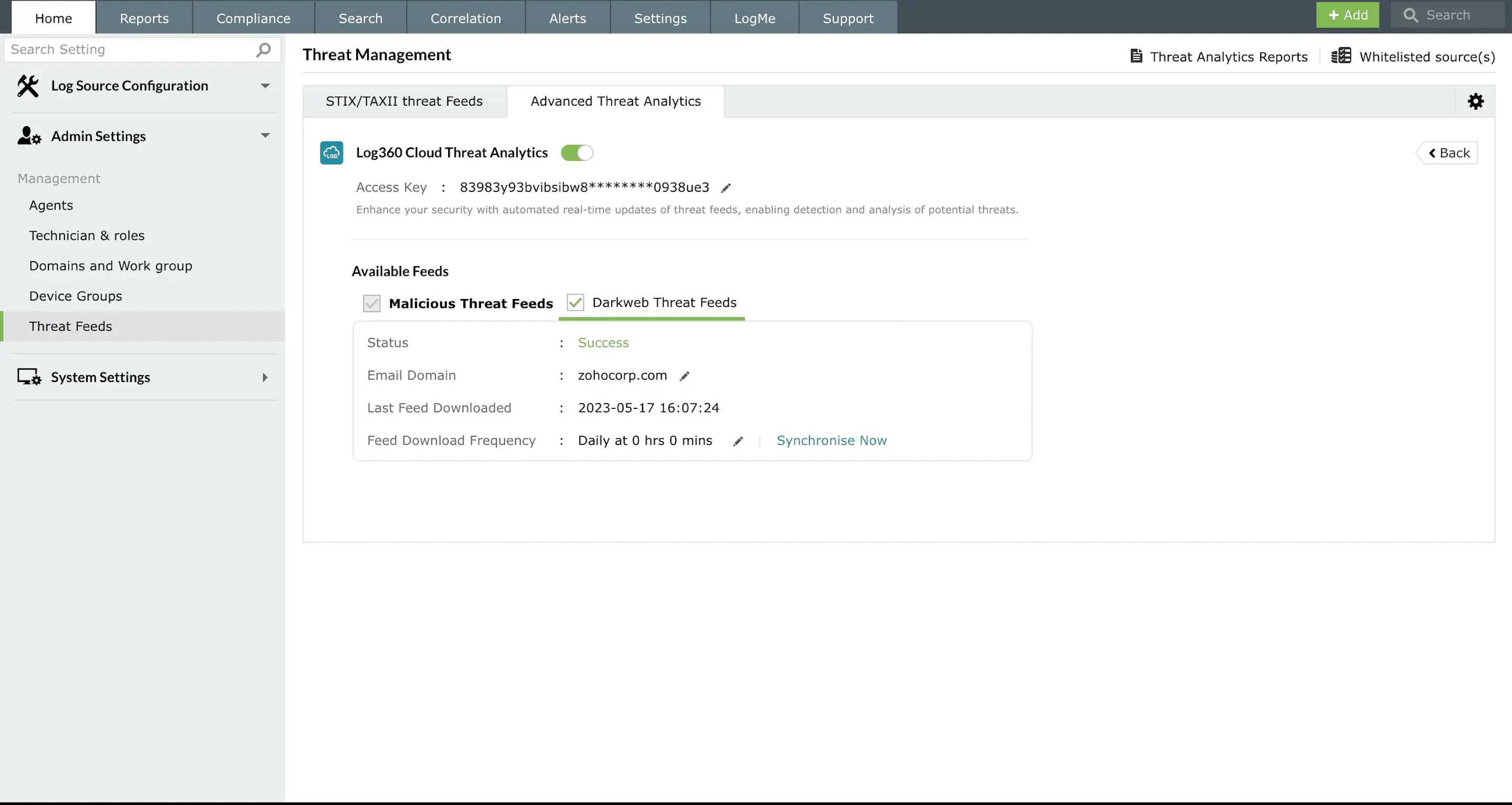

- Surveillance du dark Web avec la veille sur les menaces Constella

- Accélération de l’examen avec la veille sur les menaces

Intégration de flux de menaces en temps réel

Accédez à la veille sur les menaces mondiale de Webroot, STIX/TAXII, VirusTotal, AlienVault OTX, et Constella. Log360 ingère et normalise constamment les IoC comme les adresses IP, les domaines, les URL et les hachages de fichiers malveillants pour vérifier chaque événement de sécurité par rapport aux menaces connues.

- Agrégation de flux de menaces unifiée: regroupez plusieurs sources de veille externes pour une surveillance globale.

- Enrichissement des alertes: ajoutez du contexte aux événements de sécurité avec des données de flux de menaces et signalez instantanément les indicateurs malveillants sans recherche d’IoC manuelle.

- Corrélation d’évènements: croisez les événements internes avec les indicateurs de menaces mondiaux pour comprendre les modèles d’attaque et détecter l’activité malveillante.

- Mises à jour en temps réel: accédez à une veille sur les menaces actualisée régulièrement pour réagir de manière proactive à l’évolution des risques.

Mise en œuvre de la veille sur les menaces pour une meilleure détection

Log360 améliore les opérations de sécurité en enrichissant automatiquement chaque détection avec une veille sur les menaces externe, transformant l’activité suspecte en menaces validées. La fonctionnalité de détection multiniveau de Log360 allie des règles de corrélation, une détection d’anomalies, comportementale et une analyse avancée des menaces pour identifier les menaces de l’environnement, des simples violations de stratégie aux attaques multiphases complexes. Ces méthodes de détection fonctionnent de concert pour déceler tout type de menace, qu’il s’agisse de tentatives par force brute, de menaces internes ou de campagnes APT.

Moyens d’enrichissement de la veille:

- Signalement d’indicateur malveillant: identifiez les infrastructures malveillantes connues en vérifiant automatiquement les adresses IP, les domaines et les URL par rapport aux flux de menaces intégrés comme Webroot, STIX/TAXII, VirusTotal et AlienVault OTX.

- Réputation IP et géolocalisation: ajoutez des notes de réputation et des données géographiques aux alertes, ce qui aide à identifier les connexions à haut risque et les lieux d’accès inhabituels.

- Corrélation MITRE ATT&CK®: associez les détections à des tactiques et techniques d’attaque précises pour mieux comprendre le déroulement.

- Priorisation des alertes: utilisez le contexte de veille sur les menaces pour classer les alertes par gravité (critique, problème, attention) et accélérer le tri.

Cette strate de veille vérifie l’activité suspecte par rapport aux flux de menaces mondiaux, aidant à cibler les menaces confirmées plutôt que de traiter les faux positifs.

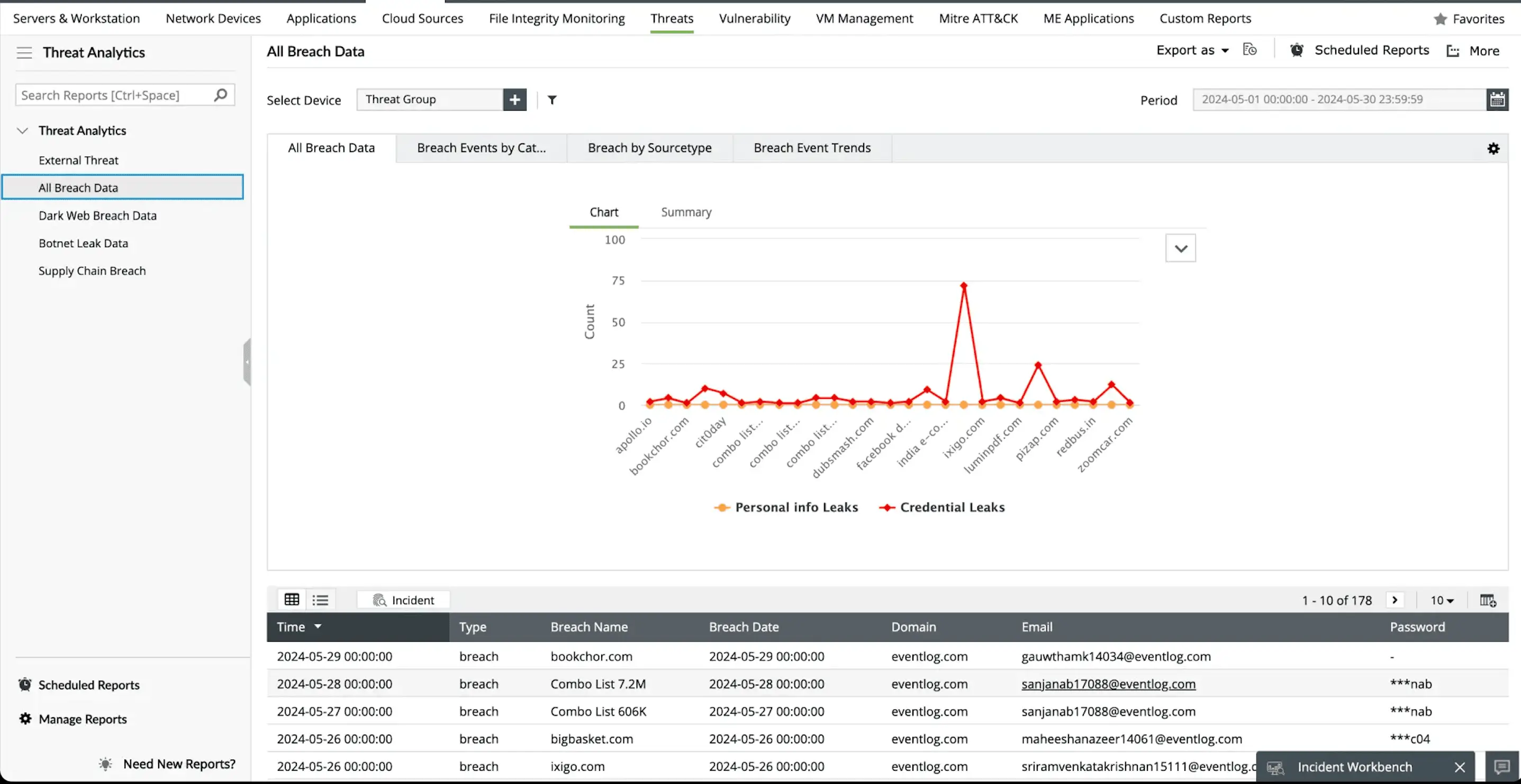

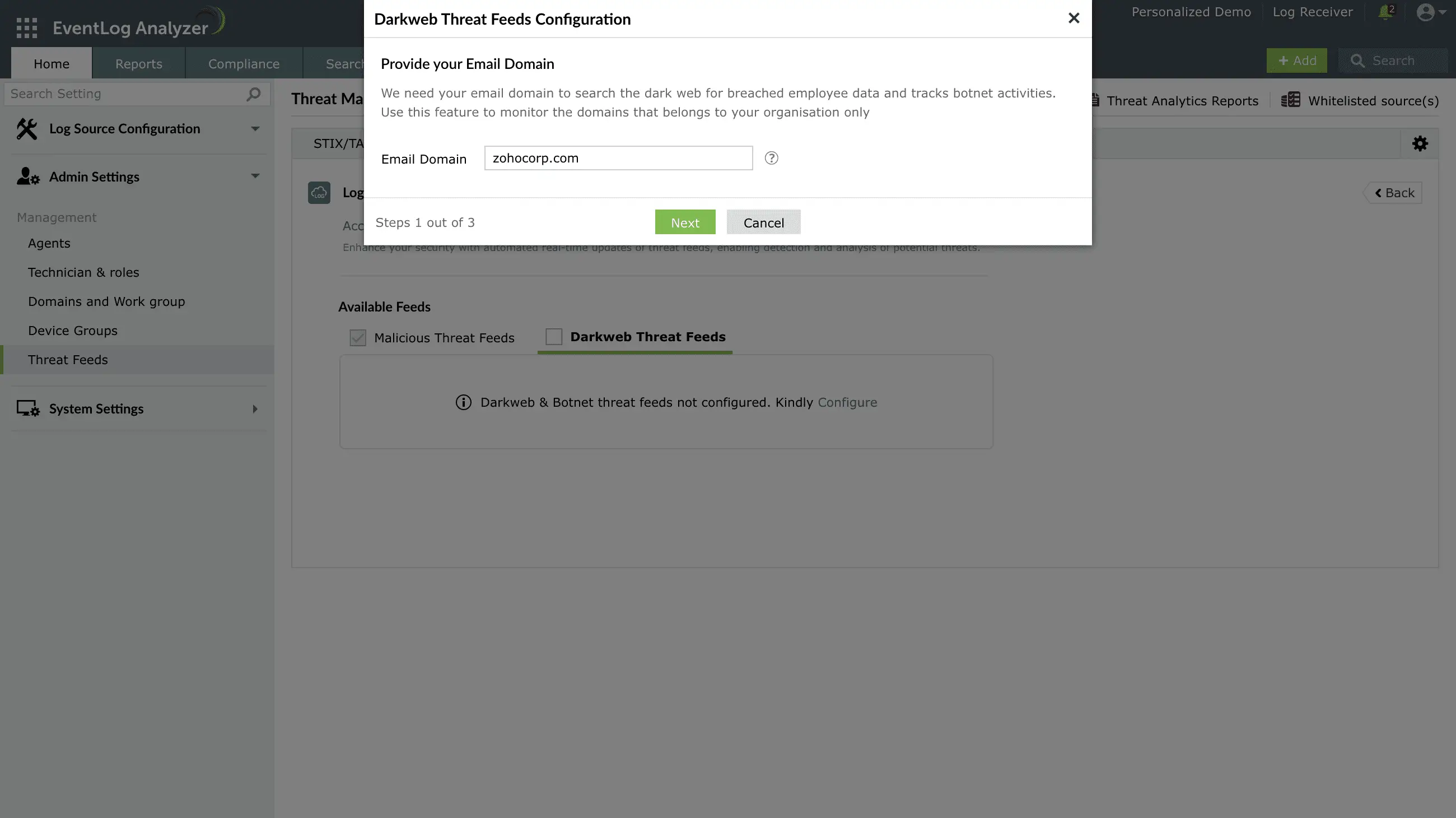

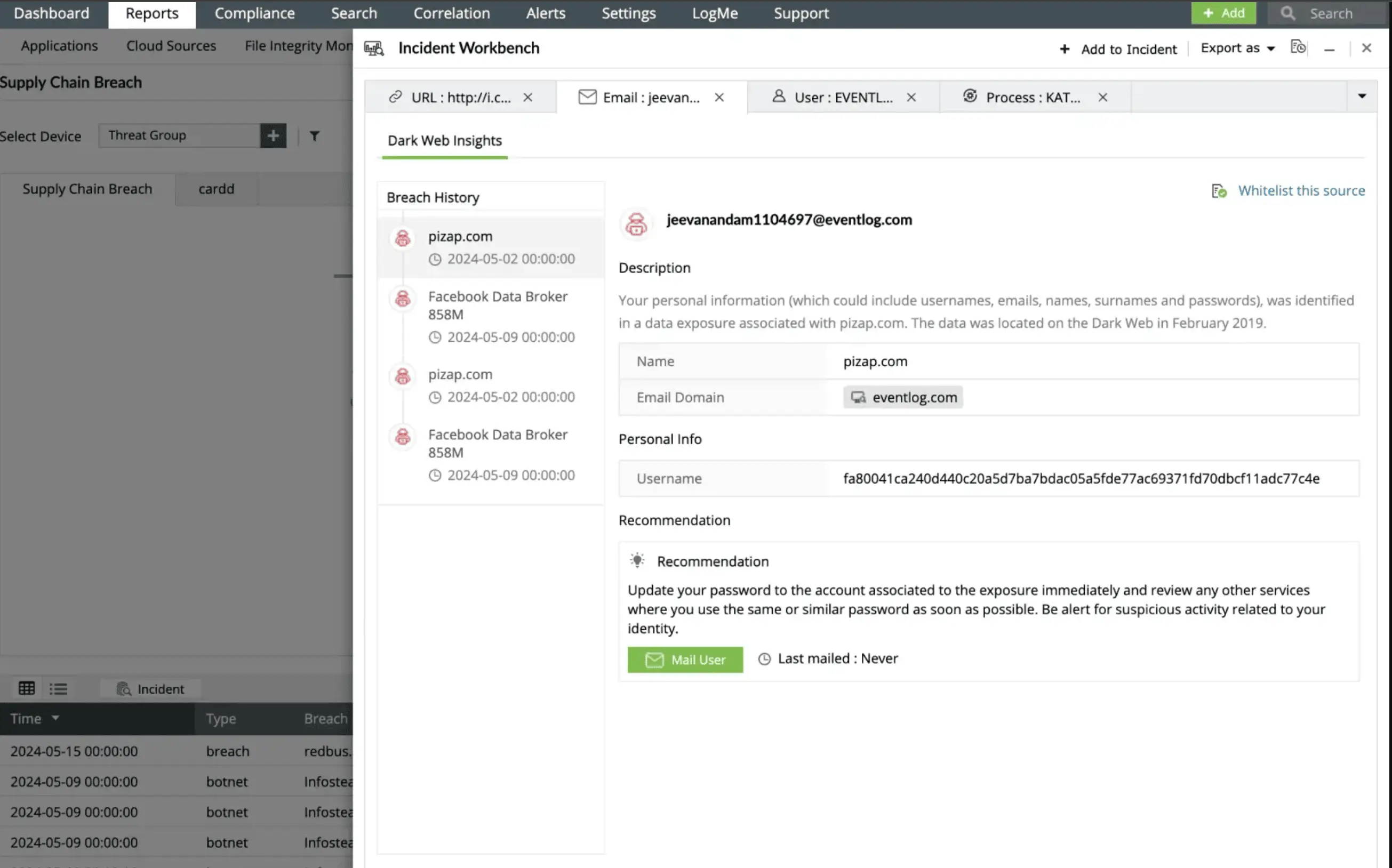

Surveillance du dark Web avec la veille sur les menaces Constella

Étendez la visibilité au-delà de votre périmètre. Surveillez les forums cachés, les sites de partage de liens et les plateformes d’échange de données où des attaques sont planifiées et des identifiants échangés, isolant les menaces avant qu’elles n’atteignent le réseau.

- Prévention des attaques par vol d’identifiants: suivez les domaines de l’organisation pour identifier les noms d’utilisateur, les mots de passe et les adresses électroniques exposés. La détection précoce permet de réinitialiser les comptes compromis, révoquer les jetons et prévenir les attaques de piratage de compte.

- Protection des données sensibles: recevez des alertes instantanées lorsque des données personnelles, des numéros de carte de crédit ou d’autres informations de paiement liés à l’entreprise se trouvent en ligne, aidant à réduire les risques de fraude et de non-conformité.

- Évaluation de l’ampleur de la violation: corrélez les résultats du dark Web avec l’activité interne pour vérifier si les identifiants exposés ont été réellement utilisés.

Accélération de l’examen avec la veille sur les menaces

Transformez les examens avec un contexte de veille. Lorsque Log360 détecte des menaces, la console d’incidents enrichit automatiquement chaque alerte avec des données sur les menaces, évitant la recherche manuelle.

- Intégration VirusTotal: Log360 s’intègre à VirusTotal qui agrège les données de plus de 70 logiciels antivirus, listes rouges d’URL/domaines et outils d’analyse de malware. Cette intégration améliore les moyens de veille de Log360, ce qui aide à vérifier les menaces en temps réel et réduire les faux positifs.

- Réponse aux incidents accélérée: vérifiez instantanément si des fichiers, des URL ou des domaines sont malveillants pour prendre rapidement des mesures correctives, comme l’isolement des systèmes affectés, le blocage des adresses IP malveillantes ou la désactivation des comptes compromis.

- Confinement automatisé: corrélez les journaux internes avec des flux de menaces externes via la veille VirusTotal pour identifier les modèles d’attaque, détecter les menaces sophistiquées et renforcer les défenses proactives.

- Intégration aux outils ITSM: transférez les incidents enrichis via la veille aux outils de gestion des tickets comme ServiceNow ou Jira pour un suivi des incidents simplifié.

Tri précis des alertes avec analyse avancée des menaces

Réduisez le bruit grâce à une priorisation basée sur la veille. Log360 utilise des flux de menaces pour vérifier et noter chaque alerte, ce qui permet d’examiner les menaces réelles et non les faux positifs.

- Notation basée sur la veille: affectez automatiquement un niveau critique, problème ou attention selon les concordances IoC et la réputation

- Réduction des faux positifs: ajustez dynamiquement les seuils d’alerte selon des modèles historiques tout en permettant une personnalisation fine pour une infrastructure donnée, le comportement des utilisateurs et la tolérance au risque, limitant les alertes inutiles sans ignorer de menaces réelles.

- Alertes contextuelles: consultez les notes de réputation, les catégories de menaces et les techniques MITRE de chaque notification pour un tri et un examen accélérés.

Cas d’usage de sécurité que la solution de

veille sur les menaces peut couvrir

Si un attaquant pénètre dans le réseau à l’aide d’identifiants volés ou d’un autre moyen et tente d’extorquer des données sensibles pour les envoyer à son serveur de commande et de contrôle, Log360 peut détecter et bloquer immédiatement une telle communication. La solution de veille sur les menaces vérifie toutes les communications sortantes, avertit le SOC concerné de la communication avec des adresses IP, domaines ou URL malveillants et met fin à la connexion immédiatement. Tout se déroule en temps réel.

Log360 enrichit son système de réponse aux événements en temps réel avec des données contextuelles, comme la note de réputation d’une adresse IP qui tente de se connecter à distance à des serveurs critiques ou la géolocalisation d’une adresse IP qui tente d’accéder à distance au VPN. Cela aide à mieux comprendre le comportement du réseau et distinguer l’activité suspecte de celle légitime.

En savoir plusDes logiciels tiers ou des fournisseurs compromis peuvent servir de point d’entrée aux pirates. Log360 utilise des flux de menaces et la corrélation IoC pour détecter l’activité malveillante provenant d’intégrations fiables ou de connexions de fournisseurs. Cela permet d’identifier rapidement les éléments compromis, d’isoler les systèmes affectés et de prévenir les risques de la chaîne logistique avant leur propagation.

Les attaquants se déplacent souvent latéralement dans le réseau après la compromission initiale pour élever des privilèges et accéder aux systèmes critiques. Les règles de détection de Log360, associées au cadre MITRE ATT&CK, décèlent les tentatives d’authentification inhabituelles ou d’élévation de privilèges et le trafic suspect, ce qui aide à contenir les intrus avant qu’ils n’atteignent les ressources les plus précieuses.

En savoir plus sur Log360

Détection des menaces internes

Identifiez le comportement à risque des utilisateurs et l’abus interne en établissant des bases de référence et détectant les anomalies avec l’UEBA. Log360 détecte les connexions anormales, l’abus de privilèges, les violations d’accès aux données et les tentatives d’élévation de privilèges, aidant à arrêter le vol de données et les violations internes avant leur aggravation.

En savoir plusDétection des menaces externes

Protégez-vous contre les cyberattaques externes comme les tentatives de connexion par force brute, le phishing, l’analyse des ports et les injections de malware. Log360 surveille constamment les journaux d’authentification, les événements de pare-feu et le trafic réseau pour détecter l’activité suspecte et la bloquer en temps réel.

En savoir plusRéponse automatique aux incidents

Exécutez des playbooks automatisés pour réduire le temps moyen de réponse (MTTR), envoyer des alertes en temps réel aux équipes SOC et prendre des mesures correctives immédiates comme la désactivation des comptes compromis ou le blocage des adresses IP malveillantes. Ces workflows automatisés assurent un confinement rapide des menaces et réduisent les interruptions d’activité.

-

Nous voulions nous assurer, d’une part, de pouvoir répondre aux différentes exigences de sécurité que nos clients attendent de nous et, d’autre part, d’améliorer notre sécurité pour renforcer notre dispositif de sécurité.

Carter Ledyard

-

Les options d’exploration et les tableaux de bord visuels rendent l’examen des menaces beaucoup plus rapide et facile. C’est une solution vraiment conviviale.

Sundaram Business Services

-

Log360 aide à détecter les menaces internes, les modèles de connexion inhabituels, l’élévation de privilèges et les tentatives d’exfiltration de données en temps réel.

CIO, Northtown Automotive Companies

-

Avant Log360, nous ne disposions pas d’un aperçu global de toute notre infrastructure. Désormais, nous pouvons rapidement détecter les menaces et y répondre avant leur aggravation. Log360 s’avère précieux pour améliorer notre réponse aux incidents et garantir le respect des normes d’audit. C’est une véritable révolution pour notre équipe.

ECSO 911

Remplissez le formulaire pour prévoir une démo Web

personnalisée

Votre demande de démonstration a été soumise avec succès. Nos techniciens de support vous répondront dans les plus brefs délais.

Questions fréquentes

La veille sur les menaces est un élément essentiel de la cybersécurité qui fournit un aperçu exploitable des acteurs malveillants, des campagnes et des tactiques. En agrégeant et analysant les données sur les menaces de plusieurs sources comme les flux STIX/TAXII, OSINT (Open Source Intelligence) et la télémétrie interne, l’entreprise peut détecter rapidement les attaques, améliorer la réponse aux incidents et renforcer son état de sécurité global.

La veille sur les menaces permet d’améliorer les défenses proactives, d’accélérer la réponse aux incidents grâce à des données contextuelles et d’appuyer la gestion des risques et la mise en conformité. Elle facilite la collaboration entre les équipes de sécurité et les acteurs pour prévenir les menaces, prendre des décisions éclairées et renforcer l’état de cybersécurité global.

Voici les trois types de données de veille sur les menaces :

- Veille stratégique: aide l’entreprise dans sa planification stratégique et sa prise de décision en lui fournissant un aperçu global des tendances à long terme, des motivations et des objectifs des acteurs malveillants.

- Veille opérationnelle: fournit une information en temps réel sur les menaces en cours, les vulnérabilités et les campagnes d’attaque actives, ce qui permet de détecter et répondre rapidement aux menaces de sécurité.

- Veille tactique: met l’accent sur les outils, techniques et procédures (TTP) spécifiques qu’utilisent les acteurs malveillants, aidant les administrateurs de sécurité à élaborer des contre-mesures efficaces et renforcer leurs moyens de défense.

Le cycle de vie de la veille sur les menaces comprend six phases :

- Planification et orientation: consiste à définir les objectifs, les ressources et la portée du programme de veille sur les menaces.

- Collecte : consiste à recueillir les données utiles de diverses sources, comme la veille open source, les fournisseurs et les flux de menaces.

- Traitement : consiste à organiser et analyser les données collectées pour obtenir un aperçu utile.

- Analyse : consiste à comprendre les menaces, leur impact et les tactiques employées par les acteurs malveillants grâce à la reconnaissance des modèles et la détermination des indicateurs.

- Diffusion : consiste à distribuer l’information aux acteurs concernés pour orienter la prise de décision et susciter les mesures appropriées.

- Retour et amélioration: consiste à recueillir les commentaires, évaluer l’efficacité du programme et utiliser l’information pour améliorer les actions futures.

Voici les principales sources de veille sur les menaces :

- OSINT: données accessibles au public provenant de blogs, forums, sites d’actualités, réseaux sociaux et rapports de recherche sur la sécurité.

- Flux de veille sur les menaces commerciaux: services par abonnement qui fournissent des données sur les menaces organisées et utiles, notamment des indicateurs de compromission (IoC) et des profils d’acteur malveillant.

- Rapports d’organismes et ISAC: alertes et conseils d’entités comme la CISA, le NIST et les centres d’analyse et de partage d’informations (ISAC) sectoriels.

- Télémétrie interne: journaux, alertes et incidents de l’infrastructure interne (solution SIEM données, événements IDS/IPS et journaux du pare-feu).

- Surveillance du dark Web: information recueillie sur des forums cachés, des places de marché et des bases de données où les acteurs malveillants planifient des attaques ou échangent des données volées.

- Partage de veille tierce : données sur les menaces partagées par les éditeurs de solutions de sécurité, les partenaires et les consortiums pour renforcer la défense collective.

En alliant ces sources, l’entreprise obtient une vue complète du paysage des menaces et peut détecter et réagir aux attaques plus rapidement.

La veille sur les menaces aide à réduire le temps de latence, améliorer l’efficacité des SOC et éviter les violations en fournissant les bonnes données au bon moment. Log360 offre une plateforme unifiée pour collecter, corréler et analyser les données sur les menaces de plusieurs sources. Les alertes en temps réel, la cartographie MITRE, la surveillance du dark Web et les règles de détection personnalisables aident les équipes SOC à prévenir les attaques.

Transformer les données sur les menaces en aperçu exploitable

Réduisez la surcharge d’alertes grâce à une veille sur les menaces en temps réel, une analyse contextuelle et des détections priorisées pour que l’équipe SOC puisse se consacrer à l’essentiel.