Critères CIS et conformité

Il s’avère essentiel de respecter les normes de conformité du secteur, notamment avec les diverses stratégies standards. Ces stratégies établissent des règles pour protéger l’infrastructure informatique contre les menaces externes résultant des vulnérabilités de sécurité. L’une de ces stratégies de conformité cruciales réside dans les critères CIS. Cette stratégie a été spécialement conçue pour sécuriser les configurations et établir une base fiable pour les appareils.

Élaborés par le CIS (Center for Internet Security), ces critères représentent la seule référence consensuelle de bonnes pratiques de configuration. Ils résultent de la collaboration dans une communauté mondiale de professionnels de la cybersécurité et sont désormais largement acceptés par les acteurs publics et privés de divers secteurs.

La question se pose : pourquoi la conformité CIS est-elle cruciale ? La réponse est simple. Tous les types d’infrastructures réseau bénéficient de la conformité, mais elle s’avère surtout vitale pour celles très dynamiques où l’on ajoute sans cesse de nouveaux appareils de différents fournisseurs et modèles.

Dans ces cas, le recours à des processus manuels amène souvent à employer des configurations par défaut pour les nouveaux systèmes ajoutés, solution pratique mais risquée. Les administrateurs s'efforcent de suivre manuellement chaque appareil et ses réglages, d’où la difficulté de maintenir une configuration de base stable. De plus, les processus manuels augmentent le risque de systèmes mal configurés et ouvrent la voie à des menaces externes comme le piratage, des sanctions et l’atteinte à la réputation.

Il faut un outil pour suivre efficacement ces critères dans de grandes infrastructures réseau comptant divers appareils de différents fournisseurs. En effet, il n’est pas viable d’évaluer manuellement chaque appareil selon des critères variés, impliquant chacun environ 800 pages et plus de 300 recommandations !

C’est alors que ManageEngine Network Configuration Manager joue un rôle clé. Il s’agit d’une solution complète de gestion des modifications et de la conformité réseau conçue pour des infrastructures dynamiques et évolutives. Elle élimine les erreurs manuelles, assure la conformité avec les normes du secteur et gère les critères CIS. Elle met en conformité en analysant régulièrement les appareils selon tous les critères CIS applicables, détectant instantanément les violations et suggérant des mesures correctives détaillées.

Assurer la conformité avec les critères CIS grâce à Network Configuration Manager

Network Configuration Manager offre un module dédié à la gestion de la conformité pour respecter les stratégies. Il intègre à présent les critères CIS.

Les appareils pris en charge pour la conformité CIS englobent ceux de type Cisco IOS et Cisco ASA. Si votre environnement réseau utilise beaucoup ces types d’appareil, exploitez notre solution pour assurer la conformité avec tous les critères CIS.

Network Configuration Manager évalue constamment toutes les configurations des systèmes selon les recommandations qu’expose le référentiel CIS. Il identifie rapidement les violations et donne des indications par étapes détaillées pour faciliter la conformité. Chaque critère CIS est adapté à un produit, service ou système précis, avec des recommandations pour toutes les configurations connexes. Le suivi des recommandations d’un critère CIS garantit que le produit ou système est configuré pour remplir des normes de sécurité strictes.

Fonctionnement du processus dans Network Configuration Manager :

On accède facilement aux critères CIS qu’exige la conformité. À la détection d’appareils Cisco IOS ou ASA, la stratégie s’ajuste automatiquement à leurs besoins propres, évitant d’avoir à créer ou associer manuellement des règles.

Principales fonctionnalités de Network Configuration Manager pour la conformité CIS

- Planification de contrôles de conformité CIS

- Résolution des cas de non-conformité CIS avec des configlets

- Obtention de rapports de conformité dédiés en temps réel

Planification de contrôles de conformité CIS

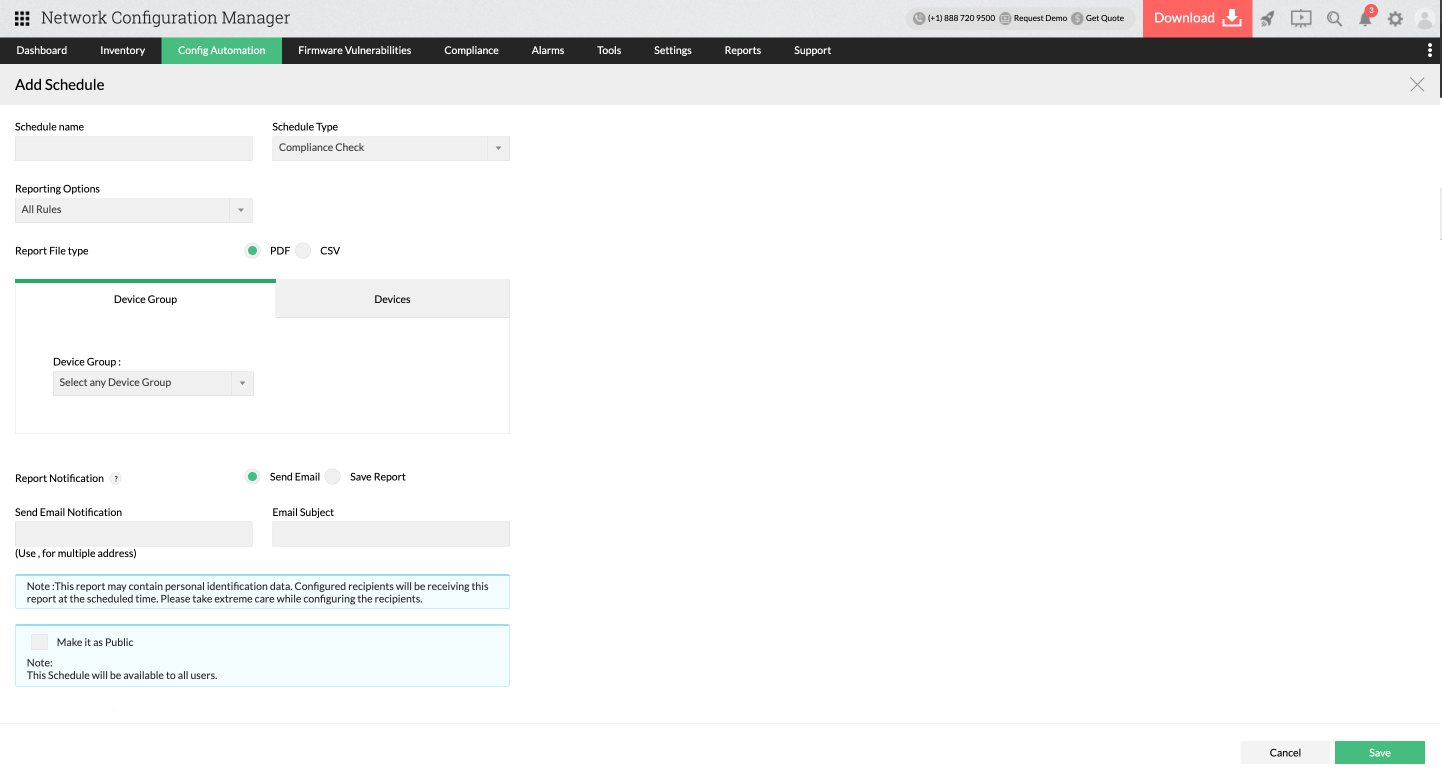

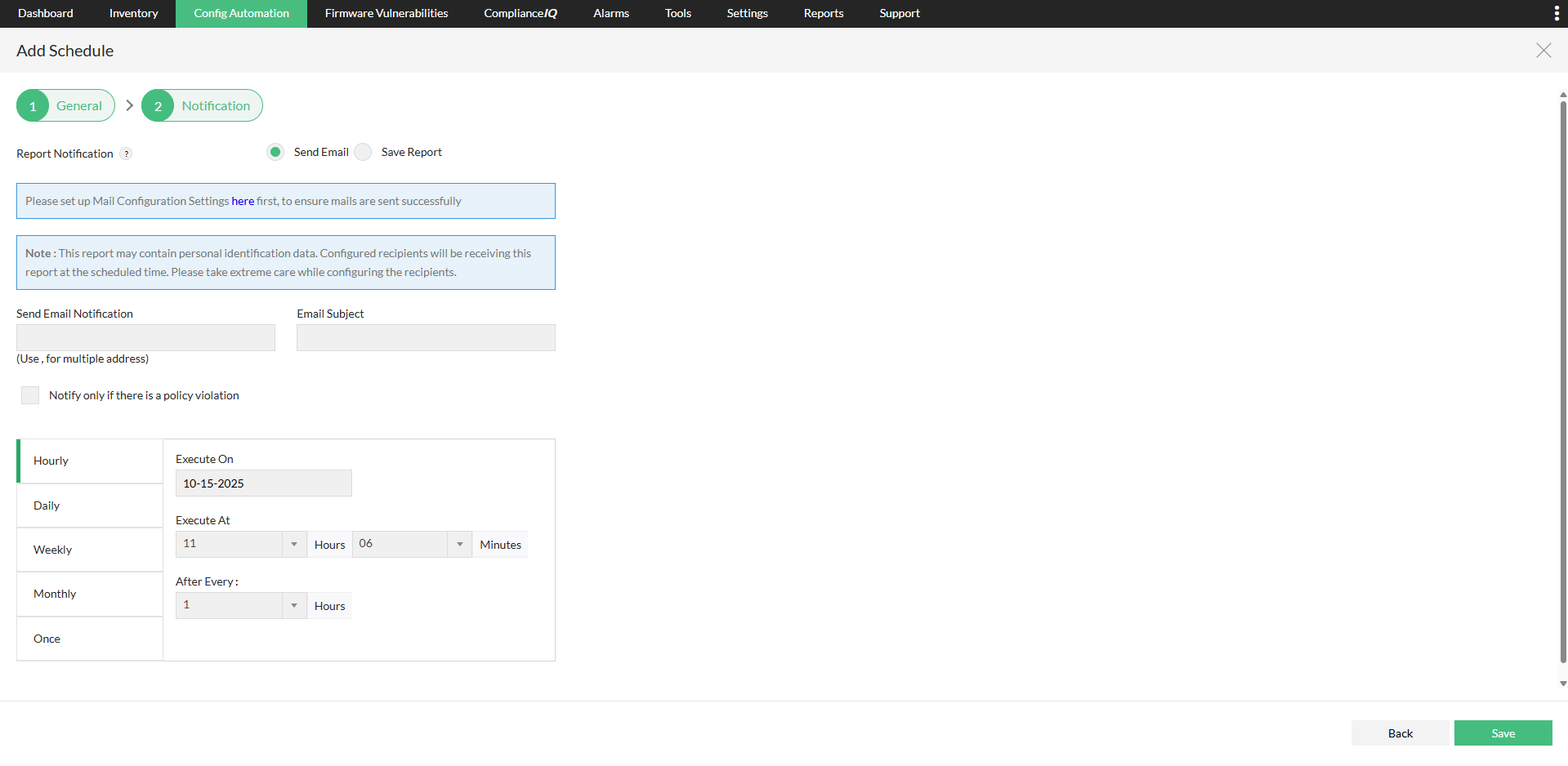

Dans des infrastructures réseau en expansion, il n’est pas viable de vérifier manuellement la conformité CIS sur tous les appareils concernés. Network Configuration Manager permet d’utiliser la fonction de planification pour fixer la date et l’heure précises du contrôle de conformité CIS. Ensuite, NCM exécute automatiquement les contrôles à la date et l’heure fixées, évitant toute intervention humaine. On reçoit un rapport d’état à la fin de l’opération prévue. Ce processus simplifié veille à vérifier régulièrement la conformité de tous les appareils vitaux.

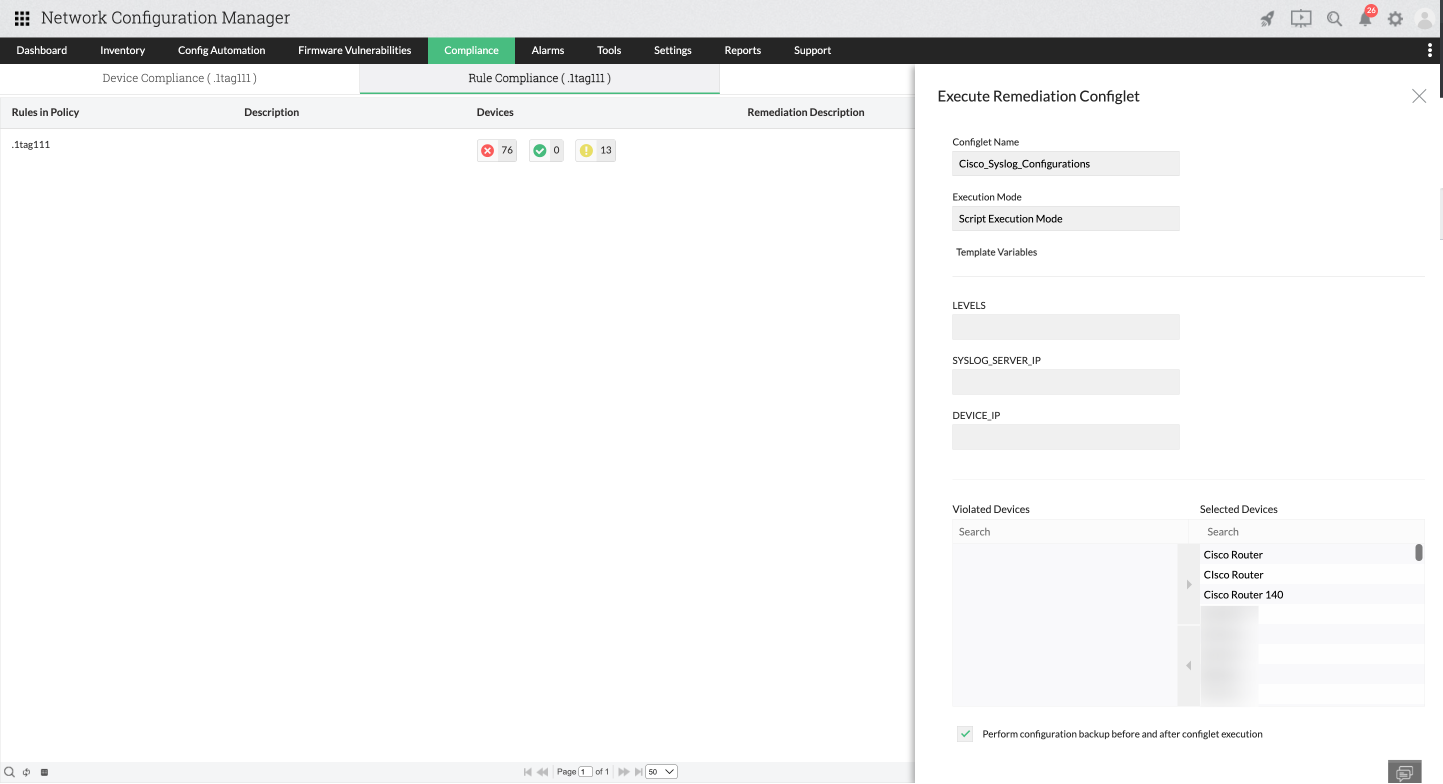

Résolution des cas de non-conformité CIS avec des configlets

Dans le cas où on apporte des modifications à la configuration d’un appareil, les critères CIS risquent de ne plus correspondre à cette configuration, d’où une erreur de non-conformité. Cet écart exige une correction immédiate car, si on l’ignore, il peut créer des vulnérabilités de sécurité et un risque de lourdes sanctions. Network Configuration Manager offre une solution complète en automatisant la résolution. Les configlets, ou modèles de script automatisés, aident à créer un modèle de correction pour chaque critère. En cas de violation d’une règle, il suffit de l’utiliser pour résoudre le problème d’un simple clic.

Obtention de rapports de conformité dédiés en temps réel

Les rapports jouent un rôle clé dans toute opération, car ils offrent un aperçu complet d’un processus global. Network Configuration Manager fournit un rapport de conformité dédié qui aide à suivre en temps réel l’état des appareils.

Voici les principaux détails du rapport : nom d’hôte de l’appareil, degré de gravité (tel que grave, critique et avertissement), nombre d’appareils conformes et horodatage du dernier contrôle. Pour une analyse plus poussée, on peut examiner chaque appareil et identifier certaines violations de règle, avec le degré de gravité, le nombre d’appareils conformes et l’horodatage du dernier contrôle.

Un clic sur un appareil donné dirige vers une page détaillée qui indique les règles de la stratégie violées et celles qui restent conformes. Cet affichage détaillé permet de prendre des mesures pour les règles violées et de bien remédier aux cas de non-conformité.

On peut aussi exporter ce rapport aux formats PDF et CSV ou l’envoyer par courrier au besoin. De plus, si on compte des groupes d’appareils organisés, on peut adapter le rapport pour cibler un groupe précis.

Prêt à mettre vos appareils en conformité avec les critères CIS ? Téléchargez une version d’évaluation de 30 jours de Network Configuration Manager dès maintenant pour vérifier et sécuriser vos appareils.

Voulez-vous connaître le fonctionnement détaillé de Network Configuration Manager ? Remplissez ce formulaire pour prévoir une démo personnalisée avec un expert.

Intéressé par le produit ? Remplissez ce formulaire pour recevoir un devis personnalisé.