Intégration d’OpManager avec Splunk pour une analyse centralisée des journaux

OpManager s’intègre à Splunk pour transférer en temps réel les événements réseau critiques, les audits, les journaux d’accès et les alertes, où ils sont envoyés sous forme de syslogs. Cette intégration permet à OpManager de servir de point de surveillance centralisé, ce qui permet à Splunk de collecter, d’analyser et de corréler les données d’événements afin de détecter les menaces, de rationaliser la réponse aux incidents et d’améliorer la fiabilité globale du réseau.

Configurer l’intégration OpManager - Splunk

- Étapes pour configurer l’intégration Splunk d’OpManager

- Configurer les profils de notification

- Configuration des modèles de notification

Étapes pour configurer l’intégration Splunk d’OpManager

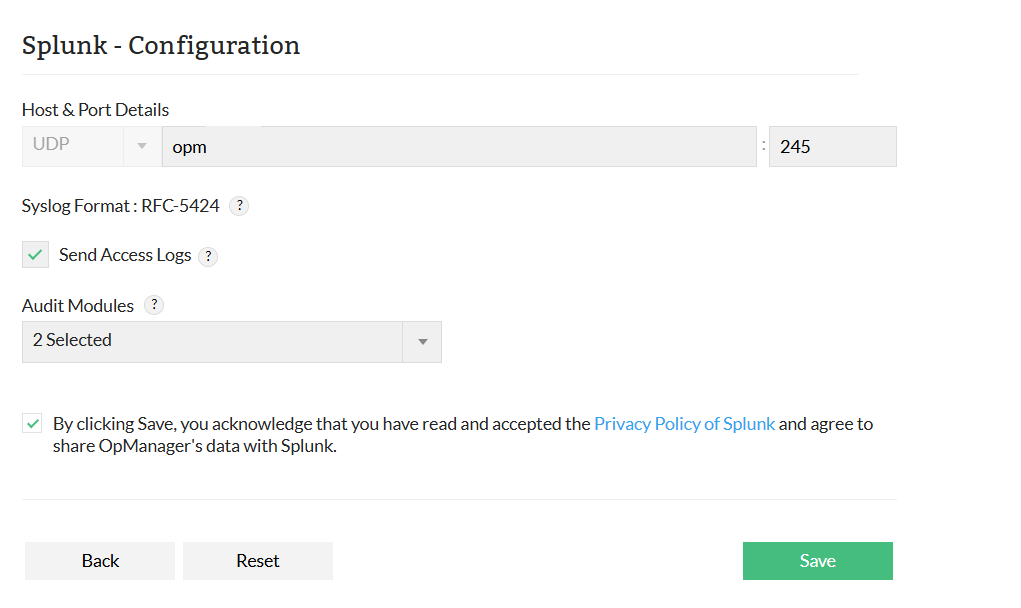

- Accédez à Paramètres → Paramètres généraux → Intégrations → Splunk.

- Cliquez sur Configurer.

- Saisissez le Nom d’hôte/Adresse IP et le Numéro de port.

- Remarque : La norme RFC-5424 est utilisée pour le transfert des journaux.

- Cochez la case Envoyer les journaux d’accès pour transférer les fichiers journaux d’accès vers Splunk.

- Sélectionnez les modules d’audit requis pour transférer leurs journaux vers Splunk.

- Acceptez la politique de confidentialité de Splunk et cliquez sur Enregistrer pour terminer l’intégration avec OpManager.

Remarque :

- Le protocole UDP/syslog est utilisé pour transférer les journaux.

- Assurez-vous que Splunk est configuré pour écouter sur le port UDP spécifié.

Configuration du profil de notification

Vous pouvez configurer un profil de notification pour transférer automatiquement les alarmes vers la plateforme Splunk en fonction de critères définis.

Suivez les étapes ci-dessous pour configurer :

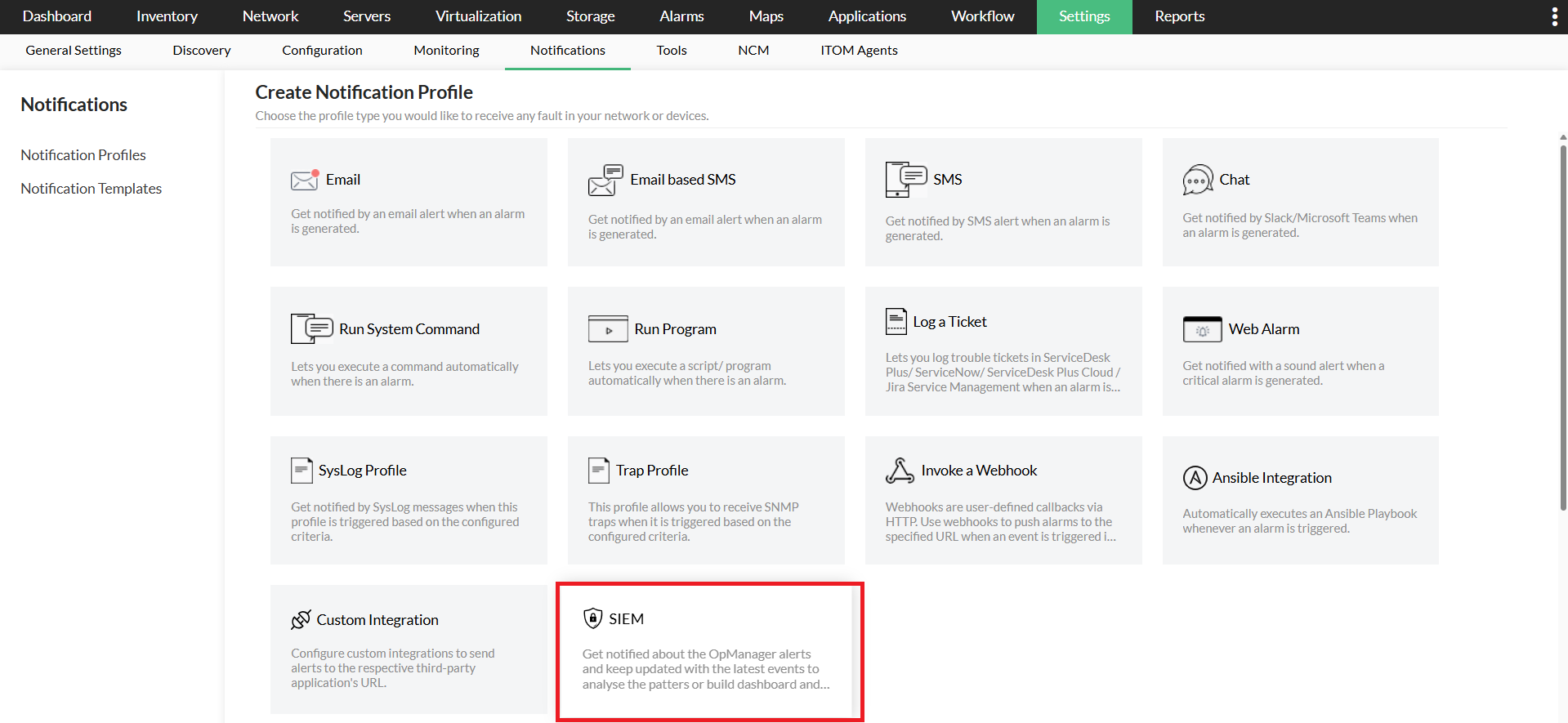

- Accédez à Paramètres -> Notifications-> Profils de notification

- Cliquez sur Ajouter dans le coin supérieur droit pour ajouter un nouveau profil de notification, puis sélectionnez SIEM -> Splunk.

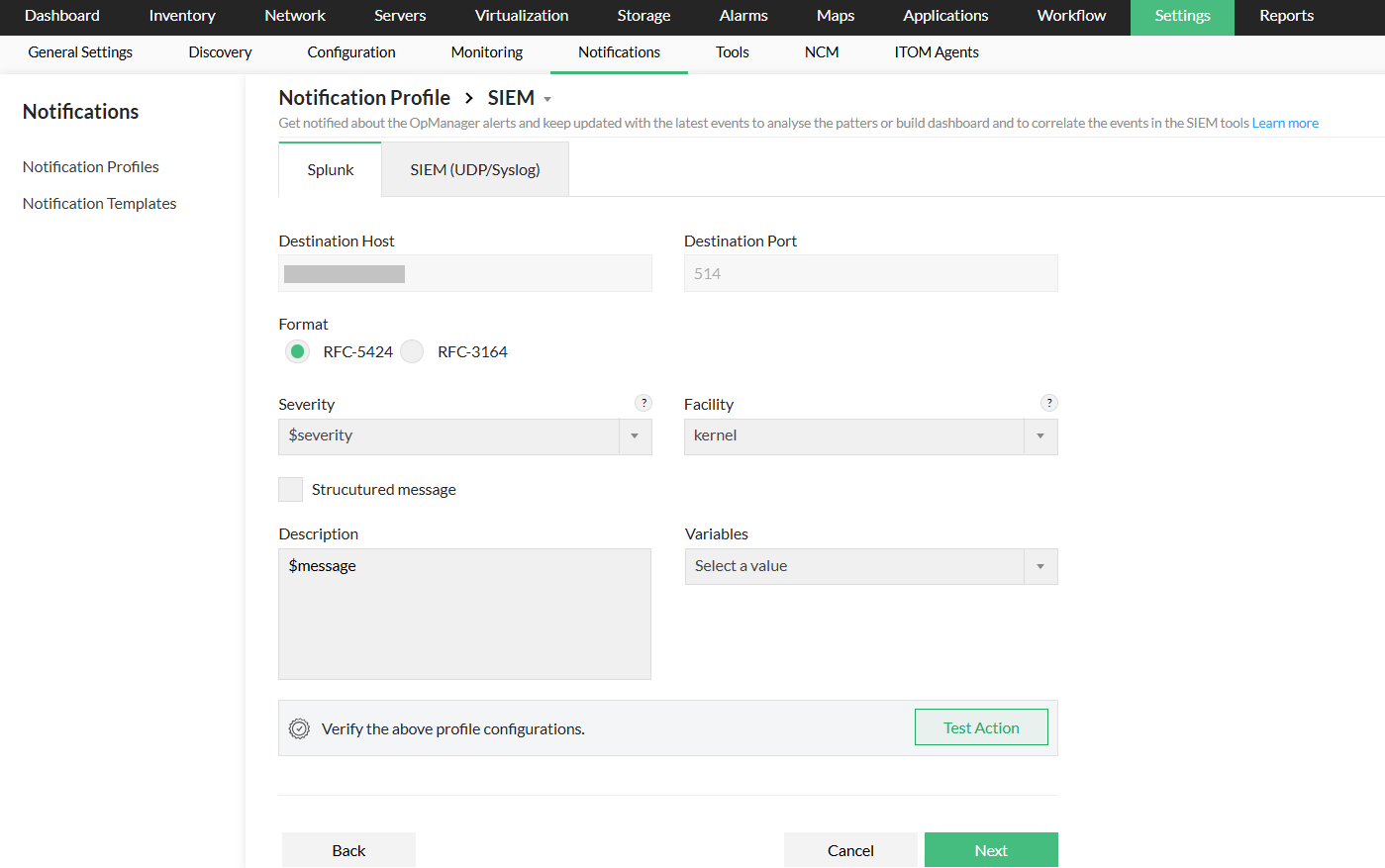

- Renseignez les paramètres requis, tels que le format, la gravité, l’installation, la description et les variables.

- Si vous activez l’option Message structuré, fournissez les entrées requises sous forme de paires clé-valeur.

- Vous pouvez utiliser l’option Tester l’action pour envoyer un exemple de message syslog à l’hôte et au port configurés afin de vérifier la configuration.

- Cliquez sur Suivant pour sélectionner les critères, le périphérique et la fenêtre temporelle de configuration.

- Cliquez sur Enregistrer

Configuration des modèles de notification

Vous pouvez créer des modèles de notification dans OpManager pour définir la manière dont les alertes sont envoyées lorsque des alarmes sont déclenchées et les utiliser dans les règles de corrélation d’alarmes afin d’être notifié lorsque des schémas d’événements spécifiques se produisent.

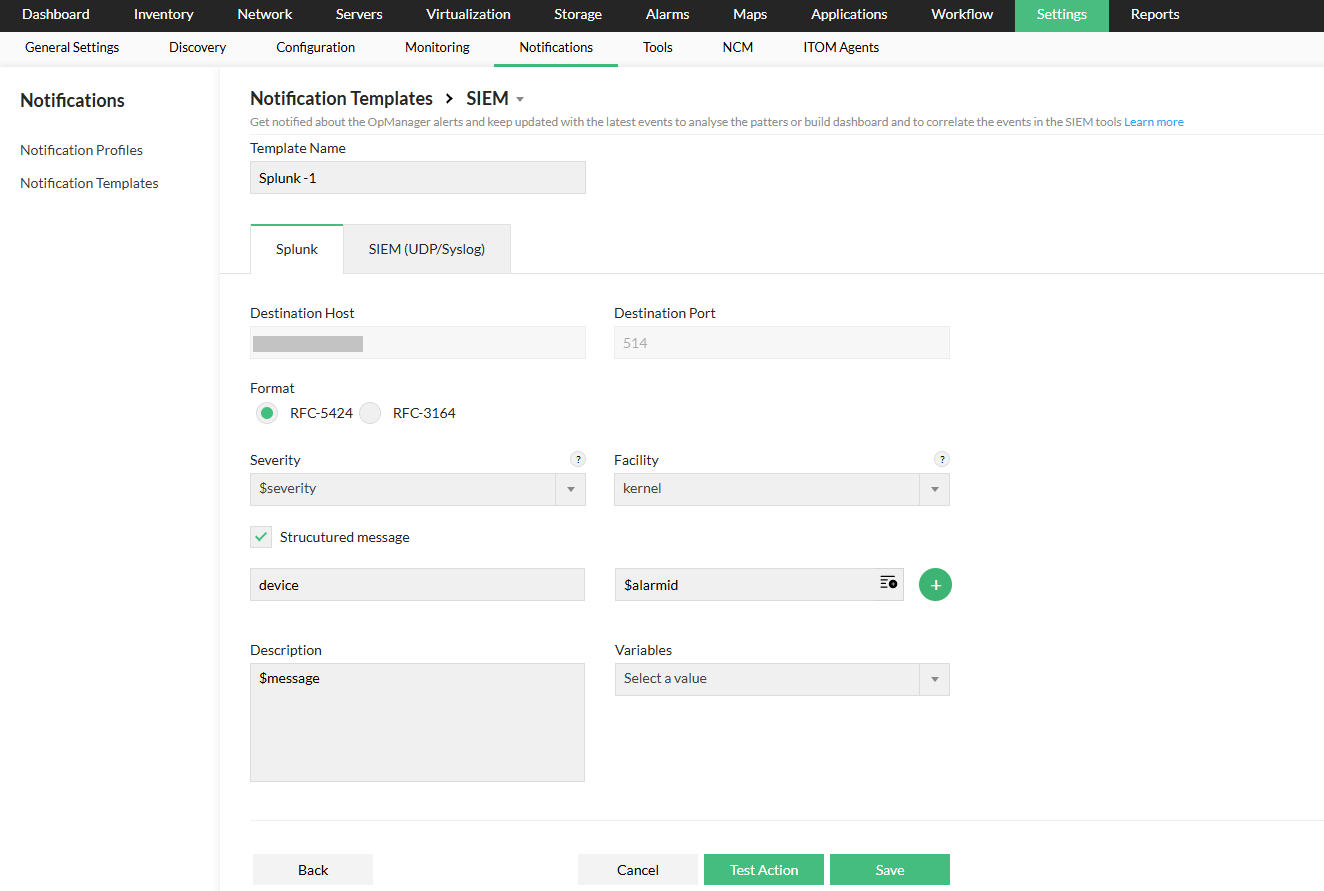

- Accédez à Paramètres -> Notifications-> Modèles de notification

- Cliquez sur Ajouter, accédez à SIEM et sélectionnez Splunk pour ajouter un modèle de notification.

- Saisissez les paramètres requis, notamment le nom du modèle, le format, la gravité, l’installation, la description et les variables pertinentes.

- Si vous activez l’option Message structuré, veillez à fournir les entrées requises sous forme de paires clé-valeur.

- Pour vérifier le modèle, cliquez sur Tester l’action.

- Cliquez sur Enregistrer.