Logiciel de détection des périphériques non autorisés

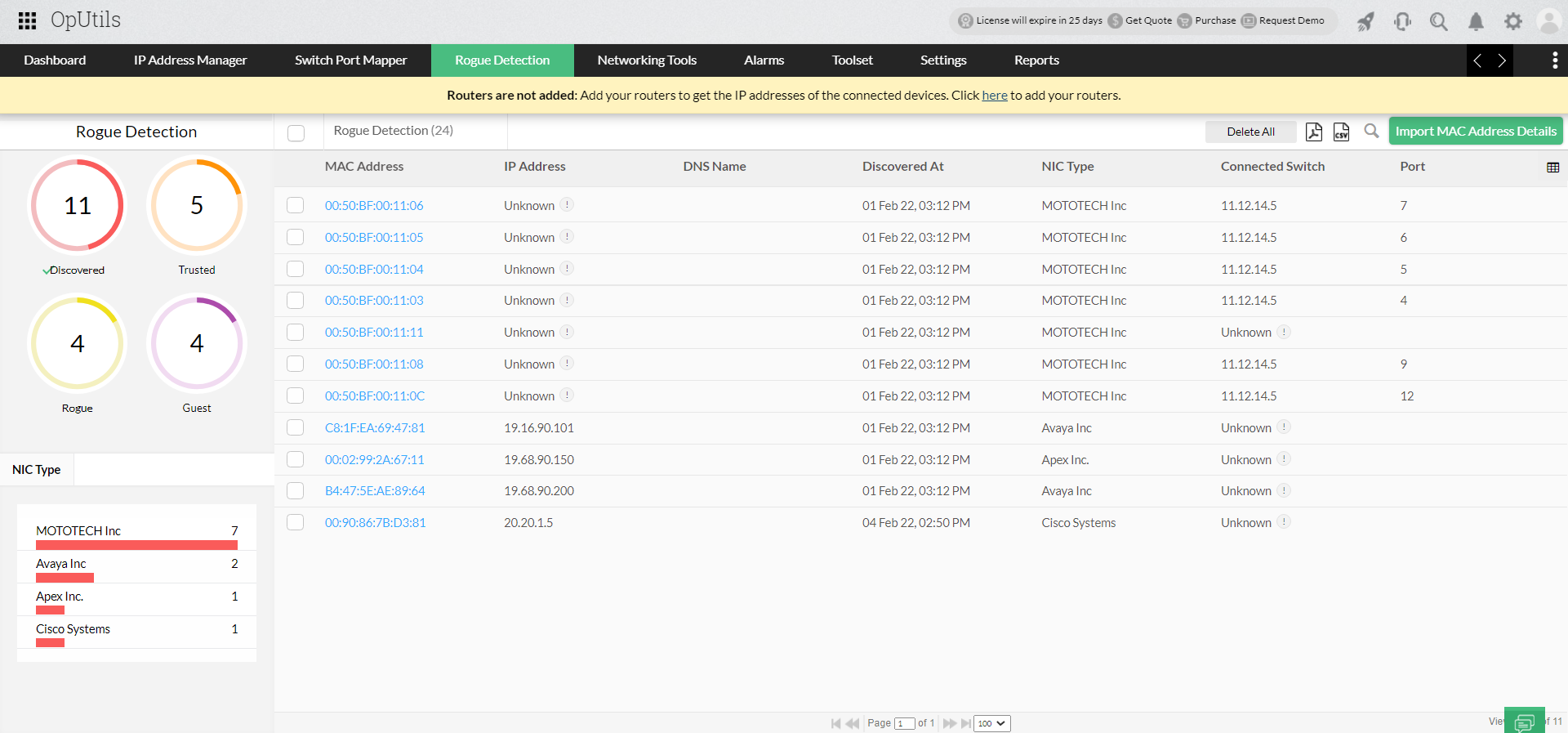

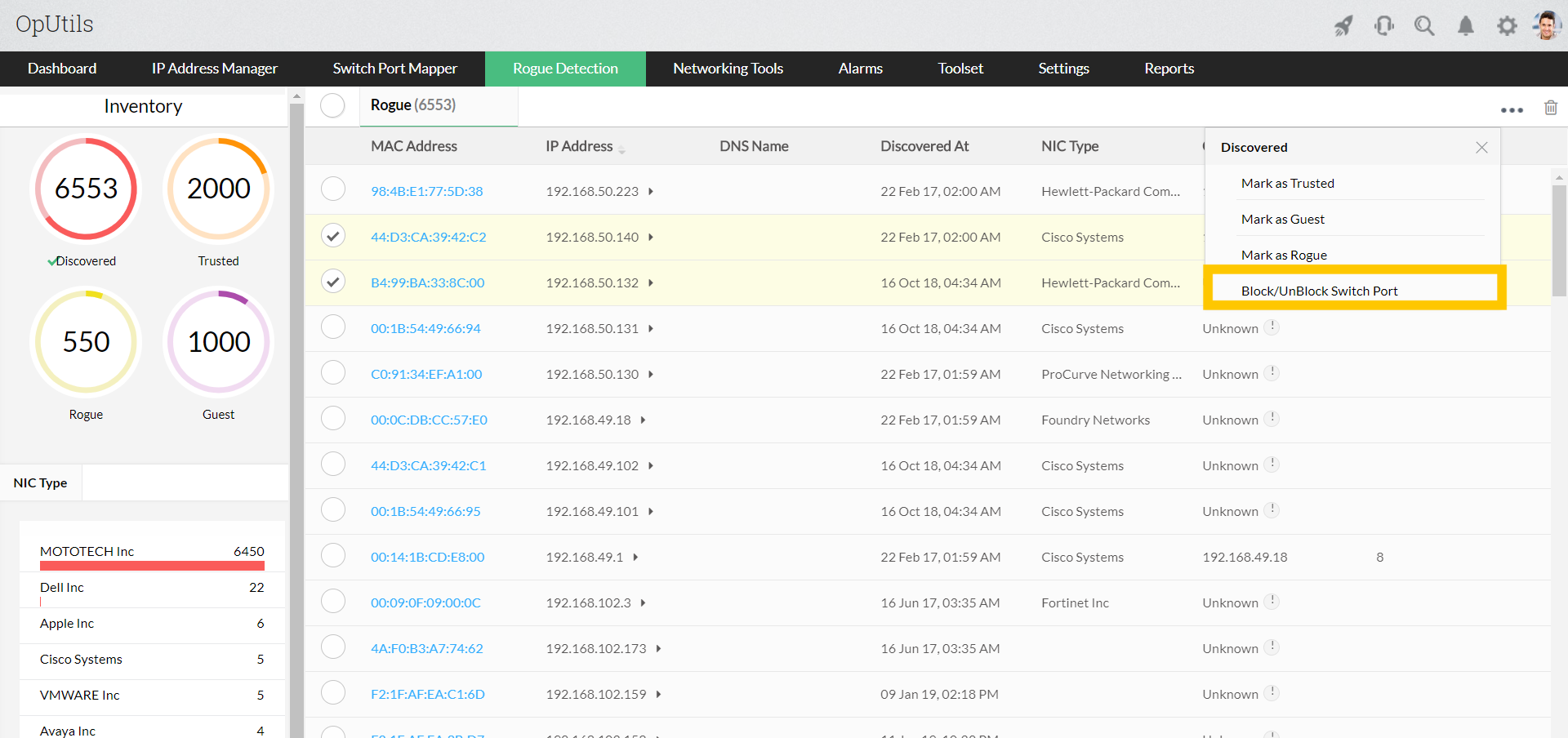

OpUtils analyse périodiquement les routeurs et les sous-réseaux pour détecter tout nouveau système/périphérique trouvé sur le réseau. Initialement, il répertorie tous les systèmes/périphériques découverts sur le réseau. L'administrateur doit vérifier et marquer tous les systèmes/périphériques valides du réseau. Lors des analyses suivantes, si un nouveau périphérique/système est détecté sur le réseau, il est répertorié. Cela comprend tous les types d'appareils tels que les ordinateurs de bureau/portables (filaires), les utilisateurs mobiles (sans fil), les routeurs, les commutateurs, etc.

Détecter les périphériques non autorisés

Fonctionnalités de détection des périphériques non autorisés

- Analyse périodiquement le réseau pour détecter tout nouveau système/périphérique

- Possibilité de marquer les systèmes/périphériques comme fiables, invités et non fiables

- Affiche le commutateur et le port auxquels un système/appareil est connecté

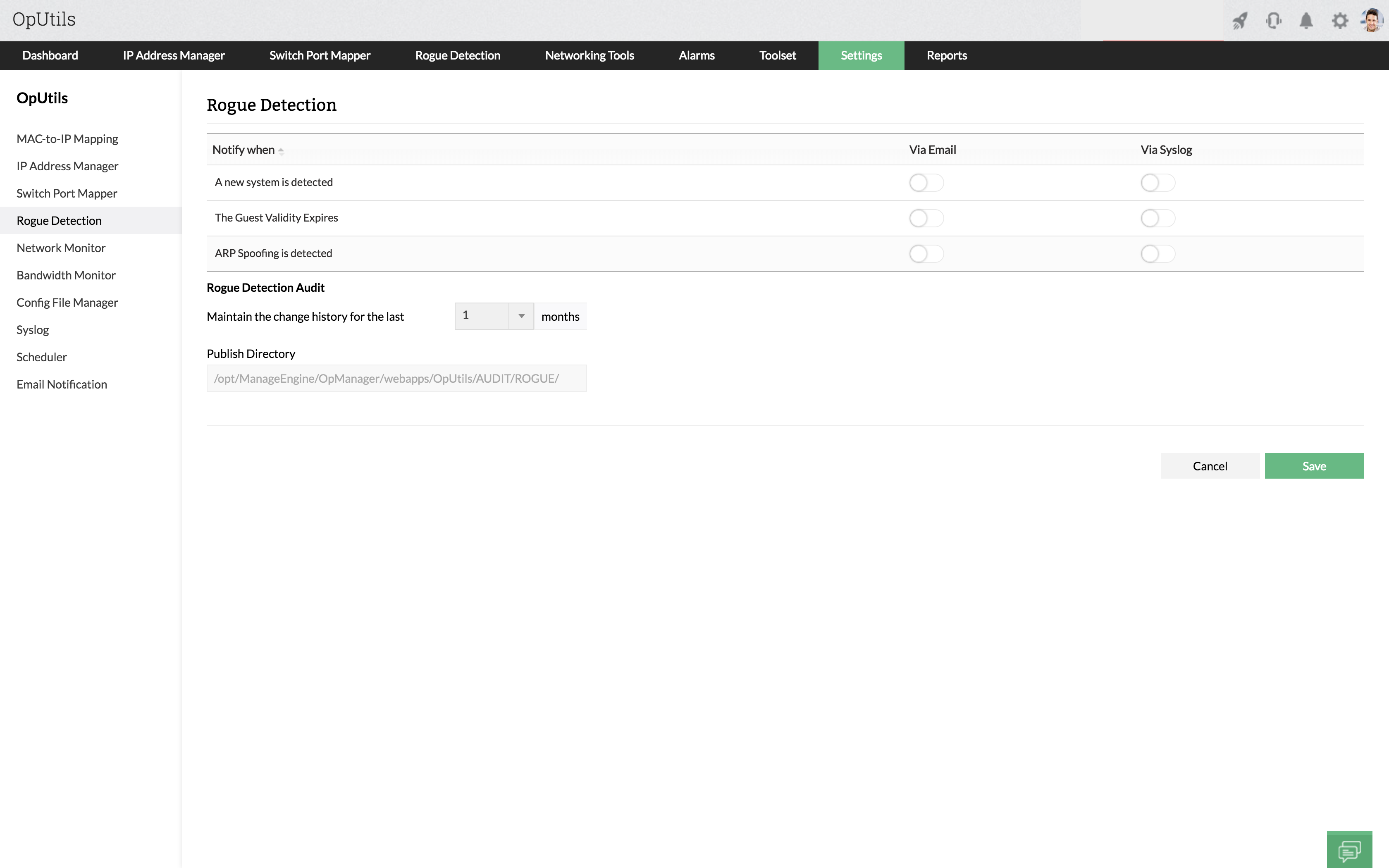

- Alerte lorsqu'un nouveau système/périphérique est détecté ou lorsque la validité de l'invité expire.

- Prend en charge le blocage des ports de commutation pour empêcher tout accès non autorisé.

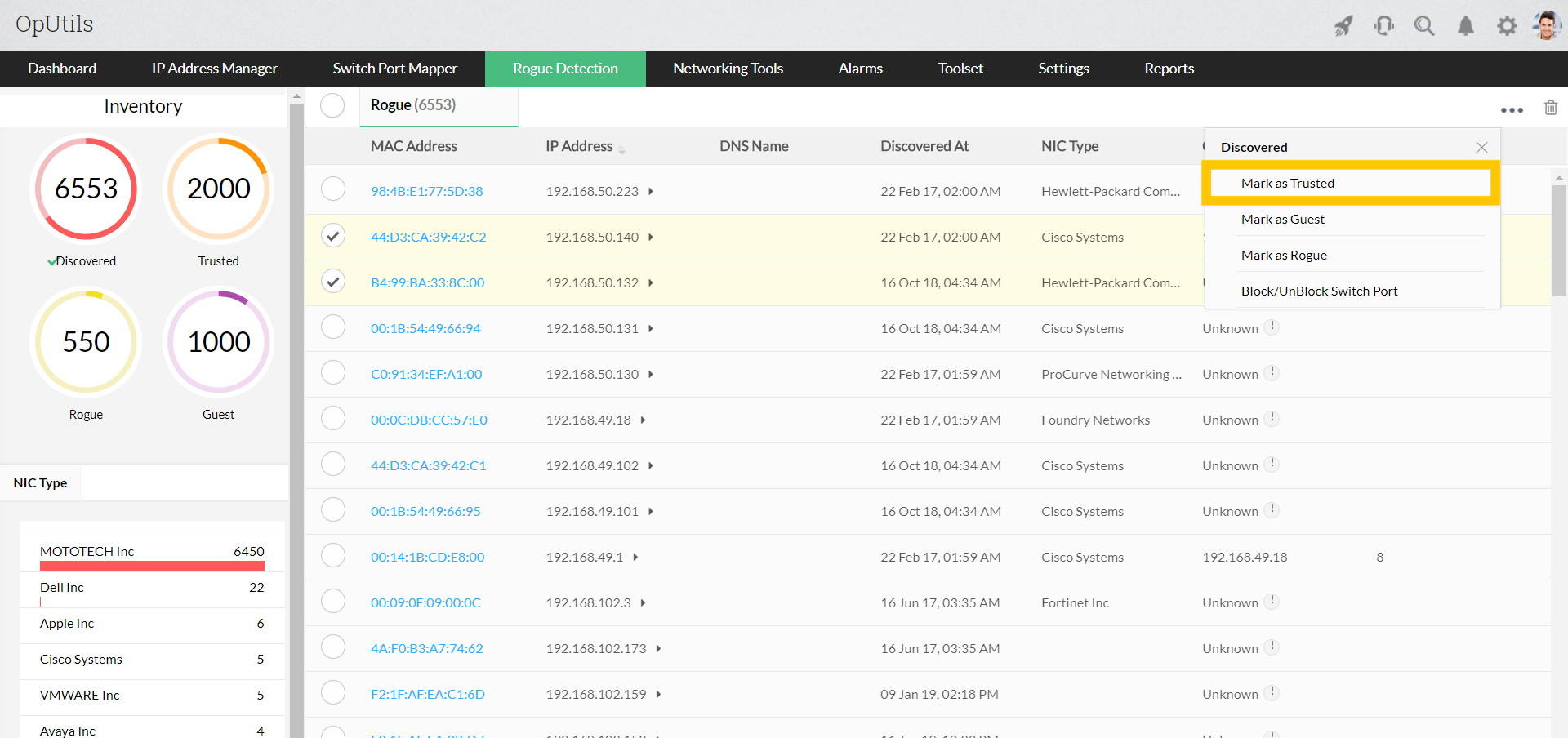

Systèmes fiables

Initialement, OpUtils listera tous les systèmes découverts en analysant votre réseau avec des fonctionnalités avancées de scanner IP et de scanner de port . L'administrateur doit vérifier et marquer tous les systèmes/périphériques réseau valides comme approuvés. Les systèmes/périphériques marqués comme approuvés ne seront plus affichés comme non autorisés.

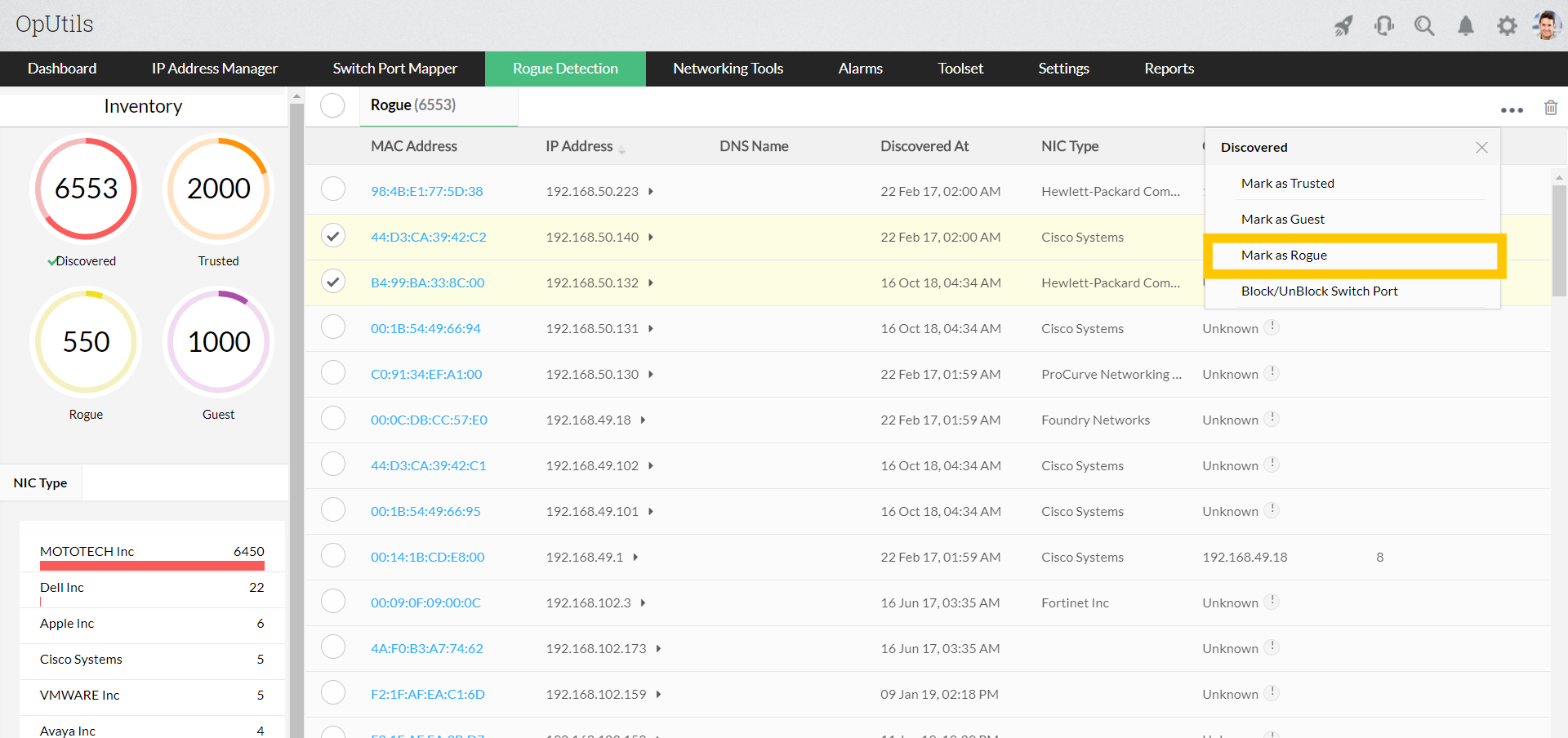

Systèmes non autorisés

Dans cet outil de détection des périphériques non autorisés, lorsqu'un système non autorisé est détecté sur le réseau, l'administrateur peut le marquer comme périphérique non autorisé et prendre les mesures appropriées.

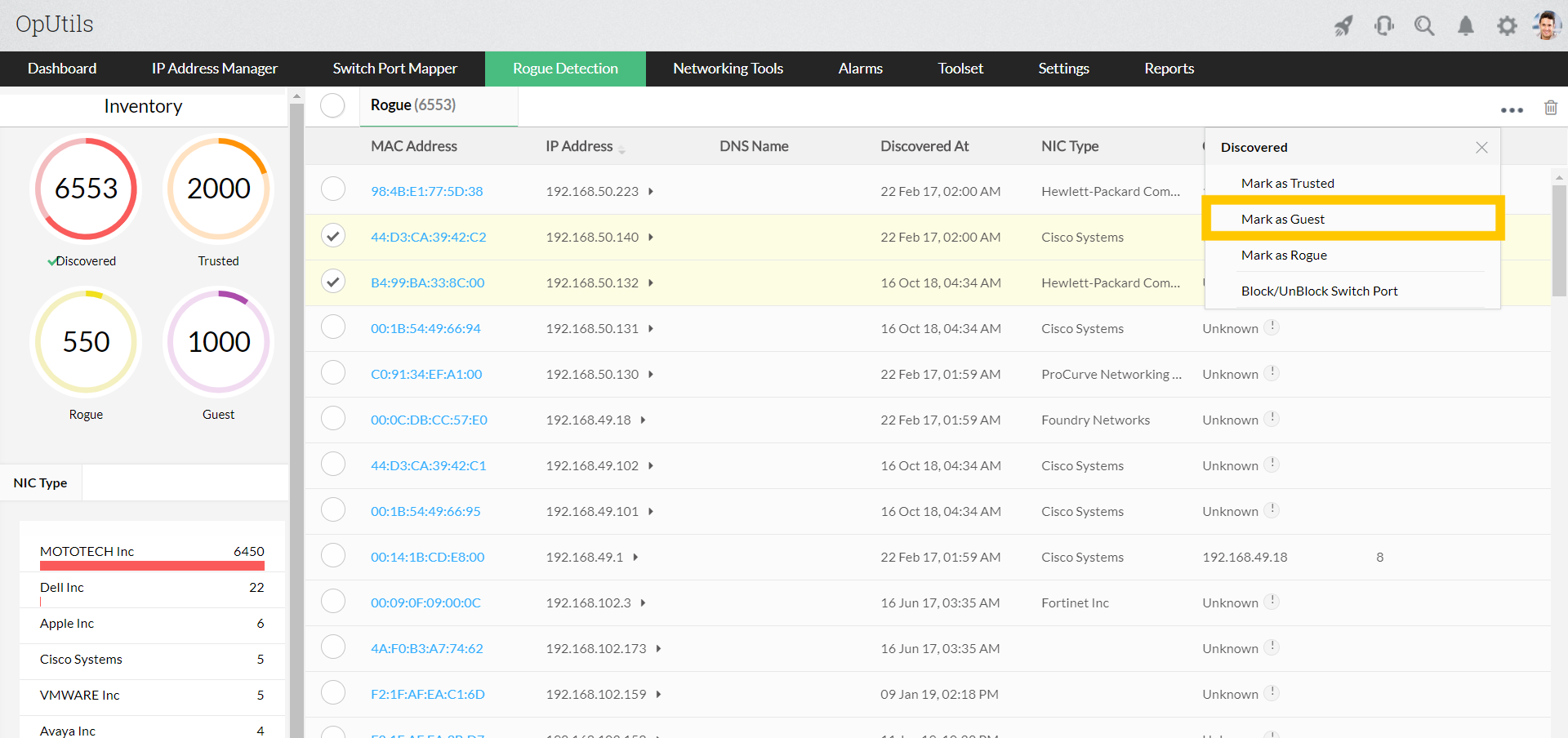

Autoriser l'accès invité

Dans la détection de périphériques sans fil non autorisés, il peut y avoir des situations où il est nécessaire d'autoriser certains systèmes à accéder aux ressources réseau pendant une période temporaire. Par exemple, un membre du personnel d'une autre branche visite votre bureau pendant un mois ou un étudiant inscrit pour un semestre doit avoir accès jusqu'à ce qu'il/elle termine le semestre. Dans de tels cas, les administrateurs peuvent spécifier une période pendant laquelle un système particulier doit être considéré comme valide. Les périphériques autorisés à accéder aux invités par le système de détection des non-conformités peuvent à tout moment être déplacés vers une liste autorisée ou non autorisée. Les administrateurs seront également informés de l'expiration de la période autorisée par le système de détection des non-conformités.

Bloquer l'accès non autorisé

Lors de la détection des périphériques sans fil non autorisés, les administrateurs sont informés de tout accès non autorisé dès qu'il est détecté. Lorsqu'il est combiné avec le mappage de ports de commutateur, le réseau de détection des périphériques non fiables fournit également les détails du commutateur et du port par lesquels le système non autorisé accède au réseau. Le port du commutateur peut être bloqué ou débloqué depuis OpUtils. Cela leur permet d'agir rapidement en bloquant l'accès.

Notification d'alerte instantanée

Le système de détection non autorisé d'OpUtils informe instantanément les administrateurs de la détection de tout accès réseau non autorisé. La notification peut se faire par e-mail et/ou en jouant un son. Les notifications par e-mail peuvent être envoyées à plusieurs personnes. Ces notifications sont déclenchées chaque fois que le scanner de réseau identifie un intrus dans votre réseau.

Pour plus de détails sur la détection des périphériques non autorisés, reportez-vous à la rubrique Outil de détection des périphériques non autorisés dans l'aide en ligne. Reportez-vous à la base de connaissances de détection des périphériques non autorisés pour obtenir des conseils de dépannage.

Commencer avec l'outil de détection des périphériques non autorisés d’OpUtils

OpUtils offre des fonctionnalités telles que la gestion des ports de commutation ,le suivi des adresses IP, l'analyse IP et plus de 30 outils réseau tels que les outils IP, ainsi que l'outil de détection des périphériques non autorisés. Ceux-ci vous aident à surveiller, analyser, suivre et dépanner efficacement votre environnement réseau.

Si vous êtes nouveau sur OpUtils, planifiez une démo en direct avec un expert produit ou téléchargez un essai gratuit de 30 jours et lancez-vous avec OpUtils en aussi peu qu'une heure! OpUtils s'intègre de manière transparente à votre environnement réseau existant sans que vous ayez à apporter de nombreux changements à votre infrastructure réseau existante. Vous avez une bonne idée du prix en tête? Faites-le nous savoir!