ManageEngine figure dans le Gartner® Magic Quadrant™ 2022 sur la gestion de l’accès privilégié

Téléchargez un exemplaire gratuit du rapport ici.

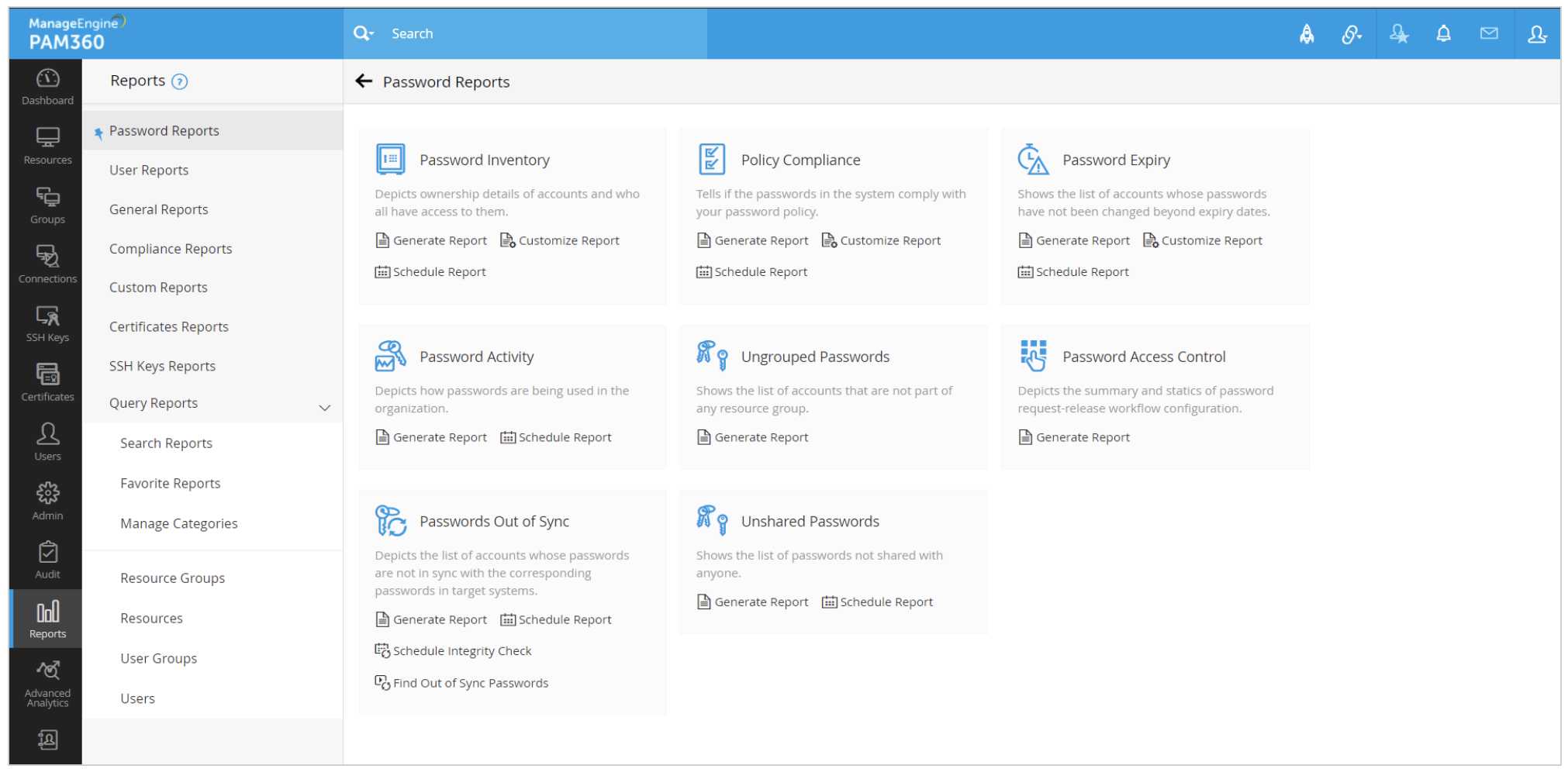

Pour prendre des décisions de gestion avisées, les organisations conservent un journal complet de leur activité antérieure. De même, les DSI ont besoin de rapports intuitifs sur l’accès privilégié pour prendre des décisions quant à la gestion des clés et des mots de passe de l’entreprise et pour respecter diverses normes sectorielles ou réglementaires. PAM360 offre une série de rapports permettant à l’organisation d’obtenir un aperçu global et détaillé de la sécurité des mots de passe et de l’activité des utilisateurs privilégiés. Ces rapports planifiés couvrent les instantanés du coffre des mots de passe, les partages de mots de passe, les statistiques d’accès des utilisateurs, l’historique de réinitialisation des mots de passe, etc. De plus, les administrateurs peuvent se fier aux rapports de conformité prédéfinis de PAM360 pour les audits de sécurité, générer des rapports personnalisés avec les données provenant des pistes d’audit ou interroger directement la base de données pour extraire des types de détails précis, présentés sous forme de rapports.

Assurer un suivi complet de l’utilisation des mots de passe, du contrôle d’accès et de l’historique de rotation

PAM360 permet à l’entreprise d’obtenir un aperçu global de l’utilisation des mots de passe privilégiés dans toute l’entreprise en facilitant la génération de rapports avec des détails comme une liste des utilisateurs et de leurs groupes, rôles, tentatives de connexion, approbation et partage d’identifiants et toute autre activité liée aux mots de passe effectuée. De plus, les administrateurs peuvent identifier et analyser les utilisateurs les plus actifs et les niveaux d'autorisation qu’ils possèdent pour différentes ressources. Au besoin, on peut convertir les journaux d’activité d’utilisateurs précis en rapports à des fins d’audit interne. Toute cette information se présente aussi sous forme graphique pour plus de clarté.

PAM360 offre également des rapports sur les mots de passe violant la stratégie actuelle, avec des détails sur la règle de stratégie pas respectée, et sur les mots de passe plus valides. Les administrateurs peuvent automatiser la génération de rapports en créant simplement une tâche planifiée. On peut configurer les rapports générés pour les envoyer par courrier à des destinataires choisis au format PDF ou XLS. Cliquez ici pour en savoir plus sur les rapports sur les utilisateurs et l’activité.

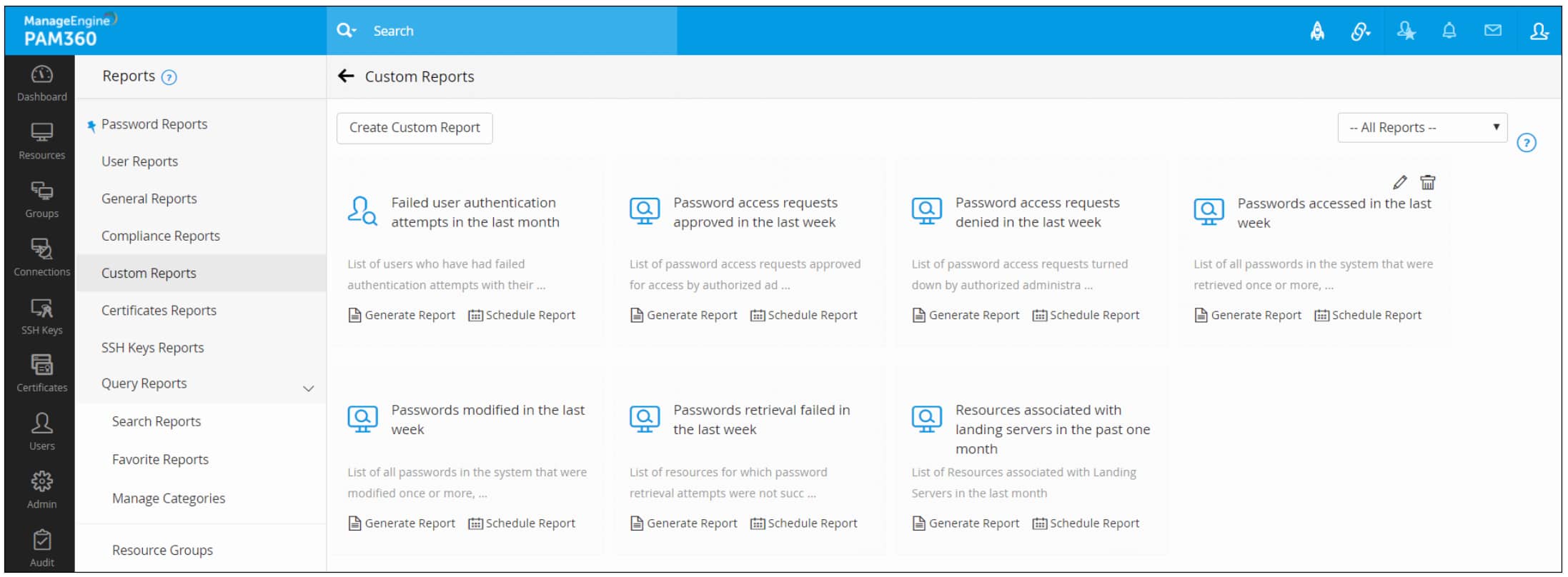

Exploiter une flexibilité totale et générer des rapports personnalisés

PAM360 permet de générer des rapports personnalisés qui combinent des jeux de données autonomes des registres d’audit et des rapports d’état généraux pour obtenir l’information utile. On peut exploiter les données disponibles pour remplir des exigences d’audit, des normes de sécurité et divers impératifs de conformité. Les administrateurs extraient facilement l’information voulue de la base de données PAM360 en indiquant des critères de filtre précis. Par exemple, si l’audit de sécurité exige un instantané de l’utilisation des mots de passe par service, il suffit d’indiquer les critères appropriés et de générer les rapports résultants.

Cela s’avère aussi utile lorsqu’un employé quitte l’organisation ou qu’on met fin au contrat d’un tiers, surtout pour déterminer ses niveaux de privilèges dans l’organisation et évaluer les vulnérabilités connexes. Par exemple, en cas de départ d’un administrateur ayant élevé l’accès à des actifs privilégiés, il importe de les réinitialiser. Des rapports personnalisés permettent d’obtenir la liste complète des mots de passe dont dispose un utilisateur donné et de prendre les mesures de suivi nécessaires. Cliquez ici pour en savoir plus sur les rapports personnalisés.

Répondre efficacement aux exigences d’audit informatique avec les rapports de conformité prédéfinis de PAM360

La sécurité a toujours été un enjeu majeur des DSI. Compte tenu des diverses normes sectorielles ou réglementaires en vigueur à présent, l’entreprise doit adopter des stratégies prouvant leur respect. La prolifération des comptes privilégiés dans le réseau d’entreprise complique aux administrateurs le suivi, l’analyse ou la fourniture de la preuve requise aux auditeurs pour remplir les exigences de conformité. PAM360 surmonte ce défi en facilitant la génération de rapports de conformité prédéfinis et prêts à l’audit qui étayent la sécurité d’entreprise.

Rapport de conformité PCI-DSS

PAM360 répond aux exigences de sécurité dans le secteur des cartes de paiement, couvrant plusieurs sections de la norme PCI-DSS. En bref, ces sections imposent la protection des données sensibles avec un chiffrement fort, la modification des mots de passe par défaut du système, la restriction d’accès aux données selon le besoin, l’utilisation de mots de passe forts à rotation régulière, l’analyse continue de l’accès privilégié et l’application d’une stratégie d’entreprise pour normaliser les pratiques de sécurité informatique.

Rapport de conformité ISO/IEC 27 001

De façon globale, la norme ISO/IEC 27001 exige d’établir, de mettre à jour et d’améliorer constamment un système de gestion de la sécurité des informations dans une organisation. PAM360 assure la conformité aux règles indiquées dans la clause A.9 de la norme, qui traite du contrôle d’accès. La clause expose l’exigence d’une solide stratégie de sécurité informatique pour garantir que seuls les utilisateurs autorisés ont accès aux systèmes vitaux, tous les utilisateurs sont identifiés de façon unique avec une responsabilité établie pour chaque tâche privilégiée, l’accès aux systèmes n’est autorisé que via des mécanismes sécurisés et les données sensibles sont protégées par des contrôles de chiffrement. Le rapport de conformité ISO/IEC 27 001 de PAM360 indique le niveau de conformité d’une organisation avec les exigences de contrôle qu’expose la clause A.9.

Rapport de conformité NERC-CIP

Les organisations du secteur de l’énergie doivent se conformer à la norme NERC-CIP, qui répertorie les règles visant à assurer la sécurité et la fiabilité des systèmes électriques. PAM360 assure la conformité à certaines exigences qui imposent un examen régulier du personnel autorisé ayant accès aux systèmes vitaux, des contrôles d’accès précis basés sur les rôles fonctionnels, des méthodes d’authentification éprouvées, un audit complet des événements de sécurité, une analyse de l’activité des utilisateurs dans les sessions privilégiées et l’utilisation de mots de passe forts et suffisamment complexes.

Rapport de conformité RGPD

Le Règlement général sur la protection des données (RGPD) est une série complète de règles élaborées et adoptées par le parlement européen pour protéger les données personnelles de tous les citoyens de l’UE et préserver leur confidentialité. Le RGPD définit clairement le champ des données personnelles dans l’article 4 comme toute information associée à une personne physique identifiée ou identifiable (personne concernée). Toute organisation qui traite les données personnelles de résidents de l’UE doit se conformer au RGPD, peu importe sa localisation. Afin de démontrer la conformité avec le RGPD, PAM360 offre des fonctionnalités pour respecter les droits des personnes concernées et veiller à maintenir la confidentialité en permanence. Le rapport exclusif sur les directives du RGPD détaille les configurations activées dans le produit et aide les DSI à éviter toute non-conformité lors des audits de sécurité.

Outre les rapports prêts à l'emploi ci-dessus, PAM360 gère la conformité avec des normes sectorielles comme NIST, SOX et POPIA.

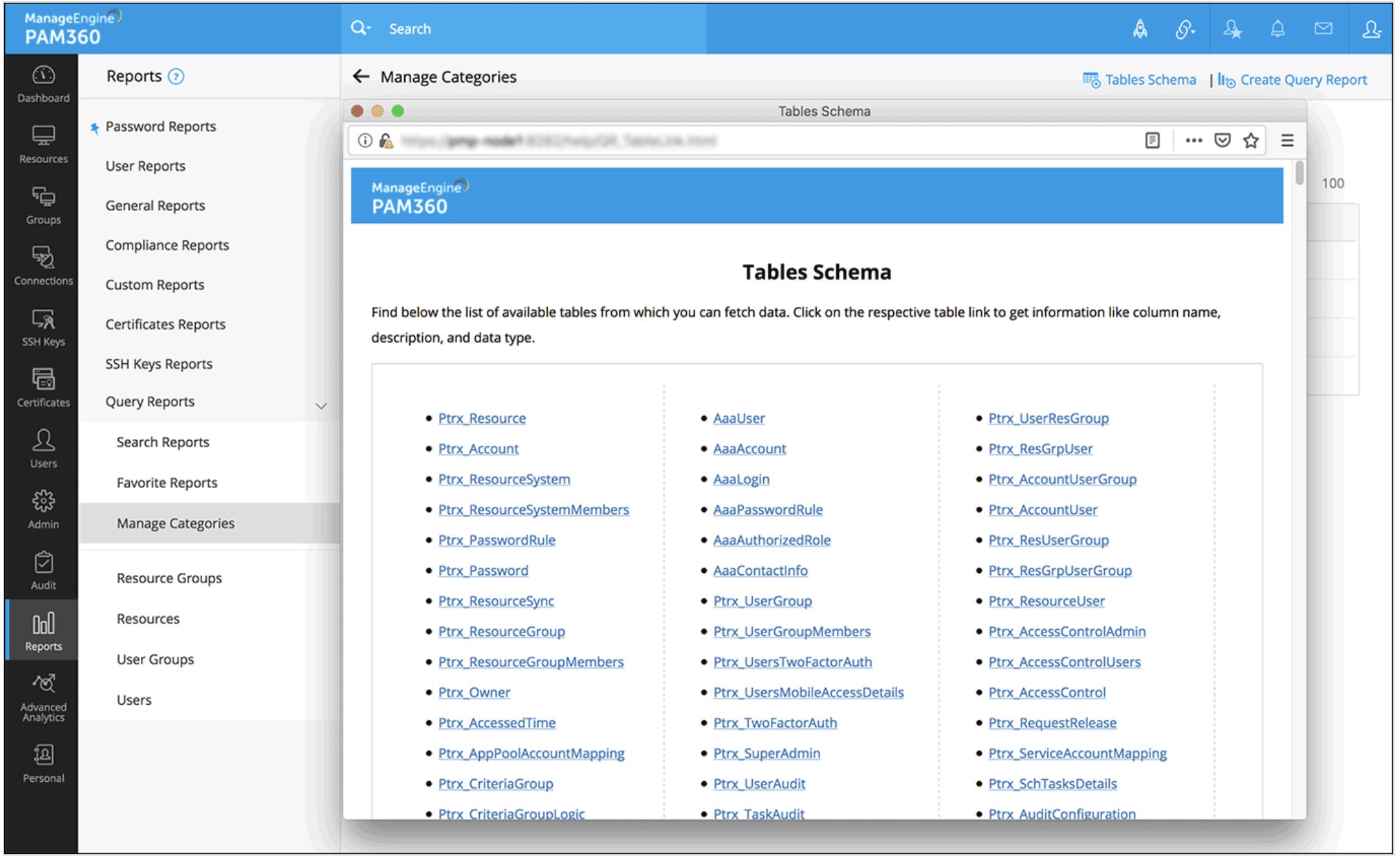

Interrogation directe de la base de données pour extraire des détails précis sur l’accès privilégié

PAM360 permet aux administrateurs d’interroger la base de données, en créant leur propre requête SQL ou en personnalisant une existante, pour en extraire directement des détails précis. Ces requêtes extraient des données de certaines tables et les présentent dans des rapports structurés pour un examen facile. Une fois un rapport de requête créé et enregistré, un administrateur peut le configurer pour le générer automatiquement à intervalle régulier via des tâches planifiées. Cliquez ici pour en savoir plus sur les rapports de requête.