L’analyse forensique est importante pour comprendre et prévenir les attaques de ransomware. Un examen complet s’impose pour comprendre une attaque de ransomware et déterminer son origine, ses techniques et conséquences. Il faut analyser les journaux système, plusieurs vidages de mémoire et toutes les entrées de registre concernées pour déterminer la méthode utilisée par le ransomware pour compromettre le réseau et ses actions ultérieures. L’analyse forensique affiche l’ampleur totale de l’attaque après la détection des ransomware.

Cet examen approfondi des ransomware identifie les indicateurs de compromission (IoC), comme les hachages de fichiers et les adresses IP malveillants. Il identifie aussi l’activité inhabituelle pour bien renforcer les défenses de sécurité et la prévention des attaques futures grâce à la compréhension de ces IoC. L’analyse forensique des ransomware aide à comprendre les tactiques, techniques et procédures (TTP) des attaques. On peut représenter ces TTP à l’aide de cadres comme MITRE ATT&CK® pour mieux comprendre le comportement des attaquants et prévenir les attaques de ransomware.

Examen des attaques de ransomware

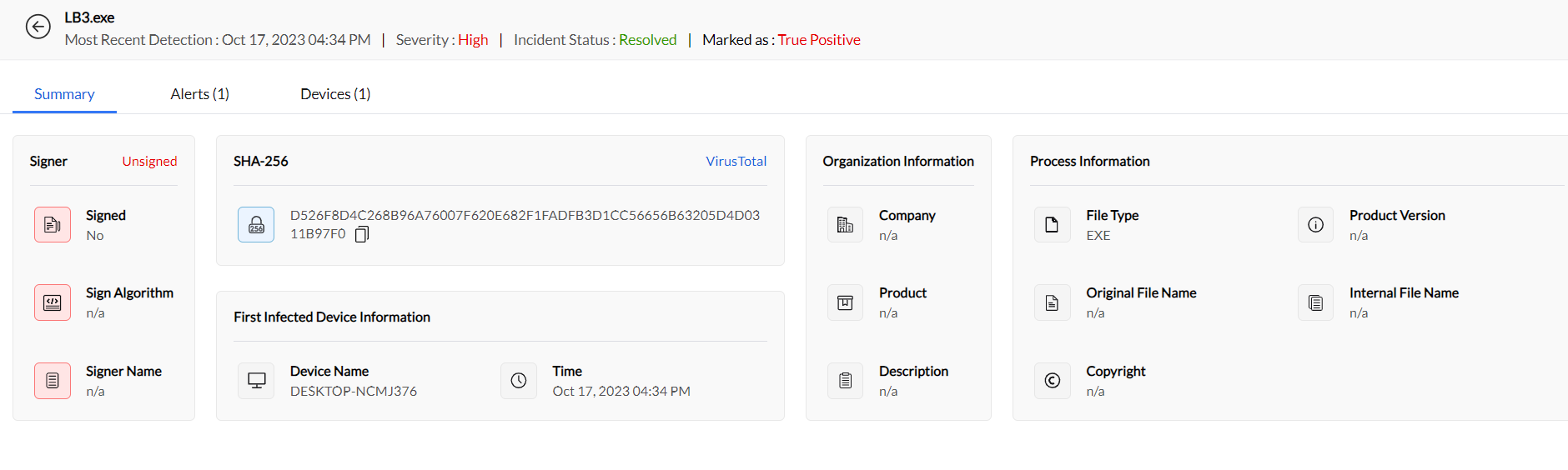

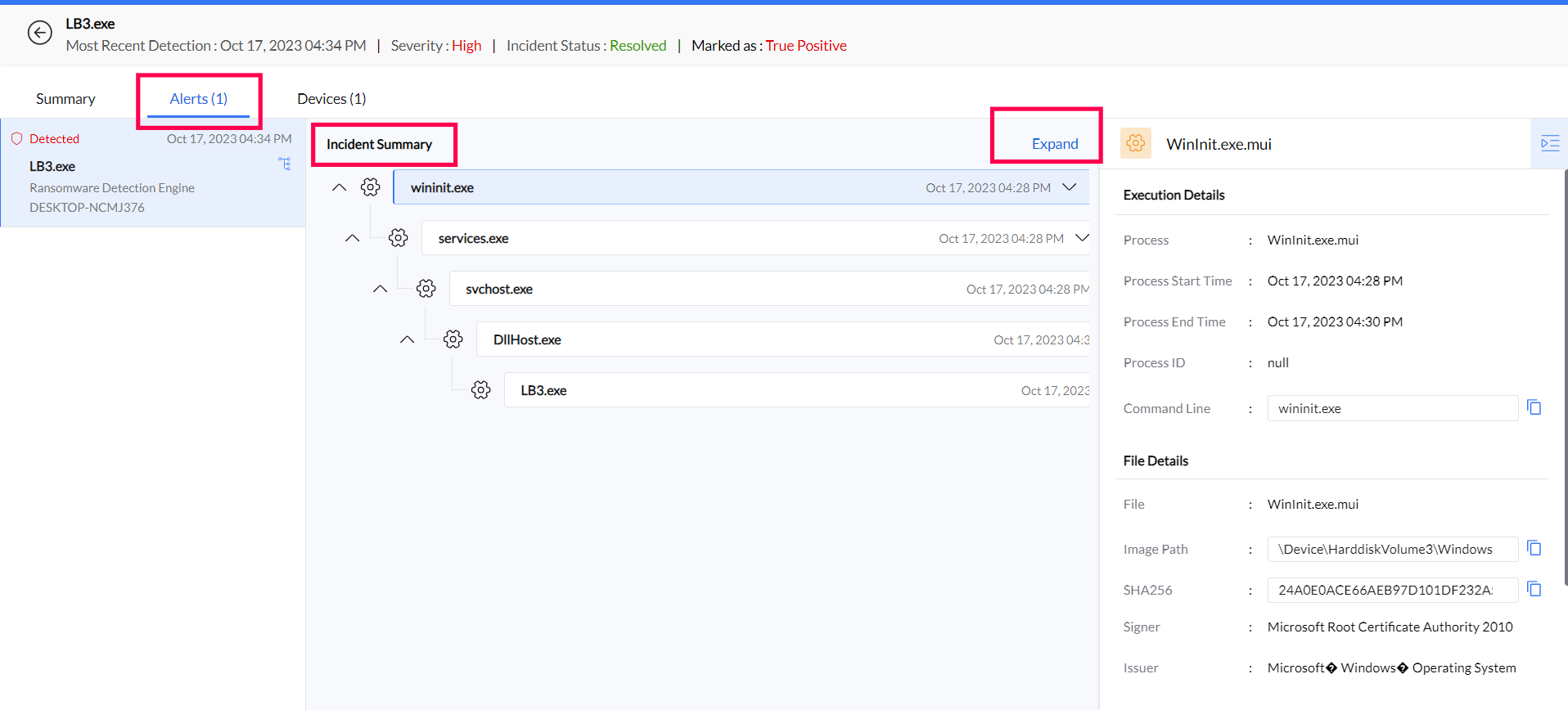

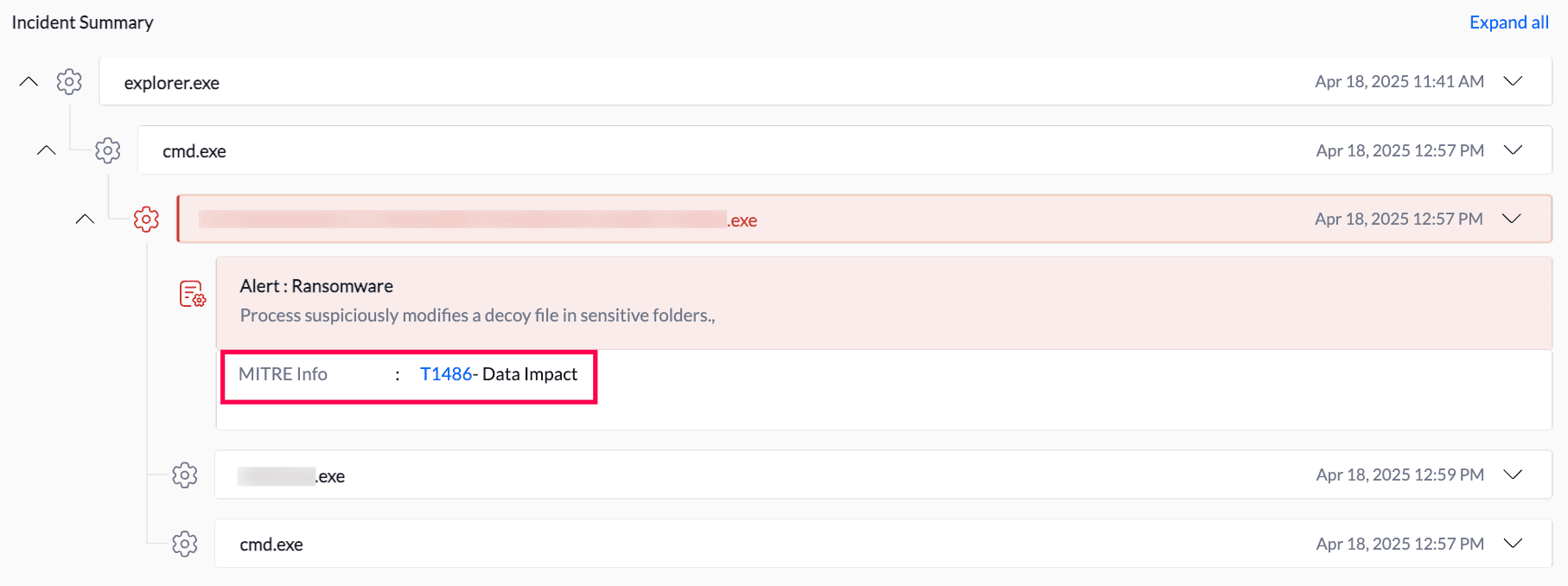

Notre solution offre un suivi détaillé des attaques via l’arborescence des processus. Corrélez le comportement des attaquants avec des identifiants MITRE ATT&CK®, ce qui donne un aperçu global de la chaîne d’attaque, la source initiale de l’infection et l’état de la résolution.

Examen des attaques de ransomware

Découverte de la chaîne d’attaque

Examinez le déroulement de l’attaque en développant le résumé de l’incident dans l’onglet Alertes. Découvrez les processus enfants et l’activité de la ligne de commande grâce à des détails comme les valeurs SHA et les chemins d’accès aux images.

Découverte de la chaîne d’attaque

Corrélation MITRE ATT&CK®

Identifiez vite les tactiques et techniques utilisées par les attaquants, comme Data Impact (dans cet exemple), directement corrélées à MITRE ATT&CK® pour une compréhension contextuelle des menaces et une meilleure réponse.

Accélération de la réponse aux incidents

Étayez les workflows de réponse aux incidents avec une analyse factuelle des attaques de ransomware, ce qui accélère la résolution et réduit leur impact.

Analyse forensique post-attaque

Réalisez un examen approfondi des ransomware avec des flux de veille pour identifier les indicateurs de compromission (IoC) similaires à ceux de variantes connues, comme les hachages de fichiers malveillants ou les URL servant à distribuer des malware.

Console cloud en temps réel

Obtenez un suivi, des rapports complets et des outils d’administration dans le navigateur Web pour une gestion centralisée et des stratégies efficaces de réponse aux ransomware.

En savoir plus sur l’examen forensique des ransomware

01.Qu’est-ce que l’examen forensique des ransomware ?

+-Cet examen consiste à analyser une attaque pour déterminer comment le ransomware a infecté le système et l’ampleur des dommages qu’il a causés. Il s’agit de retracer le chemin de l’infection, d'identifier les indicateurs de compromission (IoC) et de comprendre les tactiques, techniques et procédures (TTP) utilisées par les attaquants.

Read more02.Pourquoi importe-t-il de corréler/examiner les attaques de ransomware ?

+-Il est crucial de corréler et d’examiner les attaques de ransomware pour identifier comment l’auteur de la menace a violé le système et l’impact résultant sur les systèmes et l’activité. Cet exercice permet à l’entreprise d’améliorer son état de sécurité et de prévenir les attaques récurrentes.

Read more