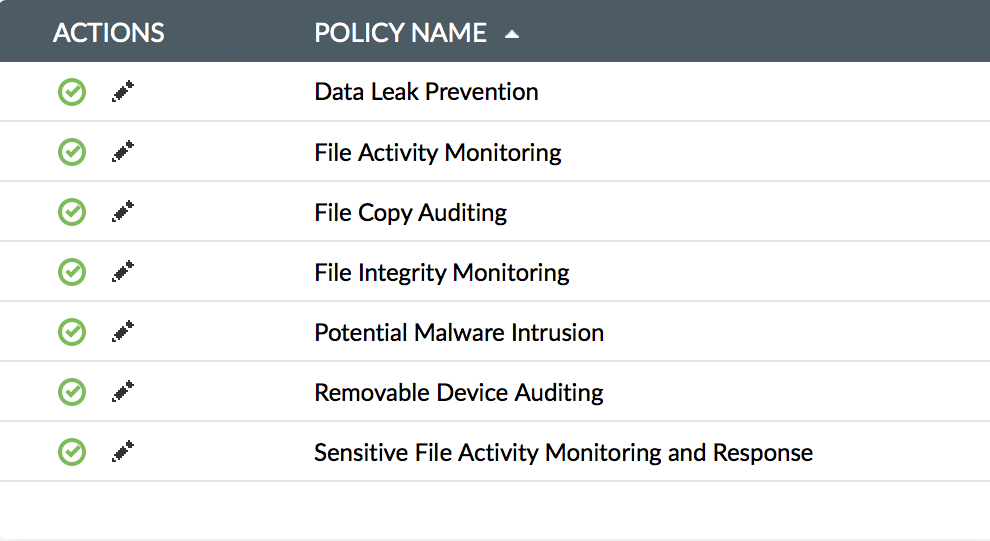

Blocca la copia dei dati business-critical su dispositivi USB.

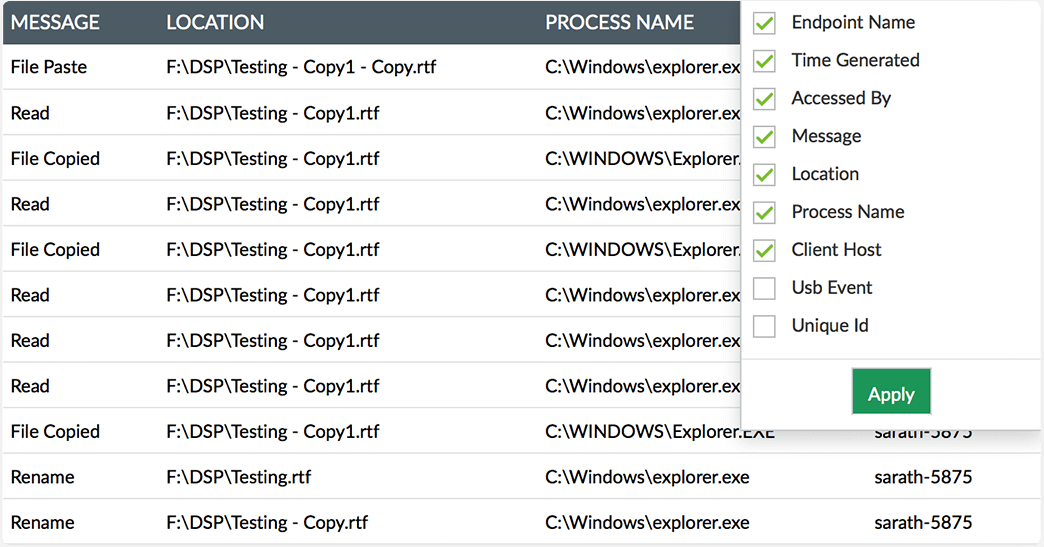

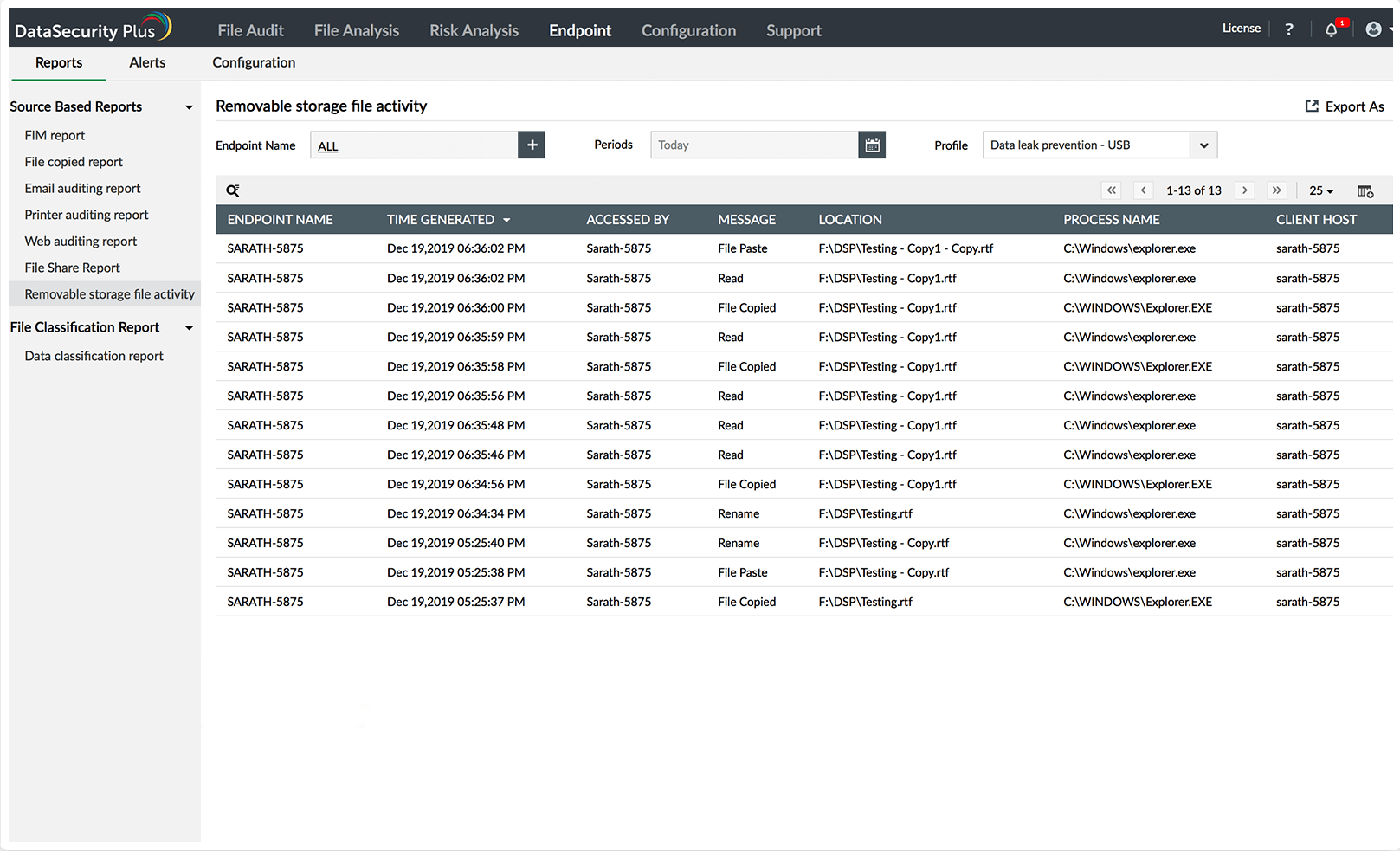

Riconosci chi sta utilizzando quale dispositivo per fare che cosa e quando.

Monitora più dispositivi di archiviazione esterni, tra cui USB, stampanti e fotocamere.

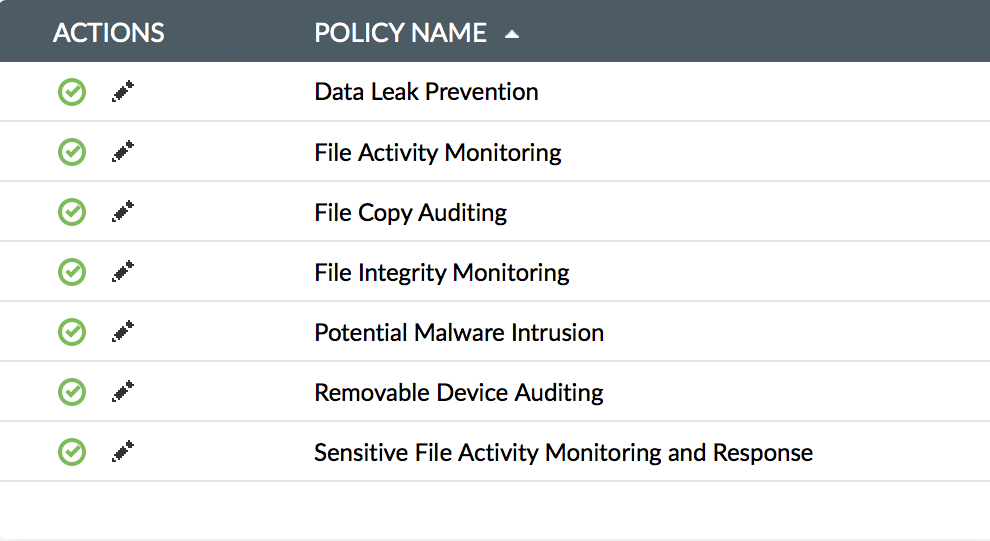

Monitora, traccia e analizza l’utilizzo di dispositivi rimovibili di tutta la tua organizzazione, compresi i trasferimenti di dati su e da USB.

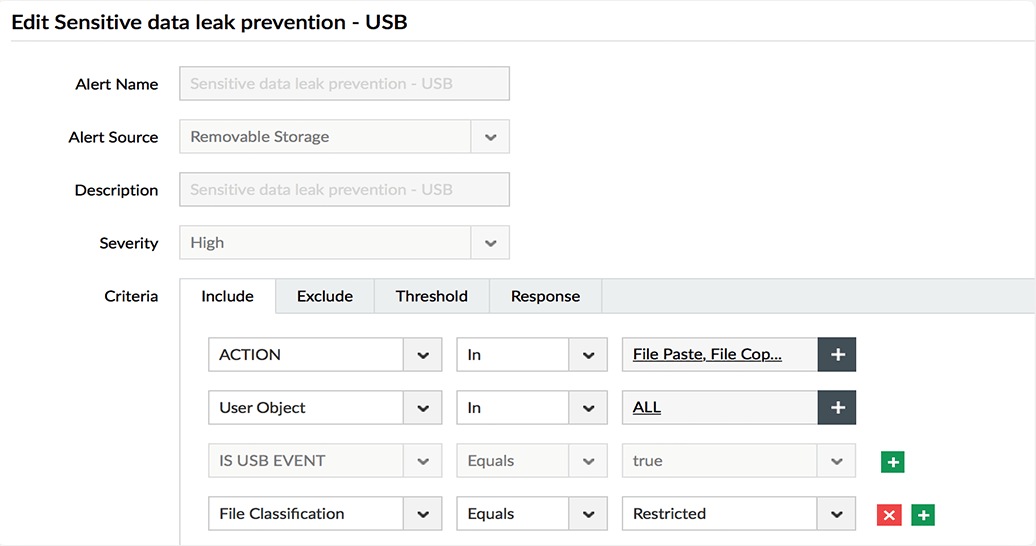

Identifica ed esegui report quando file di grandi dimensioni, determinati tipi di file o file con contenuto ad alto rischio vengono spostati su dispositivi USB.

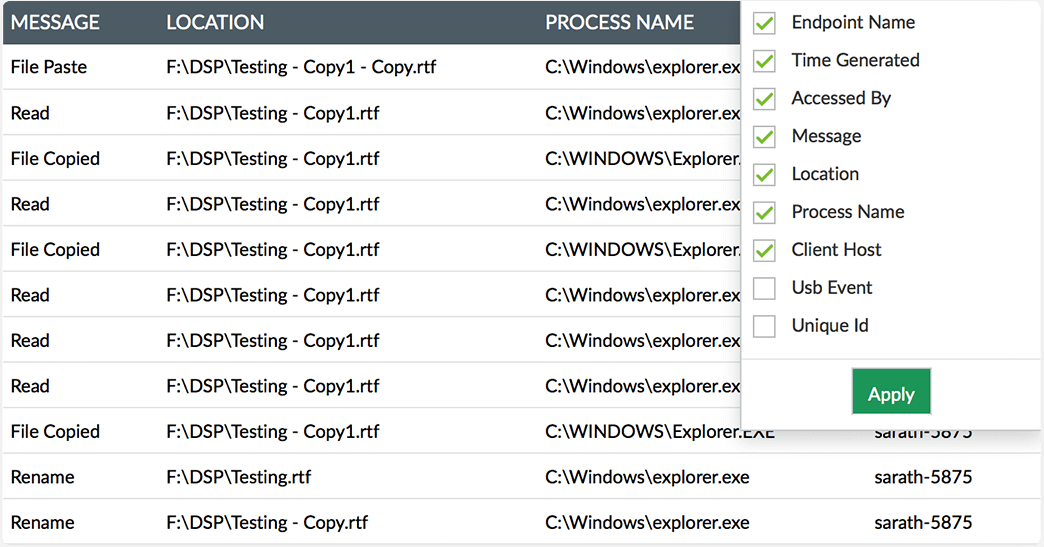

Identifica origine, nome host e ora di tutti gli eventi dei dispositivi USB ed esegui l’analisi forense, se e quando necessario.

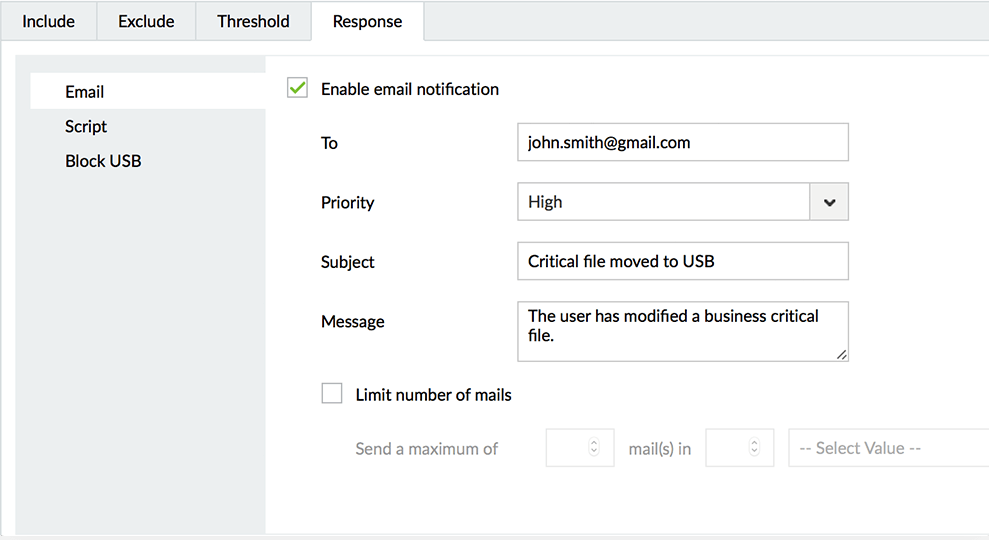

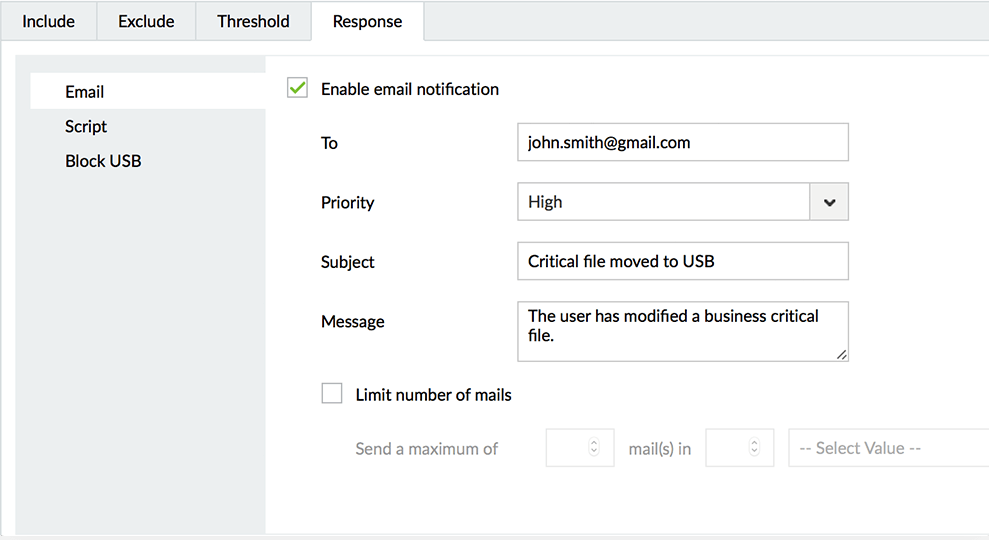

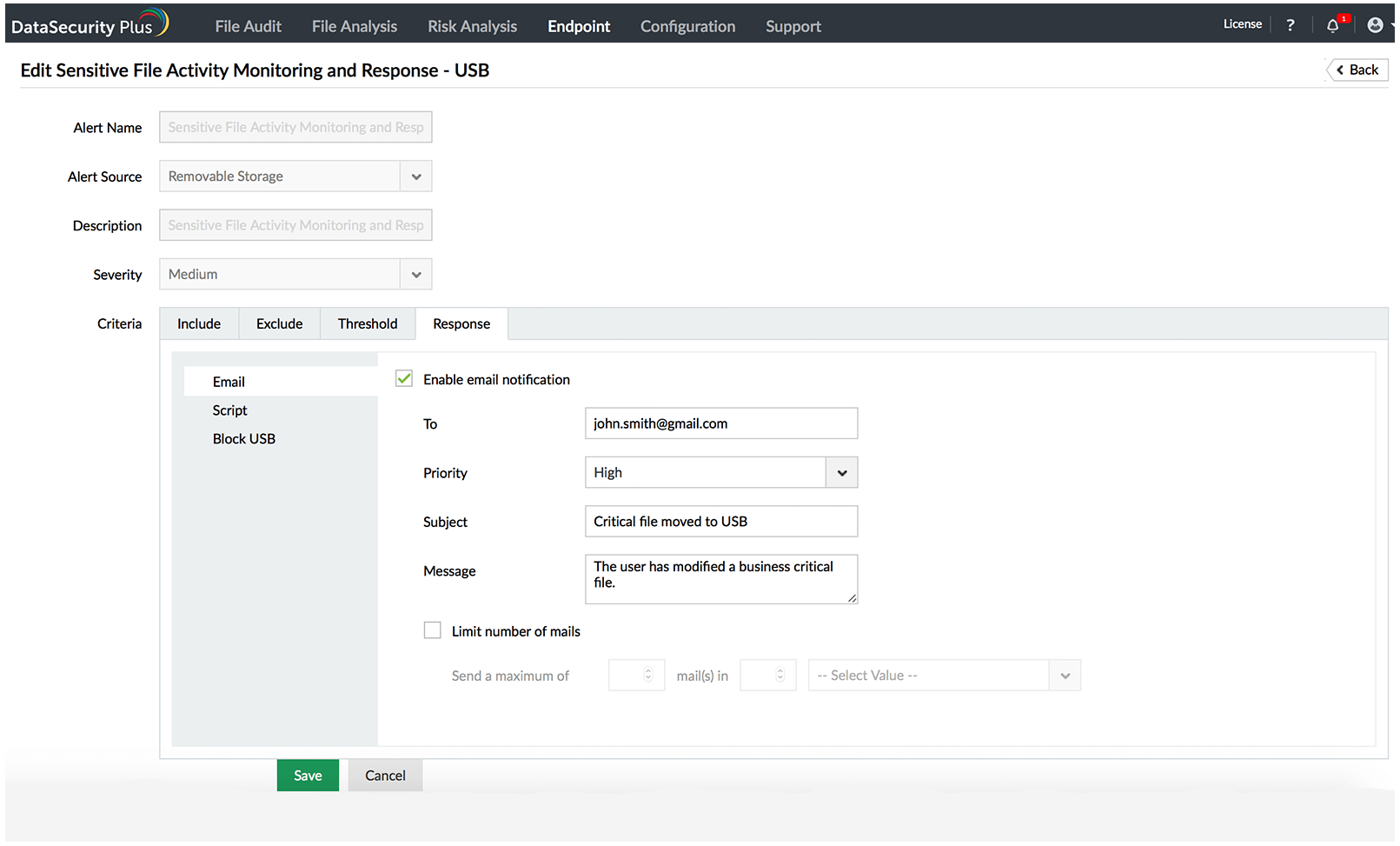

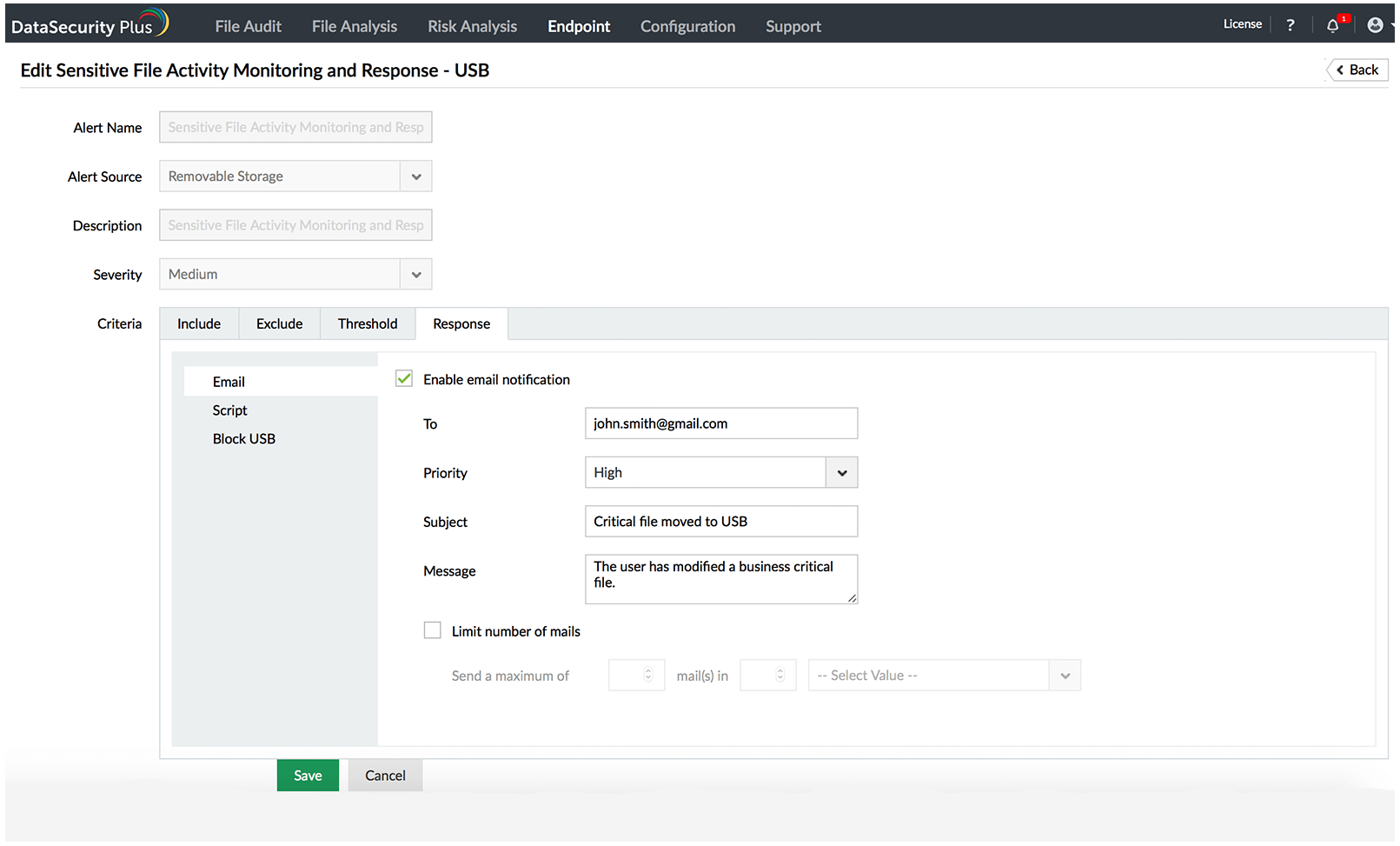

Ricevi avvisi in tempo reale quando file business-critical vengono spostati su supporti di archiviazione esterni, compresi dispositivi mobili e USB.

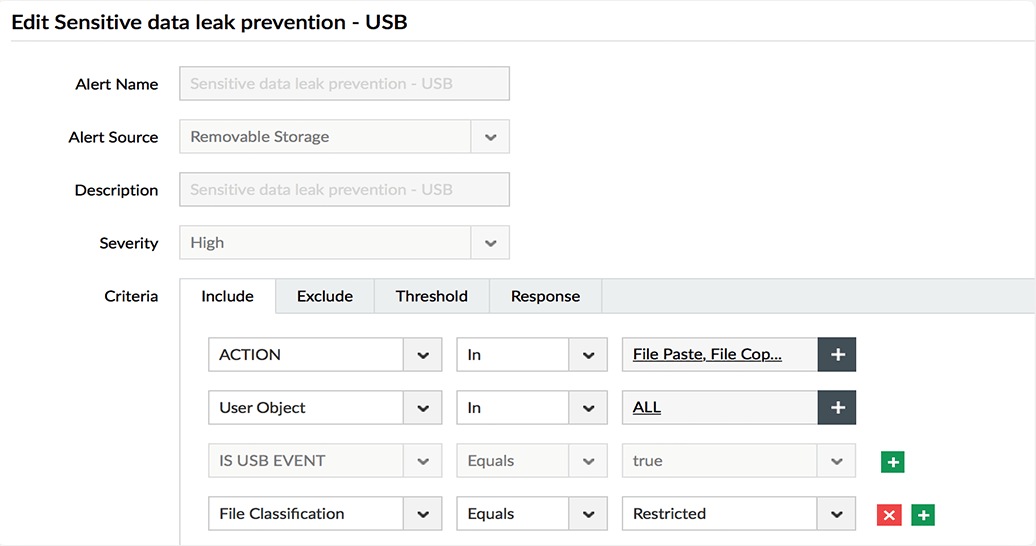

Utilizza criteri predefiniti per la prevenzione della fuga di dati, per proteggere i tuoi dati sensibili dalla perdita involontaria.

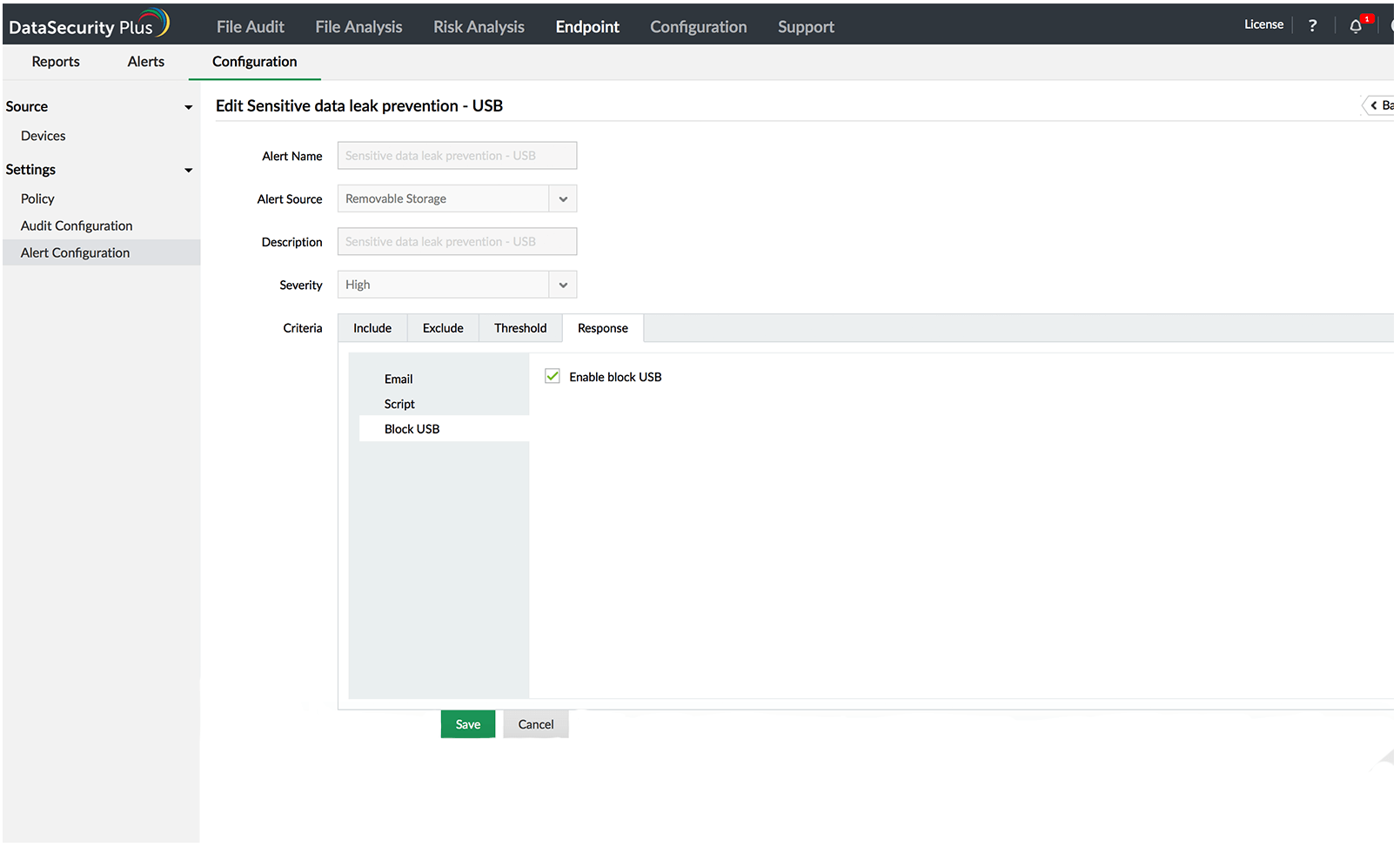

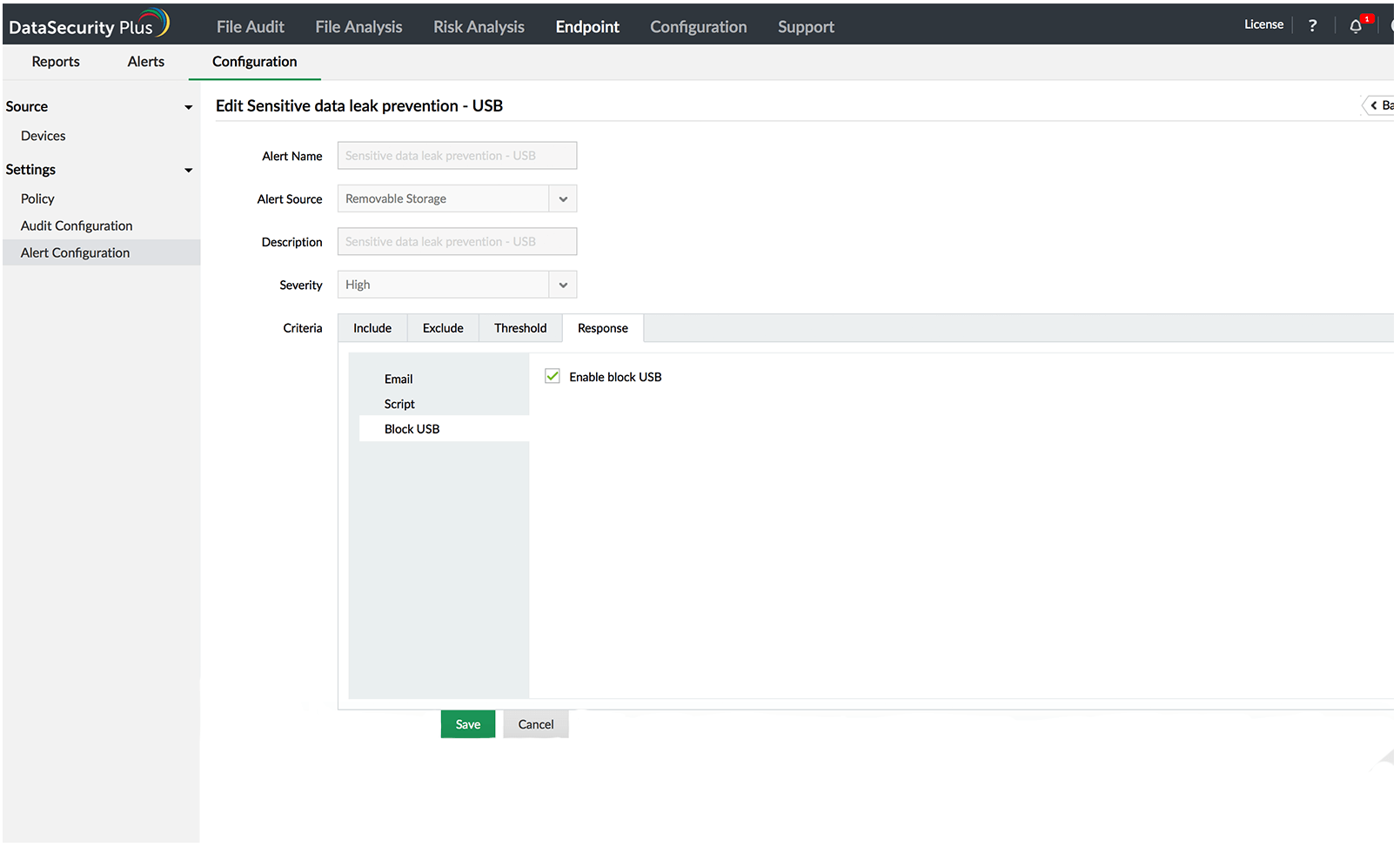

Rispondi rapidamente al comportamento di utenti malintenzionati, bloccandoli quando cercano di spostare dati sensibili su USB e impedendo il potenziale furto di dati.

Rileva quando un dispositivo è inserito e genera report operativi per tutti gli spostamenti di file critici sul e dal dispositivo.

In caso di incidenti di sicurezza, identifica rapidamente origine, ora dell’evento, posizione, eccetera, per eseguire l’analisi forense necessaria.

Genera avvisi istantanei sulle anomalie, mantieni un inventario completo di tutte le attività relative ai file eseguite su dispositivi USB e genera record di controllo chiari e concisi.

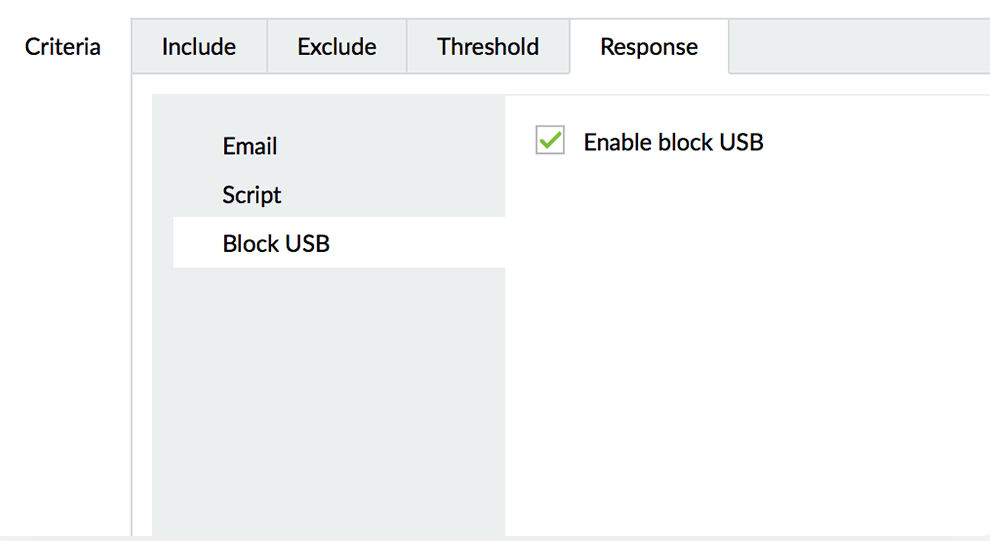

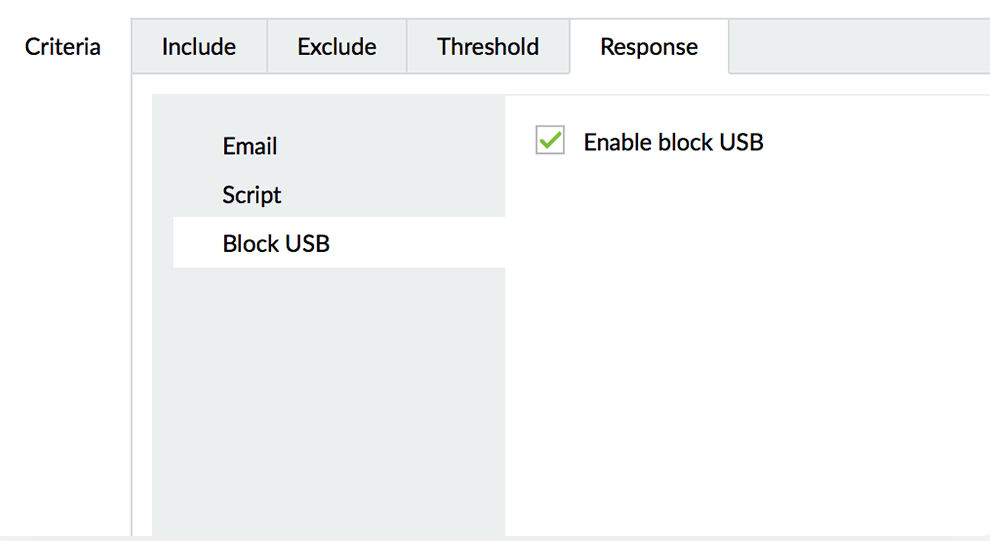

Blocca le porte USB in modo permanente in risposta al comportamento sospetto di utenti, ad esempio escalation di autorizzazioni o picchi improvvisi nelle modifiche dei file.

In risposta all’attività di utenti malintenzionati, puoi anche disabilitare gli account utente, terminare le sessioni di rete o eseguire script personalizzati in base alle tue esigenze.

Rileva, annulla e previeni fughe di dati sensibili attraverso gli endpoint, ovvero USB ed e-mail.

Ulteriori informazioniAnalizza il contenuto di file e il loro contesto, classificandoli in base alla vulnerabilità.

Ulteriori informazioniRileva e arresta gli attacchi ransomware dall’inizio con un meccanismo automatico di risposta alle minacce e ricevi notifiche con avvisi istantanei e definiti dall’utente.

Identifica e rispondi a potenziali minacce alla sicurezza e tutela i dati critici, monitorando gli accessi e le modifiche ai file in tempo reale.

Ulteriori informazioniOttieni informazioni dettagliate su chi ha eseguito l’accesso a che cosa, quando e da dove, per tutti gli accessi e le modifiche ai file.

Ulteriori informazioniIdentifica i file sovraesposti e i file con autorizzazioni incoerenti, scopri inoltre chi ha eseguito l’accesso per modificare file sensibili.

Ulteriori informazioni