Maggiori informazioni sul controllo degli accessi a file e cartelle.

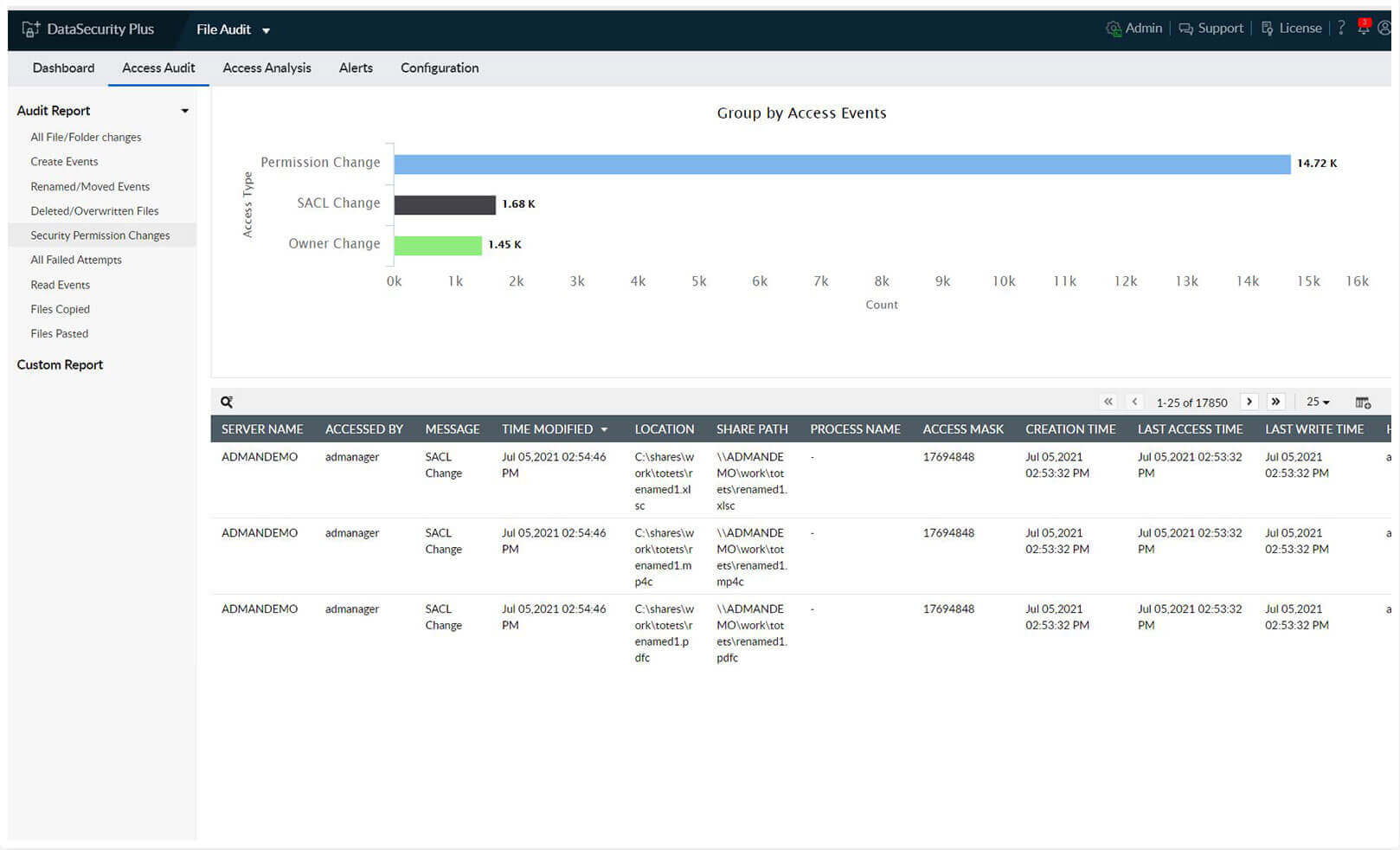

Le funzionalità centralizzate di controllo file di DataSecurity Plus ti offrono la massima visibilità di ogni singola operazione di accesso e

modifica ai file effettuata dagli utenti all’interno del tuo ambiente di file server.

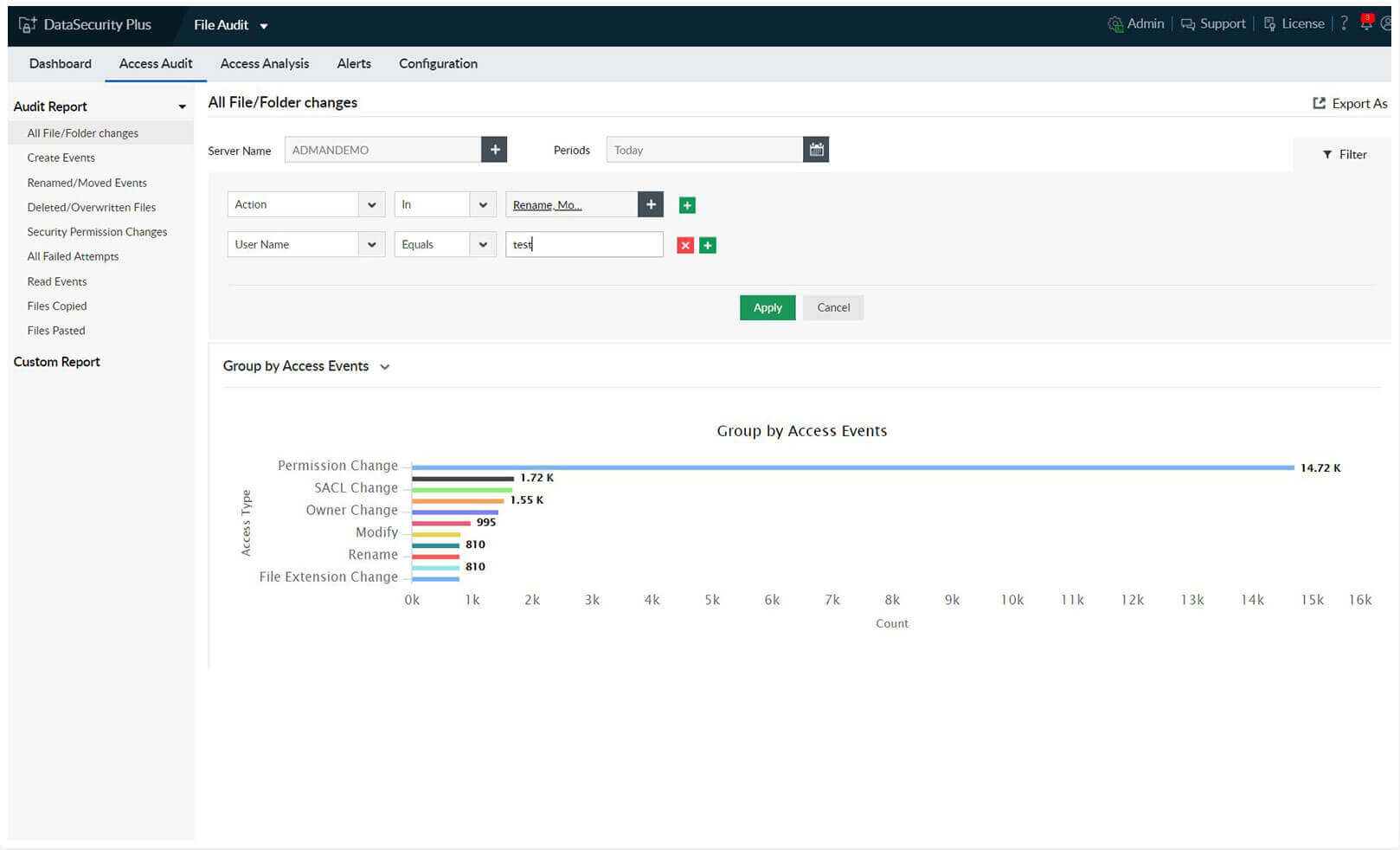

Utilizza la dashboard operativa unica per una veloce panoramica dei tipi di accesso recente a file e cartelle. Usa filtri personalizzati per analizzare e investigare eventuali variazioni brusche nelle tendenze di accesso.

Filtra e monitora in modo selettivo i tipi di accesso ad alto rischio, ad esempio modifiche alle estensioni di file e alle autorizzazioni, rinomina, eliminazione e attività relative ai file eseguite nell’orario di chiusura.

1. Ottieni una visione d’insieme: Utilizza la dashboard operativa unica per una veloce panoramica dei tipi di accesso recente a file e cartelle. Usa filtri personalizzati per analizzare e investigare eventuali variazioni brusche nelle tendenze di accesso.

2. Segnali di avvertimento a cui prestare attenzione: Filtra e monitora in modo selettivo i tipi di accesso ad alto rischio, ad esempio modifiche alle estensioni di file e alle autorizzazioni, rinomina, eliminazione e attività relative ai file eseguite nell’orario di chiusura.

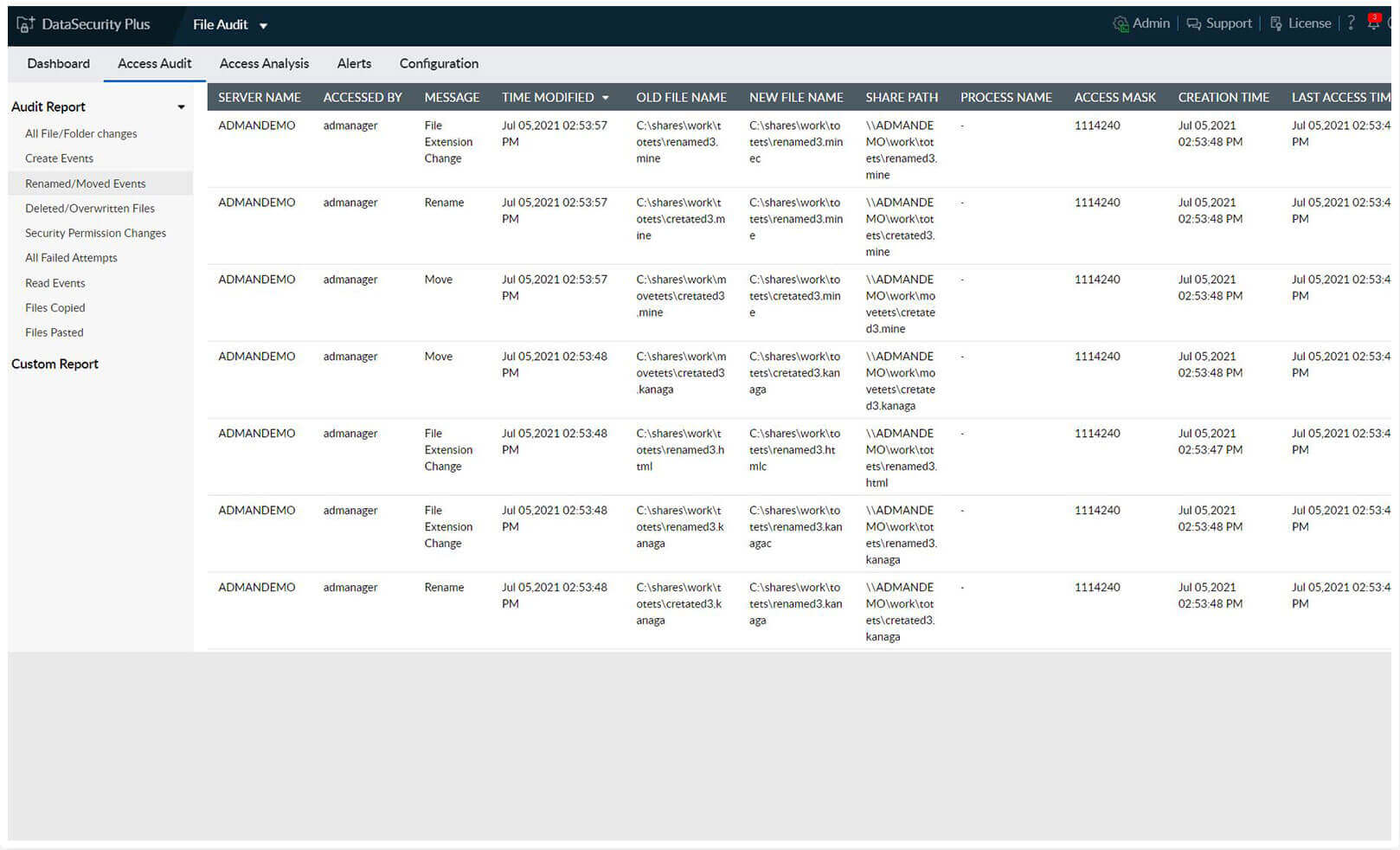

Tieni a bada le modifiche che potrebbero avvenire in modo accidentale, comprese le eliminazioni e gli spostamenti di file, nonché modifiche alle autorizzazioni. Traccia e inverti le modifiche ai nomi dei file, intenzionali o meno, confrontando i nomi dei file originali con quelli alterati.

1. È normale che accadano incidenti: Tieni a bada le modifiche che potrebbero avvenire in modo accidentale, comprese le eliminazioni e gli spostamenti di file, nonché modifiche alle autorizzazioni. Traccia e inverti le modifiche ai nomi dei file, intenzionali o meno, confrontando i nomi dei file originali con quelli alterati.

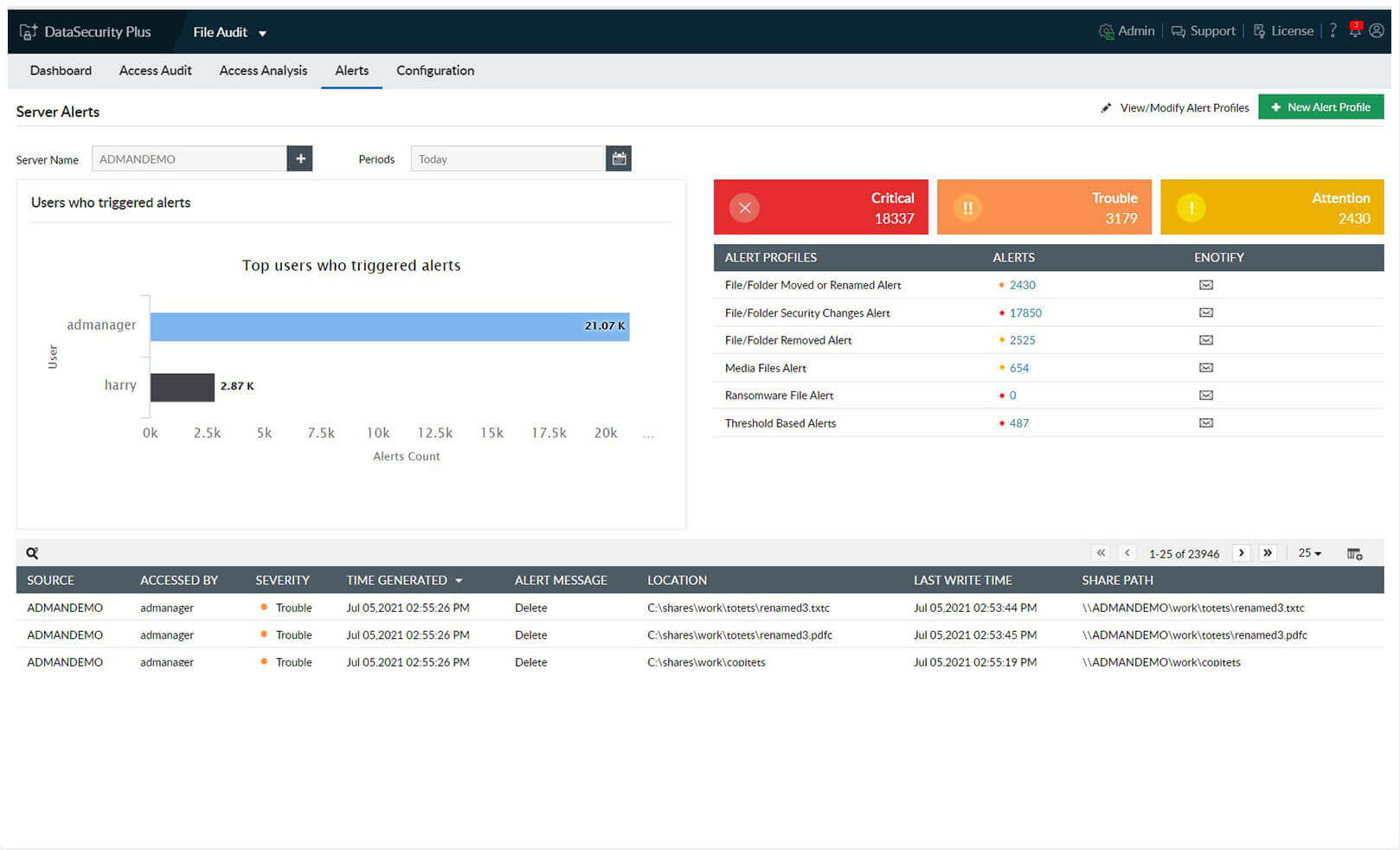

Genera avvisi in modo selettivo concentrandoti su utenti sospetti o azioni critiche, quali eventi di modifica proprietario o autorizzazione, eliminazione di file o rinomina. Analizza gli eventi in base alla loro gravità e ottieni report dettagliati per ciascun evento.

1. Scegli l’area da analizzare: Genera avvisi in modo selettivo concentrandoti su utenti sospetti o azioni critiche, quali eventi di modifica proprietario o autorizzazione, eliminazione di file o rinomina. Analizza gli eventi in base alla loro gravità e ottieni report dettagliati per ciascun evento.

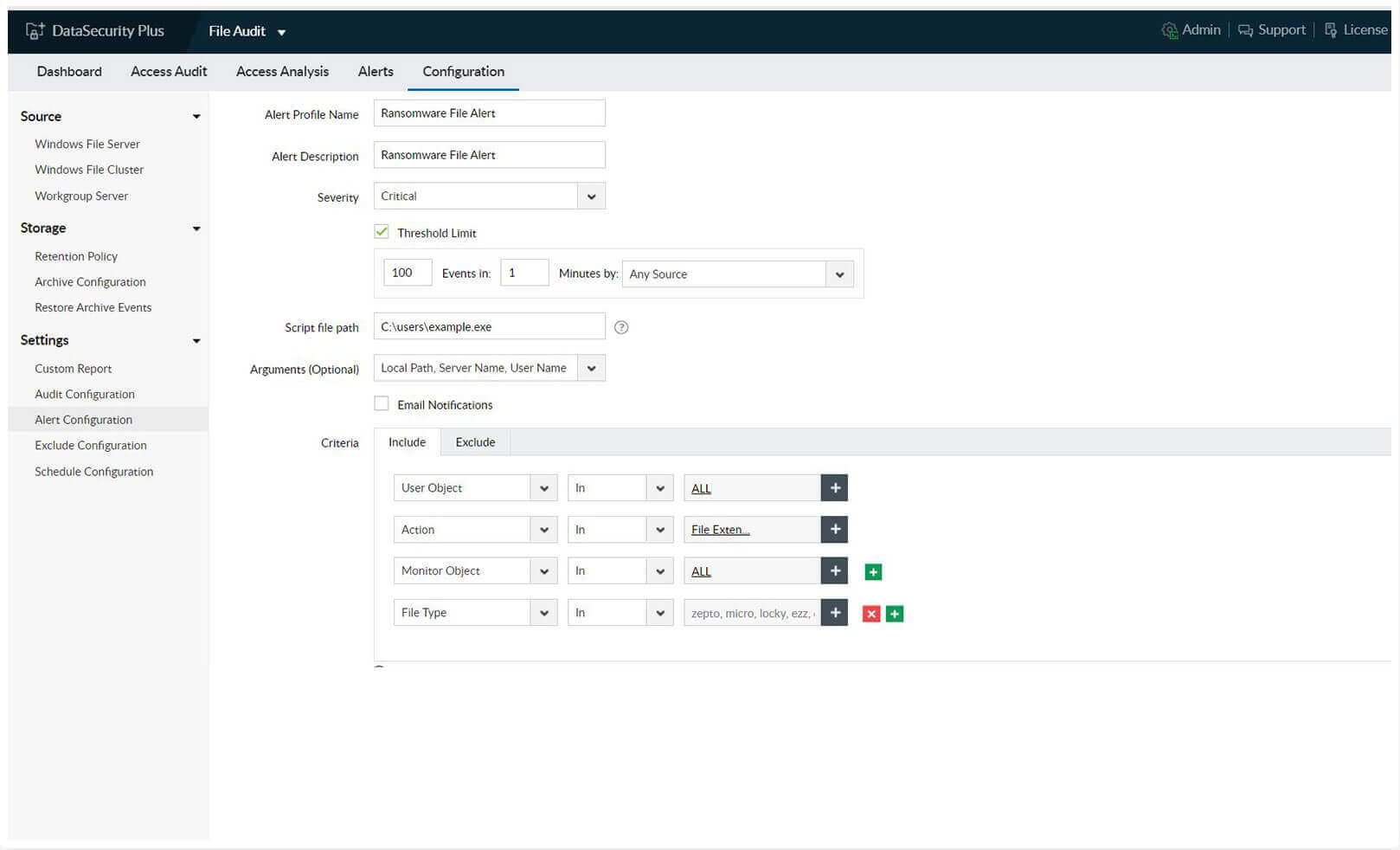

Velocizza il tuo processo di rilevamento degli incidenti con notifiche e-mail istantanee per attacchi malware, soprattutto ransomware, rilevando picchi improvvisi negli eventi di rinomina e modifica dei file.

Interrompi in pochi secondi un ransomware arrestando subito un dispositivo infetto. Esegui script personalizzati per svolgere azioni su specifica della tua organizzazione (ad esempio disconnettere la sessione o bloccare l'account utente).

1. Traccia i malware in tempo reale: Velocizza il tuo processo di rilevamento degli incidenti con notifiche e-mail istantanee per attacchi malware, soprattutto ransomware, rilevando picchi improvvisi negli eventi di rinomina e modifica dei file.

2. Metti in quarantena i ransomware: Interrompi in pochi secondi un ransomware arrestando subito un dispositivo infetto. Esegui script personalizzati per svolgere azioni su specifica della tua organizzazione (ad esempio disconnettere la sessione o bloccare l'account utente).

Rileva, annulla e previeni fughe di dati sensibili attraverso gli endpoint, ovvero USB ed e-mail.

Ulteriori informazioniIndividua i dati personali sensibili e classifica i file in base al loro livello di vulnerabilità.

Ulteriori informazioniAnalizza le autorizzazioni per la sicurezza dei file, ottimizza l’utilizzo di spazio su disco e gestisci i file indesiderati.

Ulteriori informazioniMonitora, analizza e tieni conto di tutti gli accessi e le modifiche ai file server in tempo reale.

Ulteriori informazioniEsegui report del traffico aziendale dei siti e controlla l’utilizzo di applicazioni Web.

Ulteriori informazioniScopri di più sulle soluzioni offerte DataSecurity Plus.

Ulteriori informazioni