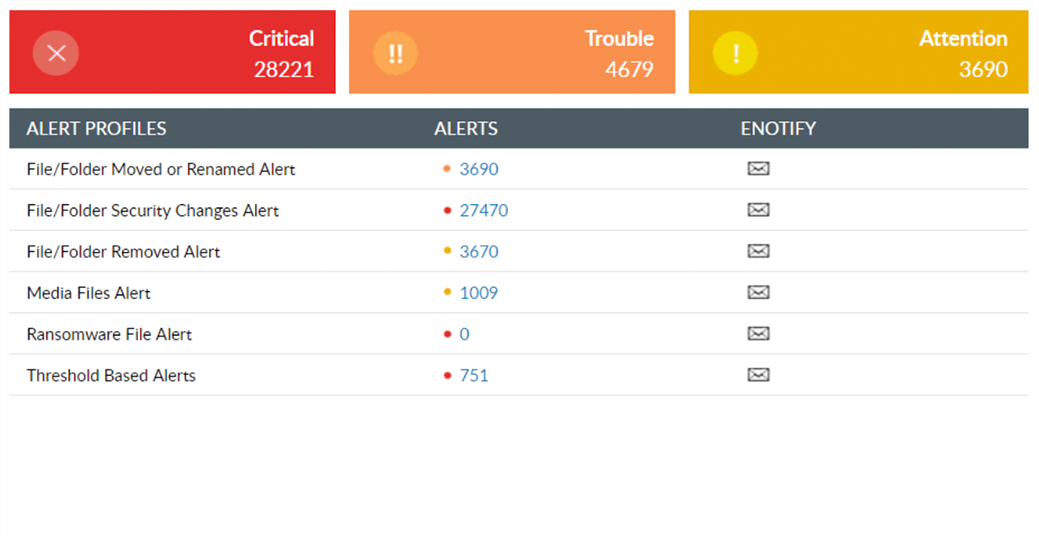

Individua potenziali intrusioni ransomware tracciando picchi improvvisi negli eventi di rinomina dei file e modifica alle autorizzazioni.

Arresta i dispositivi infetti per contenere rapidamente i ransomware che si diffondono nella tua rete.

Genera una traccia di controllo per conservare le prove legali ed eseguire un’analisi post-incidente.

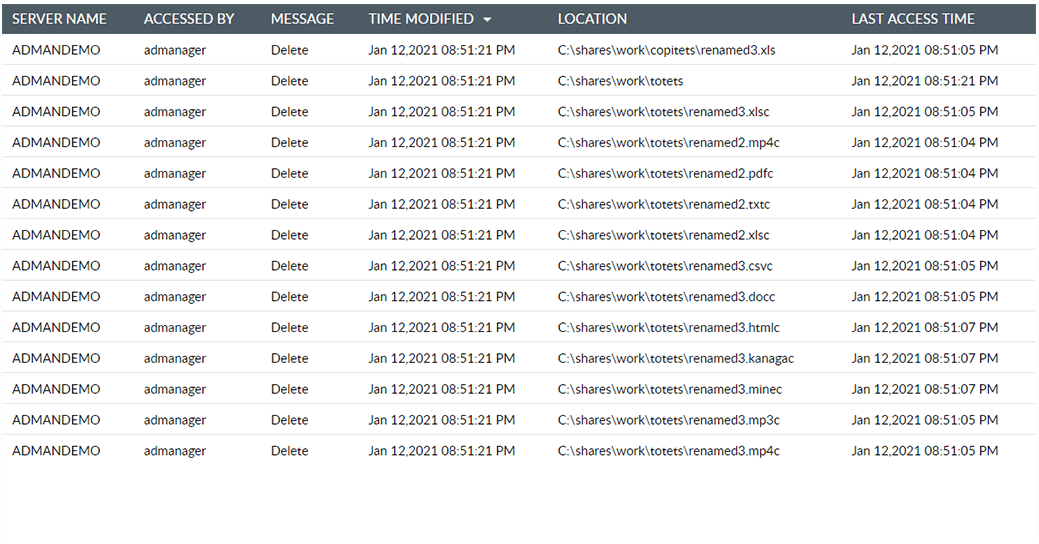

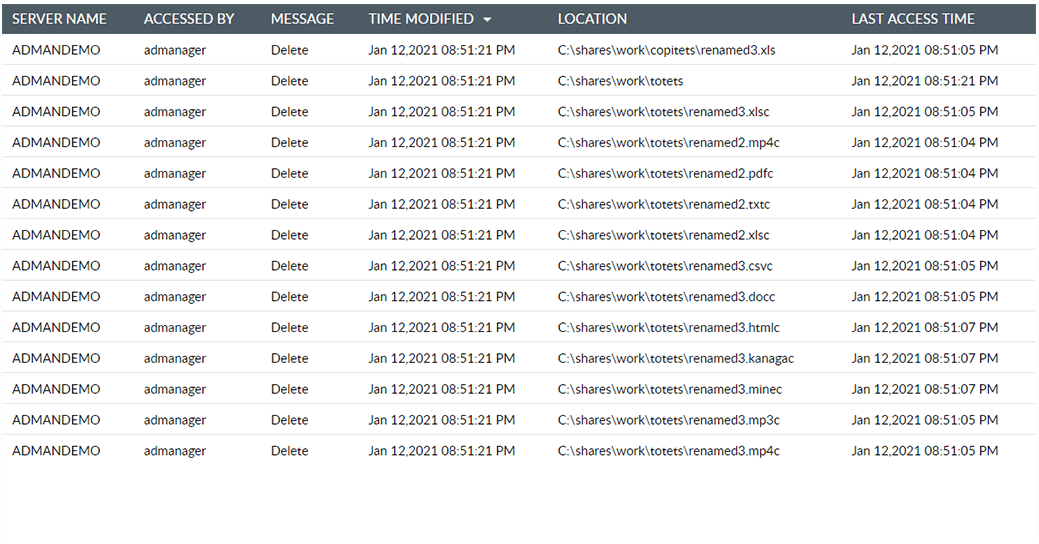

Rileva un attacco ransomware alla comparsa. Controlla i file server alla ricerca di picchi improvvisi negli eventi di rinomina ed eliminazione dei file, che nella maggior parte dei casi preludono a un attacco ransomware.

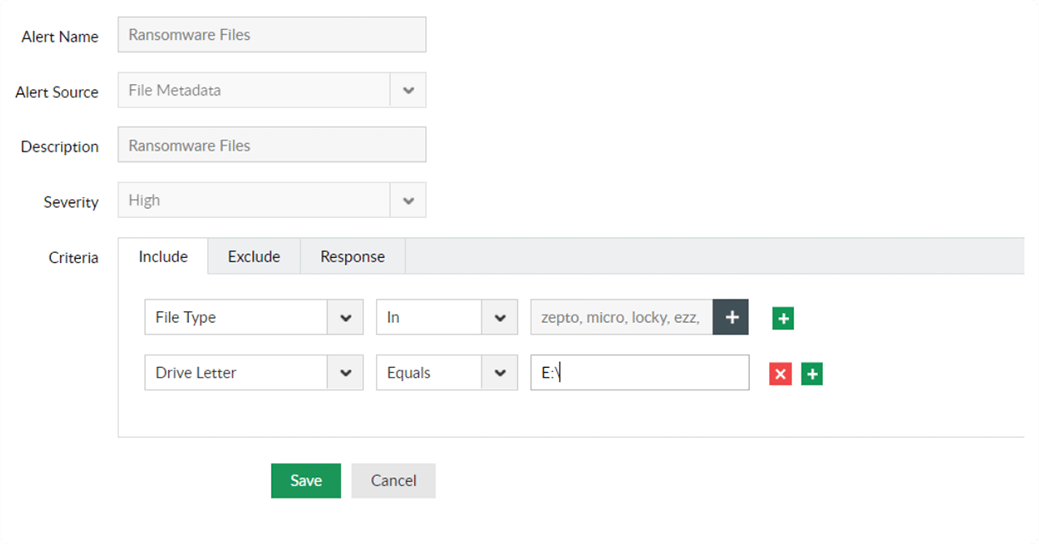

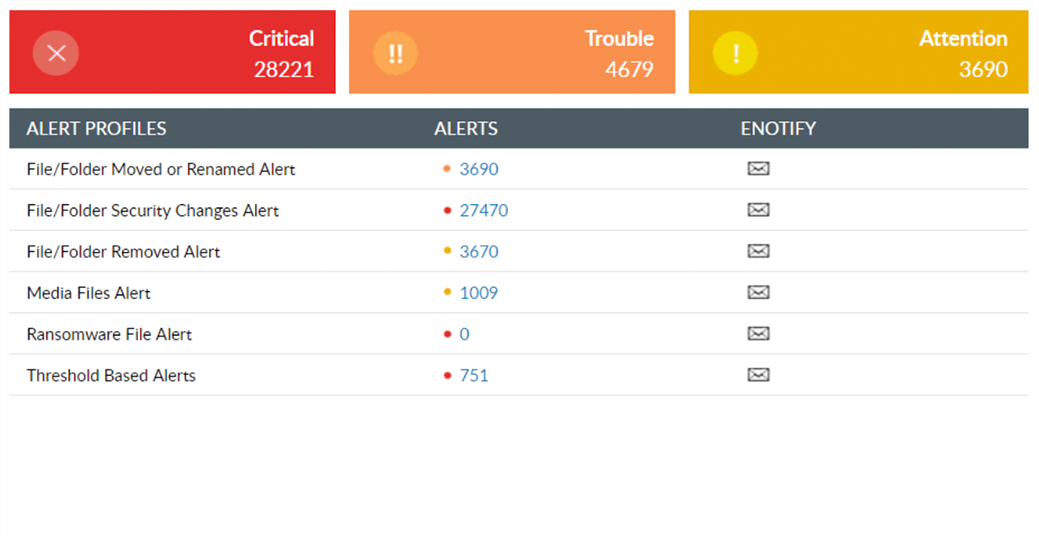

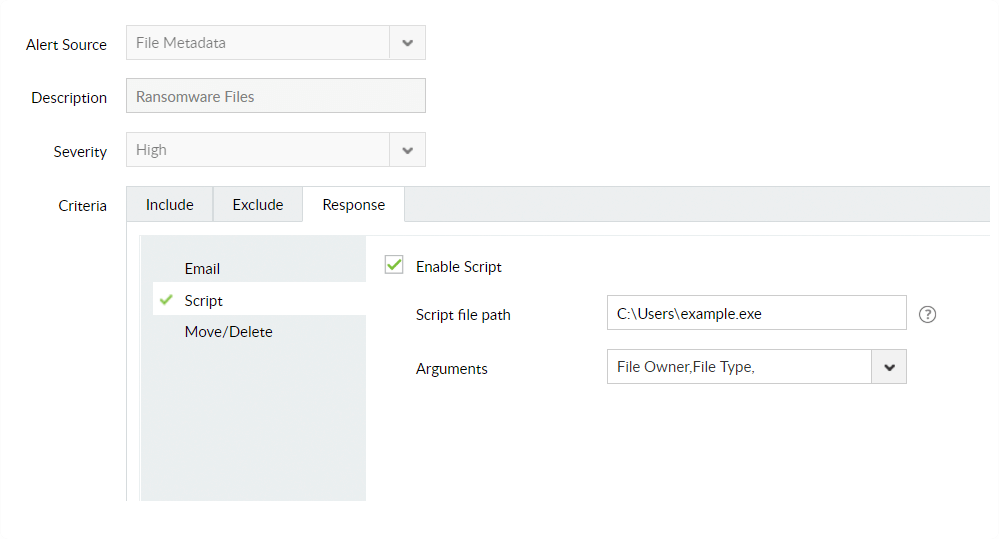

Assegna priorità al rilevamento dei ransomware, configurando avvisi in tempo reale e risposte alle minacce. Ricevi notifiche non appena si verifica una modifica sospetta a un file.

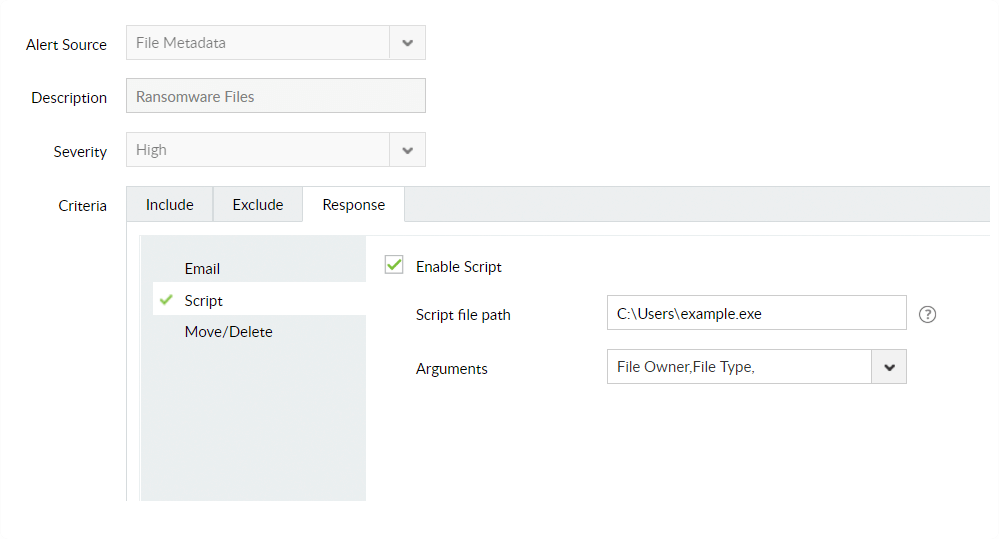

Ferma subito l'effetto valanga del ransomware per impedire che si trasformi in una massiccia violazione di dati. Arresta i dispositivi infetti per isolarli e attenuare il danno.

Riduci al minimo l’impatto di un attacco ransomware, utilizzando un meccanismo automatico predefinito di risposta alle minacce. Disconnetti la sessione degli account utente compromessi, per interrompere l’ulteriore diffusione del ransomware.

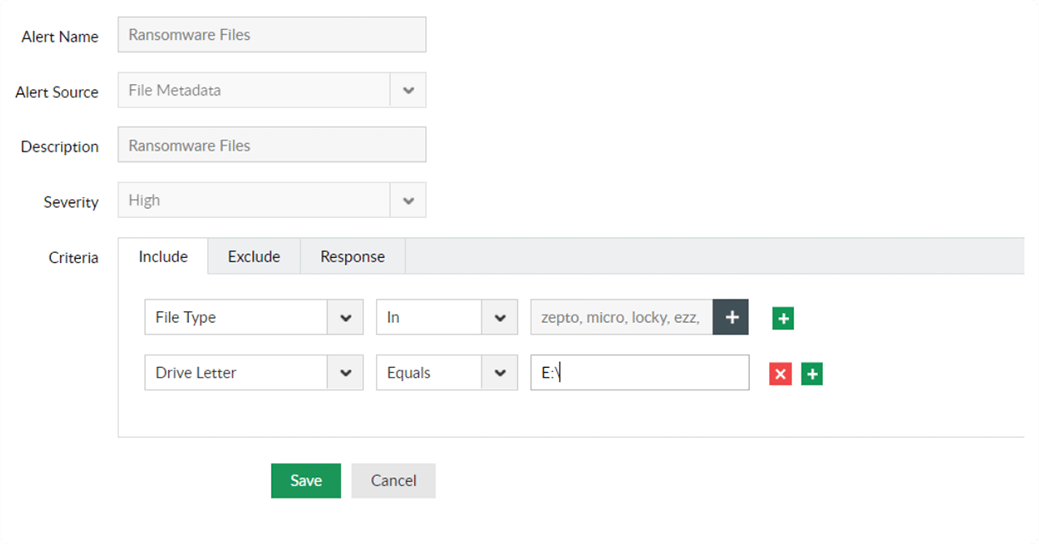

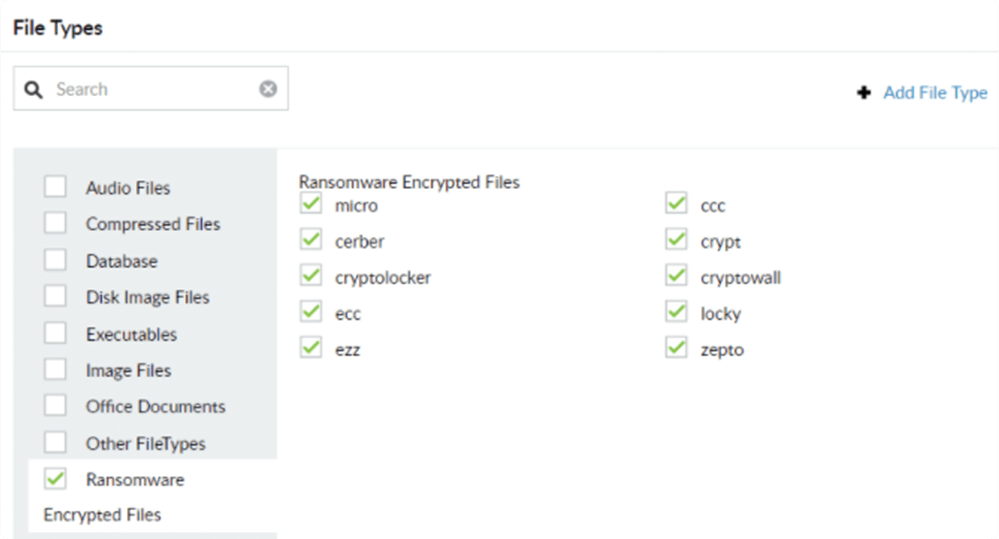

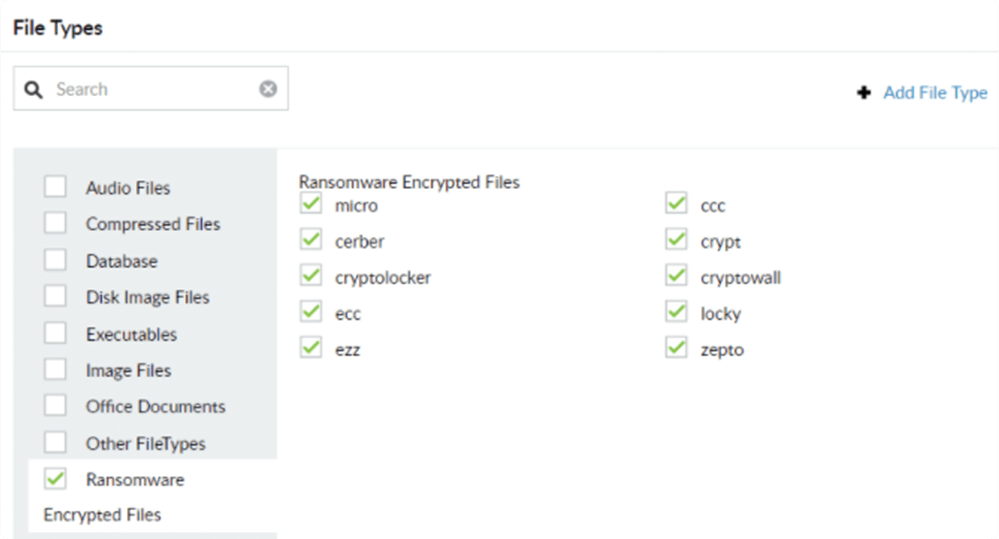

Rileva gli attacchi di varianti ransomware note, come Petya, Locky, ecc., con la nostra libreria minacce integrata. Proteggi i tuoi dati eliminando una volta per tutte questi file crittografati ransomware.

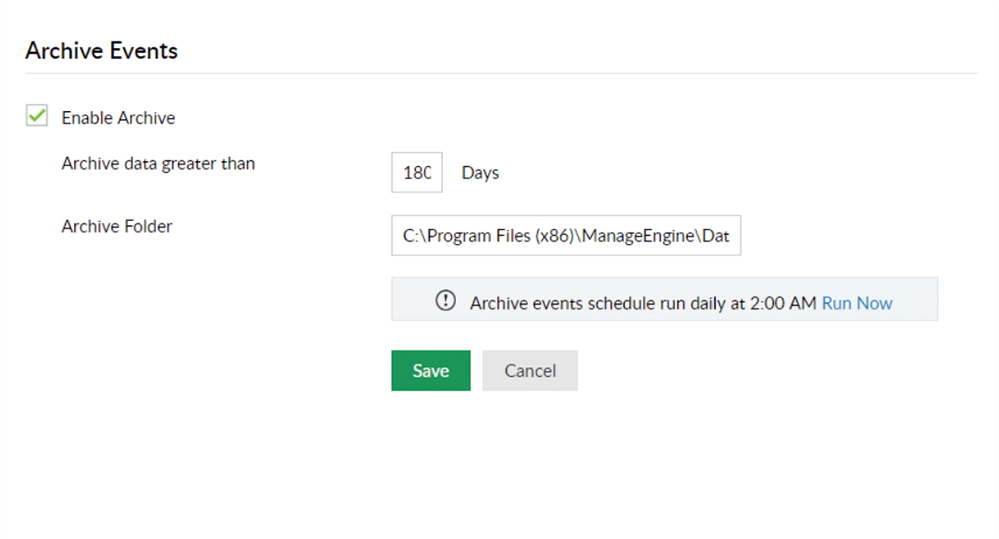

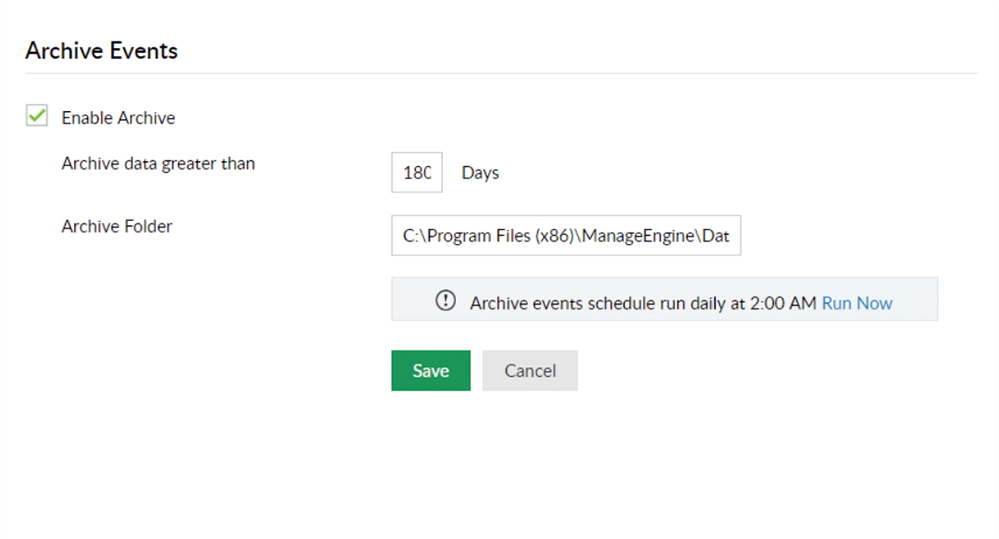

Genera tracce di controllo per facilitare l’analisi forense e conservare le prove legali. Mantieni e analizza i dati di controllo per anticipare e bloccare future minacce.