Il tuo primo passo per vincere la battaglia per la tua difesa: rilevare il nemico.

Se stai cercando una soluzione in grado di rilevare le minacce informatiche nel tuo ambiente, inviare avvisi in tempo reale e automatizzare la risposta agli incidenti, sei nel posto giusto. Log360, la soluzione SIEM di ManageEngine, è in grado di fare tutto questo e molto altro ancora.

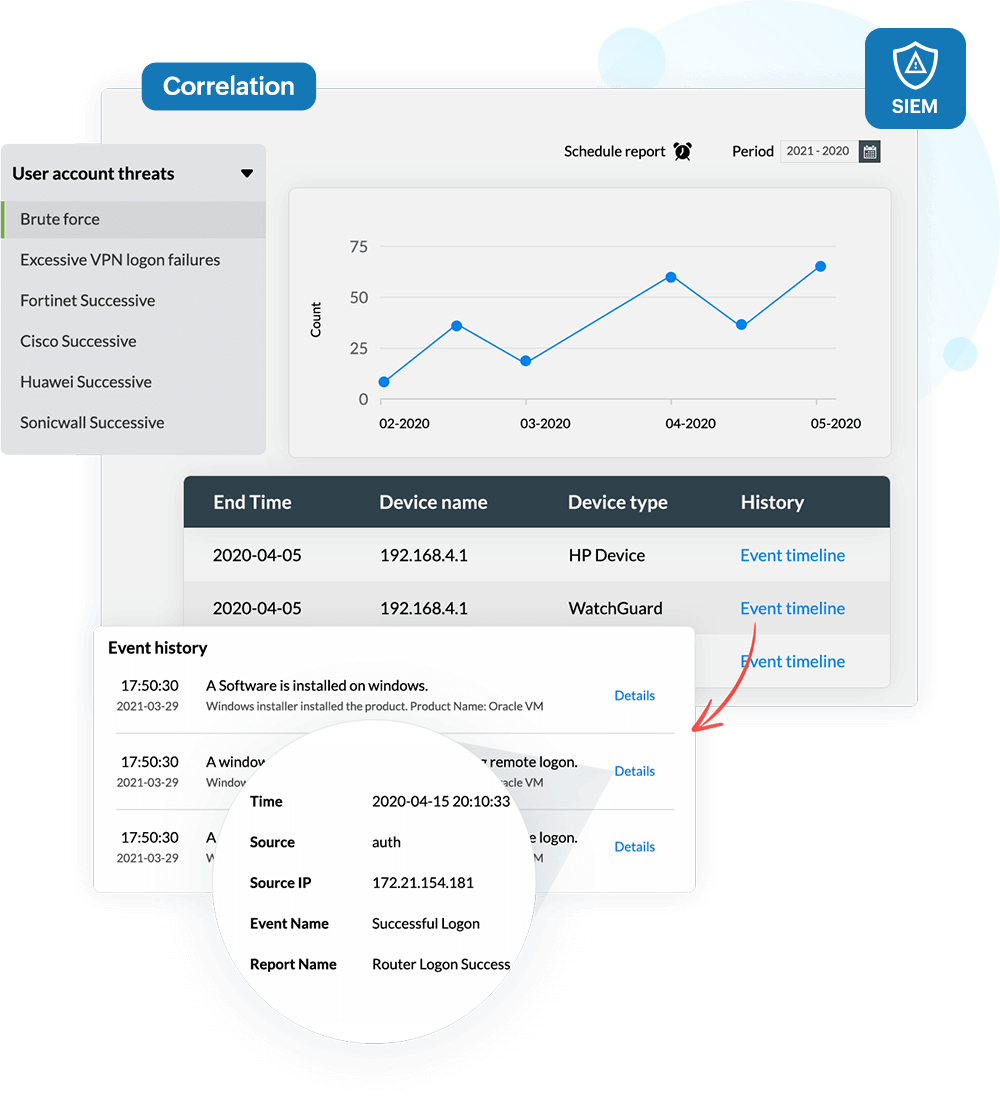

Analizza le minacce con i dati contestuali ottenuti dal potente motore di correlazione di Log360 integrato con una piattaforma di intelligence sulle minacce che riduce i falsi positivi e offre:

Log360 supporta il framework MITRE ATT&CK che traccia e scopre gli intrusi e fornisce:

Individua e blocca le minacce interne dannose, gli account compromessi, l'abuso e l'uso improprio dei

privilegi,

l'accesso e l'esfiltrazione dei dati non autorizzati, e beneficia di:

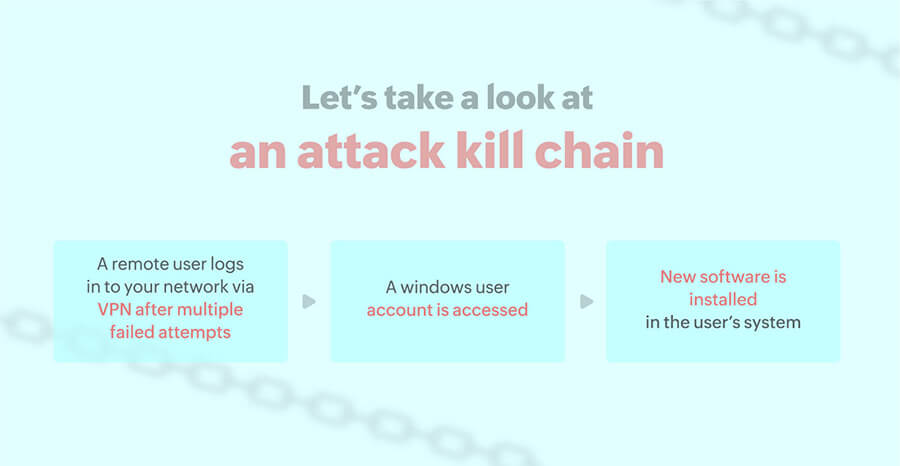

Il malware è una delle minacce informatiche più persistenti nel mondo moderno. Con la comparsa di nuovi malware, rilevarlo rimane una sfida. Log360 smaschera la presenza di malware nella rete utilizzando le sue regole di correlazione predefinite. Individua software o installazioni di servizi sospetti da parte di malintenzionati, avvisa immediatamente gli amministratori della sicurezza e fornisce tempistiche dettagliate degli incidenti per le indagini. Questa soluzione consente inoltre di associare un profilo di flusso di lavoro per arrestare il servizio o il processo, facilitando una risposta immediata agli incidenti.

Spesso, gli utenti malintenzionati che eseguono attacchi avanzati e sofisticati vengono rilevati quando tentano di lasciare il perimetro della rete con i dati rubati. In caso di estorsione dei dati, Log360 individua e avvisa il tuo team di sicurezza in tempo reale. La soluzione monitora gli eventi di sicurezza e scopre tecniche come l'esfiltrazione dei dati su protocollo alternativo (T1048) e flussi di dati insoliti nella rete. Se una delle applicazioni invia più traffico di quello che riceve, questo sarà considerato sospetto e verrà attivato un avviso per informare il team di sicurezza di una possibile minaccia alla sicurezza.

Leggi il caso d'uso completo quiSfrutta l'apprendimento automatico per individuare gli utenti interni malintenzionati. È più difficile individuare gli attacchi interni poiché vengono eseguiti con accesso legittimo. Il componente UEBA di Log360 acquisisce i dati di registro degli utenti per un periodo di tempo e profila tutti i loro comportamenti. Quando viene rilevata una catena di comportamenti sospetti, ad esempio orari di accesso strani, accesso insolito a dati sensibili o download multipli di file, il punteggio di rischio dell'utente per le minacce interne aumenta e il team di sicurezza viene avvisato. Log360 fornisce anche sequenze temporali dettagliate degli eventi per ulteriori indagini.