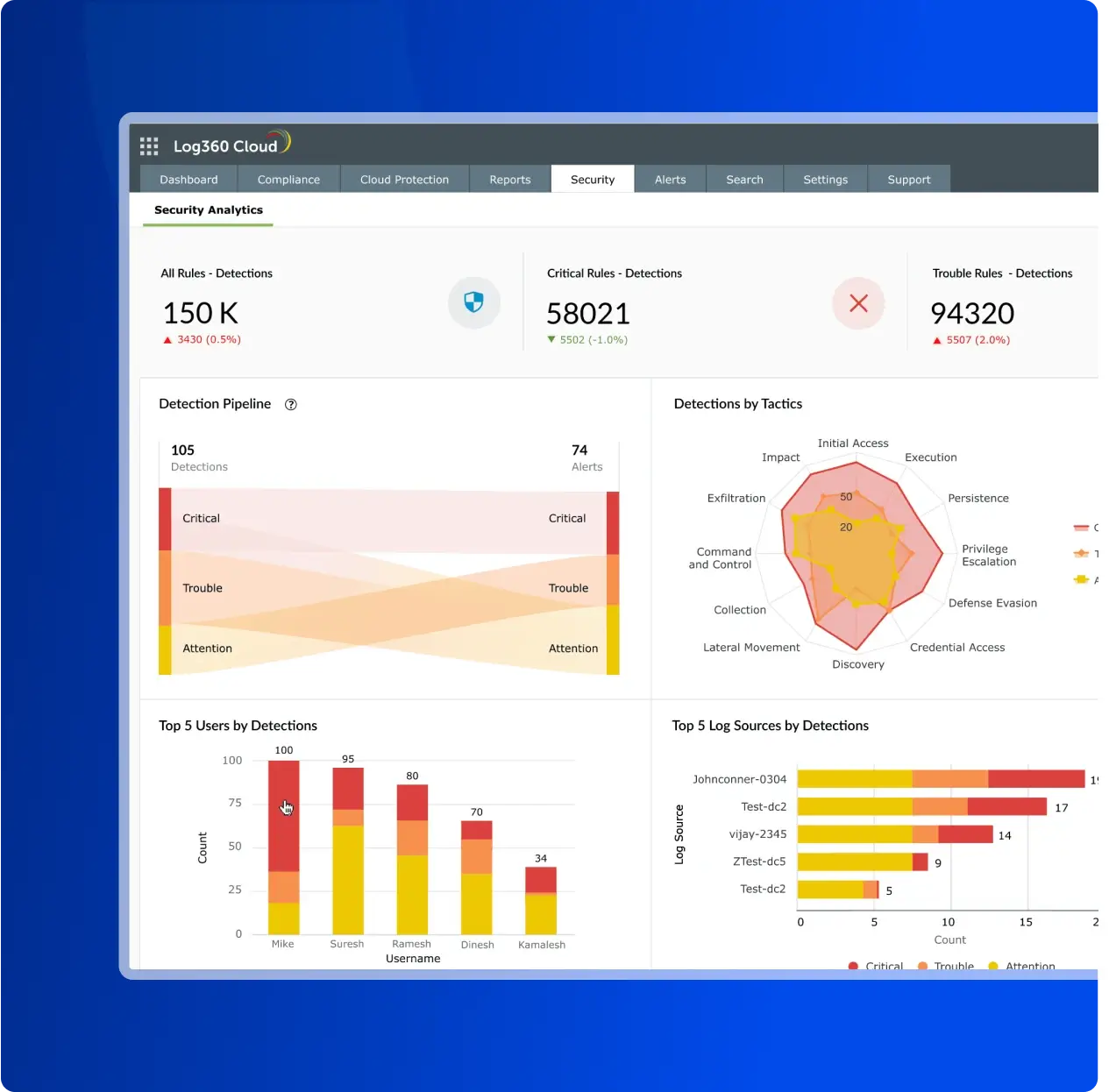

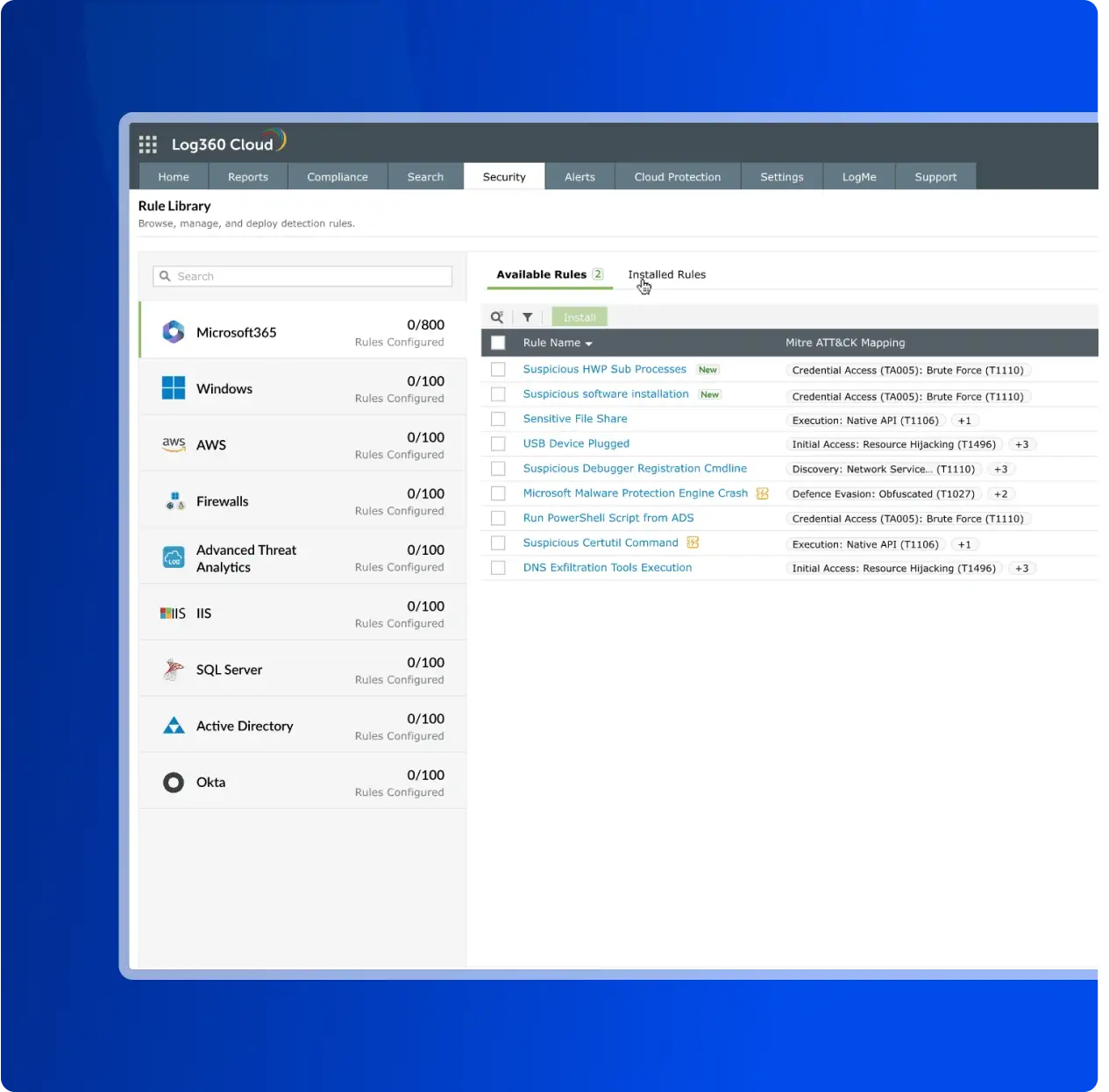

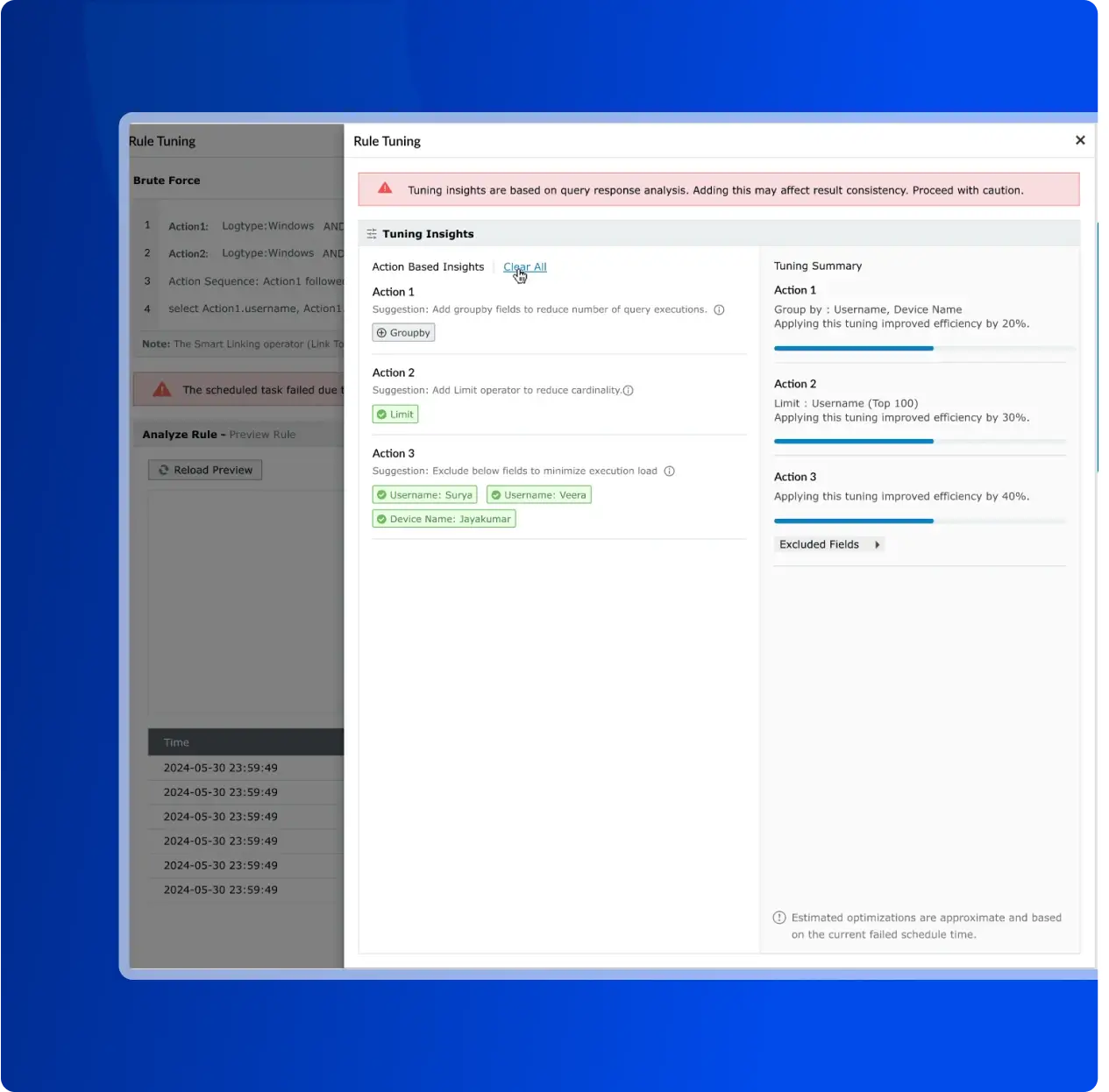

Il rilevamento delle minacce è il processo di impiego di un approccio a più livelli per rilevare e neutralizzare con precisione i cyberattacchi. Una strategia efficace è cruciale per le operazioni di sicurezza, in quanto aiuta i team a eliminare il rumore degli allarmi e a concentrarsi su ciò che conta. Ciò si ottiene combinando la correlazione dei dati in tempo reale, l'analisi del comportamento degli utenti e delle entità (UEBA) e la mappatura delle minacce al framework MITRE ATT&CK per definire efficacemente le priorità e rispondere. Log360 unifica queste funzionalità, fornendo una console centralizzata per l'analisi della sicurezza che fornisce informazioni chiare e attuabili per rafforzare la postura di sicurezza.