- Características

- Beneficios

- Preguntas frecuentes

- Próximo paso

Características

Control de accesoProporcione acceso a los usuarios mediante métodos de verificación personalizados y basados en el riesgo

- Habilite la autenticación multifactorial (MFA) basada en el contexto que admite 19 factores de autenticación en todos los endpoints.

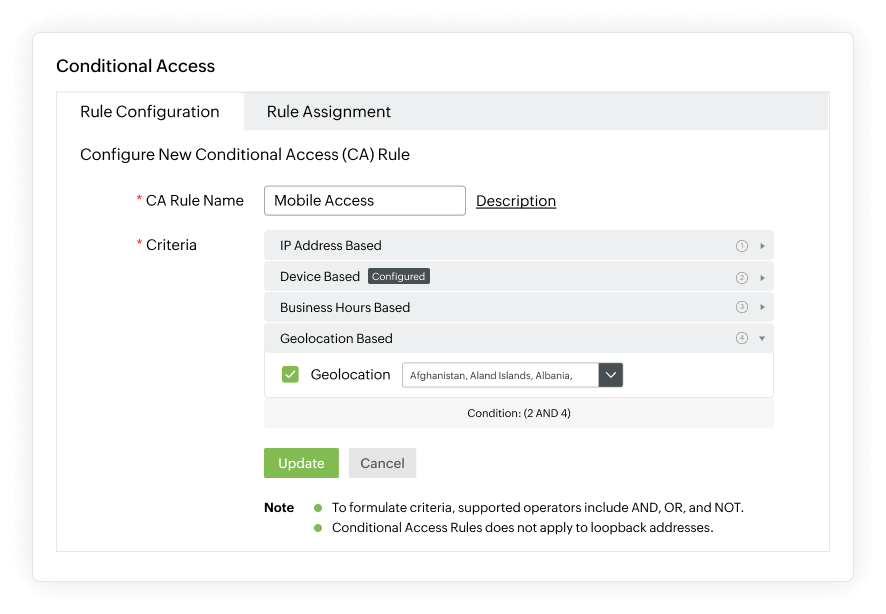

- Evalúe factores de riesgo como la geolocalización, la dirección IP, el tipo de dispositivo y el horario laboral para personalizar los flujos de trabajo de MFA.

- Implemente un mecanismo de MFA sin conexión para proteger a los usuarios que no están conectados a la red.

Implemente un acceso con privilegios mínimos basado en el contexto en toda su organización.

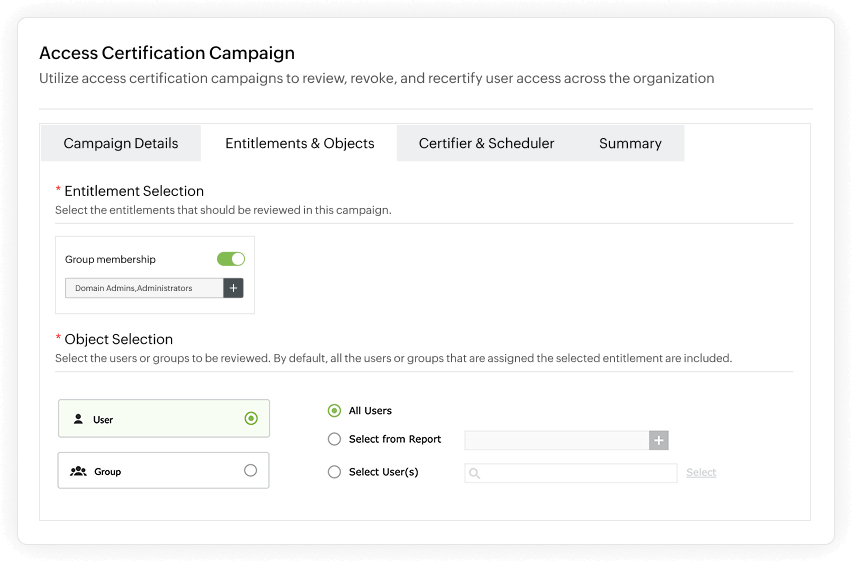

- Utilice campañas de certificación de acceso para revisar, revocar y certificar el acceso de los usuarios en toda la organización.

- Configure políticas de acceso condicional para los empleados en función de sus factores de riesgo.

- Garantice el acceso basado en el tiempo a los grupos y configure políticas de automatización para acciones sucesivas, como añadir o eliminar usuarios.

Audite y rastree las acciones administrativas que se producen en los entornos de TI

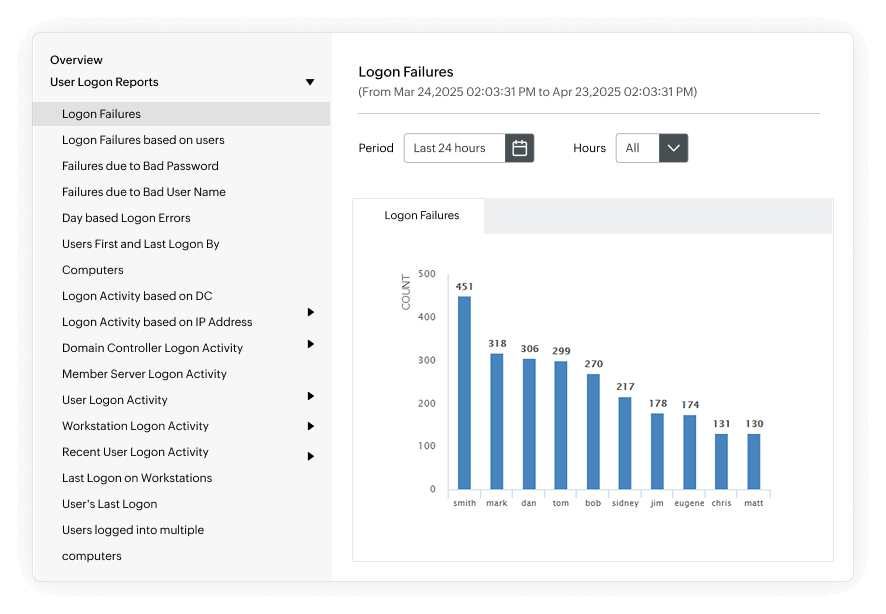

- Audite las acciones administrativas y de gestión realizadas por los técnicos mediante informes integrados basados en GUI.

- Los equipos de TI pueden saber qué técnico realizó la acción, así como la fecha y la hora en que se produjo.

- Establezca un registro de auditoría de las acciones administrativas aprovechando más de 200 informes.

Detecte el acceso no autorizado a activos confidenciales.

- Realice un seguimiento y autorice cada acceso al sistema operativo, la base de datos y los archivos de aplicaciones.

- Identifique los eventos que requieren atención inmediata y priorice las medidas de mitigación correspondientes.

- Establezca un registro de auditoría de las acciones específicas de los usuarios, como los intentos de escalada de privilegios, por ejemplo.

Ventajas de implementar el control de acceso

Reducir los errores en la gestión de usuarios

Al estandarizar las acciones de gestión de usuarios mediante la automatización, los administradores de TI pueden reducir los falsos positivos garantizando la precisión en los procesos masivos.

Obtener información en tiempo real

Utilice informes detallados sobre la actividad y los privilegios de los usuarios para obtener información actualizada sobre su entorno de TI, lo que ayuda a las organizaciones a garantizar que los planes de respuesta a incidentes aprovechen los datos sobre amenazas en tiempo real.

Minimice la superficie de ataque.

Mitigue de forma preventiva los intentos de escalada de privilegios mediante la implementación de campañas de acceso justo a tiempo y certificación de acceso, lo que ayuda a los equipos de TI a limitar el alcance del acceso dentro de su organización.

Aplique el principio del mínimo privilegio.

AD360 agiliza la aplicación del acceso con el mínimo privilegio en toda la organización sin lagunas de implementación. Esto garantiza que todos los usuarios tengan el acceso adecuado a los recursos necesarios para desempeñar sus funciones laborales.

Preguntas frecuentes

¿Cómo simplifica AD360 la gestión de accesos?

AD360 simplifica la gestión de accesos al proporcionar una consola centralizada para definir y gestionar políticas de acceso, automatizar el aprovisionamiento y desaprovisionamiento de usuarios, y ofrecer opciones de autoservicio para que los usuarios soliciten y restablezcan el acceso.

¿Puede AD360 ayudar con el cumplimiento normativo?

AD360 ayuda a las organizaciones a cumplir con la normativa al permitirles definir y aplicar controles de acceso que se ajustan a las regulaciones y estándares específicos del sector. También ofrece funciones de auditoría y generación de informes para registrar los esfuerzos de cumplimiento.

¿AD360 ofrece supervisión del acceso en tiempo real?

AD360 incluye funciones de supervisión del acceso y alertas en tiempo real. Permite a los administradores supervisar las actividades y los accesos de los usuarios en tiempo real, lo que les ayuda a identificar y mitigar rápidamente las amenazas de seguridad.

¿El control de acceso de AD360 es compatible con entornos de nube híbrida?

AD360 puede gestionar el control de acceso en entornos de nube híbrida. Ofrece una integración perfecta con Active Directory local y Azure Active Directory, lo que permite a las organizaciones aplicar políticas de acceso de forma coherente en todo su entorno de TI.