- Características

- Beneficios

- Preguntas frecuentes

- Próximo paso

Características

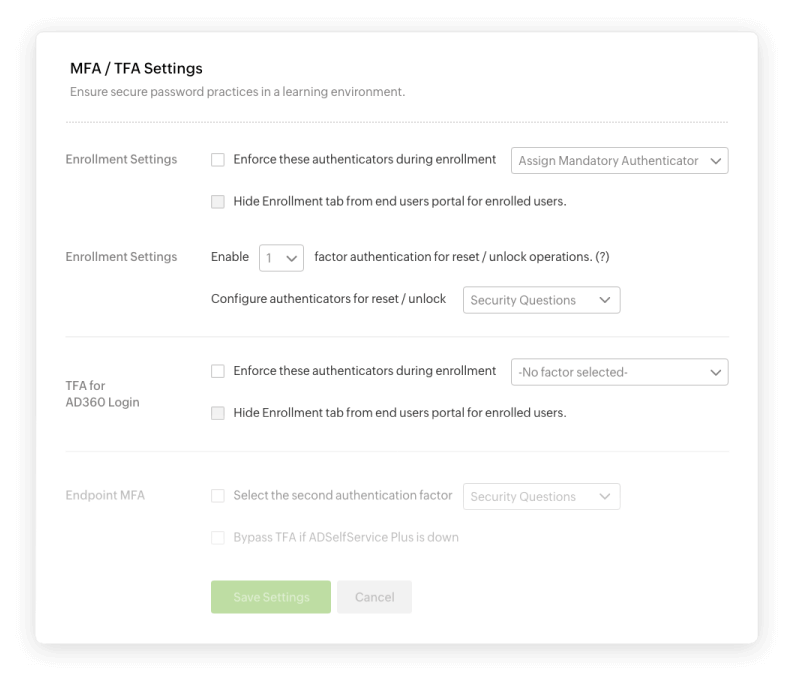

Minimice las infracciones basadas en credenciales mediante medidas de autenticación avanzadas.

- Evite el acceso no autorizado y mitigue los ataques basados en credenciales mediante la aplicación de la autenticación multifactorial adaptativa en diversos puntos de acceso, incluidos los inicios de sesión en terminales, las aplicaciones en la nube y las VPN.

- Permita a los usuarios acceder de forma segura a múltiples aplicaciones empresariales utilizando un único conjunto de credenciales, lo que reduce la fatiga de las contraseñas y mejora la experiencia del usuario.

- Establezca políticas de contraseñas granulares adaptadas a las necesidades de su organización, como la complejidad y los patrones prohibidos, al tiempo que aprovecha la validación en tiempo real mediante la integración de «Have I Been Pwned» para bloquear las contraseñas comprometidas.

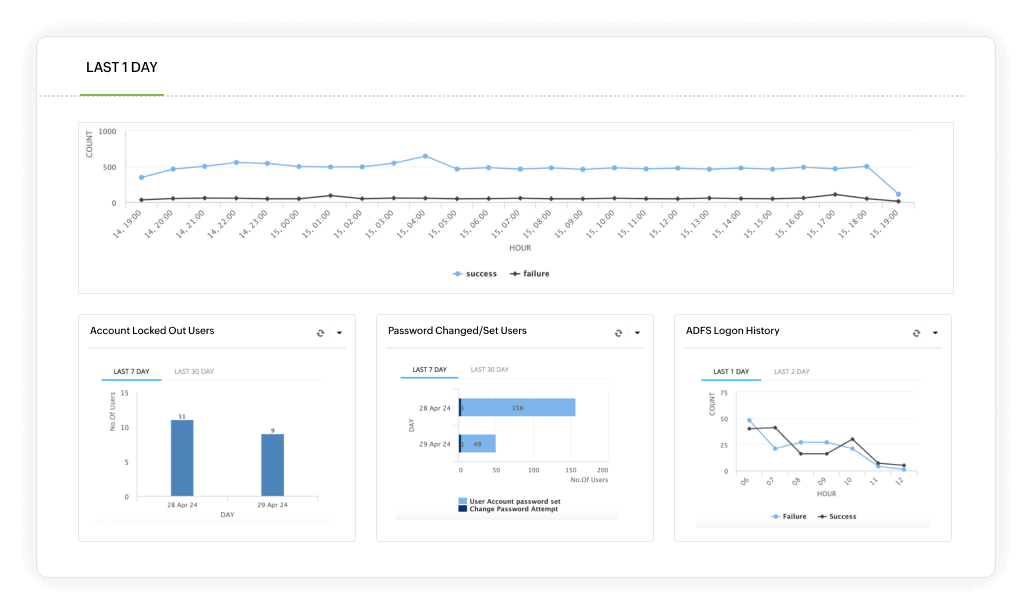

Mejore la detección de amenazas con el análisis del comportamiento de los usuarios (UBA)

- Utilice el análisis del comportamiento de los usuarios (UBA) para identificar patrones de inicio de sesión anormales, escaladas de privilegios y posibles amenazas internas en tiempo real en entornos híbridos.

- Realice un seguimiento de las actividades de los usuarios, como el acceso a archivos y los intentos de inicio de sesión en sistemas híbridos, lo que garantiza una visibilidad completa de las posibles amenazas.

- Configure alertas para actividades como inicios de sesión fallidos, accesos no autorizados y uso excesivo de privilegios para facilitar respuestas rápidas a posibles infracciones.

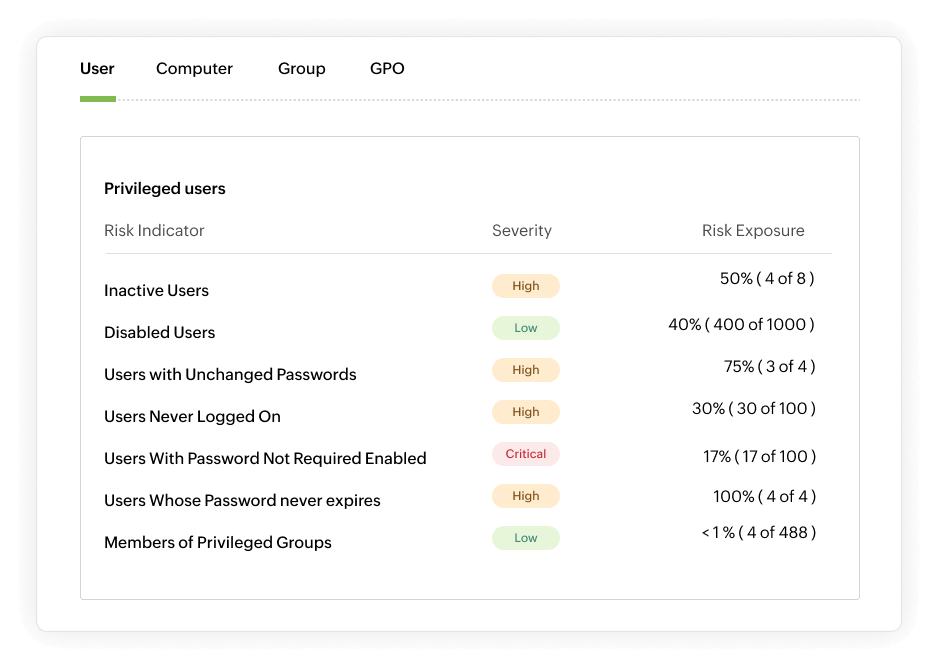

Realice una evaluación de seguridad híbrida para detectar y mitigar las brechas de seguridad.

- Evalúe los entornos de Active Directory (AD) y Microsoft 365 en busca de riesgos y vulnerabilidades de seguridad, proporcionando una puntuación global de riesgo acompañada de acciones inmediatas.

- Detecte y rectifique las configuraciones incorrectas de AD, las cuentas obsoletas y los derechos de acceso excesivamente permisivos para minimizar las superficies de ataque.

- Aproveche Attack Surface Analyzer (ASA) para detectar ataques de acceso a credenciales, ataques de movimiento lateral y ataques de escalada de privilegios.

- Elabore evaluaciones de riesgos específicas para el cumplimiento normativo con el fin de adherirse a estándares como el RGPD, la HIPAA y el PCI DSS, en consonancia con los requisitos de los seguros cibernéticos.

Ventajas del seguro cibernético

Garantizar la continuidad del negocio.

Reiniciar las operaciones críticas con la tan necesaria ayuda externa (apoyo tecnológico y financiero) que proporcionan las primas de los seguros cibernéticos.

Mantener una salud financiera estable.

Los seguros cibernéticos protegen a las organizaciones de grandes pérdidas financieras al cubrir los gastos de defensa legal, multas reglamentarias, pagos de ransomware y posibles demandas judiciales.

Acelerar la investigación de amenazas.

Las compañías de seguros cibernéticos ofrecen servicios mejorados de investigación de amenazas y análisis forense digital para las organizaciones afectadas por ataques.

Mejore la preparación ante riesgos y la postura de seguridad.

Los seguros cibernéticos protegen a las organizaciones frente a los riesgos empresariales proporcionando protección financiera, incentivando medidas de seguridad robustas y mitigando las posibles pérdidas derivadas de las amenazas cibernéticas.

Preguntas frecuentes

¿Qué cubre normalmente un seguro cibernético?

La cobertura de un seguro cibernético varía en función de la prima, pero generalmente incluye lo siguiente:

- Respuesta ante violaciones de datos: gastos relacionados con la notificación a las personas afectadas, el cumplimiento legal, la supervisión crediticia y las iniciativas de relaciones públicas.

- Recuperación y restauración de datos: costes asociados a la recuperación de datos y sistemas perdidos o dañados.

- Gastos legales: cobertura de los honorarios legales y los costes de defensa en caso de una demanda derivada de un incidente cibernético.

- Interrupción del negocio: compensación por la pérdida de ingresos durante el tiempo de inactividad causado por un ciberataque.

- Pagos por ransomware y ciber extorsión: cobertura de los pagos de rescates, cuando proceda.

- Investigación forense: costes de investigar un incidente y determinar su alcance. Multas y sanciones reglamentarias: cobertura de las multas y sanciones causadas por el incumplimiento de las normas reglamentarias.

¿Cómo pueden ayudar las funciones de IAM de AD360 a reducir las tarifas de los seguros cibernéticos?

La implementación de sólidas capacidades de IAM, como las que ofrece AD360, puede demostrar un compromiso con la ciberseguridad. Las aseguradoras pueden considerar esto de manera positiva y, como resultado, ofrecer tarifas más bajas. Sin embargo, las reducciones de las tarifas dependen de las políticas y los criterios de suscripción de la aseguradora.

¿AD360 ofrece alguna herramienta o informe específico para ayudar con las reclamaciones y auditorías de seguros cibernéticos?

AD360 proporciona amplias capacidades de auditoría y generación de informes, que pueden ser muy útiles cuando una organización se enfrenta a un incidente cibernético activo (o potencial). Estos informes pueden ayudarle a documentar los indicios reveladores del incidente, las actividades de los usuarios y las medidas de control de acceso.

¿AD360 ayuda a las organizaciones con requisitos basados en el cumplimiento normativo?

AD360 ofrece un amplio catálogo de informes adaptados para cumplir los requisitos de diversas normas de cumplimiento, como el RGPD, la HIPAA, la PCI-DSS, la FISMA, la GLBA, la SOX y la ISO 27001.