Errores de configuración del DNS, fallos de servicio (DNS, Kerberos, NetLogon), retrasos en la replicación, objetos de equipo antiguos o caducados y delegación inadecuada de permisos.

- 5 comprobaciones esenciales

del estado de Active Directory - Automatizar los informes del estado

- Mejores prácticas

- Aprovechar ADAudit Plus

- Resolución de problemas y FAQ

Requisitos previos

Antes de realizar estas comprobaciones, garantice que:

- Tiene acceso de administrador a PowerShell para ejecutar comandos y acceder a los logs.

- Hay conectividad de red con todos los controladores de dominio.

- Tiene permisos suficientes para leer los logs de eventos y ejecutar diagnósticos como DCDiag o Repadmin.

5 comprobaciones esenciales del estado de Active Directory

Mantenga su entorno de Active Directory seguro, estable y rindiendo al máximo con estas cinco comprobaciones esenciales.

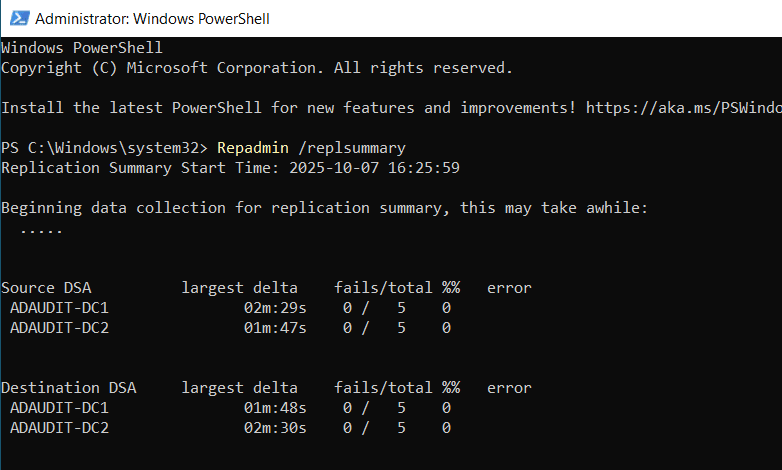

1. Compruebe el estado de la replicación del controlador de dominio

Puede comprobar el estado de replicación de todos los controladores de dominio en todos los dominios del bosque, incluyendo cuándo se replicó por última vez un controlador de dominio (DC) y las razones por las que la replicación puede haberse detenido, ejecutando el siguiente comando en PowerShell:

Repadmin /replsummary

Aquí tiene un ejemplo de resultado:

Cómo interpretar el resultado:

- Observe la columna de fallos para identificar los fallos de replicación.

- La columna delta mayor muestra el mayor retraso de replicación en todos los DC.

- Cualquier error que aparezca bajo un DC específico indica dónde es necesario solucionar el problema.

Para obtener más información sobre la replicación de DC, haga clic aquí.

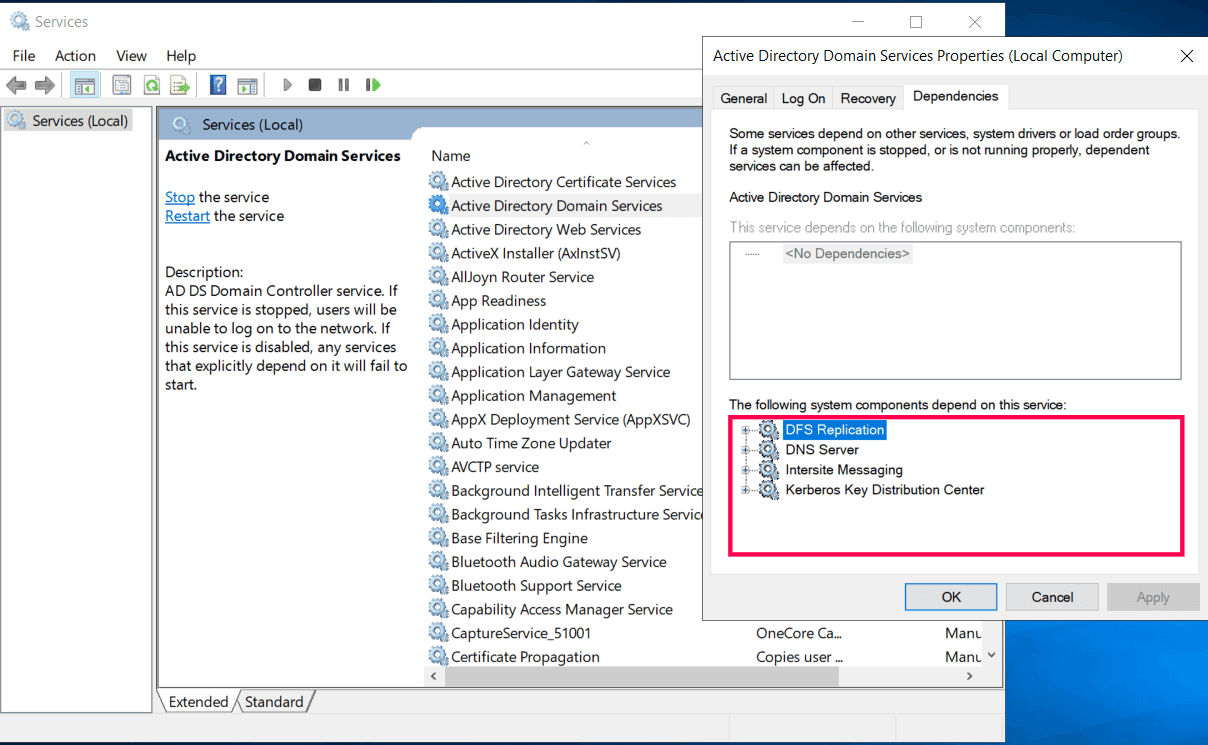

2. Compruebe que se están ejecutando los servicios relacionados con Active Directory.

Hay cuatro componentes del sistema que son críticos para el funcionamiento eficiente de los servicios de dominio de Active Directory:

- 1. Replicación DFS: Garantiza que los archivos y carpetas se repliquen de forma consistente en varios servidores de la red.

- 2. Servidor DNS: Resuelve los nombres de dominio a direcciones IP, crítico para la comunicación del controlador de dominio.

- 3. Mensajería entre sitios: Facilita la replicación y mensajería entre controladores de dominio de diferentes sitios.

- 4. Centro de distribución de claves Kerberos: Autentica a los usuarios y emite tickets Kerberos para el acceso seguro.

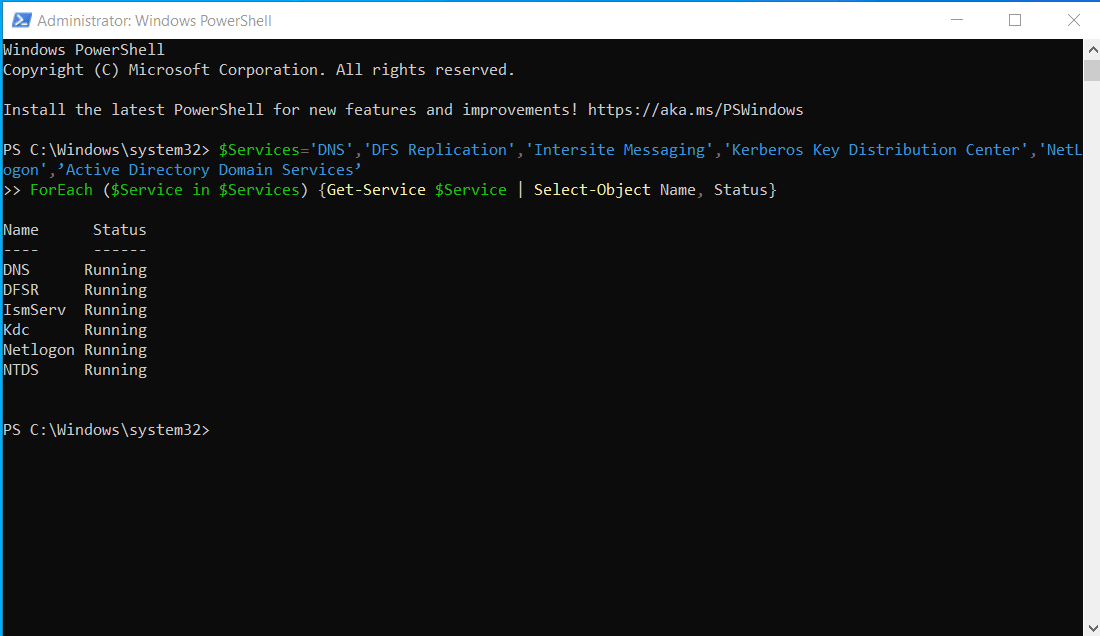

Asegúrese de que estos componentes funcionan correctamente ejecutando el siguiente comando en PowerShell:

$Services='DNS','DFS Replication','Intersite Messaging','Kerberos Key Distribution Center','NetLogon','Active Directory Domain Services'

ForEach ($Service in $Services) {Get-Service $Service | Select-Object Name, Status}

Nota:

Este comando anterior también comprueba:

- Servicio NetLogon: Gestiona las solicitudes de autenticación y localiza los controladores de dominio en Active Directory.

- NTDS (servicios de dominio de Active Directory): El servicio central que almacena y gestiona los objetos de Active Directory y la replicación.

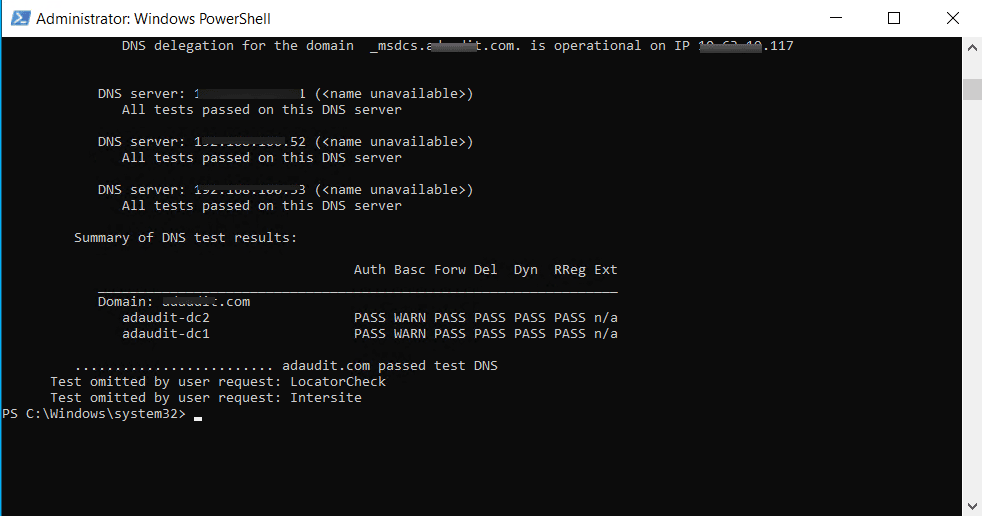

3. Ejecute DCDiag para el diagnóstico de Active Directory

La herramienta de diagnóstico del controlador de dominio (DCDiag) permite a los administradores de TI probar varios aspectos de un controlador de dominio, incluido el DNS. Una de las causas más comunes de los problemas de rendimiento de Active Directory son los fallos del DNS, que también pueden provocar problemas de replicación. La ejecución del DCDiag para el DNS ayuda a los administradores a verificar:

- El estado de los reenviadores del DNS

- Delegación del DNS

- Inscripción de registros del DNS

Aquí está el comando PowerShell para ejecutar la herramienta DCDiag:

DCDiag /Test:DNS /e /v

Cómo interpretar el resultado:

| Columna | Significado |

|---|---|

| Auth | Comprueba si el servidor del DNS es autoritativo para el dominio. |

| Basc | Prueba básica de conectividad y configuración: Garantiza que el DC puede contactar con otros servidores del DNS y resolver las consultas correctamente. |

| Forw | Prueba de reenvío: Comprueba si el reenvío del DNS está configurado y funciona. |

| Del | Delegación: Verifica que las delegaciones del DNS están configuradas correctamente. |

| Dyn | Actualizaciones dinámicas: Confirma que las zonas del DNS aceptan actualizaciones dinámicas seguras. |

| RReg | Inscripción de registros: Garantiza que los DC puedan inscribir sus registros SRV y host. |

| Ext | Resolución de nombres externos: Prueba la resolución del DNS externa (por ejemplo, nombres de Internet). |

4. Detecte enlaces del LDAP no seguros

Los enlaces del LDAP inseguros son peligrosos porque transmiten credenciales en texto claro, lo que permite a los atacantes interceptarlas y hacer un uso indebido de ellas. Identificar y abordar estos enlaces es fundamental para proteger su entorno de Active Directory.

El primer paso para mitigar la vulnerabilidad de los enlaces del LDAP no seguros es determinar si su entorno está afectado. He aquí cómo:

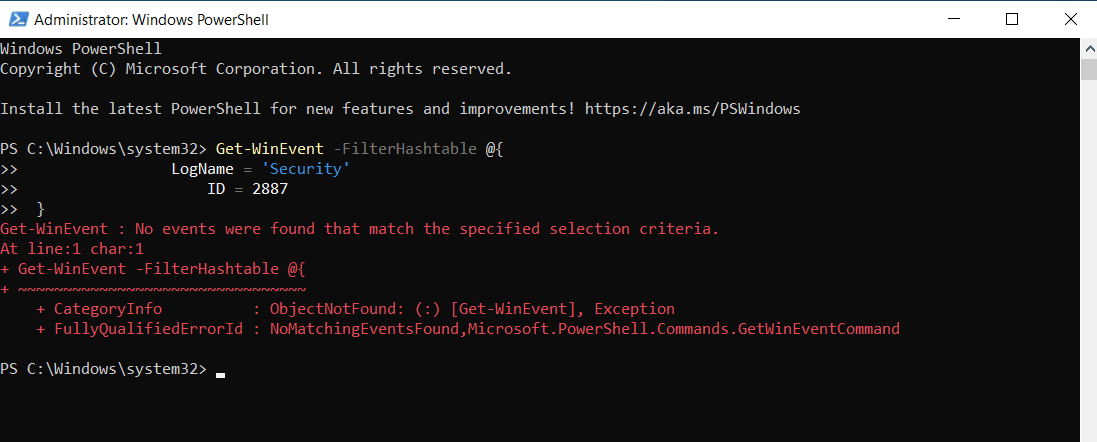

Auditoría para el ID de evento 2887

El evento 2887 se registra de manera predeterminada en el DC una vez cada 24 horas y muestra el número de enlaces de texto claro y sin firmar al DC. Cualquier número mayor que cero indica que su DC está permitiendo enlaces del LDAP no seguros.

El comando PowerShell para recuperar esta información es el siguiente:

Get-WinEvent -FilterHashtable @{

LogName = 'Security'

ID = 2887

}

En este ejemplo de salida, no vemos ningún enlace inseguro.

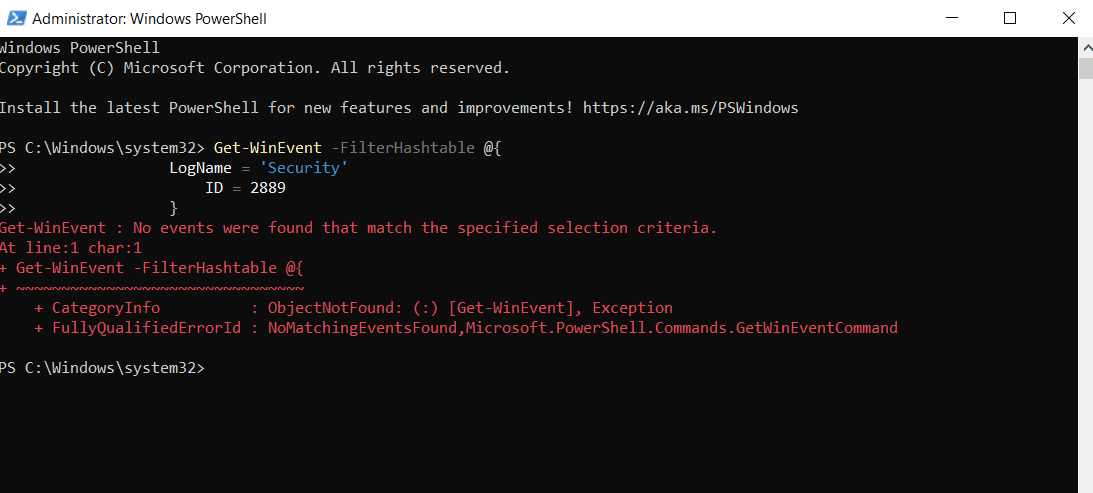

Auditoría para el ID de evento 2889

El evento 2889 se registra en el DC cada vez que un equipo cliente intenta un enlace del LDAP sin firmar. Proporciona la dirección IP y el nombre de cuenta del equipo que intentó la autenticación a través de un enlace del LDAP sin firmar.

El comando PowerShell para recuperar esta información es el siguiente:

Get-WinEvent -FilterHashtable @{

LogName = 'Security'

ID = 2889

}

En este ejemplo de salida, no vemos ningún enlace inseguro.

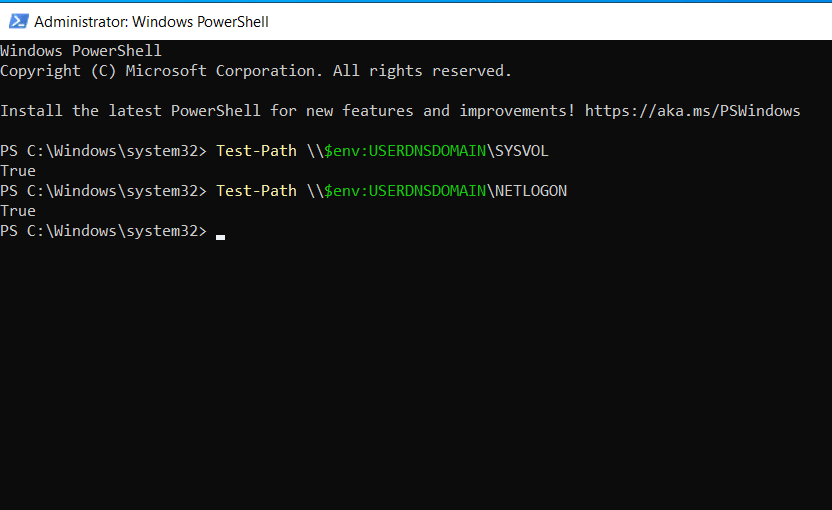

5. Compruebe la disponibilidad de los recursos compartidos SYSVOL y NETLOGON

Estas carpetas compartidas son esenciales para que la directiva de grupo y los scripts de inicio de sesión funcionen correctamente. Si faltan o son inaccesibles, los usuarios pueden tener problemas de inicio de sesión o fallos en las actualizaciones de las políticas.

El comando PowerShell para recuperar esta información es el siguiente:

Test-Path \\$env:USERDNSDOMAIN\SYSVOL

Test-Path \\$env:USERDNSDOMAIN\NETLOGON

Cómo interpretar el resultado:

- True (verdadero): Si ambos comandos devuelven True, los recursos compartidos son accesibles.

- False (falso): Un resultado False puede indicar problemas de replicación o permisos con SYSVOL.

Automatice la comprobación del estado de Active Directory

He aquí un script PowerShell que automatiza las comprobaciones del estado de Active Directory y genera un informe resumido. Ejecuta diagnósticos de replicación, estado del servicio, estado del DNS, enlaces del LDAP y registra los resultados en un archivo con fecha y hora.

$date=Get-Date -Format "yyyyMMdd-HHmmss"

$log="C:\ADHealthReport_$date.txt"

"AD Health Check - $date" | Out-File $log

Write-Host "Checking Replication..."

repadmin /replsummary | Out-File $log -Append

Write-Host "Checking AD Services..."

$services='DNS','DFS Replication','NetLogon','NTDS'

Get-Service $services | Select-Object Name,Status | Out-String | Out-File $log -Append

Write-Host "Running DCDiag DNS Test..."

dcdiag /test:DNS /e /v | Out-File $log -Append

Write-Host "Checking LDAP Binds (Events 2887 & 2889)..."

Get-WinEvent -FilterHashtable @{LogName='Security';ID=2887} -MaxEvents 1 | Out-File $log -Append

Get-WinEvent -FilterHashtable @{LogName='Security';ID=2889} -MaxEvents 10 | Out-File $log -Append

Write-Host "Checking SYSVOL Share..."

(net share) | Out-File $log -Append

Write-Host "Health Check Report saved to $log"Nota:

Es necesario programar este script para que se ejecute periódicamente utilizando el programador de tareas con los privilegios administrativos adecuados. Crea un informe de texto detallado que consolida la información del estado de Active Directory en un solo lugar, listo para su revisión o reenvío automático por correo electrónico.

Mejores prácticas recomendadas para mantener Active Directory en buen estado

Después de realizar estas comprobaciones y diagnósticos, seguir estas mejores prácticas recomendadas ayudará a mantener el estado de Active Directory a lo largo del tiempo:

- Realice comprobaciones periódicas del estado del dominio: Programe diagnósticos semanales de replicación y del DNS para identificar problemas a tiempo.

- Monitoree los logs de eventos de forma proactiva: Controle los ID de eventos como 1311, 1864 y 2889 para detectar errores de replicación o enlaces del LDAP no seguros.

- Automatice el monitoreo con PowerShell o herramientas: Utilice scripts programados o soluciones de auditoría de AD para realizar un control continuo del estado sin intervención manual.

- Verifique el estado del DNS en todos los controladores de dominio: Garantice que el registro y la resolución del DNS son correctos para evitar fallos de replicación.

- Mantenga copias de seguridad periódicas: Mantenga copias de seguridad tanto del estado del sistema como de la base de datos de Active Directory para recuperarse rápidamente de daños o fallos.

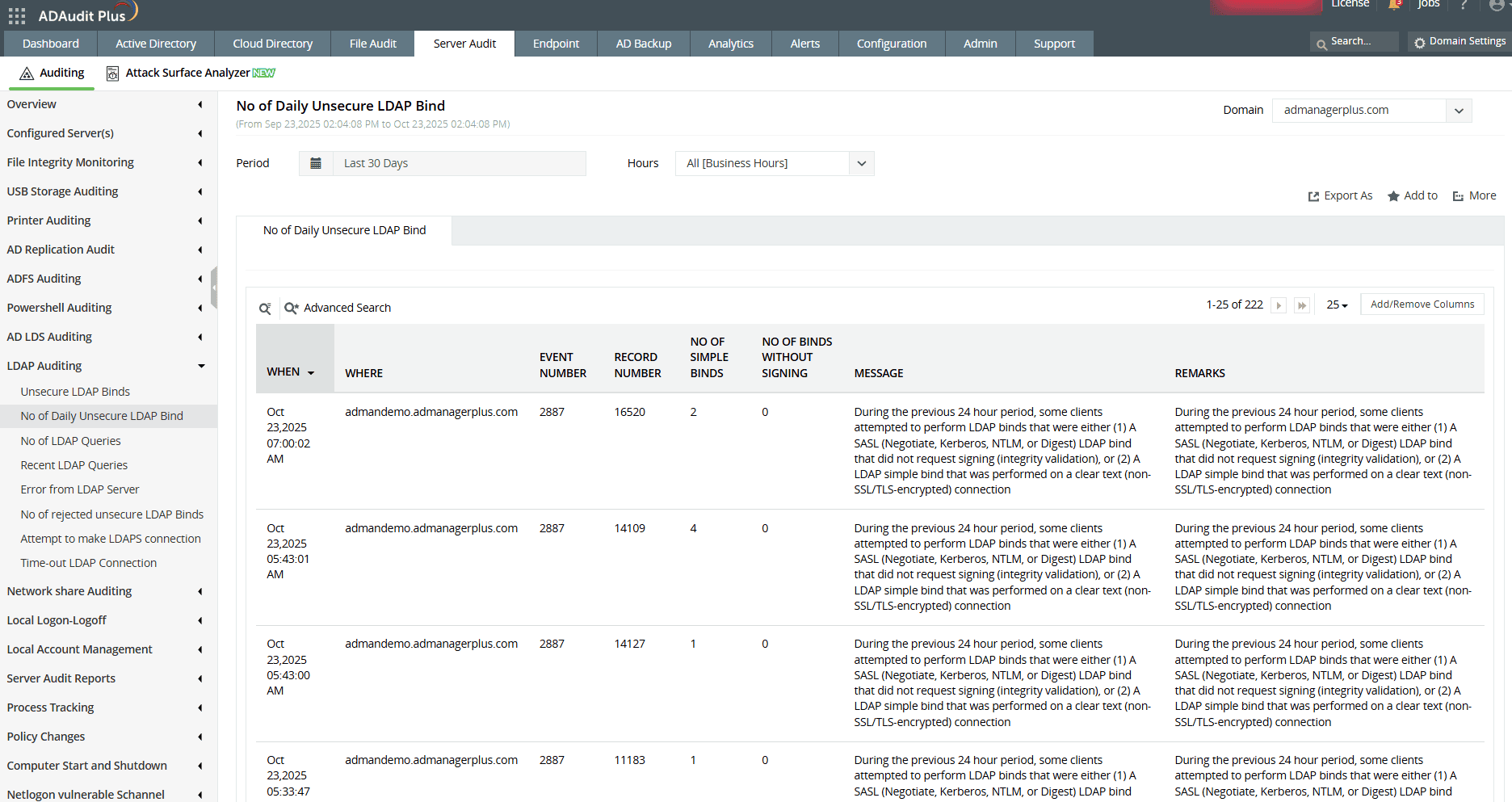

Monitoreo de Active Directory con ADAudit Plus

ADAudit Plus automatiza el monitoreo de Active Directory, proporcionando visibilidad continua y alertas en tiempo real para ayudar a los equipos de TI a mantener un entorno en buen estado. Las áreas clave incluyen:

- Zonas del DNS modificadas: Detecta las zonas del DNS eliminadas o modificadas para evitar problemas de replicación o resolución de nombres.

- Historial de sincronización de réplicas: Realice un control de la replicación entre los DC para identificar fallos, retrasos o inconsistencias.

- Enlaces del LDAP no seguros: Monitoree la actividad del LDAP en sus controladores de dominio con informes basados en eventos, retención de logs a largo plazo y alertas en tiempo real.

- Modificaciones del registro: Audite los cambios en claves sensibles del registro que afecten a Active Directory o a la configuración del sistema.

Una solución integral para todas sus necesidades de auditoría, cumplimiento y seguridad de TI

ADAudit Plus proporciona funciones como la auditoría de cambios, el monitoreo de inicios de sesión, el control de archivos, los informes de cumplimiento, el análisis de la superficie de ataque, la automatización de respuestas y la copia de seguridad y recuperación para diversos sistemas de TI.

Resolución de problemas y FAQ

Lo ideal es realizar diagnósticos de replicación y del DNS semanalmente. Se recomienda el monitoreo continuo mediante scripts o herramientas de auditoría para entornos críticos.

La replicación puede fallar debido a problemas de red, errores de configuración del DNS o servicios críticos detenidos. Ejecute repadmin /replsummary, compruebe la conectividad entre los DC y verifique que se están ejecutando servicios como NTDS y DFS Replication.

Es posible que su cuenta no tenga los permisos necesarios. Asegúrese de que forma parte del grupo de Event Log Readers (lectores de logs de eventos) o de que tiene acceso delegado a los logs necesarios.

Experimente

ADAudit Plus gratis

Con ADAudit Plus, puede:

- Comprobar el historial de sincronización de la replicación

- Supervisar enlaces del LDAP no seguros

- Recibir alertas sobre cambios críticos en AD

- Detectar más de 25 tipos de ataques de AD

- Y mucho más